Как стать переводчиком для Tor Project

Большинство подключаемых транспортов, таких как obfs4, полагаются на использование «мостовых» реле. Как и обычные реле Tor, мосты управляются добровольцами; однако, в отличие от обычных реле, их список не публикуется, поэтому противник не сможет легко их идентифицировать.

Использование мостов в сочетании с подключаемым транспортом помогает скрыть тот факт, что вы используете Tor, но может замедлить соединение по сравнению с использованием обычных реле Tor.

Некоторые подключаемые транспорты (например, meek) используют другие меры против цензуры. Для таких подключаемых транспортов адреса мостов не нужны.

ПОЛУЧЕНИЕ АДРЕСОВ МОСТОВ

Поскольку адреса мостов не являются общедоступными, вам придется запрашивать их самостоятельно. У вас есть несколько вариантов:

- Посетите https://bridges.torproject.org/ и следуйте инструкциям, или

- Отправьте письмо на [email protected], используя Gmail или Riseup.

- Используйте Moat для получения мостов из Tor Browser.

- Send a message to @GetBridgesBot on Telegram. Tap on ‘Start’ or write

/startor/bridgesin the chat. Copy the bridge address and on:- Tor Browser Desktop: Click on «Settings» in the hamburger menu (≡) and then on «Connection» in the sidebar. In the «Bridges» section, from the option «Enter a bridge address you already know» click on «Add a Bridge Manually» and enter each bridge address on a separate line.

- Tor Browser Android: Tap on ‘Settings’ (⚙️) and then on ‘Config Bridge’. Toggle on ‘Use a Bridge’ and select ‘Provide a Bridge I know’. Enter the bridge address.

ИСПОЛЬЗОВАНИЕ MOAT

If you’re starting Tor Browser for the first time, click on «Configure Connection» to open the Tor settings window.

Under the «Bridges» section, locate «Request a bridge from torproject.org» and click on «Request a Bridge…» for BridgeDB to provide a bridge.

Введите капчу и нажмите «Отправить». Нажмите «Подключить», чтобы сохранить настройки.

Or, if you have Tor Browser running, click on «Settings» in the hamburger menu (≡) and then on «Connection» in the sidebar. In the «Bridges» section, locate «Request a bridge from torproject.org» and click on «Request a Bridge…» for BridgeDB to provide a bridge. Complete the Captcha and click «Submit». Your setting will automatically be saved once you close the tab.

ВВОД АДРЕСОВ МОСТА

If you’re starting Tor Browser for the first time, click «Configure Connection» to open the Tor settings window. Under the «Bridges» section, from the option «Enter a bridge address you already know» click on «Add a Bridge Manually» and enter each bridge address on a separate line. Нажмите «Подключиться», чтобы сохранить настройки.

Or, if you have Tor Browser running, click on «Settings» in the hamburger menu (≡) and then on «Connection» in the sidebar.

In the «Bridges» section, from the option «Enter a bridge address you already know» click on «Add a Bridge Manually» and enter each bridge address on a separate line.

Если не удалось подключиться, возможно, «ваши» мосты недоступны. Получите другие адреса, указанные выше, и повторите попытку.

BRIDGE-MOJI

Each bridge address is represented by a string of emoji characters called Bridge-mojis. The Bridge-mojis can be used to validate that the intended bridge has been added successfully.

Bridge-mojis are human-readable bridge identifiers and do not represent the quality of connection to the Tor network or the state of the bridge. The string of emoji characters cannot be used as input. Users are required to provide the complete bridge address to be able to connect with a bridge.

The bridge addresses can be shared using the QR code or by copying the entire address.

- Изменить эту страницу — Оставить отзыв — Постоянная ссылка

Tor Project запустил зеркало своего заблокированного в РФ сайта

Блокировка основного сайта проекта Tor произошла по решению Саратовского районного суда за размещение для скачивания браузера-анонимайзера, позволяющего обходить блокировки.

В России всё-таки по решению Саратовского районного суда Саратовской области за 2017 года заблокировали основной сайт Tor – «Tor Project».

Причём блокировка осуществляется по маске:

Разработчики сервиса уже в курсе проблемы, и в обращении к своим подписчикам они сообщили следующее:

«Сразу после того, как мы опубликовали эту статью, российское правительство официально заблокировало наш основной сайт в России.Пользователи могут обойти эту блокировку, посетив зеркало нашего сайта».

На днях проект получил уведомление Роскомнадзора о намерении внести их сайт в реестр запрещённых, если не будет удалена противоправная иформация. Какая — в письме надзорного ведомства не указывалось, как и не было сказано, на каком основании будет осуществлен ограничение к сайту torproject.org.

Разработчики Tor позже нашли в базе РКН указание не решение Саратовского райсуда, в котором прокурор просил заблокировать данный сайт, поскольку тот предоставляет возможность для скачивания браузера, позволяющего обходить государственные блокировки.

Непонятно, почему всё это время решение «лежало под сукном», и вдруг было задействовано спустя почти четыре года (принято в декабре 2017-го, вступило в силу в январе 2018-го). Поэтому у многих, были сомнения, что блокировка Tor российскими операторами, проводимая несколько дней назад, связана именно с данным судебным решением. Впрочем, ввиду непрозрачности процесса блокировок с того момента, как российские власти начали задействовать «технические средства противодействия угрозам» (ТСПУ) и перестали опираться на публичные правовые акты, это может оказаться или формальным поводом, или вообще «попутным» действием в отношении уже всего Tor как общемирового онлайн-явления.

Tor Project обратился к своим пользователям за помощью. Он просит распространять информацию о Tor и его мостах, а русскоговорящих специалистов — присоединяться к сообществу по локализации и заняться переводом документов поддержки.

We need everyone’s help.

If you’re an educator.

.. spread accurate information about Tor and Tor bridges. If you speak Russian… join the localization community and translate support documents.https://t.co/74JNqcqkGL

— The Tor Project (@torproject) December 7, 2021

«Из-за особенностей реализации блокировки сайта torproject.org, поддомены кроме www не блокируются. Например, нормально работает bridges.torproject.org — поддомен, на котором пользователи могут получить адреса мостов», — заметили наши технические специалисты.

«Кроме этого, известный исследователь ValdikSS ночью нашел способ восстановить работоспособность транспорта Snowflake в Tor Browser для тех, у кого он блокируется. ValdikSS опубликовал на (тоже не заблокированном) gitlab.torproject.org свои версии исполняемых файлов snowflake-client для Windows и Linux, которыми нужно перезаписать файлы из комплекта Tor Browser, чтобы Snowflake опять заработал. Snowflake позволяет пользователям, у которых нет доступа к Tor, ходить в сеть через устройства других пользователей как через прокси», — подытоживает Roskomsvoboda Tech Talk.

UPD. Роскомнадзор подтвердил, что блокировка Tor Project происходит из-за размещения на сайте средств обхода блокировок:

«Основанием стало размещение на указанном сайте информации, обеспечивающей работу средств, предоставляющих доступ к противоправному контенту. На сегодняшний день доступ к ресурсу ограничен».Проект

Tor | История

The Tor Project, Inc. стала некоммерческой организацией 501(c)(3) в 2006 году, но идея «луковой маршрутизации» возникла в середине 1990-х годов.

Как и пользователи Tor, разработчики, исследователи и основатели, сделавшие Tor возможным, представляют собой разнородную группу людей. Но всех людей, которые были вовлечены в Tor, объединяет общее убеждение: пользователи Интернета должны иметь частный доступ к сети без цензуры.

В 1990-е годы стало очевидным отсутствие безопасности в Интернете и возможности его использования для отслеживания и слежки, а в 1995, Дэвид Голдшлаг, Майк Рид и Пол Сайверсон из Исследовательской лаборатории ВМС США (NRL) задались вопросом, существует ли способ создания интернет-соединений, которые не раскрывают, кто с кем разговаривает, даже для тех, кто следит за сетью. Их ответом было создание и развертывание первых исследовательских проектов и прототипов луковой маршрутизации.

Их ответом было создание и развертывание первых исследовательских проектов и прототипов луковой маршрутизации.

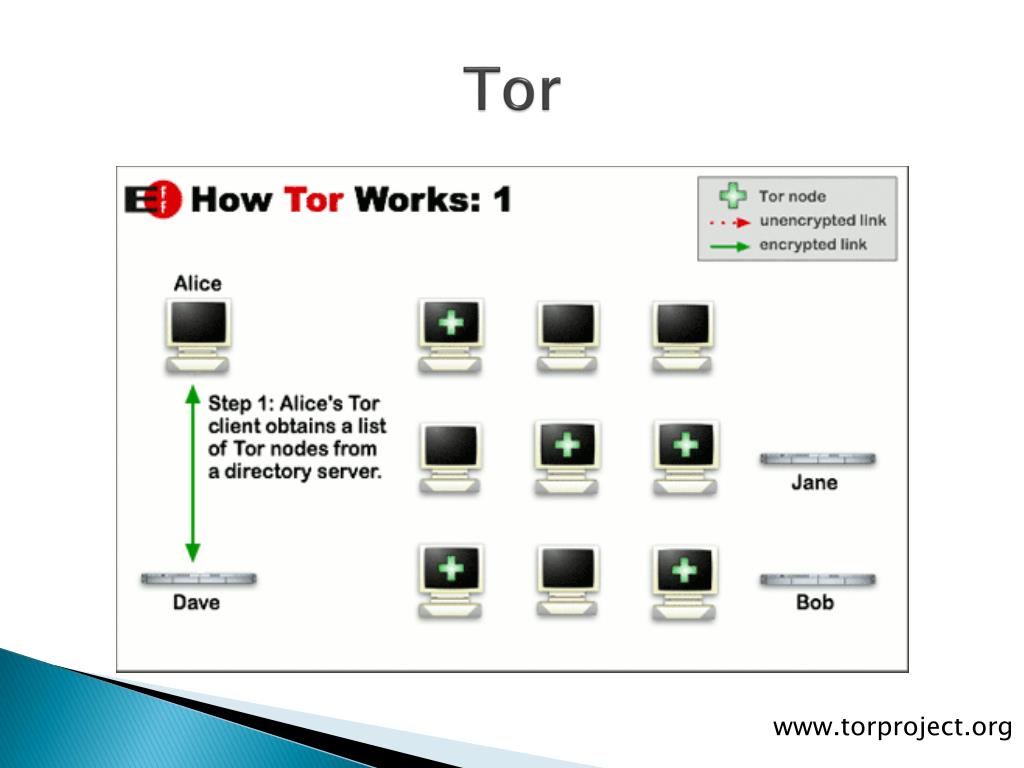

Цель луковой маршрутизации заключалась в том, чтобы использовать Интернет с максимально возможной конфиденциальностью, и идея заключалась в том, чтобы направлять трафик через несколько серверов и шифровать его на каждом этапе пути. Это все еще простое объяснение того, как Tor работает сегодня.

В начале 2000-х Роджер Динглдин, недавний выпускник Массачусетского технологического института (MIT), вместе с Полом Сайверсоном начал работать над проектом луковой маршрутизации NRL. Чтобы отличить эту оригинальную работу в NRL от других попыток луковой маршрутизации, которые начали появляться в других местах, Роджер назвал проект Tor, что расшифровывалось как «луковая маршрутизация». Вскоре к проекту присоединился Ник Мэтьюсон, однокурсник Роджера по Массачусетскому технологическому институту.

С момента своего появления в 1990-х годах луковая маршрутизация была задумана с опорой на децентрализованную сеть. Сеть должна эксплуатироваться организациями с различными интересами и предположениями о доверии, а программное обеспечение должно быть бесплатным и открытым для максимальной прозрачности и децентрализации.

Вот почему в октябре 2002 года, когда сеть Tor была первоначально развернута, ее код был выпущен под свободной и открытой лицензией на программное обеспечение.

К концу 2003 года в сети было около дюжины добровольческих узлов, в основном в США, плюс один в Германии.

Сеть должна эксплуатироваться организациями с различными интересами и предположениями о доверии, а программное обеспечение должно быть бесплатным и открытым для максимальной прозрачности и децентрализации.

Вот почему в октябре 2002 года, когда сеть Tor была первоначально развернута, ее код был выпущен под свободной и открытой лицензией на программное обеспечение.

К концу 2003 года в сети было около дюжины добровольческих узлов, в основном в США, плюс один в Германии.

Признавая преимущества Tor для цифровых прав, в 2004 году Electronic Frontier Foundation (EFF) начал финансировать работу Роджера и Ника над Tor. В 2006 году Tor Project, Inc., некоммерческая организация 501(c)(3), была основана для поддержки разработки Tor.

В 2007 году организация начала создавать мосты к сети Tor для устранения цензуры, например, необходимости обойти правительственные брандмауэры, чтобы ее пользователи могли получить доступ к открытой сети.

Tor начал набирать популярность среди активистов и технически подкованных пользователей, заинтересованных в конфиденциальности, но менее технически подкованным людям все еще было трудно использовать его, поэтому, начиная с 2005 года, началась разработка инструментов, выходящих за рамки только прокси-сервера Tor. Разработка Tor Browser началась в 2008 году.

Разработка Tor Browser началась в 2008 году.

Благодаря тому, что браузер Tor сделал Tor более доступным для обычных интернет-пользователей и активистов, Tor стал важным инструментом во время «арабской весны», начавшейся в конце 2010 года. Он не только защищал личность людей в Интернете, но и позволял им получать доступ к важнейшим ресурсам, социальным сетям, и веб-сайты, которые были заблокированы.

Потребность в средствах защиты от массовой слежки стала главной проблемой благодаря разоблачениям Сноудена в 2013 году. Tor не только сыграл важную роль в разоблачении Сноудена, но и содержание документов также подтвердило уверенность в том, что в то время Tor невозможно было взломать.

Осведомленность людей о слежке, слежке и цензуре, возможно, возросла, но также увеличилась распространенность этих препятствий на пути к свободе Интернета.

Сегодня в сети есть тысячи реле, которыми управляют добровольцы, и миллионы пользователей по всему миру. И именно это разнообразие обеспечивает безопасность пользователей Tor.

Мы в проекте Tor каждый день боремся за то, чтобы у каждого был частный доступ к Интернету без цензуры, и Tor стал самым мощным в мире инструментом для обеспечения конфиденциальности и свободы в Интернете.

Но Tor — это больше, чем просто программное обеспечение. Это труд любви, созданный международным сообществом людей, преданных правам человека. Проект Tor глубоко привержен прозрачности и безопасности своих пользователей.

Что такое Tor? Руководство для начинающих по инструменту конфиденциальности | Интернет

До этого года инструмент обеспечения конфиденциальности в Интернете Tor почти не был известен за пределами технического сообщества. После разоблачения стратегий слежки за американскими и британскими шпионами Tor стал объектом критики, обвиняемой в содействии опасной «темной паутине» педофилов, торговцев наркотиками и торговцами оружием.

Но в то время как АНБ пыталось взломать его систему безопасности, основным источником финансирования Tor были другие части правительства США. Хотя криминальный контингент может использовать сайт для маскировки личности, его создатели указывают на более широкую группу законных пользователей, включая журналистов, активистов, сотрудников правоохранительных органов, осведомителей и представителей бизнеса.

Хотя криминальный контингент может использовать сайт для маскировки личности, его создатели указывают на более широкую группу законных пользователей, включая журналистов, активистов, сотрудников правоохранительных органов, осведомителей и представителей бизнеса.

За год Tor вырос с 500 000 ежедневных пользователей по всему миру до более чем 4 миллионов пользователей, вызывая все более публичные дебаты.

Что такое Tor?

Проект Tor — это некоммерческая организация, которая занимается исследованиями и разработками в области конфиденциальности и анонимности в Интернете. Он предназначен для того, чтобы люди, в том числе правительственные учреждения и корпорации, не узнавали ваше местоположение или не отслеживали ваши привычки просмотра.

Основываясь на этом исследовании, компания предлагает технологию, которая перенаправляет трафик интернет-пользователей и веб-сайтов через «ретрансляторы», которыми управляют тысячи добровольцев по всему миру, что чрезвычайно затрудняет определение источника информации или ее местонахождения. Пользователь.

Пользователь.

Его программный пакет — пакет браузера Tor — можно загрузить и использовать, чтобы воспользоваться преимуществами этой технологии, при этом доступна отдельная версия для смартфонов Android.

Есть некоторые компромиссы: например, просмотр с помощью Tor медленнее из-за этих ретрансляторов, и он блокирует некоторые плагины браузера, такие как Flash и QuickTime. Видео YouTube также не воспроизводятся по умолчанию, хотя вы можете использовать «пробную версию» сайта YouTube HTML5, чтобы вернуть их.

Кто создал Tor?

Первоначальная технология, лежащая в основе Tor, была разработана военно-морским флотом США и получила около 60% финансирования от Государственного департамента и Министерства обороны. Фонд и Шведское агентство международного сотрудничества в целях развития.

Когда проект Tor был запущен в 2002 году, акцент был сделан на защите конфиденциальности пользователей Интернета от корпораций, а не от правительств.

«Нас все больше беспокоили все эти веб-сайты — во время пузыря доткомов 2000/01 года все предлагали бесплатные услуги, и под бесплатными они подразумевали «мы берем всю вашу информацию и продаем ее столько раз, сколько возможно», — исполнительный директор. Эндрю Льюман сказал The Guardian в апреле 2012 года. пользователь, чтобы все эти компании не принимали его по умолчанию. И пусть вы сами принимаете решения о том, доверяете ли вы Google, доверяете ли вы Amazon, доверяете ли вы BBC и так далее».

Эндрю Льюман сказал The Guardian в апреле 2012 года. пользователь, чтобы все эти компании не принимали его по умолчанию. И пусть вы сами принимаете решения о том, доверяете ли вы Google, доверяете ли вы Amazon, доверяете ли вы BBC и так далее».

Команда проекта Tor сообщает, что его пользователи делятся на четыре основные группы: обычные люди, которые хотят скрыть свою деятельность в Интернете от веб-сайтов и рекламодателей; те, кто обеспокоен кибершпионажем; и пользователи, уклоняющиеся от цензуры в определенных частях мира.

Tor отмечает, что его технология также используется военными профессионалами — военно-морской флот США по-прежнему является ключевым пользователем — а также активистами и журналистами в странах со строгой цензурой СМИ и Интернета. Например, организация «Репортеры без границ» советует журналистам использовать Tor.

Tor также называет блоггеров, руководителей предприятий, ИТ-специалистов и сотрудников правоохранительных органов в качестве ключевых пользователей, причем последние включают полицию, которой необходимо маскировать свои IP-адреса при работе в Интернете под прикрытием или при расследовании «сомнительных веб-сайтов и сервисов».

Для более массовых пользователей это может означать запуск Tor, чтобы местоположение ваших детей не могло быть определено, когда они в сети, или может означать, что политический активист в Китае, России или Сирии может защитить свою личность.

После разоблачения слежки АНБ в 2013 году к сервису присоединилась новая волна пользователей. Только с 19 августа по 27 августа количество людей, использующих Tor, увеличилось более чем вдвое до 2,25 миллиона, согласно собственным данным Tor, прежде чем достичь пика почти в 6 миллионов в середине сентября. С тех пор он упал до чуть более 4 миллионов.

Темная сторона Tor

Маскировка анонимности, предоставляемая Tor, делает его привлекательным и мощным для преступников. В другом документе АНБ это описано так: «Тором пользуются очень непослушные люди».

В другом документе АНБ это описано так: «Тором пользуются очень непослушные люди».

Tor может маскировать личность пользователей, но также размещать их веб-сайты с помощью своих возможностей «скрытых сервисов», что означает, что доступ к сайтам могут получить только люди в сети Tor. Это так называемый элемент «темной паутины», и нередки случаи, когда Tor появляется в историях о ряде криминальных сайтов.

В августе поставщик услуг под названием Freedom Hosting отключился после того, как ФБР потребовало экстрадиции 28-летнего ирландца по обвинению в распространении и пропаганде в Интернете материалов о жестоком обращении с детьми.

Подпольный рынок незаконных наркотиков Silk Road, который был закрыт в начале октября, был еще одним скрытым сайтом, доступным только через Tor, как и другой магазин под названием Black Market Reloaded, который был обвинен в содействии незаконной торговле оружием, а также покупке наркотиков.

Подобные сайты — вот почему Tor был недавно назван британским депутатом Джулианом Смитом «черным интернетом, где имеют место детская порнография, незаконный оборот наркотиков и торговля оружием» во время парламентских дебатов о службах разведки и безопасности.

Смит раскритиковал Guardian за подробное сообщение об утверждениях о том, что АНБ пыталось взломать систему безопасности Tor, предполагая, что «многие полицейские считают, что это вызовет серьезные проблемы с точки зрения задержания людей, вовлеченных в организованную преступную деятельность». преступление».

Дэвид Кэмерон: заявил, что власти Великобритании планировали «пролить свет на этот скрытый интернет». Фотография: Кристофер Томонд для Guardian Фотография: Кристофер Томонд/GuardianСотрудничество правоохранительных органов

В прошлом команда Tor отвечала именно на этот вопрос, отрицая, что инструмент анонимности мешает полиции расследовать преступную деятельность.

«Мы много работаем с правоохранительными органами, — сказал Льюман Guardian. «Они полностью осведомлены о плохих парнях в Tor. Однако у преступников уже есть вся конфиденциальность, которая им может когда-либо понадобиться, потому что они готовы нарушать законы: они хотят украсть личные данные, они хотят взломать машины, они готовы запускать ботнеты».

«Люди как бы слышат «Тор» и думают «забудьте об этом, я никогда не раскрою это дело», но на самом деле на другом конце находится человек, и правоохранительные органы чаще всего преследуют именно его. Люди совершают ошибки , они делают глупости, доверяют не тем вещам, и именно так они поймали почти всех, кто использует Tor как часть своих незаконных схем».

В Великобритании правоохранительные органы занимались расследованием скрытых сервисов в сети Tor в течение некоторого времени до сообщений Guardian. 22 июля Дэвид Кэмерон выступил перед NSPCC с речью, в которой рассказал о планах по интеграции британского Центра эксплуатации детей и онлайн-защиты (CEOP) в национальное агентство по борьбе с преступностью.

«Как только CEOP станет частью национального агентства по борьбе с преступностью, это еще больше расширит их возможности для проведения расследований за платным доступом, прольет свет на этот скрытый Интернет и приведет к судебному преследованию и осуждению тех, кто уличен в его использовании», — сказал Кэмерон. «Поэтому мы должны четко объяснить любому правонарушителю, который может думать иначе, что в Интернете не существует такого понятия, как безопасное место для доступа к материалам о жестоком обращении с детьми».

«Поэтому мы должны четко объяснить любому правонарушителю, который может думать иначе, что в Интернете не существует такого понятия, как безопасное место для доступа к материалам о жестоком обращении с детьми».

В недавнем сообщении в блоге, отвечающем на новости Freedom Hosting, Tor также указал, что скрытые сервисы используются не только преступниками, указав на организации, использующие эту технологию для «защиты диссидентов, активистов и защиты анонимности пользователей, пытающихся найти помощь в предотвращении самоубийств, домашнего насилия и реабилитации после жестокого обращения».

Tor все еще работает?

Вопросы об использовании Tor хорошими и/или плохими парнями — это одно, но по мере того, как все больше людей узнают об этом, другой разумный вопрос заключается в том, работает ли это, особенно в свете того, что АНБ постоянно разрабатывает атаки на Tor. Похоже, это была неприятная задача.

«Мы никогда не сможем постоянно деанонимизировать всех пользователей Tor», — говорится в презентации АНБ «Tor Stinks» от июня 2012 года. «С помощью ручного анализа мы можем деанонимизировать очень небольшую часть пользователей Tor, однако безуспешно деанонимизировать пользователя… по требованию».

«С помощью ручного анализа мы можем деанонимизировать очень небольшую часть пользователей Tor, однако безуспешно деанонимизировать пользователя… по требованию».

Со своей стороны, Роджер Динглдайн, президент проекта Tor, заявил после публикации Guardian этой презентации, что «нет никаких признаков того, что они могут взломать протокол Tor или провести анализ трафика в сети Tor», напомнив при этом пользователям, что люди остаются слабым звеном в онлайн-коммуникациях.

«Заражение ноутбука, телефона или настольного компьютера по-прежнему является самым простым способом узнать о человеке за клавиатурой. Tor по-прежнему помогает здесь: вы можете атаковать отдельных пользователей с помощью эксплойтов браузера, но если вы атакуете слишком много пользователей, кто-нибудь заметит … Так что, даже если АНБ стремится следить за всеми и везде, они должны быть намного более избирательными в отношении того, за какими пользователями Tor они следят».

Атаки АНБ на Tor включали нацеливание на дыры в безопасности в веб-браузере Firefox. Tor рекомендует пользователям своего Tor Browser Bundle регулярно обновляться до последней версии, чтобы убедиться, что у них есть последние исправления безопасности для программного обеспечения.

Tor рекомендует пользователям своего Tor Browser Bundle регулярно обновляться до последней версии, чтобы убедиться, что у них есть последние исправления безопасности для программного обеспечения.

Что дальше?

Эксперт по безопасности Брюс Шнайер недавно сделал инструменты анонимизации, такие как Tor, первым шагом в своем совете о том, «как оставаться в безопасности от АНБ». Но такого рода технологии не будут стоять на месте в ближайшие месяцы и годы, поскольку попытки взломать их становятся умнее и настойчивее.

Хотя Tor, вероятно, понравится более искушенным интернет-пользователям, общественное беспокойство по поводу правительственной и корпоративной слежки и отслеживания, вероятно, приведет к тому, что он станет более широко использоваться основными интернет-пользователями.

«Эксплойты браузера, широкомасштабное наблюдение и общая безопасность пользователей — все это сложные темы для среднего интернет-пользователя», — сказал Динглдайн.

«Эти атаки ясно показывают, что мы, более широкое интернет-сообщество, должны продолжать работать над повышением безопасности браузеров и других приложений, подключенных к Интернету».![]()