Самые сложные пароли в мире, проверка сложности паролей

Содержание:

- Определение сложности

- Как составлять устойчивые комбинации?

- Как проверить устойчивость пароля?

- Видео по теме

Эксперты по компьютерной безопасности из Кембриджского университета проанализировали структуру более 70 млн. паролей. И выяснили то, что самые сложные пароли в мире составляют пользователи из Германии и Кореи. Причём делают они это непринуждённо и естественно, без специальной подготовки. А секрет устойчивости комбинаций кроется в специфике их языка. Они применяют те же латинские символы, те же цифры, но берут за основу свои родные «трудные» слова — имена, топонимы, термины и т.д. Например, Annaberg-Buchholz#122. Придумать, запомнить эти варианты легко, а вот подобрать на порядок сложней по сравнению со словарными словами других языков.

Если вы, уважаемый читатель, не знаете корейского или немецкого, это, конечно же, не значит то, что вы должны игнорировать сложные пароли.

Определение сложности

Сложность ключа — мера устойчивости к подбору на символьном уровне посредством ручных и автоматизированных методов (логического вычисления, подбора по словарю). Она определяется количеством попыток взломщика, то есть, сколько ему понадобится времени на вычисление составленной пользователем комбинации.

На сложность пароля влияют следующие факторы:

- Количество символов в ключе. Чем больше знаков в последовательности, тем лучше. У комбинации из 5 знаков есть большая вероятность быстрого взлома. А вот на подбор последовательности из 20 знаков могут уйти годы, десятилетия и даже века.

- Чередование прописных и строчных литер. Примеры: ключ dfS123UYt с использованием регистра заглавных букв на порядок сложней этой же комбинации, но только с маленькими литерами — dfs123uyt.

- Символьные наборы. Разнообразие типов символов усиливает устойчивость. Если сделать ключ из маленьких и больших букв, цифр и спецсимволов длиной в 15-20 знаков, шансов его подобрать практически нет.

Как составлять устойчивые комбинации?

Нижеследующие способы помогут вам придумать очень сложный символьный ключ, который легко запомнить.

1. Создайте визуально контуры геометрической фигуры или какого-либо предмета на клавиатуре вашего компьютера. А затем наберите символы, по которым проходят линии.

Внимание! Избегайте простых «конструкций» — линии, квадраты или диагонали. Их легко предугадать.

2. Составьте сложное предложение, не поддающееся логике. Другими словами, какой-нибудь каламбур:

Например: Кот Васька на Юпитере уловил щуку.

Затем возьмите первые 2-3 буквы каждого слова из придуманного предложения:

Кот + Ва + На + Юп + ул + щук

Наберите слоги латинскими буквами:

Rjn + Df + Yf + >g + ek + oer

После транслитерации вставьте между слогами какие-нибудь хорошо знакомые вам числа: дату рождения, рост, вес, возраст, последние или первые цифры телефонного номера.

Rjn066Df 45Yf 178>g 115ek1202oer

Вот и всё! Как видите, получилась довольно «крепкая» комбинация. Чтобы вспомнить её быстро, вам нужен только ключ (предложение-каламбур) и используемые цифры.

3. Возьмите за основу 2 памятные даты. К примеру, два дня рождения (ваше и вашего любимого человека).

12.08.1983 05.01.1977

Разделите число, месяц и год какими-нибудь спецсимволами:

12|08/1983|05\01|1977

Теперь нули в датах замените маленькой буквой «o».

12|o8/1983|o5\o1|1977

Получается довольно замысловатый ключ.

4. Сделайте специальную таблицу: по вертикали и горизонтали матрицы расположите латинские буквы и цифры, а в строчках и столбцах — символы в хаотичном порядке.

Для генерации ключа возьмите несколько простых слов, записанных английскими буквами, например, my password very strong

Возьмите первую пару букв. В нашем случае это «my». В вертикальном списке найдите «m», в горизонтальном «y». На пересечении линий вы получите первый символ пароля.

Таким же образом, посредством следующих пар, найдите остальные символы ключа.

Если забудете пароль, для его восстановления воспользуйтесь простым ключевым словом и таблицей.

Как проверить устойчивость пароля?

Устойчивость символьной комбинации к подбору можно узнать на специальных веб-сервисах. Рассмотрим наиболее популярные:

Password.kaspersky.com/ru/

Онлайн-служба от антивирусной лаборатории Касперского. Определяет по символьному набору и длине ключа, сколько понадобится времени на его взлом на различных компьютерах. После анализа последовательности в статистике отображается время для поиска на ZX-Spectrum (легендарной 8-ми битной машине 80-х), Mac Book Pro (модели 2012 года), суперкомпьютере Tianhe-2 и в сети ботнетов Conficker.

2ip.ru/passcheck/

Онлайн-утилита на огромном сервисном портале 2IP.ru. После отправки ключа на сервер, выдаёт его статус (надёжный, ненадёжный) и время, затрачиваемое на его взлом.

Parolemanager.

com/russian/password-tester.html

com/russian/password-tester.htmlДаёт подробную характеристику ключа:

- качество последовательности, численно выраженное в специальных единицах;

- количество операций, необходимое для подбора;

- время, необходимое для вычисления комбинации (локально и удалённо).

Успешного вам составления ключа и безопасного пользования интернетом!

О том, как пользоваться менеджерами паролей, читайте здесь.

Возникли сложности? Напишите об этом в комментариях и мы постараемся вам помочь.

А если статья оказалась вам полезной, не забудьте поставить лайк!

Как создать сложный пароль

Содержание

- Введение

- Методы взлома паролей

- Логическое угадывание

- Перебор паролей по словарю

- Метод грубой силы

- Использование человеческого фактора

- Создание сложных паролей

- Как создать сам пароль

- Заключение

Введение

Одной из самых существенных проблем, связанных с обеспечением безопасности в организации являются пароли к учетным записям важных пользователей. Даже если вы тщательно спланируете и настроите параметры безопасности групповой политики, включая настройки брандмауэра в режиме повышенной безопасности, развернете антивирусное программное обеспечение и будете поддерживать в обновленном состоянии систему и антивирусное ПО, настроите политики IPSec, развернете сервера защиты доступа к сети, а у учетных записей ваших пользователей будут недостаточно сложные пароли, безопасность всей вашей компании может быть под угрозой.

Даже если вы тщательно спланируете и настроите параметры безопасности групповой политики, включая настройки брандмауэра в режиме повышенной безопасности, развернете антивирусное программное обеспечение и будете поддерживать в обновленном состоянии систему и антивирусное ПО, настроите политики IPSec, развернете сервера защиты доступа к сети, а у учетных записей ваших пользователей будут недостаточно сложные пароли, безопасность всей вашей компании может быть под угрозой.

Разумеется, вы можете, и даже должны, при помощи групповой политики задать ограничение по созданию сложных паролей, установить интервал для блокировки учетной записи в случае неправильного ввода пароля, а также настроить политики аудита для анализа неудачных попыток входа в систему. Но даже пароли, которые операционная система будет считать сложными (то есть длина пароля будет превышать определенное количество символов, пароль будет содержать символы верхнего, нижнего регистра, а также цифры), могут на самом деле оказаться уязвимыми и простыми для злоумышленников, которые будут их взламывать. Именно этот этап обеспечения безопасности вашей компании может оказаться для вас наиболее сложным, так как здесь ваше участие играет лишь посредственную роль, а любое халатное отношение со стороны ваших пользователей может летально сказаться на инфраструктуре всей компании. Другими словами, в этом случае вам нужно постараться заставить ваших же пользователей создавать безопасные пароли, запоминать их, периодически эти пароли менять, а также держать эти пароли при себе, что, по сути, может оказаться намного сложнее, чем спланировать инфраструктуру организации, а также развернуть и поддерживать в рабочем состоянии сервера с соответствующими серверными ролями.

Именно этот этап обеспечения безопасности вашей компании может оказаться для вас наиболее сложным, так как здесь ваше участие играет лишь посредственную роль, а любое халатное отношение со стороны ваших пользователей может летально сказаться на инфраструктуре всей компании. Другими словами, в этом случае вам нужно постараться заставить ваших же пользователей создавать безопасные пароли, запоминать их, периодически эти пароли менять, а также держать эти пароли при себе, что, по сути, может оказаться намного сложнее, чем спланировать инфраструктуру организации, а также развернуть и поддерживать в рабочем состоянии сервера с соответствующими серверными ролями.

В этой статье я немного расскажу о том по каким причинам какие пароли нельзя создавать, а также как именно нужно создавать пароли для своих учетных записей. Рассмотрим все по прядку.

Методы взлома паролей

К одному из наиболее распространенных методов атаки на любую инфраструктуру можно отнести взлом паролей пользователей, которые проходят проверку подлинности для того чтобы можно было получить доступ к внутренней сети организации.

В принципе, существует много методов взлома паролей, но в этой статье будут вкратце рассмотрены лишь основные методы, которые наиболее распространены в наше время. К этим методам можно отнести логическое угадывание, перебор паролей по словарю, метод грубой силы (или полный перебор), а также самый серьезный метод – использование человеческого фактора.

Логическое угадывание

Этот метод является самым простым, и начинают обычно именно с логического угадывания пароля. Например, злоумышленник может попробовать угадать пароль ваших пользователей, зная имя, фамилию вашего пользователя и, скажем, его год рождения. Например, если пользователь создаст пароль типа «Фамилия + год рождения» или логин, указанный в обратном порядке, можно особо не волноваться, такой пароль будет взломан через несколько минут.

Например, злоумышленник может попробовать угадать пароль ваших пользователей, зная имя, фамилию вашего пользователя и, скажем, его год рождения. Например, если пользователь создаст пароль типа «Фамилия + год рождения» или логин, указанный в обратном порядке, можно особо не волноваться, такой пароль будет взломан через несколько минут.

Перебор паролей по словарю

Так как многие пользователи в качестве паролей любят указывать к какой-либо своей учетной записи одно слово, будь то название вулкана в Исландии или имя любимого кролика и, максимум, добавлять к такому паролю одну цифру, злоумышленники могут взломать такой пароль, используя заранее отобранные пароли, которые загружаются из специальных словарей. В такие словари обычно включаются слова из разных языков, которые могут использовать неопытные или безразличные к своей безопасности пользователи. Подбор пароля, используя данный метод, обычно не занимает много времени и злоумышленник сможет получить доступ к данным ваших пользователей буквально через несколько часов.

Еще одним методом, связанным с перебором по словарю, называется перебор по таблице хешированных паролей. Этот метод используется тогда, когда злоумышленник смог определить хеши паролей и ему остается лишь найти в базе данных пароль, который будет полностью соответствовать данному хешу.

Метод грубой силы

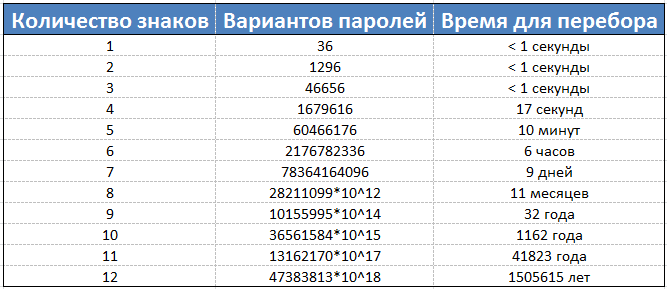

Метод грубой силы (brute force) или полный (прямой) перебор отличается от предыдущего метода тем, что при подборе пароля используется не определённый словарь, согласно которому можно подобрать простой пароль, а большое количество любых возможных комбинаций. В этом случае, как вы понимаете, все зависит лишь от сложности пароля и количества символов. Думаю, многие из вас видели следующую таблицу, исходя из которой, можно приблизительно оценить сложность создаваемых паролей, если учесть что в паролях будут только лишь буквы одного регистра с цифрами и скорость перебора составляет 100000 паролей за одну секунду:

|

Количество знаков |

Количество вариантов |

Время перебора |

|

1 |

36 |

менее секунды |

|

2 |

1296 |

менее секунды |

|

3 |

46 656 |

менее секунды |

|

4 |

1 679 616 |

17 секунд |

|

5 |

60 466 176 |

10 минут |

|

6 |

2 176 782 336 |

6 часов |

|

7 |

78 364 164 096 |

9 дней |

|

8 |

2,821 109 9?1012 |

11 месяцев |

|

9 |

1,015 599 5?1014 |

32 года |

|

10 |

3,656 158 4?1015 |

1 162 года |

|

11 |

1,316 217 0?1017 |

41 823 года |

|

12 |

4,738 381 3?1018 |

1 505 615 лет |

Соответственно, более-менее стойким паролем можно считать пароль, длина которого будет состоять не менее чем из восьми символов. Так как при написании этой статьи, основной задачей стояло рассмотрение методов создания стойких паролей, в ней не будут рассматриваться средства реализации перебора паролей методом грубой силы.

Так как при написании этой статьи, основной задачей стояло рассмотрение методов создания стойких паролей, в ней не будут рассматриваться средства реализации перебора паролей методом грубой силы.

Использование человеческого фактора

Несмотря на то, что при использовании человеческого фактора не применяется какая либо технология, этот метод в большинстве случаев считается самым действенным и иногда даже самым быстрым, так как в этом случае злоумышленники получают пароли незаконным методом от самих пользователей, причем, последние об этом могут даже не подозревать. Прежде всего, при использовании этого метода получения пользовательских паролей злоумышленник обычно узнает имена сотрудников организации, которые он может, как знать изначально, так и найти на том же, скажем, веб-сайте компании, а уже после этого, согласно продуманному заранее сценарию злоумышленник может получить от пользователей практически любые данные. Методов получения пользовательских паролей, используя человеческий фактор, очень много. Вкратце рассмотрим основные способы:

Вкратце рассмотрим основные способы:

· Фишинг. Является довольно распространенным методом получения от пользователей необходимой информации. Сам термин фишинг (phishing) происходит от английского слова fishing, что переводится как рыбная ловля и представляет собой вид мошенничества, основной задачей которого является получение доступа к конфиденциальным данным пользователей. Сама атака происходит следующим образом: пользователю на почтовый ящик приходит письмо, скажем, от банка, где пользователю предлагают, перейдя по предоставленной ссылке, в целях обеспечения безопасности сменить на сайте свой пароль. На самом деле, такая ссылка ведет на сайт хакера со страницей, которая очень похожа на страницу банка и при попытке смены своего пароля, пароль будет отправлен злоумышленнику;

· Заражение компьютеров средствами троянских коней. Как вы знаете, троянским конем называется вредоносная программа, которая распространяется злоумышленниками, при помощи которой он может получить доступ данным, в зависимости от того, какую он поставил перед собой задачу. В свою очередь, пользовательские пароли не являются исключениями;

В свою очередь, пользовательские пароли не являются исключениями;

· Кви про кво. Данный метод пошел от латинского выражения qui pro quo (одно вместо другого), что также обозначает недоразумение, возникшее в результате того, что одно лицо, вещь или понятие принято за другое. В случае с хищением паролей, этот способ подразумевает звонок злоумышленников в компанию. Злоумышленник может представиться техническим специалистом и узнать о уязвимостях, которые могут быть в организации и воспользоваться ими. Или же просто узнать пользовательский пароль по телефону ;

· Претекстинг. Этот способ самый простой. По большому счету, используя данный метод хищения пароля, злоумышленник, может быть даже, в какой-то степени, далек от хикинга, так как в данном случае, выполняются действия, отработанные по заранее составленному претексту или, проще говоря, сценарию. Он может начать общаться с пользователем на каком-то веб-сайте, средствами переписки по электронной почте, UIM-мессенджерам и т. д. По вполне понятным причинам, данный метод может занять значительно больше времени, чем все указанные раньше, но, тем не менее, он тоже востребован.

д. По вполне понятным причинам, данный метод может занять значительно больше времени, чем все указанные раньше, но, тем не менее, он тоже востребован.

Простейший метод хищения пароля изображен на следующей иллюстрации:

Создание сложных паролей

Скорее всего, вы все видели следующую картинку.

Здесь довольно-таки в простой и шуточной форме нарисовано, какие пароли можно создавать и как с такими паролями будут взаимодействовать ваши пользователи. Если честно, то с методом, который указан на картинке можно не согласиться, так как второй пароль может быть быстрее взломан, чем первый, хоть на это и уйдет у злоумышленника какое-то время.

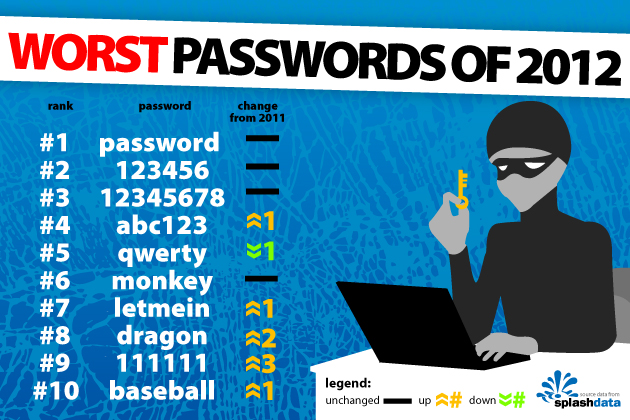

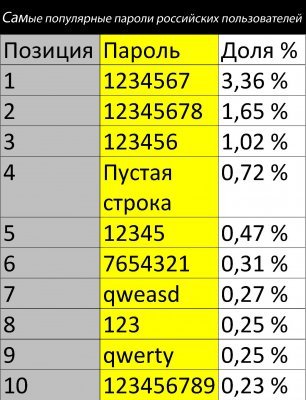

Прежде всего, как я уже говорил в начале статьи, в любом случае вам нужно настраивать ограничения по созданию сложных паролей при помощи групповой политики, причем, привязывать такие политики следует не для какого-то конкретного подразделения, а для всего домена. Разумеется, настроив политики безопасности, вы предотвратите создание паролей типа «123456» или «qwerty», которые так любят указывать пользователи, пользовательские пароли могут быть все равно уязвимыми для хакеров.

Например, если у вас в отделе продаж есть пользователь Владимир, который родился 9-го числа какого-то месяца, его паролем вполне может быть что-то вроде «Vladimir9». Как видите, длина такого пароля девять символов, что, скорее всего, будет превышать предустановленную средствами групповой политики длину пароля. Помимо этого, в данном пароле есть буквы из разного регистра (ну негоже ведь, свое имя указывать с маленькой буквы ) и в данном пароле есть цифры (в указанном случае, день рождения пользователя). Соответственно, пароль будет удовлетворять требованиям, указанным при помощи групповой политики, но взломать его можно буквально в считанные секунды.

Вам нужно постараться убедить своих пользователей создавать для любых своих учетных записей сложные пароли, создавать разные пароли для каждой учетной записи, а также хранить свои пароли у себя в памяти. Последние два момента являются наиболее сложными, так как большинство пользователей привыкло иметь один пароль для своей учетной записи в Active Directory, а также, хорошо, если так, иметь один пароль на почтовые ящики, социальные сети, трекреы, форумы и так далее. Если вы все таки заставили своих пользователей создать сложный пароль, обратите внимание на то, что многие любят записывать его на бумажке и клеить к своему монитору, на клавиатуру и т.п., что является недопустимым, так как это уже паролем назвать сложно.

Если вы все таки заставили своих пользователей создать сложный пароль, обратите внимание на то, что многие любят записывать его на бумажке и клеить к своему монитору, на клавиатуру и т.п., что является недопустимым, так как это уже паролем назвать сложно.

Как создать сам пароль

Желательно, чтобы пользовательский пароль был не менее чем из 8 символов, причем, чтобы в пароле в произвольном порядке были написаны буквы латиницей в разных регистрах, пароль содержал цифры и, чтобы там еще были специальные символы. Если пароль создается для учетной записи, которая будет выполнять вход на сервер, то желательно создавать пароли, длина которых будет превышать 12 символов. В большинстве случаев, пользователи редко заморачиваются придумыванием таких паролей. Поэтому, вам нужно будет или вместо них придумывать пароли, что крайне неудобно, т.к. если у вас 20 пользователей, это займет какое-то время, но вы с этим справитесь, но если у вас более 100 пользователей, то на такое бессмысленное занятие уйдет целый день. А их ведь еще нужно периодически менять, т.к. ни один пароль не может быть совершенным.

А их ведь еще нужно периодически менять, т.к. ни один пароль не может быть совершенным.

Поэтому вы можете или направлять пользователей на сайты с генераторами паролей, например, на сайт http://genpas.narod.ru или на сайты с подобным функционалом. Таких сайтов на самом деле очень много. Также вы можете на своем внутреннем веб-сервере написать страницу, которая будет предоставлять такой же функционал, что тоже вряд ли займет много времени, даже если у вас нет навыков в веб-программировании. А о наличии такой страницы на сайте вы можете уведомить пользователей, скажем, при помощи официальной рассылки. Соответственно, вашим пользователям не нужно будет тратить время на то, чтобы придумать сложный пароль, а останется лишь его запомнить.

Также вы можете рассказать своим пользователям о простых сценариях, позволяющих создать сложный, но легко запоминающийся пароль. Различных интересных сценариев можно придумать сотни. Рассмотрим несколько таких сценариев.

1. Возьмите два русских слова – глагол и имя существительное. Например, слова «готовить» и «подсвечник». Добавьте произвольное число, которое будет разделено на две части, например, год рождения любимого писателя, скажем, 1966, а также возьмите любой специальный символ, пусть будет, например, знак вопроса. Теперь запишите все, что нашли ранее в следующем порядке: первое слово с большой буквы, первые две цифры из года рождения, знак вопроса, второе слово с большой буквы и последние две цифры. Должно получиться что-то в этом роде: «Готовить19?Подсвечник66». теперь наберем полученный пароль на английской раскладке. В результате, у вашего пользователя будет следующий пароль: «Ujnjdbnm19?Gjlcdtxybr66». В таком пароле получилось 23 знака, причем, подобрать его методом перебора по словарю нереально, а используя метод грубой силы у злоумышленника уйдет, мягко говоря, не один месяц.

Возьмите два русских слова – глагол и имя существительное. Например, слова «готовить» и «подсвечник». Добавьте произвольное число, которое будет разделено на две части, например, год рождения любимого писателя, скажем, 1966, а также возьмите любой специальный символ, пусть будет, например, знак вопроса. Теперь запишите все, что нашли ранее в следующем порядке: первое слово с большой буквы, первые две цифры из года рождения, знак вопроса, второе слово с большой буквы и последние две цифры. Должно получиться что-то в этом роде: «Готовить19?Подсвечник66». теперь наберем полученный пароль на английской раскладке. В результате, у вашего пользователя будет следующий пароль: «Ujnjdbnm19?Gjlcdtxybr66». В таком пароле получилось 23 знака, причем, подобрать его методом перебора по словарю нереально, а используя метод грубой силы у злоумышленника уйдет, мягко говоря, не один месяц.

2. Возьмите любую скороговорку, например, «В недрах тундры выдры в гетрах тырят в ведра ядра кедров» и возьмите дату рождения двоюродной тети пользователя, скажем, 29 октября 1957. Теперь запишите каждую первую букву каждого слова на английском языке, причем, запишите каждую вторую букву в верхнем регистре и между некоторыми словами проставляйте по одной цифре, а в конце пароля поставьте знак восклицания. Должно получиться следующее: «vN2tV9vG10tV19vY57k!». Опять же, такой пароль подобрать будет очень сложно.

Теперь запишите каждую первую букву каждого слова на английском языке, причем, запишите каждую вторую букву в верхнем регистре и между некоторыми словами проставляйте по одной цифре, а в конце пароля поставьте знак восклицания. Должно получиться следующее: «vN2tV9vG10tV19vY57k!». Опять же, такой пароль подобрать будет очень сложно.

3. Возьмите любую строку самого любимого стихотворения, например, «Недаром помнит вся Россия про день Бородина!» и запишите по две буквы из каждого слова на английской раскладке, причем, для каждого нового слова укажите букву в верхнем регистре. В конце можете поставить день своего рождения. Например, в данном случае должно получиться следующее: «YtGjDcHjGhLt<j!24». получен еще один сложный пароль.

4. Возьмите сложное слово, которое вы помните, но чтобы это слово не часто использовалось в разговорной речи. Например, возьмем слово, которое стыдно не знать, а именно название вулкана, который извергался в Исландии в 2010 году, а именно: Эйяфьядлайёкюдль. В этом слове 16 букв, поэтому вставим после 8-й буквы год события, т.е. 2010 и напишем все слова, как и в предыдущих примерах на английской раскладке. Получим следующий сложный пароль: «”qzamzlk2010fq`r.lkm».

В этом слове 16 букв, поэтому вставим после 8-й буквы год события, т.е. 2010 и напишем все слова, как и в предыдущих примерах на английской раскладке. Получим следующий сложный пароль: «”qzamzlk2010fq`r.lkm».

Разных интересных сценариев можно еще придумать очень много. Самое главное то, что такие пароли не сложно запомнить и они считаются сложными.

Проверить сложность созданного пароля можно многими способами. Например, у компании Microsoft есть средство проверки паролей, которое позволит вам узнать, насколько надежным получился сгенерированный вами пароль. Для этого перейдите на страницу средства проверки паролей и в соответствующем текстовом поле введите свой пароль. Вы сразу получите уведомление, в котором будет указан тип сложности вашего пароля. Пример этого средства показан на следующей иллюстрации:

Заключение

В этой статье было рассказано о методах взлома пользовательских паролей, а также о том, как можно создать сложный для взлома пароль, но который будет довольно простым для запоминания. Я надеюсь, что при помощи указанных в этой статье четырех простых примеров у вас получится научить своих пользователей следить за сохранностью своих данных и создавать сложные пароли. А какие сценарии для генерирования сложных паролей применяете Вы?

Я надеюсь, что при помощи указанных в этой статье четырех простых примеров у вас получится научить своих пользователей следить за сохранностью своих данных и создавать сложные пароли. А какие сценарии для генерирования сложных паролей применяете Вы?

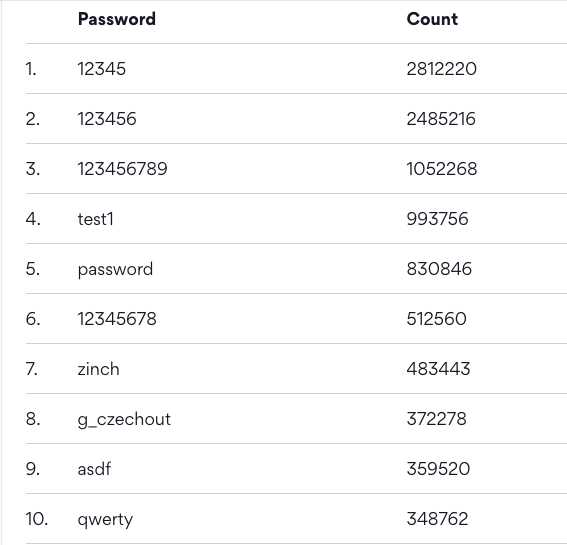

Список 200 самых распространенных паролей 2021

Это то время года, когда мы снова видим, используют ли люди одни и те же слабые пароли. Вот 200 самых распространенных паролей согласно исследованию 2021 года. В списке указано, сколько раз использовался определенный пароль и сколько времени потребуется, чтобы его взломать. Исследуйте его сейчас.

Проверенные исследования

Методология

Список паролей был составлен в сотрудничестве с независимыми исследователями, специализирующимися на исследованиях инцидентов кибербезопасности. Они оценили базу данных размером 4 ТБ.

50 стран

Исследователи классифицировали данные по различным вертикалям, что позволило им провести статистический анализ по странам и полу.

Гендерное сравнение

Что касается гендерной вертикали, то исследуемые данные классифицировались по полу только в том случае, если они включали гендерный ключ. Если он не содержал ключа данных, он классифицировался как «неизвестный».

Получите список паролей на 2020 год

Узнайте, не оказались ли ваши данные в результате утечки данных.

Создайте надежный парольСтраны, наиболее пострадавшие от утечек данных

Исследователи разработали индекс риска, который распределяет страны по трем уровням риска: низкий, средний и высокий. Индекс был разработан в соответствии с количеством утечек паролей на душу населения. Исследуйте интерактивную карту прямо сейчас.

Узнайте, в какой стране произошло наибольшее количество утечек паролей согласно этому исследованию, и сравните страны и континенты.

Используйте настольное устройство для получения дополнительной информации и возможности изучения интерактивной карты.

Compare the most common passwords

All countriesAustraliaAustriaBelgiumBrazilCanadaChileChinaColombiaCzech RepublicDenmarkEstoniaFinlandFranceGermanyGreeceHungaryIndiaIndonesiaIrelandIsraelItalyJapanLatviaLithuaniaMalaysiaMexicoNetherlandsNew ZealandNigeriaNorwayPhilippinesPolandPortugalRomaniaRussiaSaudi ArabiaSlovakiaSouth AfricaSouth KoreaSpainSwedenSwitzerlandTaiwanThailandTürkiyeUkraineUnited Arab EmiratesUnited KingdomUnited StatesVietnam

All GenderMaleFemaleUnknown

All countriesAustraliaAustriaBelgiumBrazilCanadaChileChinaColombiaCzech RepublicDenmarkEstoniaFinlandFranceGermanyGreeceHungaryIndiaIndonesiaIrelandIsraelItalyJapanLatviaLithuaniaMalaysiaMexicoNetherlandsNew ZealandNigeriaNorwayPhilippinesPolandPortugalRomaniaRussiaSaudi ArabiaSlovakiaSouth AfricaSouth KoreaSpainSwedenSwitzerlandTaiwanThailandTürkiyeUkraineUnited Arab EmiratesUnited KingdomUnited StatesVietnam

All GenderMaleFemaleUnknown

With regard to the gender vertical, the researched data was classified by gender only if it included a gender key. Если он не содержал ключа данных, он классифицировался как «неизвестный».

Если он не содержал ключа данных, он классифицировался как «неизвестный».

Забавные факты

Женщины

Мужчины

iloveyou чаще используется женщинами

В США больше женщин (222 287) используют слово «iloveyou», чем мужчины (96 785).

Женщины

Мужчины

Хоккей — самый популярный пароль Канады, связанный со спортом

Хоккеем чаще пользовались мужчины (26 055), чем женщины (8 324).

Metallica

Slipknot

Битва групп

Среди мужчин Metallica (88 543) опередила Slipknot (75 204).

Основы гигиены паролей

Используйте надежные пароли | Информационная безопасность Гарвардского университета

Используйте надежные пароли

Создавайте уникальные пароли, которые трудно угадать. Используйте двухэтапную аутентификацию там, где она доступна.

Пароль — это то, как вы доказываете, что вы — это вы. Технологии становятся все лучше и лучше, не пора ли улучшить способы обращения с паролями? Прочитайте приведенные ниже ссылки, чтобы помочь вам создать надежный пароль, управлять всеми своими паролями в диспетчере паролей и включить двухэтапную проверку для защиты от кражи учетной записи.

Создайте надежный пароль

Плохо: чего следует избегать

Используете ли вы какие-либо из них в качестве пароля или используете их в сочетании с одним словарным словом? Если это так, вам нужно заменить пароль на более надежный.

Четыре цифры года

Примеры: 19XX, 20XX, другие годовщины или известные годы, такие как 1776 или 1066

«Пароль»

Примеры: пароль, пароль, p@$$word или любой вариант

Спортивные ссылки

Примеры: футбольный фанат, хоккей, госокс

Имена

Примеры: домашние животные, супруги, дети, внуки, знаменитости

Персональные данные

Примеры: ваше имя, адрес электронной почты, номер телефона или номер социального страхования

Клавиатурные паттерны или последовательности

Примеры: qwerty, asdf, 123456,abc123

Правильно — пароли

Хороший пароль должен соответствовать следующим требованиям

Английский заглавный символ ( AZ )

Английский строчный символ ( a-z )

Число ( 0-9 ) и/или символ (например, ! , # или % )

Всего десять и более символов.

Один из способов сделать это — начать со слова, которое вы запомните:

брошюра

Затем добавьте элементы из перечисленных выше критериев.

pAMPh$3let

Лучше — фразы-пароли

Парольные фразы длиннее и сложнее, чем пароли. Их легче запомнить, но труднее угадать.

Метод A: преобразование фразы в аббревиатуру

Выберите фразу, которую вы можете запомнить, и сократите ее до первых букв каждого слова, работая с некоторыми цифрами, заглавными буквами и пунктуацией.

Mccic:Iiig,паутина? -> Мятное мороженое с шоколадной крошкой: если оно не зеленое, зачем вообще беспокоиться?

Метод B: Уникальная фраза

Выберите 4-5 букв (MISL), а затем составьте фразу, используя слова, начинающиеся с каждой из этих букв. Добавьте цифру или знак препинания, если это имеет смысл.

Майами!! ItSoundsLovely

Возможно, Включить Маленьких Лобстеров?

Лучшие менеджеры паролей

Премиум-версия LastPass в настоящее время предлагается бесплатно всем членам сообщества Гарварда.