Элементарные шифры на понятном языке / Хабр

Привет, Хабр!

Все мы довольно часто слышим такие слова и словосочетания, как «шифрование данных», «секретные шифры», «криптозащита», «шифрование», но далеко не все понимают, о чем конкретно идет речь. В этом посте разберемся, что из себя представляет шифрование и рассмотрим элементарные шифры с тем расчетом, чтобы даже далекие от IT люди поняли суть этого явления.

Прежде всего, разберемся в терминологии.

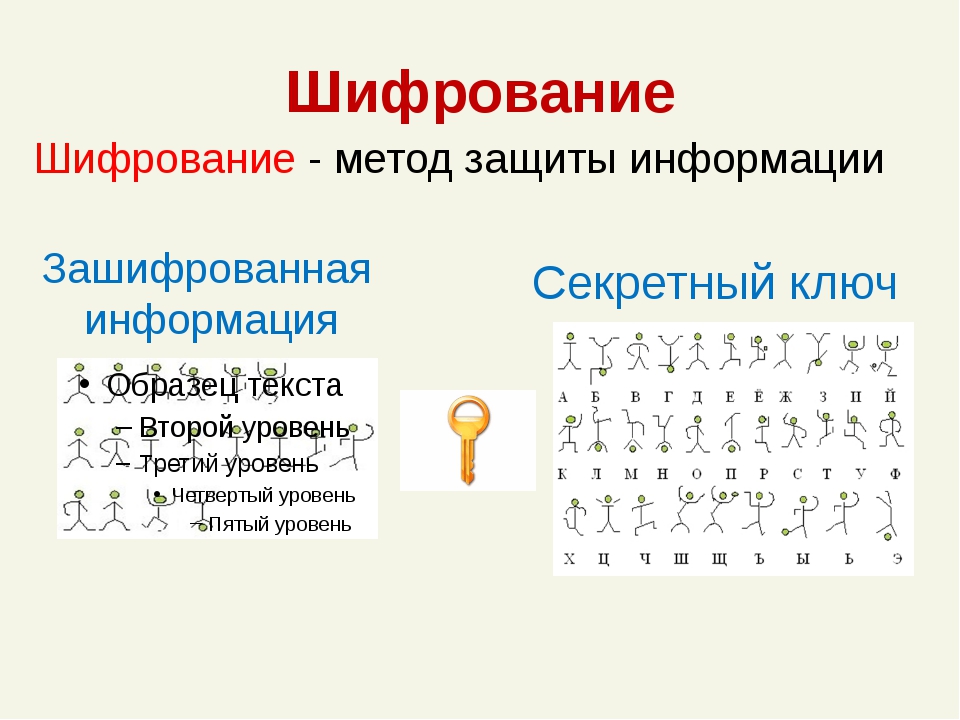

Шифрование – это такое преобразование исходного сообщения, которое не позволит всяким нехорошим людям прочитать данные, если они это сообщение перехватят. Делается это преобразование по специальным математическим и логическим алгоритмам, некоторые из которых мы рассмотрим ниже.

Исходное сообщение – это, собственно, то, что мы хотим зашифровать. Классический пример — текст.

Шифрованное сообщение – это сообщение, прошедшее процесс шифрования.

Шифр — это сам алгоритм, по которому мы преобразовываем сообщение.

Ключ — это компонент, на основе которого можно произвести шифрование или дешифрование.

Алфавит – это перечень всех возможных символов в исходном и зашифрованном сообщении. Включая цифры, знаки препинания, пробелы, отдельно строчные и заглавные буквы и т.д.

Теперь, когда мы говорим на более-менее одном языке, разберем простые шифры.

Шифр Атбаша

Самый-самый простой шифр. Его суть – переворот алфавита с ног на голову.

Например, есть у нас алфавит, который полностью соответствует обычной латинице.

a b c d e f g h i j k l m n o p q r s t u v w x y z

Для реализации шифра Атбаша просто инвертируем его. «А» станет «Z», «B» превратится в «Y» и наоборот. На выходе получим такую картину:

И теперь пишем нужное сообшение на исходном алфавите и алфавите шифра

Исходное сообщение: I love habr

Зашифрованное: r olev szyi

Шифр Цезаря

Тут добавляется еще один параметр — примитивный ключ в виде числа от 1 до 25 (для латиницы). На практике, ключ будет от 4 до 10.

На практике, ключ будет от 4 до 10.

Опять же, для наглядности, возьмем латиницу

a b c d e f g h i j k l m n o p q r s t u v w x y z

И теперь сместим вправо или влево каждую букву на ключевое число значений.

Например, ключ у нас будет 4 и смещение вправо.

Исходный алфавит: a b c d e f g h i j k l m n o p q r s t u v w x y z

Зашифрованный: w x y z a b c d e f g h i j k l m n o p q r s t u v

Пробуем написать сообщение:

hello world

Шифруем его и получаем следующий несвязный текст:

dahhk sknhz

Простейший шифр на основе бинарной логики, который обладает абсолютной криптографической стойкостью. Без знания ключа, расшифровать его невозможно (доказано Клодом Шенноном).

Исходный алфавит — все та же латиница.

Сообщение разбиваем на отдельные символы и каждый символ представляем в бинарном виде.

Классики криптографии предлагают пятизначный код бодо для каждой буквы. Мы же попробуем изменить этот шифр для кодирования в 8 бит/символ на примере ASCII-таблицы. Каждую букву представим в виде бинарного кода.

Теперь вспомним курс электроники и элемент «Исключающее ИЛИ», также известный как XOR.

XOR принимает сигналы (0 или 1 каждый), проводит над ними логическую операцию и выдает один сигнал, исходя из входных значений.

Если все сигналы равны между собой (0-0 или 1-1 или 0-0-0 и т.д.), то на выходе получаем 0.

Если сигналы не равны (0-1 или 1-0 или 1-0-0 и т.д.), то на выходе получаем 1.

Теперь для шифровки сообщения, введем сам текст для шифровки и ключ такой же длины. Переведем каждую букву в ее бинарный код и выполним формулу сообщение XOR ключ

Например:

сообщение: LONDON

ключ: SYSTEM

Переведем их в бинарный код и выполним XOR:

01001100 01001111 01001110 01000100 01001111 01001110 01010011 01011001 01010011 01010100 01000101 01001101 _______________________________________________________ 00011111 00010110 00011101 00010000 00001010 00000011

В данном конкретном примере на месте результирующих символов мы увидим только пустое место, ведь все символы попали в первые 32 служебных символа. Однако, если перевести полученный результат в числа, то получим следующую картину:

Однако, если перевести полученный результат в числа, то получим следующую картину:

31 22 29 16 10 3.

С виду — совершенно несвязный набор чисел, но мы-то знаем.

Шифр кодового слова

Принцип шифрования примерно такой же, как у шифра цезаря. Только в этом случае мы сдвигаем алфавит не на определенное число позиций, а на кодовое слово.

Например, возьмем для разнообразия, кириллический алфавит.

абвгдеёжзийклмнопрстуфхцчшщъыьэюя

Придумаем кодовое слово. Например, «Лукоморье». Выдернем из него все повторяющиеся символы. На выходе получаем слово «Лукомрье».

Теперь вписываем данное слово в начале алфавита, а остальные символы оставляем без изменений.

абвгдеёжзийклмнопрстуфхцчшщъыьэюя лукомрьеабвгдёжзийнпстфхцчшщъыэюя

И теперь запишем любое сообщение и зашифруем его.

"Златая цепь на дубе том"

Получим в итоге следующий нечитаемый бред:

"Адлпля хриы жл мсур пиё"

Шифр Плейфера

Классический шифр Плейфера предполагает в основе матрицу 5х5, заполненную символами латинского алфавита (i и j пишутся в одну клетку), кодовое слово и дальнейшую манипуляцию над ними.

Пусть кодовое слово у нас будет «HELLO».

Сначала поступаем как с предыдущим шифром, т.е. уберем повторы и запишем слово в начале алфавита.

Теперь возьмем любое сообщение. Например, «I LOVE HABR AND GITHUB».

Разобьем его на биграммы, т.е. на пары символов, не учитывая пробелы.

IL OV EH AB RA ND GI TH UB.

Если бы сообщение было из нечетного количества символов, или в биграмме были бы два одинаковых символа (LL, например), то на место недостающего или повторившегося символа ставится символ X.

Шифрование выполняется по нескольким несложным правилам:

1) Если символы биграммы находятся в матрице на одной строке — смещаем их вправо на одну позицию. Если символ был крайним в ряду — он становится первым.

Например, EH становится LE.

2) Если символы биграммы находятся в одном столбце, то они смещаются на одну позицию вниз. Если символ находился в самом низу столбца, то он принимает значение самого верхнего.

Например, если бы у нас была биграмма LX, то она стала бы DL.

3) Если символы не находятся ни на одной строке, ни на одном столбце, то строим прямоугольник, где наши символы — края диагонали. И меняем углы местами.

Например, биграмма RA.

По этим правилам, шифруем все сообщение.

IL OV EH AB RA ND GI TH UB. KO HY LE HG EU MF BP QO QG

Если убрать пробелы, то получим следующее зашифрованное сообщение:

KOHYLEHGEUMFBPQOQG

Поздравляю. После прочтения этой статьи вы хотя бы примерно понимаете, что такое шифрование и знаете как использовать некоторые примитивные шифры и можете приступать к изучению несколько более сложных образцов шифров, о которых мы поговорим позднее.

После прочтения этой статьи вы хотя бы примерно понимаете, что такое шифрование и знаете как использовать некоторые примитивные шифры и можете приступать к изучению несколько более сложных образцов шифров, о которых мы поговорим позднее.

Спасибо за внимание.

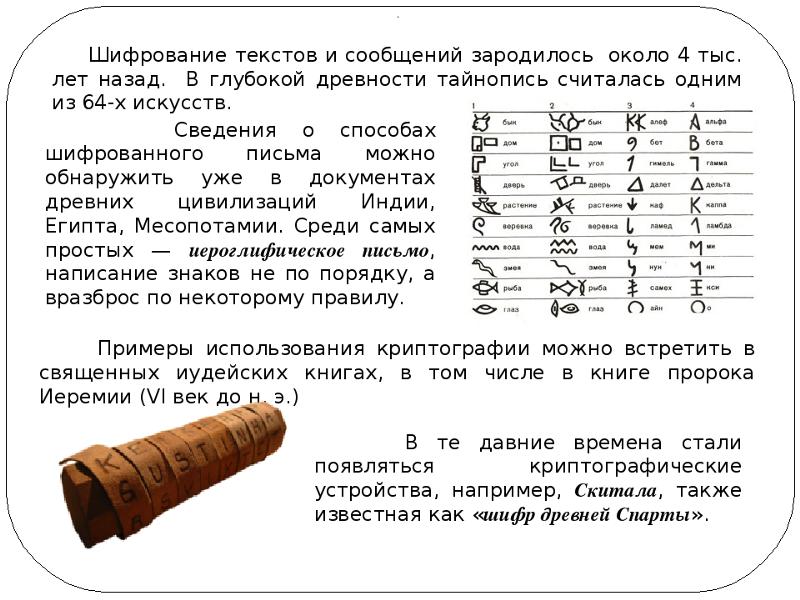

Популярные коды и шифры. — it-black.ru

Популярные коды и шифры. — it-black.ru Перейти к содержимомуВ рубрике «Информационная безопасность» мы разбирали общие вопросы о криптографии и методах шифрования. В этой статье мы рассмотрим самые популярные коды и шифры.

В мире существует множество шифров и кодов для засекречивания различных посланий. Вопреки распространенному мнению, код и шифр — это не одно и то же. В коде каждое слово заменяется на какое-то иное кодовое слово, в то время как в шифре заменяются сами символы сообщения.

1. Шифр Цезаря

Шифр Цезаря так называется, потому что его использовал сам Юлий Цезарь. Шифр Цезаря — это не один шифр, а целых двадцать шесть, использующих один и тот же принцип.

Получателю нужно сказать, какой из шифров используется. Если используется шифр «G», тогда А заменяется на G, B на H, C на I и т.д. Если используется шифр «Y», тогда А заменяется на Y, B на Z, C на A и т.д. На шифре Цезаря базируется огромное число других, более сложных шифров.

Шифр Цезаря очень простой и быстрый, но он является шифром простой одинарной перестановки и поэтому легко взламывается.

2. Азбука Морзе

Азбука является средством обмена информации и ее основная задача — сделать сообщения более простыми и понятными для передачи. В системе Морзе каждая буква, цифра и знак препинания имеют свой код, составленный из группы тире и точек. При передаче сообщения с помощью телеграфа тире и точки означают длинные и короткие сигналы. Пример:

3. Стеганография

Стеганография старше кодирования и шифрования. Это искусство появилось очень давно. Оно буквально означает «скрытое письмо» или «тайнопись». Хоть стеганография не совсем соответствует определениям кода или шифра, но она предназначена для сокрытия информации от чужих глаз. Про стеганографию можно почитать в нашей отдельной статье.

Это искусство появилось очень давно. Оно буквально означает «скрытое письмо» или «тайнопись». Хоть стеганография не совсем соответствует определениям кода или шифра, но она предназначена для сокрытия информации от чужих глаз. Про стеганографию можно почитать в нашей отдельной статье.

4. ROT1

Данный шифр известен всем с детства. Каждая буква шифра заменяется на следующую за ней в алфавите. Так, A заменяется на B, B на C, и т.д.

«ROT1» значит «ROTate 1 letter forward through the alphabet» («сдвиньте алфавит на одну букву вперед»).

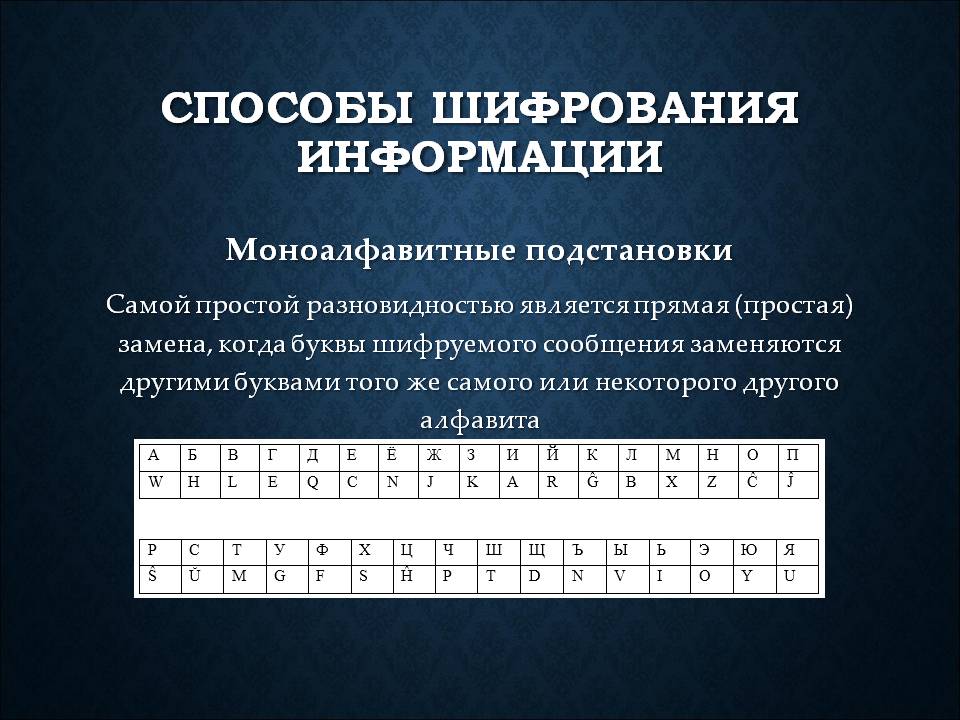

5. Моноалфавитная замена

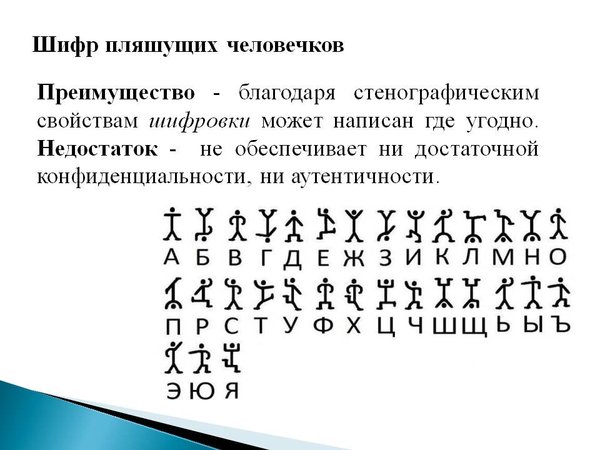

Описанные выше ROT1 и азбука Морзе являются представителями шрифтов моноалфавитной замены. Приставка «моно» означает, что при шифровании каждая буква изначального сообщения заменяется другой буквой или кодом из единственного алфавита шифрования.

Дешифрование шифров простой замены не составляет труда, и в этом их главный недостаток. Разгадываются они простым перебором или частотным анализом.

Разгадываются они простым перебором или частотным анализом.

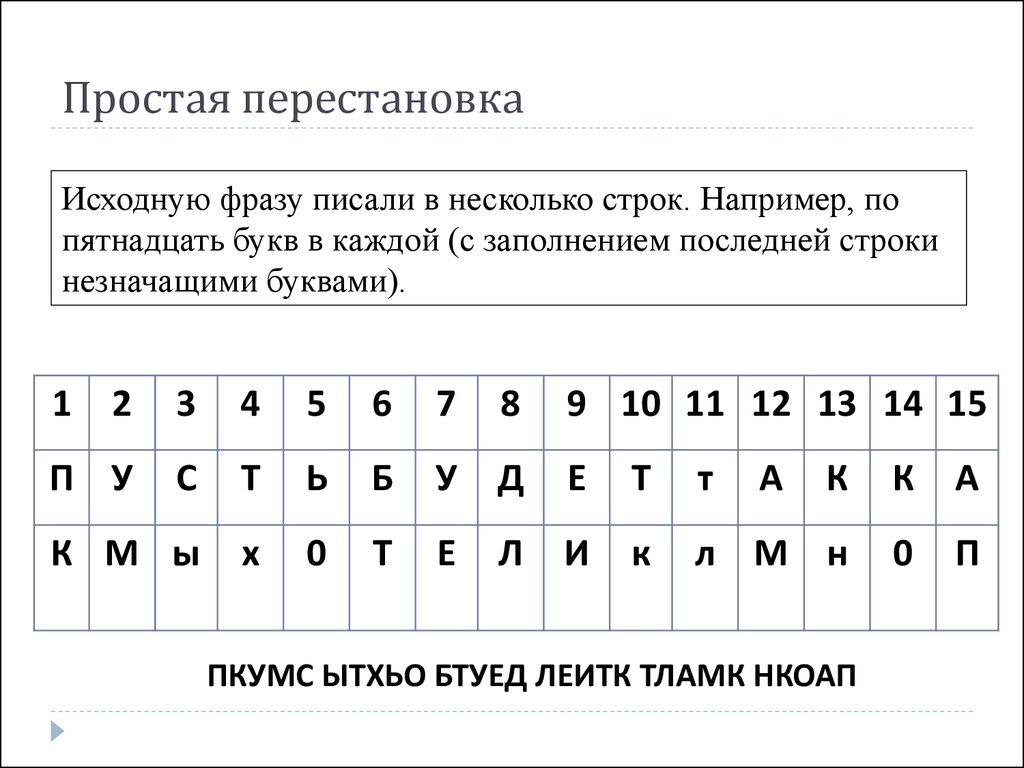

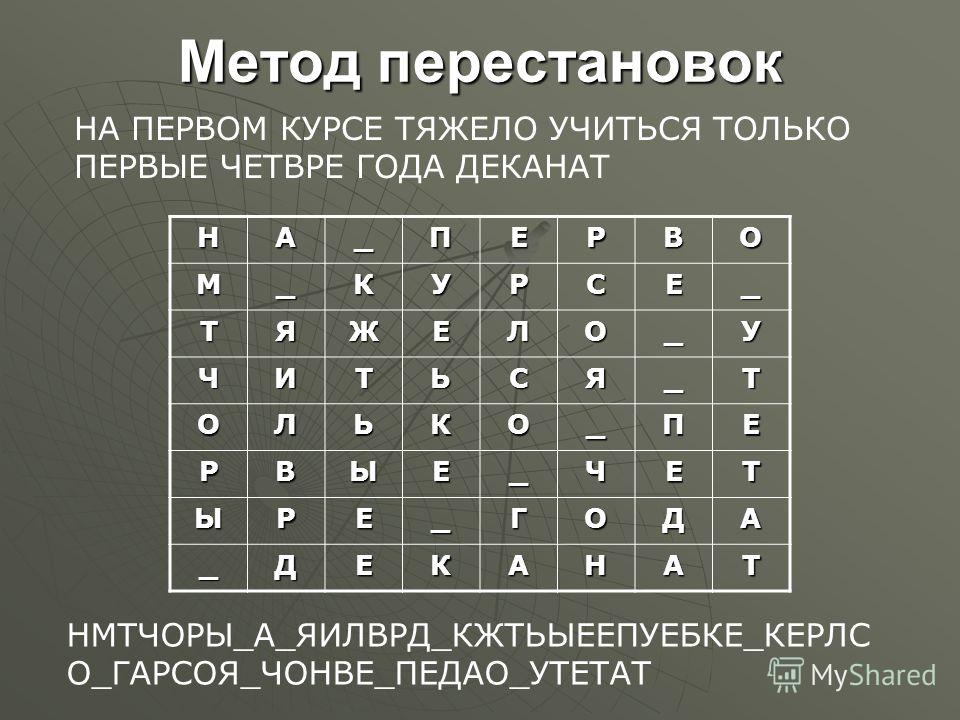

6. Транспозиция

В транспозирующих шифрах буквы переставляются по заранее определенному правилу. Например, если каждое слово пишется задом наперед, то из «all the better to see you with» получается «lla eht retteb ot ees joy htiw».

В Гражданскую войну в США и в Первую мировую его использовали для передачи сообщений.

7. Шифр Виженера

Шифр Виженера использует тот же принцип, что и шифр Цезаря, за тем исключением, что каждая буква меняется в соответствии с кодовым словом.

Данный шифр на порядок более устойчив к взлому, чем моноалфавитные, хотя представляет собой шифр простой замены текста. Пример:

Давайте зашифруем слово «Пароль» с помощью данного шифра. Ключевое слово будем использовать «Код». Нарисуем таблицу:

| 1 | 2 | 3 | 4 | 5 | 6 | |

| Фраза: | п | а | р | о | л | ь |

| Ключ | к | о | д | к | о | д |

Берем первые буквы ключа и нашего слова и скрещиваем между собой с помощью таблицы Виженера и получается буква «ъ» и идем далее. Остальное попробуйте самостоятельно и напишите ответ в комментариях

Остальное попробуйте самостоятельно и напишите ответ в комментариях

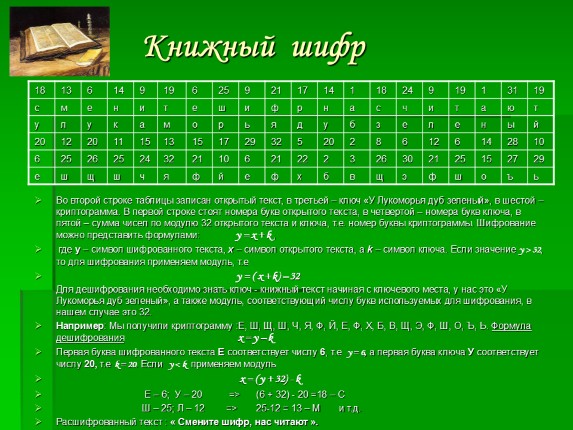

8. Настоящие коды

В настоящих кодах каждое слово заменяется на другое. Расшифровывается такое послание с помощью кодовой книги, где записано соответствие всех настоящих слов кодовым, прямо как в словаре.

Многие страны использовали коды, периодически их меняя, чтобы защититься от частотного анализа. Но есть минус: если кодовая книга будет украдена, то с ее помощью больше будет невозможно что-либо зашифровать, и придется придумывать новый код, что требует огромных усилий и затрат времени.

9. Шифр Энигмы

Энигма — это шифровальная машина, использовавшаяся нацистами во времена Второй Мировой. Принцип ее работы таков: есть несколько колес и клавиатура. На экране оператору показывалась буква, которой шифровалась соответствующая буква на клавиатуре. То, какой будет зашифрованная буква, зависело от начальной конфигурации колес.

Существовало более ста триллионов возможных комбинаций колес, и со временем набора текста колеса сдвигались сами, так что шифр менялся на протяжении всего сообщения.

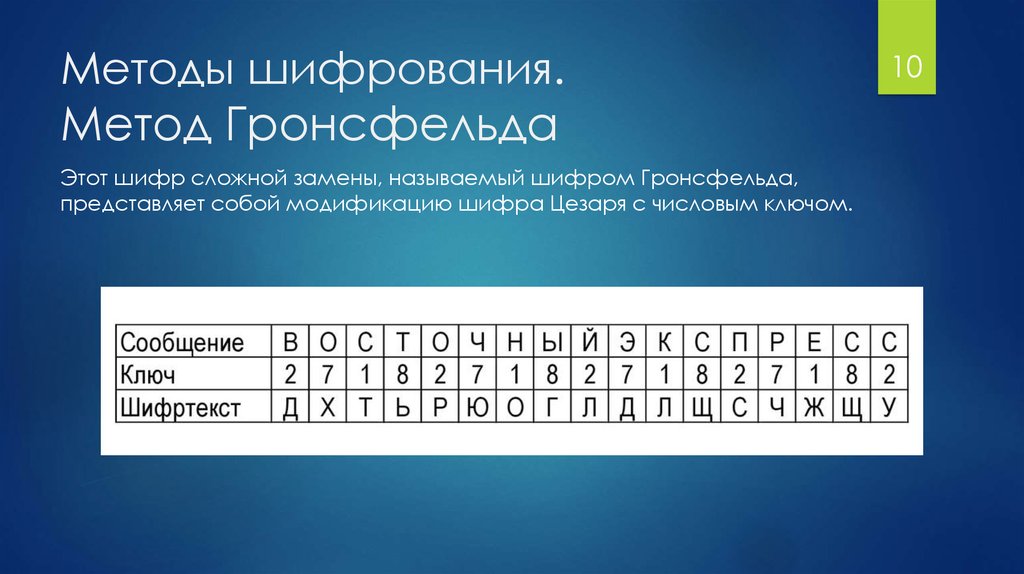

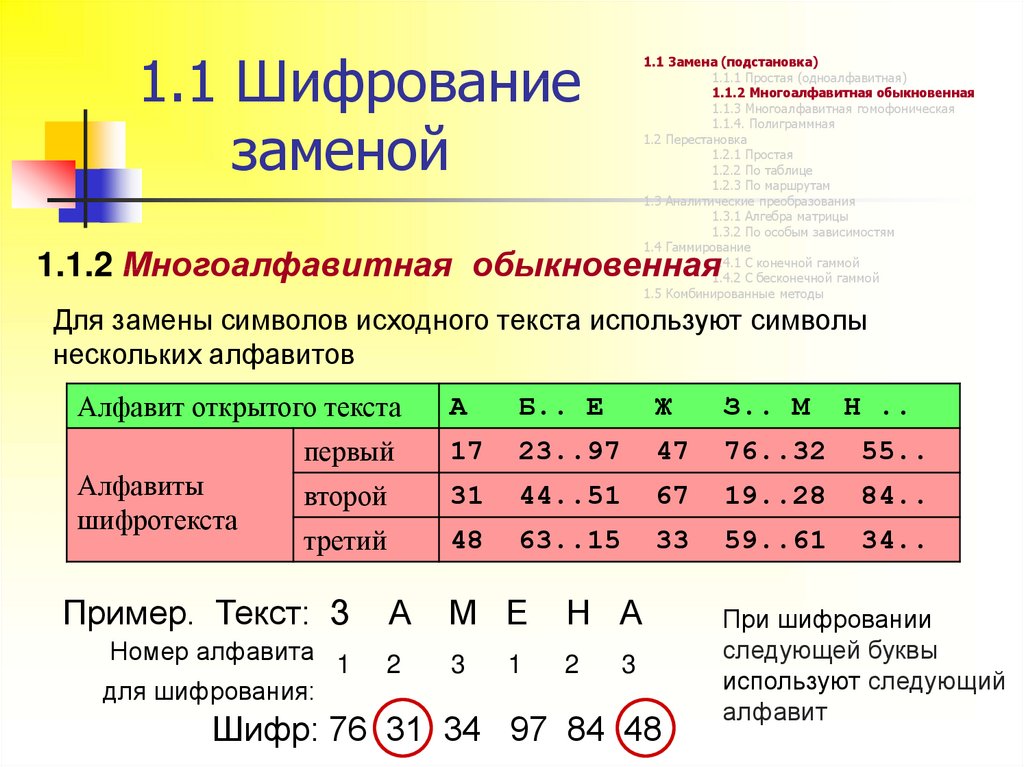

10. Шифр Гронсфельда

Шифр Гронсфельда — это модификация шифра Цезаря. Данный способ является значительно более стойким к взлому и заключается в том, что каждый символ кодируемой информации шифруется при помощи одного из разных алфавитов, которые циклически повторяются. Можно сказать, что это многомерное применение простейшего шифра замены.

11. Шифрование методом публичного ключа

Суть данного шифра заключается, как правило, в наличии двух ключей, один из которых передается публично, а второй является секретным (приватным). Открытый ключ используется для шифровки сообщения, а секретный — для дешифровки.

В роли открытого ключа чаще всего выступает очень большое число, у которого существует только два делителя, не считая единицы и самого числа. Вместе эти два делителя образуют секретный ключ.

- Виктор Черемных

- 21 мая, 2019

- No Comments

Группа в VK

Обнаружили опечатку?

Сообщите нам об этом, выделите текст с ошибкой и нажмите Ctrl+Enter, будем очень признательны!

Свежие статьи

Облако меток

Похожие статьи

Обзор инструментов тестирования на проникновение

Тестирование на проникновение (пентест) – это процесс практической оценки уязвимостей безопасности в приложениях c целью установить, смогут ли злоумышленники использовать их и поставить под угрозу

Искусство форензики

Форензика (компьютерная криминалистика, расследование киберпреступлений) — прикладная наука о раскрытии преступлений, связанных с компьютерной информацией, об исследовании цифровых доказательств, методах поиска, получения и закрепления таких

Утилита IPTABLES

IPTABLES — утилита межсетевого экрана, предназначенная для операционных систем Linux. Iptables основана на правилах, которые контролируют входящие и исходящие пакеты, а также использует цепочки правил

Iptables основана на правилах, которые контролируют входящие и исходящие пакеты, а также использует цепочки правил

Установка площадки для тестирования веб-уязвимостей на локальный сервер

Немного теории… Open Web Application Security Project (OWASP) — это открытый проект обеспечения безопасности веб-приложений. Сообщество OWASP включает в себя корпорации, образовательные организации и частных

Instagram Vk Youtube Telegram OdnoklassnikiПолезно знать

Рубрики

Авторы

Что это такое и как его настроить

Автор:

Whitson Gordon

Комментарии (59)

Мы можем получать комиссию за ссылки на этой странице.

Вы, наверное, уже миллион раз слышали слово «шифрование», но если вы до сих пор не совсем уверены, что это такое, мы вам поможем. Вот базовое введение в шифрование, когда его следует использовать и как его настроить.

Что такое шифрование?

Шифрование — это метод защиты данных от людей, которых вы не хотите видеть. Например, когда вы используете свою кредитную карту на Amazon, ваш компьютер шифрует эту информацию, чтобы другие не могли украсть ваши личные данные во время их передачи. Точно так же, если у вас есть файл на вашем компьютере, который вы хотите сохранить в секрете только для себя, вы можете зашифровать его, чтобы никто не мог открыть этот файл без пароля. Это отлично подходит для всего: от отправки конфиденциальной информации до защиты вашей электронной почты, обеспечения безопасности вашего облачного хранилища и даже сокрытия всей вашей операционной системы.

Шифрование по своей сути похоже на кольца-декодеры, с которыми вы играли, когда были моложе. У вас есть сообщение, вы кодируете его с помощью секретного шифра, и прочитать его могут только другие люди, у которых есть шифр. Кто-то просто видит тарабарщину. Очевидно, это невероятно упрощенное объяснение. Шифрование на вашем компьютере намного сложнее — и существуют разные типы шифрования, использующие несколько «колец декодера», — но это общая идея.

У вас есть сообщение, вы кодируете его с помощью секретного шифра, и прочитать его могут только другие люди, у которых есть шифр. Кто-то просто видит тарабарщину. Очевидно, это невероятно упрощенное объяснение. Шифрование на вашем компьютере намного сложнее — и существуют разные типы шифрования, использующие несколько «колец декодера», — но это общая идея.

Существуют также различные уровни безопасности шифрования. Некоторые типы, например, более безопасны, но требуют больше времени для «декодирования». И лишь немногие методы шифрования, если таковые имеются, являются на 100% надежными. Если вам нужно более подробное объяснение того, как работает шифрование, ознакомьтесь с этой статьей How-To Geek и этой статьей HowStuffWorks. Они объясняют несколько различных видов шифрования и то, как они обеспечивают вашу безопасность в Интернете.

Должен ли я шифровать свои файлы?

Прежде всего, краткий ответ: да. Вещи могут быть украдены, даже если вы не делитесь своим компьютером. Все, что кому-то нужно, это несколько минут перед клавиатурой, чтобы получить все, что они хотят. Пароль для входа в систему также не защитит вас — взломать защищенный паролем компьютер безумно просто.

Все, что кому-то нужно, это несколько минут перед клавиатурой, чтобы получить все, что они хотят. Пароль для входа в систему также не защитит вас — взломать защищенный паролем компьютер безумно просто.

Итак, нужно ли шифровать конфиденциальные файлы? Да. Но это немного больше, чем это. Когда дело доходит до шифрования, у вас есть два больших выбора: вы шифруете только важные данные или шифруете весь диск? У каждого есть плюсы и минусы:

- Шифрование выбранной группы файлов, например файлов, содержащих личную информацию, обеспечивает их безопасность без каких-либо дополнительных осложнений. Однако, если кто-то имел доступ к вашему компьютеру, он все равно мог взломать его и просмотреть любые незашифрованные файлы, получить доступ к вашему браузеру, установить вредоносное ПО и так далее.

- Шифрование всего диска затрудняет доступ к вашим данным или даже загрузку компьютера без пароля. Однако, если вы обнаружите какие-либо повреждения на вашем диске, вероятность того, что вы сможете получить эти данные, гораздо меньше.

Обычно мы рекомендуем против обычных пользователей, шифрующих весь диск. Если у вас нет конфиденциальных файлов на вашем компьютере или у вас нет других причин для шифрования всего этого, проще зашифровать конфиденциальные файлы и закончить день. Полное шифрование диска является более безопасным, но также может быть гораздо более проблематичным, если вы не позаботитесь о безопасном резервном копировании всего (а затем также зашифруете эти резервные копии).

Тем не менее, в этом руководстве мы покажем вам, как сделать и то, и другое. и то, что вы делаете, зависит от вас. Мы поговорим немного больше о каждой ситуации в отдельных разделах ниже.

Как зашифровать отдельные файлы или папки с помощью TrueCrypt

Если вам нужно защитить несколько файлов от посторонних глаз, вы можете зашифровать их с помощью бесплатной кроссплатформенной программы TrueCrypt с открытым исходным кодом. Эти шаги должны работать в Windows, OS X и Linux. Обратите внимание, что если вы шифруете файлы для отправки через Интернет, вы также можете использовать этот ранее упомянутый метод 7-Zip.

Обновление: TrueCrypt больше не находится в активной разработке, но вы сможете следовать тем же инструкциям с его более современным преемником, VeraCrypt .

Создать том TrueCrypt для ваших файлов безумно просто — просто следуйте пошаговому мастеру TrueCrypt. Вот краткий обзор того, что это влечет за собой:

- Запустите TrueCrypt и нажмите кнопку «Создать том».

- На первом экране мастера выберите «Создать зашифрованный файловый контейнер».

- На следующем экране выберите «Стандартный том TrueCrypt». Если вы хотите создать скрытый том (чтобы еще больше скрыть ваши данные), узнайте больше о том, как это работает, здесь. Мы не будем рассматривать это в этом уроке.

- На экране «Расположение тома» нажмите кнопку «Выбрать файл» и перейдите к папке, в которой вы хотите хранить зашифрованные файлы. Не выбирайте существующий файл, так как это приведет к его удалению — вместо этого перейдите в папку, введите желаемое имя вашего зашифрованного тома в поле «Имя файла» и нажмите «Сохранить».

Мы добавим файлы в этот том TrueCrypt позже.

Мы добавим файлы в этот том TrueCrypt позже. - Выберите алгоритм шифрования на следующем экране. AES должен подойти для большинства пользователей, хотя вы можете прочитать о других вариантах, если вы того пожелаете. Помните: некоторые варианты могут быть более безопасными, но медленнее, чем другие.

- Выберите размер тома. Убедитесь, что на нем достаточно места для всех ваших файлов и любых файлов, которые вы, возможно, захотите добавить к нему позже.

- Выберите пароль для защиты ваших файлов. Помните, чем надежнее ваш пароль, тем в большей безопасности будут ваши файлы. Убедитесь, что вы помните свой пароль, потому что, если вы его потеряете, ваши данные будут недоступны.

- На следующем экране следуйте инструкциям и немного перемещайте мышь в случайном порядке. Это гарантирует, что TrueCrypt сгенерирует надежный случайный ключ. Затем нажмите «Далее», чтобы продолжить работу с мастером.

- Выберите файловую систему для зашифрованного тома.

Если вы храните внутри файлы размером более 4 ГБ, вам нужно выбрать NTFS. Щелкните Формат, чтобы создать том.

Если вы храните внутри файлы размером более 4 ГБ, вам нужно выбрать NTFS. Щелкните Формат, чтобы создать том.

Чтобы смонтировать том, откройте TrueCrypt и нажмите кнопку «Выбрать файл». Перейдите к только что созданному файлу. Затем выберите из списка открытую букву диска и нажмите кнопку «Подключить». Введите свой пароль при появлении запроса, и когда вы закончите, ваш зашифрованный том должен появиться в проводнике Windows, как если бы это был отдельный диск. Вы можете перетаскивать в нее файлы, перемещать их или удалять, как и любую другую папку. Когда вы закончите работу с ним, просто вернитесь в TrueCrypt, выберите его из списка и нажмите «Отключить». Ваши файлы должны оставаться надежно спрятанными.

Как зашифровать весь жесткий диск в Windows с помощью TrueCrypt

Процесс шифрования всего жесткого диска ничем не отличается от шифрования отдельных файлов и папок (хотя TrueCrypt может делать это только в Windows). И снова этот процесс довольно прост благодаря пошаговому мастеру TrueCrypt. Вот что вам нужно сделать:

Вот что вам нужно сделать:

- Запустите TrueCrypt и нажмите кнопку «Создать том».

- На первом экране мастера выберите «Зашифровать системный раздел или весь системный диск».

- На следующем экране выберите «Обычный». Если вы хотите создать скрытую операционную систему (чтобы еще больше скрыть ваши данные), узнайте больше о том, как это работает, здесь. Мы не будем рассматривать это в этом уроке.

- Затем выберите «Зашифровать весь диск». Это должно работать для большинства людей, хотя, если у вас есть другие разделы на вашем диске, которые вы не хотите шифровать, вы можете вместо этого выбрать первый вариант.

- Когда вас попросят зашифровать защищенную область хоста, мы рекомендуем выбрать Нет, если у вас нет особых причин для этого.

- Если на вашем компьютере установлена только одна операционная система, выберите «Single-Boot» в следующем запросе. Если вы не уверены, вы, вероятно, используете настройку с одной загрузкой.

Если у вас двойная загрузка (скажем, с Linux или другой версией Windows), выберите «Мультизагрузка».

Если у вас двойная загрузка (скажем, с Linux или другой версией Windows), выберите «Мультизагрузка». - Выберите алгоритм шифрования на следующем экране. AES должен подойти для большинства пользователей, хотя вы можете прочитать о других вариантах, если вы того пожелаете. Помните: некоторые варианты могут быть более безопасными, но медленнее, чем другие.

- Выберите пароль для защиты ваших файлов. Помните, чем надежнее ваш пароль, тем в большей безопасности будут ваши файлы. Убедитесь, что вы помните свой пароль, потому что, если вы его потеряете, ваш компьютер перестанет загружаться, а ваши данные будут потеряны.

- На следующем экране следуйте инструкциям и немного перемещайте мышь в случайном порядке. Это гарантирует, что TrueCrypt сгенерирует надежный случайный ключ. Затем нажмите «Далее», чтобы продолжить работу с мастером.

- Затем выберите место для диска восстановления TrueCrypt, который поможет вам сохранить ваши данные в случае повреждения загрузчика, главного ключа или других важных данных.

Дайте ему имя файла и сохраните его.

Дайте ему имя файла и сохраните его. - После сохранения файла (в формате ISO) у вас будет возможность записать его на CD или DVD. Сделайте это сейчас (с помощью встроенных инструментов Windows или такой программы, как ImgBurn), прежде чем продолжить. Нажмите «Далее», когда закончите запись диска (и сохраните диск в надежном месте!).

- Выберите режим очистки данных. «Нет» — самый быстрый вариант, но если вы хотите обеспечить максимальную безопасность своих данных, выберите один из других вариантов (3- или 7-проходный, вероятно, подойдет).

- Запустите предварительный тест шифрования системы на следующем экране. Вам нужно будет перезагрузить компьютер и ввести новый пароль TrueCrypt при появлении запроса.

- Если тест пройдет успешно, вы получите возможность начать шифрование вашего диска. Дайте ему поработать — это, вероятно, займет некоторое время (особенно если у вас большой диск).

Вот и все. Отныне при запуске компьютера вам нужно будет вводить пароль TrueCrypt перед загрузкой Windows. Убедитесь, что вы не забыли свой пароль и не потеряли этот диск восстановления — если вы это сделаете и что-то пойдет не так, вы не сможете загрузиться на свой компьютер и потеряете все свои данные.

Убедитесь, что вы не забыли свой пароль и не потеряли этот диск восстановления — если вы это сделаете и что-то пойдет не так, вы не сможете загрузиться на свой компьютер и потеряете все свои данные.

Как зашифровать весь жесткий диск в OS X с помощью FileVault

OS X имеет встроенный инструмент шифрования под названием FileVault, и его невероятно легко настроить. Все, что вам нужно сделать, это:

- Перейдите в «Системные настройки»> «Безопасность и конфиденциальность»> «FileVault».

- Нажмите на замок в левом нижнем углу окна, чтобы внести изменения. Введите свой пароль при появлении запроса.

- Нажмите кнопку «Включить FileVault». Скопируйте свой ключ восстановления и сохраните его в безопасном месте (желательно не на своем компьютере — где-нибудь физически защищенном, например, в сейфе). Мы не рекомендуем хранить его вместе с Apple.

- Перезагрузите компьютер при появлении запроса.

При резервной загрузке OS X начнет шифрование вашего диска, и ваш компьютер, вероятно, будет работать немного медленнее, пока это происходит. Это может занять час или больше, в зависимости от размера вашего жесткого диска.

Это может занять час или больше, в зависимости от размера вашего жесткого диска.

Альтернативные инструменты

TrueCrypt уже давно является одним из самых популярных инструментов шифрования и одним из самых простых в настройке. Однако это не единственный вариант. Как мы упоминали ранее, 7-Zip также является отличным способом шифрования ваших файлов, как и BitLocker, который поставляется с Pro-версией Windows 8 (или версиями Enterprise и Ultimate Windows 7). Ознакомьтесь с нашим Hive Five об инструментах шифрования, чтобы сравнить некоторые из наиболее популярных альтернатив, если вы хотите их опробовать.

Final Words

Как мы упоминали в начале, шифрование не на 100% надежно, но это лучше, чем оставлять ваши файлы открытыми. Помните, что шифрование не может сделать — оно не может защитить ваш диск, если он заражен вредоносным ПО, если вы оставите его включенным в общедоступных местах или если вы используете слабый пароль. Даже если вы переведете свой компьютер в спящий режим, возможно, опытный хакер сможет восстановить конфиденциальные данные из оперативной памяти вашего компьютера. Не позволяйте шифрованию создать у вас ложное чувство безопасности: это всего лишь один уровень процесса обеспечения безопасности.

Не позволяйте шифрованию создать у вас ложное чувство безопасности: это всего лишь один уровень процесса обеспечения безопасности.

Наконец, помните, что это всего лишь руководство для начинающих о том, что такое шифрование и как оно работает. Существует гораздо больше, чем базовое шифрование файлов и папок, например, передача зашифрованных данных вашим друзьям, защита вашей электронной почты с помощью PGP, шифрование вашего Dropbox или создание обманной операционной системы для дальнейшего сокрытия вашей информации. Теперь, когда вы знаете самые основы, не бойтесь расширяться и узнавать больше о шифровании и о том, что вы можете сделать для защиты своих данных. Удачи!

Images by Vector Icon (Shutterstock), Pixel Embargo (Shutterstock), and von_hedwig .

Как зашифровать любой файл, папку или диск в вашей системе

Шифрование файлов, папок и дисков на вашем компьютере означает, что никто другой не сможет разобраться в данных, которые они содержат, без определенного ключа дешифрования, который в в большинстве случаев это пароль, известный только вам.

Таким образом, хотя кто-то может получить доступ к вашим файлам, если он знает ваш пароль (ключ расшифровки), он не сможет вынуть диск из вашей системы и получить доступ к тому, что на нем, или использовать второй компьютер для чтения ваших данных — все это будет тарабарщина. Это означает, что если ваш компьютер с Windows или macOS будет потерян или украден, вам не нужно беспокоиться о том, что кто-то воспользуется данными на нем.

То, как самые популярные операционные системы обрабатывали шифрование, менялось с годами, и есть сторонние инструменты, которые предоставляют вам больше вариантов шифрования на выбор. Мы расскажем вам все, что вам нужно знать об этих вариантах, чтобы помочь вам выбрать правильный.

Встроенные параметры Windows

Шифрование устройства доступно в домашних версиях Windows.

Windows через Дэвида Нилда

Шифрование в Windows немного сложнее, чем должно быть. Прежде всего, существуют различия между выпусками Windows Home и Windows Pro: пользователи Pro получают мощный инструмент под названием BitLocker для шифрования, но в выпуске Home есть более простая альтернатива. Это просто называется шифрованием устройства, и вы можете найти его, выбрав Конфиденциальность и безопасность , а затем Шифрование устройства на панели настроек в Windows.

Это просто называется шифрованием устройства, и вы можете найти его, выбрав Конфиденциальность и безопасность , а затем Шифрование устройства на панели настроек в Windows.

Однако не так быстро, так как эта опция появится не у всех: она требует определенного уровня аппаратной поддержки безопасности вашего настольного или портативного компьютера. Это все довольно сложно, и у нас нет места, чтобы вдаваться во все подробности здесь, но в The Windows Club есть отличный объяснитель. Если вы выполните поиск в меню «Пуск» инструмента под названием «системная информация», а затем щелкните правой кнопкой мыши и запустите его от имени администратора, вы сможете увидеть, почему ваш компьютер поддерживает или не поддерживает эту функцию, с помощью записи «Поддержка шифрования устройства».

Предполагая, что ваше оборудование соответствует всем требованиям и запись Шифрование устройства видна, вы можете щелкнуть ее, чтобы увидеть, зашифрованы ли ваши системные диски — они должны быть по умолчанию, если вы входите в свой компьютер с учетной записью Майкрософт.