сравниваем восемь популярных сканеров / Хабр

Сканеры веб-приложений — довольно популярная сегодня категория софта. Есть платные сканеры, есть бесплатные. У каждого из них свой набор параметров и уязвимостей, возможных для обнаружения. Некоторые ограничиваются только теми, что публикуются в OWASP Top Ten (Open Web Application Security Project), некоторые идут в своем black-box тестировании гораздо дальше.В этом посте мы собрали восемь популярных сканеров, рассмотрели их подробнее и попробовали в деле. В качестве тренировочных мишеней выбрали независимые точки на двух платформах (.NET и php): premium.pgabank.com и php.testsparker.com.

OWASP ZAP

Как можно догадаться по названию, за выпуск OWASP ZAP отвечает та самая организация OWASP, что мы упомянули во вступлении. Это бесплатный инструмент для тестирования на проникновение и для поиска уязвимостей в веб-приложениях.Основные возможности OWASP ZAP:

- Man-in-the-middle Proxy

- Traditional and AJAX spiders

- Automated scanner

- Passive scanner

- Forced browsing

- Fuzzer

Дополнительные фичи

- Dynamic SSL certificates

- Smartcard and Client Digital Certificates support

- Web sockets support

- Support for a wide range of scripting languages

- Plug-n-Hack support

- Authentication and session support

- Powerful REST based API

- Automatic updating option

- Integrated and growing marketplace of add-ons

Рабочая область OWASP ZAP складывается из нескольких окон. Внизу — вкладки с текущими заданиями и процесс их выполнения, слева — дерево сайтов, дополнительно можно вывести в правую часть окна запросов и ответов.

Рабочая область OWASP ZAP складывается из нескольких окон. Внизу — вкладки с текущими заданиями и процесс их выполнения, слева — дерево сайтов, дополнительно можно вывести в правую часть окна запросов и ответов.С помощью маркетплейса можно немного расширить функциональность сканера.

У каждого компонента программы есть много настраиваемых параметров. Например, мы можем настроить входящие векторы для активного сканирования, сгенерировать динамические SSL-сертификаты, добавить идентификаторы HTTP-сессий и т.д.

Перейдем к тестам. При сканировании сайта php.testsparker.com была найдена Blind SQL Injection. На этом критичные уязвимости заканчиваются.

Полные результаты OWASP ZAP на php.testsparker.comH: Advanced SQL Injection — AND boolean-based blind — WHERE or HAVING clause

M: X-Frame-Options Header Not Set

L: Web browser xss protection is not enabled

На premium.

bgabank.com мы видим более интересные результаты: найдена возможность Server Side Include (SSI) и Reflected Cross Site Scripting.Полные результаты OWASP ZAP на premium.bgabank.com

bgabank.com мы видим более интересные результаты: найдена возможность Server Side Include (SSI) и Reflected Cross Site Scripting.Полные результаты OWASP ZAP на premium.bgabank.comH: Server Side Include

H: Reflected Cross Site Scripting

M: X-Frame-Options Header Not Set

M: Application Error Disclosure

M: Directory Browsing

M: Secure Pages Include Mixed Content (Including Scripts)

L: X-Content-Type-Options Header Missing

L: Web browser xss protection is not enabled

L: Cross-Domain JavaScript Source File Inclusion

L: Incomplete or No Cache-control and Pragma HTTP Header Set

L: Cookie No HttpOnly Flag

L: Cookie Without Secure Flag

L: Content-Type Header Missing

I: Image Exposes Location or Privacy Data

Все результаты сканирования можно экспортировать в отчет (поддерживается *.pdf, *.html, *.xml, *.json). В отчете подробно описываются уязвимости, найденные векторы, а также методы «закрытия» уязвимостей.

В целом работать с OWASP ZAP нам понравилось. Есть все необходимые инструменты для пентеста веб-приложения, простой и понятный интерфейс, быстрое сканирование в один клик. И при этом гибкие, глубокие настройки для более детального сканирования, что может послужить отправной точкой для дальнейшего ручного поиска уязвимостей. Ниже мы еще расскажем о сканере Burp Suite Pro, который имеет с OWASP ZAP много общего. По количеству и качеству найденных уязвимостей первый рассмотренный нами сканер показал очень неплохой результат. Рекомендован к использованию в работе.

W9scan

W9scan — это бесплатный консольный сканер уязвимостей сайта с более чем 1200 встроенными плагинами, которые могут определять отпечатки веб-страниц, портов, проводить анализ структуры веб-сайта, находить различные популярные уязвимости, сканировать на SQL Injection, XSS и т. д.Более полный список возможностей W9scan— Fingerprint detection- Can identify common website CMS fingerprints ( 300+)

- Recognizable common website frame

- Identify common port service fingerprints

- Detect website scripting language

- Detect operating system type

- Detection Website Firewall (WAF)

- SQL injection (based on crawlers)

- XSS injection (based on reptiles)

- A large number of Fuzz parameter scans

- CVE vulnerability

- struts Vulnerability collection (including automatic detection)

- Shellshock cgi test

- heartbeat Bleeding heart

- IIS parsing vulnerability

- IIS Put vulnerability

- Backup files and directories (based on crawlers)

- Backup files and directories (based on domain name)

- Common directory

- Common file

- Subdomain violence analysis

- fckeditorPath enumeration

- Common mdbdatabase enumeration

- git svn Leak identification

- TOMCAT web.

xml Give way

xml Give way

- Emails (based on reptiles)

- Private IP (based on reptiles)

- E-mail (based on reptiles)

- Detecting Warnings, Fatal Error,…

- PHP version identification

- IIS information disclosure

- IP address attribution

- Integrated Wappalyzer recognition script

- robots.txt Analysis

- Detecting unsafe headers in headers

- Detecting unsafe factors in cookies

W9scan автоматически генерирует отчеты о результатах сканирования в формате HTML. Для запуска сканирования требуется только указать URL сайта и плагины, которые будут использоваться. Можно выбрать сразу все, дописав «all».

При сканировании php.testsparker.com W9scan нашел svn и возможные пути загрузки payload. Из менее критичного — определил версии используемых сервисов, возможные векторы проведения XXE, XXS-атак, нашел конфигурационные файлы сервера и провел поиск субдоменов.

На сайте

По результатам сканирования W9scan автоматически генерирует файл отчета в формате HTML.

W9scan сканер подойдет для быстрого запуска в одну команду и мы рекомендуем использовать его как вспомогательный инструмент для определения версий сервисов, а также потенциальных векторов атак.

Wapiti

Ещё один неплохой консольный сканер. Так же, как и W9scan, готов к старту в одну команду, при этом имеет больше разных настроек сканирования.Wapiti производит поиск следующих уязвимостей:

- File disclosure (Local and remote include/require, fopen, readfile…)

- Database Injection (PHP/JSP/ASP SQL Injections and XPath Injections)

- XSS (Cross Site Scripting) injection (reflected and permanent)

- Command Execution detection (eval(), system(), passtru().

..)

..) - CRLF Injection (HTTP Response Splitting, session fixation…)

- XXE (XML External Entity) injection

- SSRF (Server Side Request Forgery)

- Use of know potentially dangerous files

- Weak .htaccess configurations that can be bypassed

- Presence of backup files giving sensitive information

- Shellshock

При сканировании сайта php.testsparker.com были найдены уязвимости Blind SQL Injection, Cross Site Scripting, Commands execution. На premium.bgabank.com

По результатам работы сканера также формируется отчет в формате HTML, в котором содержатся категории и число найденных уязвимостей, их описание, запросы, команды для curl и советы о том, как закрыть найденные дыры в безопасности.

Как и следовало ожидать, Wapiti до уровня OWASP ZAP, конечно, не дотягивает. Но все же он отработал качественнее W9scan, хотя не был произведен поиск директорий, субдоменов и определение версий сервисов.

Arachni

Мощный бесплатный комбайн для теста защищенности веб-приложений и поиска уязвимостей. Имеет графический интерфейс и огромную функциональность, о которой более подробно можно почитать на официальном сайте.

Активное тестирование:

- SQL injection — Error based detection

- Blind SQL injection using differential analysis

- Blind SQL injection using timing attacks

- NoSQL injection — Error based vulnerability detection

- Blind NoSQL injection using differential analysis

Полный список функций для активного тестирования

- CSRF detection

- Code injection

- Blind code injection using timing attacks

- LDAP injection

- Path traversal

- File inclusion

- Response splitting

- OS command injection

- Blind OS command injection using timing attacks

- Remote file inclusion

- Unvalidated redirects

- Unvalidated DOM redirects

- XPath injection

- XSS

- Path XSS

- XSS in event attributes of HTML elements

- XSS in HTML tags

- XSS in script context

- DOM XSS

- DOM XSS script context

- Source code disclosure

- XML External Entity

Пассивное тестирование:

- Allowed HTTP methods

- Backup files

- Backup directories

- Common administration interfaces

- Common directories

- Common files

Полный список функций для пассивного тестирования

- HTTP PUT

- Insufficient Transport Layer Protection for password forms

- WebDAV detection ( webdav).

- HTTP TRACE detection

- Credit Card number disclosure

- CVS/SVN user disclosure

- Private IP address disclosure

- Common backdoors

- .htaccess LIMIT misconfiguration

- Interesting responses

- HTML object grepper

- E-mail address disclosure

- US Social Security Number disclosure

- Forceful directory listing

- Mixed Resource/Scripting

- Insecure cookies

- HttpOnly cookies

- Auto-complete for password form fields.

- Origin Spoof Access Restriction Bypass

- Form-based upload

- localstart.asp

- Cookie set for parent domain

- Missing Strict-Transport-Security headers for HTTPS sites

- Missing X-Frame-Options headers

- Insecure CORS policy

- Insecure cross-domain policy

- Insecure cross-domain policy

- Insecure client-access policy

Внушительно, не правда ли? Но и это не все.

В «паутину» завернута ещё куча плагинов, например Passive Proxy, Dictionary attacker for HTTP Auth, Cookie collector, WAF Detector и др.

В «паутину» завернута ещё куча плагинов, например Passive Proxy, Dictionary attacker for HTTP Auth, Cookie collector, WAF Detector и др.Сканер имеет приятный и лаконичный веб-интерфейс:

И вот что нашел Arachni на наших тестовых сайтах. Php.testsparker.com:

- Cross-Site Scripting (XSS) in script context

- Blind SQL Injection (differential analysis)

- Code injection

- Code injection (timing attack)

- Operating system command injection (timing attack)

- Operating system command injection

Остальные уязвимости на php.testsparker.com

H: File Inclusion

H: Cross-Site Scripting (XSS) in HTML tag

H: Cross-Site Scripting (XSS)

H: Path Traversal

M: Backup file

M: Common directory

M: HTTP TRACE

L: Missing ‘X-Frame-Options’ header

L: Password field with auto-complete

L: Insecure client-access policy

L: Insecure cross-domain policy (allow-access-from)

L: Common sensitive file

bgabank.com из критичного была обнаружена только возможность межсайтовой подделки запросов (CSRF).Полные результаты Arachni на premium.bgabank.com

bgabank.com из критичного была обнаружена только возможность межсайтовой подделки запросов (CSRF).Полные результаты Arachni на premium.bgabank.comH: Cross-Site Request Forgery

M: Mixed Resource

M: HTTP TRACE

M: Common directory

M: Missing ‘Strict-Transport-Security’ header

L: Private IP address disclosure

В общем, Arachni оставляет после работы только положительные впечатления. Наше мнение: это «маст хэв» в арсенале любого уважающего себя спеца.

Paros

Еще один сканер веб-уязвимостей с графическим интерфейсом. По умолчанию включен в дистрибутив Kali Linux и установлен там локально. Имеет встроенный прокси, через который добавляются сайты для анализа, встроенный веб-паук, способный анализировать сайт и строить карту запросов.Для сканирования личного кабинета пользователя необходимо авторизоваться в браузере с включенным перенаправлением трафика через прокси Paros. Сканер будет использовать авторизованные куки в процессе сканирования. Отчет о работе можно экспортировать в HTML. Он сохраняется в файл root/paros/session/LatestScannedReport.htm и в дальнейшем перезаписывается. Если вы хотите сохранить результат предыдущего сканирования, то перед началом следующего сканирования необходимо создать копию имеющегося файла.

Сканер будет использовать авторизованные куки в процессе сканирования. Отчет о работе можно экспортировать в HTML. Он сохраняется в файл root/paros/session/LatestScannedReport.htm и в дальнейшем перезаписывается. Если вы хотите сохранить результат предыдущего сканирования, то перед началом следующего сканирования необходимо создать копию имеющегося файла.

Основные возможности (с оглядкой на OWASP TOP 10 2017):

- A1: Injection — SQLinjection, SQLinjection Fingerprint (места, где потенциально может быть SQLinj)

- A6: Security Misconfiguration — Directory browsing, ISS default file, Tomcat source file disclosure, IBM WebSphere default files и некоторые другие стандартные или устаревшие файлы (Obsolete file), содержащие исходный код и прочее.

- A7: XSS

- Поиск включенного автозаполнения для форм паролей. При этом если у поля input есть атрибут type=«password», получается ложное срабатывание.

- CRLF injection

- Secure page browser cache (кэширование страниц в браузере c важной информацией)

- Возможность сканирования защищенной области пользователя (личный кабинет)

- Возможность сканирования веб-приложений в локальной сети

В финальном отчете к каждому типу уязвимостей есть более подробная информация и некоторые рекомендации о способе устранения.

В нашем тестировании Paros показал довольно слабые результаты. На php.testsparker.com были найдены:

H: SQL injection

M: XSS

M: Устаревшие файлы с исходным кодом

M: Использование автозаполнения в формах с важной информацией (пароли и прочее).

L: Раскрытие внутренних IP

На premium.bgabank.com и того меньше:

M: Directory browsing

M: Использование автозаполнения в формах с важной информацией (пароли и прочее).

В итоге, хотя сканер Paros прост и достаточно удобен в использовании, слабые результаты сканирования заставляют отказаться от его использования.

Tenable.io

Платный многофункциональный облачный сканер, который умеет находить большое число веб-уязвимостей и почти полностью покрывает OWASP TOP 10 2017.Сервис имеет встроенного веб-паука. Если в настройках сканирования указать данные авторизации (запрос авторизации, логин и пароль, авторизованные куки), то сканер проверит и личный кабинет (зону авторизованного пользователя).

Кроме сканирования веб-приложений, Tenable.io умеет сканировать сеть — как на предмет известных уязвимостей, так и для поиска хостов. Возможно подключение агентов для сканирования внутренней сети. Есть возможность экспортирования отчета в различные форматы: *.nessus, *.csv, *.db, *.pdf.

На скриншоте все домены «тестовые»

Дополнительные профили сканирования. В данной статье не затрагиваются

После сканирования становится доступна статистика и приоритизация найденных уязвимостей — critical, high, middle, low, information

В карточке уязвимости представлена дополнительная информация о ней и некоторые рекомендации по ее устранению.

Сканируем php.testsparker.com. Уязвимости с приоритетом high:

H: Уязвимости компонентов

— вышедшая из поддержки версия PHP

— вышедшая из поддержки версия Apache

H: Code injection

H: SQLinj

H: XSS

H: LFI

H: Path Traversal

M: Раскрытие ценных данных — полный путь, бекапы

M: Раскрытие внутренних IP

M: Cookie без флага HTTPOnly

M: Отправка пароля по HTTP

L: Использование автозаполнения в формах с важной информацией

L: Ответ сервера на TRACE запросы

L: Не установлены header`ы Cache-Control, X-Content-Type-Options, X-Frame-Options, X-XSS-Protection

H: Уязвимости компонентов

- вышедшая из поддержки версия PHP

- уязвимости Apache

- уязвимости Bootstrap

- уязвимости JQuery

Middle- и low-уязвимости

M: Web server phpinfo()

M: Совместное использование HTTP и HTTPS

M: Отсутствие перенаправления с HTTP на HTTPS

M: Directory browsing

M: Найдены backup файлы

M: Использование небезопасной версии протокола SSL

M: Истечение срока сертификата SSL/TLS

L: Раскрытие внутренних IP

L: Cookie без флага HTTPOnly

L: Ответ сервера на TRACE запросы

L: Не установлены header`ы Strict-Transport-Security, Cache-Control, X-Content-Type-Options, X-Frame-Options, X-XSS-Protection

io показал себя хорошо, нашел множество уязвимостей. Работу с ним упрощает удобный графический интерфейс и представление данных. Еще один плюс — наличие дополнительных профилей сканирования, в которые мы пока решили не зарываться. Важной особенностью является облачная структура сервиса. С одной стороны, сервис не использует локальные вычислительные ресурсы рабочего компьютера. С другой — не сможет просканировать веб-приложения в локальной сети.

io показал себя хорошо, нашел множество уязвимостей. Работу с ним упрощает удобный графический интерфейс и представление данных. Еще один плюс — наличие дополнительных профилей сканирования, в которые мы пока решили не зарываться. Важной особенностью является облачная структура сервиса. С одной стороны, сервис не использует локальные вычислительные ресурсы рабочего компьютера. С другой — не сможет просканировать веб-приложения в локальной сети.Burp Suite Pro

Burp Suite — это комплексное решение для проверок веб-приложений. Оно включает в себя разнообразные утилиты, позволяющие улучшить и ускорить поиск уязвимостей веб-приложений.В составе Burp Suite есть следующие утилиты:

- Proxy — прокси-сервер, который перехватывает трафик, проходящий по протоколу HTTP(S), в режиме man-in-the-middle. Находясь между браузером и целевым веб-приложением, эта утилита позволяет перехватывать, изучать и изменять трафик, идущий в обоих направлениях.

- Spider — веб-паук, который в автоматическом режиме собирает информацию о содержимом и функционале приложения (веб-ресурса).

- Scanner (только в Burp Suite Pro) — сканер для автоматического поиска уязвимостей в веб-приложениях.

- Intruder — гибкая утилита, позволяющая в автоматическом режиме производить атаки различного вида. Например, перебор идентификаторов, сбор важной информации и прочее.

- Repeater — инструмент для ручного изменения и повторной отсылки отдельных HTTP-запросов, а также для анализа ответов приложения.

- Sequencer — утилита для анализа случайных данных приложения на возможность предсказания алгоритма их генерации.

- Decoder — утилита для ручного или автоматического кодирования и декодирования данных приложения.

- Comparer — инструмент для поиска визуальных различий между двумя вариациями данных.

- Extender — инструмент для добавления расширений в Burp Suite

На вкладке Issue Definition представлен полный список всех уязвимостей, которые способен выявить данный сканер. Следует отметить, что список весьма внушительный.

Следует отметить, что список весьма внушительный.

Все уязвимости разделены на 3 категории: high, medium, low. Также есть категория information, к которой относятся механизмы сбора различной полезной информации о сканируемом ресурсе.

При запуске сканирования в окне Scan queue мы можем наблюдать за прогрессом по этапам. «Цветовая дифференциация штанов» присутствует.

На вкладке Options выполняется основная настройка параметров сканирования.

Для удобства опции разбиты по категориям. При необходимости можно получить справку по каждой категории прямо из окна настройки.

В целом Burp Suite Pro показал неплохой результат. При сканировании php.testsparker.com было найдено и классифицировано достаточно уязвимостей чтобы получить полный контроль над веб приложением и его данными — это и OS command injection, и SSTI, и File path traversal.

Полные результаты Burp Suite Pro на php.testsparker.comH: OS command injection

H: File path traversal

H: Out-of-band resource load (HTTP)

H: Server-side template injection

H: Cross-site scripting (reflected)

H: Flash cross-domain policy

H: Silverlight cross-domain policy

H: Cleartext submission of password

H: External service interaction (DNS)

H: External service interaction (HTTP)

M: SSL certificate (not trusted or expired)

L: Password field with autocomplete enabled

L: Form action hijacking (reflected)

L: Unencrypted communications

L: Strict transport security not enforced

bgabank.com были найдены:

bgabank.com были найдены:H: Cross-site scripting (reflected)

M: SSL cookie without secure flag set

M: SSL certificate (not trusted or expired)

L: Cookie without HttpOnly flag set

L: Password field with autocomplete enabled

L: Strict transport security not enforced

Если для веб-пентеста вы часто используете Burp Suite, вам нравится его экосистема, но хотелось бы как-то автоматизировать процесс поиска уязвимостей, то эта утилита отлично впишется в ваш арсенал.

Acunetix

В заключение — еще один весьма неплохой коммерческий сканер. Его очень активно продвигают с помощью рекламы, но Acutenix не добился бы успеха без своей обширной функциональности. Среди доступных ему для обнаружения уязвимостей — все виды SQL injection, Cross site scripting, CRLF injection и прочие радости пентестера веб-приложений. Стоит отметить, что для качественного сканирования требуется выбрать правильный профиль.Интерфейс дашборда приятный:

Все выявленные уязвимости по традиции раскладываются на четыре категории: High, Medium, Low. Ну и куда же без категории Information, в которую включаются все интересные, по мнению сканера, данные.

Ну и куда же без категории Information, в которую включаются все интересные, по мнению сканера, данные.

На вкладке Scans мы можем наблюдать прогресс сканирования и прочую диагностическую информацию.

После завершения сканирования на вкладке Vulnerabilities мы можем ознакомиться с тем, что и в каком количестве было найдено. Цветовая дифференциация на месте.

В тесте на php.testsparker.com сканер показал неплохой результат, а вот с premium.bgabank.com откровенно подкачал.

Полные результаты Acunetixphp.testsparker.com:H: Apache 2.2.14 mod_isapi Dangling Pointer

H: Blind SQL Injection

H: Cross site scripting

H: Cross site scripting (verified)

H: Directory traversal

H: File inclusion

H: PHP code injection

H: Server-side template injection

H: SVN repository found

H: User controllable script source

M: Access database found

M: Apache 2.

x version older than 2.2.9

x version older than 2.2.9M: Apache httpd remote denial of service

M: Apache httpOnly cookie disclosure

M: Application error message

M: Backup files

M: Directory listing

M: HTML form without CSRF protection

M: Insecure clientaccesspolicy.xml file

M: Partial user controllable script source

M: PHP hangs on parsing particular strings as floating point number

M: PHP preg_replace used on user input

M: Source code disclosure

M: User credentials are sent in clear text

L: Apache 2.x version older than 2.2.10

L: Apache mod_negotiation filename bruteforcing

L: Clickjacking: X-Frame-Options header missing

L: Login page password-guessing attack

L: Possible relative path overwrite

L: Possible sensitive directories

L: Possible sensitive files

L: TRACE method is enabled

premium.bgabank.com:

L: Clickjacking: X-Frame-Options header missing

Acunetix имеет большие возможности и подойдет, если вы ищете stand-alone решение. Веб-интерфейс прост и понятен, инфографика и отчеты выглядят вполне удобоваримо. Возможны осечки при сканировании, но, как говорил Тони Старк: «С мужиками такое случается. Не часто. Один разок из пяти».

Веб-интерфейс прост и понятен, инфографика и отчеты выглядят вполне удобоваримо. Возможны осечки при сканировании, но, как говорил Тони Старк: «С мужиками такое случается. Не часто. Один разок из пяти».

Общие итоги

А теперь выводы по всем протестированным сканерам.- OWASP ZAP нам понравился. Рекомендуем к использованию.

- W9scan мы рекомендуем использовать как вспомогательный инструмент для определения версий и сервисов, а также потенциальных векторов атак.

- Wapiti до OWASP ZAP не дотягивает, но у нас отработал качественнее W9scan.

- Arachni — это просто «маст-хэв».

- Paros сканирует слабо, и мы его не рекомендуем.

- Tenable.io хорош, находит множество уязвимостей. Но стоит учесть, что он облачный.

- Burp Suite Pro мы советуем тем, кому нравится экосистема Burp Suite, но не хватает автоматизации.

- Acunetix подойдет тем, кто ищет сканер как stand-alone приложение.

Тестирование компьютера на возможность проникновения

В следующем материале мы расскажем, как можно использовать профессиональные инструменты для атаки на свой собственный компьютер, и, таким образом, изучить его уровень безопасности и выявить возможные уязвимости.

Удалив их, вы обеспечите своему компьютеру лучшую защиту от злоумышленников.

Тестирование на проникновение – рекомендуемое программное обеспечение

Хакеры, профессионально занимающиеся преступлениями в интернете, как правило, проводят атаки на компьютеры и сети с помощью специальных платформ разработки. Такие фреймворки содержат наборы инструментов для организации различного рода атак.

В их состав входят также, так называемые, эксплойты. Это такие программы или хотя бы фрагменты кода, которые позволяют использовать для разрушительных целей уязвимости программного обеспечения.

Программисты, занимающиеся цифровой безопасностью, создали три большие фреймворка. Два из них – это коммерческие решения – Immunity и Core Security. Третье, Metasploit, было создано в 2003 году, как проект с открытым исходным кодом (open source). Первый выпуск насчитывал всего одиннадцать вредоносных кодов типа exploit. С течением времени база доступных эксплойтов выросла до более чем трёх тысяч – в основном, благодаря добровольной помощи специалистов в области безопасности.

Два из них – это коммерческие решения – Immunity и Core Security. Третье, Metasploit, было создано в 2003 году, как проект с открытым исходным кодом (open source). Первый выпуск насчитывал всего одиннадцать вредоносных кодов типа exploit. С течением времени база доступных эксплойтов выросла до более чем трёх тысяч – в основном, благодаря добровольной помощи специалистов в области безопасности.

Уже несколько лет проект Metasploit распространяется через компанию Rapid 7, которая, помимо бесплатного, предлагает две коммерческие версии – Metasploit Express и Pro. Бесплатная версия – Metasploit Community – не имеет ограничений по времени использования, но обеспечивает меньший диапазон возможностей.

Тестирование на проникновение – рекомендуемый порядок действий

Когда речь идёт о проведении атак с помощью специальных инструментов взлома, многим пользователям приходят на ум преступники, которые незаконным путем пытаются получить доступ к чужим компьютера или инфраструктуре компании.

Однако, в реальности, платформы разработки, такие как Metasploit, можно применять в соответствии с законодательством. Администратор сети не нарушает законы, когда осуществляет контролируемое нападение на свою компьютерную систему с целью изучения её устойчивости.

Если вы создали в доме собственную локальную сеть, состоящую, например, с настольного компьютера, NAS-сервера и мобильных устройств, вы являетесь администратором этой сети. Поэтому вы можете, по желанию, атаковать с помощью Metasploit и другими инструментами свою инфраструктуру, чтобы проверить, достаточно ли надежно она защищена от злоумышленников и выявить возможные недостатки.

У наших западных соседей даже государственные органы рекомендуют проведение таких тестов на проникновение. Федеральное Управление IT-безопасности (BSI) опубликовало инструкцию, в которой описывает пятиступенчатую процедуру тестирования.

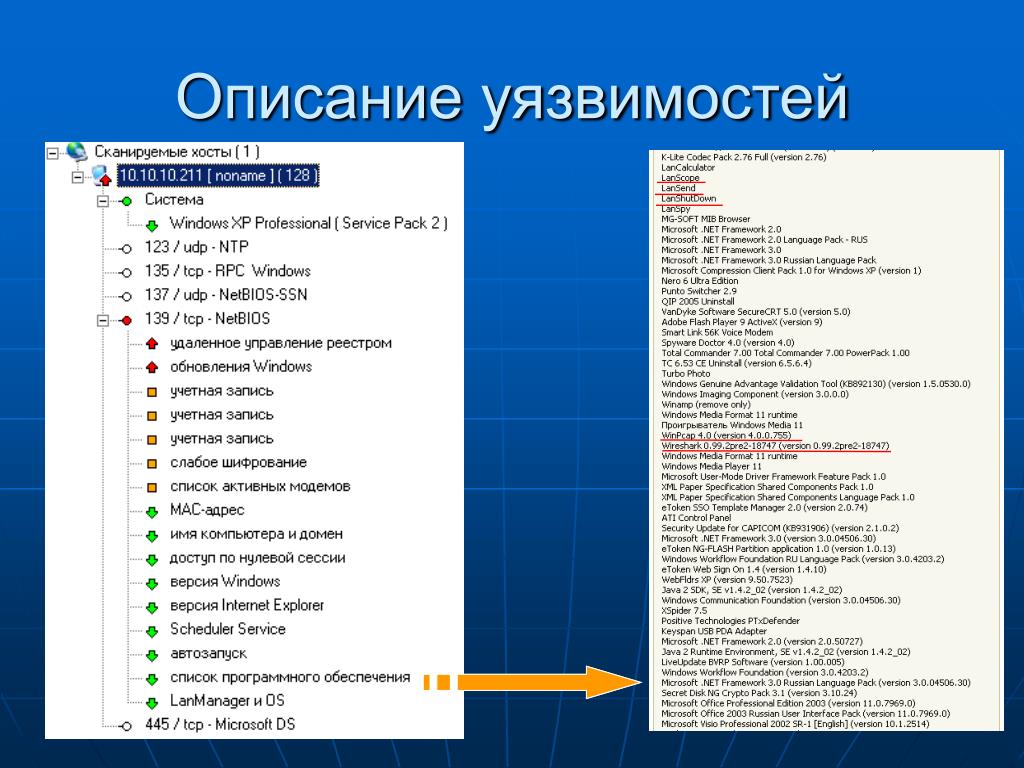

- Получение базовой информации. Сначала нужно определить, через какие IP-адреса вы можете связаться с инфраструктурой.

- Сканирование целевой системы. Затем следует просканировать порты в оборудовании. Таким образом, вы узнаете, какие сервисы или программы доступны с точки зрения агрессора.

- Выявление системы и программного обеспечения. Проведите анализ целевой инфраструктуры (например, FTP-сервера), чтобы определить или угадать версию программного обеспечения.

- Поиск уязвимостей. Когда известно, какие системы и приложения доступны в целевой сети, вы можете начать поиск уязвимостей.

- Попытка использования найденных уязвимостей. Действительная атака идёт только на последнем этапе. В худшем случае, то есть в случае успешной атаки, злоумышленнику удастся получить полный доступ к целевой инфраструктуре.

Некоторые организации распространяют инструкции, в которых предусматривают еще несколько этапов. Но, для проверки стойкости собственной инфраструктуры достаточно вышеупомянутой инструкции, состоящей из пяти этапов.

Будучи системным администратором, вы должны знать, через какие IP-адреса вы можете установить контакт с вашим оборудованием.

Этот сервис позволяет определить IP-адрес на основе обычного URLТестирование на проникновение – подготовительные действия

Для проведения тестирования на проникновение методом, описанным ниже, Вам нужна платформа разработки Metasploit. Лучше всего скачать её с официального сайта коммерческого оператора Rapid 7.

Перейдите на страницу загрузки и выберите бесплатную версию Metasploit Community. Оператор захочет собрать данные от как можно большем количестве пользователей. Кроме того, он предпочитает распространять коммерческую версию Metasploit. Поэтому, перед началом загрузки, вам нужно заполнить регистрационную форму.

Компания вправе распространять программное обеспечение только в пределах США. Поэтому допускается загрузка только пользователями, имеющими соответствующий адрес и номер телефона.

Если принципы нравственной природы не останавливают Вас перед вводом ложных данных, вы можете воспользоваться сервисом Web-Fake Name Generator и создать фиктивную личность.

Помните, что в строке Name set должна быть указана опция American, а в строке Country опция United States. Если вы хотите использовать одноразовый адрес электронной почты, указанный в разделе Online, нажмите на ссылку Click here to activate it! правой кнопкой мыши, а затем выберите пункт Открыть в новой вкладке. Тогда вы можете просто скопировать данные со страницы профиля, имея доступ к временному почтовому ящика на другой вкладке.

Когда вы подтвердите данные, введенные в форму, Rapid 7 отправит лицензионный ключ на указанный адрес электронной почты. Хотя он не требуется для запуска бесплатной версии платформы (Metasploit Community), но предоставляет доступ к веб-интерфейсу.

Если вы не хотите вводить ложных персональных данных или использовать временный адрес электронной почты, вы можете скачать open-source разновидность платформы Metasploit. Доступную на сервисе GitHub.

Доступную на сервисе GitHub.

Достаточно нажать на кнопку Download ZIP, которая находится в правой части страницы. Заметим, однако, что указанной версией платформы можно управлять только из консоли командной строки.

Тестирование на проникновение – метод установки платформы Metasploit

Для того, чтобы провести пробную атаку на свою ИТ-инфраструктуру, необходимо иметь в распоряжении отдельный компьютер.

Лучше всего использовать для этой цели экземпляр оснащенный независимым доступом в интернет. Ведь тест имеет целью определить, может ли ваше оборудование быть уязвимым для атак из интернета.

Если тестовый компьютер оснащен картой беспроводной локальной сети, можно создать отдельную ссылку, с помощью смартфона. Условием является предоставление, так называемого, модема через оператора сотовой сети.

Среда Linux

На сайте Metasploit доступны 32-разрядная и 64-разрядная разновидность платформы. Пользователи, которые предпочитают Linux, могут воспользоваться дистрибутивом Kali Linux. Это специальная версия Linux, разработанная с мыслью о проведении тестирования на проникновение. Содержит платформу для разработчиков Metasploit. Преимуществом этого решения является тот факт, что в системе установлены все зависимые пакеты.

Это специальная версия Linux, разработанная с мыслью о проведении тестирования на проникновение. Содержит платформу для разработчиков Metasploit. Преимуществом этого решения является тот факт, что в системе установлены все зависимые пакеты.

Чтобы воспользоваться Metasploit в среде Kali Linux, надо вызвать сначала стартовые скрипты Init, введите следующие две команды:

sudo /etc/init.d/postgresql start

sudo /etc/init.d/metasploit start

После этого вы можете запустить консоль командой Metasploit

msfconsole

Альтернатива

Metasploit также доступен в виде виртуальной машины, которая запускается с помощью программного обеспечения для виртуализации VirtualBox. Metasploitable позволяет быстро ознакомиться с возможностями платформы разработки. Такую виртуальную машину можно запустить в VirtualBox как из Windows, так и Linux.

Пользователи, имеющие большую сноровку в работе с Windows, могут воспользоваться Metasploit в версии, предназначенной для этой операционной системы.

Среда Windows

Провести установку платформы Metasploit в Windows помогает мастер – как и во многих других приложениях. Вы можете принять все параметры, предлагаемые установщиком. По умолчанию папка установки C:/metasploit. Мастер отобразит подсказку, что необходимо отключить антивирусную программу и брандмауэр, чтобы обеспечить правильную работу Metasploit.

Платформа располагает несколькими элементами вредоносного кода, который используют некоторыми вирусы-вымогатели. Поэтому рекомендуется установить эту платформу в предназначенной только для этой цели тестовой системе, в которой нет антивируса. Если атака завершится неудачей или в то же время компьютер станет жертвой случайного агрессора, пользователь не получает никаких повреждений.

В тестовой системе не должно находиться никаких конфиденциальных данных пользователя, которые может перехватить вирус. Однако, если Вы не имеете в распоряжении отдельного компьютера, который может послужить вам для проведения такого теста, изменить настройки антивируса таким образом, чтобы он не сканировал папку C:/metasploit.

Мастер установки попросит указать порт, через который вы будете обращаться с платформы Metasploit. Вы можете принять предложение мастера (порт 3790), однако, обязательно запомните ваш выбор. Примите другие параметры, которые предложит мастер и завершите установку.

Установочный файл, размер которого достигает 185 MB, зашифрован и плотно сжат. На слабо эффективном компьютере процесс распаковки и установки может занять несколько минут. Завершите установку, нажав кнопку Finish.

Тогда Вы увидите на экране диалоговое окно, а в нём сохраненную локально информационную страницу. Вы узнаете из неё, что правильный веб-интерфейс платформы Metasploit Pro защищает SSL-сертификат. Вы должны игнорировать предупреждения браузера, чтобы получить доступ к локальному серверу Metasploit. Нажмите появившуюся ссылку (например, https://localhost:790). Если вы выбрали другой номер порта, на странице появится другое число.

Информационная страница отображает количество модулей exploit, auxiliary payload доступных в текущей версии пакета MetasploitВ свою очередь, Вы должны создать учетную запись на сайте Metasploit. Введите любое имя пользователя и пароль. Затем появится запрос на лицензионный ключ. Получите его по электронной почте после загрузки установочного файла.

Введите любое имя пользователя и пароль. Затем появится запрос на лицензионный ключ. Получите его по электронной почте после загрузки установочного файла.

Этот ключ необходим для работы с веб-интерфейсом Metasploit, который входит в состав коммерческой платформы и предоставляет несколько полезных инструментов. Тем не менее, вы можете успешно выполнить тесты на проникновение без лицензионного ключа и упомянутого интерфейса.

В этом уроке мы расскажем вам, как выполнять отдельные действия только в текстовой консоли, так и в окне командной строки.

Команда search используется для поиска модулей в пакете MetasploitТестирование на проникновение – консоль Metasploit

После установки платформы Metasploit, в Windows автоматически запускается браузер и открывает интерфейс коммерческой версии. Стоит, однако, ознакомиться с консолью, чтобы иметь возможность использовать любую версию данной платформы. Вызовите её, нажав на Логотип Windows | Все программы/приложения | Metasploit | Metasploit Console.

На экране появится окно командной строки. При первом запуске платформы нужно подождать некоторое время, пока включатся все сервисы. Консоль просигнализирует о готовности приема команд от пользователя, отобразив последовательность символов msf > (акроним от Мetasploit Framework). В этой консоли вводятся команды, как в окне командной строки Windows (CMD) или в библиотеке оболочки bash. Каждую команду нужно, конечно, подтверждать клавишей Enter. Ниже мы приводим основные команды Metasploit.

Banner – cразу после запуска консоль показывает количество доступных модулей exploit (ок. 1500), auxiliary (ок. 950) и вспомогательных (более 400). Для того, чтобы снова вызвать эту информацию, просто введите banner. Модули exploit предназначены для использования уязвимостей программного обеспечения. Модули auxiliary помогают собирать информацию о целевой системе.

Самые простые средства выполняют запросы DNS, более сложные проводят простое сканирование портов, а наиболее продвинутые – это специальные сканеры (например, FTP-серверов). Под понятием модуля payload скрывается код вредителя. Это, как правило, сценарий, атакующий систему через эксплойт, например, открывает лазейку, которая позволяет получить полный контроль над системой, или собирает конфиденциальные данные и отправляет их заказчику.

Snow и Search – с помощью команды show можно вызвать список всех модулей или эксплойтов, которые доступны в установленном экземпляре Metasploit. Чтобы получить, например, обзор эксплойтов, введите show exploits. Введите команду show -h для получения дополнительных советов. Список результатов, однако, настолько обширный, что многократно превышает возможности отображения в консоли. Так что, если вы ищете конкретный эксплойт для атаки конкретной системы, лучше использовать команды search. Она поддерживает, в частности, параметры type и name. Если вы думаете, что в системе имеется уязвимость в передаче файлов через SMB (Server Message Block), вы найдете соответствующий эксплойт, введя следующую команду:

Она поддерживает, в частности, параметры type и name. Если вы думаете, что в системе имеется уязвимость в передаче файлов через SMB (Server Message Block), вы найдете соответствующий эксплойт, введя следующую команду:

search type:exploit name:smb

Список всех параметров можно получить с помощью команды search -h.

Модули use, set и back – действие отдельных модулей Metasploit управляется с помощью различных параметров. С помощью эксплойтов можно вводить адрес системы назначения и имя вредоносного кода. В случае вспомогательных модулей вписывается адрес назначения или диапазон адресов. Например, если вы хотите указать настройку модуля, который нашли ранее с помощью команды search, примените команду use путь_модуля/название_модуля. Модули, представленные в списке результатов команды search, можно выделить с помощью мыши, а затем вставлять через меню Edit | Paste.

Наш пример поиска выбрал, в частности, exploit quick_tftp_pro_mode. Несмотря на то, что он существует с 2008 г., но классифицируется как good. Так что, если в целевой системе установлена старая версия Quick TFT, есть большая вероятность, что эксплойту удастся внедрить вредоносный код на атакуемое оборудование.

В результате поиска уязвимостей на FTP-серверах, нам удалось найти, например, код программы Quick FTP. Хотя эта уязвимость уже очень старая, есть много компьютеров без соответствующего обновленияЧтобы активировать exploit, о котором идёт речь, введите следующую команду:

use exploit/windows/tftp/quick_tftp_pro_mode

Чтобы определить, какие параметры предлагает данный модуль, вы должны использовать команду show options:

msf exploit (quick_tftp_pro_mode) > show options

Типичные аргументы, используемые в уязвимостях – это RHOST и RPORT. Первый из них – это IP-адрес атакуемой системы, второй же номер порта. Чтобы изменить значения параметров, используйте команду set значение параметра.

Чтобы изменить значения параметров, используйте команду set значение параметра.

В приведенном выше примере команда может иметь следующий вид:

msf exploit (quick_tftp_pro_mode) > set RHOST 178.254.10.72

Введите back, чтобы завершить настройку модуля.

Тестирование на проникновение – получение информации

Профессиональный исследователь безопасности, осуществляет атаку на проникновение из всех возможных источников, чтобы получить основные сведения об инфраструктуре целевой аудитории. Например, применяется DNS-запросы, чтобы определить, какие IP-адреса принадлежат к URL-адресу, и какие услуги предоставляет компания.

С помощью команды set настраивают загруженный модуль. Наглядный пример представляет модуль quick_tftp_pro_modeВеб-сайты многих компаний предоставляют, например, отдельный IP-адрес, по которому доступны специальные сервисы доступа к данным для сотрудников вне офиса. Сам сайт может находиться у поставщика интернет-услуги, а услуга передачи данных может быть реализована непосредственно с собственных серверов компании.

Сам сайт может находиться у поставщика интернет-услуги, а услуга передачи данных может быть реализована непосредственно с собственных серверов компании.

Изучая устойчивость собственной ИТ-инфраструктуры, Вам не нужно заниматься такими вопросами. Достаточно проверить IP-адрес вашего маршрутизатора. Этот адрес указан в интерфейсе конфигурации роутера. Кроме того, вы можете проверить его с помощью портала SpeedTest (в левом нижнем углу) или интернетометра от Яндекса.

Тестирование на проникновение – сканирование целевой системы

Анализ целевой системы сканером портов. После определения IP-адреса, вы можете проверить его на наличие открытых портов. Таким образом, вы узнаете, предоставляет ли ваша система какие-то сервисы во вне.

Для сканирования IP-адресов можно использовать, например, очень функциональный инструмент Nmap, который входит в состав пакета Metasploit. Просто введите nmap ip-адрес, чтобы получить список открытых портов. В случае портов стандартных нетрудно догадаться, какой сервис скрывается за открытым портом.

Вот пример:

msf > nmap 178.254.10.72

Исследование этого частного адреса показало, что открыт порт 21. Таким образом, можно предположить, что по указанному адресу расположен FTP-сервер. Каждый порт, который открыт, является потенциальной мишенью для атак и требует подробного аудита.

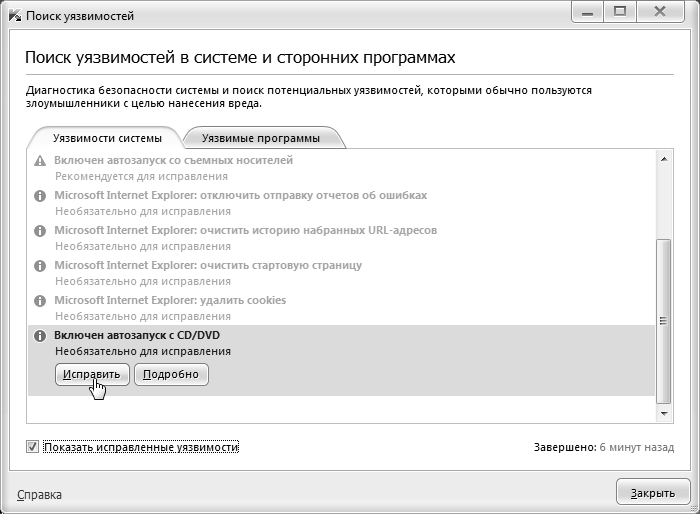

Тестирование на проникновение – поиск уязвимостей

После распознавания адресов и услуг, доступных в целевой инфраструктуре, необходимо получить более подробную информацию о нём. В этом вам помогут сканеры подверженности воздействию вредоносного кода (так называемые, уязвимости).

Это инструменты, которые ищут уязвимости программного обеспечения. Целью такой проверки является определение уязвимости, которая будет иметь влияние на целевую систему. Пакет Metasploit предоставляет множество сканеров уязвимостей для атак.

Полный список можно получить командой

msf > search type:auxiliary

Список очень обширный, но можно ограничить его с помощью параметров фильтрации. Ниже мы демонстрируем процесс сканирования на примере утилиты TCP Syn.

Сначала нужно активировать её с помощью команды use:

msf > use scanner/portscan/syn

Консоль подтвердит вызов модуля:

msf auxiliary(syn) >

Затем вызвать список доступных параметров:

msf auxiliary(syn) > show options

С помощью команды set в сочетании с параметрами RHOSTS и RPORT вы установите цель для атаки, например:

msf auxiliary(syn) > set RHOSTS 178.254.10.72

msf auxiliary(syn) > set RPORTS 20, 21

Процесс сканирования инициирует команда run:

msf auxiliary(syn) > run

Сбор информации о целевой системе и её проверка – это основные этапы теста. От результатов этих действий и полученных выводов зависит успех атаки с использованием уязвимости или другого метода.

От результатов этих действий и полученных выводов зависит успех атаки с использованием уязвимости или другого метода.

Тестирование на проникновение – атака целевой системы

Когда вам удастся найти в системе сервис, который доступен снаружи, и таит в себе уязвимости, его можно атаковать эксплойтом из пакета Metasploit Framework.

Если предположить, что в нашем примере целевой системы (178.254.10.72) работает старая версия Quick FTP for Windows XP порт 21, можно выполнить атаки следующими командами:

msf > use exploit/windows/tftp/quick_tftp_pro_mode

msf exploit (quick_tftp_pro_mode) > set RHOST 178.254.10.72

msf exploit (quick_tftp_pro_mode) > set RPORT 21

msf exploit (quick_tftp_pro_mode) > run

Тестирование на проникновение – сканер паролей

Атакующий код эксплойта может быть очень эффективным, потому что найденная уязвимость позволяет не только преодолеть защитные барьеры целевой системы, но, кроме того, проникнуть в неё и активировать вредоносный код (payload).

Однако, атаки с использованием уязвимости часто заканчиваются неудачей. Так бывает, например, в ситуации, когда вопреки предположению, в системе установлена более новая, улучшенная версия программного обеспечения.

Такие случаи имеют место очень часто, потому что сканирование уязвимостей не всегда даёт надежные результаты. И даже тогда, когда удастся найти правильный exploit, система может остановить его с помощью антивирусных средств.

Более вероятной целью исследователей и киберпреступников является пароль. В больших IT-инфраструктурах пароль защищают более, чем одной системой. Кроме того, как правило, им удаётся найти учетные записи пользователей, которые не защищены длинными и сложными паролями.

Сканирование паролей

В наборе инструментов Metasploit имеется много сканеров паролей, поддерживающих различные сервисы. Учетные данные необходимы не только для запуска сеанса в среде Windows, но и для многих других услуг. Например, FTP-серверы поддерживают не только файлы для публичного скачивания.

Допускается загрузка файлов для зарегистрированных и авторизованных пользователей. Их счета, хотя защищены паролем, однако, не все уделяют большое внимание вопросам безопасности. Устанавливают такие пароль как password, asdf или test123.

Соответствующие сканеры пакета Metasploit вы найдете в каталоге scanner_login. Вы можете искать их с помощью команды:

msf > search type:auxiliary path:scanner_login

Способ сканирования паролей проиллюстрируем на примере средства ftp_login. Следующими командами загружаем модуль ftp_login, устанавливаем IP-адрес назначения, определяем атакуемый аккаунт администратора, после чего загружаем файл pass.txt. Текстовые файлы, содержащие базы паролей, доступны в интернете.

msf > use auxiliary/scanner/ftp/ftp_login

msf auxiliary (ftp_login) > set RHOSTS 178.254.10.72

msf auxiliary (ftp_login) > set USERNAME admin

msf auxiliary (ftp_login) > set PASS_File pass. txt

txt

msf auxiliary (ftp_login) > run

Сканер проверяет последовательно все пароли, содержащиеся в указанном файле. Следует сохранить его в пределах контура пакета Metasploit (по умолчанию это каталог C:/metasploit).

Сканер паролей пытается взломать аккаунт пользователя на сервере FTP. На время проведения этого теста мы создали специальный файл, содежащий всего два пароляТестирование на проникновение – защита от атак

Платформа Metasploit позволяет использовать ещё больше модулей для сканирования удаленных систем и атаковать их через уязвимости. Многие из этих пробелов не должны быть доступно из интернета.

Если агрессор или исследователь предполагает, что на одном из компьютеров целевой сети установлена устаревшая версия редактора Word или браузера Adobe Reader, вы можете отправить пользователю зараженный документ в DOC и PDF во вложении электронной почты. Metasploit обеспечивает Вас даже инструментами для создания таких документов.

В принципе, вы можете очень легко защитить себя от атак такого рода. Устанавливайте все обновления безопасности, доступные для вашего программного обеспечения. Это касается не только Windows, но и всех приложений. Используйте в интернете только те сервисы, без которых не можете обойтись.

Кроме того, необходимо использовать антивирусное программное обеспечение и регулярно обновлять сигнатуры вирусов. Хотя существуют эксплойты, которые записывают свой код только в оперативной памяти компьютера, скрывая, таким образом, себя от сканеров файлов, хорошее антивирусное приложение в состоянии обнаружить подавляющее большинство вредителей.

Как найти уязвимости в системе безопасности

Кибербезопасность часто воспринимается как нечто само собой разумеющееся. Люди предполагают, что их сетевая безопасность и так в порядке — по крайней мере, до тех пор, пока что-то не пойдет не так, и организация не пострадает от перебоев в обслуживании или утечки данных из-за уязвимостей безопасности, которые они не устранили. Обнаружение уязвимостей в системе безопасности и упреждающее закрытие брешей в системе безопасности является абсолютной необходимостью для современного бизнеса.

Обнаружение уязвимостей в системе безопасности и упреждающее закрытие брешей в системе безопасности является абсолютной необходимостью для современного бизнеса.

Но многим организациям не хватает инструментов и опыта для выявления уязвимостей в системе безопасности. Чтобы помочь вашему бизнесу улучшить свою кибербезопасность, вот несколько советов о том, как найти уязвимости в системе безопасности:

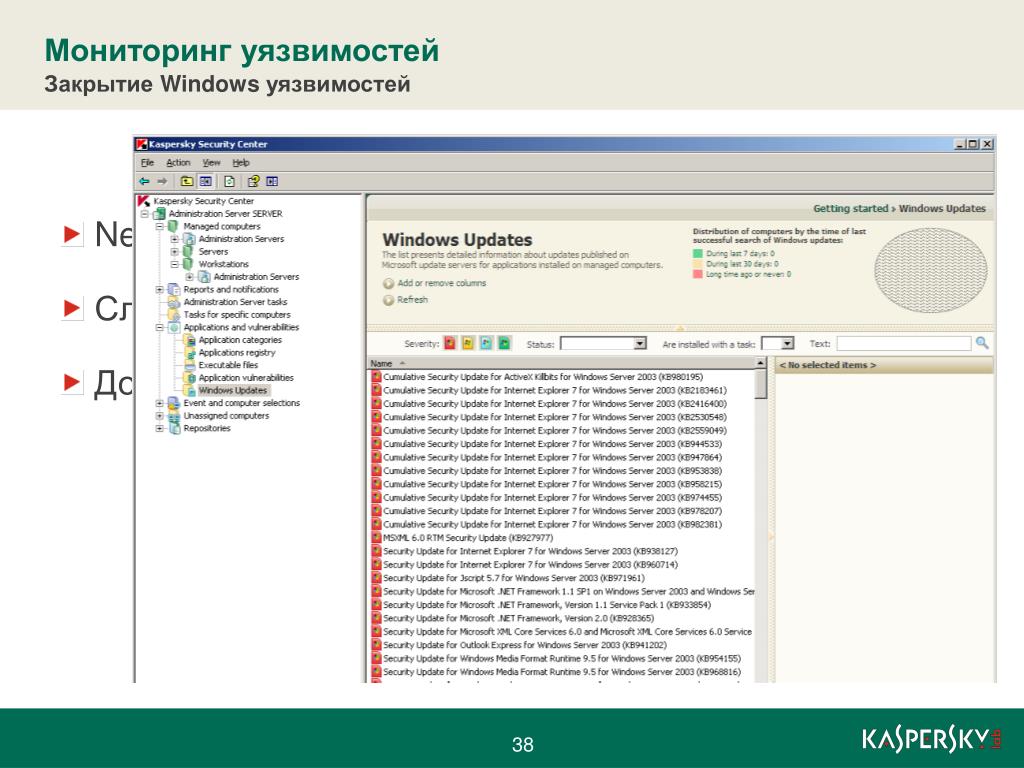

Как найти уязвимости в системе безопасности: аудит сетевых ресурсов

Чтобы найти уязвимости в системе безопасности в корпоративной сети, необходимо провести точную инвентаризацию активов в сети, а также операционных систем (ОС) и программного обеспечения. эти активы работают. Наличие этого инвентарного списка помогает организации выявлять уязвимости в системе безопасности, связанные с устаревшим программным обеспечением и известными программными ошибками в определенных типах ОС и программном обеспечении.

Без этой инвентаризации организация может предположить, что ее сетевая безопасность находится в актуальном состоянии, даже если у них могут быть активы с уязвимостями многолетней давности. Кроме того, если к активам в сети применяется новый протокол безопасности, чтобы закрыть бреши в безопасности, но в сети есть неизвестные активы, это может привести к неравномерной защите организации.

Кроме того, если к активам в сети применяется новый протокол безопасности, чтобы закрыть бреши в безопасности, но в сети есть неизвестные активы, это может привести к неравномерной защите организации.

Например, предположим, что серверы A, B и C обновлены, чтобы требовать многофакторную аутентификацию, но сервер D, которого нет в списке инвентаризации, не получает обновления. Злоумышленники могут использовать этот менее безопасный сервер в качестве отправной точки для атаки. Подобные нарушения имели место и раньше. Как отмечает The New York Times в статье о крупной утечке данных, затронувшей банк JPMorgan Chase: «Большинство крупных банков используют схему двойной аутентификации, известную как двухфакторная аутентификация, которая требует второго одноразового пароля для получения доступа. к защищенной системе. Но команда безопасности JPMorgan, по-видимому, забыла обновить один из своих сетевых серверов с помощью схемы с двойным паролем».

Когда дело доходит до поиска уязвимостей в системе безопасности, для достижения успеха необходим тщательный аудит сети.

Как найти уязвимости в системе безопасности: тестирование на проникновение

После завершения аудита сети и инвентаризации каждого актива необходимо провести стресс-тестирование сети, чтобы определить, как злоумышленник может попытаться ее взломать. Такое тестирование на проникновение — это то, как специалисты по кибербезопасности проверяют наличие брешей в безопасности, чтобы их можно было закрыть до того, как произойдет злонамеренная атака.

Методология тестирования на проникновение может несколько различаться в зависимости от архитектуры сетевой безопасности организации и профиля рисков кибербезопасности — не существует универсального подхода к тестированию на проникновение. Однако общие этапы теста на проникновение обычно включают:

- Привлечение хакера «белой шляпы» для запуска теста на проникновение в установленную дату/время.

- Аудит существующих систем для проверки активов с известными уязвимостями.

- «Хакеры» имитируют атаки на сеть, пытаясь использовать потенциальные уязвимости или выявить новые.

- Организация, выполняющая свой план реагирования на инциденты (IRP), чтобы попытаться сдержать «атаки», смоделированные во время тестирования на проникновение.

Помимо выявления уязвимостей в безопасности, последний пункт в списке также может помочь найти недостатки в реагировании компании на инциденты. Это может быть полезно для изменения планов реагирования и мер по дальнейшему снижению подверженности некоторым рискам кибербезопасности.

Как найти уязвимости в системе безопасности: создание платформы анализа угроз

Тестирование на проникновение очень полезно для поиска уязвимостей в системе безопасности. Однако это не единственный метод, который должны использовать компании. Еще одним инструментом для выявления потенциальных проблем является структура анализа угроз. Эта структура поможет вашей организации:

- Определить, что нужно защищать.

- Установите цели для общей безопасности сети.

- Определите основные источники угроз.

- Улучшите защиту кибербезопасности.

- Выберите подходящие каналы информации об угрозах, чтобы отслеживать новые и появляющиеся киберугрозы и стратегии атак.

Знание самых серьезных угроз сетевой безопасности имеет решающее значение для поддержания ваших мер защиты от кибербезопасности в актуальном состоянии. Именно здесь многие компании обращаются к поставщику управляемых услуг безопасности (MSSP), поскольку у этих экспертов по кибербезопасности часто есть инструменты и опыт, которые упрощают создание структуры анализа угроз.

Многие MSSP могут предоставлять услуги по тестированию на проникновение и управлению уязвимостями, чтобы быстро выявлять серьезные проблемы безопасности сети, а затем помогать своим клиентам устранять эти бреши в системе безопасности до того, как злоумышленник сможет ими воспользоваться. MSSP также могут помочь создать или изменить планы реагирования на инциденты, чтобы компании могли свести к минимуму последствия, если, к сожалению, произойдет нарушение безопасности сети.

Нужна помощь в поиске уязвимостей безопасности, чтобы вы могли их заблаговременно закрыть? Запишитесь на бесплатную проверку сетевой безопасности по ссылке ниже:

17 Лучшие инструменты сканирования для оценки уязвимостей

Сканирование уязвимостей или оценка уязвимостей — это систематический процесс поиска лазеек безопасности в любой системе, устраняющих потенциальные уязвимости.

Целью оценки уязвимостей является предотвращение возможности несанкционированного доступа к системам. Тестирование уязвимостей сохраняет конфиденциальность, целостность и доступность системы. Под системой понимаются любые компьютеры, сети, сетевые устройства, программное обеспечение, веб-приложения, облачные вычисления и т. д.

Типы сканеров уязвимостей

У сканеров уязвимостей есть свои способы работы. Мы можем разделить сканеры уязвимостей на четыре типа в зависимости от того, как они работают.

Облачные сканеры уязвимостей

Используются для поиска уязвимостей в облачных системах, таких как веб-приложения, WordPress и Joomla.

Сканеры уязвимостей на основе хоста

Используется для поиска уязвимостей на одном хосте или системе, например на отдельном компьютере, или на сетевом устройстве, таком как коммутатор или основной маршрутизатор.

Сетевые сканеры уязвимостей

Используется для поиска уязвимостей во внутренней сети путем сканирования открытых портов. Службы, работающие на открытых портах, определяли наличие уязвимостей с помощью инструмента.

Сканеры уязвимостей в базе данных

Используется для поиска уязвимостей в системах управления базами данных. Базы данных являются основой любой системы, хранящей конфиденциальную информацию. Сканирование уязвимостей выполняется в системах баз данных для предотвращения таких атак, как SQL Injection.

Инструменты поиска уязвимостей

Инструменты поиска уязвимостей позволяют обнаруживать уязвимости в приложениях разными способами. Инструменты анализа уязвимостей кода анализируют ошибки кода. Инструменты аудита уязвимостей могут находить известные руткиты, бэкдоры и трояны.

На рынке доступно множество сканеров уязвимостей. Они могут быть бесплатными, платными или открытыми. Большинство бесплатных инструментов с открытым исходным кодом доступны на GitHub. Решение о том, какой инструмент использовать, зависит от нескольких факторов, таких как тип уязвимости, бюджет, частота обновления инструмента и т. д.

1. Nikto2 Nikto2 — это программа для сканирования уязвимостей с открытым исходным кодом, ориентированная на безопасность веб-приложений. Nikto2 может найти около 6700 опасных файлов, вызывающих проблемы с веб-серверами, и сообщить об устаревших версиях на основе серверов. Кроме того, Nikto2 может предупреждать о проблемах с конфигурацией сервера и выполнять сканирование веб-сервера за минимальное время.

Nikto2 не предлагает никаких контрмер для обнаруженных уязвимостей и не предоставляет функции оценки рисков. Однако Nikto2 — это часто обновляемый инструмент, позволяющий более широко охватывать уязвимости.

Netsparker — еще один инструмент для обнаружения уязвимостей веб-приложений с функцией автоматизации, доступной для поиска уязвимостей. Этот инструмент также способен за несколько часов найти уязвимости в тысячах веб-приложений.

Хотя это платный инструмент для выявления уязвимостей корпоративного уровня, он имеет множество дополнительных функций. Он имеет технологию сканирования, которая находит уязвимости, заходя в приложение. Netsparker может описать и предложить методы устранения обнаруженных уязвимостей. Кроме того, доступны решения безопасности для расширенной оценки уязвимости.

OpenVAS — это мощный инструмент сканирования уязвимостей, который поддерживает широкомасштабное сканирование, подходящее для организаций. Вы можете использовать этот инструмент для поиска уязвимостей не только в веб-приложении или веб-серверах, но и в базах данных, операционных системах, сетях и виртуальных машинах.

OpenVAS ежедневно получает обновления, что расширяет зону обнаружения уязвимостей. Он также помогает в оценке рисков и предлагает контрмеры для обнаруженных уязвимостей.

W3AF – это бесплатный инструмент с открытым исходным кодом, известный как Web Application Attack and Framework. Этот инструмент представляет собой инструмент сканирования уязвимостей с открытым исходным кодом для веб-приложений. Он создает структуру, которая помогает защитить веб-приложение, находя и используя уязвимости. Этот инструмент известен своим удобством. Наряду с опциями сканирования уязвимостей, W3AF также имеет средства эксплуатации, используемые для работы по тестированию на проникновение.

Более того, W3AF покрывает широкий набор уязвимостей. Домены, которые часто подвергаются атакам, особенно с недавно выявленными уязвимостями, могут выбрать этот инструмент.

Arachni также является специализированным инструментом обнаружения уязвимостей для веб-приложений. Этот инструмент покрывает множество уязвимостей и регулярно обновляется. Arachni предоставляет средства для оценки рисков, а также предлагает советы и меры по устранению обнаруженных уязвимостей.

Этот инструмент покрывает множество уязвимостей и регулярно обновляется. Arachni предоставляет средства для оценки рисков, а также предлагает советы и меры по устранению обнаруженных уязвимостей.

Arachni — это бесплатный инструмент с открытым исходным кодом, который поддерживает Linux, Windows и macOS. Arachni также помогает в тестировании на проникновение благодаря своей способности справляться с недавно выявленными уязвимостями.

Acunetix — это платный сканер безопасности веб-приложений (также доступна версия с открытым исходным кодом) с множеством функций. С помощью этого инструмента доступен диапазон сканирования около 6500 уязвимостей. Помимо веб-приложений, он также может находить уязвимости в сети.

Acunetix позволяет автоматизировать сканирование. Подходит для крупных организаций, так как может работать со многими устройствами. HSBC, НАСА, ВВС США — немногие промышленные гиганты используют Arachni для тестирования уязвимостей.

Nmap — один из хорошо известных бесплатных инструментов сетевого сканирования с открытым исходным кодом среди многих специалистов по безопасности. Nmap использует метод зондирования для обнаружения хостов в сети и для обнаружения операционной системы.

Эта функция помогает обнаруживать уязвимости в одной или нескольких сетях. Если вы новичок или только учитесь сканировать уязвимости, то Nmap — хорошее начало.

OpenSCAP представляет собой набор инструментов, которые помогают в сканировании уязвимостей, оценке уязвимостей, измерении уязвимостей, создании мер безопасности. OpenSCAP — это бесплатный инструмент с открытым исходным кодом, разработанный сообществами. OpenSCAP поддерживает только платформы Linux.

Платформа OpenSCAP поддерживает сканирование уязвимостей в веб-приложениях, веб-серверах, базах данных, операционных системах, сетях и виртуальных машинах. Кроме того, они предоставляют возможность для оценки рисков и поддержки для противодействия угрозам.

GoLismero — это бесплатный инструмент с открытым исходным кодом, используемый для сканирования уязвимостей. GoLismero фокусируется на поиске уязвимостей в веб-приложениях, но также может сканировать уязвимости в сети. GoLismero — это удобный инструмент, который работает с результатами, предоставленными другими инструментами обнаружения уязвимостей, такими как OpenVAS, затем объединяет результаты и предоставляет обратную связь.

GoLismero охватывает широкий спектр уязвимостей, включая уязвимости базы данных и сети. Кроме того, GoLismero упрощает меры по устранению обнаруженных уязвимостей.

Intruder — платный сканер уязвимостей, специально разработанный для сканирования облачных хранилищ. Программное обеспечение злоумышленника начинает сканирование сразу после выхода уязвимости. Механизм сканирования в Intruder автоматизирован и постоянно отслеживает уязвимости.

Intruder подходит для сканирования уязвимостей на уровне предприятия, поскольку он может управлять многими устройствами. В дополнение к мониторингу облачного хранилища Intruder может помочь выявить уязвимости в сети, а также предоставить качественные отчеты и предложения.

В дополнение к мониторингу облачного хранилища Intruder может помочь выявить уязвимости в сети, а также предоставить качественные отчеты и предложения.

11. Comodo HackerProof

С Comodo HackerProof вы сможете сократить количество брошенных корзин, выполнять ежедневное сканирование уязвимостей и использовать прилагаемые инструменты сканирования PCI. Вы также можете использовать функцию предотвращения попутных атак и завоевать доверие посетителей. Благодаря преимуществам Comodo Hackerproof многие компании могут конвертировать больше посетителей в покупателей.

Покупатели, как правило, чувствуют себя в большей безопасности, совершая сделки с вашим бизнесом, и вы обнаружите, что это увеличивает ваш доход. С запатентованной технологией сканирования SiteInspector вы получите новый уровень безопасности.

12. Aircrack

Aircrack, также известный как Aircrack-NG, представляет собой набор инструментов, используемых для оценки безопасности сети Wi-Fi. Эти инструменты также можно использовать для аудита сети и поддерживать различные ОС, такие как Linux, OS X, Solaris, NetBSD, Windows и другие.

Инструмент ориентирован на различные области безопасности WiFi, такие как мониторинг пакетов и данных, тестирование драйверов и карт, взлом, ответ на атаки и т. д. Этот инструмент позволяет восстановить потерянные ключи путем захвата пакетов данных.

13. Сообщество Retina CS

Сообщество Retina CS — это веб-консоль с открытым исходным кодом, которая позволит вам создать более централизованную и простую систему управления уязвимостями. Сообщество Retina CS имеет такие функции, как отчеты о соответствии, исправления и соответствие конфигурации, и благодаря этому вы можете выполнить оценку межплатформенной уязвимости.

Этот инструмент отлично подходит для экономии времени, средств и усилий, когда речь идет об управлении сетевой безопасностью. Он включает автоматическую оценку уязвимостей для баз данных, веб-приложений, рабочих станций и серверов. Предприятия и организации получат полную поддержку виртуальных сред с такими функциями, как сканирование виртуальных приложений и интеграция с vCenter.

14. Microsoft Baseline Security Analyzer (MBSA)

Полностью бесплатный сканер уязвимостей, созданный Microsoft. Он используется для проверки вашего сервера Windows или компьютера с Windows на наличие уязвимостей. Microsoft Baseline Security Analyzer имеет несколько важных функций, включая сканирование пакетов сетевых служб, проверку обновлений безопасности или других обновлений Windows и многое другое. Это идеальный инструмент для пользователей Windows.

Отлично помогает определить отсутствующие обновления или исправления безопасности. Используйте этот инструмент для установки новых обновлений безопасности на свой компьютер. Малый и средний бизнес считает этот инструмент наиболее полезным, а его функции помогают сэкономить деньги отдела безопасности. Вам не нужно будет консультироваться с экспертом по безопасности, чтобы устранить уязвимости, которые находит инструмент.

15. Nexpose

Nexpose — это инструмент с открытым исходным кодом, который вы можете использовать бесплатно. Эксперты по безопасности регулярно используют этот инструмент для сканирования уязвимостей. Все новые уязвимости включены в базу данных Nexpose благодаря сообществу Github. Вы можете использовать этот инструмент с Metasploit Framework, и вы можете положиться на него, чтобы обеспечить подробное сканирование вашего веб-приложения. Перед созданием отчета учитываются различные элементы.

Эксперты по безопасности регулярно используют этот инструмент для сканирования уязвимостей. Все новые уязвимости включены в базу данных Nexpose благодаря сообществу Github. Вы можете использовать этот инструмент с Metasploit Framework, и вы можете положиться на него, чтобы обеспечить подробное сканирование вашего веб-приложения. Перед созданием отчета учитываются различные элементы.

Инструмент классифицирует уязвимости в соответствии с их уровнем риска и ранжирует от низкого до высокого. Он способен сканировать новые устройства, поэтому ваша сеть остается в безопасности. Nexpose обновляется каждую неделю, так что вы знаете, что он найдет самые свежие опасности.

16. Nessus Professional

Nessus — фирменный и запатентованный сканер уязвимостей, созданный компанией Tenable Network Security. Nessus защитит сети от попыток хакеров и может сканировать уязвимости, позволяющие удаленно взломать конфиденциальные данные.

Инструмент предлагает широкий спектр ОС, баз данных, приложений и нескольких других устройств среди облачной инфраструктуры, виртуальных и физических сетей. Миллионы пользователей доверяют Nessus в вопросах оценки уязвимостей и настройки.

Миллионы пользователей доверяют Nessus в вопросах оценки уязвимостей и настройки.

17. Диспетчер сетевой конфигурации SolarWinds

Диспетчер сетевой конфигурации SolarWinds неизменно получает высокую оценку пользователей. Включенные в него средства оценки уязвимостей устраняют определенный тип уязвимости, которого нет во многих других средствах, например неправильно настроенное сетевое оборудование. Эта особенность отличает его от остальных. Основная полезность в качестве инструмента сканирования уязвимостей заключается в проверке конфигураций сетевого оборудования на наличие ошибок и упущений. Его также можно использовать для периодической проверки конфигураций устройств на наличие изменений.

Он интегрируется с Национальной базой данных уязвимостей и имеет доступ к самым последним CVE для выявления уязвимостей в ваших устройствах Cisco. Он будет работать с любым устройством Cisco под управлением ОС ASA, IOS или Nexus.

Оценка уязвимостей защищает вашу сеть

Если атака начинается с изменения сетевой конфигурации устройства, инструменты смогут определить и остановить ее. Они помогают вам соблюдать нормативные требования благодаря своей способности обнаруживать внепроцессные изменения, проводить аудит конфигураций и даже исправлять нарушения.

Они помогают вам соблюдать нормативные требования благодаря своей способности обнаруживать внепроцессные изменения, проводить аудит конфигураций и даже исправлять нарушения.

Чтобы выполнить оценку уязвимости, вы должны следовать систематическому процессу, описанному ниже.

Шаг 1 – Начните процесс с документирования, решив, какой инструмент/инструменты использовать, получите необходимое разрешение от заинтересованных сторон.

Шаг 2 — Выполните сканирование уязвимостей с помощью соответствующих инструментов. Обязательно сохраните все выходные данные этих инструментов обнаружения уязвимостей.

Шаг 3 — Проанализируйте выходные данные и решите, какие обнаруженные уязвимости могут представлять собой возможную угрозу. Вы также можете расставить приоритеты угроз и найти стратегию для их смягчения.

Шаг 4 . Обязательно задокументируйте все результаты и подготовьте отчеты для заинтересованных сторон.

Шаг 5 – Устраните выявленные уязвимости.

Преимущества сканирования уязвимостей

Сканирование уязвимостей защищает системы от внешних угроз. Другие преимущества:

- Доступность — многие сканеры уязвимостей доступны бесплатно.

- Быстрый — оценка занимает несколько часов.

- Automate — может использовать автоматизированные функции, доступные в инструментах обнаружения уязвимостей, для регулярного выполнения сканирования без ручного вмешательства.

- Производительность — сканеры уязвимостей выполняют почти все известные проверки уязвимостей.

- Стоимость/выгода — снижение затрат и увеличение преимуществ за счет оптимизации угроз безопасности.

Тестирование уязвимостей снижает риск

Какой бы инструмент поиска уязвимостей вы ни выбрали, выбор идеального будет зависеть от требований безопасности и способности анализировать ваши системы. Выявляйте и устраняйте уязвимости безопасности, пока не стало слишком поздно.