Лучшие и бесплатные онлайн сервисы для поиска и удаления вирусов

Бесплатные онлайн-антивирусы не являются заменой стандартным антивирусам, но могут очень пригодиться в крайнем случае, например, когда какой-то неизвестный ПК ведет себя странно или немного барахлит

Весьма вероятно, что вы уже сталкивались с компьютерными вирусами. Если нет, то вы – очень удачливы. Однако если вы используете Windows, нужно быть всегда начеку.

Вначале следует сказать, что бесплатные онлайн-антивирусы не являются заменой стандартным антивирусам, но могут очень пригодиться в крайнем случае, например, когда какой-то неизвестный ПК ведет себя странно или немного барахлит.

Ниже представлено наиболее надежные и бесплатные инструменты для поиска и удаления вирусов, плюс несколько сервисов для анализа отдельных файлов.

Наилучшие онлайновые антивирусы

Подобные антивирусы могут сканировать всю систему, а также анализировать и удалять файлы. Однако повторимся еще раз, что подобные сервисы не заменяют традиционные антивирусы, поскольку не предоставляют защиту в режиме реального времени.

Также учтите, что не все антивирусы запускаются в браузере. Например, в случае Panda Cloud Cleaner придется загрузить приложение на компьютер.

1.Kaspersky Virusdesk — онлайн-сервис для проверки файлов и ссылок на вирусы и для сообщения о ложных срабатываниях и новых вирусах.

Для проверки используются антивирусные базы и данные о репутации файлов из Kaspersky Security Network. Kaspersky VirusDesk сообщает об известных угрозах, найденных в файле, и выводит подробную информацию о нем. Лечение файлов не предусмотрено.

Результат проверки файла с помощью Kaspersky VirusDesk может отличаться от результата проверки антивирусными программами «Лаборатории Касперского» из-за разных настроек.

Kaspersky VirusDesk проверяет файлы и архивы размером до 50 МБ. Если у вас несколько файлов, добавьте их в архив с паролем virus или infected. Если вы хотите проверить файл больше 50 МБ, мы рекомендуем воспользоваться Kaspersky Whitelist для проверки репутации файла по контрольной сумме.

2.Panda Cloud Cleaner

Panda Cloud Cleaner пришел на смену другому онлайновому антивирусу Panda ActiveScan и обогатился новыми функциями. Например, перед началом сканирования вы можете завершить ненужные процессы, что повышает шансы обнаружения вредоносных файлов, скрытых за реальными процессами.

Этот антивирус очень легок в использовании. По завершению сканирования можно выбрать вредоносные файлы для удаления. Однако поиск вредоносов может отнимать много времени и поэтому, если вы торопитесь, возможно, следует рассмотреть альтернативные варианты.

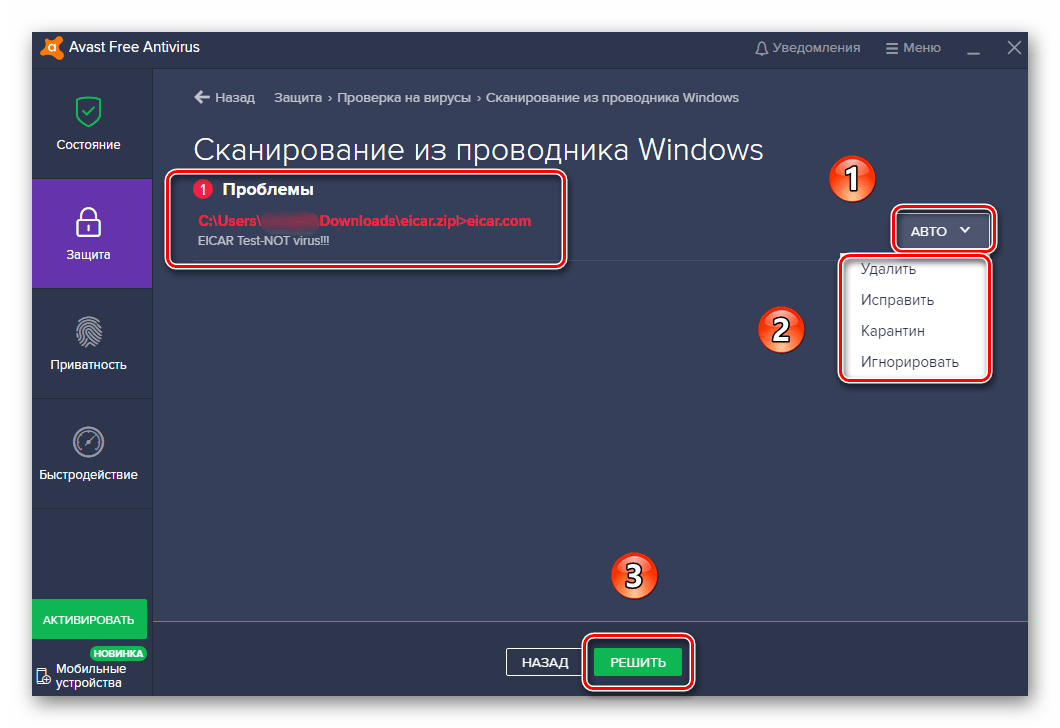

3.ESET Online Scanner

ESET Online Scanner – один из самых «дотошных» бесплатных онлайновых антивирусов. Интерфейс достаточно простой, и с использованием проблем возникнуть не должно. Вы можете выбрать между полным/быстрым и выборочным сканированием. Плюс вы можете выбрать, отправлять ли вредоносные файлы на карантин или удалять. Отправка на карантин пригодится в том случае, если возникнет ложное срабатывание.

4.Google Chrome

Вы не ослышались. Можно запустить поиск вредоносных файлов прямо из Google Chrome. Поскольку этот браузер очень популярен, высока вероятность, что у вас это приложение тоже установлено.

Для запуска сканера скопируйте в адресное поле следующую строку chrome://settings/cleanup(в других браузерах не сработает). Как только страница загрузится, выберите Find и дождитесь завершения процесса.

5.F-Secure Online Scanner

F-Secure Online Scanner – самый быстрый среди антивирусов подобного рода. Умеет находить большинство вредоносов и не требует установки.

Функционал этого антивируса наиболее простой. Доступно только сканирование всей системы. Однако, учитывая скорость работы, проблем возникнуть не должно.

Анализаторы вредоносных файлов

Анализаторы или индивидуальные сканеры в отличие от онлайновых антивирусов не сканируют всю систему, а, как следует из названия, предназначены для анализа отдельных файлов перед использованием в системе, вместо помещения на карантин по факту обнаружения.

Кроме того, отправляя свои файлы на анализ, вы помогаете обновлять базу сигнатур и алгоритмов подобных сервисов.

Повторимся еще раз, что анализаторы отдельных файлов также не освобождают от использования традиционных антивирусных пакетов на вашем устройстве.

1.VirScan

VirScan позволяет загружать файлы до 20 МБ для анализа на основе огромной базы файловых сигнатур, собираемые по всему миру из других антивирусных программ.

Вы можете загрузить архив ZIP или RAR, но содержащий не более 20 файлов.

2.VirusTotal

VirusTotal позволяет проанализировать файл (или хэш файла), URL, IP-адрес или домен, и обладает наиболее богатым функционалам и самой большой базой вредоносных файлов и сигнатур.

Как и в случае с предыдущим анализатором VirusTotal собирает описания файлов со всего интернета. Кроме того, есть возможность сделать анализ по электронной почте. Вы посылаете файл прямо в VirusTotal (до 256 МБ) и ожидаете ответа касательно статуса этого файла.

3.MetaDefender

MetaDefender – собирает сигнатуры от 30 антивирусов. В целом процесс анализа схож с предыдущими сервисами. Доступно сканирование файла, IP-адреса, URL или домена, а также CVE.

Удалить вирус с компьютера вручную

По разным причинам немалое количество пользователей, несмотря на угрозу заражения системы вирусом, сетевым червем или каким другим зловредом, предпочитают не устанавливать полноценный антивирусный комплект программ, в следствии чего ищут ответ на вопрос — как удалить вирус с компьютера? Избежать вирусной напасти, конечно можно, грамотно настроив файерволл системы и следуя некоторым достаточно простым правилам, но 100-процентной гарантии это все равно не даст. Специально для таких случаев, когда на компьютере пользователя нет установленного антивируса, работающего в резидентном режиме (работающего постоянно), практически каждый производитель антивирусных продуктов выпускает т. н. антивирусные сканеры.

Это бесплатные (в своем большинстве) программы, не требующие установки в систему, имеющие «on board» актуальную базу данных по имеющимся в природе вирусам и прочим зловредам. Каждый раз скачивая с сайта производителя свежую версию такого антивирусного сканера и проверяя систему пару раз в месяц, можно быть более – менее уверенным в безопасности. Среди всего выбора таких программ хочу остановиться на двух, самых популярных и эффективных на сегодняшний день, вариантах: сканер от Лаборатории Касперского и CureIt! От Dr. Web.

Сканер CureIt! От компании Dr.Web

Итак, с сайта Dr.Web вы скачали исполняемый EXE файл. Его имя скорее всего не будет CureIt! – каждая новая версия носит случайное имя – пусть вас этот факт не смущает. Открываем его. Программа сканирование на старте предлагает работу в защищенном режиме, соглашаемся с этим, т. к. в этом случае работе антивируса не смогут помешать своим влиянием другие запущенные приложения (в том числе и возможный вирус). От приобретения полной версии продукта пока можно отказаться. После нажатия на «Пуск» автоматически начинается процесс быстрого сканирования, во время которого проходят проверку процессы, загруженные в оперативную память, boot – секторы имеющихся на компьютере дисков, системный каталог операционной системы, объекты автозапуска, каталог «Мои документы», а также некоторые другие директории, в которых потенциально могут быть вирусы.

От приобретения полной версии продукта пока можно отказаться. После нажатия на «Пуск» автоматически начинается процесс быстрого сканирования, во время которого проходят проверку процессы, загруженные в оперативную память, boot – секторы имеющихся на компьютере дисков, системный каталог операционной системы, объекты автозапуска, каталог «Мои документы», а также некоторые другие директории, в которых потенциально могут быть вирусы.

Через некоторое время становится активной кнопка «Стоп». Остановив быстрое сканирование, мы имеем возможность выбрать варианты полного или выборочного сканирования. К примеру, требуется проверить на наличие зловредов диск I:\ – переходим к пункту «Выборочно» и выделив нужный каталог в окне программы жмем на «Старт».

В процессе сканирования программа кое-что обнаружила в папке и отобразила найденное в таблице.

Далее нужно выбрать пункт «Да, для всех» и дождаться, когда сканирование закончится. Результаты проверки наблюдаем внизу окна.

Скачать Dr.Web CureIt

Сканер Antivirus Removal Tool от Лаборатории Касперского

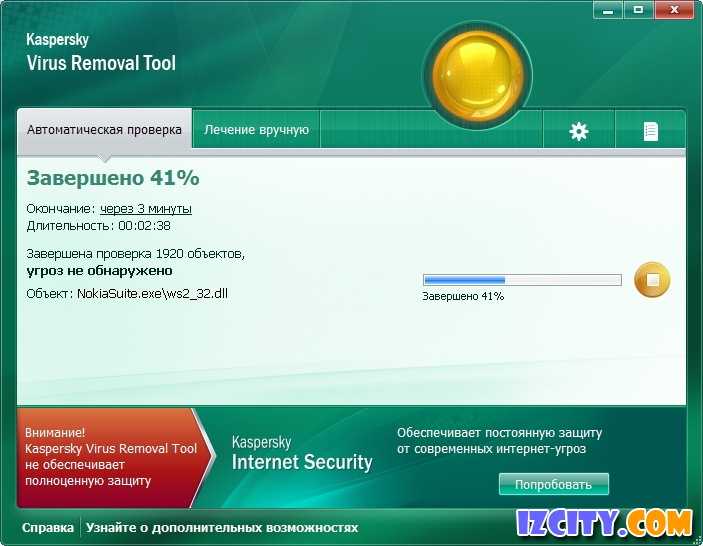

В отличие от CureIt!, антивирусный сканер Kaspersky Antivirus Removal Tool при запуске не предлагает работу в защищенном режиме. Из всех вариантов нам сразу доступна проверка с настройками производителя, либо же вызываем меню настроек сканирования (пиктограмма с шестеренкой).

Можно выбрать сканирование загрузочных секторов разделов, оперативной памяти, программ автозапуска, дисков компьютера, а также файлов и каталогов. Сделав свой выбор, выбираем вкладку Автоматическая проверка, откуда и запускаем процесс сканирования.

Если вирусы обнаружены, возможен вариант лечения файлов, для этого нужно выбрать пункт «Лечить» и поставить отметку, применив лечение ко всем найденным объектам. Отчет о работе сканера можно просмотреть, кликнув по значку справа в пунктах Отчет о проверке и Обнаруженные угрозы.

Отчет о работе сканера можно просмотреть, кликнув по значку справа в пунктах Отчет о проверке и Обнаруженные угрозы.

Иногда случаются непростые ситуации, когда запуск Windows невозможен из-за блокировки баннером – вымогателем, убрать этого зловреда поможет еще одно решение от Лаборатории Касперского – образ загрузочного диска, с помощью которого можно вернуть систему к жизни. Впрочем, подобные решения предлагают и другие производители антивирусных продуктов, например немецкая компания Avira.

Кстати, все вышеописанные варианты защиты компьютера изначально абсолютно бесплатны и если где-то вы натолкнетесь на предложение загрузить эти продукты за деньги – знайте, это мошенники!

Скачать Antivirus RT

Какой же выбрать антивирус, чтобы наверняка?

Сложно сказать, какое из антивирусных решений лучшее, сколько людей – столько мнений и разных ситуаций. Каждый производитель антивирусов встраивает свой алгоритм работы программы, ведет свою базу вирусных сигнатур, и там, где один сканер скажет «все чисто!», другой что-то таки обнаружит. И наоборот, бывают и ложные срабатывания, когда антивирус «ругается» на вполне «безобидный» файл. Знание приходит с опытом и не будет лишним периодически чередовать сканеры от разных разработчиков. К тому же в сети имеются ресурсы для проверки файлов в режиме онлайн.

И наоборот, бывают и ложные срабатывания, когда антивирус «ругается» на вполне «безобидный» файл. Знание приходит с опытом и не будет лишним периодически чередовать сканеры от разных разработчиков. К тому же в сети имеются ресурсы для проверки файлов в режиме онлайн.

Подписывайтесь на мои обновления, чтобы не пропустить в следующих статьях о том, как бороться с баннерами – вымогателями, которые блокируют запуск Windows, а в некоторых случаях и вовсе не дают стартовать загрузке. Также пойдет речь и о других методах очистки операционной системы и профилактики.

Что такое вредоносное ПО? — Определение и примеры

Как защитить свою сеть от вредоносных программ?

Как правило, предприятия сосредотачиваются на превентивных инструментах для предотвращения нарушений. Охраняя периметр, предприятия предполагают, что они в безопасности. Однако некоторые передовые вредоносные программы в конечном итоге проникнут в вашу сеть. В результате крайне важно развертывать технологии, которые постоянно отслеживают и обнаруживают вредоносное ПО, которое обошло защиту периметра. Для достаточной расширенной защиты от вредоносного ПО требуется несколько уровней защиты, а также высокий уровень видимости и интеллектуальных возможностей сети.

Для достаточной расширенной защиты от вредоносного ПО требуется несколько уровней защиты, а также высокий уровень видимости и интеллектуальных возможностей сети.

Как обнаруживать вредоносные программы и реагировать на них?

Вредоносное ПО неизбежно проникнет в вашу сеть. У вас должны быть средства защиты, которые обеспечивают значительную видимость и обнаружение нарушений. Чтобы удалить вредоносное ПО, вы должны иметь возможность быстро идентифицировать злоумышленников. Это требует постоянного сканирования сети. Как только угроза обнаружена, вы должны удалить вредоносное ПО из своей сети. Сегодняшних антивирусных продуктов недостаточно для защиты от продвинутых киберугроз.

Узнайте, как обновить антивирусную стратегию.

Внутри Cisco Talos Threat Hunters

Что значит быть охотником за угрозами? Узнайте больше о том, как Talos Threat Hunters расследуют наиболее опасные современные угрозы и защищаются от них.

7 типов вредоносного ПО

Вирус

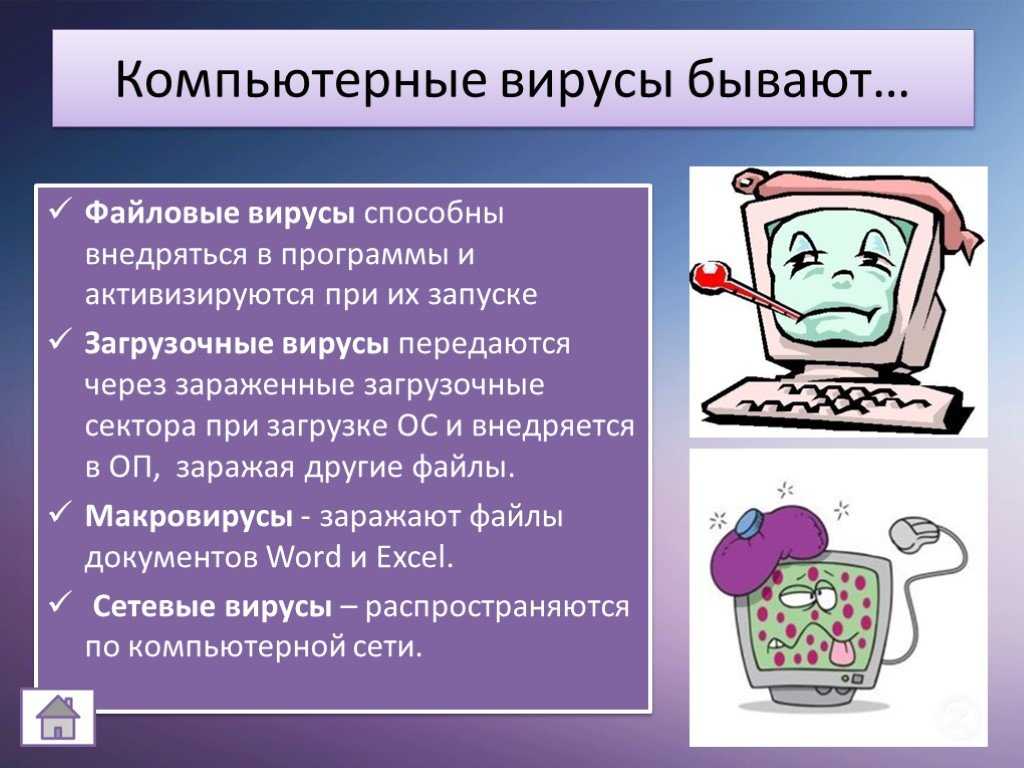

Вирусы представляют собой подгруппу вредоносных программ. Вирус — это вредоносное программное обеспечение, прикрепленное к документу или файлу, которое поддерживает макросы для выполнения своего кода и распространения от хоста к хосту. После загрузки вирус будет бездействовать до тех пор, пока файл не будет открыт и использован. Вирусы предназначены для нарушения работоспособности системы. В результате вирусы могут вызвать серьезные проблемы в работе и потерю данных.

Вирус — это вредоносное программное обеспечение, прикрепленное к документу или файлу, которое поддерживает макросы для выполнения своего кода и распространения от хоста к хосту. После загрузки вирус будет бездействовать до тех пор, пока файл не будет открыт и использован. Вирусы предназначены для нарушения работоспособности системы. В результате вирусы могут вызвать серьезные проблемы в работе и потерю данных.

Черви

Червь — это тип вредоносного программного обеспечения, которое быстро размножается и распространяется на любое устройство в сети. В отличие от вирусов, черви не нуждаются в хост-программах для распространения. Червь заражает устройство через загруженный файл или сетевое подключение, после чего размножается и рассеивается с экспоненциальной скоростью. Как и вирусы, черви могут серьезно нарушить работу устройства и привести к потере данных.

Троянский вирус

Троянские вирусы маскируются под полезные программы. Но как только пользователь загружает его, троянский вирус может получить доступ к конфиденциальным данным, а затем изменить, заблокировать или удалить данные. Это может быть чрезвычайно вредным для производительности устройства. В отличие от обычных вирусов и червей, троянские вирусы не предназначены для саморепликации.

Это может быть чрезвычайно вредным для производительности устройства. В отличие от обычных вирусов и червей, троянские вирусы не предназначены для саморепликации.

Шпионское ПО

Шпионское ПО — это вредоносное программное обеспечение, которое тайно запускается на компьютере и сообщает об этом удаленному пользователю. Вместо того, чтобы просто нарушать работу устройства, шпионское ПО нацелено на конфиденциальную информацию и может предоставить злоумышленникам удаленный доступ. Шпионское ПО часто используется для кражи финансовой или личной информации. Особым типом шпионского ПО является кейлоггер, который записывает нажатия клавиш для раскрытия паролей и личной информации.

Рекламное ПО

Рекламное ПО — это вредоносное программное обеспечение, используемое для сбора данных об использовании вашего компьютера и предоставления вам соответствующей рекламы. Хотя рекламное ПО не всегда опасно, в некоторых случаях рекламное ПО может вызывать проблемы в вашей системе. Рекламное ПО может перенаправить ваш браузер на небезопасные сайты и даже может содержать троянских коней и шпионское ПО. Кроме того, значительное количество рекламного ПО может заметно замедлить работу вашей системы. Поскольку не все рекламное ПО является вредоносным, важно иметь защиту, которая постоянно и интеллектуально сканирует эти программы.

Рекламное ПО может перенаправить ваш браузер на небезопасные сайты и даже может содержать троянских коней и шпионское ПО. Кроме того, значительное количество рекламного ПО может заметно замедлить работу вашей системы. Поскольку не все рекламное ПО является вредоносным, важно иметь защиту, которая постоянно и интеллектуально сканирует эти программы.

Программа-вымогатель

Программа-вымогатель — это вредоносное программное обеспечение, которое получает доступ к конфиденциальной информации в системе, шифрует эту информацию, чтобы пользователь не мог получить к ней доступ, а затем требует финансовую выплату за разглашение данных. Программы-вымогатели обычно являются частью фишинга. Нажав на замаскированную ссылку, пользователь загружает программу-вымогатель. Злоумышленник приступает к шифрованию определенной информации, которую можно открыть только с помощью известного ему математического ключа. Когда злоумышленник получает платеж, данные разблокируются.

Бесфайловое вредоносное ПО

Бесфайловое вредоносное ПО — это тип резидентного вредоносного ПО. Как следует из самого термина, это вредоносное ПО, которое действует из памяти компьютера жертвы, а не из файлов на жестком диске. Поскольку нет файлов для сканирования, его труднее обнаружить, чем традиционное вредоносное ПО. Это также усложняет судебную экспертизу, поскольку вредоносное ПО исчезает при перезагрузке компьютера-жертвы. В конце 2017 года группа анализа угроз Cisco Talos опубликовала пример бесфайлового вредоносного ПО, которое они назвали DNSMessenger.

Как следует из самого термина, это вредоносное ПО, которое действует из памяти компьютера жертвы, а не из файлов на жестком диске. Поскольку нет файлов для сканирования, его труднее обнаружить, чем традиционное вредоносное ПО. Это также усложняет судебную экспертизу, поскольку вредоносное ПО исчезает при перезагрузке компьютера-жертвы. В конце 2017 года группа анализа угроз Cisco Talos опубликовала пример бесфайлового вредоносного ПО, которое они назвали DNSMessenger.

Каковы преимущества расширенной защиты от вредоносных программ?

Усовершенствованное вредоносное ПО может принимать форму обычного вредоносного ПО, которое было модифицировано для повышения его способности к заражению. Он также может проверять условия песочницы, предназначенной для блокировки вредоносных файлов, и пытаться обмануть программное обеспечение безопасности, чтобы оно сигнализировало, что это не вредоносное ПО. Расширенное программное обеспечение для защиты от вредоносных программ предназначено для предотвращения, обнаружения и эффективного удаления угроз из компьютерной системы.

Типы расширенной защиты от вредоносных программ

Что это такое и как этого избежать

Обнаружен неподдерживаемый браузер

Используемый вами веб-браузер не поддерживается, и некоторые функции этого сайта могут работать не так, как предполагалось. Пожалуйста, установите современный браузер, такой как Chrome, Firefox или Edge, чтобы использовать все функции, которые может предложить Michigan.gov.

Поддерживаемые браузеры

- Google Chrome

- Сафари

- Microsoft Edge

- Фаерфокс

Вредоносное ПО — что это такое и как его избежать

Вредоносное ПО – сокращение от Malicious Software – универсальный термин для приложений или программного обеспечения, специально разработанного для повреждения или заражения электронного устройства. Он может украсть важную и конфиденциальную информацию, хранящуюся на вашем устройстве, или установить вредоносное программное обеспечение, чтобы следить за вашими действиями в Интернете и, возможно, даже удерживать ваше устройство в заложниках.

Вредоносное ПО обычно распространяется путем дублирования себя. Он скрывается в файлах данных устройства, и устройство должно запустить этот файл, чтобы вредоносное ПО выполнило свою грязную работу. Вредоносное ПО может оставаться бездействующим до тех пор, пока не будет получен доступ к зараженному файлу, после чего вредоносное ПО запустится и нанесет ущерб. После активации вредоносное ПО может распространиться на другие файлы и программы на вашем устройстве.

Как доставляется вредоносное ПО?

Люди чаще всего подвергаются риску вредоносного ПО через электронную почту, веб-сайты, телефонные звонки и загрузку программного обеспечения или приложений.

- Электронная почта : Рассылка вредоносного ПО по электронной почте — это просто и эффективно для киберпреступника. Может показаться, что письма исходят из надежных источников, таких как банк пользователя или компания-эмитент кредитной карты, или даже контакт из списка пользователя. Электронное письмо будет содержать привлекательную ссылку или вложение, которое, если щелкнуть по нему, направит пользователя на кажущуюся легитимной версию надежного веб-сайта, убедив пользователя сменить пароль и отправить данные для входа киберпреступнику. Ссылка или вложение – это обычно вирус, который сразу же начинает собирать данные после открытия.

- Веб-сайты : Киберпреступник может создать всплывающую рекламу, которая предупреждает пользователей о том, что у них есть вирус, чтобы побудить пользователя нажать «ОК», чтобы очистить свою систему.

Нажатие OK устанавливает вирус в хост-систему. Даже посещение незащищенного веб-сайта дает возможность для загрузки вируса.

Нажатие OK устанавливает вирус в хост-систему. Даже посещение незащищенного веб-сайта дает возможность для загрузки вируса. - Телефон : пользователи могут получить звонок от киберпреступника, выдающего себя за службу технической поддержки, сообщающего об обнаружении вируса на одном или нескольких электронных устройствах и запрашивающего разрешение на удаленный доступ к этому устройству. Затем киберпреступник загружает вирус, захватывает устройство и крадет личную и конфиденциальную информацию.

- Приложения : Киберпреступник может вставить вредоносный код в популярное приложение, а затем рекламировать его как бесплатное приложение для загрузки. Как только пользователь загружает приложение, вредоносное ПО заражает устройство.

Киберпреступники могут делать это, не выходя из дома и находясь в любой точке мира. Им не нужен прямой контакт с вами, чтобы добиться успеха. Киберпреступники определенно могут обманом заставить пользователей заразить их собственные устройства. Но вредоносные атаки не будут работать без самого важного компонента – ВАС!

Им не нужен прямой контакт с вами, чтобы добиться успеха. Киберпреступники определенно могут обманом заставить пользователей заразить их собственные устройства. Но вредоносные атаки не будут работать без самого важного компонента – ВАС!

Вот почему так важно знать, что такое вредоносное ПО, как его обнаружить и как с ним бороться.

Различные виды вредоносного ПО

- Вирусы : Вирус — это вредоносное ПО, которое прикрепляется к другой программе или приложению и при срабатывании воспроизводится, изменяя другие компьютерные программы и заражая их своим собственным кодом. Это может привести к сбою устройства и позволить киберпреступникам украсть или уничтожить данные. По крайней мере, это может привести к проблемам с производительностью, которые помешают эффективному использованию устройства.

- Компьютерный червь : червь похож на вирус, но для его запуска не требуется взаимодействия с пользователем.

- Троянский конь : Троянский конь – это популярное вредоносное ПО, которое может нанести вред цифровому устройству и его данным, вызвав сбой устройства, удалив файлы и похитив конфиденциальную информацию.

- Программа-вымогатель : Программа-вымогатель — это вредоносное ПО, которое блокирует устройство и запрещает доступ к его файлам и данным. Киберпреступники затем требуют оплаты, чтобы разблокировать устройство. Если устройство заражено программами-вымогателями, ФБР призывает пользователей сообщать об этих заражениях в Федеральный центр по борьбе с интернет-преступностью.

- Шпионское ПО : Шпионское ПО часто появляется в виде всплывающей рекламы, чтобы обмануть пользователей и поделиться своей информацией со сторонними организациями.

- Adware : Рекламное ПО – это программное обеспечение, поддерживаемое рекламой, которое автоматически генерирует рекламу для получения дохода. Рекламное ПО обычно поставляется в комплекте с установленным программным обеспечением, а затем идентифицирует посещаемые веб-сайты, чтобы показывать избранную рекламу зрителю.

- Scareware : Scareware — это вредоносная компьютерная программа, предназначенная для того, чтобы обманным путем заставить пользователя покупать и загружать ненужное и потенциально опасное программное обеспечение, например поддельную антивирусную защиту.

Обнаружение вредоносного ПО на устройстве

Пользователи могут испытывать различные симптомы, указывающие на наличие вредоносного ПО на их устройстве. Некоторые системные нарушения, вызывающие тревогу, очевидны, например снижение производительности, частые сбои или зависания, медленно работающие приложения, проблемы с подключением к Интернету, неожиданные всплывающие окна с рекламой, изменения на главной странице браузера, текущее антивирусное программное обеспечение или приложение перестают работать, а также чрезмерное использование батареи.

Менее очевидные действия, которые следует отслеживать, – это потеря места на диске, увеличение активности системы в Интернете или включение устройством Wi-Fi и подключение к Интернету без ведома пользователя.

Иногда признаков нет, но это не значит, что нужно успокаиваться, потому что отсутствие новостей не всегда хорошая новость. Мощные вредоносные программы могут скрываться глубоко в системе, занимаясь своими грязными делами, не поднимая никаких красных флажков, поскольку они перехватывают пароли, крадут конфиденциальные файлы или даже используют систему устройства для распространения на другие устройства.

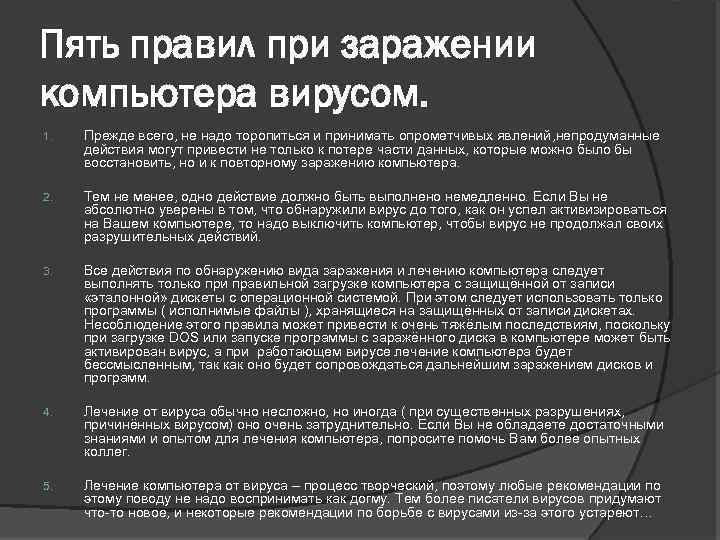

Правильный ответ на заражение вредоносным ПО после его обнаружения

Если предполагается, что вредоносное ПО поселилось на устройстве, необходимо предпринять несколько шагов.

- Сначала изолируйте зараженную систему или устройство. Отключите беспроводное соединение и выключите Bluetooth, чтобы другие подключенные устройства не заразились.

- Затем установите доверенную и легитимную антивирусную/антивредоносную программу и запустите сканирование.

- После очистки устройства важно сменить пароли не только для устройств, но и для учетных записей электронной почты и социальных сетей, любимых сайтов покупок, онлайн-банкинга и расчетных центров. Наконец, СООБЩИТЕ ОБ ЭТОМ. Несколько агентств хотят знать об атаках вредоносных программ, включая местное отделение ФБР, Федеральную торговую комиссию (FTC) и Центр интернет-преступности (IC3).

Абсолютной защиты не существует, но сочетание личной осведомленности и хорошо продуманных средств защиты сделает ваше устройство настолько безопасным, насколько это возможно.

Предотвращение вредоносного ПО до его появления

Все устройства уязвимы для вредоносного ПО. Имея выбор, кто не хотел бы предотвратить компьютерный вирус вместо того, чтобы бороться с последствиями? Итак, самый важный вопрос: «Как убедиться, что мое устройство не содержит вредоносных программ?»

Имея выбор, кто не хотел бы предотвратить компьютерный вирус вместо того, чтобы бороться с последствиями? Итак, самый важный вопрос: «Как убедиться, что мое устройство не содержит вредоносных программ?»

025″> Ответ на этот вопрос двоякий: (1) личная бдительность и (2) средства защиты.

- Личная бдительность – это первый уровень защиты от вредоносных программ, но просто быть осторожным недостаточно. Поскольку онлайн-безопасность не идеальна, даже загрузки с законных сайтов иногда могут содержать вредоносное ПО. Это означает, что даже самый осторожный пользователь подвергается риску, если не будут приняты дополнительные меры.

НЕ

- загружать приложения из сторонних источников.

Большинство вредоносных программ находится в сторонних приложениях.

Большинство вредоносных программ находится в сторонних приложениях. - открыть странные, нежелательные и неподтвержденные электронные письма, тексты или сообщения неизвестного происхождения. Все они могут быть замаскированы так, чтобы они выглядели так, как будто они принадлежат известной компании, банку или даже другу. Дополнительную информацию о мошеннических электронных письмах см. в разделе «Воры мошеннической электронной почты намереваются украсть вашу личную информацию».

- открывать или нажимать на гиперссылки или вложения в мгновенных или текстовых сообщениях из неизвестных источников… нажимать на всплывающую рекламу во время работы в Интернете.

- используйте общедоступные сети Wi-Fi, если этого можно избежать.

НЕОБХОДИМО

- загрузить надежный блокировщик рекламы, чтобы браузер устройства блокировал рекламу и всплывающие окна.

- посещайте только защищенные веб-сайты, адрес которых начинается с https://. (S означает безопасность.)

- устанавливайте приложения из надежных источников, проверяя поставщика перед загрузкой.

- устанавливать и регулярно обновлять доверенное антивирусное или антивирусное программное обеспечение. Программное обеспечение для обеспечения безопасности, встроенное в устройство, охватывает основные функции, но оно не всегда может остановить новые, продвинутые или быстро развивающиеся угрозы.

- настроить оповещения учетной записи для онлайн-банкинга, чтобы получать уведомления при обновлении учетной записи.

- часто меняйте идентификатор входа в систему и пароль.

Сделайте то же самое для любых личных счетов, таких как онлайн-счета в банке или кредитной карте.

Сделайте то же самое для любых личных счетов, таких как онлайн-счета в банке или кредитной карте. - установить виртуальную частную сеть (VPN). Запуская подключение к Интернету по зашифрованному каналу, VPN защищает данные, даже когда они находятся в пути. Помните о текущих и популярных схемах мошенничества, которые обманом заставляют пользователей скачивать вирус по незнанию. 90 187 регулярно выполняйте резервное копирование устройств. При резервном копировании файлов они хранятся в автономном месте, не подключенном к Интернету. Это поможет защитить пользователей, если они потеряют доступ к данным из-за вредоносных программ.

- Средства защиты созданы для борьбы с вредоносными программами и вирусами и предназначены для поиска и устранения любых вредоносных программ на устройстве.

Хорошо продуманные антивирусные программы проверяют каждое новое загружаемое приложение на предмет отсутствия вредоносного ПО, периодически сканируют устройство для обнаружения и уничтожения любого вредоносного ПО, которое могло проникнуть внутрь, и регулярно обновляются, чтобы распознавать последние угрозы. Текущие и экспертные обзоры новейших технологических продуктов и программного обеспечения можно найти в Интернете.

Хорошо продуманные антивирусные программы проверяют каждое новое загружаемое приложение на предмет отсутствия вредоносного ПО, периодически сканируют устройство для обнаружения и уничтожения любого вредоносного ПО, которое могло проникнуть внутрь, и регулярно обновляются, чтобы распознавать последние угрозы. Текущие и экспертные обзоры новейших технологических продуктов и программного обеспечения можно найти в Интернете.

Дополнительную информацию о вредоносных программах можно найти на веб-сайте Федеральной торговой комиссии (FTC).

Дополнительную информацию о незапрашиваемом мошенничестве с электронной почтой см. в разделе Мошеннические воры электронной почты, намеревающиеся украсть вашу личную информацию.

Для получения общей информации о конкретных видах мошенничества см.