Элементарные шифры на понятном языке / Хабр

Привет, Хабр!Все мы довольно часто слышим такие слова и словосочетания, как «шифрование данных», «секретные шифры», «криптозащита», «шифрование», но далеко не все понимают, о чем конкретно идет речь. В этом посте разберемся, что из себя представляет шифрование и рассмотрим элементарные шифры с тем расчетом, чтобы даже далекие от IT люди поняли суть этого явления.

Прежде всего, разберемся в терминологии.

Шифрование – это такое преобразование исходного сообщения, которое не позволит всяким нехорошим людям прочитать данные, если они это сообщение перехватят. Делается это преобразование по специальным математическим и логическим алгоритмам, некоторые из которых мы рассмотрим ниже.

Исходное сообщение – это, собственно, то, что мы хотим зашифровать. Классический пример — текст.

Шифрованное сообщение – это сообщение, прошедшее процесс шифрования.

Шифр — это сам алгоритм, по которому мы преобразовываем сообщение.

Ключ — это компонент, на основе которого можно произвести шифрование или дешифрование.

Алфавит – это перечень всех возможных символов в исходном и зашифрованном сообщении. Включая цифры, знаки препинания, пробелы, отдельно строчные и заглавные буквы и т.д.

Теперь, когда мы говорим на более-менее одном языке, разберем простые шифры.

Шифр Атбаша

Например, есть у нас алфавит, который полностью соответствует обычной латинице.

a b c d e f g h i j k l m n o p q r s t u v w x y zДля реализации шифра Атбаша просто инвертируем его. «А» станет «Z», «B» превратится в «Y» и наоборот. На выходе получим такую картину:

И теперь пишем нужное сообшение на исходном алфавите и алфавите шифра

Исходное сообщение: I love habr

Зашифрованное: r olev szyi

Шифр Цезаря

На практике, ключ будет от 4 до 10.

На практике, ключ будет от 4 до 10.Опять же, для наглядности, возьмем латиницу

a b c d e f g h i j k l m n o p q r s t u v w x y zИ теперь сместим вправо или влево каждую букву на ключевое число значений.

Например, ключ у нас будет 4 и смещение вправо.

Исходный алфавит: a b c d e f g h i j k l m n o p q r s t u v w x y z

Зашифрованный: w x y z a b c d e f g h i j k l m n o p q r s t u v

Пробуем написать сообщение:

hello worldШифруем его и получаем следующий несвязный текст:

dahhk sknhz

Простейший шифр на основе бинарной логики, который обладает абсолютной криптографической стойкостью. Без знания ключа, расшифровать его невозможно (доказано Клодом Шенноном).

Исходный алфавит — все та же латиница.

Сообщение разбиваем на отдельные символы и каждый символ представляем в бинарном виде.

Классики криптографии предлагают пятизначный код бодо для каждой буквы. Мы же попробуем изменить этот шифр для кодирования в 8 бит/символ на примере ASCII-таблицы.

Теперь вспомним курс электроники и элемент «Исключающее ИЛИ», также известный как XOR.

XOR принимает сигналы (0 или 1 каждый), проводит над ними логическую операцию и выдает один сигнал, исходя из входных значений.

Если все сигналы равны между собой (0-0 или 1-1 или 0-0-0 и т.д.), то на выходе получаем 0.

Если сигналы не равны (0-1 или 1-0 или 1-0-0 и т.д.), то на выходе получаем 1.

Теперь для шифровки сообщения, введем сам текст для шифровки и ключ такой же длины. Переведем каждую букву в ее бинарный код и выполним формулу сообщение XOR ключ

Например:

сообщение: LONDON

ключ: SYSTEM

Переведем их в бинарный код и выполним XOR:

01001100 01001111 01001110 01000100 01001111 01001110 01010011 01011001 01010011 01010100 01000101 01001101 _______________________________________________________ 00011111 00010110 00011101 00010000 00001010 00000011

Однако, если перевести полученный результат в числа, то получим следующую картину:

Однако, если перевести полученный результат в числа, то получим следующую картину:31 22 29 16 10 3.С виду — совершенно несвязный набор чисел, но мы-то знаем.

Шифр кодового слова

Например, возьмем для разнообразия, кириллический алфавит.

абвгдеёжзийклмнопрстуфхцчшщъыьэюяПридумаем кодовое слово. Например, «Лукоморье». Выдернем из него все повторяющиеся символы. На выходе получаем слово «Лукомрье».

Теперь вписываем данное слово в начале алфавита, а остальные символы оставляем без изменений.

абвгдеёжзийклмнопрстуфхцчшщъыьэюя лукомрьеабвгдёжзийнпстфхцчшщъыэюяИ теперь запишем любое сообщение и зашифруем его.

"Златая цепь на дубе том"Получим в итоге следующий нечитаемый бред:

"Адлпля хриы жл мсур пиё"

Шифр Плейфера

Пусть кодовое слово у нас будет «HELLO».

Сначала поступаем как с предыдущим шифром, т.е. уберем повторы и запишем слово в начале алфавита.

Теперь возьмем любое сообщение. Например, «I LOVE HABR AND GITHUB».

Разобьем его на биграммы, т.е. на пары символов, не учитывая пробелы.

IL OV EH AB RA ND GI TH UB.Если бы сообщение было из нечетного количества символов, или в биграмме были бы два одинаковых символа (LL, например), то на место недостающего или повторившегося символа ставится символ X.

Шифрование выполняется по нескольким несложным правилам:

1) Если символы биграммы находятся в матрице на одной строке — смещаем их вправо на одну позицию. Если символ был крайним в ряду — он становится первым.

Например, EH становится LE.

2) Если символы биграммы находятся в одном столбце, то они смещаются на одну позицию вниз. Если символ находился в самом низу столбца, то он принимает значение самого верхнего.

Например, если бы у нас была биграмма LX, то она стала бы DL.

3) Если символы не находятся ни на одной строке, ни на одном столбце, то строим прямоугольник, где наши символы — края диагонали. И меняем углы местами.

Например, биграмма RA.

По этим правилам, шифруем все сообщение.

IL OV EH AB RA ND GI TH UB. KO HY LE HG EU MF BP QO QGЕсли убрать пробелы, то получим следующее зашифрованное сообщение:

KOHYLEHGEUMFBPQOQGПоздравляю. После прочтения этой статьи вы хотя бы примерно понимаете, что такое шифрование и знаете как использовать некоторые примитивные шифры и можете приступать к изучению несколько более сложных образцов шифров, о которых мы поговорим позднее.

Спасибо за внимание.

10 самых интересных фактов о кодах и шифрах

Необходимость скрывать содержание важных сообщений существует уже тысячи лет. Со временем люди находили все более и более сложные способы кодирования сообщений, поскольку простые способы кодировки декодируются с большей легкостью. На сегодняшний день в мире насчитывается тысячи способов сокрытия сообщений, но в этом обзоре мы рассмотрим только десять из них.

На сегодняшний день в мире насчитывается тысячи способов сокрытия сообщений, но в этом обзоре мы рассмотрим только десять из них.

1. Стеганография

Конкурирующие страны могут так уменьшить текст, что целая страница текста становится размером с пиксель, который будет незаметен для постороннего глаза. Стеганографию лучше всего использовать в сочетании с кодом или шифром, так как существует риск, что тайное послание может быть обнаружено.

Конкурирующие страны могут так уменьшить текст, что целая страница текста становится размером с пиксель, который будет незаметен для постороннего глаза. Стеганографию лучше всего использовать в сочетании с кодом или шифром, так как существует риск, что тайное послание может быть обнаружено. 2. ROT1

Этот шифр знаком многим детям. Ключ к шифру очень прост: каждая буква алфавита заменяется на последующую букву, поэтому, А заменяется на Б, Б заменяется на В, и так далее. «ROT1» буквально означает «вращать на 1 букву вперед по алфавиту». Фраза, «Я все знаю» превратится в секретную фразу «А гтё кобя». Этот шифр предназначен для развлечения, потому что его, легко понять и использовать, и столь же легко расшифровать, даже если ключ используется в обратном направлении.

3. Перестановка

В перестановочном шифре буквы переставляются с использованием некоторых заданных правил или ключей. Например, слова могут быть записаны в обратном направлении, так что фраза «рад видеть вас» превращается во фразу «дар ьтедив сав».

4. Код Морзе (Азбука Морзе)

Несмотря на свое название, код Морзе не является кодом — это шифр. Каждая буква алфавита, цифры от 0 до 9 и некоторые символы пунктуации заменены на последовательность коротких и длинных звуковых сигналов, которые часто называют «точка и тире». А становится «• — «, Б становится « — • • •» и так далее. В отличие от большинства других шифров, код Морзе не используется для сокрытия сообщений.

5. Шифр Цезаря

Шифр Цезаря (сдвижной), называется так потому, что он использовался Юлием Цезарем. Шифр состоит на самом деле из 33 различных шифров (количество шифров меняется в зависимости от алфавита используемого языка), по одной на каждую букву алфавита. «ROT1» является лишь одним из этих шифров. Человек должен был знать, какой шифр Цезаря использовать для того, чтобы расшифровать сообщение. Если используется шифр Ё, то, А становится Ё, Б становится Ж, В становится З, и так далее по алфавиту. Если используется шифр Ю, то, А становится Ю, Б становится Я, В становится, А, и так далее.

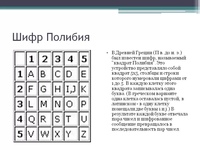

6. Моноалфавитная замена

ROT1, шифр Цезаря и азбука Морзе относятся к одному и тому же типу — моноалфавитной замене, а это означает, что каждая буква алфавита заменяется в соответствии с ключом, другой буквой или символом. На самом деле их легко расшифровать, даже не зная ключа. Наиболее употребительной буквой в английском языке является буква Е. Таким образом, во многих моноалфавитных шифрах, наиболее употребительной буквой или символом также будет E (прим. переводчика. — в русском языке наиболее употребительная — это буква О). Вторая наиболее употребительная буква в английском языке — это T, и третьей является буква, А, поэтому эти две буквы также могут быть определены для дешифрования. С этой точки зрения, человек может расшифровать сообщение с использованием частотности английских букв, или он может искать почти полные слова, такие как «T_E», которое наиболее вероятным образом является «THE».

7. Шифр Виженера

Данный алгоритм является более сложным, чем моноалфавитныя замена. Его ключевыми словами являются, такие слова, как например «CHAIR». Первая буква сообщения с ключевым словом «CHAIR» будет закодирована с алфавитным шифром С, вторая буква с алфавитным шифром Н и так продолжается до последней буквы ключевого слова. Ключевое слово состоит всего из пяти букв, так что для шестой буквы сообщения снова будет использоваться алфавитный шифр С. Длительное времени считалось, что Шифр Виженера взломать невозможно. Чтобы его расшифровать, прежде всего, надо найти длину ключевого слова. Если ключевое слово состоит из пяти букв, то буквы с номерами 1, 6, 11, 16, 21, и т. д. будут соответствовать первой букве ключевого слова, и анализ частотности букв позволит расшифровать сообщение. Декодеровщик затем переходит на буквы 2, 7, 12, 17, и так далее. Если ключевое слово, действительно состоит из пяти букв, то расшифровать сообщение будет несложно. Если нет, то надо найти другое ключевое слово, и снова повторить процесс.

8. Подлинный код

В подлинном коде каждое слово заменено кодовым словом или номером в соответствии с ключом. Поскольку в сообщении может быть много слов, ключ, как правило, находится в книге кодов. Декодеровщик может посмотреть английское слово и найти соответствующее кодовое слово. Поскольку короткие сообщения трудно расшифровать с помощью анализа частотности букв, код должен быть чрезвычайно длинным, в противном случае анализ частоты употребления слова становится полезным в декодировании. По этой причине коды труднее расшифровать, чем шифры. Многие страны используют такие варианты кода, в которых каждый день используется новый код, чтобы предотвратить декодирование с помощью частотного анализа слов. Для повседневной жизни, однако, использование кодов — довольно утомительный процесс и книги кодов довольно громоздкие. Если книга кодов украдена, то код уже небезопасный, и необходимо составить новый код, а это требует огромного количество времени и усилий. Коды в основном полезны для богатых и влиятельных, которые могут делегировать эту работу другим.

9. Код Энигма

Код Энигма, который был очень сложным шифром, использовался немцами во время Второй Мировой войны. Для этого использовали машину Энигма, которая очень похожа на пишущую машинку, при нажатии на определенную букву на экране загоралась буква шифра. Машина имела несколько колес, которые были связаны с буквами проводами, для определения, какая буква шифра будет высвечиваться. Все машины Энигма были идентичны, и начальная конфигурация колес была ключом к шифрованию сообщений. Чтобы усложнить процесс, колесо должно было вращаться после того, как определённое количество букв было напечатано. Немецкое командование каждый день выдавало списки начальной конфигурации колес для использования в шифровании, так что все немецкие командиры использовали одну и ту же конфигурацию, и могли расшифровать сообщения друг друга. Даже когда союзники заполучили копию машины, они все равно не могли расшифровать сообщения, поскольку машина выдавала сотню триллионов возможных начальных конфигураций колес. Код Энигма был взломан польскими умельцами и окончательно расшифрован англичанами, которые использовали смекалку и компьютеры. Знание немецких коммуникационных систем дало союзникам значительное преимущество в ходе войны, а процесс взлома кода Энигма позволил создать первый прообраз компьютера.

Код Энигма был взломан польскими умельцами и окончательно расшифрован англичанами, которые использовали смекалку и компьютеры. Знание немецких коммуникационных систем дало союзникам значительное преимущество в ходе войны, а процесс взлома кода Энигма позволил создать первый прообраз компьютера.

10. Криптография с открытыми ключами

Это самый современный шифр, и он имеет несколько вариантов. Это шифр, который используется во всем мире, и имеет два ключа: один открытый и один личный. Открытый ключ — это большое число, доступное всем. Ключ является таким сложным потому что при делении можно получить только два целых числа (кроме 1 и самого числа). Эти два числа и есть личный ключ, и, если их перемножить, получится открытый ключ. Например, открытый ключ может быть 1961, следовательно, личный ключ — это 37 и 53. Открытый ключ используется для шифрования сообщения, и сообщение невозможно расшифровать без личного ключа. При отправке личных данных в банк, или когда ваша банковская карта обрабатывается машиной, данные зашифрованы именно таким образом, и только банк со своим личным ключом может получить к ним доступ. Причина, почему этот способ является настолько безопасным, заключается в том, что математически очень трудно найти делители больших чисел. Для улучшения безопасности до 2007 года компания «RSA Laboratories» выплачивала деньги любому, кто сможет найти два делителя для чисел, которые она предлагала. Вот сравнительно легкий пример, который стоил 1000 долларов, вам предлагается найти два 50-значных делителя для числа: 15226050279225333605356183781326374 29718068114961380688657908494580

12296325895289765400350692006139 (перенесено).

Причина, почему этот способ является настолько безопасным, заключается в том, что математически очень трудно найти делители больших чисел. Для улучшения безопасности до 2007 года компания «RSA Laboratories» выплачивала деньги любому, кто сможет найти два делителя для чисел, которые она предлагала. Вот сравнительно легкий пример, который стоил 1000 долларов, вам предлагается найти два 50-значных делителя для числа: 15226050279225333605356183781326374 29718068114961380688657908494580

12296325895289765400350692006139 (перенесено).

Топ-10 кодов, ключей и шифров | Детские книги

Если знание — сила, то ключ к власти лежит в раскрытии секретов. В течение тысяч лет шифры использовались, чтобы скрыть эти секреты от посторонних глаз в игре в кошки-мышки между создателями кодов и взломщиками кодов. Это одни из самых известных кодов в истории.

1. Сдвиг Цезаря

Названный в честь Юлия Цезаря, который использовал его для кодирования своих военных сообщений, сдвиг Цезаря прост, как шифр. Все, что вам нужно сделать, это заменить каждую букву в алфавите, сдвинув ее вправо или влево на определенное количество букв. Сегодня мы можем взломать этот код во сне, но древним дешифровщикам потребовалось 800 лет, чтобы научиться его взламывать, и еще почти 800 лет, чтобы придумать что-нибудь получше.

Все, что вам нужно сделать, это заменить каждую букву в алфавите, сдвинув ее вправо или влево на определенное количество букв. Сегодня мы можем взломать этот код во сне, но древним дешифровщикам потребовалось 800 лет, чтобы научиться его взламывать, и еще почти 800 лет, чтобы придумать что-нибудь получше.

2. Диск Альберти

В 1467 году архитектор Леон Баттиста Альберти описал любопытное устройство. Это был диск, состоящий из двух концентрических колец: на внешнем кольце был выгравирован стандартный алфавит, а на внутреннем кольце был выгравирован тот же алфавит, но написанный не по порядку. Вращая внутреннее кольцо и сопоставляя буквы на диске, можно было зашифровать сообщение, по одной букве за раз, дьявольски сложным способом.

3. Площадь Виженера

Этот шифр 16-го века использует ключевое слово для создания серии различных сдвигов Цезаря в одном сообщении. Несмотря на простоту использования, этот метод кодирования сопротивлялся всем попыткам взломать его более 300 лет, за что получил прозвище «9». 0017 le chiffre indéchiffrable» : неразборчивый шифр.

0017 le chiffre indéchiffrable» : неразборчивый шифр.

4. Надпись в Шугборо

На памятнике пастухам в Шугборо-холле в Стаффордшире неизвестный мастер вырезал восемь загадочных букв — OUOSVAVV — между двумя другими буквами, D и M. Тысячи потенциальных дешифровальщиков, в том числе Чарльз Дарвин и Чарльз Диккенс безуспешно искали значение этой надписи. Совсем недавно некоторые утверждали, что этот шифр указывает на скрытое местонахождение Святого Грааля.

5. Рукопись Войнича

Этот необычный кодекс 15-го века наполнен причудливыми иллюстрациями и написан уникальным алфавитом, который никто никогда не идентифицировал. До сих пор мы не уверены, содержит ли рукопись ценные секреты, бред сумасшедшего или это просто многовековая мистификация.

иероглифов на выставке в Британском музее. Фотография: Garry Weaser/PR6. Иероглифы

Когда не остается никого, кто знает, как читать язык, он становится собственным секретным кодом. Именно так произошло с иероглифами Древнего Египта. Эти красивые знаковые персонажи сбивали с толку лингвистов на протяжении веков, пока войска Наполеона не обнаружили Розеттский камень, который позволил ученым сопоставить иероглифы с известными греческими словами, дав нам ключ к пониманию языка и культуры одной из величайших цивилизаций в истории.

Именно так произошло с иероглифами Древнего Египта. Эти красивые знаковые персонажи сбивали с толку лингвистов на протяжении веков, пока войска Наполеона не обнаружили Розеттский камень, который позволил ученым сопоставить иероглифы с известными греческими словами, дав нам ключ к пониманию языка и культуры одной из величайших цивилизаций в истории.

7. Машина «Энигма»

Это печально известное нацистское кодирующее устройство могло выглядеть как пишущая машинка, но внутри была спрятана самая сложная криптографическая система роторов и шестерен, когда-либо изобретенных. Дешифровщики союзников, в том числе британский гений Алан Тьюринг и его команда в Блетчли-парке, годами работали день и ночь, создавая машины под названием бомб , чтобы взломать немецкие военные сообщения. По оценкам, их усилия сократили войну на целых два года и спасли миллионы жизней.

Кодирующая машина Enigma, использовавшаяся немцами во время Второй мировой войны. Фото: Ян Уолди/Getty Images8.

Криптос

КриптосВ 1990 году ЦРУ дразнило своих собственных аналитиков, установив скульптуру со сложным кодом из четырех частей на территории своей штаб-квартиры в Лэнгли. На сегодняшний день решены только три из четырех частей. Если вы ищете работу взломщика кодов, попробуйте взломать последний — если вы не против визита Людей в черном…

9. Шифрование RSA

На протяжении большей части нашей истории шифры требовали, чтобы кодировщик и декодер имели один и тот же ключ для его разблокировки. Но в 1970-х годах исследователи из Массачусетского технологического института нашли способ безопасного кодирования сообщений без предварительного раскрытия ключа. Названный криптографией с открытым ключом , этот тип безопасности сегодня защищает большинство электронных коммуникаций. Неизвестно, можно ли его взломать, но если бы вы нашли способ, вы бы владели почти всем в Интернете!

10. Таблички Pioneer

Наш окончательный код мы разослали другим — и я действительно имею в виду других . Эти золото-алюминиевые таблички, прикрепленные к космическим кораблям Pioneer 10 и 11, изображают нас, нашу солнечную систему и наше положение во Вселенной, а также закодированы одним из свойств водорода как ключом к расшифровке нашего сообщения. Путешествуя по просторам космоса, вряд ли какая-либо инопланетная цивилизация обнаружит эти зонды. Но если они это сделают, мы передадим им нашу любовь к знаниям и секреты, которые мы используем, чтобы скрыть это.

Эти золото-алюминиевые таблички, прикрепленные к космическим кораблям Pioneer 10 и 11, изображают нас, нашу солнечную систему и наше положение во Вселенной, а также закодированы одним из свойств водорода как ключом к расшифровке нашего сообщения. Путешествуя по просторам космоса, вряд ли какая-либо инопланетная цивилизация обнаружит эти зонды. Но если они это сделают, мы передадим им нашу любовь к знаниям и секреты, которые мы используем, чтобы скрыть это.

Кевин Сэндс — автор книги «Ключ от терновника» о молодом аптекаре по имени Кристофер Роу, который должен взломать код, чтобы предотвратить убийство. Узнайте больше о Кевине Сэндсе и его книге на его странице в Facebook. Купите Ключ от терновника в книжном магазине Guardian.

Сможете ли вы разгадать 15 самых сложных шифров и кодов в истории?

Таинственный Фестский диск, обнаруженный археологом Луиджи Пернье, датируется примерно 1700-1600 годами до нашей эры и является одной из самых противоречивых надписей в мире кодов и шифров. Мог ли он действительно быть взломан археологом Гаретом Оуэнсом в 2022 году или это выдача желаемого за действительное? Даже Оуэнс говорит, что ему всего 99 процентов там.

Мог ли он действительно быть взломан археологом Гаретом Оуэнсом в 2022 году или это выдача желаемого за действительное? Даже Оуэнс говорит, что ему всего 99 процентов там.

Вы готовы принять вызов?

Мы собрали 15 самых интригующих и загадочных кодов и шифров со всего мира. Некоторые из них уже взломаны, а другие все еще сбивают с толку самые яркие умы. Приходите, пока мы изучаем эту увлекательную коллекцию и посмотрим, есть ли у вас все необходимое, чтобы взломать их.

Розеттский камень — это сломанная часть большой каменной плиты

15. Розеттский камень Неразгаданные тайны и иероглифы Египта — еще одна богатая область изучения, как и Розеттский камень, захватывающий черный камень, на котором высечены древние тексты — два египетских текста и один греческий — ключ к расшифровке египетских иероглифов. Надпись представляет собой указ о царе (Птолемей V, годы правления 204–181 до н. э.), скопированный на большие каменные плиты и помещенный в каждый храм Египта. Розеттский камень был найден сломанным и неполным. Он состоит из 14 строк иероглифического письма.

э.), скопированный на большие каменные плиты и помещенный в каждый храм Египта. Розеттский камень был найден сломанным и неполным. Он состоит из 14 строк иероглифического письма.

Подсказка: В тексте говорится, что жрецы храма в Мемфисе, Египет, поддерживали царя. Прежде чем перейти непосредственно к переводу, узнайте больше об этой исторической жемчужине, которая хранится в Британском музее.

Решение : Вы можете прочитать то, что Музей называет «полным переводом» здесь.

14. Вызов Эдгара Аллана По Эдгар Аллан По любил головоломки — Золотой жук даже был основан на тайне шифра — и в 1840 году По предложил бесплатную подписку на Graham’s Magazine читателям, которые смогли его перехитрить. Через шесть месяцев По заявил, что разгадал 100 шифров, но опубликовал еще два, предположительно присланных «мистером Уилсоном». W. B. Tyler» (возможно, псевдоним), чтобы завершить конкурс. Первый был решен Теренсом Уиланом, автором книги Эдгар Аллен По и массы , когда он был студентом и пытался избежать работы над своей диссертацией. Можете ли вы решить головоломку выше? Второй шифр По, содержащий около 150 слов и небольшое количество повторений символов, оставался неразгаданным до 2000 г.

Первый был решен Теренсом Уиланом, автором книги Эдгар Аллен По и массы , когда он был студентом и пытался избежать работы над своей диссертацией. Можете ли вы решить головоломку выше? Второй шифр По, содержащий около 150 слов и небольшое количество повторений символов, оставался неразгаданным до 2000 г.

Подсказка: В исходном коде есть ошибки набора текста.

Решение: Щелкните здесь, чтобы найти решение первой головоломки и второй криптограммы.

13. Zimmermann Telegram Телеграмма Циммермана была секретной дипломатической коммуникацией, выпущенной в Второй мировой войне из Германии в январе 1917 война. Германия предложила Мексике помощь в восстановлении Техаса, Аризоны и Нью-Мексико в обмен на поддержку Мексики. Однако телеграмма была перехвачена британской разведкой, которая расшифровала код и передала информацию американцам. Это был один из первых случаев, когда часть разведданных повлияла на мировые события.

Подсказка: Чтобы понять предысторию The Zimmermann Telegram, послушайте наш подкаст SPYSCAPE True Spies .

Решение: Щелкните здесь, чтобы просмотреть рабочий лист для расшифровки Телеграммы Циммермана и справочную информацию .

12. Конан Дойл, Шерлок Холмс и Шифр Танцующих Людей Любовь Холмса к зашифрованным личным сообщениям похоронена в «Таймс» «Колонка агонии», возможно, сэр Артур Конан Дойл изобретет свой собственный секретный алфавит в Приключении танцующих человечков . Сможете ли вы разгадать шифр замены Конан Дойла?

Подсказка: Найдите однобуквенные слова и подсчитайте, сколько раз встречается каждый символ. Кроме того, следите за апострофами или повторяющимися узорами букв.

Решение: Больше о шифре Конан Дойля и его решении вы найдете в Возвращение Шерлока Холмса , Приключение танцующих человечков.

11. Китайские надписи на монетах династии Юань

Китайские нумизматы сбиты с толку по шестивековым индийским монетам, обнаруженным в провинции Хунань в 1960-х гг. — настолько, что они предложили вознаграждение в размере 1500 долларов тому, кто сможет расшифровать надписи и пролить свет на гравюры. Монеты были найдены внутри небольшого глазурованного горшка, доставленного в музей города Цзиньши в 19 веке.80-е годы. Считается, что на лицевой стороне монет написано имя короля, написанное на редком арабском языке, но археологи озадачены гравюрами на оборотной стороне монет.

Подсказка: монеты были изготовлены в Делийском султанате, главном мусульманском султанате на севере Индии, примерно в конце 13 века, во время правления китайской династии Юань.

Решение: Чтобы получить приз, вам нужно будет найти решение.

Австралия настолько одержима Сомертонским человеком, что власти эксгумировали его тело в 2021 году. Хорошо одетый мужчина был найден на пляже Аделаиды, упавшим на дамбу в 1948 году. У него не было удостоверения личности. Ярлыки с его одежды были удалены. В его кармане лежал клочок бумаги, вырванный из сборника стихов, Рубаи Омара Хайяма — с персидскими словами Тамам Шуд, , что означает «свершилось». Сама книга обнаружила еще одну подсказку: рукописное сообщение или код, который так и не был расшифрован. Коронер подозревал, что Сомертон Мэн был отравлен, но не мог быть в этом уверен. Австралия надеется, что тесты ДНК, наконец, раскроют его личность и причину смерти, но как насчет кода?

Подсказки: Никаких подсказок, только несколько любопытных совпадений. Код был написан в рубаи Омара Хайяма , сборнике стихов, который не был найден на месте преступления. Позже химик Джон Фриман передал книгу полиции. На его страницах также был указан номер телефона Джесси Томсон, медсестры, которая утверждала, что не знает Somerton Man.

Позже химик Джон Фриман передал книгу полиции. На его страницах также был указан номер телефона Джесси Томсон, медсестры, которая утверждала, что не знает Somerton Man.

Решение: Не решено.

Подсказка: Головоломка является примером проверяемой функции задержки, что означает, что ответ может быть решен только после определенного количества шагов. Он использует идеи, описанные в статье «Загадки с временным замком» и «Криптограф с временным выпуском ».

Решение: Описание решения вы найдете здесь.

Эдвард Элгар отправил кодовые заметки дочери британского викария

8. Шифр Дорабеллы Эдвард Элгар, автор Вариаций Энигмы , написал закодированные заметки Доре Пенни в конце 1800-х годов. Она была дочерью британского викария и на 17 лет моложе его. Однако, если переписка была выражением любви, его самые сокровенные желания не касались Доры. Она так и не расшифровала содержимое. Марк Питт, член специального оперативного подразделения полиции Кливленда, позже утверждал, что взломал код с помощью вращающегося шифра и музыкального шифра, но не раскрыл ответа.

Она была дочерью британского викария и на 17 лет моложе его. Однако, если переписка была выражением любви, его самые сокровенные желания не касались Доры. Она так и не расшифровала содержимое. Марк Питт, член специального оперативного подразделения полиции Кливленда, позже утверждал, что взломал код с помощью вращающегося шифра и музыкального шифра, но не раскрыл ответа.

Подсказка: Шифр состоит из 24 символов, каждый из которых состоит из 1, 2 или 3 полукругов, ориентированных в одном из восьми направлений.

Решение: Питт считает шифр романтической запиской и пишет книгу на эту тему.

Криптографы до сих пор не смогли взломать код Войнича, что заставляет некоторых полагать, что это может быть розыгрыш. Издательство Йельского университета выпустило первую авторизованную копию загадочной многовековой головоломки в 2015 году. Оригинальная иллюстрированная рукопись, предположительно датируемая 14 веком, написана от руки шрифтом, не имеющим отношения к европейским языкам. Алфавит имеет до 28 символов, используемых без знаков препинания по всему тексту.

Оригинальная иллюстрированная рукопись, предположительно датируемая 14 веком, написана от руки шрифтом, не имеющим отношения к европейским языкам. Алфавит имеет до 28 символов, используемых без знаков препинания по всему тексту.

Подсказка: Существуют веские доказательства того, что многие бифолио книги были переупорядочены в разные периоды ее истории.

Решение: Не решено.

В 2000 году команда шведских компьютерных фанатов сразилась с тысячами соперников, чтобы взломать то, что было объявлено самым сложным испытанием в истории. Шведам потребовалось 70 лет компьютерного времени, чтобы расшифровать 10 кодов, начиная от древнегреческих шифров и заканчивая немецким кодом Enigma времен Второй мировой войны, изложенным в книге Саймона Сингха 9.0017 Кодовая книга . В книге также обсуждаются «Человек в железной маске», арабская криптография, Чарльз Бэббидж и криптография с открытым ключом. Шведская команда получила 10 000 фунтов стерлингов (13 600 долларов США).

Шведская команда получила 10 000 фунтов стерлингов (13 600 долларов США).

Подсказка: Не торопитесь. Шведам понадобилось больше года, чтобы решить 10 головоломок.

Решение: Здесь вы найдете решения.

5. AES Один из самых сложных для взлома кодов — это, возможно, усовершенствованный стандарт шифрования правительства США (он же Rijndael или AES). ), которые американцы используют для защиты сверхсекретной информации. Даже самые опытные хакеры считают AES неуязвимым. Это симметричный блочный шифр, который также используется онлайн-сервисами, такими как банковские операции и интернет-магазины.

Подсказка : AES включает в себя три блочных шифра, и каждый шифр шифрует и дешифрует данные блоками по 128 бит, используя криптографические ключи на 128, 192 и 256 бит. Итак, AES-128 использует 128-битный ключ для шифрования и дешифрования блока сообщений; AES-192 использует 192-битный ключ для шифрования и дешифрования блока сообщений; AES-256 использует 256-битный ключ для шифрования и дешифрования блока сообщений.

Итак, AES-128 использует 128-битный ключ для шифрования и дешифрования блока сообщений; AES-192 использует 192-битный ключ для шифрования и дешифрования блока сообщений; AES-256 использует 256-битный ключ для шифрования и дешифрования блока сообщений.

Решение : Нерешено. И если вы ее разгадаете, ждите стука в дверь.

Немецкая машина Enigma, выведенная из строя ротором пулей, часть коллекции SPYSCAPE HQ 4 . Три сообщения EnigmaХотите верьте, хотите нет, но похоже, что до 2006 года с 1942 года осталось три сообщения Enigma, которые до сих пор не были расшифрованы. Вы готовы принять вызов?

Подсказка: Проект Enigma @ Home был направлен на решение трех сообщений с использованием резервных циклов ЦП на компьютерах участников.

Решение : Нажмите здесь, чтобы найти решение.

12-футовая медная статуя, воздвигнутая в 1991 году, кажется, отображает набор случайных букв, но это загадка на века. Только три из четырех отрывков были расшифрованы. Можете ли вы решить это? Вот головоломка Kryptos полностью:

12-футовая медная статуя, воздвигнутая в 1991 году, кажется, отображает набор случайных букв, но это загадка на века. Только три из четырех отрывков были расшифрованы. Можете ли вы решить это? Вот головоломка Kryptos полностью: Подсказки: Северо-восток, Берлин и часы являются подсказками к загадке Криптоса.

Решение : Вот частичное решение, найденное АНБ.

Французский инженер Файсал Зирауи утверждает, что взломал два последних шифра убийцы Зодиака, которые более 50 лет озадачивают полицию Калифорнии. Не все убеждены, но это не значит, что он не прав. Зирауи также утверждает, что знает имя убийцы, и отправил свои выводы в ФБР и Департамент полиции Сан-Франциско. Ни один из них не прокомментировал, ссылаясь на продолжающееся расследование.

Подсказка: Зирауи воспользовался ключом Z340 и перевел оставшиеся буквы в цифры, используя A вместо 1, B вместо 2, C вместо 3 и так далее.