Защита информационных систем

+7 (343) 374-24-64

Перезвоните мне

ИРС

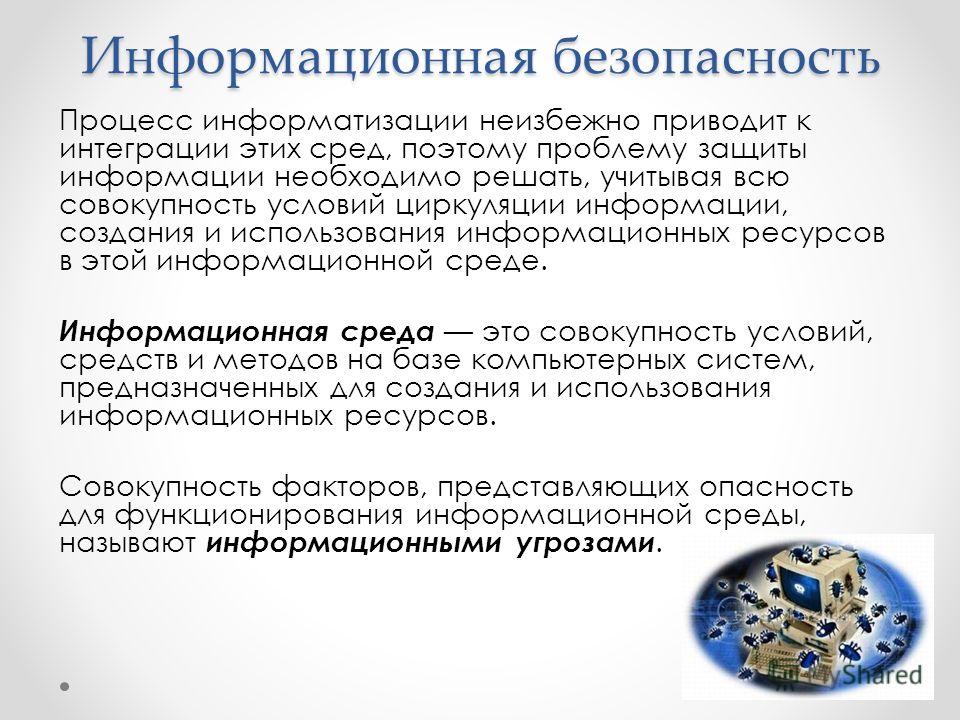

Защита информационных систем (ИС), обрабатывающих конфиденциальную информацию организации – это необходимость, благодаря которой можно существенно снизить риск утечки важных сведений. Защита ИС поможет предприятиям любой формы собственности грамотно и правильно организовать процесс обработки, хранения и передачи конфиденциальных сведений, находящихся в информационной системе. Разработка системы защиты информации сделает передачу и обработку персональных данных более безопасным.

Правила организации и защиты информации в автоматизированных системах описаны Федеральном законе №149-ФЗ «Об информации, информационных технологиях и о защите информации». В этом законе описаны все основные пункты:

— описание понятия личных сведений;

— описание требований к защите ИС;

Установка средств защиты информации — необходимая мера, ведь именно благодаря им можно быть уверенным в безопасности данных предприятия. Защита информации в информационных системах требуется абсолютно любой организации. Особое внимание этому вопросу следует уделить государственным учреждениям (органам самоуправления, клиникам, учреждениям образования и т.п.).

Средства защиты информации и их необходимость.

Система защиты АС и правила проведения охранных мер регламентируются нормативными документами. Безопасность и защита информационных систем – программа, по результатам которой минимизируются риски, в том числе снижается вероятность утери сведений.

Защита данных в информационных системах подразумевает под собой:

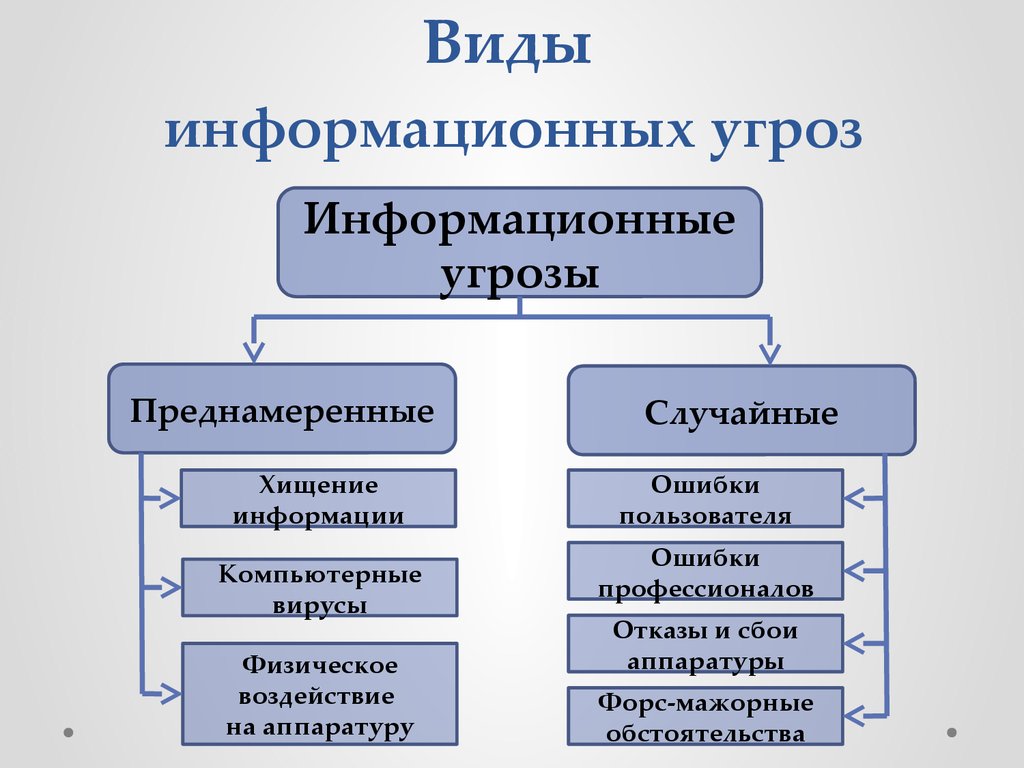

- Определение угроз безопасности и защиту информации в компьютерных системах.

- Применение специализированных мер, технологий и систем защиты, установление которых обеспечивает все уровни защищенности личных данных.

- Анализ системы защиты информации в организации (СЗИ)и оценка ее эффективности.

- Качественную СЗИ, НСД к информации, с помощью которой, будет невозможен.

- Использование надежных и специализированных средств защиты информации.

- Защита компьютерных систем и полная защита автоматизированных систем.

Для обеспечения эффективной защиты информационной системы следует использовать инструменты из реестра СЗИ. Меры для обеспечения охраны информационных систем – это не прихоть, это обязательное условие, регламентированное законом. Системы и средства защиты информации (СЗИ) позволят Вам быть уверенным в том, что Вы не нарушите действующее законодательство РФ.

ФИО*:

Электронная почта*:

Телефон*:

Ваш комментарий:

Прислать мне коммерческое предложение

Приложить файл

ИРС

Компания ИРС

© 2000 — 2023

620137, Екатеринбург,

ул. Июльская, д. 41

Июльская, д. 41

+7 (343) 374-24-64

[email protected]

Информационная безопасность

Направления деятельности

- Защита информации

- Сетевая безопасность

- Услуги и средства анализа ИБ

- Решения по контролю ИБ

Защита информации

С целью защиты от утечек ИБ-эксперты компании предлагают услуги по внедрению DLP-систем, позволяющих предотвратить пересылку конфиденциальной документации на внешние почтовые ящики, копирование ценной для бизнеса информации на флеш-носители с последующим ее использованием и многое другое.

Портфель РАССЭ в области защиты данных включает продукты ведущих отечественных и зарубежных производителей. Созданные на их основе инновационные комплексы дают возможность эффективно решать задачи по минимизации рисков при различных ИБ-угрозах.

Партнеры:

Все партнеры

Сетевая безопасность

Развивая практику по обеспечению сетевой безопасности, РАССЭ предлагает своим заказчикам решения по построению виртуальных частных сетей (VPN) для организации защищенного сетевого соединения между филиалами посредством открытых каналов связи, размещение межсетевых экранов и WAF с целью разделения доступа к различным сегментам корпоративной сети и эффективной фильтрации трафика, межсетевого экранирования сетевых приложений. Также в рамках данного направления специалисты компании успешно создают не только системы предотвращения вторжений (IPS\IDS), обнаруживающие и блокирующие атаки на сетевом уровне, но и защищенные Wi-Fi-сети «под ключ».

Партнеры:

Все партнеры

Услуги и средства анализа ИБ

Широкие компетенции специалистов по защите информации и богатый опыт компании РАССЭ позволяют оказывать высококачественные ИБ-услуги для заказчиков из различных отраслей. Сегодня портфель компании включает такие сервисы, как аудит систем заказчика с последующим формированием индивидуальных рекомендаций и планированием развития, создание систем поиска и устранения уязвимостей, необходимых для соответствия федеральному закону о персональных данных. Помимо этого, в рамках реализации общей концепции защиты информации доступно внедрение решений класса SIEM, необходимых для организации сбора и корреляции событий и обеспечения соответствия стандартам PCI DSS.

Сегодня портфель компании включает такие сервисы, как аудит систем заказчика с последующим формированием индивидуальных рекомендаций и планированием развития, создание систем поиска и устранения уязвимостей, необходимых для соответствия федеральному закону о персональных данных. Помимо этого, в рамках реализации общей концепции защиты информации доступно внедрение решений класса SIEM, необходимых для организации сбора и корреляции событий и обеспечения соответствия стандартам PCI DSS.

Партнеры:

Все партнеры

Решения по контролю ИБ

Компания РАССЭ успешно реализует решения по контролю ИБ, гарантирующие не только целостность файлов и их конфигураций посредством соблюдения политик безопасности и мониторинга изменений, но и защиту корпоративных бизнес-приложений от недокументированных возможностей и закладок.

В список доступных заказчикам услуг также входит и управление мобильными устройствами, выполняемое с помощью специальных приложений для полного контроля девайса. Системы подобного класса могут быть внедрены как в рамках воплощения единой концепции информационной безопасности организации, так и в качестве отдельного комплекса, способного выполнить наиболее распространенную задачу по организации безопасной мобильности сотрудников.

Системы подобного класса могут быть внедрены как в рамках воплощения единой концепции информационной безопасности организации, так и в качестве отдельного комплекса, способного выполнить наиболее распространенную задачу по организации безопасной мобильности сотрудников.

Партнеры:

Все партнеры

Комплекс услуг

Защита от утечек информации

Организация защиты на базе DLP-систем, позволяющих предотвратить пересылку конфиденциальной документации на внешние почтовые ящики, копирование информации на внешние носители и многое другое.

Построение VPN

Развертывание виртуальны частных сетей (VPN) для организации защищенного соединения между филиалами компании через открытые каналы с защищенным подключением удаленных сотрудников.

Межсетевые экраны и WAF

Помогают обеспечить разделенный доступ к сегментам сети, организовать DMZ и фильтрацию входящего и исходящего трафика, вредоносных запросов и команд.

Предотвращение/предупреждение вторжений

Системы IPS/IDS необходимы для фильтрации сетевого трафика и предотвращения или обнаружения атак на сетевом уровне.

Защищенные WI-FI-сети

Создание защищенных Wi-Fi сетей с учетом актуальных угроз информационной безопасности.

Сбор и корреляция событий

Внедрение SIEM-систем, необходимых для соответствия стандартам PCI DSS и реализации общей концепции защиты информации.

Поиск и устранение уязвимостей

Решения обеспечивают соответствие Федеральному закону РФ «О персональных данных» (№152-ФЗ) и позволяют организовать регулярное сканирование сетевых приложений и хостов, поиск их уязвимостей с их последующим устранением.

Аудит информационной безопасности

Услуга включает обследование, анализ текущей инфраструктуры и состояния ИБ, а также подготовку рекомендаций с планированием их последующей реализации. Выполняется как одна из подзадач в рамках крупных проектов, так и в формате самостоятельного проекта.

Контроль целостности файлов и конфигураций

Развертывание комплексного решения по управлению безопасностью конфигураций, которое реализует управление политиками безопасности, мониторинг целостности файлов, контроль над изменениями конфигураций в физической и виртуальной инфраструктуре.

Контроль исходного кода бизнес-приложений

Осуществление контроля необходимо для защиты бизнес-приложений компаний и предприятий от закладок и недокументированных возможностей. Может быть предложено заказчикам не только в виде готового продукта, но и как услуга.

Защита и управление мобильными устройствами

Реализуется с помощью специальных приложений, полностью контролирующих устройство и позволяющих управлять его функциями, информацией на нем и др.

«РАССЭ» обладает полным перечнем необходимых для полноценной работы лицензий, сертификатов соответствия, свидетельств и заключений.

Список лицензий

Почему важна защита информации. Данные в UQ

Данные и информация являются ценными активами. Защита информации важна по многим причинам, в том числе:

Защита вашей личной информации (PII)

защита информации и решений UQ

Защита интеллектуальной собственности (ИС) и научных секретов

для обеспечения соответствия законодательству

для защиты репутации UQ и исследователей

и более.

Информация UQ, которая просочилась, подверглась манипулированию или стала недоступной, может привести к репутации, соблюдению требований, здоровью и безопасности или финансовому ущербу.

Защита вашей информации, позволяющей установить личность

Университет собирает конфиденциальную информацию и персональные данные, которые могут относиться к нынешним сотрудникам и их партнерам или ближайшим родственникам; деловые партнеры и клиенты; клиентов и других представителей общественности. Эта информация должна быть защищена, чтобы предотвратить неправомерное использование этих данных третьими лицами для мошенничества, такого как фишинг и кража личных данных.

Защита данных также имеет решающее значение для предотвращения киберпреступлений, обеспечивая защиту данных (особенно банковских) и контактной информации для предотвращения мошенничества.

Конфиденциальные деловые решения

Утечка данных может привести к несанкционированному раскрытию любой информации UQ, которая классифицируется выше, чем «ОФИЦИАЛЬНО — ОБЩЕСТВЕННО». Это может причинить вред, серьезный вред или деформацию UQ, другой организации или физическому лицу.

Это может причинить вред, серьезный вред или деформацию UQ, другой организации или физическому лицу.

Примеры могут включать информацию о бизнес-решениях, которые могут повлиять на доход, предложения по организационной реструктуризации, решения комитета по академическим нарушениям, бизнес-кейсы, бюджеты и т. д.

Законодательство

Существует множество законов о защите данных, которые университет должен соблюдать. К важным относятся:

Регламент о конфиденциальности информации 2009 г.

Закон о конфиденциальности 1988 г.

Закон об университете Квинсленда 1998 г.

Политика информационной безопасности (IS18:2018)

Политика управления информацией.

Кроме того, схема раскрытия информации, подлежащая уведомлению, предусмотренная правительством Австралии, предусматривает финансовые санкции за утечку данных.

Защита данных исследований и интеллектуальной собственности

UQ — научно-исследовательское учреждение, приверженное «стремлению к совершенству» и находящееся в авангарде многих исследовательских начинаний. Таким образом, исследовательские данные, которые собирают исследователи UQ, ценны.

Интеллектуальная собственность (ИС) относится к творениям или знаниям, являющимся результатом интеллектуальных усилий. IP дает владельцу право решать, как другие могут использовать его творения.

Во многих случаях данные исследований или ИС могут быть конфиденциальными, содержать исследовательские секреты или даже собираться в партнерстве с промышленностью.

UQ обычно проводит конфиденциальные исследования. Например: медицина, дизайн, коммерческая тайна, культура аборигенов или исчезающие виды.

UQ имеет множество соглашений с финансирующими органами, больницами, промышленностью, правительством и другими партнерами; эти соглашения содержат обязательства в отношении конфиденциальности и ИС.

На самом деле субъекты киберугроз на уровне государства обычно нацеливаются на университеты и исследовательские институты для получения конфиденциальных данных исследований. Утечка данных исследований, собранных для исследовательского партнерства с Силами обороны Австралии (ADF), может передать сверхсекретную информацию ADF в руки вражеского государства.

Дополнительную информацию об интеллектуальной собственности см. в разделе «Интеллектуальная собственность для сотрудников, студентов и посетителей — Политика» или в модуле библиотеки «Интеллектуальная собственность и авторское право».

Защита репутации

Организации несут ущерб своему бренду и репутации в результате утечки данных. Сообщество может потерять веру и доверие к организации и ее приверженности конфиденциальности.

Кроме того, утечка конфиденциальных данных исследований может повлиять на репутацию исследователя или исследовательского учреждения.

Что такое Azure Information Protection (AIP)?

Редактировать

Твиттер LinkedIn Фейсбук Электронная почта

- Статья

- 3 минуты на чтение

Примечание

Вы ищете Microsoft Purview Information Protection , ранее Microsoft Information Protection (MIP)?

Надстройка Azure Information Protection для Office теперь находится в режиме обслуживания, и мы рекомендуем вам использовать метки, встроенные в ваши приложения и службы Office 365.

Azure Information Protection (AIP) является частью Microsoft Purview Information Protection (ранее Microsoft Information Protection или MIP). Microsoft Purview Information Protection помогает обнаруживать, классифицировать, защищать и управлять конфиденциальной информацией, где бы она ни находилась и ни перемещалась.

AIP расширяет функциональные возможности маркировки и классификации, предоставляемые Microsoft Purview, со следующими возможностями:

- Унифицированный клиент маркировки

- Локальный сканер

- SDK

AIP также предоставляет службу шифрования Azure Rights Management, которая используется Microsoft Purview Information Protection.

Полный список возможностей Microsoft Purview Information Protection см. в статье Защита конфиденциальных данных с помощью Microsoft Purview.

Клиент унифицированной маркировки AIP

Клиент унифицированной маркировки Azure Information Protection расширяет возможности маркировки, классификации и защиты для дополнительных типов файлов, а также для проводника и PowerShell.

Например, в проводнике щелкните правой кнопкой мыши один или несколько файлов и выберите Классифицировать и защитить , чтобы управлять функциями AIP для выбранных файлов.

Загрузите клиент со страницы загрузки Microsoft Azure Information Protection.

Локальный сканер AIP

Локальный сканер Azure Information Protection позволяет администраторам сканировать свои локальные репозитории файлов на наличие конфиденциального содержимого, которое необходимо пометить, классифицировать и/или защитить.

Локальный сканер устанавливается с помощью командлетов PowerShell, предоставляемых как часть унифицированного клиента меток, и им можно управлять с помощью PowerShell и области Azure Information Protection на портале Azure.

Например, используйте данные сканера, отображаемые на портале Azure, для поиска репозиториев в вашей сети, которые могут содержать конфиденциальный контент, находящийся под угрозой:

Для получения дополнительной информации см.:

- Что такое унифицированный сканер этикеток AIP?

- Сканер разделов клиента унифицированной маркировки AIP — История выпусков версий

Загрузите установку сканера вместе с клиентом со страницы загрузки Microsoft Azure Information Protection.

Microsoft Information Protection SDK расширяет метки конфиденциальности для сторонних приложений и служб. Разработчики могут использовать SDK для создания встроенной поддержки применения меток и защиты к файлам.

Например, вы можете использовать MIP SDK для:

- Бизнес-приложение, применяющее метки чувствительности к файлам при экспорте.

- Приложение для проектирования CAD/CAM, поддерживающее встроенную маркировку.

- Посредник безопасности облачного доступа или решение для предотвращения потери данных, которое использует данные, зашифрованные с помощью Azure Information Protection.

Дополнительные сведения см. в обзоре Microsoft Information Protection SDK.

Следующие шаги

Начало работы с AIP , загрузите и установите унифицированный клиент и сканер этикетирования.

- Подпишитесь на бесплатную пробную версию (Enterprise Mobility + Security E5)

- Скачать клиент

- Краткое руководство: развертывание унифицированного клиента этикетирования

Ознакомьтесь с AIP с помощью наших начальных руководств:

- Учебник. Установка единого сканера меток Azure Information Protection (AIP) Учебник

- . Поиск конфиденциального содержимого с помощью сканера Azure Information Protection (AIP)

Когда вы будете готовы к дальнейшей настройке AIP , см. Руководство администратора: Пользовательские конфигурации для клиента унифицированных меток Azure Information Protection.

Чтобы начать работу с MIP SDK , см. раздел Установка и настройка Microsoft Information Protection (MIP) SDK.

раздел Установка и настройка Microsoft Information Protection (MIP) SDK.

Дополнительные ресурсы

| Ресурс | Ссылки и описание |

|---|---|

| Варианты подписки и руководство по лицензированию | Руководство по лицензированию Microsoft 365 для обеспечения безопасности и соответствия требованиям |

| Часто задаваемые вопросы и известные проблемы | Часто задаваемые вопросы об Azure Information Protection Известные проблемы — Azure Information Protection |

| Варианты поддержки | Варианты поддержки для Azure Information Protection |

| Яммер | Группа защиты информации |

| Управление выпусками и возможность поддержки | Клиент унифицированной маркировки AIP — Управление выпусками и поддержка См. также: |

Лучшие сеансы Ignite

См.