классификация и защита – iSEO

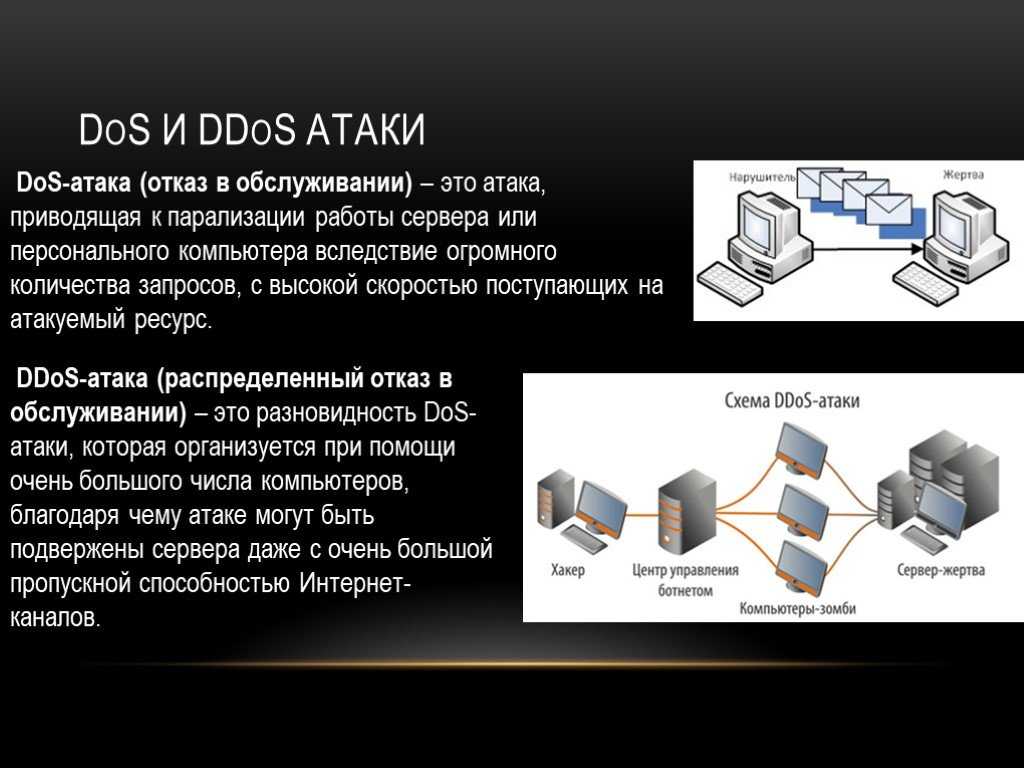

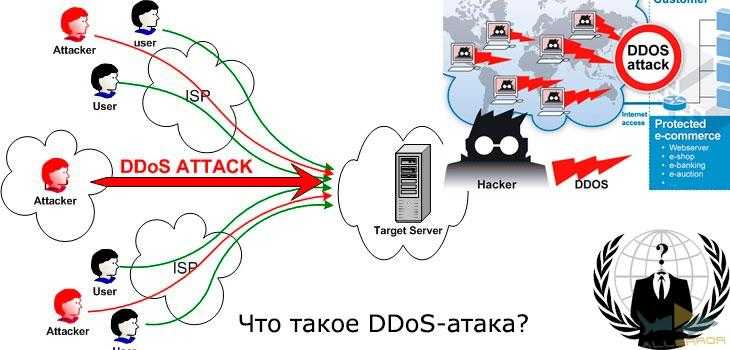

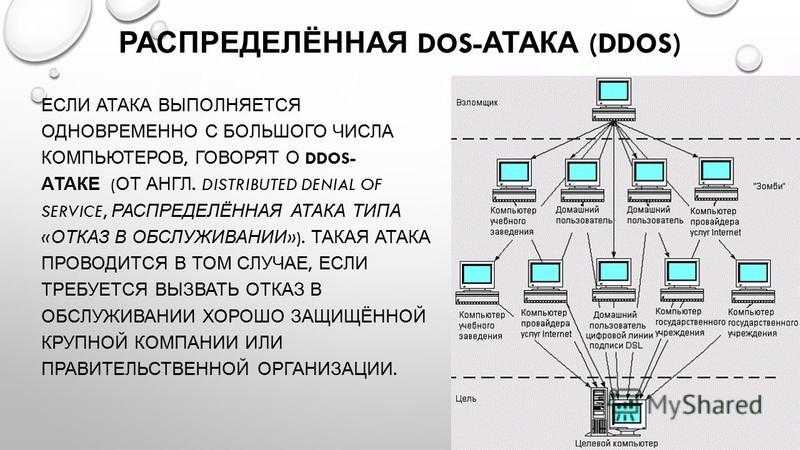

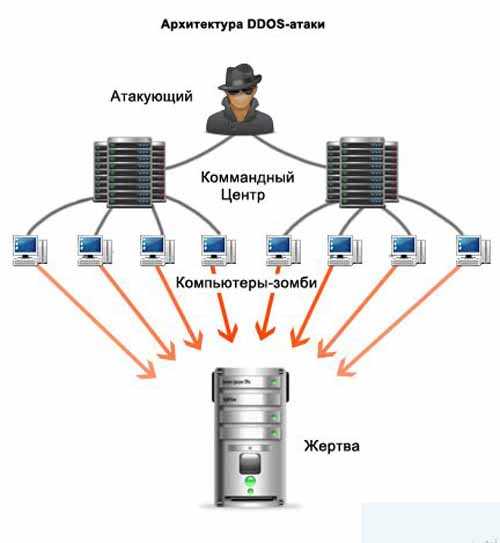

DDoS-атака (от англ. distributed denial of service – распределённая атака типа «отказ в обслуживании») – атака, которая используется для выведения из строя и взлома вычислительной техники и создания технических и экономических трудностей у цели. Осуществляется посредством создания большого количества запросов и серьезной нагрузки на технику, чаще всего на крупные сервера.

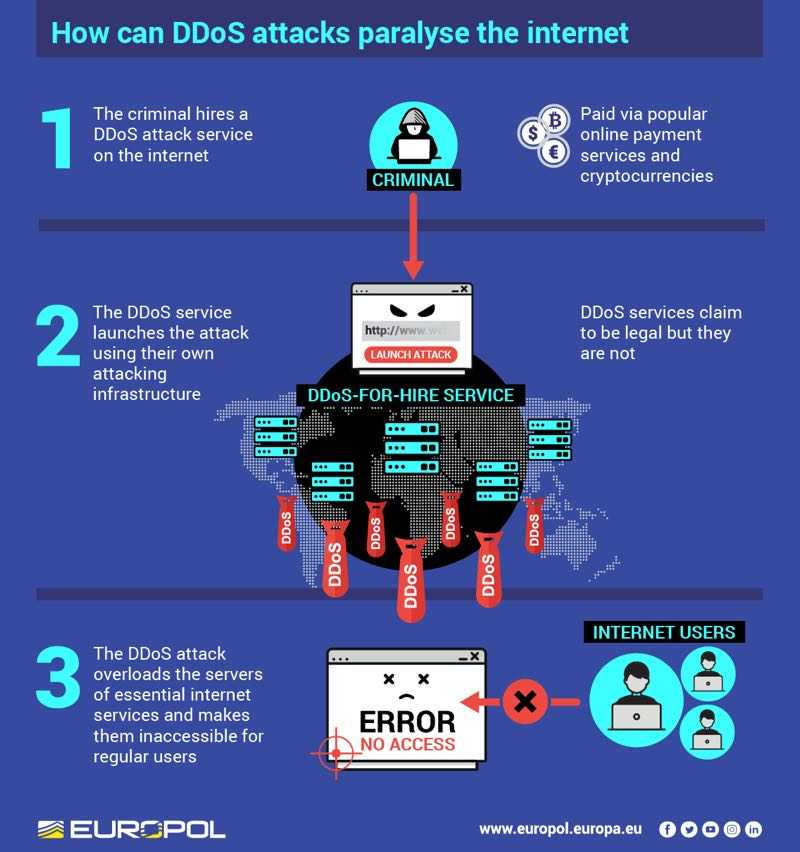

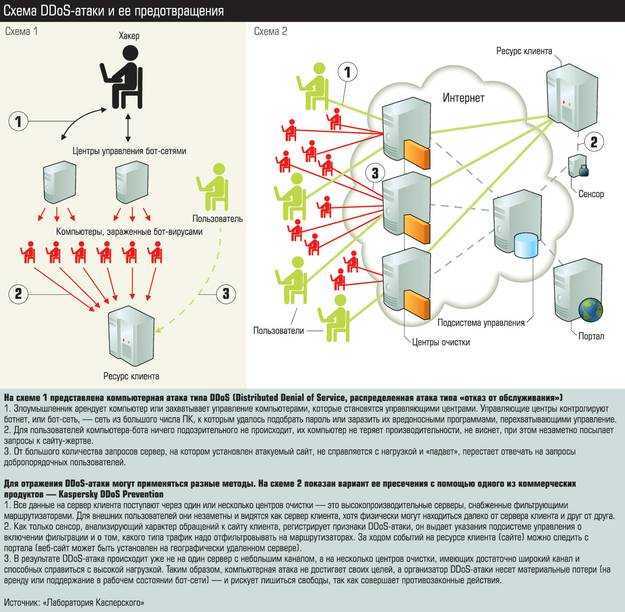

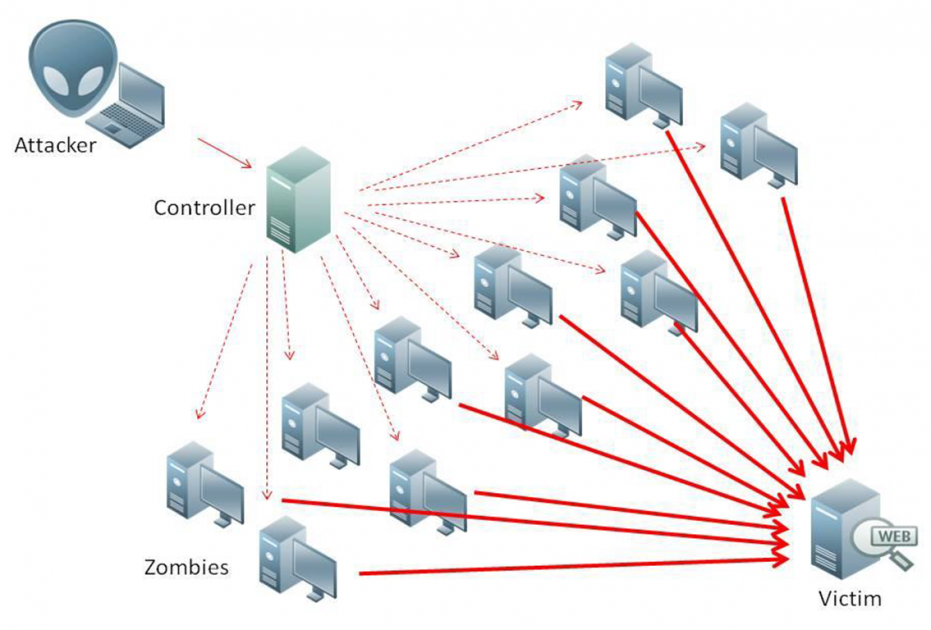

Схема DDoS-атаки

Почему используются DDoS-атаки

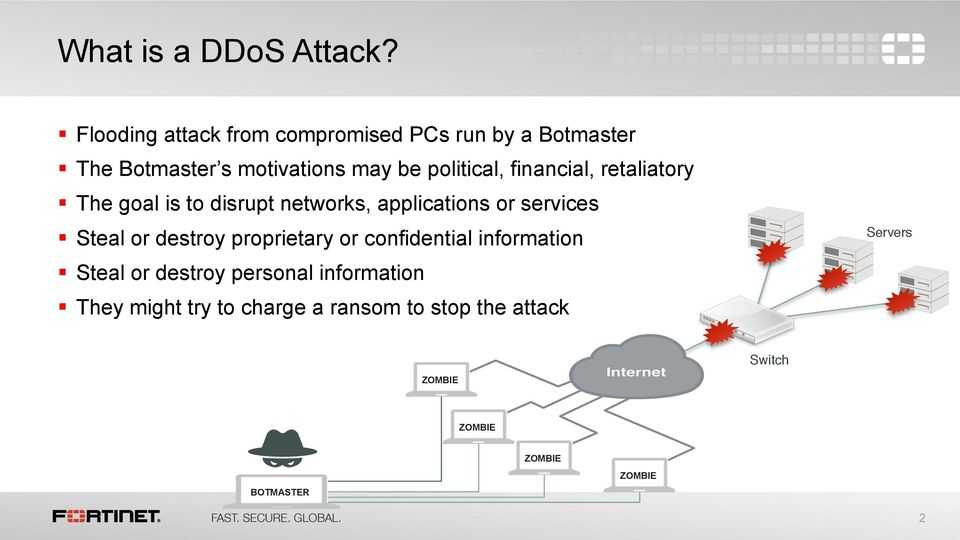

Популярность ДДоС-атак обусловлена тем, что определить исполнителя крайне сложно – он создает большую нагрузку через множество компьютеров в сети. Чаще всего такие атаки используются тогда, когда взломать систему или сервер не получается. Даже если с помощью DDoS-атаки не удается получить доступ, сервера перестают нормально функционировать.

DDoS-атака на компанию Spamhaus

Жертвами таких атак чаще всего становятся правительственные сайты, крупные порталы, онлайн-СМИ, серверы онлайн-игр, интернет-магазины, корпоративные сайты финансового сектора. Мотивация атакующего также зависит от сферы. Чаще всего атака происходит по причинам политических протестов, недобросовестной конкуренции, вымогательств и шантажа, личной неприязни, а также с целью развлечения.

Мотивация атакующего также зависит от сферы. Чаще всего атака происходит по причинам политических протестов, недобросовестной конкуренции, вымогательств и шантажа, личной неприязни, а также с целью развлечения.

Частота DDoS-атак по сферам

Классификация DDoS-атак

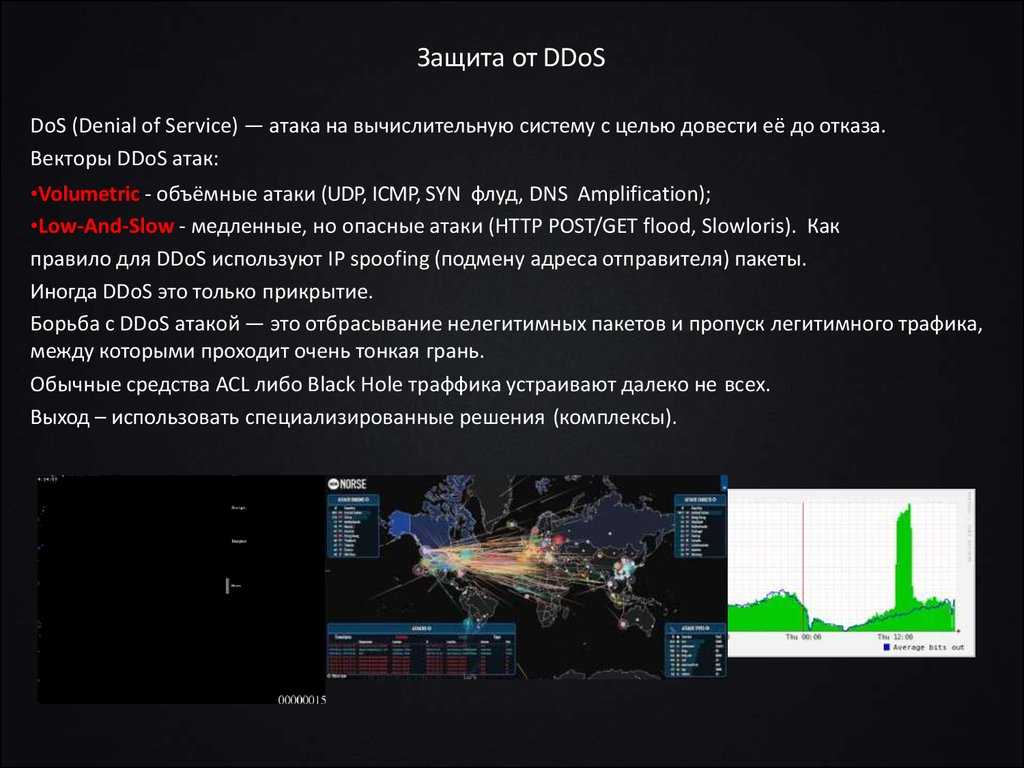

Насыщение интернет-канала бесполезным трафиком (флудом) создает большое количество запросов к системе или серверу, за счет этого происходит быстрое исчерпание его ресурсов, что приводит к отключению или некорректной работе. Флуд бывает разных типов:

- HTTP-флуд и ping-флуд — одни из самых простых и доступных видов атак: с помощью ping-запросов на компьютер «жертвы» с меньшим каналом интернета. HTTP-флуд применяется для серверов, отправляется HTTP-пакет, на который сервер шлет ответные пакеты, превышающие размеры, за счет чего пропускные способности сервера снижаются.

- ICMP-флуд – атака с помощью ICMP-пакета, который через усиливающую сеть способен вывести из строя любой компьютер, сервер, если размер сети насчитывает большое количество компьютеров.

- UDP-флуд – аналог ICMP-атаки, только в этом случае используется UDP-пакет и создаются echo-запросы на седьмой порт жертвы. За счет атаки возникает насыщение полосы пропускания.

Проблемы системы квотирования – если на сервере плохо настроено квотирование, то можно получить доступ к CGI и задействовать скрипт, который будет использовать большое количество ресурсов компьютерной системы.

Ошибки программирования – если в программном коде есть ошибки, профессионалы в сфере DDoS-атак используют именно их для того, чтобы заставить систему выполнить команду с ошибкой, что приведет к аварийному выключению.

Атаки на DNS-сервера – вид атаки, который использует множество компьютеров-зомби и путем захвата системных ресурсов или насыщения полосы выводит из строя обработчик доменного имени на IP адрес. Это делает страницу в интернете недоступной для пользователей.

Защита от DDoS-атак

Наличие DDoS-атаки невозможно не заметить по нагрузке на сервер и сопутствующим проблемам и сбоям.

- Для защиты от HTTP-флуда увеличивается количество одновременных подключений. Делается это с помощью установки производительного веб-сервера Nginx, кеширующего запросы.

- ICMP-флуд можно предотвратить, отключив на компьютерной системе ответы на запросы ICMP ECHO.

- Если ограничить количество соединений к DNS-серверу и отключить от внешнего выхода UDP-сервисы, можно избежать атаки с UDP-флудом.

- Если отключить очередь «полуоткрытых» портов TCP-соединений, можно защитить систему от SYN-флуда.

Существуют также универсальные способы защиты от разного рода DDoS-атак:

- Включать и настраивать брандмауэр для сетевых сервисов.

- Использовать сервисы защиты от данных атак.

- Увеличивать ресурсы системы, сервера.

что это такое простыми словами и способы защиты

Что такое DDoS простыми словами?

Распределенные атаки типа DDoS — это набор хакерских действий, направленных на сбой или нарушение работоспособности различных видов инфраструктур в сети, будь то простой веб-сайт или большой клиентский сервис. Принцип атаки прост и заключается в создании лавинообразного роста запросов к онлайн-ресурсу для искусственного увеличения нагрузки на него и последующего вывода его из строя.

Принцип атаки прост и заключается в создании лавинообразного роста запросов к онлайн-ресурсу для искусственного увеличения нагрузки на него и последующего вывода его из строя.

Сложность защиты от DDoS-атак заключается в распределенности атакующих хостов. Заблокировать трафик с помощью брандмауэра довольно непросто.

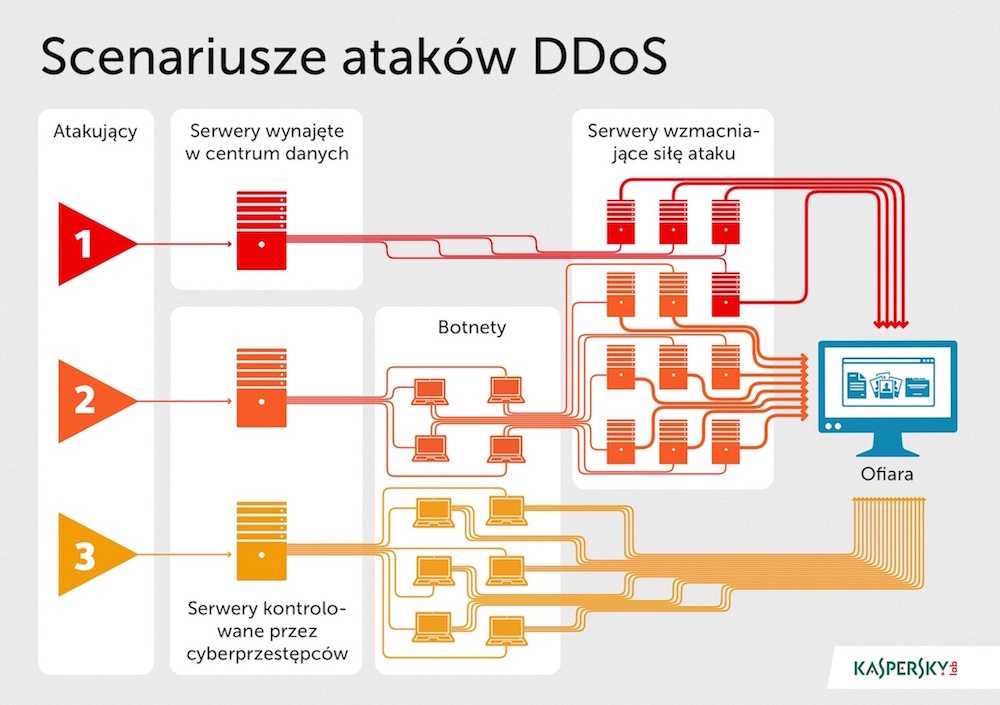

Существует множество различных типов DDoS-атак. Мы разделим их на три основные категории: объемные, протокольные и прикладные. Давайте рассмотрим каждый из них подробно.

Широкомасштабные DDoS-атаки

Широкомасштабные DDoS-атаки созданы для перегрузки трафиком пропускного канала жертвы. Одним из наиболее популярных ее видов является атака отражения (reflection). Принцип ее следующий:

- Злоумышленники, поменяв свой IP-адрес на адрес цели, отсылают, якобы от неё, запросы серверам, на которых работают службы UDP или TCP.

- Принимающие сервера отражают сигнал, отправляя ответы на IP-адрес отправителя, используя тот же протокол.

Вы спросите, зачем же такой замысловатый алгоритм действий? Не проще ли напрямую атаковать объект? Дело в том, что ответные пакеты обычно намного больше, чем пакеты исходящих. Например, ответ на DNS-запрос может быть в 28–54 раза больше исходного запроса. Если таких пакетов много – масштаб ущерба может быть критическим.

Больше полезных материалов вы найдете на нашем телеграм-канале «Библиотека хакера»

Интересно, перейти к каналу

Протокольные и прикладные DDoS-атаки

Протокольные DDoS-атаки (например, SYN-флуд) обнаруживают слабые места в работе протокола, используя принцип трехэтапного рукопожатия.

Когда злоумышленник отправляет на машину большое количество пакетов SYN (synchronize – запрос на синхронизацию), сервер выделяет ресурсы для этого запроса и отправляет обратно пакет SYN ACK (acknowledges, готовность к принятию пакета), предполагая, что это начало запроса на подключение.

Обычно другой сервер отвечает ACK, запуская соединение. В случае атаки злоумышленник продолжает отправлять SYN-запросы, не завершая соединение, до тех пор, пока на сервере не закончатся ресурсы и он больше не сможет принять какой-либо дополнительный трафик.

Прикладные DDoS-атаки нацелены на слабые места в работе приложений. Например, атака Slowloris, очень похожая на SYN-флуд и работает так: злоумышленник методично отправляет HTTP-запросы, не завершая их, оставляя соединение открытым. А поскольку соединения никогда не завершаются, они поглощают все доступные ресурсы сервера до тех пор, пока он не выйдет из строя.

Защита от DDoS-атак

Важнейшей частью защиты от такого рода атак является профилактика. Лучше заранее все предусмотреть, чем потом бороться с последствиями. Итак, что же в такой ситуации можно сделать:

Увеличить пропускную способность

Один из способов справиться с широкомасштабными атаками — увеличить пропускную способность в ответ.

Ответы на аутсорсинг

Небольшие организации могут передать свои ответы другим специализированным фирмам или своему интернет-провайдеру. Однако договор с такими компаниями должен быть заключен до того, как произойдет атака. В таком случае провайдер перенаправляет трафик в свою среду, тем самым разгружая ваши сервера.

Иметь четкий план реагирования

Даже если организация передала защиту от DDoS-атак на аутсорсинг, ключевым моментом является наличие плана реагирования на такой случай.

Он должен включать следующее.

Перед атакой:

- Создайте как можно более точные принципиальные схемы с планом локализации в случае непредвиденной ситуации, с четко прописанными действиями каждого сотрудника компании.

- Определите, когда и как привлечь вашего интернет-провайдера или организацию по предотвращению DDoS-атак

- Составьте список тех, кого следует уведомить и когда (контактная информация группы безопасности, соответствующие контакты сетевой команды и т. д.)

- Убедитесь, что у вашей команды по связям с общественностью есть план того, как и что сообщать вашим клиентам, в случае инцидента, приводящего к потере активов.

- Все эти документы и списки контактов следует регулярно (не реже одного раза в квартал) пересматривать.

Очень важно, чтобы этот план был распечатан и распространен среди работников, и в случае отказа системы, он был доступен каждому.

Во время атаки:

- Классифицируйте событие как DDoS-атаку, чтобы подтвердить, что это не просто короткий всплеск большого трафика или ошибка, допущенная кем-то в сети.

В идеале необходимо определить ее тип и объем.

В идеале необходимо определить ее тип и объем. - По возможности заглушите трафик и обратитесь к специалистам безопасникам или к своему оператору связи.

После атаки:

- Соберите как можно более подробные сведения о произошедшем инциденте.

- На основании анализа произошедшего обновите план реагирования.

Создание устойчивой архитектуры

Архитектура отказоустойчивых систем требует комплексного подхода по обеспечению непрерывности бизнеса. При их проектировании вам нужно избежать потенциально небезопасных узких мест, иметь географически разбросанные сети и разнообразных поставщиков.

Сети распространения контента (CDN) — это один из способов улучшить реакцию на DDoS, поскольку они предоставляют географически распределенную сеть прокси-серверов, значительно повышающих устойчивость работы системы.

Облачная архитектура также позволяет организациям любого размера создавать полностью резервированные системы, которые можно включать и выключать одним нажатием кнопки. Она имеет географически разнородную инфраструктуру и возможность увеличивать или уменьшать нагрузку по мере необходимости.

А еще не стоит забывать об обновлении аппаратного железа, ведь некоторые типы DDoS-атак очень старые, и их можно смягчить с помощью нового оборудования. Например, от многих атак, будь то SYN-флуд или Slowloris, можно защититься с помощью соответствующих сетевых брандмауэров и балансировщиков нагрузки, отслеживающих соответствующие нарушения в работе системы и закрывающие неустойчивые соединения.

Нельзя недооценивать

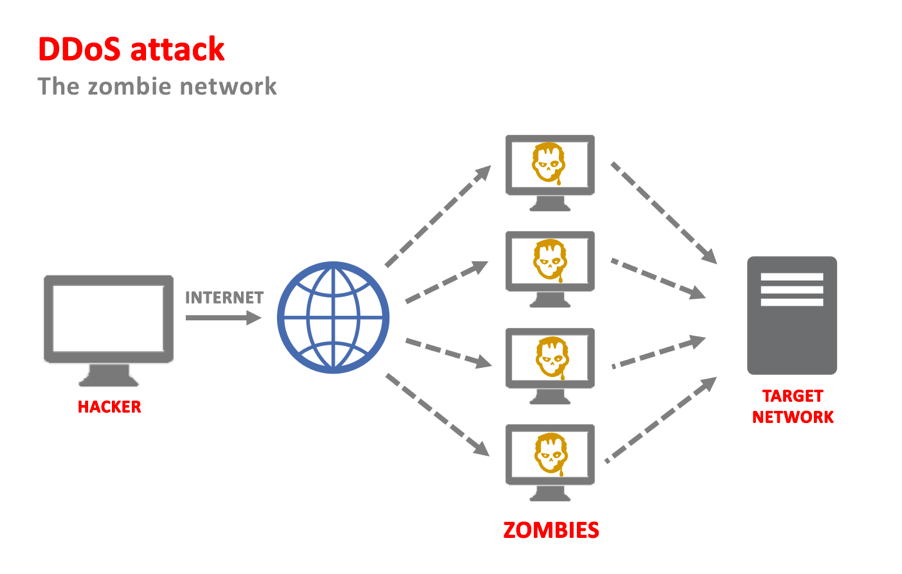

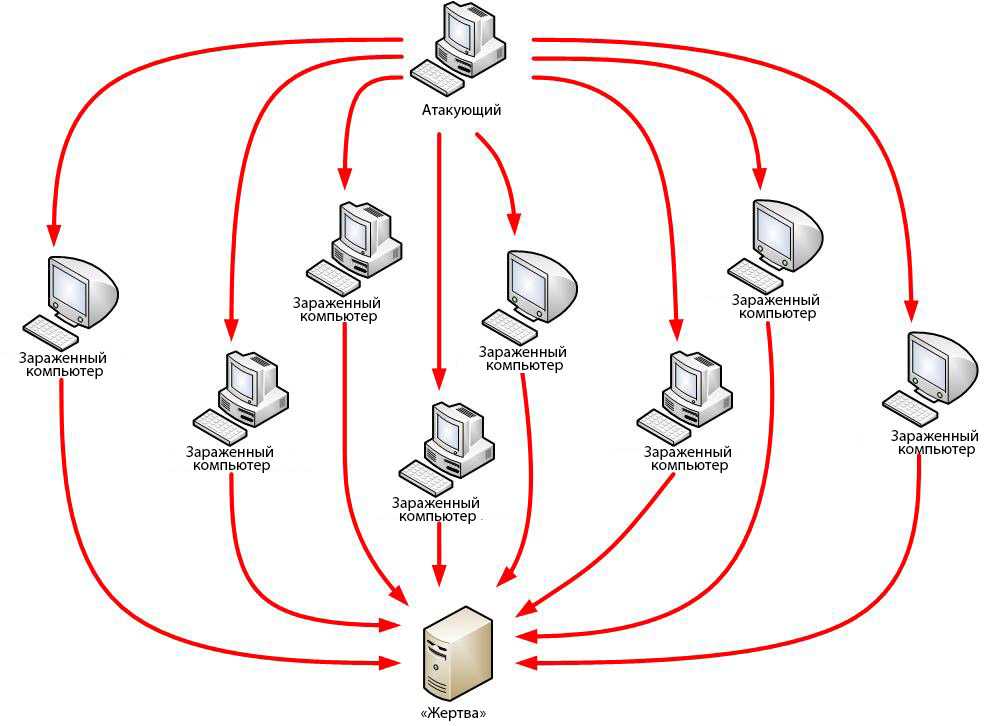

Рассмотренный вид атак нельзя игнорировать, поскольку порой последствия таких действий злоумышленников могут быть непредсказуемыми. Обычно для ее запуска применяются огромные сети из нескольких сотен или даже тысяч зараженных устройств, называемые ботнетами. Мощность последних постоянно увеличивается и их запуск может нанести колоссальный ущерб. Достаточно вспомнить известный случай с ботнетом Mirai, который в 2016 году атаковал крупного DNS-провайдера Dyn, когда из-за возросшей нагрузки упал целый ряд популярных сайтов: GitHub, HBO, Twitter, Reddit, PayPal, Netflix и Airbnb. Mirai на пике нагрузки запускал около 60000 iOT-устройств, в основном это были камеры и маршрутизаторы и специалисты фиксировали его активность вплоть до 2017 года. Поэтому, если вы хотите обезопасить свою компанию, подумайте об этом заранее. Удачи!

Обычно для ее запуска применяются огромные сети из нескольких сотен или даже тысяч зараженных устройств, называемые ботнетами. Мощность последних постоянно увеличивается и их запуск может нанести колоссальный ущерб. Достаточно вспомнить известный случай с ботнетом Mirai, который в 2016 году атаковал крупного DNS-провайдера Dyn, когда из-за возросшей нагрузки упал целый ряд популярных сайтов: GitHub, HBO, Twitter, Reddit, PayPal, Netflix и Airbnb. Mirai на пике нагрузки запускал около 60000 iOT-устройств, в основном это были камеры и маршрутизаторы и специалисты фиксировали его активность вплоть до 2017 года. Поэтому, если вы хотите обезопасить свою компанию, подумайте об этом заранее. Удачи!

***

Материалы по теме

- 🕵 Лучшие инструменты для специалиста по кибербезопасности в 2022 году

- 🕵 Я узнаю тебя из тысячи: поиск киберпреступников с помощью Maltego. Опыт REG.RU

Что такое DDOS-атака и как защитить свой сайт от нее

Методы защиты и смягчения последствий с использованием управляемой службы защиты от распределенного отказа в обслуживании (DDoS), брандмауэра веб-доступа (WAF) и сети доставки контента (CDN)

ЧТО ТАКОЕ DDOS-АТАК?

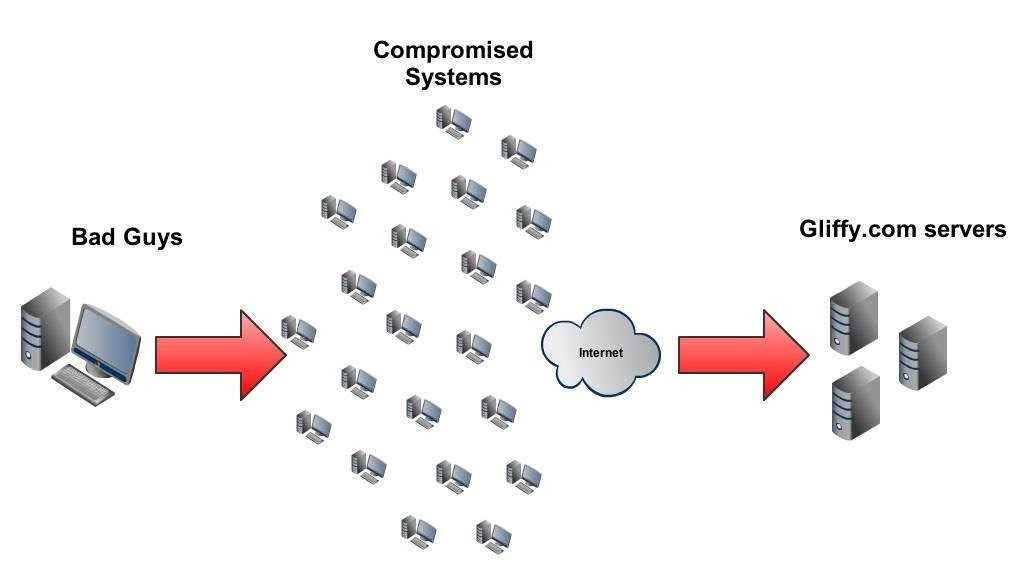

Атака типа «отказ в обслуживании» (DoS) — это злонамеренная попытка повлиять на доступность целевой системы, например веб-сайта или приложения, для законных конечных пользователей. Как правило, злоумышленники генерируют большие объемы пакетов или запросов, которые в конечном итоге перегружают целевую систему. В случае атаки распределенного отказа в обслуживании (DDoS) злоумышленник использует несколько скомпрометированных или контролируемых источников для создания атаки.

Как правило, злоумышленники генерируют большие объемы пакетов или запросов, которые в конечном итоге перегружают целевую систему. В случае атаки распределенного отказа в обслуживании (DDoS) злоумышленник использует несколько скомпрометированных или контролируемых источников для создания атаки.

Как правило, DDoS-атаки можно разделить по тому, какой уровень модели взаимодействия открытых систем (OSI) они атакуют. Они наиболее распространены на сетевом (уровень 3), транспортном (уровень 4), представлении (уровень 6) и прикладном (уровень 7) уровнях.

Модель взаимодействия открытых систем (OSI):

| # | Слой | Приложение | Описание | Пример вектора |

| 7 | Приложение | Данные | Сетевой процесс для приложения | HTTP-флуд, DNS-запрос лавин |

| 6 | Презентация | Данные | Представление данных и шифрование | Злоупотребление SSL |

| 5 | Сеанс | Данные | Межхостовая связь | Н/Д |

| 4 | Транспорт | сегментов | Сквозные соединения и надежность | SYN-флуд |

| 3 | Сеть | Пакеты | Определение пути и логическая адресация | Атаки с отражением UDP |

| 2 | Линии передачи данных | Рамки | Физическая адресация | Н/Д |

| 1 | Физический | Биты | Медиа, сигнал и двоичная передача | Н/Д |

Размышляя о методах защиты от этих атак, полезно сгруппировать их как атаки уровня инфраструктуры (уровни 3 и 4) и уровня приложений (уровни 6 и 7).

Атаки на уровне инфраструктуры

Атаки на уровне 3 и 4 обычно классифицируются как атаки на уровне инфраструктуры. Они также являются наиболее распространенным типом DDoS-атак и включают в себя такие векторы, как синхронизированные (SYN) наводнения и другие атаки с отражением, такие как наводнения пакетов пользовательских дейтаграмм (UDP). Эти атаки обычно имеют большой объем и направлены на перегрузку пропускной способности сети или серверов приложений. Но, к счастью, такие атаки имеют четкие сигнатуры и их легче обнаружить.

Атаки на прикладном уровне

Атаки на уровне 6 и 7 часто классифицируются как атаки на прикладном уровне. Хотя эти атаки менее распространены, они также имеют тенденцию быть более изощренными. Эти атаки, как правило, невелики по объему по сравнению с атаками на уровне инфраструктуры, но, как правило, сосредоточены на определенных дорогостоящих частях приложения, что делает его недоступным для реальных пользователей. Например, поток HTTP-запросов на страницу входа в систему, дорогостоящий поисковый API или даже поток XML-RPC в WordPress (также известный как pingback-атака WordPress).

Например, поток HTTP-запросов на страницу входа в систему, дорогостоящий поисковый API или даже поток XML-RPC в WordPress (также известный как pingback-атака WordPress).

Уменьшение поверхности атаки

Одним из первых способов смягчения последствий DDoS-атак является минимизация площади поверхности, которая может быть атакована, тем самым ограничивая возможности для злоумышленников и позволяя создавать защиту в одном месте. Мы хотим убедиться, что мы не подвергаем наше приложение или ресурсы портам, протоколам или приложениям, откуда они не ожидают никакой связи. Таким образом, сводя к минимуму возможные точки атаки и позволяя нам сконцентрировать наши усилия по смягчению последствий. В некоторых случаях вы можете сделать это, разместив свои вычислительные ресурсы за сетями распространения контента (CDN) или балансировщиками нагрузки и ограничив прямой интернет-трафик определенными частями вашей инфраструктуры, такими как серверы баз данных. В других случаях вы можете использовать брандмауэры или списки контроля доступа (ACL), чтобы контролировать, какой трафик достигает ваших приложений.

Планирование масштабирования

Двумя ключевыми факторами для смягчения последствий крупномасштабных объемных DDoS-атак являются пропускная способность (или пропускная способность) и способность сервера поглощать и смягчать атаки.

Пропускная способность. При разработке архитектуры ваших приложений убедитесь, что ваш хостинг-провайдер предоставляет достаточные избыточные подключения к Интернету, которые позволяют обрабатывать большие объемы трафика. Поскольку конечной целью DDoS-атак является влияние на доступность ваших ресурсов/приложений, вы должны размещать их не только рядом с вашими конечными пользователями, но и с крупными интернет-биржами, которые дадут вашим пользователям легкий доступ к вашему приложению даже во время больших объемов. трафика. Кроме того, веб-приложения могут пойти еще дальше, используя сети распространения контента (CDN) и службы интеллектуального разрешения DNS, которые обеспечивают дополнительный уровень сетевой инфраструктуры для обслуживания контента и разрешения запросов DNS из мест, которые часто находятся ближе к вашим конечным пользователям.

Объем сервера. Большинство DDoS-атак — это объемные атаки, использующие много ресурсов; поэтому важно, чтобы вы могли быстро увеличить или уменьшить свои вычислительные ресурсы. Вы можете сделать это, используя большие вычислительные ресурсы или ресурсы с такими функциями, как расширенные сетевые интерфейсы или расширенные сетевые возможности, поддерживающие большие объемы. Кроме того, балансировщики нагрузки также часто используются для постоянного мониторинга и перераспределения нагрузки между ресурсами, чтобы предотвратить перегрузку какого-либо одного ресурса.

Знайте, что такое нормальный и ненормальный трафик

Всякий раз, когда мы обнаруживаем повышенный уровень трафика, попадающего на хост, самым базовым уровнем является способность принимать только тот объем трафика, который наш хост может обработать, не влияя на доступность. Эта концепция называется ограничением скорости. Более продвинутые методы защиты могут сделать еще один шаг вперед и разумно принимать только законный трафик, анализируя сами отдельные пакеты. Для этого вам нужно понимать характеристики хорошего трафика, который обычно получает цель, и иметь возможность сравнивать каждый пакет с этим базовым уровнем.

Для этого вам нужно понимать характеристики хорошего трафика, который обычно получает цель, и иметь возможность сравнивать каждый пакет с этим базовым уровнем.

Развертывание брандмауэров для сложных атак приложений

Рекомендуется использовать брандмауэр веб-приложений (WAF) против атак, таких как внедрение SQL или подделка межсайтовых запросов, которые пытаются использовать уязвимость в самом приложении. Кроме того, из-за уникальной природы этих атак вы должны иметь возможность легко создавать настраиваемые средства защиты от незаконных запросов, которые могут иметь такие характеристики, как маскировка под хороший трафик или исходящие с плохих IP-адресов, неожиданных географических мест и т. д. Иногда это также может быть полезно. в смягчении атак, поскольку они получают опытную поддержку для изучения моделей трафика и создания индивидуальных средств защиты.

Зарегистрируйте учетную запись AWS

Ваша учетная запись будет относиться к уровню бесплатного пользования AWS, что позволит вам получить бесплатный практический опыт работы с платформой, продуктами и услугами AWS.

Учитесь с помощью предварительно настроенного шаблона и пошаговых руководств

Настройте защиту от DDoS-атак на AWS

Все клиенты AWS получают преимущества автоматической защиты AWS Shield Standard без дополнительной оплаты.

Поддержка AWS для Internet Explorer заканчивается 31.07.2022. Поддерживаемые браузеры: Chrome, Firefox, Edge и Safari. Узнать больше »

Что такое DDoS-атака? — Распределенный отказ в обслуживании

Содержание

- Что такое DDoS-атака?

- Как работает DDoS-атака?

- Как определить DDoS-атаку?

- Основные типы DDoS-атак

- Как предотвратить DDoS-атаки

- Как смягчить DDoS-атаки

- Дополнительные ресурсы

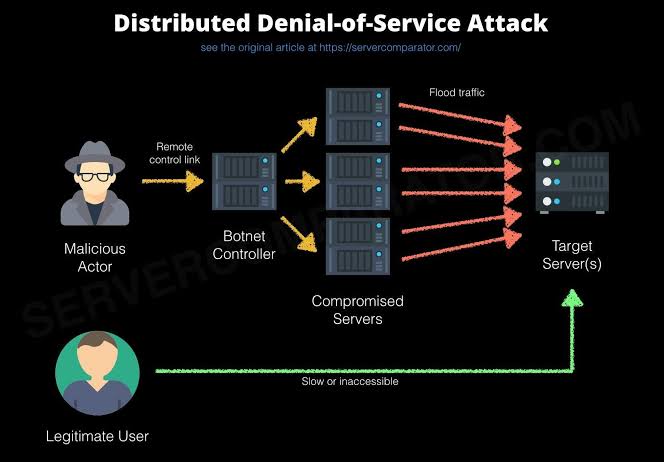

Распределенная атака типа «отказ в обслуживании» (DDoS) происходит, когда несколько компьютеров работают вместе для атаки на один

цель, чтобы нарушить нормальный трафик целевого сервера, службы или сети, подавляя цель или ее

окружающая инфраструктура с потоком интернет-трафика.

DDoS позволяет отправлять экспоненциально больше запросов к цели, что увеличивает мощность атаки. Это также увеличивает сложность атрибуции, поскольку истинный источник атаки сложнее определить.

DDoS-атаки могут иметь разрушительные последствия для онлайн-бизнеса, поэтому нужно понимать, как они работают и как смягчить последствия их быстро критично.

Мотивы для выполнения DDoS широко варьируются, как и типы лиц и организаций, которые выполняют DDoS атаки. Некоторые атаки осуществляются недовольными людьми и хактивистами, желающими уничтожить компанию. просто для того, чтобы заявить о себе, повеселиться, воспользовавшись слабостью, или выразить неодобрение.

Другие распределенные атаки типа «отказ в обслуживании» имеют финансовую мотивацию, например, нарушение работы или закрытие конкурента.

прервать онлайн-операции другого бизнеса, чтобы тем временем украсть бизнес. Другие связаны с вымогательством, в

преступники нападают на компанию и устанавливают программы-вымогатели на свои серверы, а затем вынуждают их платить большую

финансовая сумма для возмещения ущерба.

Целью DDoS-атаки является переполнение устройств, служб и сети намеченной цели фальшивым интернет-трафиком. делая их недоступными или бесполезными для законных пользователей.

В то время как простая атака типа «отказ в обслуживании» включает один «атакующий» компьютер и одну жертву, DDoS-атака полагается на армия зараженных или «ботов» компьютеров, способных выполнять задачи одновременно. Эти ботнеты — группа захваченных устройств, подключенных к Интернету, — способны выполнять крупномасштабные атаки. Злоумышленники берут преимущество уязвимостей безопасности или слабых мест устройства для управления многочисленными устройствами с помощью команд и контроля программное обеспечение. Получив контроль, злоумышленник может дать команду своему ботнету провести DDoS на цель. В этом случае зараженные устройства также становятся жертвами атаки.

Ботнеты, состоящие из скомпрометированных устройств, также могут быть сданы в аренду другим потенциальным злоумышленникам. Часто

ботнет доступен службам «атак по найму», которые позволяют неподготовленным пользователям запускать DDoS

атаки.

Часто

ботнет доступен службам «атак по найму», которые позволяют неподготовленным пользователям запускать DDoS

атаки.

При DDoS-атаке киберпреступники пользуются обычным поведением, которое происходит между сетевыми устройствами и серверами, часто нацелены на сетевые устройства, которые устанавливают соединение с Интернетом. Поэтому злоумышленники сосредотачиваются на граничные сетевые устройства (например, маршрутизаторы, коммутаторы), а не отдельные серверы. DDoS-атака подавляет сеть канал (полоса пропускания) или устройства, обеспечивающие эту пропускную способность.

Лучшим способом обнаружения и идентификации DDoS-атаки является мониторинг и анализ сетевого трафика. Сеть

трафик можно отслеживать через брандмауэр или систему обнаружения вторжений. Администратор может даже установить правила,

создать оповещение при обнаружении аномальной нагрузки трафика и определить источник трафика или падений

сетевые пакеты, отвечающие определенным критериям.

Симптомы DoS-атаки могут напоминать проблемы с доступностью, не связанные со злом, например, технические проблемы с определенным сеть или системный администратор, выполняющий техническое обслуживание. Однако следующие симптомы могут указывать на DoS или DDoS-атака:

- Необычно низкая производительность сети

- Недоступность определенной сетевой службы и/или веб-сайта

- Невозможность доступа к любому веб-сайту

- IP-адрес делает необычно большое количество запросов за ограниченный промежуток времени

- Сервер отвечает ошибкой 503 из-за сбоя службы

- Анализ журнала показал большой всплеск сетевого трафика

- Необычные модели трафика, такие как всплески в нечетные часы дня или модели, которые кажутся необычными

Основные типы DDoS-атак

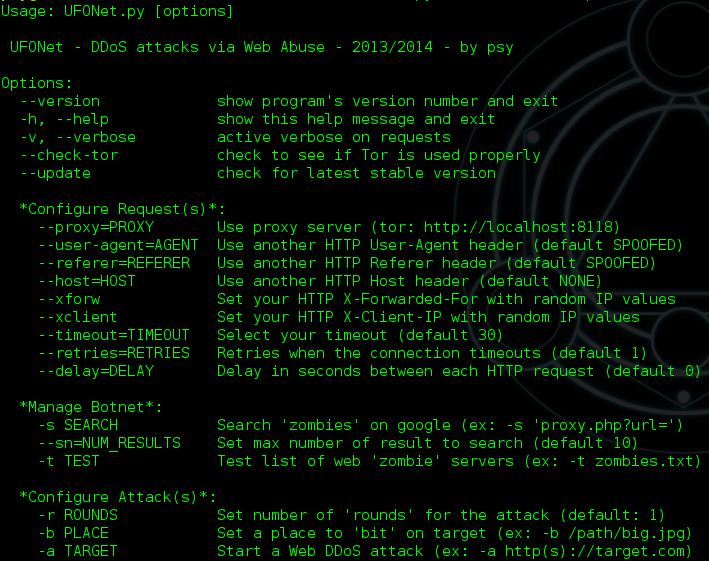

DDoS-атаки и атаки сетевого уровня столь же разнообразны, сколь и сложны. В связи с растущим количеством онлайн

торговых площадок, теперь злоумышленники могут выполнять DDoS-атаки, практически не зная сетей и

кибератаки. Инструменты и службы для атак легкодоступны, что делает пул возможных атак больше, чем

всегда.

Инструменты и службы для атак легкодоступны, что делает пул возможных атак больше, чем

всегда.

Вот четыре наиболее распространенных и изощренных DDoS-атаки, которые в настоящее время нацелены на организации.

DDoS-атаки на приложения, уровень 7

DoS-атаки на приложения с целью исчерпания ресурсов с использованием а также HTTPS, SMTP, FTP, VOIP и другие прикладные протоколы, обладающие уязвимыми местами, что позволяет DoS-атаки. Подобно атакам, нацеленным на сетевые ресурсы, атаки, направленные на ресурсы приложений, происходят в разнообразие вкусов, включая флуд и «низкие и медленные» атаки.

Объемные или объемные атаки

Объемные атаки и атаки с отражением/усилением используют несоответствие соотношений запросов и ответов в

определенные технические протоколы. Злоумышленники отправляют пакеты на серверы-отражатели с исходным IP-адресом.

подделываются под IP-адрес своей жертвы, тем самым косвенно перегружая жертву ответными пакетами. В

высокие показатели, эти ответы вызвали одни из крупнейших объемных DDoS-атак на сегодняшний день. Типичный пример

является рефлективной атакой с усилением DNS

В

высокие показатели, эти ответы вызвали одни из крупнейших объемных DDoS-атак на сегодняшний день. Типичный пример

является рефлективной атакой с усилением DNS

SSL/TLS и шифрованные атаки

Злоумышленники используют протоколы SSL/TLS для маскировки и еще больше усложняют атакующий трафик как на уровне сети, так и на уровне приложений. Многие решения безопасности используют пассивный движок для защиты от атак SSL/TLS, что означает, что они не могут эффективно отличить зашифрованную атаку трафик из зашифрованного законного трафика, ограничивая только скорость запроса.

Для предотвращения атак, подобных этим, требуется защита от DDoS-атак, которая сочетает в себе автоматическое обнаружение на основе машинного обучения. и возможности смягчения с комплексной защитой для любой инфраструктуры: в помещении, частном облаке и общедоступное облако.

Чтобы предотвратить DDoS-атаки, организациям следует учитывать несколько ключевых возможностей для смягчения последствий DDoS-атак:

обеспечить доступность услуги и свести к минимуму ложные срабатывания. Использование поведенческих технологий, понимание

плюсы и минусы различных вариантов развертывания DDoS и возможность смягчить массив атак DDoS

vectors имеет важное значение для предотвращения DDoS-атак.

Использование поведенческих технологий, понимание

плюсы и минусы различных вариантов развертывания DDoS и возможность смягчить массив атак DDoS

vectors имеет важное значение для предотвращения DDoS-атак.

Следующие возможности имеют решающее значение для предотвращения DDoS-атак:

Автоматизация

Учитывая современные динамические и автоматические DDoS-атаки, организации не хотят полагаться на ручную защиту. А услуга, не требующая вмешательства клиента, с полностью автоматизированным жизненным циклом атаки — данные сбор, обнаружение атак, перенаправление трафика и смягчение последствий атак — обеспечивает лучшее качество защита.

Защита на основе поведения

Ключевое значение имеет решение по смягчению последствий DDoS-атак, которое блокирует атаки, не затрагивая законный трафик. Решения, которые

использовать алгоритмы машинного обучения и поведенческие алгоритмы, чтобы понять, что представляет собой законное поведение и

автоматически блокирует вредоносные атаки. Это повышает точность защиты и сводит к минимуму ложные

плюсы.

Это повышает точность защиты и сводит к минимуму ложные

плюсы.

Очистка емкости и глобальной сети

DDoS-атаки увеличиваются по количеству, серьезности, сложности и продолжительности. Если столкнулись с большими объемными или одновременных атак, облачные службы DDoS должны обеспечивать надежную глобальную сеть безопасности, которая масштабируется с несколько Тбит/с с выделенными центрами очистки, отделяющими чистый трафик от DDoS атакующий трафик.

Несколько вариантов развертывания

Гибкость моделей развертывания имеет решающее значение, поэтому организация может адаптировать свою службу защиты от DDoS-атак в соответствии со своими потребностями. потребности, бюджет, топология сети и профиль угроз. Подходящая модель развертывания — гибридная, по запросу или постоянная облачная защита — зависит от топологии сети, среды размещения приложений и чувствительность к задержкам и латентности.

Комплексная защита от множества векторов атак

Ландшафт угроз постоянно развивается. Решение по предотвращению DDoS-атак, предлагающее самую широкую защиту,

не ограничивается только защитой от атак на сетевом уровне и включает защиту от вышеупомянутых атак

вектора имеет решающее значение.

Решение по предотвращению DDoS-атак, предлагающее самую широкую защиту,

не ограничивается только защитой от атак на сетевом уровне и включает защиту от вышеупомянутых атак

вектора имеет решающее значение.

Существует несколько важных шагов и мер, которые может предпринять организация, чтобы смягчить DDoS-атаку. Это включает своевременная коммуникация как с внутренними заинтересованными сторонами, так и с третьими провайдерами, анализ атак, активация базовых контрмеры (например, ограничение скорости) и более совершенная защита от DDoS-атак и анализ.

Вот пять шагов, которые необходимо выполнить, чтобы смягчить DDoS-атаку.

Шаг 1: Предупредите ключевых заинтересованных лиц

Предупредите основных заинтересованных лиц внутри организации об атаке и шагах, которые предпринимаются для ее смягчения.

Примеры ключевых заинтересованных сторон включают директора по информационной безопасности, центр управления безопасностью (SoC), ИТ-директора,

руководителей, бизнес-менеджеров затронутых служб и т. д. Предупреждение должно быть кратким, но информативным.

д. Предупреждение должно быть кратким, но информативным.

Ключевая информация должна включать:

- Что происходит

- Когда началась атака

- Какие активы (приложения, службы, серверы и т. д.) затронуты

- Влияние на пользователей и клиентов

- Какие шаги предпринимаются для смягчения атаки

Шаг 2. Уведомление вашего поставщика услуг безопасности

Вы также можете уведомить своего поставщика услуг безопасности и инициировать действия с их стороны, чтобы помочь смягчить атака.

Вашим провайдером безопасности может быть ваш интернет-провайдер (ISP), провайдер веб-хостинга или выделенный

сервис безопасности. Каждый тип поставщика имеет разные возможности и объем услуг. Ваш интернет-провайдер может вам помочь

свести к минимуму количество вредоносного сетевого трафика, достигающего вашей сети, в то время как ваш провайдер веб-хостинга может

поможет вам свести к минимуму влияние на приложения и соответствующим образом масштабировать службу. Аналогичным образом службы безопасности

обычно имеют специальные инструменты для борьбы с DDoS-атаками.

Аналогичным образом службы безопасности

обычно имеют специальные инструменты для борьбы с DDoS-атаками.

Даже если у вас еще нет предварительно определенного соглашения на обслуживание или вы не подписаны на их DDoS предлагают защиту, тем не менее, вы должны обратиться к ним, чтобы узнать, как они могут помочь.

Шаг 3. Активируйте меры противодействия

Если у вас уже есть средства противодействия DDoS, активируйте их. В идеале эти контрмеры инициировать немедленно при обнаружении атаки. Однако в некоторых случаях определенные инструменты, такие как внештатные аппаратные устройства или активируемые вручную службы смягчения последствий по требованию — может потребоваться клиент, чтобы инициировать их вручную.

Один из подходов заключается в реализации списков управления доступом на основе IP (aCl) для блокировки всего трафика, исходящего от атаки.

источники. Это выполняется на уровне сетевого маршрутизатора и обычно может выполняться либо вашей сетью,

команда или ваш интернет-провайдер. Это полезный подход, если атака исходит из одного источника или небольшого числа

источники атаки. Однако, если атака исходит из большого пула IP-адресов, этот подход может не подойти.

помощь.

Это полезный подход, если атака исходит из одного источника или небольшого числа

источники атаки. Однако, если атака исходит из большого пула IP-адресов, этот подход может не подойти.

помощь.

Если целью атаки является приложение или веб-служба, вы можете ограничить количество одновременных соединения приложений. Этот подход известен как ограничение скорости и часто является излюбленным подходом веб-разработчиков. хостинг-провайдеры и CDN. Обратите внимание, что этот подход подвержен высокой степени ложных срабатываний, потому что он не может отличить вредоносный и законный пользовательский трафик.

Специализированные средства защиты от DDoS-атак обеспечат вам максимальную защиту от DDoS-атак. Меры защиты от DDoS-атак можно развернуть как устройство в вашем центре обработки данных, как облачную службу очистки или как гибридную решение, объединяющее аппаратное устройство и облачный сервис.

Шаг 4. Отслеживание хода атаки

Во время атаки следите за ходом атаки, чтобы увидеть, как она развивается. Это должно включать:

Это должно включать:

- Какой это тип DDoS-атаки? Это флуд на уровне сети или атака на уровне приложений?

- Каковы характеристики атаки? Насколько велика атака, как с точки зрения бит в секунду, так и пакетов в секунду?

- Атака исходит из одного IP-источника или нескольких источников? Можете ли вы их идентифицировать?

- Как выглядит схема атаки? Это единичный устойчивый потоп или взрывная атака? Имеет ли это использовать один протокол или использовать несколько векторов атак?

- Цели атаки остаются прежними или злоумышленники со временем меняют свои цели?

Отслеживание развития атаки также поможет вам настроить защиту, чтобы остановить ее.

Этап 5. Оценка эффективности защиты

Наконец, по мере развития атаки и активации мер противодействия оцените их эффективность.

Ваш поставщик систем безопасности должен предоставить документ соглашения об уровне обслуживания, подтверждающий его обязательства по обслуживанию.