Что такое логин и пароль при регистрации, как его придумать и восстановить?

Уже давно не вызывает затруднений ответ на вопрос – что такое логин. Пользователей волнует проблема выбора – среди многообразия аккаунтов очень часто попадаются одинаковые имена. Здесь могут прийти на помощь создатели сайтов, предлагая набор символов и цифр для создания уникального никнейма.

Что такое логин и пароль?

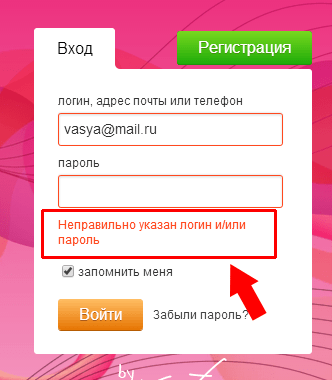

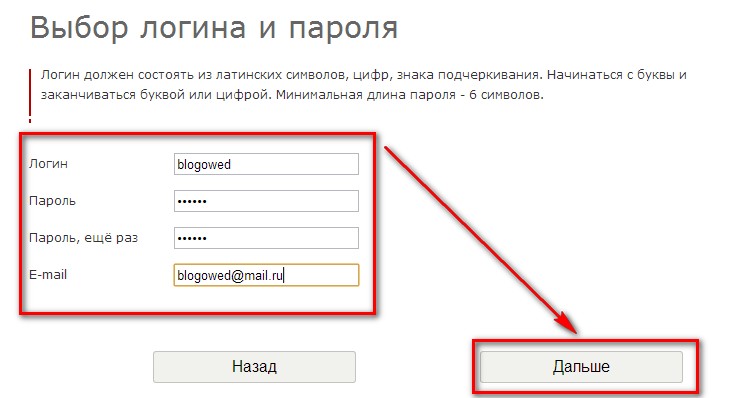

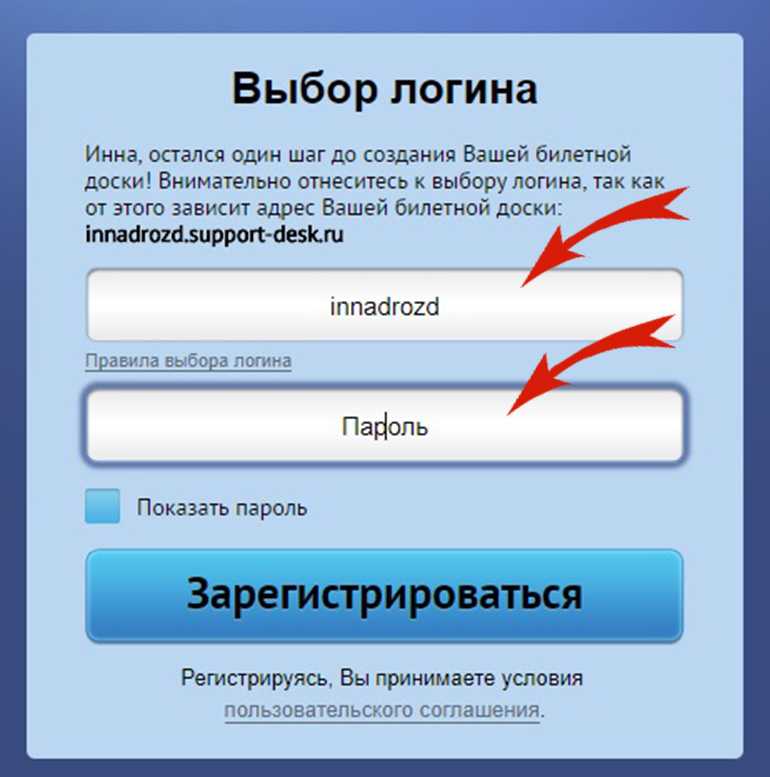

Мы уже не можем представить себе жизни без интернета – общение с друзьями, поиск информации, литературные и музыкальные произведения – все сконцентрировано в мировой паутине. Придумал уникальный логин, пароль — и все информационные богатства сети в твоем распоряжении. Что такое логин при регистрации — это имя пользователя, с которым он будет заходить на ресурс. Пароль — это секретный набор цифр и букв (может состоять только из цифр или только из букв), который вводится вместе с логином для входа в аккаунт.

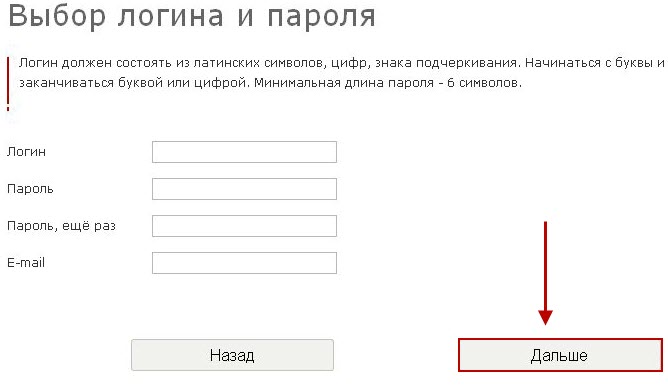

Как придумать логин?

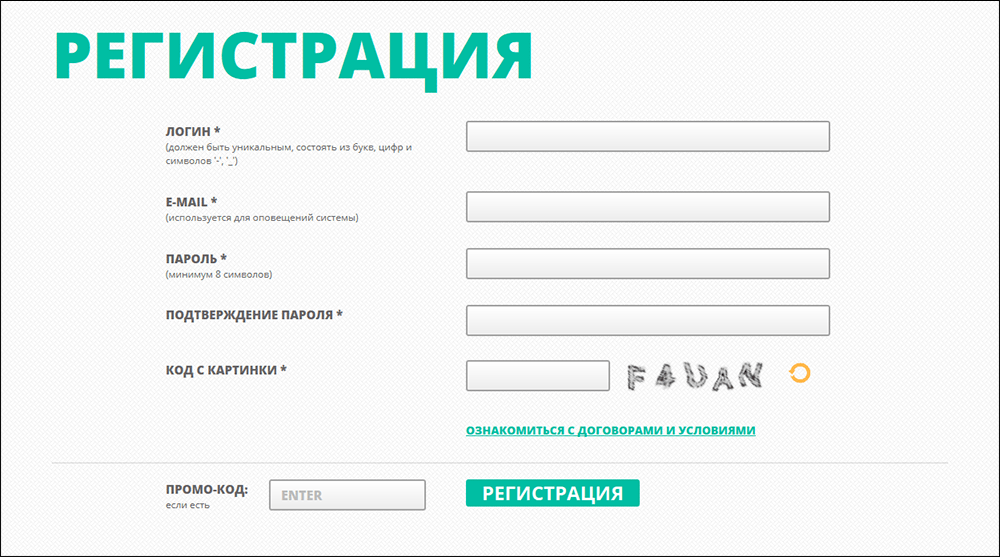

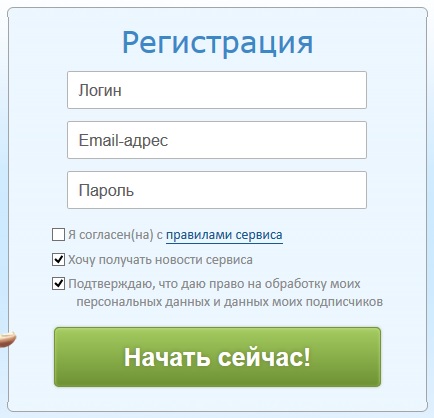

Вроде бы простая задача — придумать уникальное имя, а сложностей вызывает немало – то пароль слишком прост, то логин занят. Как создать логин и пароль для аккаунта, чтобы сохранить уникальность и не забыть его через пять минут после верификации? Простые решения того, как придумать логин для почты или любого другого сервиса:

Как создать логин и пароль для аккаунта, чтобы сохранить уникальность и не забыть его через пять минут после верификации? Простые решения того, как придумать логин для почты или любого другого сервиса:

- переверните свое имя задом наперед – Aniram;

- используйте символы – Belo4ka;

- некоторые сайты сами предлагают уникальные буквы и цифры из которых можно выбрать подходящие;

- вход на многие ресурсы возможен через социальные сети и логином станет имя в соцсети.

Как узнать свой логин?

Некоторые сервисы сами присваивают пользователю имя, и пароль. Это могут быть интернет-провайдеры, онлайн-банки, сайты поставщиков услуг мобильной связи и многие другие сервисы. Как узнать свой логин и пароль, если его присвоил владелец сервиса?

- При заключении договора с интернет-провайдером, вам автоматически присваивается логин и первичный пароль, который затем вы должны сменить. Ваши данные прописаны в договоре на услуги.

- Интернет-банки, присваивая пользователю уникальное сетевое имя, прописывают его в дополнительном соглашении, в котором регламентируются услуги онлайн-банка.

- Мобильные операторы в качестве логина используют номер телефона.

- Сервисы госуслуг также могут предустанавливать личные данные. Для того, чтобы залогиниться в личном кабинете налогоплательщика на сайте налоговой, необходимо с паспортом прийти в инспекцию и получить свои реквизиты, где логином будет ваш ИНН, а пароль нужно будет сменить при первом входе на сайт.

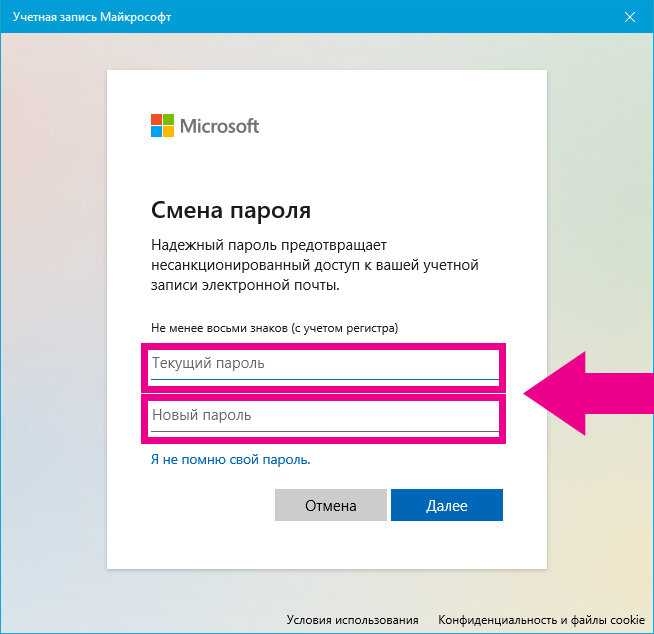

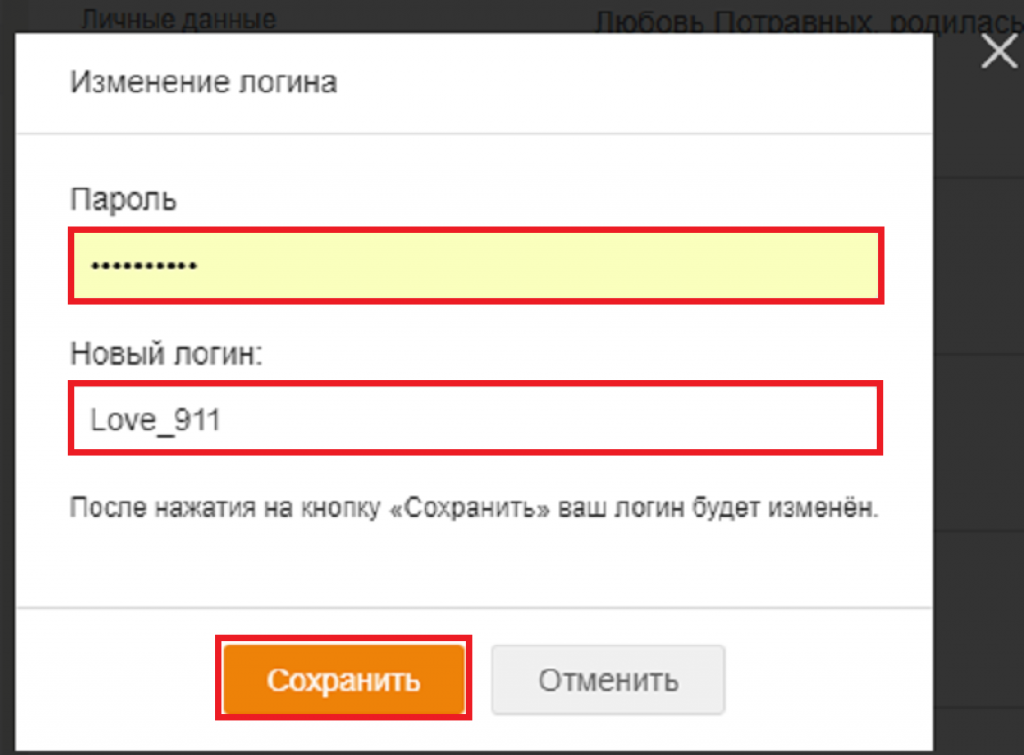

Как изменить логин?

Если вы решили изменить логин, сделать это будет легко, вам потребуется всего несколько минут. В любом аккаунте есть раздел редактирования ваших личных данных. Здесь можно изменить пароль, адрес электронной почты, картинку на аватарке. Рассмотрим, как поменять логин:

- зайти в раздел «Настройки»;

- в этом разделе кликнуть на пункт «логин» или «редактировать личные данные»;

- изменить имя пользователя;

- некоторые сервисы потребуют для подтверждения изменений ввести пароль или номер телефона;

- после введения подтверждающего кода вы можете сохранить изменения;

- невозможно сменить логин электронной почты, для чтобы получить почтовый ящик с другим логином, придется регистрировать новую учетную запись.

Как восстановить логин?

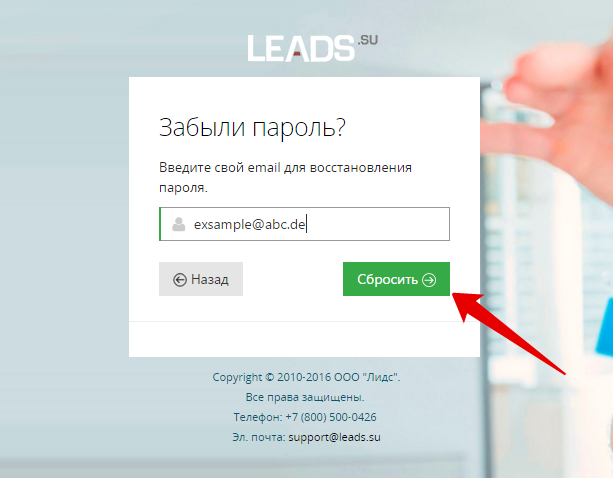

Если ваше сетевое имя не предустановлено владельцем сервиса, его можно легко забыть, особенно, когда у вас много регистраций и на всех сайтах вы используете разные учетные данные. В этом случае вам пригодится информация, как восстановить логин и пароль. Некоторые сервисы предлагают вспомнить секретный вопрос, и если вы регистрировались много лет назад, забыли и ответ, и сам вопрос, восстановить данные будет сложно, но в большинстве случаев это быстрая и легкая процедура. Итак, что делать, если забыл логин и пароль:

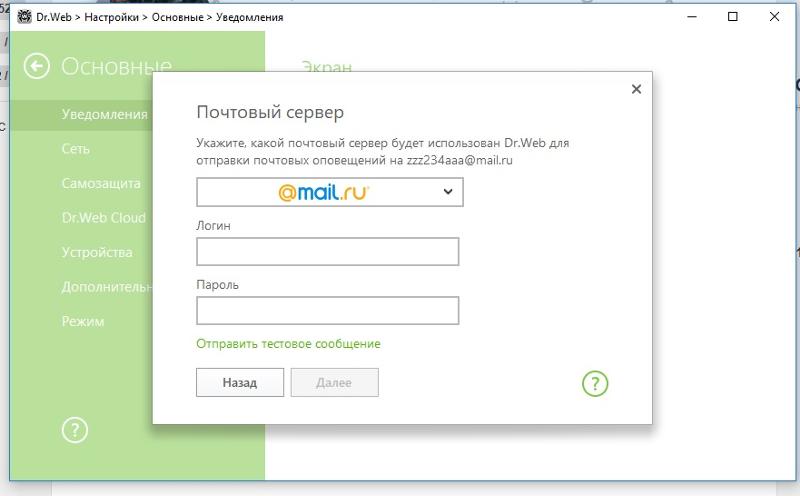

- В меню «вспомнить логин» вам предложат сообщить дополнительный телефон или e-mail.

- На этот адрес или телефонный номер придет сообщение, содержащее ваш логин.

- При первичной регистрации на сайте на электронную почту приходит сообщение, подтверждающее регистрацию. Не удаляйте его, там указан ваш логин и пароль.

- Можно написать в службу техподдержки сайта и описать проблему, с вами свяжутся и помогут восстановить забытый логин.

Как удалить логин?

Если в настройках браузера активирована функция сохранения паролей, то при входе на сервис, в окне ввода логина будут отображаться несколько ваших имен пользователей, среди них будут и старые, неиспользуемые. Чтобы не запутаться в обилии сохраненных личных данных, необходимо периодически их убирать. Как удалить старые пароли и логины из разных браузеров:

- Mozilla Firefox. В меню «инструменты» кликнуть вкладку «настройка», выбрать вкладку «защита», найти список сохраненных паролей и удалить ненужные.

- Google Chrome. Наверху справа выбрать меню «настройка и управление», в открывшемся окне кликнуть пункт «настройки», пролистать страницу до самого низа и выбрать пункт «дополнительно». В этом пункте, перейдя на вкладку «формы и пароли», выбрать ненужные данные и удалить.

- Internet Explorer. В этом браузере для удаления старых паролей нужно зайти на сайт, личные данные на котором вы хотите удалить. Сначала нужно выйти из аккаунта, затем, кликнув по окошку авторизации, выбрать клавишей «вверх-вниз» устаревшие логины из выпавшего списка и нажать Delete, при этом удалится и логин, и его пароль.

Статьи по теме:

Шантаж и вымогательство — как себя вести с шантажистом? Шантаж — распространенное явление сегодня. Попасться на удочку вымогателя может каждый. Поэтому важно знать, как распознать, что вы стали жертвой шантажиста, как выпутаться из сложившейся ситуации и как доказать факт преступной манипуляции. |

Что за программа True Key, для чего она нужна и как ею пользоваться? Часто пользователи задаются вопросом, что за программа True Key и как она попала на компьютер. Это приложение, имеющее официальных разработчиков, но его распространение не всегда легально и не всем нужно, поэтому надо знать, как лучше его удалить. |

|

Квантовый компьютер — правда или вымысел? Все чаще мы слышим и читаем новости про квантовый компьютер. Такая техника имеет непривычный и непонятный для многих принцип, но изменение системы работы позволяет добиться высокой скорости, решать неразрешимые сейчас задачи. | Что такое интерфейс и каким он бывает? Что такое интерфейс — многие думают, что это просто картинка, но в действительности понятие возникло еще со времен первых вычислительных машин. Сегодня термин имеет несколько значений, и у каждого – своя смысловая структура и функциональные составляющие. |

Что такое логин и как его создать?

Как бы странно это не казалось, но логины используют многие из нас. Не верите? Попробуйте авторизоваться в социальной сети — вас обязательно попросят указать логин. Есть аккаунт в интернет-банке? Без логина вы не войдете в личный кабинет. Так что же это такое — логин?

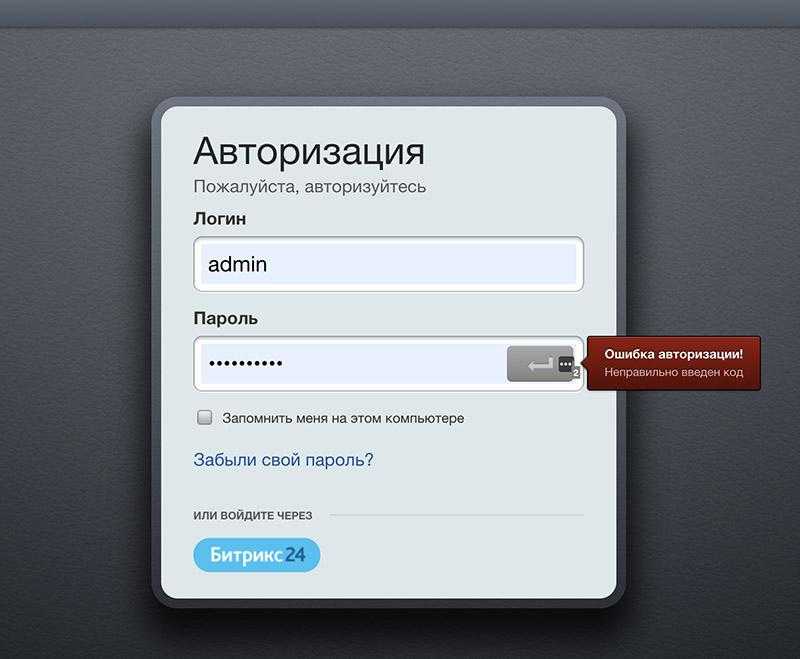

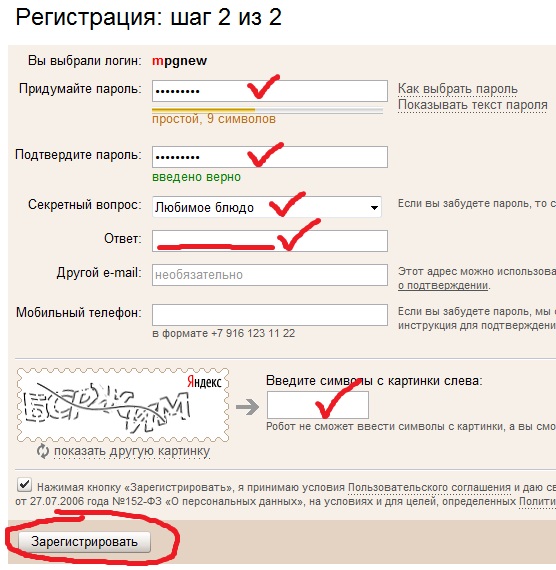

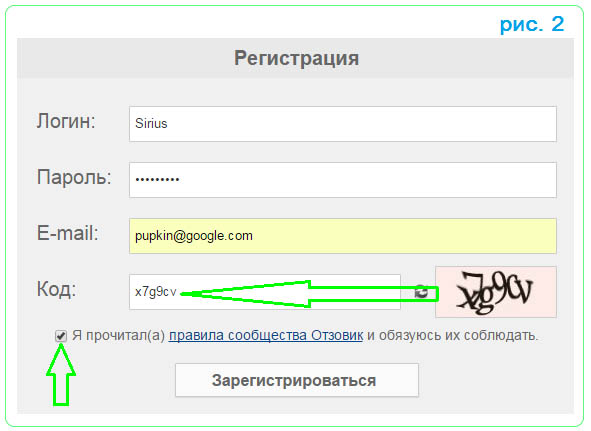

Логин — это имя или идентификатор учетной записи пользователя, который позволяет пользователю пройти авторизацию (идентификацию). В последнее время все чаще вместе с логином используется дополнительный способ сверки данных для лучшей защиты аккаунта. Например, после введения логина и пароля пользователю нужно ответить на секретный вопрос, который он задал при регистрации, или указать набор цифр или символов, которые он получит в СМС-сообщении к привязанному к аккаунту номеру телефона.

Например, после введения логина и пароля пользователю нужно ответить на секретный вопрос, который он задал при регистрации, или указать набор цифр или символов, которые он получит в СМС-сообщении к привязанному к аккаунту номеру телефона.

Почему логин так называется? Есть такое словосочетание Log in, которое означает «вход в систему». Пользователями на заре развития интернета решено было объединить словосочетание в единое слово Login и использовать в качестве указания идентификатора. Это слово прижилось и у нас, хотя в нашем языке есть слово «идентификатор», которое точно отражать всю суть. Интересно, что слово «логин» прямо в таком виде указывают на сайте многие сервисы.

Что есть логин? Логином может быть:

- Адрес электронной почты (e-mail).

- Набор цифр.

- Набор букв.

- Набор символов.

- Имя пользователя.

- Номер мобильного телефона.

Примеры логина? Все зависит от сервиса, где вы регистрируетесь. На некоторых сервисах в качестве логина обязательно используется адрес электронной почты, на других — любой набор букв или символов вроде 123abc, где-то — номер сотового телефона. Более конкретно это вы можете выяснить на сервисе, где будете проходить регистрацию.

На некоторых сервисах в качестве логина обязательно используется адрес электронной почты, на других — любой набор букв или символов вроде 123abc, где-то — номер сотового телефона. Более конкретно это вы можете выяснить на сервисе, где будете проходить регистрацию.

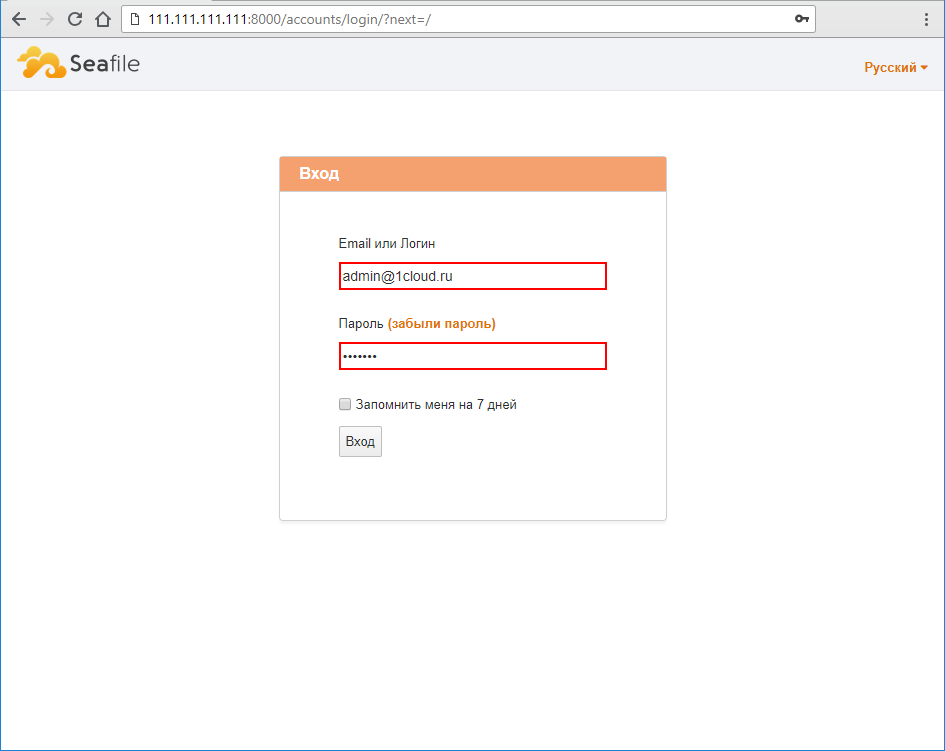

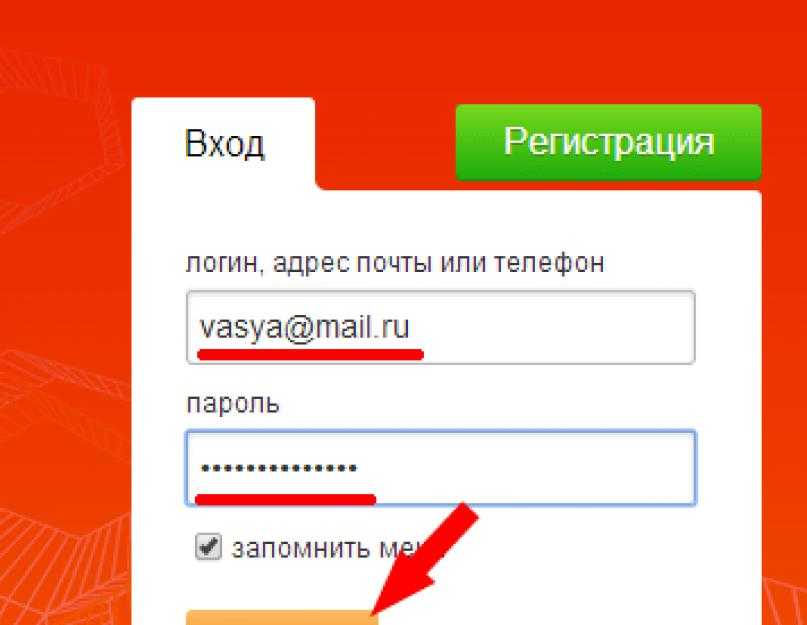

Теперь приведем примеры сервисов, где нужно вводить логин для общего понимания.

Разумеется, нельзя обойтись без социальной сети ВКонтакте: здесь вам предложат ввести телефон или e-mail — в данном случае и номер телефона, и адрес электронной почты, которые привязаны к аккаунту, выполняют роль логина. Да, вы можете ввести что-то одно (почту или телефон) и система примет это как логин.

Идем далее — Сбербанк Онлайн. Это интернет-банкинг для совершения платежей, просмотра счетов, перевода средств и т.д. Здесь также в обязательном порядке нужно ввести логин, который вы получаете при регистрации личного кабинета (в офисе или банкомате).

Напоследок — Яндекс.Почта. Да, и здесь тоже нужно вводить логин — тот самый набор букв, который вы когда-то придумали при регистрации на сайте.

Как вы могли заметить, везде помимо логина нужно вводить пароль, это стандартная процедура. Более того, помимо пароля система может попросить вас ввести дополнительные данные, которые защищают аккаунт от взлома — именно об этом мы рассказали в начале статьи.

Теперь вы знаете, что такое логин.

Уважаемые пользователи! Если наш сайт вам помог или что-то в нем не понравилось, будем рады, если вы оставите комментарий. Заранее большое спасибо.

Создать логин — SQL Server

- Статья

- 11 минут на чтение

Применяется к: SQL Server База данных SQL Azure Azure SQL Управляемый экземпляр Azure Synapse Analytics Analytics Platform System (PDW)

В этой статье описывается создание входа в SQL Server или базу данных SQL Azure с помощью SQL Server Management Studio (SSMS).

Справочная информация

Логин — это субъект безопасности или объект, который может быть аутентифицирован защищенной системой. Пользователям требуется логин для подключения к SQL Server. Вы можете создать логин на основе субъекта Windows (например, пользователя домена или группы домена Windows) или создать логин, не основанный на субъекте Windows (например, логин SQL Server).

Примечание

Чтобы использовать аутентификацию SQL Server, компонент Database Engine должен использовать смешанный режим аутентификации. Дополнительные сведения см. в разделе Выбор режима аутентификации.

В Azure SQL представлены участники сервера Azure Active Directory (логины), которые будут использоваться для аутентификации в базе данных SQL Azure, Управляемом экземпляре Azure SQL и Azure Synapse Analytics (только для выделенных пулов SQL).

В качестве субъекта безопасности разрешения могут предоставляться для входа в систему. Область входа — это весь механизм базы данных. Чтобы подключиться к определенной базе данных на экземпляре SQL Server, имя входа должно быть сопоставлено с пользователем базы данных. Разрешения внутри базы данных предоставляются и запрещаются пользователю базы данных, а не логину. Разрешения, которые распространяются на весь экземпляр SQL Server (например, CREATE ENDPOINT ) может быть предоставлено логину.

Область входа — это весь механизм базы данных. Чтобы подключиться к определенной базе данных на экземпляре SQL Server, имя входа должно быть сопоставлено с пользователем базы данных. Разрешения внутри базы данных предоставляются и запрещаются пользователю базы данных, а не логину. Разрешения, которые распространяются на весь экземпляр SQL Server (например, CREATE ENDPOINT ) может быть предоставлено логину.

Примечание

Когда логин подключается к SQL Server, удостоверение проверяется в базе данных master. Используйте пользователей автономной базы данных для аутентификации подключений к SQL Server и базе данных SQL на уровне базы данных. При использовании пользователей автономной базы данных вход в систему не требуется. Автономная база данных — это база данных, изолированная от других баз данных и от экземпляра SQL Server или базы данных SQL (и основной базы данных), в которой размещена база данных. SQL Server поддерживает пользователей автономной базы данных для проверки подлинности Windows и SQL Server. При использовании базы данных SQL объедините пользователей автономной базы данных с правилами брандмауэра на уровне базы данных. Дополнительные сведения см. в разделе Пользователи автономной базы данных — создание переносимой базы данных.

При использовании базы данных SQL объедините пользователей автономной базы данных с правилами брандмауэра на уровне базы данных. Дополнительные сведения см. в разделе Пользователи автономной базы данных — создание переносимой базы данных.

Безопасность

SQL Server требует разрешения ALTER ANY LOGIN или ALTER LOGIN на сервере.

Для базы данных SQL требуется членство в роли loginmanager .

Создайте имя входа с помощью SSMS для SQL Server

В обозревателе объектов разверните папку экземпляра сервера, в котором вы хотите создать новое имя входа.

Щелкните правой кнопкой мыши папку Security , выберите New и выберите Логин… .

В диалоговом окне Login — New на странице General введите имя пользователя в поле Имя для входа . В качестве альтернативы выберите Search.

.. , чтобы открыть диалоговое окно Select User or Group .

.. , чтобы открыть диалоговое окно Select User or Group .Если выбрать Поиск… :

Под Выберите этот тип объекта , выберите Типы объектов… , чтобы открыть Типы объектов и выберите любой или все из следующего: Встроенные участники безопасности , Группы и Пользователи . Встроенные участники безопасности и Пользователи выбраны по умолчанию. Когда закончите, выберите OK .

В разделе В этом расположении выберите Locations… , чтобы открыть диалоговое окно Locations и выберите одно из доступных расположений серверов. Когда закончите, выберите ОК .

В поле Введите имя объекта для выбора (примеры) , введите имя пользователя или группы, которых вы хотите найти.

Дополнительные сведения см. в разделе Диалоговое окно «Выбор пользователей, компьютеров или групп».

Дополнительные сведения см. в разделе Диалоговое окно «Выбор пользователей, компьютеров или групп».Выберите Расширенный… для расширенных параметров поиска. Дополнительные сведения см. в разделе Диалоговое окно «Выбор пользователей, компьютеров или групп» — страница «Дополнительно».

Выберите OK .

Чтобы создать логин на основе принципала Windows, выберите Аутентификация Windows . Это выбор по умолчанию.

Чтобы создать имя входа, сохраняемое в базе данных SQL Server, выберите Проверка подлинности SQL Server .

В поле Пароль введите пароль для нового пользователя. Введите этот пароль еще раз в поле Confirm Password .

При изменении существующего пароля выберите Укажите старый пароль , а затем введите старый пароль в поле Старый пароль .

Чтобы применить параметры политики паролей для сложности и применения, выберите Применить политику паролей . Дополнительные сведения см. в разделе Политика паролей. Это параметр по умолчанию, когда выбрана проверка подлинности SQL Server .

Чтобы применить параметры политики паролей для истечения срока действия, выберите Применить срок действия пароля . Чтобы активировать этот флажок, необходимо выбрать Enforce password policy . Это параметр по умолчанию, когда выбрана проверка подлинности SQL Server .

Чтобы заставить пользователя создать новый пароль после первого входа в систему, выберите Пользователь должен сменить пароль при следующем входе в систему . Для включения этого флажка необходимо выбрать принудительно истечение срока действия пароля . Это параметр по умолчанию, когда выбрана проверка подлинности SQL Server .

Чтобы связать логин с автономным сертификатом безопасности, выберите Сопоставлено с сертификатом , а затем выберите имя существующего сертификата из списка.

Чтобы связать логин с автономным асимметричным ключом, выберите Сопоставить с асимметричным ключом , а затем выберите имя существующего ключа из списка.

Чтобы связать логин с учетными данными безопасности, выберите Сопоставлено с учетными данными , а затем либо выберите существующие учетные данные из списка, либо выберите Добавить , чтобы создать новые учетные данные. Чтобы удалить сопоставление с учетными данными безопасности из входа в систему, выберите учетные данные из Сопоставленные учетные данные и выберите Удалить . Дополнительные сведения об учетных данных в целом см. в разделе Учетные данные (модуль базы данных).

Из списка База данных по умолчанию выберите базу данных по умолчанию для входа в систему.

Мастер используется по умолчанию для этой опции.

Мастер используется по умолчанию для этой опции.Из списка Язык по умолчанию выберите язык по умолчанию для входа в систему.

Выберите OK .

Дополнительные параметры

Диалоговое окно Вход — Новый также предлагает параметры на четырех дополнительных страницах: Роли сервера , Сопоставление пользователей , Защищаемые объекты и Статус .

Серверные роли

Примечание

Эти роли сервера недоступны для базы данных SQL.

На странице Роли сервера перечислены все возможные роли, которые можно назначить новому логину. Доступны следующие параметры:

bulkadmin флажок

Члены фиксированной роли сервера bulkadmin могут выполнять оператор BULK INSERT.

dbcreator флажок

Члены фиксированной роли сервера dbcreator могут создавать, изменять, удалять и восстанавливать любую базу данных.

diskadmin флажок

Члены фиксированной роли сервера diskadmin могут управлять файлами на диске.

processadmin флажок

Члены фиксированной роли сервера processadmin могут завершать процессы, запущенные в экземпляре компонента Database Engine.

public флажок

Все пользователи, группы и роли SQL Server по умолчанию принадлежат фиксированной роли сервера public .

безопасностьадмин флажок

Члены фиксированной роли сервера securityadmin управляют входами в систему и их свойствами. Они могут ПРЕДОСТАВЛЯТЬ, ЗАПРЕЩАТЬ и ОТМЕНЯТЬ разрешения на уровне сервера. Они также могут GRANT, DENY и REVOKE разрешения на уровне базы данных. Кроме того, они могут сбрасывать пароли для входа в SQL Server.

serveradmin флажок

Члены фиксированной роли сервера serveradmin могут изменять параметры конфигурации всего сервера и выключать сервер.

setupadmin флажок

Члены фиксированной роли сервера setupadmin могут добавлять и удалять связанные серверы, а также выполнять некоторые системные хранимые процедуры.

sysadmin флажок

Члены фиксированной роли сервера sysadmin могут выполнять любые действия в компоненте Database Engine.

Сопоставление пользователей

На странице Сопоставление пользователей перечислены все возможные базы данных и роли в этих базах данных, которые можно применить к входу в систему. Выбранные базы данных определяют членство в ролях, доступное для входа в систему. На этой странице доступны следующие опции:

Пользователи, сопоставленные с этим логином

Выберите базы данных, к которым может получить доступ этот логин. Когда вы выбираете базу данных, ее допустимые роли базы данных отображаются на панели Роль базы данных для: имя_базы_данных .

Карта

Разрешить вход для доступа к базам данных, перечисленным ниже.

База данных

Список баз данных, доступных на сервере.

Пользователь

Укажите пользователя базы данных для сопоставления с логином. По умолчанию пользователь базы данных имеет то же имя, что и логин.

Схема по умолчанию

Указывает схему пользователя по умолчанию. Когда пользователь впервые создается, его схема по умолчанию — dbo . Можно указать схему по умолчанию, которая еще не существует. Вы не можете указать схему по умолчанию для пользователя, сопоставленного с группой Windows, сертификатом или асимметричным ключом.

Учетная запись гостя включена для: имя_базы_данных

Атрибут только для чтения, указывающий, включена ли учетная запись гостя в выбранной базе данных. Используйте Статус страницы диалогового окна Свойства входа учетной записи гостя, чтобы включить или отключить учетную запись гостя.

Членство в роли базы данных для: имя_базы_данных

Выберите роли для пользователя в указанной базе данных. Все пользователи являются членами роли public в каждой базе данных и не могут быть удалены. Дополнительные сведения о ролях базы данных см. в разделе Роли уровня базы данных.

Защищаемые активы

Защищаемые активы 9На странице 0016 перечислены все возможные защищаемые объекты и разрешения на эти защищаемые объекты, которые могут быть предоставлены для входа в систему. На этой странице доступны следующие параметры:

Верхняя сетка

Содержит один или несколько элементов, для которых можно установить разрешения. Столбцы, отображаемые в верхней сетке, различаются в зависимости от принципала или защищаемого объекта.

Чтобы добавить элементы в верхнюю сетку:

Выбрать Поиск .

В В диалоговом окне Добавить объекты выберите один из следующих вариантов: Конкретные объекты.

.. , Все объекты типов… или Сервер имя_сервера . Выберите ОК .

.. , Все объекты типов… или Сервер имя_сервера . Выберите ОК .Примечание

Выбор Сервер имя_сервера автоматически заполняет верхнюю сетку всеми защищаемыми объектами этих серверов.

Если выбрать Конкретные объекты… :

В диалоговом окне Выберите объекты в разделе Выберите эти типы объектов выберите Типы объектов… .

В диалоговом окне Select Object Types выберите любой или все из следующих типов объектов: Конечные точки , Логины , Серверы , Группы доступности и Роли сервера . Выберите ОК .

Под Введите имена объектов для выбора (примеры) , выберите Обзор.

.. .

.. .В диалоговом окне Browse for Objects выберите любой из доступных объектов того типа, который вы выбрали в диалоговом окне Select Object Types , а затем выберите OK .

В диалоговом окне Select Objects выберите OK .

Если выбрать Все объекты типов… , в Выберите типы объектов выберите любой или все из следующих типов объектов: Конечные точки , Логины , Серверы , Группы доступности и Роли сервера . Выберите ОК .

Имя

Имя каждого основного или защищаемого объекта, добавляемого в сетку.

Тип

Описывает тип каждого элемента.

Вкладка «Явный»

Список возможных разрешений для защищаемого объекта, выбранных в верхней сетке. Не все параметры доступны для всех явных разрешений.

Не все параметры доступны для всех явных разрешений.

Разрешения

Имя разрешения.

Праводатель

Принципал, предоставивший разрешение.

Предоставить

Выберите, чтобы предоставить это разрешение для входа в систему. Снимите флажок, чтобы отозвать это разрешение.

С предоставлением

Отражает состояние параметра С ПРЕДОСТАВЛЕНИЕМ для указанного разрешения. Это поле доступно только для чтения. Чтобы применить это разрешение, используйте оператор GRANT.

Запретить

Выберите, чтобы запретить это разрешение на вход в систему. Снимите флажок, чтобы отозвать это разрешение.

Состояние

На странице Состояние перечислены некоторые параметры проверки подлинности и авторизации, которые можно настроить для выбранного входа в SQL Server.

На этой странице доступны следующие параметры:

Разрешение на подключение к ядру базы данных

При работе с этим параметром вы должны думать о выбранном входе в систему как о принципале, которому можно предоставить или запретить разрешение на защищаемый объект.

Выберите Предоставить , чтобы предоставить разрешение CONNECT SQL для входа в систему. Выберите Запретить , чтобы запретить ПОДКЛЮЧЕНИЕ SQL к входу в систему.

Логин

При работе с этой настройкой вы должны рассматривать выбранный логин как запись в таблице. Изменения перечисленных здесь значений будут применены к записи.

Отключенный логин продолжает существовать как запись. Но если он попытается подключиться к SQL Server, логин не будет аутентифицирован.

Выберите этот параметр, чтобы включить или отключить этот логин. Этот параметр использует оператор ALTER LOGIN с параметром ENABLE или DISABLE.

Аутентификация SQL Server

Флажок Вход заблокирован доступен только в том случае, если выбранный логин подключается с использованием аутентификации SQL Server и вход заблокирован. Этот параметр доступен только для чтения. Чтобы разблокировать заблокированный логин, выполните команду ALTER LOGIN с параметром UNLOCK.

Создайте логин, используя проверку подлинности Windows с T-SQL

В Object Explorer подключитесь к экземпляру Database Engine.

На стандартной панели выберите Новый запрос .

Скопируйте и вставьте следующий пример в окно запроса и выберите Выполнить .

-- Создайте логин для SQL Server, указав имя сервера и имя учетной записи домена Windows. CREATE LOGIN [

\ ] ИЗ WINDOWS; ИДТИ

Создать логин с использованием аутентификации SQL Server с помощью T-SQL

В Object Explorer , подключитесь к экземпляру компонента Database Engine.

На стандартной панели выберите Новый запрос .

Скопируйте и вставьте следующий пример в окно запроса и выберите Выполнить .

— создает пользователя «shcooper» для SQL Server с использованием учетных данных безопасности «RestrictedFaculty».

-- Вход пользователя начинается с пароля "Baz1nga", но этот пароль необходимо изменить после первого входа.

СОЗДАТЬ ВХОД

С ПАРОЛЕМ = 'Baz1nga' НЕОБХОДИМО ИЗМЕНИТЬ,

CREDENTIAL = RestrictedFaculty;

ИДТИ

-- Вход пользователя начинается с пароля "Baz1nga", но этот пароль необходимо изменить после первого входа.

СОЗДАТЬ ВХОД

С ПАРОЛЕМ = 'Baz1nga' НЕОБХОДИМО ИЗМЕНИТЬ,

CREDENTIAL = RestrictedFaculty;

ИДТИ

Дополнительные сведения см. в разделе CREATE LOGIN (Transact-SQL).

Последующие действия: действия после создания учетной записи

После создания учетной записи учетная запись может подключаться к SQL Server, но не обязательно имеет достаточные права для выполнения какой-либо полезной работы. В следующем списке приведены ссылки на общие действия входа в систему.

Чтобы логин присоединился к роли, см. Присоединение к роли.

Чтобы авторизовать вход для использования базы данных, см. раздел Создание пользователя базы данных.

Чтобы предоставить разрешение на вход, см. Предоставление разрешения участнику.

См. также

- Центр безопасности для ядра СУБД SQL Server и базы данных SQL Azure

- Субъекты сервера Azure Active Directory (логины) Учебник

- .

Создание и использование учетных записей сервера Azure Active Directory

Создание и использование учетных записей сервера Azure Active Directory

Как работает система входа в систему. Создание учетных записей, аутентификация и… | Джеймс Коллертон

Создание учетных записей, аутентификация и авторизация

Эта статья предназначена для инженеров, имеющих хотя бы элементарное представление о HTML, HTTP, взаимодействии клиент-сервер и немного Nodejs . Это введение высокого уровня к входу в систему на веб-сайте при использовании ноутбука. Механика может меняться в зависимости от типа используемого вами устройства (например, проверочные коды на телефоне), но здесь их слишком много.

Мы разделим статью между созданием учетной записи и входом в систему.

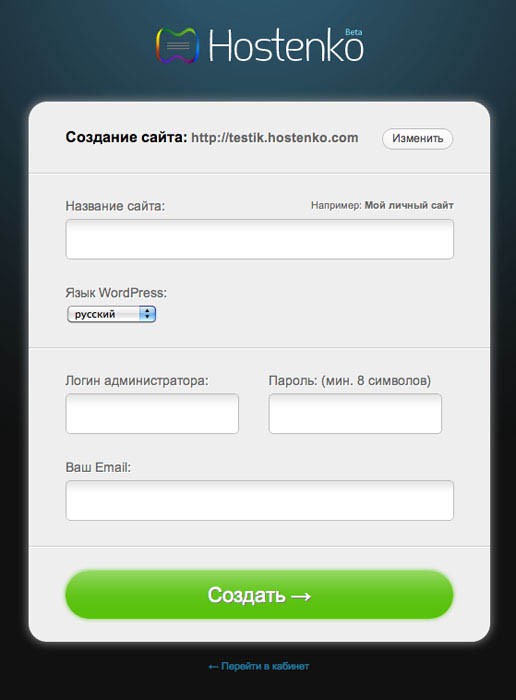

Создание учетной записи

Допустим, у нас есть форма для создания нового пользователя.

Невероятно упрощенная форма регистрации Есть два поля, одно для ввода нашего имени пользователя и одно для ввода нашего пароля. Затем у нас есть кнопка для отправки на регистрацию. HTML может выглядеть примерно так, как показано ниже.

HTML может выглядеть примерно так, как показано ниже.

Когда мы нажмем «Отправить», мы отправим запрос POST на наш сервер от клиента, содержащий новое имя пользователя и пароль. Предположим, что мы используем TLS/SSL, что означает, что сообщение, содержащее имя пользователя и пароль, будет зашифровано и доступно только для чтения сервером.

Как только наш сервер получит имя пользователя и пароль, мы захотим их сохранить. Однако мы не хотим хранить пароль в виде простого текста, так как если кто-то получит доступ к базе данных, у него будет доступ ко всем паролям!

Чтобы смягчить это, мы будем использовать две концепции: соль и хеширование. На сервере мы сгенерируем и сохраним случайную строку для использования в качестве соли и добавим ее к предварительному хэшированию пароля. Это означает, что два одинаковых пароля не будут генерировать один и тот же хэш.

Чтобы продемонстрировать эту идею, мы будем использовать bcrypt для генерации хэша и соли. Существуют и другие доступные алгоритмы, каждый со своими достоинствами и недостатками.

Существуют и другие доступные алгоритмы, каждый со своими достоинствами и недостатками.

На этом этапе у нас будет имя пользователя и пароль, хранящиеся в нашей базе данных, с возможностью проверки учетных данных пользователя, если он попытается войти в систему.

Вход в учетную запись

Теперь у нас есть метод создания учетной записи, можно посмотреть на процесс входа в систему. Мы можем сделать это двумя способами: через HTTP и с помощью OAuth 2.0 . Сначала рассмотрим HTTP.

Выше приведена форма, которую мы будем использовать для входа на наш сайт. Он работает почти так же, как наша регистрационная форма. HTML будет очень похож, выдавая запрос POST (обязательно используя SSL, конечно!), а затем после получения сервер будет использовать функцию расшифровки (например, bcrypt_decrypt в нашем предыдущем примере). Затем это можно использовать для сравнения предоставленного пароля с сохраненным паролем, аутентифицируя пользователя!

После того, как пользователь прошел аутентификацию, мы можем изменить его файл cookie или сеанс, чтобы указать, что он вошел в систему. При дальнейших посещениях веб-сайта мы будем проверять его сеанс, чтобы увидеть, прошли ли они аутентификацию и какова была их авторизация.

При дальнейших посещениях веб-сайта мы будем проверять его сеанс, чтобы увидеть, прошли ли они аутентификацию и какова была их авторизация.

Однако, , если честно, я бы, наверное, не доверил мне свой пароль, я примерно на 99% уверен, что все будет хорошо, но кто знает, программирование сложное! Кроме того, пользователи не хотят устанавливать отдельные пароли для каждого сайта, а совместное использование паролей на сайтах представляет собой угрозу безопасности.

Чаще сайты используют такие платформы, как Google или Facebook, для аутентификации. Это означает, что пользователям не нужно беспокоиться о нескольких паролях, а сайты могут использовать безопасность и типы входа, предлагаемые этими крупными провайдерами. Введите Oauth 2.0 .

Выше приведена форма регистрации, в которой используется кнопка «Войти с помощью Google». Когда мы нажмем кнопку, откроется страница входа в Google, пользователь войдет в систему, и если это будет первый раз, его спросят, какие разрешения они хотели бы предоставить нашему приложению.

Как только пользователь войдет в систему, он будет авторизован и перенаправлен обратно в наше приложение.

Ключевой поток:

- Пользователь входит в наше приложение.

- Пользователь перенаправляется к нашему

провайдеру OAuth 2.0. - Пользователь входит в систему (и при необходимости его спрашивают, какой доступ он хотел бы предоставить).

- Поставщик

OAuth 2.0возвращается в приложение с некоторой информацией об авторизации пользователя.

Давайте рассмотрим это в техническом контексте.

Диаграмма последовательности действий на основе статьи здесь. У нас задействованы четыре стороны: пользователь (которого, например, мы можем представить как человека, вводящего свои учетные данные в браузере), клиентский сервер (потенциально сервер NodeJS, распространяющий внешний интерфейс), сервер авторизации (принадлежащий Google ) и сервер ресурсов (допустим, это приложение Java Spring). Наш пользователь хотел бы получить доступ к некоторой защищенной информации на сервере ресурсов.

Наш пользователь хотел бы получить доступ к некоторой защищенной информации на сервере ресурсов.

Наш пользователь нажимает кнопку «Войти», наш клиентский сервер отправляет запрос на сервер авторизации для выдачи кода авторизации. Этот код авторизации является одноразовым кодом, который сигнализирует об успешной аутентификации пользователя.

Сервер авторизации перенаправляет пользователя на страницу входа провайдера OAuth 2.0 . После входа пользователя в систему запрошенный ранее код авторизации выдается клиенту. Клиент использует это в сочетании с идентификатором клиента и секретом клиента, чтобы получить токены доступа и обновления.

Идентификатор клиента — это то, как поставщик OAuth 2.0 узнает, в какое приложение входит пользователь. Точно так же секрет должен надежно храниться на клиентском сервере, поскольку он используется для проверки его личности.

Затем сервер авторизации выдает два токена. Токен доступа, который используется для доступа к ресурсам и имеет короткий срок действия, и токен обновления, который используется для запроса нового токена доступа по истечении срока действия предыдущего.