DDoS-атака и защита сервера от DDoS

DDoS (Distributed Denial of Service — “Распределенный отказ от обслуживания”) — одна из распространённых проблем владельцев интернет-ресурсов, связанная с техническими неполадками в работе сайта. DDoS-атака позволяет хакерам не просто заблокировать клиентам доступ к интернет-страницам, но также закрыть для посещения сам сервер. В результате — простой веб-ресурсов и, как следствие, финансовые потери. Существует большое число хостинг-провайдеров, предлагающих дополнительную защиту от DDoS-атак.

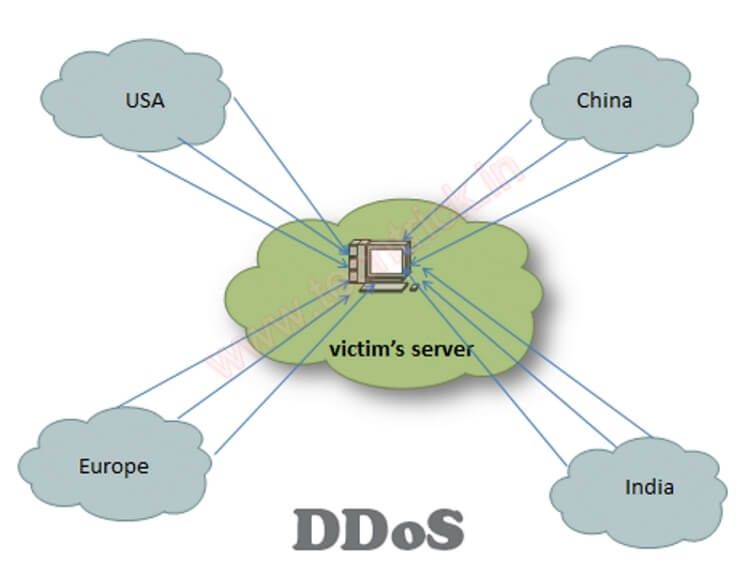

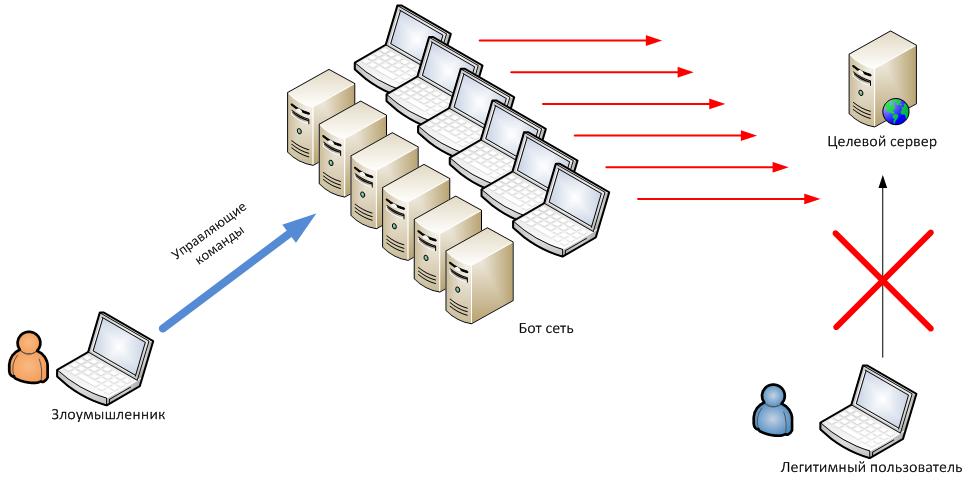

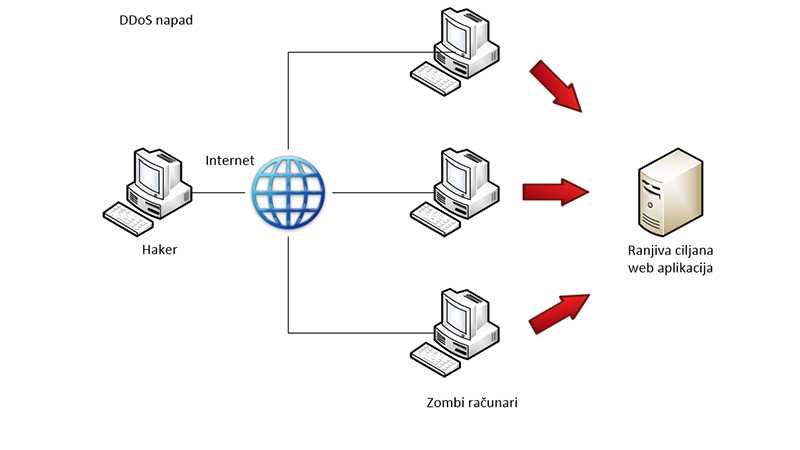

Суть DDoS заключается в подавлении веб-ресурса или сервера трафиком из огромного количества источников, что делает его недоступным. Злоумышленники создают множество запросов, с которыми сервер не в состоянии справиться, вследствие чего образуется длинная очередь необработанных запросов. При этом под отказом в обработке информации подразумевается не конкретная поломка устройства, а нечто более серьезное — недоступность информационных ресурсов.

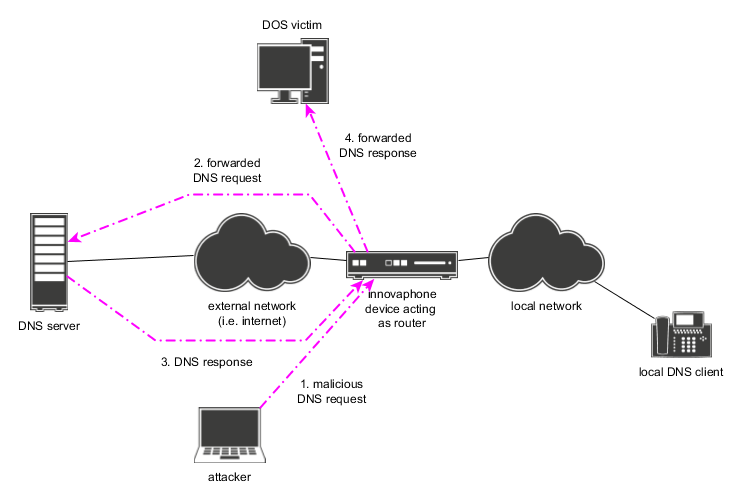

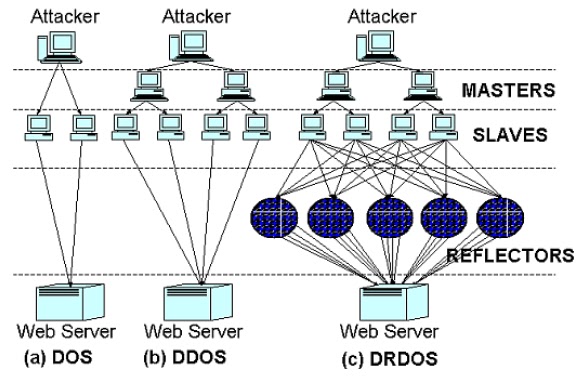

Важно. DDoS-атака похожа на другую распространенную веб-угрозу — “Отказ в обслуживании” (Denial of Service, DoS). Отличие между ними заключается в том, что при DoS атака на интернет-ресурс поступает с одного устройства, а при DDoS — осуществляется более масштабно и направлена из разных источников.

DDoS-атака похожа на другую распространенную веб-угрозу — “Отказ в обслуживании” (Denial of Service, DoS). Отличие между ними заключается в том, что при DoS атака на интернет-ресурс поступает с одного устройства, а при DDoS — осуществляется более масштабно и направлена из разных источников.

Основная цель DDoS-атаки — сделать веб-площадку недоступной для посетителей, заблокировав её работу. Также она может использоваться для отвлечения внимания от других вредительских манипуляций. К примеру, хакеры могут провести DDoS-атаку при взломе системы безопасности для захвата базы данных организации.

Кто страдает от DDoS-атак?

DDoS-атаки может совершить кто угодно: старшеклассник, возомнивший себя хакером, или же настоящий профессионал, выполняющий чей-то заказ или решивший заработать денег путем шантажа.

К примеру, перед праздниками некая фирма А планирует получить внушительную прибыль, но у её основного конкурента, фирмы Б, более лояльные условия для клиентов. Заблокировав работу сайта соперника, фирма А получает все заказы, пока фирма Б терпит убытки.

Как показывает практика, в большинстве случаев жертвами DDoS-атак становятся следующие организации:

- интернет-магазины;

- казино;

- букмекерские конторы;

- игровые сервисы;

- образовательные учреждения;

- СМИ;

- государственные учреждения;

- онлайн-классы.

Важно. Не стоит путать DDoS-атаку со взломом сайта — это совершенно разные вещи. DDoS-атака никак не внедряется в код сайта, а лишь направляет на него множество обращений, из-за чего сайт не справляется с ними и прекращает полноценно работать.

Признаки DDoS-атаки

При успешном хакерском воздействии в работе сервера и находящегося там портала возникают проблемы, заметить которые можно невооруженным глазом. Однако существуют признаки, по которым можно распознать действия злоумышленников еще на начальном этапе. К ним относятся следующие:

- Работа компьютера завершается некорректно, а аппаратная мощность сервера получает большую, ни с чем не связанную нагрузку, которая резко отличается от ежедневных показателей.

- Стремительный рост входящего трафика на одном или нескольких портах.

- Многократное дублирование однообразных действий клиентов единого портала.

- Появление большого количества однотипных запросов целевой аудитории из разных источников.

Виды DDoS-атак

Существует большое количество разнообразных вариаций DDoS-атак. Обычно их классифицируют по типу воздействия на ресурс и нанесённому вреду.

Атака транспортного уровня

Подобное вмешательство направлено на сетевой уровень веб-ресурса или сервера. Основная задача — обеспечить перегрузку табличного пространства на межсетевом экране со встроенным журналом безопасности (брандмауэре), в центральной сети или в системе, балансирующей нагрузку.

Самый популярный метод DDoS-атак на транспортном уровне — сетевой флуд, при котором на разных уровнях создается огромный поток запросов-пустышек, с которым принимающий узел не в состоянии справиться. Максимально насытив полосу пропускания, флуд забивает все каналы связи.

Максимально насытив полосу пропускания, флуд забивает все каналы связи.

Разновидности сетевого флуда:

- HTTP-флуд — при отправке серверу пакета в ответ отправляется пакет гораздо большего размера. В заранее сформированном запросе к серверу хакер заменяет свой IP-адрес на IP устройства внутри сети жертвы.

- ICMP-флуд — ботнет хакера перегружает хост-машину жертвы служебными запросами, на которые она обязана давать эхо-ответы. Наиболее популярен Ping-флуд — тип атаки на сетевое оборудование, ставящий своей целью отказ в обслуживании.

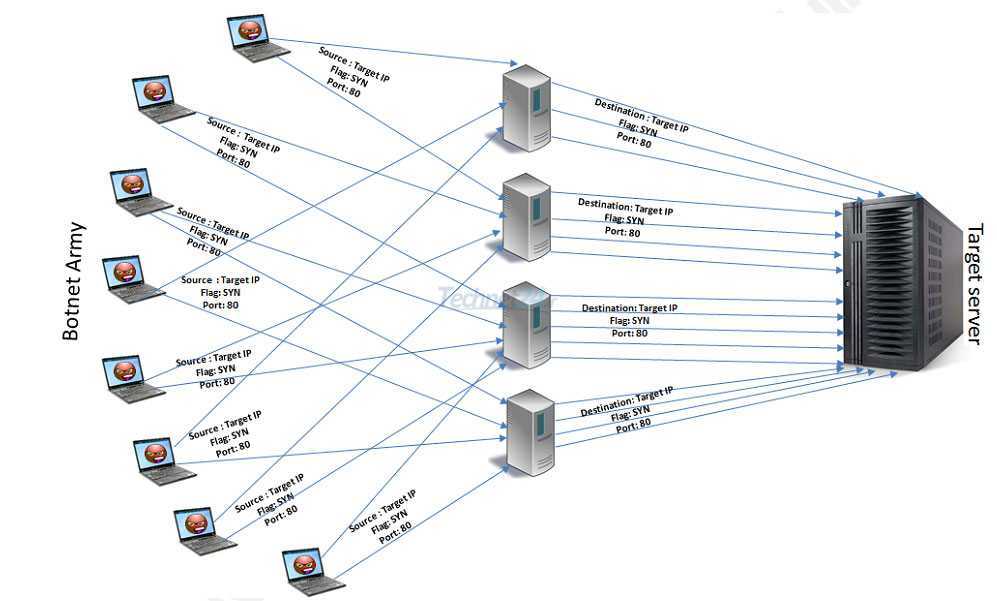

- SYN-флуд — отправка в открытый порт сервера массы SYN-пакетов, не приводящих к установке реального соединения, что влечет за собой создание “полуоткрытых соединений”. Они переполняют очередь подключений, вынуждая сервер отказывать в обслуживании очередным клиентам.

- UDP-флуд — использование бессеансового режима протокола UDP, при котором отправляется множество UDP-пакетов, ответы на которые перегружают сетевые ресурсы.

- MAC-флуд — редкий вид атаки, при котором атакующий посылает множественные пустые Ethernet-фреймы с различными MAC-адресами.

Атаки прикладного уровня

Атаки прикладного уровня (атаки инфраструктуры) заключаются в отправке огромного количества запросов, требующих большой вычислительной мощности.

Высокоуровневые атаки прикладного уровня нацелены на стирание памяти или информации с диска, “воровство” ресурсов у сервера, извлечение и использование информации из базы данных. Это может привести к значительной нехватке ресурсов для выполнения простейших операций на оборудовании.

Атаки на уровне приложений

Атаки на уровне приложений особенно разрушительны и трудны для выявления, так как могут имитировать легитимный трафик. Они предназначены для перегрузки элементов инфраструктуры сервера приложений и выведения их из строя.

К данному виду можно отнести такую распространенную атаку, как “Ping of death” — тип сетевой атаки, при которой компьютер-жертва получает особым образом подделанный эхо-запрос (ping), после которого он перестает отвечать на запросы вообще.

Как остановить DDoS-атаку

Для противодействия DDoS-атаке следует предпринять следующие меры:

- Определение вторжения на ранних стадиях. Чем раньше будет идентифицирована DDoS-атака, тем проще её будет остановить, и тем самым минимизировать нанесённый ущерб. Для этого необходимо иметь профиль входящего трафика, чтобы понимать его объем и разновидность. Большинство DDoS-атак начинаются с кратковременных всплесков трафика, и потому важно вовремя распознавать, связаны они с повышенной активностью пользователей или же это начало DDoS-атаки.

- Выделение серверу полосы пропускания с дополнительным запасом. Здесь действует простой принцип: чем шире полоса у веб-сервера, тем лучше, так как сервер получает возможность выдерживать неожиданные резкие всплески трафика, например, в ходе рекламной кампании. Подобная мера не убережет от DDoS-атаки, однако даст фору для определения источника и типа атаки, а также для проведения спасательных мер до того, как сервер полностью прекратит свою работу.

- Для снижения эффективности DDoS-атаки существуют технические меры, в основе которых лежит регулировка сетевых настроек:

- снижение скорости маршрутизации для предотвращения остановки сервера;

- установка фильтров на маршрутизаторе для сброса пакетов от идентифицированного источника атаки;

- установка таймаута на полуоткрытые соединения;

- установка более низких порогов броса для SYN-, ICMP- и UDP-флуда.

Приведённые выше меры прекрасно известны хакерам, которые постоянно совершенствуют свои методы атак, а также изобретают новые способы воздействия на ресурсы. Однако эти меры помогут выиграть ценное время для распознавания атаки и принятия мер для минимизации последствий.

Важно. Для оказания экстренной помощи при DDoS-атаке можно обратиться в компании, специализирующиеся на данном вопросе. В их штате работают специалисты по DDoS-атакам, в распоряжении которых есть различные средства и технологии, обеспечивающие работоспособность сервера.

В их штате работают специалисты по DDoS-атакам, в распоряжении которых есть различные средства и технологии, обеспечивающие работоспособность сервера.

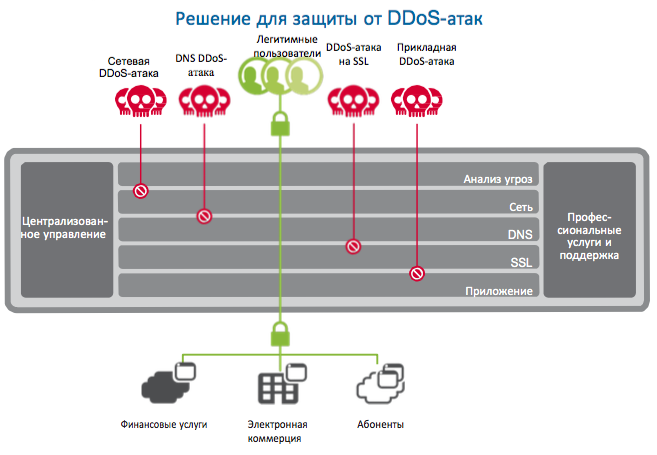

Способы защиты от DDoS-атак

Наиболее эффективный способ защиты от DDoS-атак на сайт — это фильтрация подозрительной сетевой активности на уровне хостинг- или интернет-провайдера.

Для минимизации рисков и потерь от DDoS-атак владелец веб-сервиса должен принять следующие меры:

- Вести контроль версий ПО и сетевых служб. Нужно регулярно обновлять программное обеспечение сетевых служб (СУБД, PHP и пр.),поддерживать код самого продукта в актуальном и стабильном состоянии. Также рекомендуется разворачивать проект на нескольких серверах: продуктовом (боевом), тестовом (для обкатки нового функционала) и бэкап-сервере (для хранения резервных копий и архивов исходников). Нелишним будет использование системы контроля версий (Git) для возможности отката проекта к предыдущей стабильной сборке.

- Периодически сканировать систему на наличие уязвимостей.

Для этих целей можно использовать публичные рейтинги (например, OWASP Top 10) либо инструменты разработчика.

Для этих целей можно использовать публичные рейтинги (например, OWASP Top 10) либо инструменты разработчика. - Распределять трафик при помощи CDN. За счёт распределённого хранения контента нагрузка на ресурсы сервера оптимизируется, увеличивается скорость обработки трафика и запросов.

- Для защиты от спуфинга регулярно очищать кэш DNS.

- Использовать распределённое хранение и бэкапы. При отказе одного или нескольких серверов появится шанс возобновить работу ресурса на другой машине, на которой будет развернута функциональная копия вашего проекта.

- Использовать защиту от спама, поскольку одним из источников уязвимостей являются формы обратной связи. Хакеры могут запрограммировать своих ботов массово отправлять однотипные данные на сервер. Для фильтрации такого трафика формы нужно переводить на JS-компоненты или оснащать их капчами и другими инструментами проверки.

- Использовать аппаратные средства защиты от DDoS: Impletec iCore, DefensePro и пр.

Наиболее эффективную защиту от DDoS-атак смогут предоставить хостинг-провайдеры. Существует несколько вариантов подобной услуги:

- Reverse proxy (обратное проксирование). Провайдер выдает ресурсу новый IP-адрес, который необходимо внести в А-запись. После корректировки входящий трафик первым делом будет идти по новому IP-адресу на очистку в сеть провайдера, а после этого, уже очищенный, поступать на свой реальный адрес. При этом сам ресурс остается на прежнем хостинге. Это наиболее приемлемый вариант защиты от DDoS, который подходит для сайтов различного уровня посещаемости. Он занимает совсем немного времени и требует от вебмастера минимальных знаний.

- Защищенный хостинг (выделенный сервер). Данную услугу предлагают хостеры, серверы которых подключены к системе защиты. Это может быть услуга от компании-партнера или же собственные фильтрующие станции. При аренде выделенного сервера исключается возможность пострадать из-за DDoS-атаки на соседа.

- Защищенный IP-транзит по виртуальному туннелю. Оптимальный вариант защиты для проектов с большими объемами трафика. Это весьма дорогостоящая услуга, которой пользуются регистраторы доменных имён, ЦОДы, операторы связи, хостинг-провайдеры, не имеющие собственных фильтрующих станций.

На ISPserver защита от DDoS организована на базе геораспределённой сети фильтрации. При подключении услуги мы меняем IP вашего сервера на IP-адрес из защищённой подсети. Фильтруем входящий трафик и блокируем вредоносный. В результате до вашего сайта доходят только реальные клиенты, а злоумышленники не могут получить доступ к ресурсам сервера. Подключить нашу защиту от DDoS можно прямо во время атаки.

В заключение отметим, что не существует единого эффективного средства защиты от DDoS-атак. Хакеры постоянно изобретают новые способы воздействия на ресурсы, поэтому очень важно уделять защитным мерам особое внимание.

DDoS-атака: виды и способы защиты

Пользователи и владельцы веб-ресурсов всего мира сталкиваются с распространенной и опасной проблемой DDoS атак. Отказ в обслуживании становится серьезной преградой в функционировании сервера. Ddos атака усложняет и останавливает работу интернет ресурса. Именно поэтому опция защиты стала не просто дополнительным моментом в работе сайта, а обязательным условием. Это касается и фтп сервера с защитой от DDOS. Благодаря хорошей защите, можно избежать нежелательных последствий в виде убытков, простоя в работе и отрицательной репутации.

Что значит ddos атака? Distributed Denial of Service — это нацеленное на информационную систему нападение, задача которого состоит в том, чтобы пользовательские запросы не обрабатывались, а значит работа ресурса останавливается. Если говорить проще, ddos атака — это вмешательство в работу сайта путем подавления трафика с разных источников. Распределенный отказ от обслуживания зачастую направлен на крупные компании или организации государственного уровня. Они провоцируют сбои сетевых ресурсов.

Они провоцируют сбои сетевых ресурсов.

В этой статье мы детально изучим вопрос DDoS-атак. Проанализируем, что такое ddos атака, типы ddos атак, как защитить сервер от ddos атак. В общем, попытаемся максимально детально ознакомить вас с тем, как избавиться от недуга под названием DDoS.

Причины DDOS-атак

Что такое dos и ddos атака? Изучая вопрос о DDoS, нельзя не вспомнить о DoS, еще одной веб-угрозе, которая отличается меньшим масштабом, ведь нападение производится с одной точки, а в случае DDoS с множества разных источников. Dos и ddos атака опасны, но большую угрозу несет, конечно же, Distributed Denial of Service.

Принцип работы ddos атаки состоит в нанесении серьезного ущерба веб-ресурсу. Прежде чем рассмотреть способы ddos атак, давайте поговорим о причинах.

Конкуренция

Пожалуй, именно это и есть главный повод для реализации хакерской атаки. Недобросовестные компании-конкуренты прибегают к способу ddos атака на сервера, для устранения основных претендентов на лидирующие позиции.

Политический заказ

Активисты, или иными словами оппоненты, используют DDoS для кибер-атак в случае сильных разногласий. Это своего рода радикальный протест.

Личная неприязнь

Из-за личных убеждений и каких-то ситуаций, злоумышленники атакуют крупные компании, в том числе и правительственные. Ddos атака пример такого случая нападение на интернет-узлы ФБР, из-за чего несколько недель вся работа вышла из строя.

Желание обогатиться

Бывают ситуации, когда взломщики связываются с представителями, а то и владельцами крупных корпораций, с целью запросить выкуп. В ином случае они грозятся серьезным вмешательством в функционирование веб-ресурсов в виде взлома системы.

Эксперимент

Как бы не было это странно, но случается и такое, что новички-хакеры желают проверить свои возможности и на практике испытать приобретенные навыки. Для этого они выполняют нападение.

Основные причины нападения ясны и для чего нужна ddos атака понятно, но как происходит сам механизм?

Организация DDOS-атак

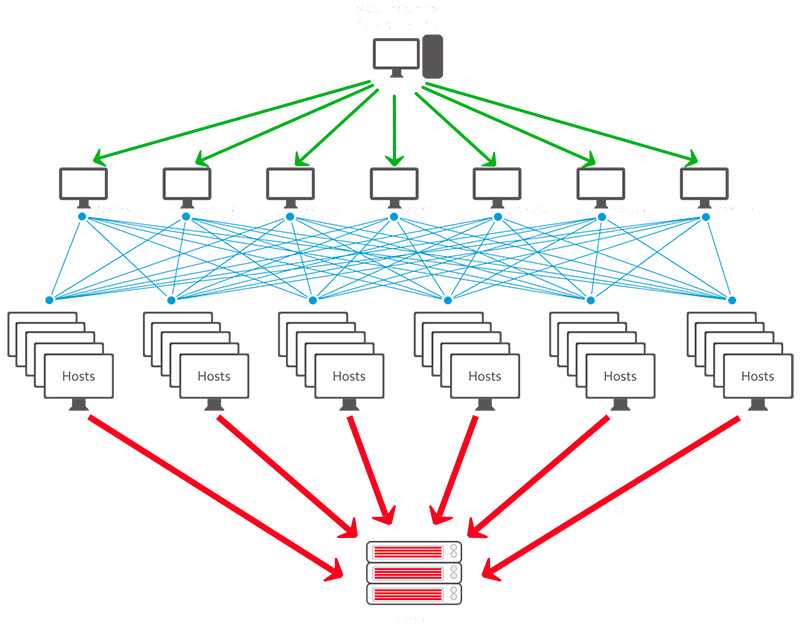

Что такое ddos атака на сайт и как происходит ddos атака? Каждый веб-ресурс имеет определенный лимит, согласно которому регулируется число запросов для быстрой обработки. Также существует грань пропускной способности канала для соединения сервера с сетью. Для обхода ограничений, хакеры создают сеть с вредоносным ПО и распространяют через рассылки, сайты и соцсети. Так, кибер-преступники достигают поставленной задачи — множество компьютеров служат хакеру. Зараженные ПК получают команды, генерируют большой объем трафика.

Также существует грань пропускной способности канала для соединения сервера с сетью. Для обхода ограничений, хакеры создают сеть с вредоносным ПО и распространяют через рассылки, сайты и соцсети. Так, кибер-преступники достигают поставленной задачи — множество компьютеров служат хакеру. Зараженные ПК получают команды, генерируют большой объем трафика.

Организованная ddos атака на провайдера может грозить огромными потерями. Из-за простоя ресурса, компании теряют большие суммы денег. Такие убытки серьезно сказываются на дальнейшей работе ресурса. Не удивительно, что все больше компаний активно интересуются вопросом: как избежать ddos атаки?

Трудно прогнозировать, на кого произойдет хакерская атака, но практика показывает, что чаще всего страдают сервера и сайты:

- государственного уровня;

- финансовых корпораций;

- крупных компаний разных сфер деятельности;

- платежных систем;

- информационных порталов;

- бирж криптовалюты;

- игровых направлений;

- интернет-магазинов.

Поддаются постороннему вмешательству и игровые площадки. Но игровой сервер с защитой от DDOS-атак сможет противостоять хакерским взломам, так же как и другие сервера с хорошим уровнем защиты. Именно поэтому так важно знать, как распознать ddos атаку и способы защиты от ddos атак.

Признаки DDOS-атаки

Как работает ddos атака? Если злоумышленники достигли поставленной задачи вывести из строя работу сервера, это будет заметно моментально. Другой вопрос косвенные сигналы, которые могут быть предвестниками. Своевременная борьба с ddos атаками поможет минимизировать последствия. Быстрый анализ и обнаружение проблем возможно путем нахождения первичных признаков и их обработки. Важно действовать на опережение. Чтобы понять, как вычислить ddos атаку, нужно выделить основные признаки ddos атаки.

Показатели нагрузки

Когда часто меняются показатели нагрузки на аппаратную мощность ресурса. Значительная разница со среднедневными данными, в большую сторону.

ПО и ОС зависает, ухудшение работоспособности

Как узнать ddos атаку? Если программное обеспечение и операционная система дают сбой, это проявляется в виде зависания. Часто наблюдается некорректное завершение работы.

Часто наблюдается некорректное завершение работы.

Увеличение трафика

Прямой признак стороннего воздействия. Стремительный рост трафика в нескольких портах или даже в одном.

Большое количество однотипных запросов

Речь идет об анализе логов. Если обнаружено, что с разных источников выполнено много запросов одного характера к одному порту. Также стоит обращать внимание на соответствие запросов целевой аудитории.

Защита от ddos атак невозможна без общего представления, как вычислить ddos атаку. Признаки помогают отличить слабую работу сервера и плохую оптимизацию от атаки типа DDoS. Вести бизнес онлайн и быть при этом стопроцентно спокойным крайне трудно. Интернет-ресурсы имеют большие риски поддаться хакерским нападениям. Важно своевременно минимизировать вероятность такой опасности.

Виды DDoS-атак

Изучая тему кибер-атак, значимый акцент следует уделить их видам. Эта информация поможет лучше разобраться в вопросе как защитить свой сайт от ddos атак и определиться с алгоритмом дальнейших действий.

Классификация ddos атак:

- протокольные;

- прикладные;

- атаки на приложения.

Рассмотрим все виды и методы ddos атак детальнее.

Протокольные

DDoS-атака нацелена на сетевой уровень. Основная цель — спровоцировать перезагрузку табличного пространства на экране с брандмауэром в сети. Ее еще называют атакой транспортного уровня. Сетевой флуд принято считать наиболее распространенным методом этого вида. На разных уровнях запускается множество запросов, с которыми узел не может справиться. Конечно же, действует правило FIFO, когда обработка последующих запросов не начинается, пока не закончится обработка первого. Но при кибер-нападении, количество запросов настолько возрастает, что устройству недостает ресурсов для того, чтобы завершить работу с исходным запросом.

Виды ddos атак сетевого флуда:

- HTTP-флуд. Узлы забиваются огромным количеством HTTP-сообщений. Хост-машина перегружается служебным запросами.

- SYN-флуд. Воздействие выполняется на TCP, базовый протокол передачи данных.

- UDP-флуд. Порты забиваются пакетами по протоколу UDP из-за чего перегружается сеть.

- MAC-флуд. Порты сетевого оборудования заваливаются потоком пакетов с разными MAC-адресами.

Уже после разбора первого вида методов кибер-взломов хочется узнать, ddos атака как защититься? Но все по-порядку, перейдем к следующему методу.

Прикладные

Атаки на уровне инфраструктуры, применяются для того чтобы вывести из рабочего процесса аппаратные ресурсы и технологии, процессор доводится до перегрузки. Виды:

- Сервер наполняется лог-файлами за счет скрипта. Атака сработает, если на сервере не установлен лимит.

- Отправка габаритных пакетов, с которыми не справляется процессор.

- Система квотирования. Если хакер имеет доступ к СGI, то может написать скрипт для использования части ресурсов.

- Атака 2-го рода. Ложное сигнализирование, провоцирующее закрытие ресурса.

Атаки на уровне приложений

Что такое ddos атака на сервер на уровне приложений? Она использует упущения в разработке программного кода, делая ПО уязвимым. Сюда относится Ping of death. Но для атаки больших компаний, где достаточно сложные системы, хакеры пишут эксплойт-программу для выявления уязвимости ПО и дальнейшей атаки.

Мы детально рассмотрели классификацию кибер-нападений и будет уместно теперь ответить на вопрос как защититься от ddos атак.

Предотвращение и защита от DDoS-атак

С каждым годом количество компаний, подверженных хакерским атакам, становится все больше. Владельцы сайтов несут не только финансовые потери, а и теряют конкурентную рыночную способность, что уже говорить о доверии клиентов. Поэтому актуальность проблемы, связанной с ddos атака защита, абсолютно оправдана. Именно поэтому многих волнуют средства защиты от ddos атак и способы распознать злоумышленные действия. Защита сервера от ddos атак неизбежна, если допущены ошибки в разработке и администрировании. Важно отслеживать все процессы, вовремя выявлять неполадки, это может помочь избежать серьезного урона.

Защита сервера от ddos атак неизбежна, если допущены ошибки в разработке и администрировании. Важно отслеживать все процессы, вовремя выявлять неполадки, это может помочь избежать серьезного урона.

Пугающая тема кибер-нападений вызывает соответствующий вопрос: как бороться с ddos атаками, а также, какие методы защиты от ddos атак существуют? Ведь ясно же, что сервер с GPU с DDOS защитой будет функционировать намного безопаснее и эффективнее. Правильная защита от ddos атак сайта — это установка фильтров с большой пропускной способностью. Они анализируют трафик, обнаруживают ошибки и подозрительную активность.

Как противостоять ddos атакам? Средства защиты можно разделить на:

- Локальные. On-premise могут быть программные и аппаратные (сетевые устройства), устанавливаются клиентами и провайдерами.

- Облачные. Фактически те же функции, в дополнение могут предоставляться услуги техподдержки и защита от бот атак.

- Гибридные.

Комплексное решение для крупных корпораций.

Комплексное решение для крупных корпораций.

Защита игрового сервера от ddos атак по формату подключения:

- симметричная — трафик сервера (входящий, исходящий) всегда проходит через фильтр;

- ассиметричная —анализ входящего трафика.

Как Unihost защищает своих клиентов от DDOS-атак

Подводим итог: ddos атака что это такое, как определить ddos атаку и как защитить сайт от ddos атак.

Ddos атака простыми словами — это вывод из рабочего строя веб-сайта, приложения, сервера. Часто организация веб-атаки выполняется с целью отвлечения внимания от более серьезных воздействий. Как пример, взлом системы безопасности, кража базы данных, ценной информации. Почему так важна защита от dos и ddos атак? Все очень просто последствия ddos атаки слишком губительны для владельцев сайтов и корпораций.

Как выглядит ddos атака? Если часто меняются показатели нагрузки, растет трафик, поступают однотипные запросы в большом количестве, зависает ПО, значит есть риск, что вы подвержены нападению.

Так как защитить от ddos атак? Unihost — это хостинг-площадка с лучшей защитой от DDoS-атак. Выделенный сервер с защитой от DDOS-атак предназначен для проектов с повышенными требованиями к производительности, оптимизации и безопасности данных. Unihost поможет создать хорошую защиту проекту любого уровня.

DDoS-атак: руководство + советы по защите от DDoS-атак

Распределенные атаки типа «отказ в обслуживании» (DDoS) — это кибератаки, используемые хакерами, пытающимися сделать компьютер или веб-сайт недоступными путем переполнения или сбоя веб-сайта из-за слишком большого трафика. У этой сложной кибератаки есть несколько различных аспектов, которые мы рассмотрим позже, но сейчас вы должны знать, что их число растет: только в первой половине 2021 года было совершено более 5,4 миллиона DDoS-атак.

Именно по этой причине ниже вы найдете подробный обзор распространенных DDoS-атак, а также советы по кибербезопасности, которые помогут защитить ваши устройства и сеть. Мы рассмотрели, как работают DDoS-атаки, различные типы DDoS-атак, общие предупреждающие признаки DDoS-атак и мотивы хакеров для проведения DDoS-атак. Вы даже найдете примеры DDoS-атак из реальной жизни и различия между DDoS-атаками и DoS-атаками. Все это поможет прояснить, почему вам следует любой ценой избегать взлома DDoS.

Мы рассмотрели, как работают DDoS-атаки, различные типы DDoS-атак, общие предупреждающие признаки DDoS-атак и мотивы хакеров для проведения DDoS-атак. Вы даже найдете примеры DDoS-атак из реальной жизни и различия между DDoS-атаками и DoS-атаками. Все это поможет прояснить, почему вам следует любой ценой избегать взлома DDoS.

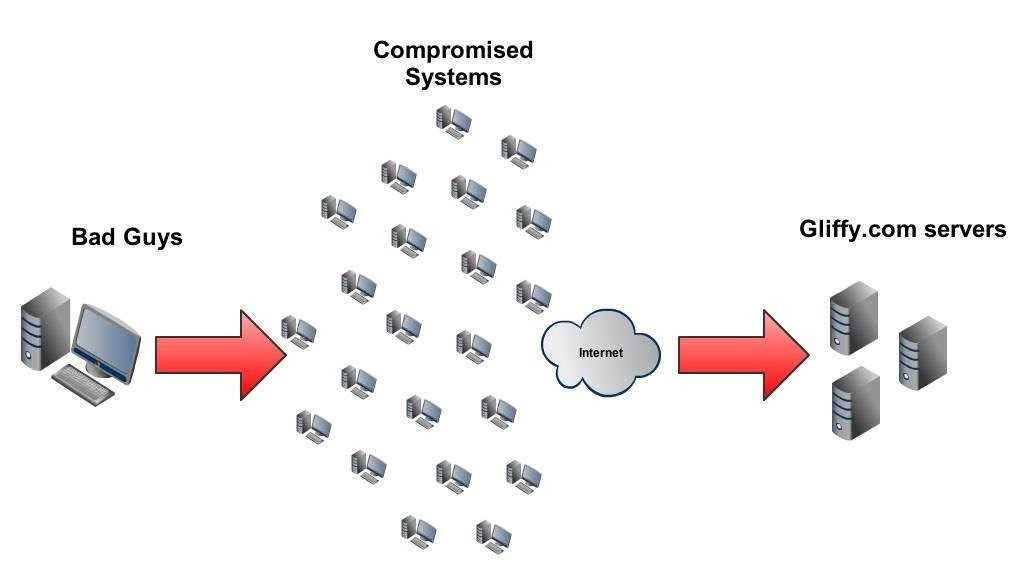

Как работает DDoS-атака?

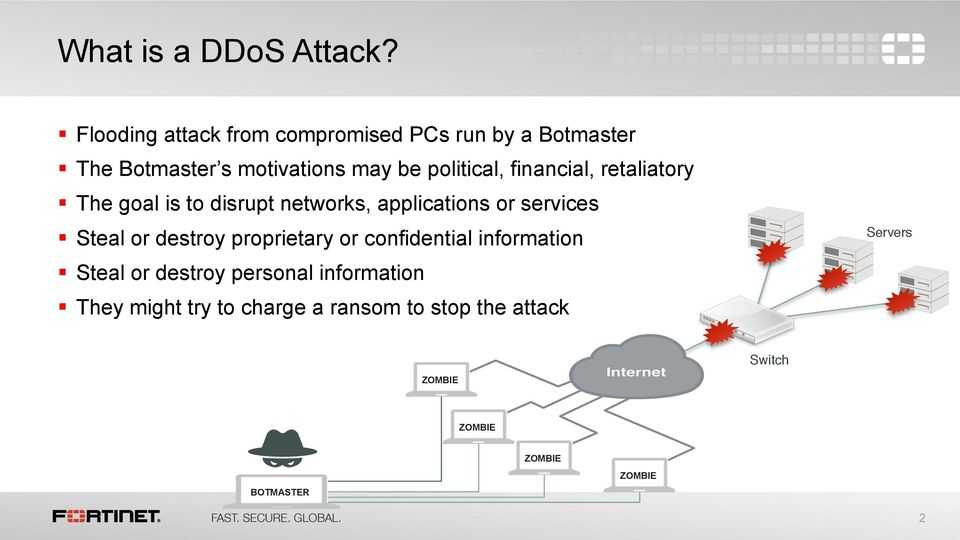

Основной способ, которым хакеры выполняют DDoS-атаки, — это сеть удаленно управляемых взломанных компьютеров, называемых ботнетами. Эти зараженные устройства образуют то, что люди называют «зомби-сетями», которые используются для переполнения целевых веб-сайтов, серверов и сетей большим объемом данных, чем они могут вместить.

Ботнеты могут включать от тысяч до миллионов компьютеров, контролируемых киберпреступниками. Кибер-воры используют их для различных целей, в том числе для рассылки спама и различных видов вредоносного ПО, например программ-вымогателей. Это делается для того, чтобы скомпрометировать и/или украсть информацию о пользователях, чтобы положить немного денег в карманы хакера.

Помимо этих основ, существует несколько различных типов DDoS-атак, о которых следует знать для обеспечения вашей личной кибербезопасности.

DoS-атаки по сравнению с DDoS-атаками

Dos-атаки

- Использовать одно поврежденное устройство для лавинной рассылки

- Обычно нацелены на одну конкретную жертву

DDoS-атаки

- Использование зомби-сетей для целевого флуда

- Нацельтесь на более крупные сети, чтобы затронуть больше пользователей

Помимо отсутствия лишней согласной, DDoS-атаки отличаются от DoS-атак. Во-первых, DoS-атаки используют только одно подключение к Интернету, чтобы вывести из строя целевую сеть или веб-сайт. DDoS-атаки используют ботнеты для формирования «зомби-сетей», чтобы вывести из строя потенциальных жертв. Эти зомби-сети усложняют защиту целевых устройств по сравнению с DoS-атаками.

Эти две кибератаки также различаются тем, на кого и на что они нацелены. DoS-атаки в основном нацелены на отдельные серверы и/или сети, обычно принадлежащие одному человеку. Атаки DDoS, с другой стороны, нацелены на компьютерные системы и/или устройства, подключенные к Интернету, которые обычно принадлежат бизнесу или организации. Это может помочь увеличить число потенциально пострадавших жертв.

DoS-атаки в основном нацелены на отдельные серверы и/или сети, обычно принадлежащие одному человеку. Атаки DDoS, с другой стороны, нацелены на компьютерные системы и/или устройства, подключенные к Интернету, которые обычно принадлежат бизнесу или организации. Это может помочь увеличить число потенциально пострадавших жертв.

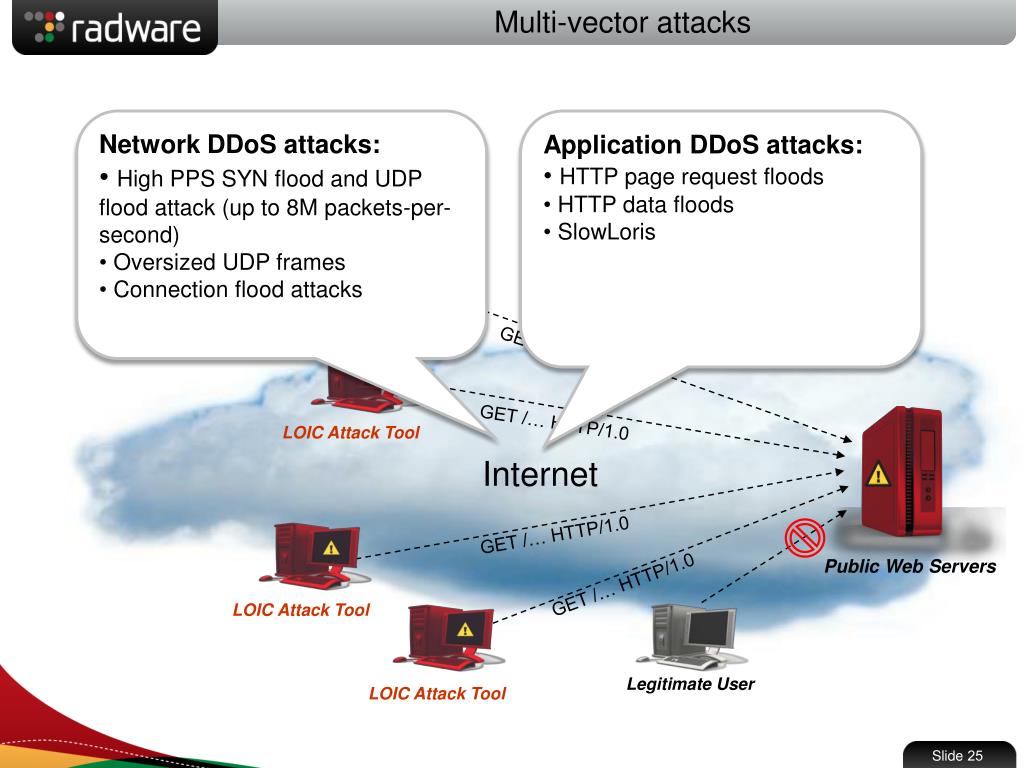

Типы DDoS-атак

DDoS-атаки обычно состоят из атак, подпадающих под одну или несколько категорий, а некоторые более сложные атаки объединяют атаки по разным направлениям. Ниже перечислены наиболее распространенные категории, перечисленные в порядке убывания сложности.

Атаки на основе тома

Атаки на основе тома, такие как наводнения UDP (протокол пользовательских дейтаграмм), например, обычно первое, что приходит на ум, когда люди упоминают DDoS-атаки. Эти распространенные DDoS-атаки затопляют сайт большим количеством подключений, перегружая его пропускную способность, сетевое оборудование или серверы до тех пор, пока он не перестает обрабатывать трафик и не выходит из строя.

Протокольные атаки

Хакеры создали протокольные атаки, такие как Ping of Death, чтобы атаковать ресурсы, которые веб-сайты используют для своей защиты, такие как брандмауэры и балансировщики нагрузки. Отключив эти инструменты, хакеры могут получить прямой доступ к серверу/веб-сайту, который они пытаются отключить.

Атаки на приложения

Атаки на уровне приложений, иногда называемые атаками на уровне 7, регулярно нацелены на популярные приложения. Методы, включая HTTP-флуд и атаки с отключением кеша, нацелены на уровень, на котором сервер создает веб-страницы и отвечает на HTTP-запросы. Таким образом, они могут сначала отображаться как законные запросы от пользователей, пока не станет слишком поздно, в результате чего жертва не сможет управлять своим устройством.

5 предупреждающих признаков DDoS-атак

DDoS-атаки имеют явные симптомы. Но симптомы часто имитируют другие проблемы, которые могут возникнуть у вас с компьютером, начиная от медленного подключения к Интернету и заканчивая отключением веб-сайта, из-за чего без профессиональной диагностики сложно определить, подвергаетесь ли вы DDoS-атаке.

Некоторые из этих предупреждающих признаков DDoS включают:

- Медленный доступ к файлам

- Длительная невозможность доступа к определенному веб-сайту

- Отключение интернета

- Проблемы с доступом ко всем веб-сайтам

- Чрезмерное количество писем со спамом

Опять же, большинство этих симптомов трудно определить как необычные. Тем не менее, если два или более события происходят в течение длительного времени, вы можете стать жертвой DDoS-атаки.

Заслуживающие внимания DDoS-атаки

Статистика показывает, что в ближайшее время DDoS-атаки не исчезнут. Фактически, за последние годы количество DDoS-атак увеличилось на 14%.

- Mafiaboy, 2000 г.: 15-летний хакер провел DDoS-атаку на университетские серверы, что позволило ему взломать их сеть и вывести из строя основные сайты, такие как CNN, Amazon, Yahoo и eBay.

- ProtonMail, 2015 г. Швейцарский провайдер зашифрованной электронной почты заплатил хакерам более 6 000 долл.

США в биткойнах после того, как его сайт рухнул из-за того, что хакеры использовали комбинацию различных DDoS-атак.

США в биткойнах после того, как его сайт рухнул из-за того, что хакеры использовали комбинацию различных DDoS-атак. - Dyn, 2016 г.: хакеры использовали вредоносное ПО для создания зомби-сети из смарт-телевизоров, принтеров, радионянь, камер и других устройств IoT. Затем они провели DDoS-атаки, чтобы скомпрометировать такие сайты, как Twitter, Guardian, Netflix, Reddit и CNN.

- Amazon, 2020 г. Хакеры, направленные на Amazon Web Services, в течение трех дней проводили DDoS-атаку, чтобы безуспешно попытаться вывести из строя операционные системы AWS.

- Украина, 2022 г.: украинские официальные лица сообщили о многочисленных DDoS-атаках российских хакеров, нацеленных на украинские государственные ресурсы и веб-сайты.

Теперь, когда вы знаете, насколько опасными могут быть DDoS-атаки и как далеко они могут распространяться, вы можете захотеть иметь в рукаве несколько хитростей, которые помогут предотвратить проникновение DDoS-хакеров в вашу сеть.

Как избежать DDoS-атак

Используйте эти советы по кибербезопасности, чтобы избежать DDoS-атак и защитить свои устройства.

Используйте VPN

Использование VPN – независимо от того, играете ли вы с друзьями или совершаете покупки в Интернете – может быть невероятно полезным для тех, кто пытается поставить на первое место свою конфиденциальность в Интернете. Они работают, маскируя и шифруя ваш IP-адрес и другие идентифицируемые сетевые элементы, поэтому злонамеренный хакер не сможет нарушить ваш доступ в Интернет с помощью DDoS-атаки.

Обновление приложений и программного обеспечения для обеспечения безопасности

Атаки на приложения – это когда киберпреступники используют устаревшие приложения и бреши в системе безопасности для проведения DDoS-атак. Чтобы избежать этой киберугрозы, не забывайте обновлять свои системы безопасности и приложения. Эти обновления поставляются с обновлениями, необходимыми для исправления системных уязвимостей, которые могут быть обнаружены при взломе DDoS.

Остерегайтесь фишинга

Помимо того, что фишинг является одной из самых известных современных кибератак, фишинг также является распространенным признаком DDoS-атак. Если вы заметили потенциальные фишинговые сообщения в своем почтовом ящике, сообщите о них. FTC рассматривает отчеты по адресу [email protected]. И если вы получите смишное текстовое сообщение, вы можете отправить его в СПАМ (7726).

Защитите свой IP-адрес

Кто-то скажет, что IP-адрес так же важен, как и номер социального страхования. Почему? Это комбинация цифр, которая может идентифицировать вас или, в данном случае, ваш компьютер. Хакеры DDoS могут попытаться отследить ваш IP-адрес, чтобы найти лучший способ подвергнуть ваш компьютер вредоносному ПО и добавить вас в свою зомби-сеть. Как и в случае с SSN, лучше не делиться ими с другими. И если вы считаете, что он попал не в те руки, знаете ли вы, что некоторые интернет-провайдеры позволяют вам изменить его? Просто войдите в систему своего поставщика услуг и следуйте его инструкциям.

Установите антивирусное программное обеспечение

Поскольку хакеры обычно используют различные типы вредоносных программ для создания сетей-зомби во время DDoS-атаки, установление антивирусного программного обеспечения на ваших устройствах практически бесценно. Этот инструмент кибербезопасности может предупредить вас о потенциальных атаках вредоносного ПО, которые используют хакеры DDoS, и усердно работать над их уничтожением, если они являются законными.

DDoS-атаки, возможно, не являются одной из самых новых киберугроз, но это не мешает им пытаться занять центральное место. Используйте эту информацию и сопутствующие советы, чтобы повысить уровень защиты от взлома DDoS и обеспечить кибербезопасность ваших устройств и конфиденциальность в Интернете.

Часто задаваемые вопросы о DDoS-атаках

Пополните свои знания о DDoS-атаках, просмотрев ответы на часто задаваемые вопросы, касающиеся этой киберугрозы.

Какие существуют 3 типа DDoS-атак?

3 типа DDoS-атак включают:

- Массовые атаки

- Протокольные атаки

- Атаки приложений

Что вызывает DDoS-атаку?

Атака DDoS происходит, когда хакер использует сеть зараженных устройств (ботнетов) для переполнения определенного сервера/веб-сайта запросами до тех пор, пока он не выйдет из строя.

Как долго длятся DDoS-атаки?

DDoS-атаки могут длиться до 24 часов и более.

Каковы признаки приема D-дозы?

Признаки потенциальной DDoS-атаки:

- Замедленная загрузка

- Длительная невозможность доступа к определенному веб-сайту

- Отключение интернета

- Проблемы с доступом в интернет

- Чрезмерное количество писем со спамом

Кто изобрел DDoS?

Майкл Калс провел первую DDoS-атаку в возрасте 15 лет, взломав ряд университетских веб-сайтов и разрушив основные сайты, включая CNN, eBay и Yahoo.

Что такое DDoS в играх?

DDoS-атаки могут затронуть онлайн-геймеров, лишив их доступа к онлайн-видеоиграм и потоковым платформам. Они также могут снижать производительность игрока, увеличивая время задержки, что выгодно их противникам.

Являются ли DDoS-атаки незаконными?

Да, DDoS-атаки караются в судебном порядке. Хакер может получить тюремное заключение, штраф или и то, и другое.

Ошибка сервера: объяснение распределенных атак типа «отказ в обслуживании» (DDoS)

Распределенные атаки типа «отказ в обслуживании» (DDoS) направлены на перегрузку и выход из строя серверов. Успешные могут иметь огромные финансовые потери для своих целей, будь то корпорации, малые предприятия, правительства, школы, больницы, финансовые учреждения или отдельные лица.

В 2022 году DDoS-атаки поразили онлайн-видеоигры и веб-сайты иностранных правительств. Google утверждает, что 1 июня удалось отразить рекордную атаку, которая достигла пика в 46 миллионов запросов в секунду. В этом году Cloudflare и Microsoft также боролись с DDoS-атаками.

Как работают DDoS-атаки? Вот что вам нужно знать.

Что такое DDoS-атака?

(Источник: Насанбуйн/Викисклад)

Когда вы загружаете веб-страницу, вы отправляете запрос данных на этой странице на IP-адрес сервера, на котором размещена информация. В зависимости от размера сервера слишком много запросов, поступающих на один и тот же IP-адрес в одно и то же время, могут увеличить его пропускную способность и сделать его неспособным принимать какие-либо новые запросы.

Целью DDoS-атаки является искусственное моделирование этого сценария путем перегрузки целевого сервера трафиком, отказа в доступе, прерывания операций и, в конечном итоге, вывода его из строя. Успешная атака не позволит пользователям загружать страницы или использовать службы, связанные с уязвимым сервером. Вместо ожидаемого результата люди получали сообщение об ошибке.

Ассоциация индустрии вычислительных технологий заявляет, что DDoS-атаки в настоящее время являются одной из четырех основных угроз кибербезопасности(Открывается в новом окне) наряду с программами-вымогателями, атаками на цепочки поставок и социальной инженерией. И они становятся все более распространенными, что приводит к росту схем DDoS как услуги.

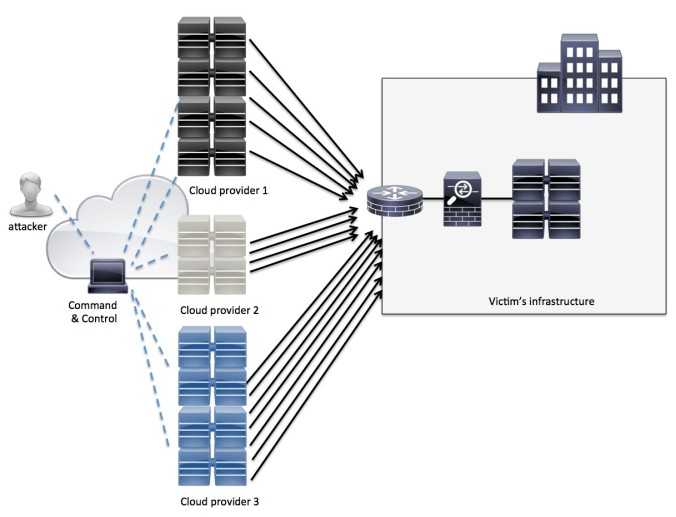

Для этого злоумышленнику необходим доступ к нескольким компьютерам или устройствам, которые можно использовать для отправки запросов на целевой сервер. Обычно это достигается путем заражения устройств вредоносными программами, а затем удаленного управления этими машинами. Эта группа зараженных устройств, называемая ботнетом, затем используется для переполнения целевого сервера плохим трафиком и отказа в обслуживании реальных пользователей.

Эта группа зараженных устройств, называемая ботнетом, затем используется для переполнения целевого сервера плохим трафиком и отказа в обслуживании реальных пользователей.

Поскольку компьютеры, находящиеся под контролем злоумышленника, обычно представляют собой такие устройства, как настольные компьютеры, ноутбуки или сотовые телефоны, запросы считаются законными, и от них может быть трудно защититься. Однако есть способы снизить угрозу DDoS-атаки.

Различные типы DDoS-атак

(Фото: ComputerLanguage.com)

DDoS-атаки могут быть нацелены на определенные части сети, будь то места, где люди взаимодействуют со своими устройствами, где данные передаются по сети, или сетевые средства защиты, такие как брандмауэр. Каким бы ни был метод, цель одна: перегрузить ресурсы цели и оставить ее неработоспособной.

Чтобы понять различные типы DDoS-атак, полезно ознакомиться с моделью взаимодействия открытых систем (OSI), которая представляет семь уровней сетевого подключения. Он наглядно показывает, как мы подключаемся к Интернету и как различные устройства, из которых состоит Интернет, передают информацию.

Он наглядно показывает, как мы подключаемся к Интернету и как различные устройства, из которых состоит Интернет, передают информацию.

Модель OSI используется в качестве эталона для многих видов кибератак, а не только DDoS. Но DDoS-атаки часто фокусируются на седьмом уровне OSI, прикладном уровне, где пользователи запрашивают информацию через свои устройства. Объемные атаки, при которых сервер заполняется поддельным трафиком с, казалось бы, законных IP-адресов, являются примером атаки седьмого уровня. Он использует зараженные машины для имитации взаимодействия пользователей с Интернетом на прикладном уровне.

Тем не менее, третий и четвертый уровни также могут быть нацелены. На этих уровнях — сетевом и транспортном уровнях соответственно — система решает, какой физический путь используется для передачи данных и какие протоколы данных используются для их отправки.

Многие хакеры могут также сосредоточиться на нескольких уровнях одновременно, в зависимости от сложности их атаки. Атака истощения состояния, с другой стороны, ослабляет всю систему, истощая защитные ресурсы, такие как брандмауэры и балансировщики нагрузки.

Атака истощения состояния, с другой стороны, ослабляет всю систему, истощая защитные ресурсы, такие как брандмауэры и балансировщики нагрузки.

При атаке протокола хакер отправляет пакеты данных с поддельными IP-адресами. Когда сервер получает запросы от этих поддельных IP-адресов, он отправляет запрос на подтверждение перед отправкой каких-либо данных. Если IP-адрес не ведет к реальному устройству, сервер не может получить подтверждение, поэтому он застревает в бесконечном цикле запросов, которые никогда не получат ответа. Чем больше поступает фальшивых запросов, тем хуже становится проблема.

Как остановить DDoS-атаку

(Кредит: Cloudflare)

DDoS-атаки становятся все более масштабными и распространенными, поэтому стоит потратить время и ресурсы на принятие соответствующих защитных мер, особенно если вы используете профессиональную сеть. В дополнение к основным передовым методам кибербезопасности рассмотрите возможность использования дополнительных серверов, внедрения брандмауэров и составления плана действий в чрезвычайных ситуациях для отражения атаки.

Рекомендовано нашей редакцией

Google отразил рекордную DDoS-атаку

Поддельные страницы защиты от DDoS-атак на сайтах WordPress обслуживают вредоносные программы

Мужчина из Иллинойса получил 2 года за использование службы подписки на DDoS-атаку

Когда происходит DDoS-атака, ваш первый шаг должен состоять в том, чтобы определить, какой трафик является реальным, а какой исходит от злоумышленника, что может быть непросто. Установление базового уровня трафика вашей сети поможет вам узнать, что считается нормальным уровнем активности, чтобы вы могли выявлять всплески трафика из неизвестных источников.

Это также поможет определить время, когда всплеск активности является нормальным явлением. Интернет-магазин, например, ожидает довольно большой всплеск трафика в связи с Черной пятницей, поэтому он будет знать, что не нужно паниковать и отключать весь трафик сайта, когда это произойдет.

Также важно выяснить, какие слои вашей сети являются целью. DDoS-атаки могут принимать различные формы: от одноуровневых атак до сложных многовекторных угроз, которые одновременно атакуют несколько уровней сети. После того, как вы определили плохой трафик и выяснили, где злоумышленник пытается вас атаковать, можно переходить к методам защиты.

DDoS-атаки могут принимать различные формы: от одноуровневых атак до сложных многовекторных угроз, которые одновременно атакуют несколько уровней сети. После того, как вы определили плохой трафик и выяснили, где злоумышленник пытается вас атаковать, можно переходить к методам защиты.

Одним из способов защиты от такого типа кибератак является маршрутизация через черную дыру, при которой трафик сбрасывается в нулевое место назначения и полностью удаляется из сети. Этот вариант доступен для всех сетевых администраторов и вашего интернет-провайдера, но может быть не идеальным, поскольку он будет сбрасывать обычный трафик сайта вместе с трафиком злоумышленника. Согласно Cloudflare (открывается в новом окне), это, по сути, дает злоумышленнику то, что он хочет.

Ограничение количества запросов, которые сервер может принять в течение определенного периода времени, также может помочь отразить определенные типы атак. Например, объемная атака грубой силы, предназначенная для того, чтобы нагрузить сервер как можно большим количеством запросов, может быть смягчена ограничением скорости.

Для этих целей можно использовать публичные рейтинги (например, OWASP Top 10) либо инструменты разработчика.

Для этих целей можно использовать публичные рейтинги (например, OWASP Top 10) либо инструменты разработчика.

Комплексное решение для крупных корпораций.

Комплексное решение для крупных корпораций.  США в биткойнах после того, как его сайт рухнул из-за того, что хакеры использовали комбинацию различных DDoS-атак.

США в биткойнах после того, как его сайт рухнул из-за того, что хакеры использовали комбинацию различных DDoS-атак.