Черный интернет — как попасть в глубокий интернет через ТОР?

Казалось бы, про Всемирную сеть известно все, но в действительности существуют такие скрытые места, о которых до сих пор некоторые пользователи только начинают узнавать. Предлагаем узнать, что такое черный интернет и как войти в черный интернет.

Что такое черный интернет?

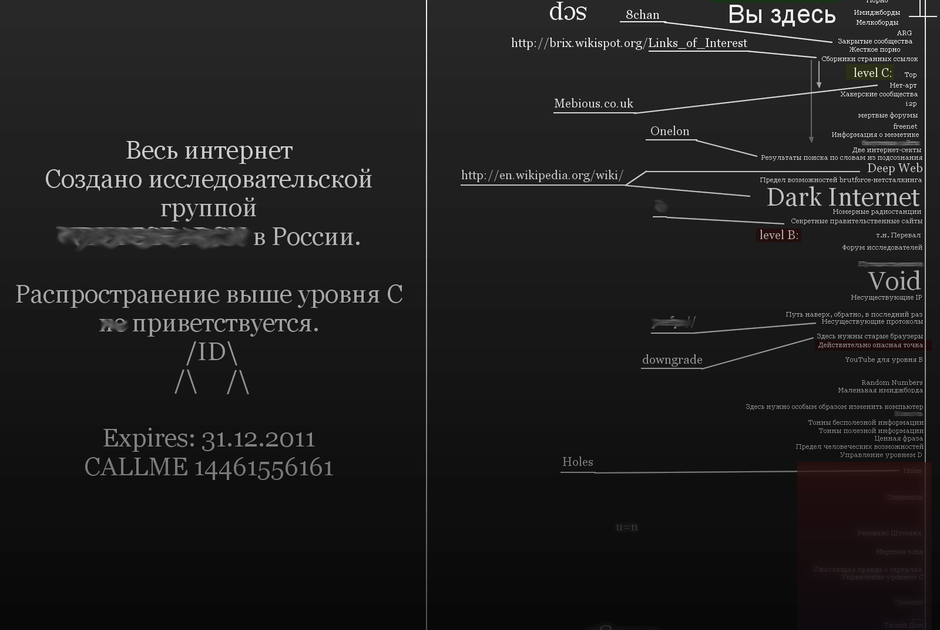

Не каждому пользователю Всемирной паутины известно про то, что существует выход в черный интернет. Его еще нередко называют глубоким или темным интернетом. С данными терминами нередко возникает много путаницы, но по большому счету все они обозначают одно и то же – скрытую часть интернета. Здесь есть сайты, которые не индексируют поисковые системы и потому на них попасть можно только используя прямую ссылку.

Есть среди них и сайты, для доступа к которым необходимо знать и использовать пароль. Есть и ресурсы, которые работают в сети TOR. Сайты в этой сети имеют свой домен – ONION, который официально нигде не зарегистрирован. Однако это не мешает его использовать, если на компьютере есть программное обеспечение для работы с TOR. При помощи этого домена запросто можно отличить ссылки на обычные сайты в традиционной сети от ссылок на ресурсы черного интернета, размещенные в сети TOR.

При помощи этого домена запросто можно отличить ссылки на обычные сайты в традиционной сети от ссылок на ресурсы черного интернета, размещенные в сети TOR.

Существует ли черный интернет?

Миф или реальность? Вокруг глубокого интернета на самом деле витает немало слухов и домыслов. Однако с уверенностью можно сказать, что такая сеть существует. При этом, доступ в черный интернет несложный. Попасть туда может каждый, кто хочет узнать как можно больше про скрытую часть Всемирной паутины. Кто все еще сомневается, может уже сейчас попробовать оказаться в глубокой сети.

Черный интернет — что там есть?

Уже само название сети пугает и настораживает, но вместе с тем вызывает интерес у обычного пользователя и желание узнать, что находится в черном интернете. Это место представляет собой невидимую для пользователя и поисковых роботов сеть. По той причине, что поисковым машинам не удается проиндексировать информацию в этой сети, то и обычному пользователю не так просто увидеть размещенную здесь информацию.

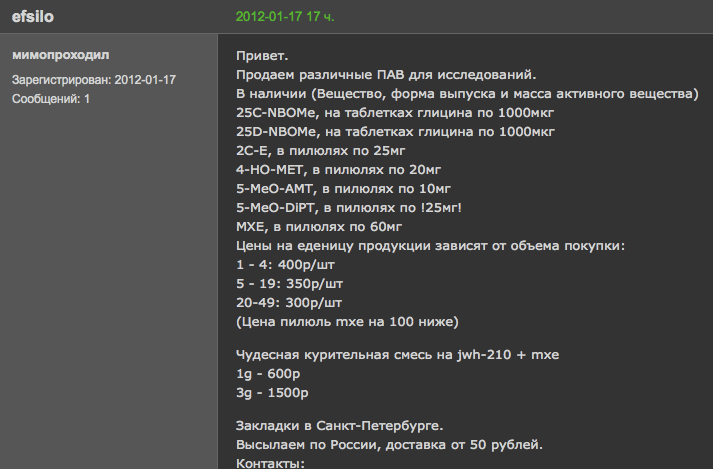

За анонимность эту часть интернета любят все, кто хотят оставаться анонимными и лица, занимающиеся незаконной деятельностью. Так, при помощи размещенных здесь сайтов продаются запрещенные законом вещества, порнография и т.д.. Проблема заключается в том, что на месте закрытых крупных ресурсов вырастают новые и бороться сними гораздо сложнее, чем с теми же, к примеру, нарколабораториями в реале. Да и вычислить продавца, находящегося на одном краю планеты, а использующего сервер на другом конце планеты, вычислить и арестовать не всегда по зубам стражам закона.

Черный интернет — как попасть?

Сейчас пользоваться интернетом, наверное, не умеет только ленивый. Однако существует сеть, про которую не всем известно. Услышав про глубокий интернет, нередко у обычного пользователя возникает мысль про что-то особенное и очень сложное. Однако в действительности понять, как зайти в черный интернет очень легко. Чтобы осуществить такое путешествие, нужно иметь желание и доступ во Всемирную сеть. Для перехода в глубокий интернет нужно установить на компьютере браузер – TOR.

Для перехода в глубокий интернет нужно установить на компьютере браузер – TOR.

Как попасть в глубокий интернет через ТОР?

Оказаться в черной сети не очень сложно. Чтобы получить доступ в глубокий интернет, часто используют браузер TOR Browser. У него есть следующие свойства:

- TOR способен обеспечить конфиденциальность связи, и предотвратит наблюдение за навигацией.

- Защитит от разного рода слежки со стороны владельцев сайтов, провайдеров.

- Скрывает данные про физическое расположение пользователя.

- Способен блокировать все угрожающие безопасности.

- Не требует специальной установки и запускается со всех носителей.

- Не нуждается в особенных знаниях и доступен для новичков.

Как пользоваться черным интернетом?

Чтобы понять, как серфить темную паутину, нужно понять, что речи о поисковиках там быть не может и все переходы производят по существующим спискам ссылок. Еще нужно знать, что скорость черного интернета настолько медленная, что без терпения тут не обойтись.

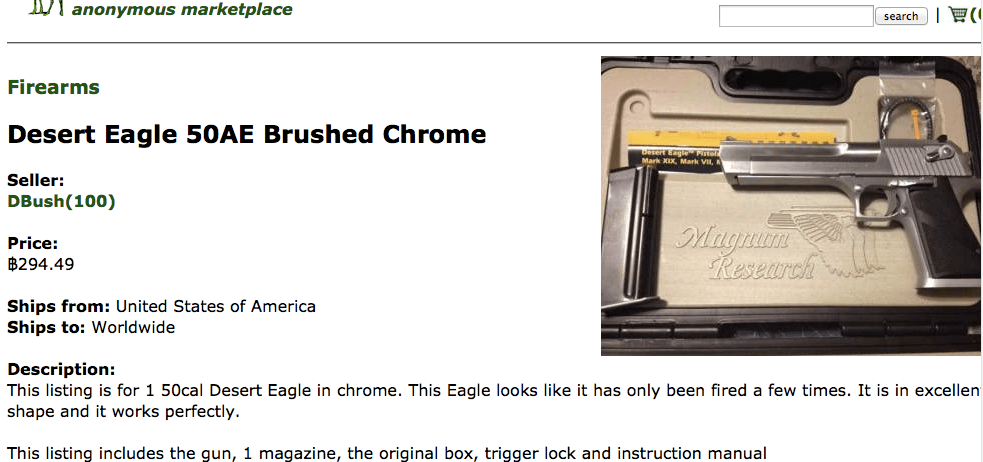

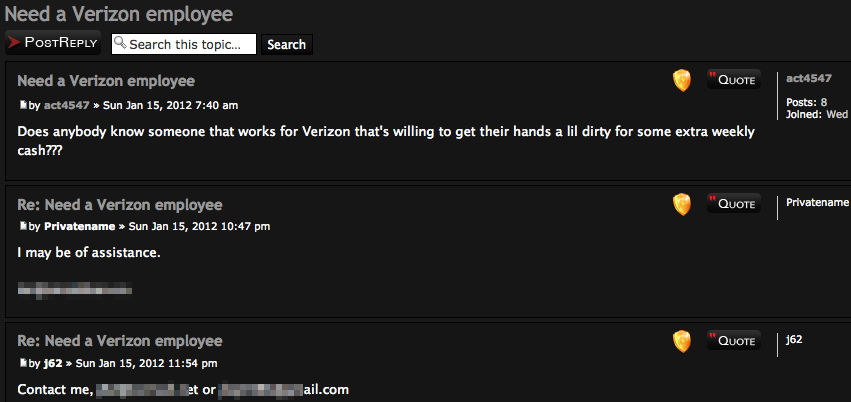

- Рынок поддельных документов и удостоверений личности.

- Места торговли запрещенными веществами.

- Вещевые магазины аппаратуры и техники.

- Продажа кредитных карт – данные получают с устанавливаемых на банкоматах скиммеров. Такая информация будет стоить недорого, а вот пин-код и скан карты будет стоить подороже.

Чем опасен черный интернет?

Заходить в черный интернет или это может быть опасно? Такие мысли могут посещать каждого, кто впервые услышал про существование другой стороны Всемирной паутины. По сути, само скачивание браузера и вход в глубокий интернет не представляет собой опасности. Однако если есть такое желание использовать возможности черного интернета, то здесь уже стоит призадуматься, чем может закончиться такая авантюра.

Как появилась теневая сеть и что в ней можно найти

В 2020 прибыль даркнет-рынков составила $1,7 млрд. По данным Tor Metrics, в 2022 году США лидирует по количеству пользователей темной паутины (22,28%), на втором месте — Германия (14,93%), за ней идут Финляндия (5,47%) и Нидерланды (4,40%).

Даркнет периодически появляется в заголовках СМИ, когда органы накрывают тот или иной черный маркетплейс, и с каждым годом о темной сети узнает все больше пользователей. Кто-то стал жертвой киберпреступников, а кто-то сам перешел на темную сторону.

Разобрались, что такое даркнет, как он появился и какие черные маркетплейсы существуют.

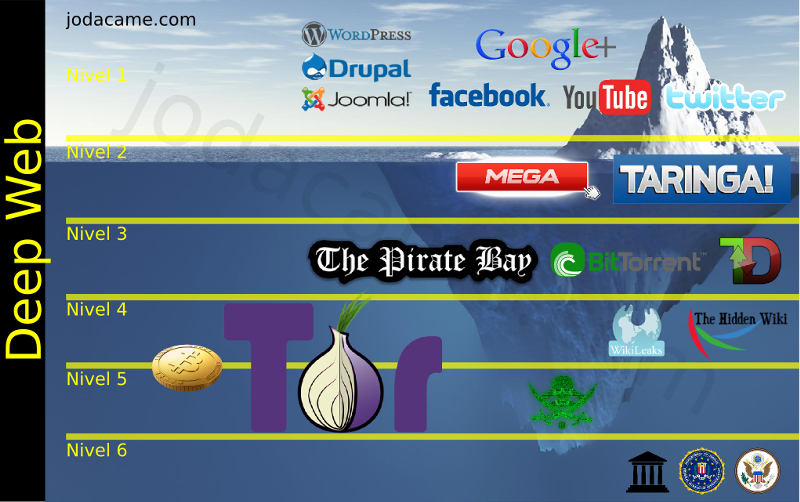

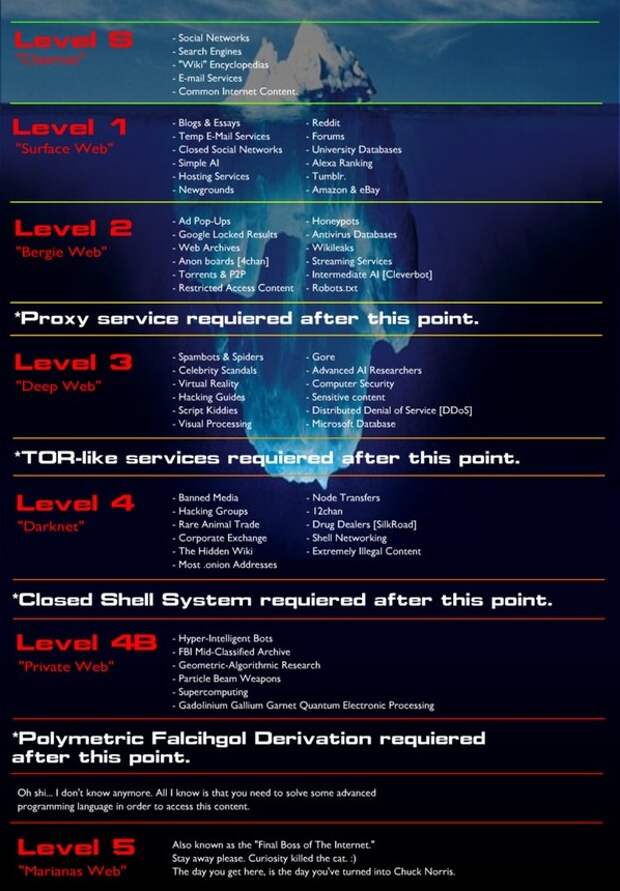

Deep web и dark web: чего вы не знали об интернете

Итак, чтобы получить ясную картину того, что же являют собой deep web и darknet, представьте себе айсберг Зигмунда Фрейда, с помощью которого австрийский психолог структурировал компоненты нашей психики — Эго, Суперэго и Ид. Только в нашем случае уровнями айсберга будут Surface web (surface — поверхность), Deep web (deep — глубокий) и Dark web (dark — темный).

Что такое surface web?

Это верхушка айсберга, здесь мы находимся в состоянии свободного серфинга: можем получить доступ ко всем необходимым веб-ресурсам без необходимости соблюдать анонимность, скрывая свой ip-адрес.

Свободные ресурсы —

Что такое deep web?

Примеры веб-контента: почтовые ящики, социальные сети, медицинская документация, юридические файлы, сообщения в блогах на модерации, еще не опубликованный редизайн веб-страниц и др.

Deep web («Невидимая сеть» или «Глубокая паутина») находится чуть ниже surface web. Большая часть глубокой сети состоит из обычных сайтов, которые требуют от пользователей создания учетной записи, прежде чем аккаунт станет доступным. Это безопасные ресурсы, такие как электронная почта Gmail или Netflix, который предоставляет вам доступ к платной подписке после заполнения онлайн-формы и оплаты.

Это безопасные ресурсы, такие как электронная почта Gmail или Netflix, который предоставляет вам доступ к платной подписке после заполнения онлайн-формы и оплаты.

Вот как работает deep web. Большая часть интернета состоит из баз данных и интернета. Последний включает в себя защищенные настройками приватности файлы. К ним нельзя получить доступ без определенных учетных данных (например, логина и пароля). В интернете расположены внутренние сети для государственных органов, корпораций или учебных заведений.

Говоря простыми словами, все веб-страницы, которые не может отследить поисковик, считаются частью глубокой паутины. Контент в deep web — более безопасный и чистый, чем в surface web, потому что он принадлежит определенным организациям, которые поддерживают его и модерируют. Кроме того, чистоту контента помогают укреплять брандмауэры, которые контролируют доступы различных программ в сеть.

Но в глубокой паутине есть свои дыры. Некоторым пользователям удается обходить юридические ограничения на доступ к контенту, который по закону заблокирован в их геолокации.

И, разумеется, в этой части глубокой сети можно нарваться на вредоносное ПО или другую киберугрозу. А потому организации стараются защитить свои ресурсы в deep web как можно надежнее.

Что такое dark web?

Примеры сайтов: веб-ресурсы черного рынка проституции, торговли наркотиками, оружием, людьми, персональными данными, а также услуги киллеров, подделки документов и др.

Dark web находится в ледяных глубинах океана, под deep web. В dark web раскидывает свои опасные сети теневой интернет (darknet). Веб-сайты со скрытыми IP-адресами таят в себе мир, который недоступен и опасен для большинства пользователей.

Чтобы добраться до этих сайтов, нужно использовать специальные браузеры и сохранять анонимность. Но такой серфинг по просторам темной паутины скрывает угрозы.

Мнения экспертов насчет размера dark web разделяются. Некоторые считают, что он составляет 0,01% deep web и содержит не так уж много сайтов — несколько тысяч. Другие специалисты говорят о том, что темную сеть сложно измерить, поскольку она носит неясный и децентрализованный характер.

Некоторые считают, что он составляет 0,01% deep web и содержит не так уж много сайтов — несколько тысяч. Другие специалисты говорят о том, что темную сеть сложно измерить, поскольку она носит неясный и децентрализованный характер.

Мало кто взаимодействует с даркнетом. Изначально его использовали white hat (белые) и black hat (черные) хакеры, киберпреступники и представители правительств. Если для доступа к глубокой сети необходим лишь логин и пароль, то для погружения в даркнет нужно использовать специальное программное или аппаратное обеспечение.

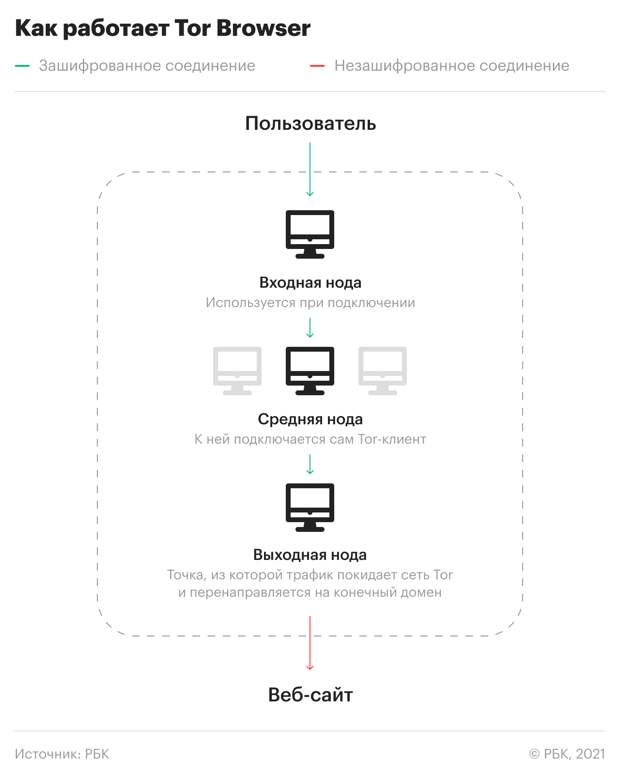

Архитектура даркнета позволяет преступникам начисто заметать свои следы. Вот почему это возможно:

Обыватели в основном ассоциируют теневой интернет с нелегальным контентом и преступной деятельностью, что в целом верно. Однако даркнет может служить и полезным целям.

Бывший сотрудник ЦРУ Эдвард Сноуден тоже использовал даркнет, чтобы установить контакт с газетой The Guardian. Он пытался передать информацию о деятельности западных спецслужб, которые подозревал в незаконном использовании личных данных американцев и людей по всему миру.

Международная организация WikiLeaks, которая публикует секретную информацию из анонимных источников, использовала даркнет, чтобы анонимно загружать тайные документы.

Чем отличаются deep web и dark web: 5 основных параметров

Как эволюционировала теневая сеть

1969 — создание прототипа интернета

Все началось с создания сети под названием ARPANET, разработанной в Штатах Агентством Министерства обороны США по перспективным исследованиям. ARPANET послужил прототипом современного интернета.

В октябре 1969 студент Калифорнийского университета Чарли Клайн печатает первое сообщение, которое передается между компьютерами, соединенными сетью ARPANET. Спустя несколько лет в веб-пространстве начинает появляться ряд изолированных секретных сетей.

Журналист Джон Маркофф в своей книге What the Dormouse Said: How the Sixties Counterculture Shaped the Personal Computer Industry утверждает, что первая незаконная онлайн-продажа марихуаны произошла в рамках этих сетей между студентами Стэнфордского университета и Массачусетского технологического института (MIT).

1980-е — появление информационных «убежищ данных»

С рождением современной сети и стандартизацией набора интернет-протоколов злоумышленникам стало сложнее заметать свои следы и скрывать незаконные данные на веб-просторах.

До появления даркнета выходом были так называемые

1990-е — разработка Onion routing

Как бы странно это ни звучало, но американское правительство тоже приложило руку к созданию даркнета.

В середине 90-х федеральным правительством США была разработана так называемая луковая маршрутизация (Onion routing). Технология обеспечивает анонимную связь через компьютерную сеть.

Технология обеспечивает анонимную связь через компьютерную сеть.

В 1998 году ВМС США запатентовали Onion, но позже выпустили код проекта со свободной лицензией на распространение. Теперь все желающие могут проверить Onion на наличие уязвимостей.

Onion routing обеспечивала безопасную связь между разведчиками, сохраняя их анонимность. Кроме того, она служила для защиты свободы слова граждан и журналистов, которые жили в репрессивных государствах. Такую цель луковая маршрутизация имеет и по сей день.

2002–2006 — рождение The Tor Project

После патентования Onion-маршрутизации к изначальной команде разработчиков присоединились другие специалисты. Вместе они создали широко известный The Tor Project (Tor — The Onion Router).

Tor — это программное обеспечение с открытым кодом, которое помогает пользователям сохранять анонимность в сети.

Tor получает финансирование от правительства США, включая Министерство обороны, а также от организаций по защите прав человека и властей других высокоразвитых стран. Почему они вкладываются в проект? Спонсоры считают, что Tor помогает отстоять права сторонников демократии в авторитарных государствах. При этом разработчики Tor утверждают, что никогда не выдавали личные данные федеральным органам.

Почему они вкладываются в проект? Спонсоры считают, что Tor помогает отстоять права сторонников демократии в авторитарных государствах. При этом разработчики Tor утверждают, что никогда не выдавали личные данные федеральным органам.

Штаб-квартира Tor сейчас находится в Сиэтле, США. Проект позиционирует себя как некоммерческий.

Ранние 2000 — и до сегодня: нелегальное использование Tor

Темный сегмент интернета, даркнет, начал разрастаться — и браузер Tor лишь способствовал этому, поскольку он обеспечивает пользователю полную анонимность в сети. Разумеется, такой возможностью стали пользоваться не только журналисты и диссиденты, но и злоумышленники. Начали появляться все новые и новые черные цифровые рынки.

Сделки в темной паутине варьируются от покупки наркотиков до торговли людьми. Киберполиция постоянно мониторит даркнет, отслеживая появление новых черных маркетплейсов.

2011 — Росс Ульбрихт создает нелегальный маркетплейс Silk Road

Одним из самых крупных нелегальных маркетплейсов был Silk Road («Шелковый путь»), основанный американцем Россом Ульбрихтом.

В то время Ульбрихт был 26-летним выпускником Университета штата Пенсильвания со степенью магистра в области инженерии. В даркнете он был известен под никнеймом Dread Pirate Roberts.

У Ульбрихта была предпринимательская жилка, но все его попытки создать легальный проект терпели неудачу. Поэтому он разработал собственную идеологию: люди должны иметь право покупать и продавать любые продукты — при условии, что не причиняют вреда кому-то другому.

Опираясь на эту идею, Ульбрихт создал маркетплейс Silk Road — свободный рынок, размещенный в даркнете. В реальности же это была торговая площадка для продажи наркотиков, защищенная от правоохранительных органов анонимной сетью. Чтобы попасть на Шелковый путь, использовался Tor.

В этом «убежище» пользователи могли покупать нелегальные продукты за биткоины, составлять рейтинги и оставлять отзывы, информируя других покупателей о качестве наркотиков. Однако Ульбрихт противоречил сам себе, ведь сама возможность продажи подобных веществ уже причиняет вред другим людям.

Вскоре черный маркетплейс привлек внимание правоохранительных органов. Сенатор Чак Шумер (Нью-Йорк) призвал федеральные власти провести расследование и закрыть сайт.

С 2011 по 2013 год на Silk Road было проведено 1,2 млн транзакций между более чем 957 тыс. пользователей на сумму около $1,2 млрд. По данным ФБР, Dread Pirate Roberts заработал $79,8 млн комиссионных от всех транзакций.

2013–2015 — конец Шелкового пути

Американские власти смогли отследить Ульбрихта по его никнейму. Преступник был арестован в Сан-Франциско, а нелегальный маркетплейс закрыли.

Ульбрихту предъявили обвинения в отмывании денег, взломе компьютеров и сговоре с целью незаконного оборота наркотиков. Также утверждалось, что злоумышленник предложил около $700 тыс. за услуги наемных убийц, которые должны были убрать людей, шантажировавших его. Однако последнее обвинение считается спорным из-за отсутствия прямых доказательств.

Адвокаты Ульбрихта строили защиту на том факте, что подсудимый больше не является лицом, которое контролирует пользователя под никнеймом Dread Pirate Roberts, но судья счел это спекуляцией. В 2015 году Росс был приговорен к двум пожизненным срокам плюс 40 лет по отдельным статьям, без возможности досрочного освобождения.

В 2015 году Росс был приговорен к двум пожизненным срокам плюс 40 лет по отдельным статьям, без возможности досрочного освобождения.

Сейчас Ульбрихт находится в тюрьме США Тусон в Аризоне. В 2020 году семья Росса попросила тогдашнего президента Трампа помиловать его, но им было отказано.

И хотя Ульбрихт является преступником, его образ отчасти популяризируется в медиа. В 2020 году вышел фильм «Асоциальная сеть» американского режиссера Тиллера Расселла, в котором рассказывается, как был создан Silk Road и как ФБР удалось разоблачить Ульбрихта.

2015–2021 — новые маркетплейсы даркнета

После этих событий количество черных маркетплейсов в даркнете только возросло:

- 2015 — Evolution (различные нелегальные продукты), закрыт.

- 2017 — AlphaBay и Hansa (наркотики), ликвидированы.

- 2019 — Dream Market (наркотики, базы данных, подделки), закрыт; Wall Street Market (наркотики), закрыт; Valhalla (нелегальные продукты), закрыт; DeepDotWeb (веб-сайт новостей и индексов темной сети), изъят из даркнета.

- 2021 — DarkMarket (наркотики, базы данных, фальшивые деньги), закрыт.

Даркнет-рынок в цифрах: цены и основные тенденции 2022

К сожалению, черные маркетплейсы появляются в даркнете как грибы, а сам рынок с 2021 по 2022 год стал динамичнее, чем в 2020:

- Увеличилось количество продаж. 9 тыс. активных черных торговцев сообщают о тысячах транзакций по приобретению поддельных удостоверений личности и кредитных карт.

- Инвентарь магазинов расширился, появились новые категории товаров и услуг — взломанные учетные записи, мошенничество с криптовалютами и веб-сервисами.

- Цены на рынке снижаются, что привлекает внимание потенциальных покупателей.

А вот цены на маркетплейсах даркнета в период с февраля 2021 по июнь 2022, по данным PrivacyAffairs:

Кстати, согласно статистике за 2022 год, 70% пользователей даркнета — мужчины, а 35,9% составляют люди от 18 до 25 лет. Для транзакций пользователи чаще всего используют криптовалюты, и их путь с кошельков сложно отследить.

Возможности темной паутины велики — она может показаться универсальным и простым инструментом для хакера-новичка. Сеть анонимна, не регулируется законодательством и в общем являет собой новую форму проявления преступности в онлайне.

Но существует закономерность: большинство основателей черных маркетплейсов были арестованы в своем доме. ФБР защелкивало наручники на злоумышленнике, который только что сидел за ноутбуком, подсчитывая прибыль от нелегальных продаж.

Киберпреступники в своем большинстве делают большую ставку на анонимность даркнета, но в конечном итоге именно она их и подводит.

Весь бизнес-контент в удобном формате. Интервью, кейсы, лайфхаки корп. мира — в нашем телеграм-канале. Присоединяйтесь!

#Бизнес-процессы #Саморазвитие #Клиентский сервис #Для управленцев #Что это такое

Последние материалы

Статья

Молния: ученые доказали, что счастье можно купить за деньги

Но только если ваш сосед беднее вас.

Читать

Статья

Бесконечно неопределенное будущее: 7 фильмов о том, как может измениться наша жизнь

Наказание за одиночество, всепланетная слепота и выбор пары по ДНК.

Читать

Статья

Как создать дашборд в Excel

Три шага от хаоса в данных к структуре.

Читать

Что такое фишинг? Примеры, типы и методы

Характеристика

Фишинг — это тип кибератаки, при которой используется замаскированная электронная почта, чтобы заставить получателя передать информацию, загрузить вредоносное ПО или выполнить какое-либо другое желаемое действие.

Джош Фрулингер

Соавтор, ОГО |

ЧУЙН / Getty Images / АКО9Определение фишинга

Фишинг — это тип кибератаки, в которой в качестве оружия используется замаскированная электронная почта. В этих атаках используются методы социальной инженерии, чтобы обмануть получателя электронной почты, заставив его поверить, что сообщение — это то, что ему нужно или нужно — например, запрос от их банка или заметка от кого-то из их компании — и щелкнуть ссылку или загрузить вложение. .

«Фиш» произносится так же, как пишется, то есть как слово «рыба» — аналогия с рыболовом, бросающим туда наживку (фишинговое электронное письмо) и надеющимся, что вы клюнете.

Фишинговые электронные письма могут быть нацелены несколькими различными способами: некоторые вообще не нацелены, некоторые «мягко» нацелены на кого-то, играющего определенную роль в организации, а некоторые нацелены на конкретных, ценных людей.

История фишинга

Один из старейших видов кибератак, фишинг, восходит к 1990-м годам и до сих пор остается одним из самых распространенных и вредоносных, фишинговые сообщения и методы становятся все более изощренными.

Термин возник среди хакеров, стремящихся обмануть пользователей AOL, чтобы они выдали свои регистрационные данные. «ph» является частью традиции причудливого хакерского правописания, и, вероятно, на него повлиял термин «phreaking», сокращение от «телефонный phreaking», ранняя форма взлома, которая включала воспроизведение звуковых тонов в телефонных трубках для получения бесплатных телефонных звонков. .

Некоторые фишинговые атаки оказались достаточно успешными, чтобы наделать шума:

- Возможно, одна из самых серьезных фишинговых атак в истории произошла в 2016 году, когда хакерам удалось заставить председателя предвыборного штаба Хиллари Клинтон Джона Подеста предложить свой пароль Gmail.

- Атака «fappening», в ходе которой были обнародованы интимные фотографии ряда знаменитостей, изначально считалась результатом отсутствия безопасности на серверах Apple iCloud, но на самом деле она стала результатом ряда успешных попыток фишинга.

- В 2016 году сотрудники Канзасского университета ответили на фишинговое электронное письмо и передали доступ к информации о депозите своей зарплаты, в результате чего они потеряли зарплату.

Что может сделать фишинговая электронная почта

Существует несколько способов разбить атаки на категории. Один на цель попытки фишинга — для чего она предназначена. Как правило, фишинговая кампания пытается заставить жертву сделать одну из двух вещей:

Передать конфиденциальную информацию. Эти сообщения направлены на то, чтобы обманом заставить пользователя раскрыть важные данные — часто это имя пользователя и пароль, которые злоумышленник может использовать для взлома системы или учетной записи. Классическая версия этой аферы включает в себя отправку электронного письма, похожего на сообщение от крупного банка; рассылая спам сообщения миллионам людей, злоумышленники гарантируют, что по крайней мере некоторые из получателей будут клиентами этого банка. Жертва щелкает ссылку в сообщении и попадает на вредоносный сайт, напоминающий веб-страницу банка, а затем вводит свое имя пользователя и пароль. Злоумышленник теперь может получить доступ к учетной записи жертвы.

Жертва щелкает ссылку в сообщении и попадает на вредоносный сайт, напоминающий веб-страницу банка, а затем вводит свое имя пользователя и пароль. Злоумышленник теперь может получить доступ к учетной записи жертвы.

Загрузить вредоносное ПО. Как и многие виды спама, фишинговые сообщения этого типа направлены на то, чтобы жертва заразила свой компьютер вредоносным ПО. Часто сообщения имеют «мягкую направленность» — например, они могут быть отправлены сотруднику отдела кадров с вложением, якобы являющимся резюме соискателя. Эти вложения часто представляют собой ZIP-файлы или документы Microsoft Office со встроенным вредоносным кодом. Одной из наиболее распространенных форм вредоносного кода является программа-вымогатель: в 2017 г. было подсчитано, что 93% фишинговых писем содержали вложения программ-вымогателей.

Типы фишинга

Еще один способ классифицировать эти атаки — по тому, на кого они нацелены и как отправляются сообщения. Если и есть общий знаменатель фишинговых атак, так это маскировка. Злоумышленники подделывают свой адрес электронной почты, чтобы он выглядел так, как будто он исходит от кого-то другого, создают поддельные веб-сайты, которые выглядят как те, которым доверяет жертва, и используют иностранные наборы символов для маскировки URL-адресов.

Злоумышленники подделывают свой адрес электронной почты, чтобы он выглядел так, как будто он исходит от кого-то другого, создают поддельные веб-сайты, которые выглядят как те, которым доверяет жертва, и используют иностранные наборы символов для маскировки URL-адресов.

Тем не менее, существует множество методов, подпадающих под определение фишинга. Каждый из этих типов фишинга представляет собой вариацию на тему, когда злоумышленник маскируется под доверенное лицо, часто реальное или предположительно реальное лицо, или компанию, с которой жертва может иметь дело.

Фишинг по эл.

Ironscales подсчитала самые популярные бренды, которые хакеры используют в своих попытках фишинга. Из более чем 50 000 фальшивых страниц входа, которые отслеживала компания, злоумышленники использовали следующие бренды:

- PayPal: 22%

- Майкрософт: 19%

- Фейсбук: 15%

- eBay: 6%

- Амазонка: 3%

Целевой фишинг : когда злоумышленники создают сообщение для конкретного человека. Например, целевой фишер может нацелиться на кого-то из финансового отдела и притвориться менеджером жертвы, требуя крупного банковского перевода в короткие сроки.

Например, целевой фишер может нацелиться на кого-то из финансового отдела и притвориться менеджером жертвы, требуя крупного банковского перевода в короткие сроки.

Китобойный промысел : Китобойный фишинг, или китобойный промысел , представляет собой форму целевого фишинга, нацеленную на очень крупную рыбу — генеральных директоров или других важных целей, таких как члены правления компании.

Сбор информации, достаточной для того, чтобы обмануть действительно важную цель, может занять время, но может принести удивительно высокую отдачу. В 2008 году киберпреступники атаковали руководителей компаний электронными письмами, в которых утверждалось, что к ним приложены повестки в суд из ФБР. На самом деле они загрузили кейлоггеры на компьютеры руководителей — и вероятность успеха мошенников составила 10%, отловив почти 2000 жертв.

Компрометация деловой электронной почты (BEC): Тип целевой фишинговой атаки, в которой злоумышленники выдают себя за генерального директора компании или другого высшего руководителя, как правило, чтобы заставить других сотрудников этой организации перевести деньги.

Вишинг и смишинг: Фишинг с помощью телефонного звонка и текстового сообщения соответственно.

Другие типы фишинга включают фишинг-клоны, прогулку на снегоступах, фишинг в социальных сетях и многое другое — и этот список растет по мере того, как злоумышленники постоянно совершенствуют свои тактики и методы.

Как работает фишинг

Все инструменты, необходимые для запуска фишинговых кампаний (известные как фишинговые наборы), а также списки рассылки легко доступны в даркнете, что позволяет киберпреступникам, даже обладающим минимальными техническими навыками, легко проводить фишинговые атаки.

Набор для фишинга объединяет ресурсы и инструменты фишингового веб-сайта, которые необходимо установить только на сервере. После установки все, что нужно злоумышленнику, — это отправить электронные письма потенциальным жертвам.

Некоторые наборы для фишинга позволяют злоумышленникам подделывать надежные бренды, увеличивая вероятность того, что кто-то перейдет по мошеннической ссылке. Исследование Akamai, представленное в отчете Phishing-Baiting the Hook, выявило 62 варианта набора для Microsoft, 14 для PayPal, семь для DHL и 11 для Dropbox.

Исследование Akamai, представленное в отчете Phishing-Baiting the Hook, выявило 62 варианта набора для Microsoft, 14 для PayPal, семь для DHL и 11 для Dropbox.

Отчет Duo Labs «Фиш в бочке» включает анализ повторного использования наборов для фишинга. Из 3200 фишинговых наборов, обнаруженных Duo, 900 (27%) были обнаружены более чем на одном хосте. Однако на самом деле это число может быть выше. «Почему мы не видим более высокий процент повторного использования набора? Возможно, потому что мы измеряли на основе хэша SHA1 содержимого комплекта. Одно изменение только в одном файле в наборе будет выглядеть как два отдельных набора, даже если они в остальном идентичны», — сказал Джордан Райт, старший инженер по исследованиям и разработкам в Duo и автор отчета.

Duo SecurityПримеры фишинга

Преступники полагаются на обман и создают ощущение безотлагательности, чтобы добиться успеха в своих фишинговых кампаниях. Как показывают следующие примеры, эти социальные инженеры знают, как извлечь выгоду из кризиса.

Пример фишинга: обновление Corona

Следующий снимок экрана представляет собой фишинговую кампанию, обнаруженную Mimecast, которая пытается украсть учетные данные для входа в учетную запись Microsoft OneDrive жертвы. Злоумышленник знал, что, поскольку все больше людей работают из дома, обмен документами через OneDrive станет обычным явлением.

Пример фишинга: лекарство от Covid

Эта фишинговая кампания, идентифицированная Proofpoint, просит жертв загрузить приложение на свое устройство, чтобы «запустить симуляцию лекарства» от COVID-19. Приложение, конечно, вредоносное.

Пример фишинга: вопрос общественного здравоохранения

Это электронное письмо, по-видимому, отправлено Агентством общественного здравоохранения Канады. Получателям предлагается щелкнуть ссылку, чтобы прочитать важное письмо. Ссылка ведет на вредоносный документ.

Как предотвратить фишинг

Лучший способ научиться распознавать фишинговые электронные письма — это изучить примеры, полученные в дикой природе! Отдел технологических услуг Университета Лихай ведет галерею последних фишинговых писем, полученных студентами и сотрудниками.

Существует также ряд шагов, которые вы можете предпринять, и образа мышления, который вы должны принять, чтобы не стать жертвой фишинга.

Если вы работаете в отделе ИТ-безопасности вашей компании, вы можете принять упреждающие меры для защиты организации, в том числе:

- «Песочница» входящей электронной почты, проверка безопасности каждой ссылки, которую нажимает пользователь

- Проверка и анализ веб-трафика

- Проведение фишинговых тестов для выявления слабых мест и использования результатов для обучения сотрудников

Поощряйте сотрудников отправлять вам подозрительные фишинговые электронные письма, а затем благодарите их.

Связанный:

- Фишинг

- Социальная инженерия

- Сетевая безопасность

- Безопасность

Copyright © 2022 IDG Communications, Inc.

7 горячих тенденций кибербезопасности (и 2 уходят в тень)

Что такое Даркнет?

Даркнет — это часть интернета. Название «темная паутина» вызывает в воображении всевозможные идеи. Это опасно? Там прячутся преступники? Что вы можете найти в даркнете?

Это все отличные вопросы. Так что же такое темная сеть?

Что такое темная паутина?

Даркнет — это часть Интернета, не индексируемая обычными поисковыми системами. Вы можете получить доступ к даркнету только с помощью специализированного программного обеспечения, такого как браузер Tor.

Это связано с тем, что темная сеть требует, чтобы ваш браузер использовал определенные конфигурации безопасности и конфиденциальности, которые могут взаимодействовать с сетью анонимных веб-сайтов на их анонимных хостах.

Даркнет имеет печально известную репутацию убежища преступников, террористов, гнусных сайтов и всего, что между ними. По правде говоря, это смесь многих вещей со здоровой примесью мифов и легенд.

Связанный: Развенчанные мифы темной паутины: правда, стоящая за ними

Dark Web и Deep Web — это одно и то же?

Темная паутина не глубокая паутина .

Даркнет — это серия анонимных веб-сайтов. Глубокая сеть относится к другим сайтам, содержимое которых не индексируется поисковыми системами.

Например, ваш портал онлайн-банкинга является частью глубокой сети, а не темной сети. Другой пример — Wayback Machine. Wayback Machine получает доступ к кэшированным изображениям сайтов, найденных в глубокой сети.

Другими примерами являются академические базы данных, юридические документы, научные отчеты, медицинские записи и так далее.

Что такое черная паутина?

Черная паутина не имеет ничего общего с темной паутиной или глубокой паутиной. Это термин, который иногда путают с даркнетом, но на самом деле он не используется широко и даже не признается в качестве альтернативы.

Это термин, который иногда путают с даркнетом, но на самом деле он не используется широко и даже не признается в качестве альтернативы.

Как работает темная паутина?

Даркнет (также иногда называемый даркнетом) представляет собой оверлейную сеть. Это означает, что это сеть поверх сети. Вы можете получить доступ к темным веб-сайтам только с помощью специального программного обеспечения.

Большинство людей используют сеть Tor для доступа к сайтам даркнета. Tor расшифровывается как The Onion Router . Как луковица имеет много слоев, так и сеть Tor. Когда вы загружаете Tor Browser, вы получаете доступ к совершенно новому миру веб-сайтов, использующих домен .onion.

Onion-сайты не используют обычную систему DNS, которую использует «clearnet» (это обычный Интернет). Обычно, когда вы вводите URL-адрес в адресную строку и нажимаете , введите , ваш браузер ищет DNS-адрес URL-адреса и перенаправляет вас туда. Если вы попробуете это сделать с onion-доменом в обычном браузере, вы никуда не денетесь (кроме экрана с ошибкой).

Еще одно ключевое отличие заключается в том, как даркнет обрабатывает ваши данные и ваш маршрут через Интернет к серверу хостинга. Структура даркнета предназначена для обеспечения анонимности сайтов, сервисов и пользователей. Когда вы используете Tor для доступа к даркнету, ваш интернет-трафик проходит через несколько анонимных узлов с вашего компьютера на луковый сайт, который вы хотите посетить.

Даркнет против Даркнета: в чем разница?

Как правило, под даркнетом понимается сеть, к которой вы получаете доступ для поиска так называемых глубинных веб-сайтов. Итак, в приведенных выше примерах сеть Tor — это даркнет, а луковые сайты, которые вы посещаете, — это даркнет.

Темная паутина незаконна?

Даркнет не является незаконным . Это потому, что это просто сеть анонимных серверов. Однако законность доступа к темному веб-контенту или самой даркнету зависит от вашей юрисдикции.

Большинство людей используют Tor Browser для доступа к даркнету. Сеть Tor использует надежное шифрование для защиты пользователей и их данных. Следовательно, везде, где сильное шифрование является незаконным, доступ к сети Tor является незаконным по расширению.

Сеть Tor использует надежное шифрование для защиты пользователей и их данных. Следовательно, везде, где сильное шифрование является незаконным, доступ к сети Tor является незаконным по расширению.

В Китае использование стойкого шифрования является незаконным; следовательно, использование сети Tor является преступной деятельностью. Кроме того, правительство Китая запретило использование VPN (виртуальных частных сетей) в 2017 году. Однако миллионы граждан по-прежнему используют запрещенную технологию для доступа к цензурированному контенту и сетям за пределами китайского брандмауэра.

С подобными проблемами сталкиваютсяграждан России, а также белорусы, иранцы, турки и многие другие.

Есть ли незаконный контент в даркнете?

Это важное отличие. Темная сеть сама по себе не является незаконной. На веб-сайтах в даркнете размещается незаконный контент всех видов. Более того, власти изо всех сил пытаются ограничить незаконный контент из-за структуры даркнета. Если каждый веб-сайт и узел в сети остаются защищенными, отследить владельца конкретного сайта становится невероятно сложно.

Если каждый веб-сайт и узел в сети остаются защищенными, отследить владельца конкретного сайта становится невероятно сложно.

Удаление нелегального контента, найденного в даркнете, становится еще сложнее из-за использования серверов в странах со слабым или равнодушным отношением к интернет-безопасности и цензуре. Если кто-то хочет разместить веб-сайт в даркнете, оставаясь при этом анонимным, он может использовать провайдеров «пуленепробиваемого хостинга».

Bulletproof хостинг-провайдеры закрывают глаза на преступную деятельность, происходящую на их серверах. Идея состоит в том, что, когда власти в конечном итоге отслеживают владельца сервера и его местоположение, ничто не отслеживается до владельцев веб-сайтов. Ответственность за пуленепробиваемый хост останавливается, а владельцы веб-сайтов без проблем уходят.

Большинство абузоустойчивых хостингов сейчас находятся в местах с сомнительным правоприменением. Однако так было не всегда. Например, когда-то компания McColo из Сан-Хосе была крупнейшим провайдером надежного хостинга в мире.

Есть ли в даркнете незаконный контент? Да, абсолютно. Ты сразу наткнешься на эти штуки? Нет. Ну, может быть. Но только если вы ищете его.

Как попасть в даркнет

Самый простой способ получить доступ к даркнету — использовать Tor Browser. Браузер Tor — это модифицированный браузер Mozilla Firefox, который использует Torbutton, TorLauncher, NoScript и HTTPS-Everywhere.

- Зайдите на официальный сайт Tor Project. Скачивайте Tor Browser только с этого сайта. Нажмите кнопку Download Tor Browser , подождите, пока он загрузится, затем установите.

- После установки откройте Tor Browser. Если браузер сообщит вам об обновлении, установите его немедленно .

- Теперь вы должны увидеть приветственное сообщение для новичков в Tor Browser. Он содержит несколько полезных советов, так что прочтите его, если это ваш первый раз.

Вот еще один совет: Не возитесь с настройками безопасности Tor Browser. Если вы не знаете, что делаете, вы можете непреднамеренно разоблачить себя, сводя на нет эффект сети Tor.

Если вы не знаете, что делаете, вы можете непреднамеренно разоблачить себя, сводя на нет эффект сети Tor.

Как настроить мост Tor

Несмотря на то, что приведенный выше совет является точным, из этого правила есть исключение. В странах, где доступ к Tor сильно ограничен или даже незаконен, вы можете использовать мостовое соединение Tor для доступа к даркнету.

В этой статье не будет подробно рассказано о настройке моста Tor, но вы можете прочитать полную документацию по мосту Tor для правильного руководства.

Стоит ли использовать VPN в темной паутине?

Одним словом, да. Вы всегда должны использовать VPN при подключении к даркнету. Черт возьми, в наши дни вы должны использовать VPN большую часть времени, когда вы в сети. VPN защищает ваши данные и обеспечивает дополнительный уровень безопасности в сети.

Связано: Что такое VPN и зачем она мне нужна?

Когда вы получаете доступ к сети Tor, все в вашем браузере Tor шифруется.