Чем опасен фишинг?

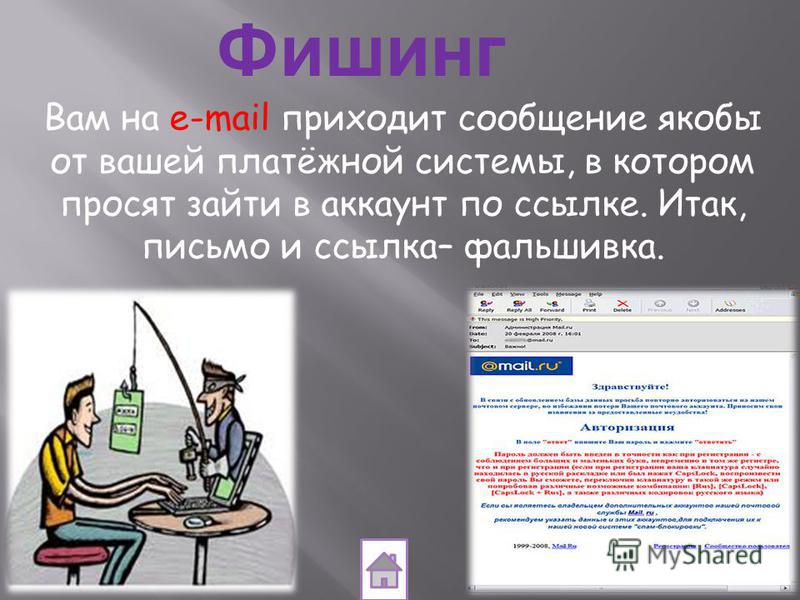

Друзья, в этой статье я расскажу Вам об одном очень простом, но не менее опасном явлении в Интернете, как Фишинг – что это. Философствовать не буду, термины скучны, да и сложны для запоминания.

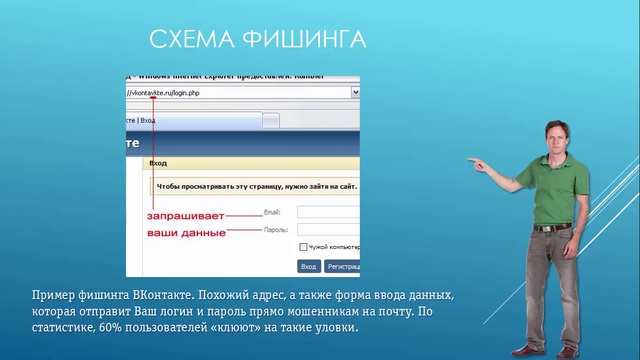

Приведу пример. Вам приходит письмо на почту о том, что необходимо подтвердить свой аккаунт в социальной сети “Вконтакте”. Для чего необходимо перейти по ссылке, ввести логин и пароль. Вы переходите, все как обычно, вводите свои учетные данные и продолжаете общение в сети. И даже не подозреваете, что Ваши учетные данные попали в руки злоумышленнику. И как ими воспользуются, никто не знает. А представьте, что это было письмо от Вашего банка…

Такой подлог и называется “фишинг”. Вам закидывают крючок, а Вы на него либо клюете, либо нет. Роль крючка выполняет заблаговременно созданный сайт с интерфейсом социальной сети, почтового сервиса либо банка, услугами которого Вы пользуетесь. Внешне ресурсы не отличаются друг от друга. Но подлог все равно заметить можно.

Как избежать фишинга?

1. Не переходите по ссылкам, полученным из сомнительных источников. Получив письмо от банка, внимательно его прочитайте, проверьте контактные данные, указанные внизу. Обычно банки и другие серьезные компании оставляют свои данные. Сравните это письмо с другими письмами, полученными от Вашего банка. Будьте бдительны.

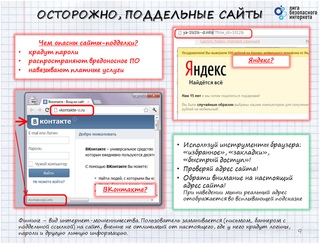

2. После того как сайт загрузится, обратите внимание на адресную строку браузера: адрес не должен ни на один символ отличаться от оригинального. Будьте внимательны, именно на нашу рассеянность рассчитывают злоумышленники.

3. Не вводите свои регистрационные данные нигде, кроме специальной формы на официальном сайте.

4. Старайтесь не делать денежные переводы онлайн с недоверенных компьютеров в местах скопления народа.

5. Обязательно проверьте, что соединение идет по защищенному каналу с шифрованием SSL (Я об этом писал в статье “Угрозы в Интернете”).

6. При заполнении регистрационных форм на официальных сайтах пользуйтесь виртуальной клавиатурой. Часто мошенники используют специальные программы (прим. “Кейлоггеры”), которые перехватывают и регистрируют каждое Ваше нажатие на клавиатуре.

Часто мошенники используют специальные программы (прим. “Кейлоггеры”), которые перехватывают и регистрируют каждое Ваше нажатие на клавиатуре.

Лично я пользуюсь виртуальной клавиатурой Касперского. Чтобы запустить ее в правом нижнем углу экрана находим значок нашего антивирусника, кликаем правой кнопкой мыши по изображению и выбираем пункт “Виртуальная клавиатура”.

7. Фишинг встречается не только в Интернете. Потенциальная жертва может получить сообщение по телефону с просьбой выслать регистрационные данные по смс, либо позвонить и ввести их с телефона. Не сообщайте свои учетные данные никому, в том числе работникам банка.

8. И последний совет, я о нем уже писал в своих статьях. поставьте хороший антивирусник, дополнительный брендмауер, регулярно делайте обновления и еще раз БУДЬТЕ БДИТЕЛЬНЫ.

Что бывает опаснее фишинга? – фарминг.

Многие из моих читателей, вооружившись полученными выше знаниями, будет готов к такой опасности как Фишинг. Но встречается и более сложный метод подмены сайта, который называется “фарминг”.

На Ваш компьютер проникает троянская программа, которая находит файл Hosts в папке операционной системы и вносит в него изменения. В этом файле хранится важная информация о соответствии доменных имен сайтов (те, которые мы привыкли видеть в адресной строке) IP-адресам (цифровой код, который скрывается за доменным именем).

При абсолютно корректном вводе адреса Вы все равно попадете на подставной сайт-близнец, где необходимо будет ввести учетные данные.

Если Вы не можете войти на свою страничку в социальной сети, а Ваши друзья жалуются на спам, проделайте следующее:

- Зайдите в систему под правами администратора и найдите файл hosts. Обычно он находится по пути С:\Windows\System32\drivers\etc\. Откройте его в блокноте для редактирования.

- Удалите все строки в файле за исключением одной: “127.0.0.1 localhost”. Сохраните исправленный файл.

- Нажмите на кнопку “Пуск” –> найдите пункт “Выполнить” –> и введите следующую команду “ipconfig /flushdns” –> и жмите “Ок”.

- Запустите интернет браузер и войдите на свою страничку в соц.сети и сразу же поменяйте пароль. Советую использовать в пароле не только буквы и цифры, а также спеу. символы вроде “@” или “_”и менять регистр написания букв.

Фишинг: как обнаружить и защититься от мошенничества в Интернете

Фишинг – это вид интернет-мошенничества, суть которого заключается в попытке завладеть конфиденциальной информацией (логинами, паролями пользователей, номерами телефонов, реквизитами банковских карт) путем массовой отправки писем на электронную почту от имени официальных веб-сайтов надежных компаний или личных сообщений через самые разнообразные сервисы. Мошенники обычно заманивают пользователей поддельными уведомлениями от крупных компаний, социальных сетей, поисковых систем, интернет-магазинов, аукционов и доверенных ресурсов (или контактов), например, государственных учреждений, банков, сервисов онлайн-платежей, IT-администраторов, сотрудников предприятия.

Фишинговые письма или сообщения содержат вредоносное вложение или ссылку, клик по которым приводит к возможному взлому компьютера и передаче злоумышленникам доступа к личным и финансовым данным пострадавшего пользователя.

Примечание. Термин «фишинг» (в английском варианте phishing) происходит от слова fishing, которое переводится как «рыбная ловля».

Наиболее распространенными методами фишинга является использование неправильных, но очень похожих на подлинные URL-адресов (например, http://www.fakebook.com/ вместо http://www.facebook.com/), поддоменов (http://www.money.example.com/ вместо http://www.example.com/), гиперссылок в тексте электронного письма или сообщения, ведущих на поддельные веб-сайты, визуально идентичные подлинным. А также авторизация в приложениях, перенаправление клиента на официальный сайт банка, с последующим размещением всплывающего окна с фальшивым запросом учетных данных.

Примечание. Современный фишинг не ограничивается переходом по ссылке на мошеннические сайты. Известны и такие виды мошенничества, как вишинг и смишинг. В первом случае мошенники пытаются выудить информацию, необходимую для осуществления атаки (пароль, PIN-код банковской карты) при голосовом общении, во втором – в рамках SMS-переписки.

После перехода на фишинговые сайты появляется окно, предлагающее потенциальной жертве ввести личные данные (логин, пароль). Для большей убедительности в необходимости передачи конфиденциальной информации, в сообщении могут содержаться призывы «подтвердить учетную запись», «подтвердить платежную информацию», «восстановить пароль», «погасить задолженность» или другие уведомления, привлекающие внимание и побуждающие пользователя к немедленному действию.

В случае введения пользователем данных, запрашиваемых фишинговым сайтом, злоумышленники похищают информацию об учетных записях, банковских счетах, свободно распоряжаясь ними в мошеннических целях, что может привести пострадавшего пользователя к ощутимым финансовым потерям, а также причинить существенный моральный ущерб.

В первую очередь фишинг-атакам подвергаются финансовые учреждения (банки, брокерские компании, кредитные организации), электронные платежные системы с целью нелегального получения базы данных, а также секретной информации о клиентах. Основной целью этого вида мошенничества также являются социальные сети (Facebook, Instagram), а также мессенджеры, которые подходят для кражи аккаунтов пользователей, их персональных данных.

Основной целью этого вида мошенничества также являются социальные сети (Facebook, Instagram), а также мессенджеры, которые подходят для кражи аккаунтов пользователей, их персональных данных.

Примечание. Первой известной попыткой атаки на финансовые учреждения было хакерское проникновение в международную платежную систему E-Gold в 2001 году, а уже в 2004 году этот вид интернет-мошенничества разросся до глобального масштаба и до сих пор представляет большую опасность для самых разнообразных компаний и их клиентов.

С учетом разнообразия методов, действительно хитрых схем фишинга, увеличивается необходимость в усилении применяемых мер безопасности. Основными способами защиты персональных данных от интернет-мошенников являются:

- Спам-фильтры в электронной почте. Фильтры почтовых программ и сервисов автоматически блокируют фишинговые электронные письма, попадающие в почтовые ящики пользователей, и помещают их в специальную папку. В нее иногда попадает и реклама.

- Привязка почтового аккаунта к номеру мобильного телефона.

Многие сайты предоставляют возможность SMS-авторизации, то есть использования мобильного телефона в качестве дополнительного способа для входа в учетную запись, проверки и подтверждения проведения банковских транзакций. Для входа в аккаунт в случае смены IP-адреса пользователь вводит одноразовый код или пароль, приходящий на его мобильный телефон. Это существенно снижает риски: даже в случае успешной фишинг-атаки украденный киберпреступников пароль сам по себе не может быть повторно использован для дальнейшего проникновения.

Многие сайты предоставляют возможность SMS-авторизации, то есть использования мобильного телефона в качестве дополнительного способа для входа в учетную запись, проверки и подтверждения проведения банковских транзакций. Для входа в аккаунт в случае смены IP-адреса пользователь вводит одноразовый код или пароль, приходящий на его мобильный телефон. Это существенно снижает риски: даже в случае успешной фишинг-атаки украденный киберпреступников пароль сам по себе не может быть повторно использован для дальнейшего проникновения. - Проверка на анти-фишинговых сайтах. Существуют организации, специализирующиеся на борьбе с фишингом, например, FraudWatch International, Millersmiles. Они публикуют сведения о подтвержденных фишинговых атаках, происходящих в Интернете.

- Функция «антифишинг» в современных браузерах. Все наиболее популярные браузеры на сегодняшний день имеют встроенную функцию обнаружения и блокировки фишинговых сайтов, которая работает на основе черного списка.

- Соблюдение мер предосторожности. Хотя власти разных стран, крупные IT-компании (Microsoft, Google, Amazon и другие) активно борются с фишингом и другими видами киберпреступлений, а соблюдение всех необходимых мер предосторожности позволяет не попасться на уловки мошенников. В целях безопасности не следует открывать подозрительные электронные письма, не переходить по ссылкам, не кликать по объектам, самостоятельно вводить URL-адреса сайтов компаний в адресную строку браузера вместо клика по любым гиперссылкам в сообщении, не вводить личные данные на неизвестных интернет-ресурсах. Кроме того рекомендуется «усложнить» процедуру авторизации, доступную на сайтах, своевременно обновлять антивирусное программное обеспечение на всех своих устройствах. А самое главное и простое правило – всегда помнить о том, что никакие интернет-сервисы, сотрудники банков или других организаций не будут спрашивать пароль, PIN-код банковской карты и другие конфиденциальные данные.

Фишинг – один из наиболее распространенных видов интернет-мошенничества, представляющий серьезную опасность для конфиденциальности персональных данных, что достаточно часто приводит к финансовым потерям. Знание и соблюдение правил сетевой безопасности позволяет значительно снизить или даже полностью исключить риск возникновения подобных проблем.

Знание и соблюдение правил сетевой безопасности позволяет значительно снизить или даже полностью исключить риск возникновения подобных проблем.

Как не стать очередной жертвой фишинга?

Любите рыбалку? Наверное, вы мечтаете поймать большую и крупную рыбу. А не хотели бы почувствовать себя в роли рыбы? Хотя никто об этом спрашивать не будет! Вот такой не радостный фишинг получается:

Как ни странно это звучит, но в интернете тоже можно заниматься рыбалкой. Вот только в роли рыбы может оказаться каждый из нас. Точнее не мы сами, а наша конфиденциальная информация. Это может быть номер кредитной карты, пароль, логин и другие данные, которые можно использовать для мошенничества в интернете.

Но самое обидное во всем этом то, что для получения вашей информации мошенники не используют суперсовременного оборудования. И знают лишь основы веб-программирования, а не наделены опытом хакеров.

Хотя это еще не вся горькая правда о фишинге. Самое противно то, что жертва сама предоставляет все свои «секретные» данные злоумышленнику. Но обо всем по порядку.

Но обо всем по порядку.

В переводе на русский язык термин «фишинг» буквально означает «выуживание», «рыбная ловля». При этом в качестве наживки чаще всего используется массовая рассылка электронных писем. В таком письме в графе отправителя чаще всего указана какая-либо серьезная организация, сервис, банк или известный бренд.

Как правило, в содержании письма присутствует прямая ссылка, переход по которой приводит жертву на копию оригинального ресурса известной организации. Или же происходит редирект (перенаправление) жертвы на фишинговый сайт. Это называется фишинговой ссылкой.

Вот пример такого письма. Их можно легко обнаружить на любом ящике электронной почты:

Как видите, в фишинговом письме присутствуют все атрибуты серьезной организации: адрес, контактная информация и даже логотип. Скорее всего, все они даже являются настоящими.

Теперь приведем машинный перевод этого письма. Тут и начинается настоящее чудо «интернет-рыбалки»:

Проще, говоря, здесь говорится, что вы стали наследником огромного состояния своего неизвестного дядюшки или дедушки.

А затем вас просят для идентификации личности переслать свои данные на определенный адрес электронной почты. Или оставить их на указанном в письме сайте:

А затем вас просят для идентификации личности переслать свои данные на определенный адрес электронной почты. Или оставить их на указанном в письме сайте:Скорее всего, выделенная внизу письма ссылка и является фишинговой. Как видите, в таком виде мошенничества фактически не используются какие-либо хакерские приемы. Основную ставку мошенники делают на пресловутый психологический фактор.

Техника фишинга включает в себя несколько основных методов:

- Психологическая составляющая – в любом фишинговом письме будет присутствовать психологический раздражитель, побуждающий пользователя немедленно перейти по ссылке. Это может быть сообщение о блокировке аккаунта в социальной сети, кредитной карты, отказе от рассылки и многое другое:

- Использование поддельных ссылок – в тексте большинства фишинговых писем используются ссылки. Чаще именно на этих ссылках заостряется психологический акцент, всячески мотивируя жертву перейти по ней. Поэтому обязательно нужно знать, что такое фишинговая ссылка;

- Обход фильтров – для обхода спам-фильтров, размещенных на почтовых серверах, злоумышленники используют не текст, а графическое изображение.

В настоящее время специальные антифишинговые программы научились успешно бороться с таким типом писем. В специальных почтовых фильтрах реализована блокировка пересылки изображений с неизвестных адресов и алгоритм сравнения графических объектов с используемыми во время фишинговых атак.

В настоящее время специальные антифишинговые программы научились успешно бороться с таким типом писем. В специальных почтовых фильтрах реализована блокировка пересылки изображений с неизвестных адресов и алгоритм сравнения графических объектов с используемыми во время фишинговых атак.

Как уже отмечалось, одной из составляющей большинства фишинговых электронных писем является наличие поддельной ссылки, ведущей на другой ресурс. Цель такой гиперссылки – перенаправить пользователя на фишинговый сайт. Для этого ссылка всячески маскируется под обычную.

При создании фишинговой ссылки злоумышленники используют несколько основных способов маскировки:

- Несоответствие кода гиперссылки ее тексту – самый простой способ создания фишинговой ссылки. Чтобы лучше разобраться в этом, приведем практический пример. Вот код обычной гиперссылки:

<a href="https://www.mail.ru"> Я веду на сайт internet-technologies.ru </a>

Как видите, текст ссылки не совпадает с ее адресом. Это явно видно лишь при рассмотрении ее кода. Но в браузере отображается лишь текст гиперссылки:

Это явно видно лишь при рассмотрении ее кода. Но в браузере отображается лишь текст гиперссылки:

- Использование адреса фишингового сайта, схожего с оригиналом – при этом доменное имя мошеннического ресурса очень схоже по написанию с оригиналом. В качестве практического примера можно привести скриншот с официальной страницы популярной социальной сети. В ней приводится список ресурсов, являющихся фишинговыми по отношению к настоящему сайту популярнейшей социальной сети «ВКонтакте»:

- Адрес с использованием символа «@» — один из самых старых способов создания фишинговой ссылки. Знак «собаки» в адресе ресурса используется для прикрепления к ссылке пароля и имени пользователя. Но на сегодняшний день такое написание адреса блокируется в большинстве браузеров.

Конечно, все эти знания полезны и нужны. Но что делать, если пользователь уже перешел по вредоносной ссылке, а после перехода в браузере высвечивается что-нибудь наподобие такого сообщения:

То есть вопрос сводиться к тому, как удалить фишинговую ссылку.

Вот. Несколько практических советов:

Вот. Несколько практических советов:- Попытайтесь просканировать свою систему родным антивирусом. Если это не помогает, то воспользуйтесь утилитами Dr.Web CureIT или Kaspersky AVP Tool. Они доступны для бесплатного скачивания;

- Можно сделать откат состояния системы на несколько дней назад, когда ваш ПК работал стабильно. Для этого нужно через меню «Пуск» перейти в «Служебные программы» и выбрать пункт «Восстановление системы»:

- В большинстве случаев после перехода по фишинговой ссылке меняются настройки прокси-сервера. Тогда нужно лезть в сетевые настройки.

- Также может помочь чистка файла hosts, расположенного по адресу C:WindowsSystem32driversetc:

Все это были советы, как убрать фишинговую ссылку. Теперь постараемся выяснить, что нужно делать, чтобы не стать жертвой «рыболовов-браконьеров».

- Пользуйтесь сразу несколькими почтовыми ящиками. Один используйте для личной корреспонденции, а другой для официальной;

- При прохождении регистрации на сайтах используйте «официальный» электронный почтовый ящик;

- Никогда не отвечайте на спам.

Это приведет лишь к обострению внимания к вашему ящику со стороны мошенников;

- Периодически проводите обновление версии своего браузера;

- Используйте антивирусы со встроенной защитой от спама и фишинга;

- Для проверки непонятных адресов ссылок можно использовать специальные сервисы. Например, longurl.org:

Следуя этим простым советам, можно легко обезопасить себя и не стать жертвой какого-нибудь рыболова в интернете. Да и у многих, побывавших хоть раз на крючке, кардинально меняется отношение к любой разновидности рыбной ловли!

Как защитить деньги и личные данные в интернете

Ещё больше советов, как защититься от цифровых угроз, вы найдете здесь.Что такое фишинг и чем он опасен

Фишинг — это распространённый вид кибермошенничества, целью которого является компрометация учётных записей и перехват контроля над ними, кража данных кредитных карт или любой другой конфиденциальной информации.

Чаще всего злоумышленники используют электронную почту: например, рассылают письма от имени известной компании, заманивая пользователей на её фальшивый сайт под предлогом выгодной акции. Жертва не распознаёт подделку, вводит логин и пароль от своего аккаунта, и таким образом пользователь сам передаёт данные мошенникам.

Жертва не распознаёт подделку, вводит логин и пароль от своего аккаунта, и таким образом пользователь сам передаёт данные мошенникам.

Пострадать может каждый. Автоматизированные фишинговые рассылки чаще всего ориентированы на широкую аудиторию (сотни тысяч или даже миллионы адресов), но встречаются и атаки, направленные на конкретную цель. Чаще всего в качестве таких целей выступают топ‑менеджеры или другие сотрудники, у которых есть привилегированный доступ к корпоративным данным. Такую персонифицированную стратегию фишинга называют вейлингом (англ. whaling), что переводится как «ловля китов».

Последствия фишинговых атак бывают сокрушительными. Мошенники могут прочитать вашу личную переписку, разослать фишинговые сообщения вашему кругу контактов, снять деньги с банковских счетов и вообще действовать от вашего имени в широком смысле. Если вы управляете бизнесом, то рискуете ещё больше. Фишеры способны украсть корпоративные секреты, уничтожить важные файлы или слить данные ваших клиентов, что ударит по репутации компании.

Согласно отчёту Антифишинговой рабочей группы, только за последнюю четверть 2019 года специалисты по кибербезопасности обнаружили более 162 тысяч мошеннических сайтов и 132 тысяч email‑рассылок. За это время жертвами фишинга стали около тысячи компаний со всего мира. Остаётся только гадать, сколько атак не было обнаружено.

Иван Будылин

Архитектор Технологического центра Microsoft в России.

Важно чётко понимать самим и довести до сведения сотрудников, друзей и родственников несколько вещей. Первое: нам противостоит индустрия. Киберзлоумышленники — это больше не шутники‑энтузиасты, это опытные профессионалы, которые так или иначе хотят на вас заработать. Второе: любая информация имеет ценность, даже если кажется не важной. И ваша активность в соцсетях, и кличка вашей любимой кошечки — всё может быть использовано либо для непосредственной монетизации, либо как ступень атаки для получения доступа к более «дорогостоящим» данным. Третье: использование многофакторной аутентификации и средств беспарольного входа постепенно переходит из разряда настоятельных рекомендаций в разряд суровых требований изменившейся реальности.

Третье: использование многофакторной аутентификации и средств беспарольного входа постепенно переходит из разряда настоятельных рекомендаций в разряд суровых требований изменившейся реальности.

Эволюция и виды фишинга

Термин «фишинг» произошёл от английского слова fishing («рыбалка»). Этот вид мошенничества действительно напоминает ловлю рыбы: злоумышленник забрасывает наживку в виде поддельного сообщения или ссылки и ждёт, пока пользователи не клюнут.

Но на английском «фишинг» пишется немного иначе: phishing. Вместо буквы f используется диграф ph. По одной версии, это отсылка к слову phony («обманщик», «жулик»). По другой — к субкультуре ранних хакеров, которых называли phreakers («фрикеры»).

Считается, что впервые термин «фишинг» публично использовали в середине 1990‑х годов на конференциях Usenet. В то время мошенники начали первые фишинговые атаки, их целью были клиенты американского интернет‑провайдера AOL. Злоумышленники рассылали сообщения с просьбой подтвердить учётные данные, выдавая себя за сотрудников компании.

С развитием интернета появлялись всё новые виды фишинговых атак. Мошенники начали подделывать целые сайты и освоили разные каналы и сервисы коммуникации. Сегодня можно выделить такие разновидности фишинга.

- Email‑фишинг. Мошенники регистрируют почтовый адрес, похожий на адрес известной компании или знакомого выбранной жертвы, и рассылают с него письма. При этом по имени отправителя, оформлению и содержимому поддельное письмо может быть почти идентичным оригиналу. Только внутри есть ссылка на фейковый сайт, заражённые вложения или прямая просьба выслать конфиденциальные данные.

- СМС‑фишинг (смишинг). Эта схема аналогична предыдущей, но вместо email используется СМС. Абонент получает от неизвестного (обычно короткого) номера сообщение с запросом конфиденциальных данных или со ссылкой на поддельный сайт. К примеру, злоумышленник может представиться банком и запросить проверочный код, который вы получили ранее. На самом деле код нужен мошенникам, чтобы взломать ваш банковский аккаунт.

- Cоцмедиа‑фишинг. С распространением мессенджеров и социальных сетей фишинговые атаки наводнили и эти каналы. Злоумышленники могут связаться с вами через поддельные или взломанные аккаунты известных организаций либо ваших друзей. В остальном принцип атаки не отличается от предыдущих.

- Телефонный фишинг (вишинг). Мошенники не ограничиваются текстовыми сообщениями и могут вам позвонить. Чаще всего для этой цели используют интернет‑телефонию (VoIP). Звонящий может выдать себя, к примеру, за сотрудника службы поддержки вашей платёжной системы и запросить данные для доступа к кошельку — якобы для проверки.

- Поисковый фишинг. Столкнуться с фишингом можно прямо в поисковой выдаче. Достаточно кликнуть по ссылке, которая ведёт на поддельный сайт и оставить на нём личные данные.

- Pop‑up фишинг. Злоумышленники часто используют всплывающие окна (pop‑up). Посетив сомнительный ресурс, вы можете увидеть баннер, который обещает некую выгоду — например, скидки или бесплатные товары — от имени известной компании.

- Фарминг. Не связанной напрямую с фишингом, но также весьма распространённой атакой является фарминг. В этом случае злоумышленник подделывает данные DNS, автоматически перенаправляя пользователя вместо оригинальных сайтов на поддельные. Жертва не видит никаких подозрительных сообщений и баннеров, что повышает эффективность атаки.

Фишинг продолжает эволюционировать. Microsoft рассказала о новых техниках, которые обнаружил её антифишинговый сервис Microsoft 365 Advanced Threat Protection в 2019 году. Например, мошенники научились лучше маскировать вредоносные материалы в поисковой выдаче: в топ выводят легитимные ссылки, которые ведут пользователя к фишинговым сайтам с помощью множества переадресаций.

Кроме того, злоумышленники начали автоматически генерировать фишинговые ссылки и точные копии электронных писем на качественно новом уровне, который позволяет эффективнее обманывать пользователей и обходить средства защиты.

Познакомиться с Microsoft 365 поближе

Как защититься от фишинга

Повышайте свою техническую грамотность. Как говорится, кто предупреждён, тот вооружён. Изучайте информационную безопасность самостоятельно или обращайтесь к экспертам за консультациями. Даже просто уверенные знания основ цифровой гигиены могут уберечь от множества неприятностей.

Соблюдайте осторожность. Не переходите по ссылкам и не открывайте вложения в письмах от неизвестных собеседников. Внимательно проверяйте контактные данные отправителей и адреса посещаемых сайтов. Не отвечайте на просьбы выдать личные данные, даже когда сообщение выглядит правдоподобно. Если у вас запрашивает информацию представитель компании, лучше позвоните в её кол‑центр и сообщите о ситуации. Не кликайте по всплывающим окнам.

Внимательно проверяйте контактные данные отправителей и адреса посещаемых сайтов. Не отвечайте на просьбы выдать личные данные, даже когда сообщение выглядит правдоподобно. Если у вас запрашивает информацию представитель компании, лучше позвоните в её кол‑центр и сообщите о ситуации. Не кликайте по всплывающим окнам.

Применяйте пароли с умом. Используйте уникальный и надёжный пароль для каждого аккаунта. Подпишитесь на сервисы, которые предупреждают пользователей, если пароли от их учётных записей появляются в Сети, и сразу же меняйте код доступа, если он оказался скомпрометированным.

Настройте многофакторную аутентификацию. Эта функция защищает аккаунт дополнительно, например, с помощью одноразовых паролей. В этом случае каждый раз при входе в учётную запись с нового устройства, помимо пароля, придётся вводить четырёх- или шестисимвольный код, присланный вам по СМС или сгенерированный в специальном приложении. Это может показаться не очень удобным, зато такой подход защитит вас от 99% распространённых атак. Ведь если мошенники украдут пароль, они всё равно не смогут войти без проверочного кода.

Ведь если мошенники украдут пароль, они всё равно не смогут войти без проверочного кода.

Используйте средства беспарольного входа. В тех сервисах, где это возможно, следует вообще отказаться от использования паролей, заменив их на аппаратные ключи безопасности или аутентификацию через приложение на смартфоне.

Используйте антивирусное ПО. Своевременно обновляемый антивирус отчасти поможет защитить компьютер от вредоносных программ, которые перенаправляют на фишинговые сайты или воруют логины и пароли. Но помните, что главная ваша защита — это всё-таки соблюдение правил цифровой гигиенты и следование рекомендациям по кибербезопасности.

Если вы руководите бизнесом

Для владельцев бизнеса и руководителей компаний также будут полезны следующие советы.

Обучайте сотрудников. Объясните подчинённым, каких сообщений стоит избегать и какую информацию нельзя отправлять по email и другим каналам связи. Запретите сотрудникам использовать корпоративную почту в личных целях. Проинструктируйте их по поводу работы с паролями. Также стоит продумать политику хранения писем: к примеру, в целях безопасности можно удалять сообщения старше определённого срока.

Проводите учебные фишинговые атаки. Если хотите проверить реакцию сотрудников на фишинг, попробуйте сымитировать атаку. К примеру, зарегистрируйте почтовый адрес, похожий на свой, и отправьте с него письма подчинённым с просьбой сообщить вам конфиденциальные данные.

Выберите надёжную почтовую службу. Бесплатные email‑провайдеры слишком уязвимы для деловой переписки. Компаниям стоит выбирать только защищённые корпоративные сервисы. К примеру, пользователям почтовой службы Microsoft Exchange, входящей в пакет Microsoft 365, доступна комплексная защита от фишинга и других угроз. Чтобы противостоять мошенникам, Microsoft ежемесячно анализирует сотни миллиардов писем.

Наймите эксперта по кибербезопасности. Если позволяет бюджет, найдите квалифицированного специалиста, который обеспечит постоянную защиту от фишинга и других киберугроз.

Что делать, если вы стали жертвой фишинга

Если есть основания считать, что ваши данные попали в чужие руки, действуйте незамедлительно. Проверьте свои устройства на вирусы и смените пароли от аккаунтов. Сообщите сотрудникам банка, что ваши платёжные данные могли украсть. При необходимости проинформируйте клиентов о возможной утечке.

Чтобы такие ситуации не повторялись, выбирайте надёжные и современные сервисы для организации совместной работы. Лучше всего подойдут продукты со встроенными механизмами защиты: работать будет максимально удобно и не придётся рисковать цифровой безопасностью.

Например, Microsoft 365 включает целый ряд интеллектуальных средств безопасности, в том числе защиту учётных записей и процедуры входа от компрометации с помощью встроенной модели оценки рисков, беспарольную или многофакторную аутентификацию, для которой не нужно приобретать дополнительные лицензии.Кроме того, сервис обеспечивает динамический контроль доступа с оценкой рисков и учётом широкого спектра условий. Также Microsoft 365 содержит встроенные средства автоматизации и аналитики данных, а ещё позволяет контролировать устройства и защищать информацию от утечки.

Также Microsoft 365 содержит встроенные средства автоматизации и аналитики данных, а ещё позволяет контролировать устройства и защищать информацию от утечки.

Попробовать Microsoft 365

Читайте также 👨💻

Фишинг — что это и как защититься

Фишинг-атаки можно назвать преступлением XXI века. Средства массовой информации ежедневно публикуют списки организаций, чьи клиенты подверглись фишинговым атакам. Средства phishing-мошенничества с каждым днем продолжают расти не только количественно, но и качественно. В то время как спам только отвлекает получателей от работы, фишинг зачастую ведет к реальным финансовым потерям. Угроза вполне серьезная, так почему же люди до сих пор не научились ее избегать?

Почему фишинг работает?

Есть масса способов сыграть на доверии пользователя

Причин, по которым онлайн-мошенничество работает, на самом деле достаточно много. Начать следует с того, что преступники достаточно умело играют на психологии своих жертв: есть масса способов обмануть пользователя, и все они идут в ход.

Начать следует с того, что преступники достаточно умело играют на психологии своих жертв: есть масса способов обмануть пользователя, и все они идут в ход.

Обещание халявы — самый простой и эффективный способ заполучить массу жертв

Например, можно заманить его обещанием какой-нибудь халявы — надо ли говорить, что это вполне эффективный вариант, ведь любители «бесплатного сыра» всегда найдутся. Также можно сыграть на ажиотаже, возникшем вокруг какой-то темы. Хорошим примером в этом отношении может служить целая эпидемия сетевого мошенничества, связанная с прошедшим недавно чемпионатом мира по футболу.

Например, летом 2014 года был обнаружен фишинговый сайт, имитировавший сайт FIFA, на котором пользователю предлагалось подписать петицию в защиту Луиса Альберто Суареса, нападающего национальной сборной Уругвая. Чтобы подписать петицию, пользователю необходимо было заполнить форму, введя в нее свое имя, страну проживания, номер мобильного телефона и адрес электронной почты.

Другой мошеннический сайт предлагал посетителям скачать электронный билет на чемпионат. На самом деле вместо билета пользователь получал банковского троянца — пробравшись в систему, зловред перехватывал личные данные, прежде всего финансового характера.

Из 600 миллионов зафиксированных «Касперским» попыток захода на фишинговые сайты 22% — поддельные страницы Facebook

Tweet

Для тех, кому в детстве родители все-таки объяснили, что заманчивым обещаниям незнакомцев доверять не стоит, у фишеров есть другой инструмент — рассылки от лица друзей жертвы. Например, в социальных сетях. По данным «Лаборатории Касперского», в 2013 году у пользователей наших продуктов более 35% всех срабатываний компонента «Антифишинг» пришлось на фишинговые страницы, имитирующие страницы социальных сетей. Из 600 миллионов зафиксированных нами попыток захода пользователей на фишинговые сайты 22% случаев пришлись на страницы, имитирующие Facebook.

Еще один эффективный метод — застать жертву врасплох и запугать. Например, угрозой блокировки учетной записи или даже банковской карты. В связи с этим уместно будет упомянуть «вишинг» (голосовой фишинг, то есть фишинг по телефону). Не всем людям просто сориентироваться и отказать напористому «сотруднику отдела безопасности банка», требующему сообщить данные карточки для предотвращения ее блокировки.

Например, угрозой блокировки учетной записи или даже банковской карты. В связи с этим уместно будет упомянуть «вишинг» (голосовой фишинг, то есть фишинг по телефону). Не всем людям просто сориентироваться и отказать напористому «сотруднику отдела безопасности банка», требующему сообщить данные карточки для предотвращения ее блокировки.

Технически фишинг постоянно совершенствуется

Немалую роль в том, что многие люди становятся жертвами онлайн-мошенников, играет тот факт, что с технической точки зрения инструменты фишинга постоянно изменяются и становятся все более и более изощренными.

Фишинг — по-настоящему универсальная угроза, работает на всех платформах

Поддельные сайты уже не так легко отличить от настоящих — некоторые из них имеют вполне убедительные адреса, иногда на них даже работает защищенное соединение (HTTPS), причем с подлинными сертификатами. Все большее распространение приобретает мобильный фишинг — в силу технических особенностей смартфонов и планшетов распознать поддельный сайт зачастую сложнее, чем на компьютере или ноутбуке.

При этом следует иметь в виду, что в случае фишинга киберпреступнику совсем не обязательно проникать в систему вашего устройства. Поэтому «врожденной» защиты от фишинга нет ни у одной платформы — это по-настоящему универсальная угроза.

Для преступников это по-настоящему прибыльно

Но в первую очередь популярность фишинга растет потому, что это действительно выгодный вид преступной деятельности. Инструменты существуют и сравнительно легко доступны, охват чрезвычайно широк, в том числе и в социальных сетях (помните — 600 миллионов переходов!), большинство действий фишеров полностью автоматизировано.

Поэтому даже при небольшом проценте попавшихся мошенники могут вполне прилично зарабатывать. Причем, поскольку в большинстве случаев охота идет за банковскими данными, для монетизации даже не надо придумывать какие-то сложные схемы.

Впрочем, фишинг хорошо совмещается и с другими видами интересной деятельности, прекрасно существуя с ними в симбиозе. Через спам вы получаете фишинговое сообщение, позволяющее преступнику получить доступ к вашим контактам и разослать «письмо счастья» дальше. По набранной базе в дальнейшем может быть осуществлена рассылка вредоносного ПО — дальнейшее использование собранного таким образом ботнета может быть совершенно любым.

По набранной базе в дальнейшем может быть осуществлена рассылка вредоносного ПО — дальнейшее использование собранного таким образом ботнета может быть совершенно любым.

Поэтому не следует думать, что единственная информация, которую необходимо защищать от мошенников, — это данные банковских карт и платежных систем. Многие фишеры будут вполне удовлетворены и доступом к вашей учетной записи в социальной сети или почтовом сервисе.

Как уберечься от фишинга?

Что предложить пользователям в качестве инструмента противодействия мошенникам? Прежде всего, естественно, здравый смысл.

В первую очередь следует сохранять спокойствие и не поддаваться на провокации — это одинаково полезно и в случае онлайн-мошенничества, и в случае «вишинга». Необходимо как следует проверять все ссылки и сайты, на которые эти ссылки ведут.

Если вы получили подозрительную ссылку от коллеги или друга, прежде чем по ней перейти, стоит убедиться, что на другом конце провода именно тот, кто должен там быть. В случае «вишинга» также полезно помнить о том, что данные, например, банковской карты ни один настоящий сотрудник банка просто не вправе у вас потребовать.

В случае «вишинга» также полезно помнить о том, что данные, например, банковской карты ни один настоящий сотрудник банка просто не вправе у вас потребовать.

В идеале на сайты, требующие ввода личных данных, ходить по ссылкам вообще не стоит — лучше набрать адрес вручную. Разумеется, посещение подобных ресурсов должно осуществляться через надежные устройства и сети.

Не забудьте использовать и регулярно обновлять антивирусные продукты, особенно если они представляют вам и антифишинговые решения. Например, модуль «Антифишинг», встроенный в Kaspersky Internet Security, умеет не только сверяться со списком уже известных мошеннических сайтов, но и опознавать потенциально опасные по более чем 200 критериям.

Фишинг: типичная угроза для бизнеса

Фишинг ещё несколько лет назад не считался особо серьёзной угрозой: для специалистов это был скорее малозначительный вид мошенничества, на который попадались только самые неопытные или, с позволения сказать, наивные пользователи. Однако в последние годы всё поменялось: фишинг приобрёл, с одной стороны, массовый, а с другой — высокотехнологический характер (об этом будет сказано ниже), и далеко не только неопытные пользователи попадаются на эти удочки. Согласно данным, полученным из нашего облачного сервиса Kaspersky Security Network, в 2012-2013 годах в прицел фишеров попали 37,3 млн. пользователей по всему миру. Тут стоит оговориться, что эта статистика учитывает только пользователей решений «Лаборатории Касперского», согласившихся на участие в Kaspersky Security Network. Но сам факт 87-процентного роста количества атак такого рода по сравнению с 2011-2012 гг. весьма показателен.

Однако в последние годы всё поменялось: фишинг приобрёл, с одной стороны, массовый, а с другой — высокотехнологический характер (об этом будет сказано ниже), и далеко не только неопытные пользователи попадаются на эти удочки. Согласно данным, полученным из нашего облачного сервиса Kaspersky Security Network, в 2012-2013 годах в прицел фишеров попали 37,3 млн. пользователей по всему миру. Тут стоит оговориться, что эта статистика учитывает только пользователей решений «Лаборатории Касперского», согласившихся на участие в Kaspersky Security Network. Но сам факт 87-процентного роста количества атак такого рода по сравнению с 2011-2012 гг. весьма показателен.

Что, вообще, такое фишинг, и чего добиваются фишеры? В большинстве случаев речь идёт о создании поддельных копий популярных сайтов, аккумулирующих персональные данные в том или ином виде. Это могут быть социальные сети, интернет-магазины, сайты банков и т.п. Мошенники стремятся заманить пользователей на такие поддельные ресурсы и тем или иным образом заставить ввести там свои логины, пароли к «настоящим» сайтам, а также, желательно, номера кредитных карт и любые другие сведения о себе. Делается это самыми разными средствами – через электронную почту и ссылки в социальных сетях, в IM-службах и так далее.

Делается это самыми разными средствами – через электронную почту и ссылки в социальных сетях, в IM-службах и так далее.

Фишинг ещё недавно казался угрозой «только для самых наивных», однако сейчас всё изменилось. И бизнес всё чаще становится объектом для подобных атак.

Конечная цель, естественно, состоит в том, чтобы мошенники получили доступ к финансовым ресурсам обманутых пользователей. На чёрном рынке, однако, весьма ходовым товаром оказываются любые персональные данные пользователей.

Приведённый ниже график, взятый из недавнего исследования экспертов «Лаборатории Касперского» «Эволюция фишинговых атак в 2011-2013 годах«, даёт наглядное представление о том, какие именно сайты злоумышленники чаще всего копируют.

По сравнению с 2011-2012 годами изменения довольно значительны. В предыдущий период на поисковики и почтовые ресурсы приходились более 40% «подделок», на этот раз — 29,89% (снижение более чем на 10%). Сайты электронных платёжных систем также стали реже копировать (снижение с 7,83% до 5,52%). В то же время, банковские сайты стали подделывать чаще — рост с 9,78% до 12,17%.

В то же время, банковские сайты стали подделывать чаще — рост с 9,78% до 12,17%.

На самом деле, ключевым фактором в выборе объекта атаки является популярность ресурса: чем больше людей его посещает, и чем большее количество персональных данных он аккумулирует, даже если это не более чем пары логинов и паролей, тем выше вероятность рано или поздно случайно напороться на его копию-подделку.

На нижеприведённом графике представлены конкретные ресурсы, которые чаще всего пытались имитировать киберпреступники в 2012-2013 годах:

Логины и пароли злоумышленникам могут быть интересны сами по себе, поскольку нередко пользователи используют одни и те же реквизиты для разных учётных записей.

К сожалению, как уже сказано, фишеры становятся всё более изобретательными. Случается, что, сделав поддельную копию сайта какого-либо банка, хакеры используют Javascript для того, чтобы отображать в адресной строке легитимный адрес, в то время как на самом деле пользователь находится в ловушке. Распознать её не так-то просто (если только у пользователя не отключен Javascript, конечно).

Распознать её не так-то просто (если только у пользователя не отключен Javascript, конечно).

Кроме того, мошенники могут использовать XSS-уязвимости в сайтах-мишенях, внедряя произвольный код в адресную строку (например, для того чтобы выводить пользователю поддельное окно с полями для логина и пароля).

Опаснее же всего оказываются вредоносные программы, модифицирующие файл hosts в Windows (такие как QHost или DNSChanger) и тем самым перенаправляющие пользователя на поддельные ресурсы. Как и в случае с XSS, без технических средств, позволяющих выявить присутствие этих зловредов, распознать фишинг подобного рода невозможно.

Что это может значить для бизнеса? Во-первых, необходимость использовать вышеупомянутые технические средства, обеспечивающие профилактику фишинга даже тогда, когда пользователь ничего не подозревает.

Во-вторых, необходимо, чтобы персонал был осведомлён о существовании проблемы с фишингом и возможных векторах атаки. Например, если сотрудник компании получает личным сообщением в социальной сети непонятную ссылку от кого-либо из своих френдов, ему стоит убедиться в том, что ссылка поступила именно от этого пользователя, то есть его аккаунт не взломан и не используется для рассылки вредоносных ссылок. Пользователи также должны осознавать возможные последствия успеха фишеров, а также знать, что фишинг может представлять собой лишь один из этапов целенаправленной комплексной атаки. Потери крупного бизнеса от таких атак могут составлять миллионы долларов.

Пользователи также должны осознавать возможные последствия успеха фишеров, а также знать, что фишинг может представлять собой лишь один из этапов целенаправленной комплексной атаки. Потери крупного бизнеса от таких атак могут составлять миллионы долларов.

Антифишинговый инструментарий присутствует и в пользовательских, и в корпоративных решениях «Лаборатории Касперского», а также в пакетах для защиты малого бизнеса (Kaspersky Small Office Security). Без средств профилактики и борьбы с фишингом говорить об эффективной защите от информационных угроз не приходится.

Что такое фишинг и насколько он опасен?

Фишинг — это подбрасывание приманки перед ничего не подозревающим пользователем компьютера в надежде, что он укусит — это уже давно бич антивирусных компаний.

Подобно тому, как кто-то на рыбалке использует наживку на крючке, чтобы попытаться поймать лосося, злоумышленник будет использовать виртуальную приманку в виде электронного письма (обычно) со ссылкой, чтобы попытаться побудить пользователя щелкнуть по этой ссылке — после чего они будут «зацеплены» и, скорее всего, заражены каким-то вредоносным ПО — и целым миром боли и затрат.

У вас есть нежелательная почта

Как уже упоминалось, наиболее распространенным методом доставки при попытке фишинга является электронная почта, но этот вид атаки может быть направлен на неосторожных с помощью текстовых сообщений на телефоне, в социальных сетях или действительно, другие возможности в Интернете.

Общая идея заключается в том, что независимо от выбранного канала доставки сообщение будет выглядеть так, как будто оно исходит от законного объекта, и если злоумышленник действительно хорошо вооружен некоторыми сведениями о вас, например, услугами, на которые вы подписаны, оно может показаться тем более правдоподобным, потому что он принадлежит компании, которой вы пользуетесь.

Поскольку сообщение, по-видимому, исходит от законного объекта, это может снизить вероятность того, что вы будете думать о фактическом содержании сообщения, особенно когда фишинговое письмо объединяет это с предложением о том, что что-то нужно срочно сделать, что является еще одной распространенной тактикой.

Так как же именно работает фишинг?

Часто фишинговый мошенник создает впечатление, что вы должны принять немедленные меры, надеясь, что это может побудить вас действовать быстро из страха, вместо того, чтобы рассматривать содержание электронного письма в какой-либо мере.

Итак, возьмем пример: вы можете получить сообщение о неоплаченном счете, помеченном как срочное, и предупреждение о том, что ваша учетная запись будет аннулирована, если оплата не будет произведена немедленно . Счет будет прикреплен, и если вы откроете его, любопытствуя, сколько вы должны и почему, фиктивный файл (это, конечно, не настоящий счет) заразит ваш компьютер вредоносным ПО.

Второй пример — электронное письмо, в котором написано что-то вроде: «Перейдите по этой ссылке, чтобы войти в систему и сбросить пароль СЕЙЧАС, потому что ваша учетная запись была взломана, и ваши платежные данные находятся под угрозой.

Ирония заключается в том, что если вы действительно нажмете на эту ссылку и попадете на попытку фишинга, вам будет представлен ложный (вероятно, довольно убедительный) портал входа в систему, и когда вы действительно введете свой пароль и / или банк подробности, он будет украден, и ваша учетная запись действительно будет взломана.

Насколько плохо, если на вас нападают?

Если придерживаться приведенных выше примеров, если фишинг заставит вас открыть вложение, содержащее вредоносное ПО, ваша система будет заражена и могут произойти всевозможные неприятности.Например, вы можете стать жертвой программы-вымогателя, которая блокирует все ваши файлы и требует большую плату за их возврат (без каких-либо гарантий, что это произойдет, даже если вы заплатите).

В нашем втором примере злоумышленник получит ваше имя пользователя и пароль — возможно, даже ваши банковские реквизиты — и затем сможет войти в вашу учетную запись, возможно, изменив пароль, чтобы заблокировать вас при следующей попытке входа в систему.

В зависимости от того, какая именно услуга или подписка были скомпрометированы, мошенник может предпринять любое количество действий — например, если это сайт онлайн-покупок, он может заказать товары на нем под вашей учетной записью. .

Еще одна опасность существует для людей, которые неэффективно используют один и тот же пароль для разных учетных записей, поскольку злоумышленник может спекулятивно попробовать украденный пароль с другими общими службами — используя вашу электронную почту в качестве имени пользователя — и иметь возможность войдите в них.

Вот почему никогда не следует повторно использовать один и тот же пароль для нескольких учетных записей (и если вы застряли в том, чтобы придумывать и запоминать разные пароли, попробуйте использовать один из лучших менеджеров паролей).

(Изображение предоставлено: Shutterstock / Askobol)Два фактора лучше, чем один

Очевидно, что фишинг очень опасен — так что же вы можете сделать, чтобы защитить себя? Самое главное — проявлять здравый смысл и проявлять большую осторожность в отношении любого сообщения, которое вы получаете, которое выглядит слегка подозрительным (и имеет контрольные признаки, такие как орфографические ошибки или странные фразы, ошибки, которые часто делают авторы вредоносных программ), настоятельно рекомендуется что-то «прямо сейчас», или есть ссылка или вложение, которое кажется даже отдаленно сомнительным.

Даже если сообщение явно пришло от вашего начальника или близкого друга, не доверяйте контенту больше из-за этого — их адрес электронной почты или данные могли быть легко подделаны. Действительно, один из лучших шагов, которые вы можете предпринять, если вы не уверены в сообщении, — это связаться напрямую с отправителем электронного письма и проверить, подлинное ли оно. Точно так же, если вы получили сообщение, которое якобы пришло, например, от Amazon, вы можете войти в свою учетную запись и напрямую связаться с компанией, чтобы аналогичным образом проверить действительность любого сообщения.

Не только двойная проверка вашего друга, когда дело доходит до защиты от фишинга, но также удвоение аутентификации. Это означает использование двухфакторной аутентификации или 2FA, которую в наши дни используют многие крупные сервисы и компании. С помощью 2FA вы устанавливаете не только пароль, но и вторую форму проверки, поэтому, когда попытка входа в систему происходит с нового устройства или местоположения, вам также необходимо ввести, скажем, код, который отправляется на ваш мобильный телефон.

В этом случае злоумышленник мог сфальсифицировать ваш пароль, но когда он пытается войти с ним, у него нет вашего телефона (надеюсь!) — и поэтому он не сможет успешно войти в ваш аккаунт.2FA определенно является большим союзником в борьбе с фишингом.

Наконец, очевидно, что на вашем ПК (или даже телефоне) не помешает одно из лучших антивирусных программ, которое помогает отлавливать любые угрозы и обеспечивает защиту от известных фишинговых сайтов.

Что такое фишинг и насколько он опасен?

Фишинг — одна из самых опасных угроз для ваших учетных записей и данных в Интернете, потому что такого рода эксплойты скрываются за маскировкой того, что они исходят от уважаемой компании или человека, и используют элементы социальной инженерии, чтобы жертвы с большей вероятностью попались на удочку. мошенничество.

По этой причине вам следует проявлять особую осторожность в отношении всего отдаленно подозрительного в полученном вами сообщении и эффективно использовать описанные выше методы обеспечения безопасности, включая двухфакторную аутентификацию.

Лучшие цены на современное антивирусное ПО

Что такое фишинг и насколько он опасен?

Фишинг — это подбрасывание приманки перед ничего не подозревающим пользователем компьютера в надежде, что он укусит — это уже давно бич антивирусных компаний.

Подобно тому, как кто-то на рыбалке использует наживку на крючке, чтобы попытаться поймать лосося, злоумышленник будет использовать виртуальную приманку в виде электронного письма (обычно) со ссылкой, чтобы попытаться побудить пользователя щелкнуть по этой ссылке — после чего они будут «зацеплены» и, скорее всего, заражены каким-то вредоносным ПО — и целым миром боли и затрат.

У вас есть нежелательная почта

Как уже упоминалось, наиболее распространенным методом доставки при попытке фишинга является электронная почта, но этот вид атаки может быть направлен на неосторожных с помощью текстовых сообщений на телефоне, в социальных сетях или действительно, другие возможности в Интернете.

Общая идея заключается в том, что независимо от выбранного канала доставки сообщение будет выглядеть так, как будто оно исходит от законного объекта, и если злоумышленник действительно хорошо вооружен некоторыми сведениями о вас, например, услугами, на которые вы подписаны, оно может показаться тем более правдоподобным, потому что он принадлежит компании, которой вы пользуетесь.

Поскольку сообщение, по-видимому, исходит от законного объекта, это может снизить вероятность того, что вы будете думать о фактическом содержании сообщения, особенно когда фишинговое письмо объединяет это с предложением о том, что что-то нужно срочно сделать, что является еще одной распространенной тактикой.

(Изображение предоставлено: Shutterstock / DRogatnev)Так как же именно работает фишинг?

Часто фишинговый мошенник создает впечатление, что вы должны принять немедленные меры, надеясь, что это может побудить вас действовать быстро из страха, вместо того, чтобы рассматривать содержание электронного письма в какой-либо мере.

Итак, возьмем пример: вы можете получить сообщение о неоплаченном счете, помеченном как срочное, и предупреждение о том, что ваша учетная запись будет аннулирована, если оплата не будет произведена немедленно .Счет будет прикреплен, и если вы откроете его, любопытствуя, сколько вы должны и почему, фиктивный файл (это, конечно, не настоящий счет) заразит ваш компьютер вредоносным ПО.

Второй пример — электронное письмо, в котором написано что-то вроде: «Перейдите по этой ссылке, чтобы войти в систему и сбросить пароль СЕЙЧАС, потому что ваша учетная запись была взломана, и ваши платежные данные находятся под угрозой».

Ирония в том, что если вы действительно нажмите на эту ссылку и попадете на попытку фишинга, вам будет представлен ложный (вероятно, довольно убедительный) портал входа в систему, и когда вы введете свой пароль и / или банковские реквизиты, он будет украден, а ваши аккаунт действительно будет скомпрометирован.

Насколько плохо, если на вас нападают?

Если придерживаться приведенных выше примеров, если фишинг заставит вас открыть вложение, содержащее вредоносное ПО, ваша система будет заражена и могут произойти всевозможные неприятности. Например, вы можете стать жертвой программы-вымогателя, которая блокирует все ваши файлы и требует большую плату за их возврат (без каких-либо гарантий, что это произойдет, даже если вы заплатите).

В нашем втором примере злоумышленник получит ваше имя пользователя и пароль — возможно, даже ваши банковские реквизиты — и затем сможет войти в вашу учетную запись, возможно, изменив пароль, чтобы заблокировать вас при следующей попытке входа в систему.

В зависимости от того, какая именно услуга или подписка были скомпрометированы, мошенник может предпринять любое количество действий — например, если это сайт онлайн-покупок, он может заказать товары на нем под вашей учетной записью. .

Еще одна опасность существует для людей, которые неэффективно используют один и тот же пароль для разных учетных записей, поскольку злоумышленник может спекулятивно попробовать украденный пароль с другими общими службами — используя вашу электронную почту в качестве имени пользователя — и иметь возможность войдите в них.

Вот почему никогда не следует повторно использовать один и тот же пароль для нескольких учетных записей (и если вы застряли в том, чтобы придумывать и запоминать разные пароли, попробуйте использовать один из лучших менеджеров паролей).

(Изображение предоставлено Shutterstock / Askobol)Фишинг и интернет-мошенничество. Определения и недавняя статистика. Почему это опасно? Методы и идентификаторы фишинга Примеры фишинга и мошенничества.

Презентация на тему: «Фишинг и интернет-мошенничество.Определения и недавняя статистика. Почему это опасно? Методы и идентификаторы фишинга. Примеры фишинга и мошенничества »- стенограмма презентации:

1 Фишинг и интернет-мошенничество

2 Определения и недавняя статистика. Почему это опасно? Методы и идентификаторы фишинга Примеры фишинговых и мошеннических писем Возможные потери Методы предотвращения

3 Важные определения мошенничества Фишинг — онлайн-мошенничество, при котором злоумышленник рассылает большое количество законных электронных писем, которые, как представляется, исходят от уважаемых компаний (таких как банки, компании, выпускающие кредитные карты и т. Д.)) с целью «вылова» личной и финансовой информации от получателя. В этих электронных письмах ложно утверждается, что это уважаемая компания, которой требуется информация пользователя для обновления своих файлов, хотя на самом деле это попытка обманом заставить пользователя передать личную информацию, которая позже будет использована для кражи личных данных. (Нетлинго)

4 Важные определения мошенничества Spear Phishing — попытка мошенничества с использованием спуфинга электронной почты, нацеленная на конкретную организацию с целью получения несанкционированного доступа к конфиденциальным данным.Целевой фишинг — это конкретная атака на определенную компанию или организацию. (whatis) Спуфинг — подделка заголовка электронного письма таким образом, чтобы сообщение выглядело как исходящее от кого-то или откуда-то, кроме фактического источника. (что такое)

5 Обзор месяца PhishTank.com

6 Почему фишинг так опасен? Электронные письма и веб-сайты могут быть убедительными или их трудно отличить от реальной компании. Использование изображений и веб-сайтов существующих компаний. Иногда может быть ссылка на реальный веб-сайт, чтобы казаться еще более реалистичными. Адрес электронной почты кажется законным.

7 Общие тактики фишинга и идентификаторы Ответные электронные письма должны быть отправлены на другой адрес. Причина запроса информации. Информация об учетной записи устарела. Учетная запись была выбрана для изменения. Ограниченные по времени угрозы. Угрозы прекращения обслуживания или деактивирования учетных записей. Заявление о безопасности. быть доверенным с запрошенной информацией Использование символа TRUSTe для подделки легитимности (даже если этот символ должен отображаться для демонстрации безопасности электронной почты) Сбор информации Ссылка на сайт, который требует отправки информации Запрос на ответ по электронной почте с включенной информацией

8 Общие приемы фишинга и идентификаторы Поддельные ссылки или скрытые пункты назначения Ссылки, которые ведут вас в другое место назначения, чем указано в электронном письме. Использование IP-адреса веб-сайта, который можно изменить еще дальше, представив его в другом формате (шестнадцатеричный, окт.) Символ @ и шестнадцатеричные команды При использовании в http или https весь текст до того, как @ станет игнорироваться @, можно скрыть еще больше, используя% 40, что является его шестнадцатеричным представлением. Помещение нуля (% 00) перед @ иногда скроет реальный пункт назначения с указанием только тега информации о пользователе

9 Примеры поддельных ссылок http: // account.earthlink.com Фактический адрес ссылки Указанный адрес ссылки

10 Примеры поддельных ссылок на модификации MouseOver https://www.pa ypal.com/cgi-bin/webscr?cmd=_login-run Набранный адрес на MouseOver Address Фактический адрес

12 Возможные убытки / Преступные цели Личный номер социального страхования Номера кредитных карт Банковские счета Личная информация Деловая репутация Деньги Информация о клиенте Информация о сотрудниках Личные документы

Интернет-безопасность для детей: 7 основных опасностей Интернета

Интернет может быть опасным местом для всех, но особенно уязвимы дети и подростки.От кибер-хищников до сообщений в социальных сетях, которые могут вернуться, чтобы преследовать их в более позднем возрасте, онлайн-опасности могут иметь серьезные, дорогостоящие и даже трагические последствия. Дети могут невольно подвергать свои семьи угрозам в Интернете, например, случайно загружая вредоносное ПО, которое может дать киберпреступникам доступ к банковскому счету их родителей или другой конфиденциальной информации. Защита детей в Интернете — это вопрос осознания — знания того, какие опасности скрываются и как от них защититься. Хотя программное обеспечение для кибербезопасности может помочь защитить от некоторых угроз, наиболее важной мерой безопасности является открытое общение с вашими детьми.

Подавляющее большинство, 90% подростков согласны с тем, что кибер-издевательства — это проблема, а 63% считают, что это серьезная проблема. Более того, исследование поведения детей в Интернете в 2018 году показало, что примерно 60% детей, использующих социальные сети, были свидетелями той или иной формы издевательств, и что по разным причинам большинство детей вообще игнорировали такое поведение. По данным сайта enough.org, по состоянию на февраль 2018 года почти половина (47%) всех молодых людей стали жертвами кибер-издевательств.Социальные сети и онлайн-игры сегодня представляют собой виртуальную площадку, и именно здесь происходит много кибер-издевательств, и они действуют круглосуточно и без выходных. В социальных сетях над детьми могут высмеивать. Или, в онлайн-играх, их персонажи игроков могут подвергаться непрерывным атакам, превращая игру из воображаемого приключения в унизительное испытание, которое перерастает в кибер-издевательства на разных платформах и в реальной жизни.

Лучшая основа для защиты от кибер-издевательств — это чувствовать себя комфортно, разговаривая со своими детьми о том, что происходит в их жизни в Интернете и в реальной жизни (IRL), и как противостоять хулиганам.Программное обеспечение для кибербезопасности и специализированные приложения для мониторинга активности вашего ребенка в Интернете и мобильных устройствах могут помочь, но ничто не заменит открытый диалог.

В наши дни сексуальные и другие хищники часто преследуют детей в Интернете, пользуясь их невиновностью, отсутствием надзора со стороны взрослых и злоупотребляя их доверием. Это может привести к тому, что детей заманивают на опасные личные встречи. Эти хищники прячутся в социальных сетях и игровых платформах, которые нравятся детям, — на тех же виртуальных площадках, где анонимность способствует киберзапугиванию.Там они могут использовать не только детскую невиновность, но и их дар воображения. «Давайте поиграем в вид» — обычная и полезная часть онлайн-игр и взаимодействия, но хищники могут использовать ее как крючок, чтобы втянуть в нее детей.

ФБР предлагает рекомендации по защите детей от хищников и других угроз в сети. Однако, опять же, лучшая защита — это регулярно разговаривать с детьми о том, что происходит в их повседневной жизни.

Дети еще не понимают социальных границ.Они могут публиковать личную информацию (PII) в Интернете, например, в своих профилях в социальных сетях, которая не должна публиковаться. Это может быть что угодно, от изображений неловких личных моментов до их домашних адресов или планов на семейный отпуск.

Многое, но не все, что публикуют ваши дети. Это означает, что вы также можете это видеть — и нет ничего плохого в том, чтобы напомнить им, что если мама и папа это видят, то и все остальные тоже. Избегайте слежки, но откровенно говорите с детьми об общественных границах и о том, что они значат для ваших детей и вашей семьи в целом.

Фишинг — это то, что профессионалы в области кибербезопасности называют использованием электронных писем, которые пытаются обманом заставить людей щелкнуть вредоносные ссылки или вложения. Детям может быть особенно сложно их обнаружить, потому что часто кажется, что электронное письмо отправлено кем-то законным, например, другом или членом семьи, и говорит просто: «Эй, подумал, тебе это может понравиться!» Это также можно сделать с помощью приложений для обмена сообщениями или текстовых сообщений — тогда это называется «смахивание».

Фишинговые электронные письма и текстовые сообщения могут появиться в любое время, но киберпреступники, которые их разрабатывают, следят за сайтами, популярными среди детей, и собирают такую информацию, как адреса электронной почты, имена друзей и другую информацию, чтобы адаптировать свои атаки, просто как они это делают, когда рассылают фишинговым взрослым доступ к корпоративным сетям.Научите своих детей не нажимать на электронные письма или текстовые сообщения от незнакомцев и опасаться сообщений, которые кажутся отправленными их друзьями, но кажутся «неуместными» или не содержат подлинных личных сообщений.

Дети, вероятно, не влюбятся в нигерийских принцев, предлагающих им миллион долларов, но они могут попасть в ловушку мошенничества, которое предлагает то, что им дорого, например бесплатный доступ к онлайн-играм или специальным функциям. Молодые люди становятся легкой мишенью для мошенников, потому что они еще не научились быть осторожными.Как и в случае с фишингом, киберпреступники могут использовать сайты, популярные среди детей, для выявления потенциальных жертв, а затем обещать призы в обмен на то, что они хотят, например данные кредитной карты родителей.

Молодые или старые, лучшая защита от мошенничества — знать, что если предложение звучит слишком хорошо, чтобы быть правдой, это, вероятно, неправда. Учите детей не доверять онлайн-предложениям, которые обещают слишком много.

Вредоносное ПО — это компьютерное программное обеспечение, которое устанавливается без ведома жертвы и выполняет вредоносные действия на компьютере.Это включает в себя кражу личной информации с вашего компьютера или ее перехват для использования в «ботнете», что приводит к снижению производительности. Киберпреступники часто заставляют людей загружать вредоносное ПО. Фишинг — одна из таких уловок, но есть и другие, например, убедить жертв загрузить вредоносное ПО, замаскированное под игры, может быть особенно увлекательным для детей.

Как и в случае с мошенничеством, обучение ваших детей — лучшая защита, но комплексное программное обеспечение для кибербезопасности между устройствами и соответствующие средства защиты могут помочь защитить компьютер вашего ребенка от любых вредоносных программ, которые проникают в него.Кроме того, многие продукты для обеспечения безопасности в Интернете также включают специальные средства родительского контроля и приложения, которые могут помочь вам создать безопасную основу для действий ваших детей в Интернете.

В интернете нет клавиши «Удалить». Это полная противоположность Лас-Вегасу. То, что происходит в сети, оставайтесь в сети. Навсегда. Все, что ваш ребенок выкладывает в Интернет, потом удалить практически невозможно. Опасности социальных сетей особенно велики.Подросткам, в частности, трудно понять, как фотография с вечеринки или сообщение в Snapchat могут вызвать проблемы через десять лет при собеседовании на новую работу или как будущий партнер может отреагировать на личный контент, который они публикуют в своих профилях в социальных сетях. или другие веб-сайты.

Объясните своим подросткам, что их стиль и мнение гарантированно изменятся по мере взросления. Без кнопок «Возврат» или «Удалить» их 15-летний «я» может кардинально изменить свою взрослую жизнь одним щелчком мыши.То, как они хотят представить себя в Интернете и IRL, вероятно, изменится с возрастом, но публикации в Интернете — навсегда.

Интернет может представлять серьезную опасность для детей. Это также может открыть для них двери чудес, о которых предыдущие поколения даже не могли мечтать. Помогите обеспечить безопасность ваших детей в Интернете, чтобы они испытали радости и возможности онлайн-мира и избежали его опасностей. Знайте. Будьте бдительны. Но прежде всего активно участвуйте в цифровой и повседневной жизни ваших детей и общайтесь открыто.

Почему морское бурение так опасно?

Утечка нефти в Мексиканском заливе вызвала аргументы против морского бурения. После десятилетий жарких споров этот инцидент пролил свет на его опасность и влияние на окружающую среду.

Морское бурение, процесс извлечения ресурсов нефти и газа из подводных мест, включая озера, в последние годы проводилось на все более глубоких и удаленных от берега участках, так как запасы ископаемого топлива на мелководье и прибрежные места бурения истощились.

По данным Национального управления океанических и атмосферных исследований (NOAA), с увеличением глубины бурения возрастает опасность, включая более высокий риск аварий, разливов и пожаров.

«Крупная нефть увековечила опасный миф о том, что бурение на береговой линии — это совершенно безопасное занятие, но подобные аварии — трезвое напоминание о том, насколько это далеко от истины», — сказал сенатор-демократ Роберт Менендес в заявлении для прессы. «Дело в том, что с 2006 года в Мексиканском заливе произошло 509 пожаров на нефтяных вышках.»

Почему это так опасно?

Одной из причин этой повышенной опасности является сложное оборудование, необходимое для бурения на таких глубинах. Поскольку морское бурение продолжает продвигаться на новые глубины, нефтяные компании непрерывно ведут бурение в более глубоких водах и Проникая под землю, технология, необходимая для достижения этих целей, чрезвычайно сложна и не совсем непобедима.

Это чертовски сложная система, сказал Роберт Беа, профессор инженерии Калифорнийского университета в Беркли, в интервью Yale Environment. 360, издание Йельского университета.У вас есть оборудование и сталь, натянутые на длинном участке географии, начиная с поверхности и заканчивая на высоте 18 000 футов ниже морского дна. Так что у него много потенциальных слабых мест. Подобно тому, как штормовой нагон Катрины нашел слабые места в этих кучах грязи, газ дамбы любит находить слабые места во всем, что мы подключаем к этому источнику.

Еще одна причина опасности — суровые морские условия, которые создают инженерные проблемы для морского бурового оборудования. Суровые погодные условия, лед и ураганы создают риски для функциональности буровых установок, а их удаленность от земли затрудняет оперативный доступ дополнительного спасательного персонала к районам в чрезвычайных ситуациях.

Неопытность нефтяных компаний в работе на этих глубинах — третья проблема.

Главный операционный директор BP Дуг Саттлс признал, что многие попытки его компании остановить утечку нефти не увенчались успехом, потому что им никогда не приходилось закупоривать скважину на таких глубинах, и поэтому они не были готовы к условиям, которые помешали их попыткам, включая образование льда внутри первоначальный купол защитной оболочки из-за низких температур глубокой воды.

Нефтяная вышка Deepwater Horizon пробурила самую глубокую морскую скважину в мире, прежде чем она взорвалась и затонула 20 апреля, согласно данным U.S. Министерство энергетики (DOE). По данным BP, Deepwater Horizon пробурила скважину на глубину 35 055 футов (10 километров) или более шести миль, работая на глубине 4130 футов (1 километр).

Первая буровая установка, сделавшая попытку такой глубины, трубы скважины были зацементированы всего за 20 часов до того, как буровая установка загорелась, согласно подрядчику по оказанию нефтяных услуг Halliburton Inc.

«Суть в том, что когда вы бурите нефть, всегда существует риск, который не только ставит под угрозу жизни, но и риск, который ставит под угрозу километры побережья и экономику », — сказал Менендес.

Планы бурения и запреты на бурение

В начале мая Chevron Canada начала бурение скважины, которая теперь может стать самой глубокой морской нефтяной скважиной в мире, и планировала достичь глубины на один километр глубже скважины, пробуренной Deepwater Horizon буровая установка. Тем не менее, проект бурения был приостановлен Советом Newfoundland Offshore Petroleum Board до тех пор, пока компания не представит доказательства того, что она приняла достаточные превентивные меры против разливов нефти.

31 марта президент Обама объявил об окончании многолетнего запрета на бурение нефтяных и газовых скважин на большей части территории США.Южное побережье Атлантического океана и северная Аляска. Снятие запрета было направлено на повышение энергетической независимости Соединенных Штатов и сокращение иностранного импорта, чтобы им не пришлось так сильно полагаться на другие страны в поставках энергоносителей. По оценкам Геологической службы США, на атлантическом побережье США может храниться до 37 триллионов кубических футов газа и 4 миллиарда баррелей нефти.

Но менее чем через месяц арендованная BP буровая установка Deepwater Horizon затонула примерно в 50 милях (80 км) к юго-востоку от Венеции, штат Луизиана.

Президент Обама недавно объявил в своем еженедельном обращении, что разрешения на бурение новых глубоководных скважин не будут выдаваться до завершения 30-дневной проверки безопасности и экологической безопасности всех глубоководных операций в Мексиканском заливе. По словам Обамы, на долю Мексиканского залива приходится 30 процентов нашей добычи нефти, и он играет важную роль в будущем производства энергии в стране.

«Но мы можем продолжать бурение на море только в том случае, если у нас есть гарантии, что катастрофа, подобная разливу нефти BP, больше не повторится», — добавил Обама.

Официальные лица Белого дома заявили, что Обама рассматривает возможность продления срока действия разрешений еще на шесть месяцев и может отложить или отменить конкретные проекты бурения у берегов Аляски и Вирджинии и в западной части Мексиканского залива, сообщает New York Times.

Частично то, что происходит в Персидском заливе, заключается в том, что нефтяные компании буриют милю под водой, прежде чем они коснутся земли, и милю ниже, прежде чем столкнутся с нефтью, сказал Обама. С увеличением рисков и затрат это дает вам представление о том, куда мы идем.«

Почему опасные киберпреступления остаются безнаказанными?

Поскольку киберпреступления являются отдаленными, странам трудно преследовать преступников в реальной жизни. Вот почему киберпреступники проводят изощренные атаки.

В то время как некоторые киберпреступники подвергаются репрессиям, многие, многие другие не сталкиваются с судебным преследованием. Основная причина того, что киберпреступность так трудно наказать, заключается в том, что это так часто происходит на международном уровне.Это означает, что преступники могут находиться в одной стране, а их жертвы — в других.

Обнаружение юрисдикции полиции для киберпреступления — основная причина, по которой киберпреступники так часто остаются на свободе. Это заставляет вас задуматься, что такого сложного в создании международного полицейского подразделения, которое борется с киберпреступностью? Вот лишь несколько шагов, необходимых для борьбы с киберпреступниками.

1. Создайте операционную базу.

Чтобы бороться с сетью киберпреступников, правоохранительным органам необходимо собрать столько агентств, сколько необходимо.Это означает, что к репрессиям могут подключиться несколько агентств из разных стран. При таком количестве координирующих органов правоохранительным органам необходимо найти единый координационный центр для разработки и распространения плана действий.

Подробнее: преступление по старинке переходит в киберпространство в 2016 году

2. Обмен информацией на международном уровне.

Каждое агентство в объединенных силах должно иметь возможность делиться информацией с любым другим агентством. Это означает, что им необходимо создать систему, которая позволит им обмениваться информацией и создавать протоколы, обеспечивающие получение каждым агентством одинаковых данных.

3. Вышлите наземные войска.

В то время как преступления происходят в сети, преступники живут в реальном мире. Помимо скоординированного штаба, правоохранительным органам необходимо направить полицию в страны, где совершаются преступления. Эти сотрудники следят за тем, чтобы агентства находили больше информации о хакерах.