Удаление вирусов — CompFixer

Инструкции по удалению конкретных вирусов, вредоносного и рекламного ПО с компьютера. Как убрать навязчивую стартовую страницу или сайт угонщик из браузера.

от Sergey

Hihikal.ru — очередной угонщик браузера. Заражение происходит по классической схеме: когда вы запускаете скачанные исполняемые файлы сомнительного происхождения, вредоносное ПО прописывает сайт в браузере в качестве стартовой страницы, которую невозможно убрать. С этого момента при загрузке компьютера автоматически запускается браузер и открывается сайт http://hihikal.ru/. В этой статье мы расскажем о том, как удалить hihikal.ru из браузера, убрать сайт из автозапуска, а также избавиться от рекламы, вирусов и вредоносных программ.

Читать

Рубрики Удаление вирусов Метки mechito.

от Sergey

Многие из вас сталкивались с вирусами и рекламой в браузере и были вынуждены тратить много времени на то, чтобы удалить вредоносное ПО. И после очистки компьютера у вас наверняка возникал резонный вопрос: что делать, чтобы вирус не вернулся, вредоносная программа не установилась снова, сайт опять не попал в автозагрузку и т.д. В этой статье мы опишем действия, направленные на предотвращение повторного заражения или восстановления вредоноса.

Читать

Рубрики Удаление вирусов Оставьте комментарийот Sergey

Time-to-read.ru — это нежелательный сайт, другими словами «сайт-угонщик», который прописывается в браузере с помощью вируса и выскакивает при загрузке компьютера и запуске браузера Chrome, Opera, Mozilla Firefox или любого другого.

http://time-to-read.ru/?utm_source=startpm http://time-to-read.ru/?utm_source=none&utm_content=none http://time-to-read.ru/browser-alert

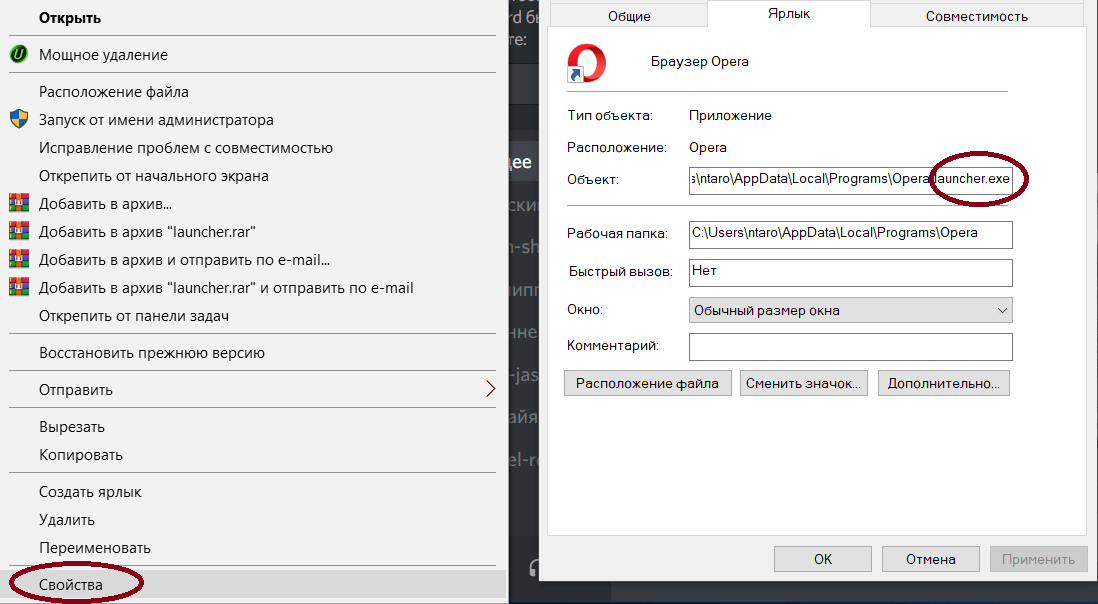

Time-to-read.ru является очередным клоном вирусного сайта smartinf.ru и заражает систему абсолютно тем же способом. Избавиться от time to read довольно непросто. В настройках стартовой страницы или в ярлыке браузера вы не найдете адрес данного сайта. Сегодня рассмотрим, как удалить time-to-read.ru из браузера и убрать из автозапуска.

Читать

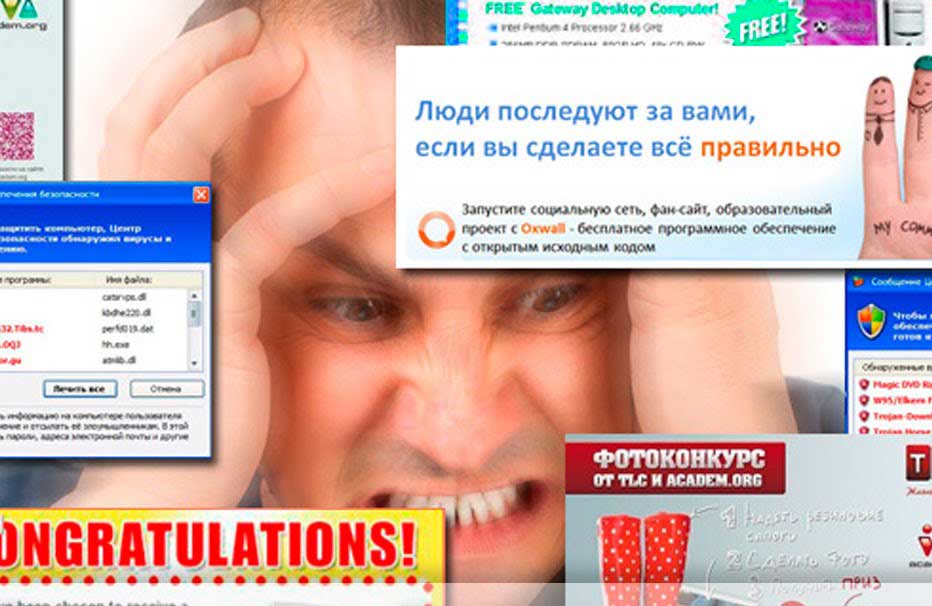

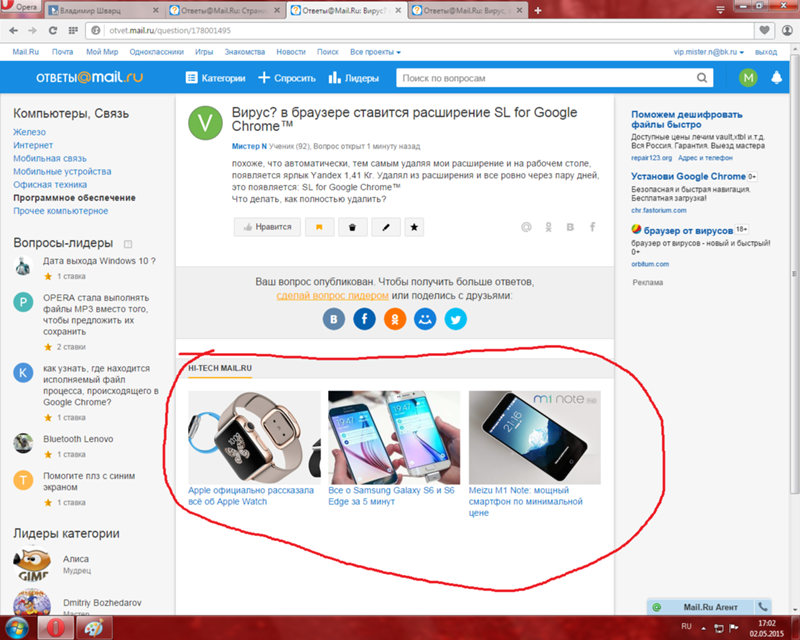

Рубрики Удаление вирусов Метки basady.ru, chatozov.ru, granena.ru, time to read, time-to-read.ru 43 комментарияСегодня речь пойдет о том, как убрать рекламу ContentPush News из браузера и удалить программу Content Push Client с компьютера. Итак, ContentPush News представляет собой рекламные баннеры, всплывающие в браузере поверх контента сайтов. Они закрывают полезную область веб-страницы и мешают читать контент. Такая реклама появляется в после того, как пользователь доверчиво запустит неизвестных файл, только что скачанный с непроверенного сайта. Вместе с программой, ради которой скачивался файл, на компьютер попадает нежелательное ПО класса Adware, которое встраивает стороннюю рекламу в браузер. После заражения он начинает работать медленно, а трояны и вирусы, которые попали на жесткий диск, могут самостоятельно скачивать другое рекламное ПО.

Итак, ContentPush News представляет собой рекламные баннеры, всплывающие в браузере поверх контента сайтов. Они закрывают полезную область веб-страницы и мешают читать контент. Такая реклама появляется в после того, как пользователь доверчиво запустит неизвестных файл, только что скачанный с непроверенного сайта. Вместе с программой, ради которой скачивался файл, на компьютер попадает нежелательное ПО класса Adware, которое встраивает стороннюю рекламу в браузер. После заражения он начинает работать медленно, а трояны и вирусы, которые попали на жесткий диск, могут самостоятельно скачивать другое рекламное ПО.

Читать

Рубрики Удаление вирусов Метки content push news, content push как удалить, contentpush Оставьте комментарийот Sergey

Content Protector — что это за программа

Content Protector — это нежелательная программа от разработчика Artex Management S. A., которая распространяется на сомнительных сайтах и устанавливается на компьютер без разрешения пользователя. Подцепить ее можно, скачивая неизвестные файлы с файлообменников и устанавливая непроверенные ранее программы, т.к. часто в установочном пакете помимо нужной вам программы присутствует дополнительное спонсорское ПО. В народе Content Protector часто называют

A., которая распространяется на сомнительных сайтах и устанавливается на компьютер без разрешения пользователя. Подцепить ее можно, скачивая неизвестные файлы с файлообменников и устанавливая непроверенные ранее программы, т.к. часто в установочном пакете помимо нужной вам программы присутствует дополнительное спонсорское ПО. В народе Content Protector часто называют

Читать

Рубрики Удаление вирусов 3 комментарияот Sergey

Igrok.rocks — это нежелательный сайт, угонщик, который создан для изменения настроек вашего браузера и отображения рекламы на компьютере. Данный сайт прописывается в реестре и браузере вирусом в то время, как вы запускаете вредоносный файл, скачанный с непроверенного источника. После этого в Chrome или другой программе постоянно открывается стартовая страница http://igrok.rocks/clbv/p7226/?at=1 и выскакивает реклама. О том, как убрать эту рекламу, читайте ниже.

Данный сайт прописывается в реестре и браузере вирусом в то время, как вы запускаете вредоносный файл, скачанный с непроверенного источника. После этого в Chrome или другой программе постоянно открывается стартовая страница http://igrok.rocks/clbv/p7226/?at=1 и выскакивает реклама. О том, как убрать эту рекламу, читайте ниже.

Читать

Рубрики Удаление вирусов Оставьте комментарийКак удалить вирус в браузере Гугл Хром: пошаговая инструкция

Хром по праву считается одним из самых надежных и безопасных браузеров, но и в нем есть уязвимости. Несмотря на то, что разработчики постоянно повышают уровень безопасности браузера, количество потенциальных угроз не уменьшается – новые вирусы продолжают появляться. И подхватить вирус довольно легко, вы этого можете даже не заметить. Например, вы зашли на незнакомый сайт, кликнули по ссылке и скачали неизвестный файл. В результате браузер начинает работать некорректно, что представляет опасность для устройства и ваших персональных данных.

Содержание

- Симптомы заражения вирусами

- Как удалить вирус

- Проверка и удаление расширений

- Встроенный сканер вирусов

- Проверка системы антивирусником

- Избавляемся от рекламного вируса

- Проверка hosts

Симптомы заражения вирусами

Большинство современных вирусов маскируются под безобидные программы и процессы, поэтому их бывает сложно распознать. Влияние вредоносных программ может быть очень разным – например, из-за вируса браузер начинает тормозить и зависать, в нем появляется огромное количество рекламы, сбиваются настройки, не работают нужные функции.

Осознание того, что проблема в вирусе, приходит далеко не сразу. Многие пользователи сначала начинают искать причину в своих действиях или в обновлениях браузера.

В итоге с момента заражения до обнаружения вируса может пройти много времени, в течение которого работа с Хромом будет значительно усложнена. Чем позже вы обнаружите вредоносную программу, тем более значительный вред она может принести. Поэтому очень важно сделать все возможное, чтобы обнаружить вирус максимально быстро.

Поэтому очень важно сделать все возможное, чтобы обнаружить вирус максимально быстро.

Первые признаки наличия вируса – странное поведение Хрома, самовольное открытие вкладок, переадресация и резкий рост количества рекламы. Любая из этих проблем является веским поводом для проведения проверки.

Симптомы заражения могут выглядеть следующим образом:

- хром сильно тормозит, при этом на устройстве нет серьезных дополнительных нагрузок;

- появляются всплывающие окна и новые вкладки, которые невозможно закрыть;

- произвольно и незаметно открываются вкладки и окна, которые видны только после закрытия основного окна браузера;

- реклама появляется на тех сайтах, где ее раньше не было;

- появляются уведомления с текстом об угрозах – например, о приближающейся блокировке в связи с истечением срока использования браузера;

- меняется стартовая страница и поисковик, хотя вы не меняли настройки;

- появляются расширения, которые вы не устанавливали;

- появляются рекламные объявления, хотя раньше с ними успешно справлялся сам Хром или расширения типа AdBlock;

- появляется адалт-контент вне зависимости от того, искали вы его ранее или нет;

- появляется требование подтверждения регистрации, что может сопровождаться запросом отправки сообщения на указанный номер;

- происходит подмена ссылок на привычные сайты;

- блокируется доступ на личные страницы, что часто сопровождается требованием перейти по какой-то ссылке.

Это далеко не полный перечь проблем, с которыми вы можете столкнуться из-за вируса. Все они мешают работе браузера и представляют большую опасность для всей системы.

Если вам кажется, что браузер работает странно – стоит провести проверку на наличие угроз, чтобы вовремя убрать вирус в гугл хроме. Это тот случай, когда лучше немного перестраховаться, чем потом решать проблемы, устроенные вредоносной программой. Пока вирус не будет удален, работу с браузером продолжать не рекомендуется, т.к. с каждым днем растет риск для всей системы.

Как удалить вирус

Лучший результат дает комплексное применение разных методов:

- проверка расширений;

- использование внутреннего сканера Хрома;

- использование антивирусных программ и утилит;

- проверка файла hosts.

Если вы не знаете, как удалить вирус в браузере Гугл Хром, какой способ будет оптимальным в вашем случае – применяйте все способы по очереди.

Проверка и удаление расширений

Расширения – это удобные инструменты, позволяющие делать чуть больше, чем предусмотрено стандартным функционалом Хрома. Они легко скачиваются, но вместе с ними на устройство может попасть вирус.

Они легко скачиваются, но вместе с ними на устройство может попасть вирус.

Проверка расширений в Google ChromeСамо расширение может содержать вирус, и это останется незамеченным. Опасность заключается в том, что вы можете вообще не подозревать о некоторых плагинах, так как ими «руководит» вирус.

Для перепроверки расширений нужно выполнить следующие действия:

- открыть браузер;

- вызвать меню, нажав значок с тремя точками вверху справа;

- в этом меню выбрать «Дополнительные инструменты»;

- открыть раздел «Расширения».

Здесь видны все расширения, установленные в вашем браузере. Внимательно изучите список и удалите все расширения, которые не нужны – это делается нажатием на кнопку «Удалить». В этом списке могут обнаружиться и расширения, которые вы вообще не устанавливали – их тоже нужно удалить.

После анализа и ручной очистки списка перезапускаем браузер – в большинстве случаев это помогает решить проблему с вирусами и обилием рекламы.

Список расширений стоит проверять регулярно, чтобы вовремя выявлять и удалять нежелательные и потенциально опасные продукты. В некоторых случаях проблемными могут оказаться могут оказаться даже те расширения, которыми вы давно пользуетесь – как правило, на них подозрение падает в последнюю очередь. Например, если для проверки какой-то проблемы требуется поочередно отключать сомнительные расширения, самые «старые» могут остаться нетронутыми.

Логика проста – пользователь полагает, что эти приложения были установлены давно, они полезны, с ними никогда не было сложностей, значит, и сейчас проблему строит искать в другом месте. На практике же все бывает иначе – расширение может измениться в любой момент по разным причинам (например, появился другой владелец, который планирует использовать приложение иначе). Потенциально любое расширение может после установки стать опасным, поэтому лишние продукты вообще не стоит скачивать без необходимости.

Для проверки безопасности расширений можно воспользоваться специальным инструментом Хрома, который так и называется – Проверка безопасности.

Также этот инструмент проверяет надежность паролей, наличие свежих обновлений Хрома и безопасность просмотра сайтов.

Для запуска проверки безопасности действуем так:

- открываем Хром;

- левой кнопкой мыши жмем на значок с тремя точками, расположенный вверху справа;

- в появившемся меню выбираем «Настройки»;

- на открывшейся странице в меню слева выбираем пункт «Проверка безопасности»;

- на этой странице находим раздел «Проверка безопасности» и жмем «Выполнить проверку».

Процесс обычно занимает несколько секунд. Если по результатам проверки будут выявлены проблемы – система об этом сообщит и предложит посмотреть потенциально опасные расширения, скомпрометированные пароли и пр.

Также у Хрома есть встроенный алгоритм, предупреждающий об опасности. Проблемные расширения маркируются надписью «Потенциально опасное расширение». А иногда может появиться надпись «Не удалось проверить подлинность расширения, возможно, оно было установлено без вашего ведома».

Таким расширениям нужно уделить особое внимание и сразу их удалять, если они устанавливались автоматически. Если вы видите сообщение «Расширения отключены» – это значит, что браузером было заблокировано одно или несколько расширений для защиты ваших данных. В Хроме предусмотрено отключение расширений, которые установлены не из Интернет-магазина Chrome.

Встроенный сканер вирусов

Сначала нужно запустить проверку Хрома собственным встроенным антивирусом. Для этого действуем так:

- открываем Хром;

- жмем на кнопку с тремя точками, которая находится вверху справа;

- открываем пункт «Настройки»;

- находим раздел Дополнительные, открываем его;

- находим пункт «Сброс настроек и удаление вредоносного ПО»;

- Здесь выбираем «Удалить вредоносное ПО с компьютера».

Далее запускаем сканирование и удаляем все найденные угрозы. Потом выполняем перезапуск Хрома – после этого его корректная работа должна быть восстановлена.

Дополнительно можно выполнить еще одну проверку: скопировать в адресную строку chrome://settings/cleanup. В открывшемся окне жмем кнопку «Найти» – и браузер ищет вредоносное ПО на вашем компьютере.

Этот инструмент ищет только те программы и компоненты, которые могут мешать работе браузера. То есть это не антивирус, а просто функция для оперативной проверки.

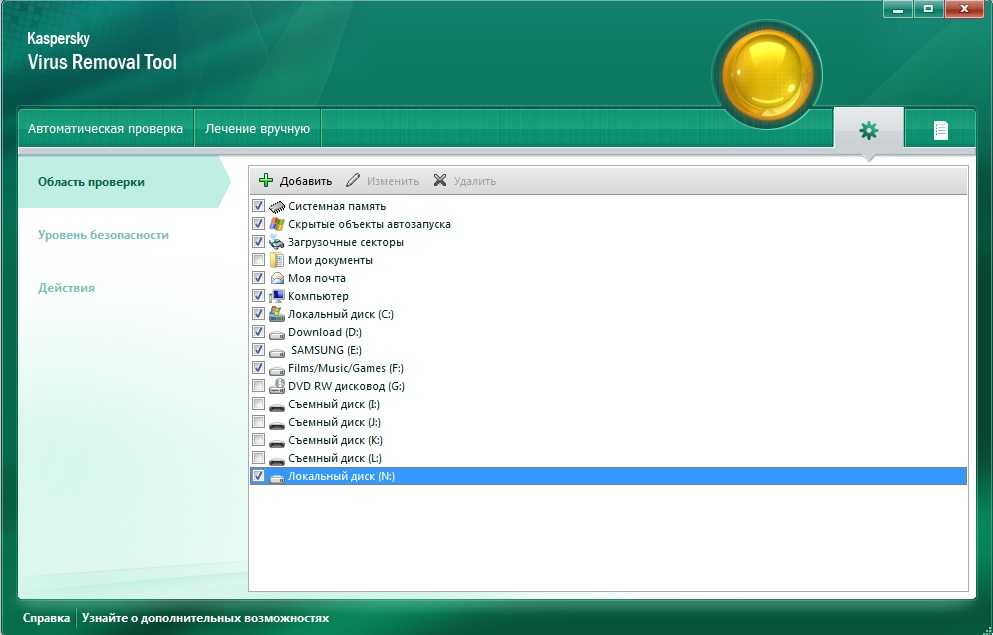

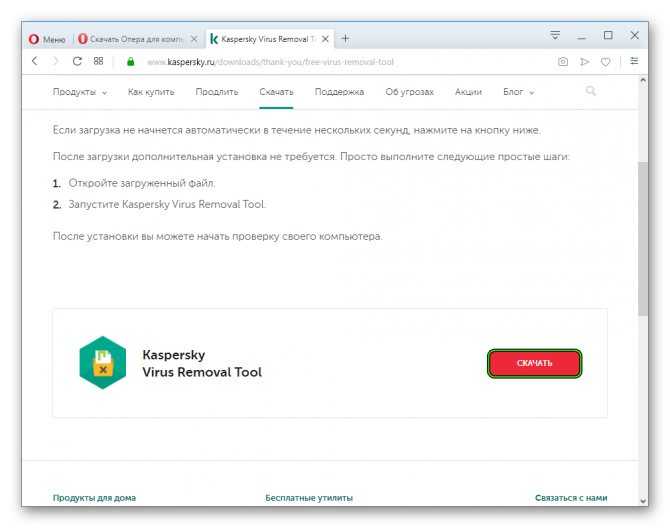

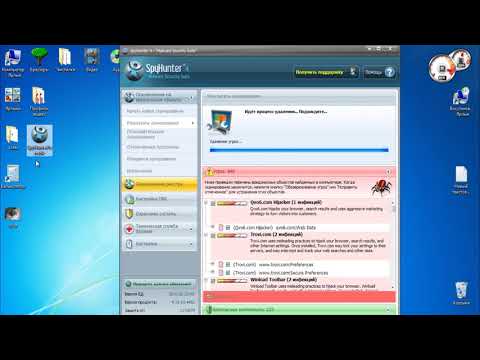

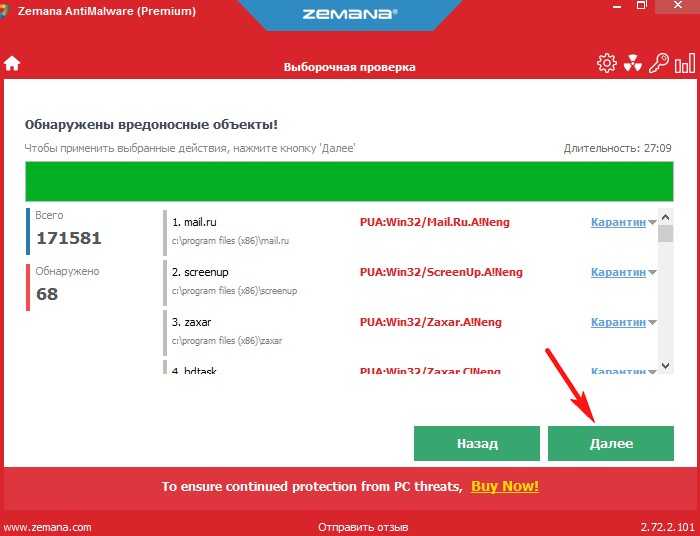

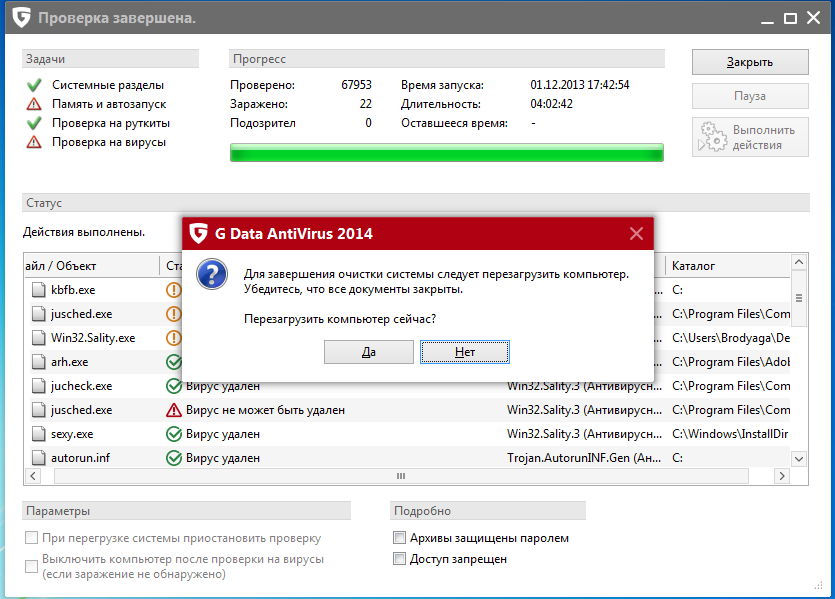

Проверка системы антивирусником

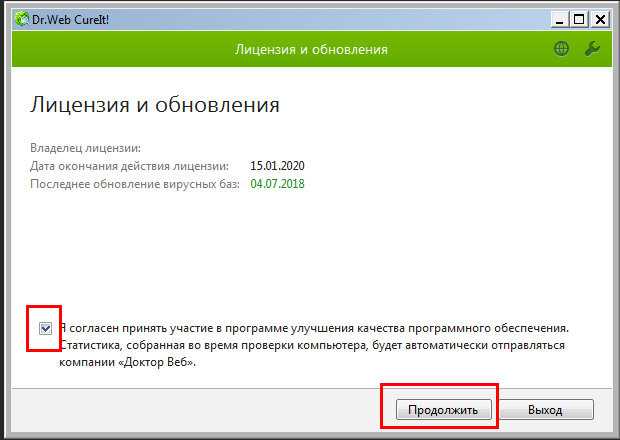

Если у вас есть установленный антивирус – Касперский, НОД, Аваст, неважно какой – запустите сканирование. Если у вас его нет – нужно им обзавестись.

Можно воспользоваться бесплатными антивирусными программами вроде ESET Online Scanner и Dr.Web CureIt!

Они не конфликтуют с установленным на компьютере антивирусным ПО (если таковое есть) и могут использоваться параллельно с ним. Более того, Dr.Web CureIt! даже не требует установки.

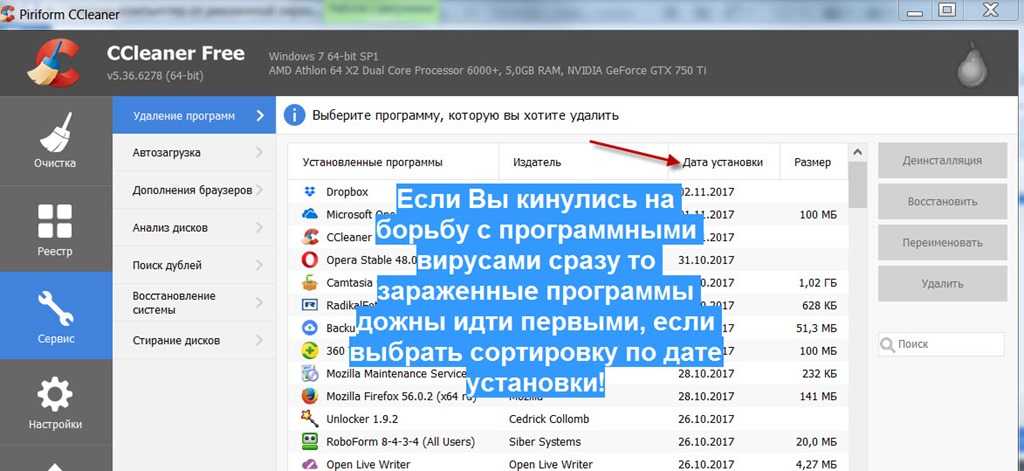

Избавляемся от рекламного вируса

Аdware – это тип рекламного ПО, которое попадает в систему так же, как вирус, хотя антивирусник может его не распознать. Таких программ очень много, они часто скачиваются «комплектом» с какими-то продуктами, которые вам действительно нужны. В первую очередь, это касается бесплатных программ, скачиваемых с непроверенных ресурсов – с ними очень часто на ПК могут попасть не только разновидности adware, но и более опасные вирусы.

Таких программ очень много, они часто скачиваются «комплектом» с какими-то продуктами, которые вам действительно нужны. В первую очередь, это касается бесплатных программ, скачиваемых с непроверенных ресурсов – с ними очень часто на ПК могут попасть не только разновидности adware, но и более опасные вирусы.

Самый раздражающий тип такой рекламы – всплывающие окна, которые появляются с определенной периодичностью. Более того, они могут возникать даже при закрытом браузере, при этом антивирус проблему не обнаруживает.

Для решения проблемы с навязчивой рекламой нужно проверить расширения, запустить встроенный сканер вирусов – иногда этого бывает достаточно, чтобы обнаружить рекламный вирус в Google Chrome.

Также стоит скачать программу AdwCleaner, которая создана специально для очистки системы от всплывающих окон и баннеров.

Программа бесплатная, ее нужно просто скачать, установить и запустить сканирование. После завершения проверки все обнаруженные Аdware программы нужно удалить.

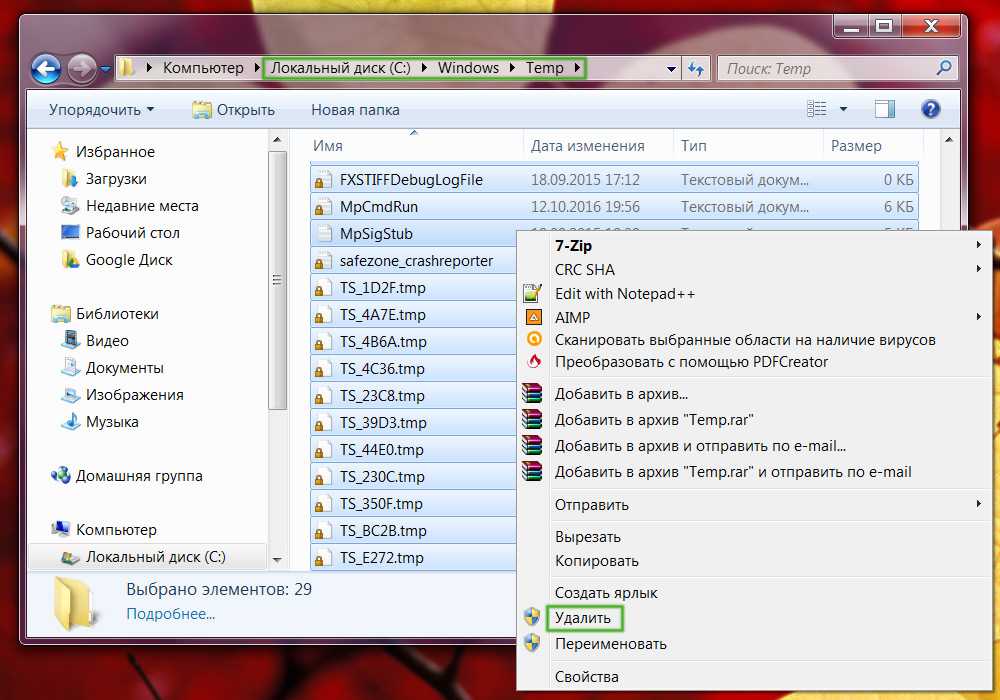

Проверка hosts

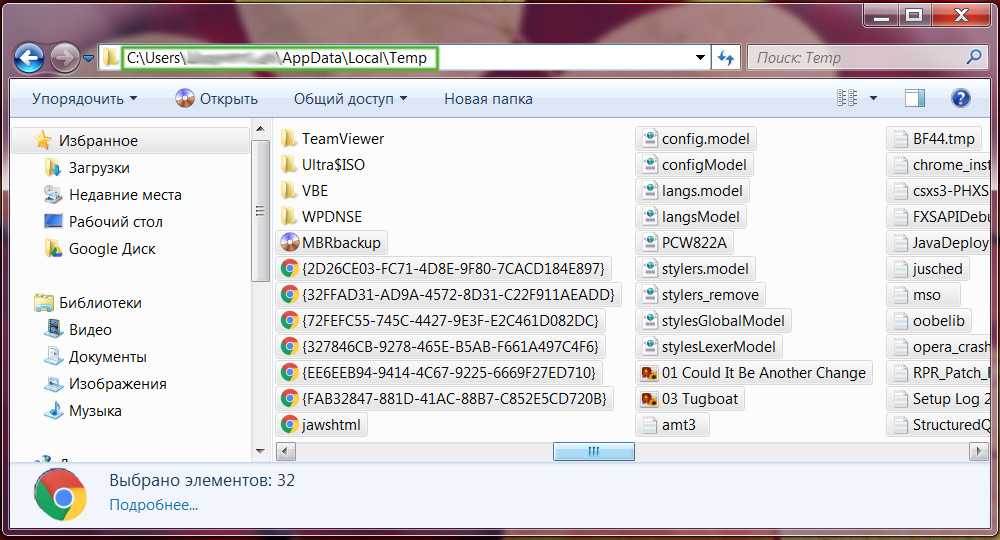

Проверка корректности файла hosts – финальный этап обследования системы.

Файл hosts отвечает за преобразование символьных имен в IP-адреса и наоборот. Например, google.com преобразовывается 173.194.112.98. С помощью этого системного файла компьютер преобразует буквенное значение в числовое – и благодаря этому вы падаете на нужный сайт.

Некоторые вирусы направлены на поражение файла hosts, в результате чего в нем появляются лишние строки – и из-за этого пользователь вместо нужного сайта попадает на мошеннический аналог. Иногда по внешнему виду настоящий сайт почти невозможно отличить от подделки, но некоторые моменты должны насторожить – например, ресурс запрашивает персональные данные, информацию о банковских картах, просит совершить какие-то нетипичные действия.

Во всех версиях Windows файл находится по адресу C:\Windows\System32\drivers\etc\hosts

Чтобы посмотреть содержимое файла hosts, копируем этот адрес прямо в адресную строку браузера. Если после строчки «# 127.0.0.1 localhost» больше ничего не написано – всё в порядке. Если же написано, то надо лишнее удалить. Прямо в браузере сделать это не получится:

Если после строчки «# 127.0.0.1 localhost» больше ничего не написано – всё в порядке. Если же написано, то надо лишнее удалить. Прямо в браузере сделать это не получится:

- открываем Проводник комбинацией Win + E, где Win – это кнопка с эмблемой Windows;

- в строку «Быстрый доступ» вставляем этот адрес;

- «Каким образом вы хотите открыть этот файл?» – выбираем Блокнот.

Просто стираем всё лишнее и сохраняем файл.

Также можно прибегнуть к помощью утилиты AVZ:

- скачиваем и распаковываем ее;

- запускаем avz.exe.

- в открывшемся окне выбираем «Файл», далее – «Восстановление системы»;

- в списке «Восстановление настроек системы» выбираем пункт № 13 «Очистка файла hosts», ставим возле него галочку;

- подтверждаем действие.

После этого системный файл будет очищен от ненужных адресов.

Дополнительно рекомендуется выполнить еще одну процедуру с помощью AVZ программы для проверки скрытых маршрутов, в которых могут остаться команды перенаправления на мошеннические сайты.

Для этого действуем так:

- снова открываем окно программы,

- открываем «Файл», затем – «Восстановление системы»;

- в этом списке выбираем пункт №20 «Настройки TCP/IP:Удаление статических маршрутов»;

- подтверждаем действие.

После выполнения этих действий вас перестанет перенаправлять на непонятные сайты.

Как удалить вредоносное ПО из Chrome — Советы для пользователей Mac был заражен вредоносным ПО.

Несмотря на разочарование, а иногда и тревогу, это не обязательно вредно для вашего Mac. Тем не менее, лучше избавиться от него, как только вы поймете, что он есть.

Что это за вирус Chrome?

Вредоносное ПО может принимать различные формы:

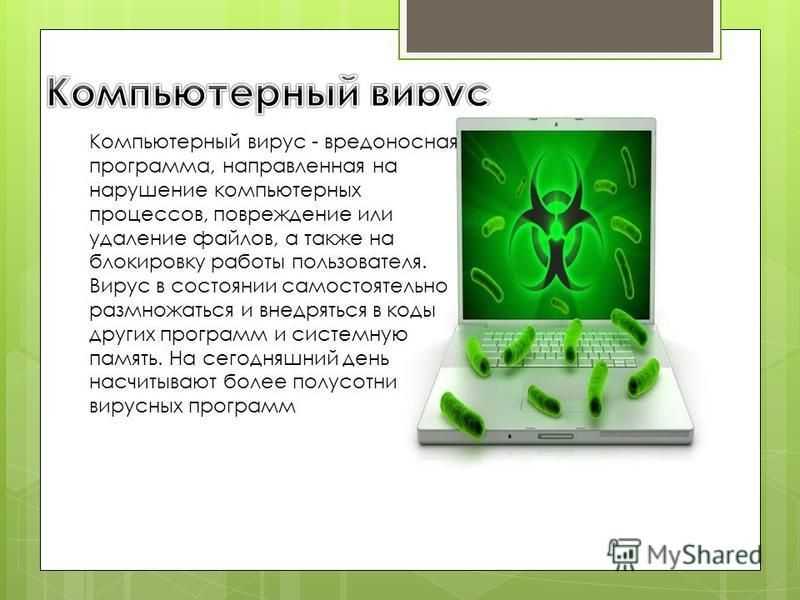

1. Вредоносное ПО

Это общий термин, используемый для описания различных нежелательных приложений, которые могут создавать серьезные проблемы с конфиденциальностью и безопасностью. Эта зонтичная концепция охватывает вирусы, рекламное ПО, шпионское ПО, криптомайнеры, пугающие программы, угонщики браузеров и другие типы угроз.

2. Рекламное ПО

Вредоносное ПО этого типа загружает себя на ваш Mac, как правило, в виде расширения браузера или скрыто в загруженном вами файле. Он отображает рекламу в веб-браузере или на вашем рабочем столе.

3. Угонщик браузера

Это нежелательное программное обеспечение может поставляться в комплекте с предположительно законными приложениями. Он берет на себя ваши браузеры и изменяет настройки браузера. Он отображает рекламу и всплывающие окна, а также перенаправляет ваш поиск на потенциально вредоносные веб-сайты.

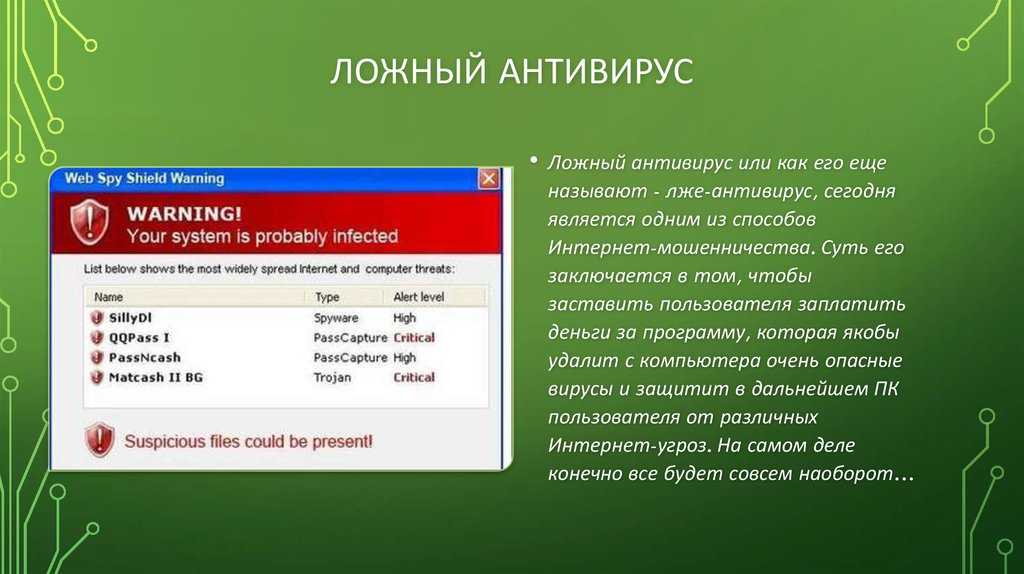

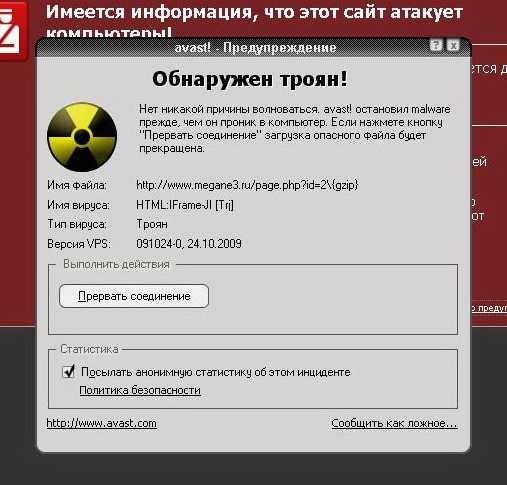

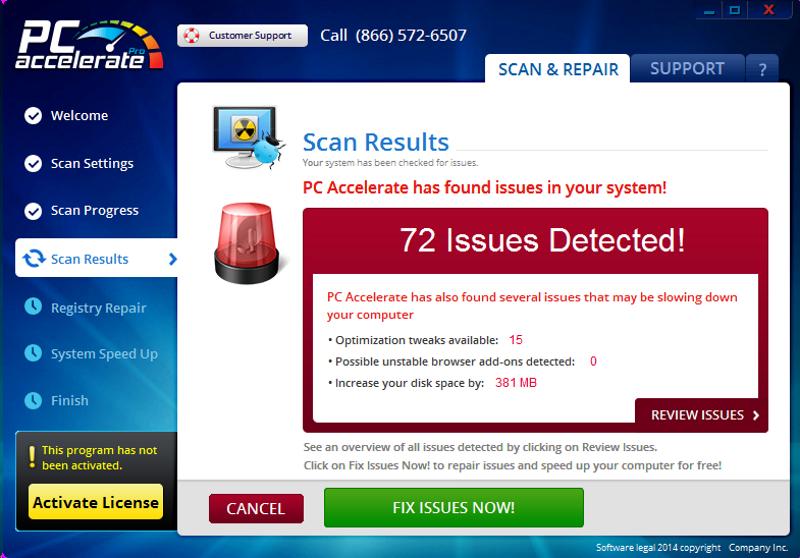

4. Пугающее ПО

Scareware — это тип вредоносных программ, которые обманом заставляют пользователей загружать вредоносные программы или посещать вредоносные веб-сайты. Это делается путем отображения сообщений о том, что ваш Mac заражен или возникла проблема, и единственный способ решить проблемы — загрузить определенное программное обеспечение, которое может быть бесполезным или, что еще хуже, поставить под угрозу безопасность вашего компьютера.

5. Шпионское ПО

Шпионское ПО часто прячется в трояне, замаскированном под подлинный файл — например, фильм или обновление программного обеспечения, — но когда вы загружаете его, он сразу же начинает красть личные данные, в том числе финансовые данные, веб-страницы, которые вы посетили, пароли, и даже клавиши, которые вы нажимаете на клавиатуре.

Как узнать, есть ли в Google Chrome вирус

Существует ряд признаков того, что на вашем Mac установлена вредоносная программа Chrome:

- Chrome начинает работать очень медленно и использует много циклов процессора. Часто первым признаком является то, что вентиляторы вашего Mac начинают громко работать, когда вы не делаете ничего, что интенсивно использует процессор. Если это произойдет, вы можете использовать монитор активности, чтобы убедиться, что именно Chrome нагружает процессор.

- Вы начинаете видеть рекламу, не связанную с каким-либо веб-сайтом, который вы посещали, или поисковыми запросами, которые вы использовали.

- Панель инструментов браузера, которую вы не загружали преднамеренно, появляется в вашей копии Chrome.

- Всплывающие окна часто появляются на сайтах, которые обычно не используют всплывающие окна.

- Вы обнаружили в папке «Приложения» приложение, которое не загружали.

Как удалить рекламное и вредоносное ПО из Chrome

Удаление вредоносных программ из Chrome — не слишком сложная задача. Есть два способа сделать это — простой с помощью специального инструмента и ручной.

Простой способ: проверьте свой Mac с помощью CleanMyMac X

CleanMyMac X от MacPaw – это инструмент для поиска вирусов, специфичных для Mac. Это нотариально заверено Apple.

Приложение может обнаруживать рекламное и шпионское ПО, червей, программы-вымогатели и другие уязвимости и угрозы. Вот как это использовать:

- Загрузите CleanMyMac X бесплатно и откройте приложение.

- Перейдите на вкладку Удаление вредоносных программ.

- Щелкните Сканировать.

Если CleanMyMac обнаружит что-то подозрительное, он предложит немедленное удаление.

Ручной способ

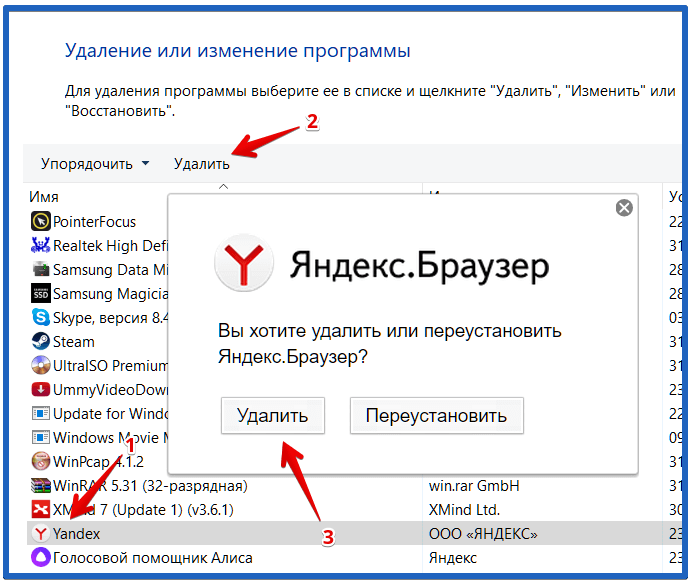

1. Удалите подозрительные приложения

Google рекомендует, чтобы при обнаружении рекламного или другого вредоносного ПО в первую очередь выявлялись и удалялись все приложения в папке «Приложения», которые, как вы подозреваете, могут быть вредоносными.

- Откройте окно Finder и перейдите в Приложения.

- Просмотрите список приложений и найдите те, которые вы не загрузили преднамеренно.

Как безопасно удалить все следы приложения

Вы можете безопасно удалить ненужные приложения вместе с их остатками с помощью упомянутого выше приложения — CleanMyMac X. Оно знает, где искать файлы, установленные приложениями, и ищет их там, а затем перечисляет их, когда он находит их, позволяя вам легко удалить их.

Если вы уже загрузили и установили CleanMyMac, начните использовать его прямо сейчас. Перейдите в модуль удаления, установите флажок рядом с приложением, которое хотите удалить, и нажмите «Удалить». Вот и все!

Повторите процесс для каждого приложения, которое, как вы подозреваете, является вредоносным.

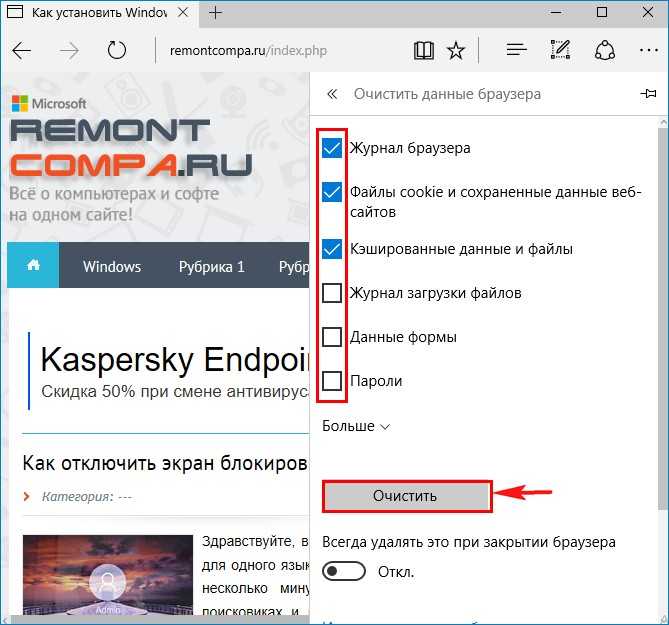

2. Сбросить настройки Chrome

Если в папке «Приложения» вы не найдете приложений, которые выглядят как вредоносные программы, или их удаление не решит проблему, следующим шагом будет сброс настроек Chrome.

- Откройте окно Finder, перейдите в раздел «Приложения» и откройте Chrome.

- В правом верхнем углу окна щелкните значок «Дополнительно» (три точки, расположенные вертикально).

- В нижней части меню нажмите Настройки.

- Снова прокрутите вниз и нажмите «Сбросить настройки».

- Прочтите информацию в появившемся окне и нажмите «Сброс».

Сброс Chrome, среди прочего, отключает расширения. Если вам нужно использовать расширения, вам нужно снова включить их. Однако, прежде чем вы это сделаете, рекомендуется просмотреть их и убедиться, что вы намеревались их загрузить. Если вы обнаружите какие-либо файлы, которые вы не загружали намеренно или которые вам больше не нужны, вы должны удалить их.

Если вам нужно использовать расширения, вам нужно снова включить их. Однако, прежде чем вы это сделаете, рекомендуется просмотреть их и убедиться, что вы намеревались их загрузить. Если вы обнаружите какие-либо файлы, которые вы не загружали намеренно или которые вам больше не нужны, вы должны удалить их.

3. Удалите расширения или снова включите их

- В Chrome снова нажмите кнопку «Дополнительно».

- Щелкните Дополнительные инструменты примерно на полпути вниз.

- Щелкните Расширения.

- Просмотр установленных расширений. Если вы видите какие-либо файлы, которые вы не собирались загружать или которые вам больше не нужны, нажмите «Удалить».

- Если вы подозреваете, что это вредоносное ПО, установите флажок Сообщить о нарушении.

- Щелкните Удалить.

Чтобы снова включить расширение, щелкните переключатель в правом нижнем углу окна расширения.

Как защитить Chrome от вредоносных программ

Теперь, когда вы знаете, как удалить вредоносное ПО из Chrome, важно ознакомиться с некоторыми простыми советами по защите.

1. Не переходите по подозрительным ссылкам

Учетные записи электронной почты составляют 90% вредоносных программ. В вашем почтовом ящике всегда будут вирусные электронные письма, часто выдающие себя за существующие сервисы, такие как Apple или Amazon.

Всегда проверяйте, куда ведет ссылка: наведите указатель мыши на ссылку, и она отобразит адрес назначения. Это может радикально отличаться от того, что он утверждает.

Совет . Перейдите на Amazon, Apple или USPS и проверьте сообщение непосредственно на их веб-сайте.

Кстати, один из самых распространенных способов маскировки вредоносных программ – это обновления для Adobe Flash Player. Учитывая, что большинство веб-сайтов больше не используют Flash, безопаснее вообще удалить его с вашего Mac. Таким образом, у вас не будет соблазна загрузить поддельное обновление.

2. Убедитесь, что брандмауэр вашего Mac включен

Вы найдете переключатель в настройках сети в настройках системы.

3. Используйте учетную запись без прав администратора на своем Mac

. Этот совет может вас удивить, но большинству вирусов требуются ваши права администратора, чтобы иметь возможность вносить какие-либо изменения. Как это предотвратить? Просто используйте учетную запись без прав администратора — стандартную учетную запись, у которой нет прав на настройку основных параметров системы. Вирусная активность будет удерживаться в этих пределах.

- Откройте Системные настройки > Пользователи и группы.

- Нажмите Добавить аккаунт, введите свой пароль и следуйте инструкциям на экране.

4. Обновляйте свой браузер

Google Chrome можно настроить на автоматическое обновление, что является самым безопасным способом. Если вы не хотите, чтобы он делал это, убедитесь, что вы устанавливаете обновления вручную, как только Chrome предупредит вас, что они устарели.

5. Обновляйте macOS

Apple выпускает обновления безопасности для текущей версии macOS, а также для более ранних версий. Если вы видите его в App Store или macOS предупреждает вас о наличии обновления, установите его.

Если вы видите его в App Store или macOS предупреждает вас о наличии обновления, установите его.

Выберите Меню Apple > Настройки системы > Общие > Обновление ПО.

6. Остерегайтесь ложных предупреждений

Одним из самых крупных видов мошенничества в Интернете являются всплывающие окна, сообщающие о том, что на вашем компьютере есть вирус. Если вы видите один, игнорируйте его.

В дополнение к предотвращению вредоносного ПО, есть ряд вещей, которые вы можете сделать, чтобы уменьшить ущерб, который нанесет вредоносное ПО:

- Храните ваши личные данные в безопасности. Никогда не храните конфиденциальные данные, такие как имена пользователей, пароли или данные кредитной карты, в виде простого текста. Используйте менеджер паролей, который зашифрует все.

- Регулярно создавайте резервные копии вашего Mac. Если вы используете Time Machine для резервного копирования своего Mac и происходит самое худшее, вы можете вернуться к точке, которая была непосредственно перед заражением вашего Mac.

Или вы можете восстановить отдельные файлы, которые были повреждены.

Или вы можете восстановить отдельные файлы, которые были повреждены.

Последний совет: проверьте, какие приложения имеют слишком широкие разрешения

Существует вероятность того, что вредоносное приложение попытается захватить вашу камеру или микрофон. Иногда вы даже не знаете, что разрешили приложению делать определенные вещи. Это могло произойти непреднамеренно.

Упомянутый антивирус для Mac, CleanMyMac X, имеет удобную консоль для проверки и настройки разрешений.

Запустите бесплатную версию CleanMyMac X (загрузите ее здесь).

Нажмите «Конфиденциальность» и выберите «Разрешения приложений».

Таким образом, вы можете предоставлять и отзывать разрешения на доступ к камере, микрофону и другим важным частям вашего Mac. Например, если вы считаете, что в вашем приложении Chrome есть вирус, вы можете здесь запретить ему использование вашей камеры.

Как видите, удалить вредоносное или рекламное ПО из Chrome не так уж сложно. Однако гораздо лучше вообще избегать загрузки вредоносного кода. Если вы выполните шаги, описанные в конце этой статьи, вы убедитесь, что ваш Mac и браузер Chrome максимально безопасны.

Однако гораздо лучше вообще избегать загрузки вредоносного кода. Если вы выполните шаги, описанные в конце этой статьи, вы убедитесь, что ваш Mac и браузер Chrome максимально безопасны.

Часто задаваемые вопросы

Может ли Google Chrome заразиться вирусами?

Короткий ответ — да. Как и любой другой браузер, Google Chrome подвержен различным видам вредоносных программ, включая вирусы.

Почему я получаю уведомления о спаме от Chrome?

Если вы продолжаете получать спам-уведомления от Chrome, вас либо обманывают из-за посещения вредоносного веб-сайта, либо вы уже заражены вредоносным ПО.

Как удалить торговые предложения из Chrome?

Чтобы удалить торговые предложения, вам придется сбросить настройки в Google Chrome, выбрав «Настройки»> «Сбросить настройки».

Что такое троянские вирусы и как от них избавиться

Базовый онлайн-сценарий. Вы заходите на свой компьютер и замечаете, что что-то не так, но не можете понять, что именно. Просто что-то кажется… немного не так. Если вы оказались в такой ситуации или даже думаете, что это так, существует реальная вероятность того, что на вашем компьютере может быть троянский вирус.

Просто что-то кажется… немного не так. Если вы оказались в такой ситуации или даже думаете, что это так, существует реальная вероятность того, что на вашем компьютере может быть троянский вирус.

Троянские вирусы могут не только украсть вашу самую личную информацию, но и подвергнуть вас риску кражи личных данных и других серьезных киберпреступлений. В этом посте мы рассмотрим, что такое троянские вирусы и откуда они берутся. Мы также расскажем, как вы можете защитить себя и избавиться от вирусов, чтобы оставаться в безопасности и сохранять душевное спокойствие в Интернете.

Что делают троянские вирусы? Как только троян оказывается внутри вашей системы, он может выполнять деструктивные действия еще до того, как вы узнаете о нем. Оказавшись внутри, некоторые трояны бездействуют на вашем компьютере и ждут дальнейших инструкций от хакера-хозяина, а другие начинают свою вредоносную деятельность с самого начала.

Некоторые трояны загружают на ваш компьютер дополнительные вредоносные программы, а затем обходят ваши настройки безопасности, в то время как другие пытаются активно отключить ваше антивирусное программное обеспечение. Некоторые трояны захватывают ваш компьютер и делают его частью преступной сети DDoS (распределенный отказ в обслуживании).

Некоторые трояны захватывают ваш компьютер и делают его частью преступной сети DDoS (распределенный отказ в обслуживании).

Как удалить троянский вирус

Прежде чем вы узнаете обо всех местах, где трояны могут проникнуть на ваш компьютер, давайте сначала узнаем, как от них избавиться. Вы можете удалить некоторые трояны, отключив элементы автозагрузки на вашем компьютере, которые не поступают из надежных источников. Для достижения наилучших результатов сначала перезагрузите устройство в безопасном режиме, чтобы вирус не смог помешать вам удалить его.

Внимательно убедитесь, что вы знаете, какие именно программы вы удаляете, потому что вы можете замедлить, вывести из строя или вывести из строя вашу систему, если вы удалите основные программы, необходимые для работы вашего компьютера. Установка и использование надежного антивирусного решения также является одним из лучших способов избавиться от троянов. Эффективная антивирусная программа ищет действительное доверие и поведение приложений, а также сигнатуры троянов в файлах, чтобы обнаружить, изолировать, а затем быстро удалить их. Помимо обнаружения известных троянов, антивирусная программа McAfee может выявлять новые трояны, обнаруживая подозрительную активность во всех без исключения ваших приложениях.

Помимо обнаружения известных троянов, антивирусная программа McAfee может выявлять новые трояны, обнаруживая подозрительную активность во всех без исключения ваших приложениях.

Откуда берутся троянские вирусы

В этом разделе более подробно рассматриваются места, которые наиболее уязвимы для атаки троянских вирусов. Хотя все трояны выглядят как обычные программы, им нужен способ привлечь ваше внимание, прежде чем вы неосознанно установите их в своей системе. Троянские вирусы отличаются от других типов вредоносных программ тем, что обманом заставляют вас установить их самостоятельно. Вы подумаете, что троянец — это игра или музыкальный файл, а загруженный вами файл, скорее всего, будет работать как обычно, так что вы не узнаете, что это троянец. Но он также установит вредоносный вирус на ваш компьютер в фоновом режиме. Будьте осторожны при получении файлов из следующих источников. Многие пользователи устанавливают трояны с файлообменных сайтов и поддельных вложений электронной почты. Вы также можете подвергнуться атаке из-за поддельных сообщений чата, зараженных веб-сайтов, взломанных сетей и многого другого.

Вы также можете подвергнуться атаке из-за поддельных сообщений чата, зараженных веб-сайтов, взломанных сетей и многого другого.

Сайты для обмена файлами

Почти каждый, кто хотя бы немного разбирается в технологиях, время от времени использует сайты для обмена файлами. Веб-сайты для обмена файлами включают торрент-сайты и другие сайты, которые позволяют пользователям обмениваться своими файлами, и эта концепция привлекательна по целому ряду причин. Во-первых, это позволяет людям получать программное обеспечение премиум-класса, не платя розничную цену. Однако проблема заключается в том, что сайты обмена файлами также чрезвычайно привлекательны для хакеров, которые хотят найти легкий путь внутрь вашей системы.

Например, хакер загружает взломанную копию популярного программного обеспечения на торрент-сайт для бесплатной загрузки, а затем ждет, пока потенциальные жертвы мгновенно загрузят его… но взломанное программное обеспечение содержит скрытый троянский вирус, который позволяет хакеру контролировать ваш компьютер. .

.

Троянские вирусы также могут встречаться в популярных формах музыкальных файлов, игр и многих других приложений.

Вложения электронной почты

Поддельные вложения электронной почты — еще один распространенный способ заражения людей троянскими вирусами. Например, хакер отправляет вам электронное письмо с вложением, надеясь, что вы мгновенно кликнете по нему, так что вы мгновенно заразитесь, открыв его. Многие хакеры рассылают стандартные электронные письма как можно большему количеству людей. Другие преследуют конкретных людей или предприятия, на которые они нацелились.

В определенных случаях хакер отправляет поддельное электронное письмо, которое выглядит так, как будто оно пришло от кого-то, кого вы знаете. Электронное письмо может содержать документ Word или что-то, что вы считаете «безопасным», но вирус заражает ваш компьютер, как только вы открываете вложение. Самый простой способ защитить себя от этой целенаправленной атаки — позвонить отправителю, прежде чем открывать вложение, чтобы убедиться, что именно он отправил это конкретное вложение.

Поддельные сообщения

Бесчисленное количество популярных программ и полезных приложений позволяют вам общаться с другими людьми с рабочего стола. Но независимо от того, используете ли вы такое программное обеспечение для деловых или личных связей, вы рискуете заразиться троянами, если не знаете, как защитить себя.

Хакеры «подделывают» сообщение, чтобы оно выглядело так, как будто оно пришло от кого-то, кому вы доверяете. Помимо спуфинга, хакеры также создают похожие имена пользователей и надеются, что вы не заметите или не обратите внимание на небольшие различия. Как и в случае с поддельными электронными письмами, хакер отправляет вам зараженный трояном файл или приложение.

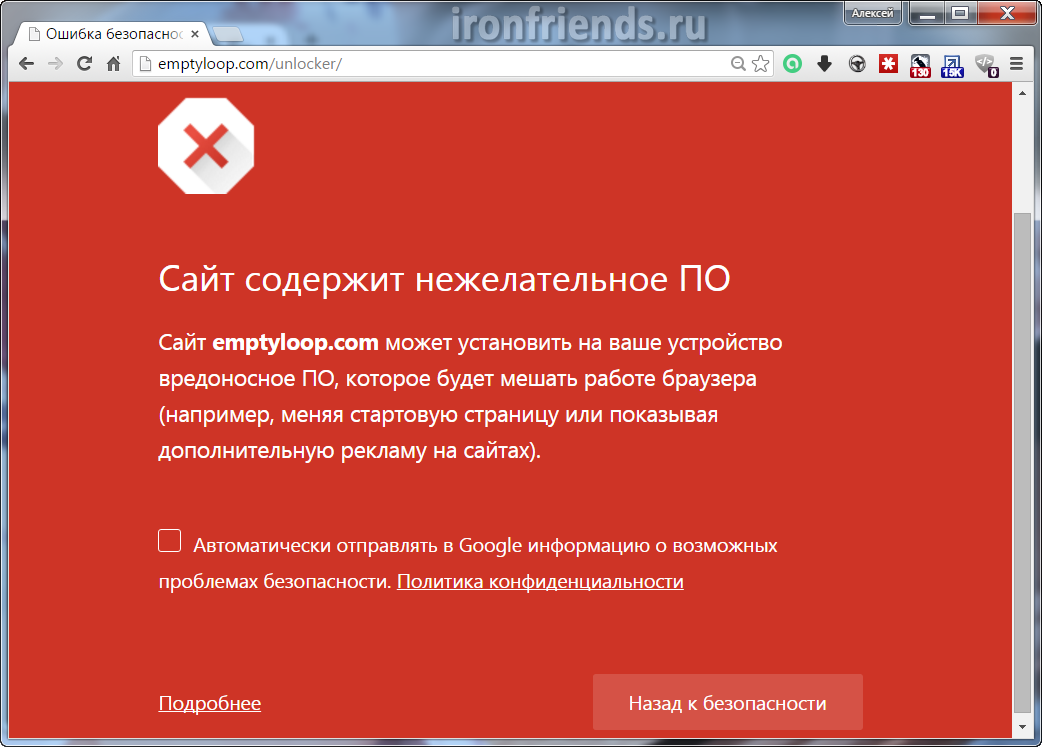

Зараженные веб-сайты

Многие хакеры нацелены на веб-сайты, а не на отдельных пользователей. Они находят слабые места в незащищенных веб-сайтах, которые позволяют им загружать файлы или, в некоторых случаях, даже захватывать весь веб-сайт. Когда происходит такой захват сайта, хакер может использовать веб-сайт, чтобы перенаправить вас на другие сайты.

Хакер может скомпрометировать весь веб-сайт и перенаправить ваши загрузки на вредоносный сервер, содержащий троянскую программу. Использование только проверенных, известных веб-сайтов — один из способов уменьшить ваши шансы попасть в эту ловушку, но хорошая антивирусная программа также может помочь обнаружить зараженные и взломанные сайты.

Взломанные сети Wi-Fi

Взломанные сети Wi-Fi также являются распространенным источником троянов и других вредоносных программ. Хакер может создать фальшивую сеть «точки доступа», которая выглядит точно так же, как та, к которой вы пытаетесь подключиться. Однако когда вы по ошибке подключаетесь к этой поддельной сети, хакер может перенаправить вас на поддельные веб-сайты, которые выглядят настолько реальными, что даже эксперты не могут отличить их. Эти поддельные веб-сайты содержат эксплойты браузера, которые перенаправляют любой файл, который вы пытаетесь загрузить.

Заключительные мысли

Трояны могут заразить ваш компьютер и вызвать огромные проблемы еще до того, как вы поймете, что произошло. Как только троян попадает в вашу систему, он может контролировать вашу клавиатуру, устанавливать дополнительные вредоносные программы и вызывать множество других проблем, с которыми вы просто не хотите сталкиваться. К счастью, большинство троянских программ являются общими и с ними легко справиться, если следовать этому проверенному процессу.

Как только троян попадает в вашу систему, он может контролировать вашу клавиатуру, устанавливать дополнительные вредоносные программы и вызывать множество других проблем, с которыми вы просто не хотите сталкиваться. К счастью, большинство троянских программ являются общими и с ними легко справиться, если следовать этому проверенному процессу.

Непроверенные элементы автозагрузки и подозрительные программы могут выступать в качестве шлюзов для троянов для установки вредоносного кода на ваш компьютер и другие устройства. Если вы заметили какие-либо новые программы, работающие в вашей системе, которые вы не устанавливали, это может быть троян. Попробуйте удалить программу и перезагрузить компьютер, чтобы увидеть, улучшится ли производительность вашего компьютера.

Удалите трояны, выполнив следующие действия:

Удаление троянов — отличный способ защитить ваш компьютер и конфиденциальность, но вы также должны принять меры, чтобы избежать их в будущем:

- Настройка облачных учетных записей с использованием адресов электронной почты, предлагающих учетную запись поддержка восстановления.