Классификация Компьютерных Сетей — 3 Основных Вида

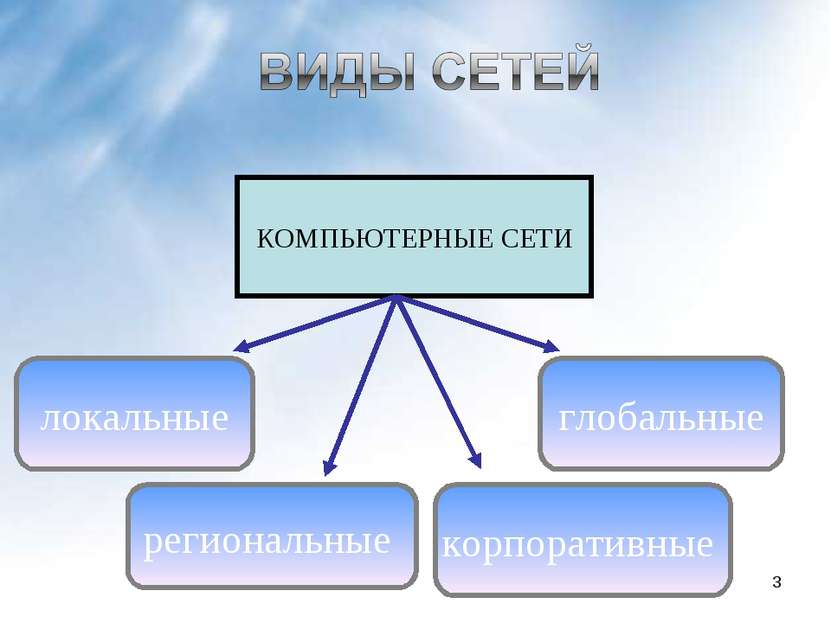

Существуют разные виды сетей, они сильно различаются друг от друга. Мы рассмотрим 3 вида классификации сетей:

- Протяженность сети;

- Технологии передачи данных;

- Вид коммутации.

Тип коммутации

Сеть делится на сети с коммутацией (сопряжением) каналов и пакетов. Перед тем, как осуществить передачу информации в сетях с коммутацией каналов, нужно установить связь между отправителем и получателем. Например, как на картинке, красной линией.

После этого все данные идут по налаженному соединению. Коммутация каналов осуществляется в телефонной сети. Сопряжение пакетов осуществляется в компьютерных сетях. Данные разделяются на пакеты, которые, в свою очередь, отправляются отдельно. Такие пакеты могут проходить сквозь сеть различными путями.

Отказоустойчивость — это достоинство сети с коммутацией пакетов. Если сломается один из переходных узлов, будет возможность найти обходной путь через сеть, например, как на картинке ниже.

В сетях с сопряжением каналов при поломке одного из промежуточных узлов соединение прерывается и передавать информацию нельзя. В сетях с коммутацией пакетов при подходе пакета на промежуточный узел необходимо решать задачу маршрутизации, определять куда дальше направлять этот пакет.

Решить задачу маршрутизации можно отдельно для индивидуального пакета, на каждом промежуточном устройстве. Это требует времени и создает вычислительную нагрузку на промежуточные устройства. В сетях с коммутацией каналов установка соединения происходит один раз и расходов на маршрутизацию нет.

Технология передачи

Бывают широковещательные сети, в таких сетях, те данные которые передаются в сеть доступны всем компьютерам в сети.

Сети “Точка-Точка” данные передаются от одного компьютера к другому, иногда приходится передавать данные через несколько переходных узлов.

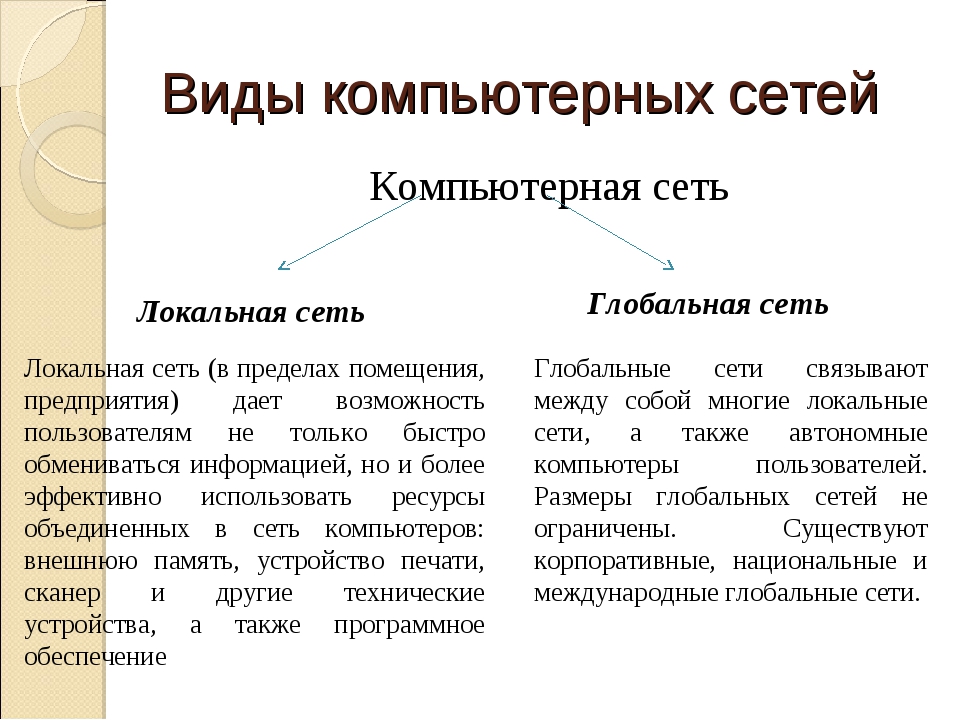

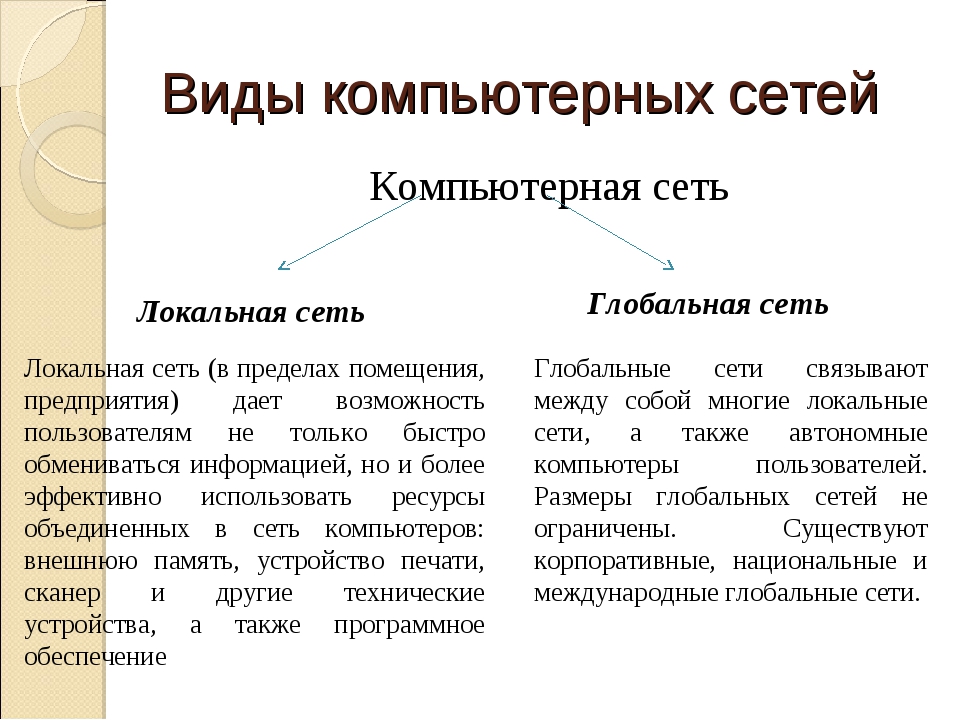

Протяженность

Следующая классификация по протяженности. Самые маленькие сети называются персональные, их протяженность примерно 1 м, размещаются на столе или рядом с человеком. Примером персональной сети является Bluetooth.

Самые маленькие сети называются персональные, их протяженность примерно 1 м, размещаются на столе или рядом с человеком. Примером персональной сети является Bluetooth.

Следующий тип сети — локальная. Как правило сеть внутри одного здания или нескольких расположенных рядом друг с другом. Протяженность такой сети от нескольких метров до нескольких километров.

Муниципальная сеть — сеть в районе города. Сейчас становятся известными сети, которые позволяют по одному сетевому подключению обеспечить доступ к интернет, телевидению и телефон.

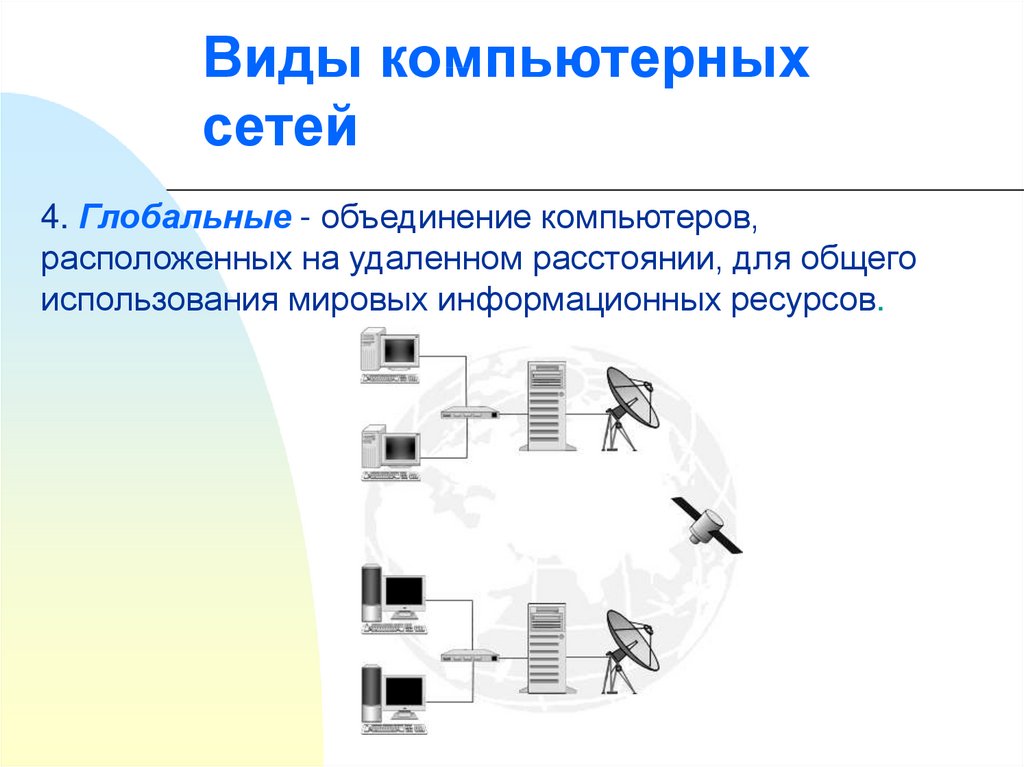

Глобальная — сети в масштабах страны или континента. В России такие сети строят компании Ростелеком и Транстелеком.

Объединение сетей — сети которые включают в себя весь мир. Например, сеть интернет.

Виды локальных сетей, топология звезда, топология кольцо, плюсы и минусы

Виды локальных сетей

Первая из видов топология которую мы рассмотрим это:

топология звезда

- «Звезда»

Преимущества:

- повреждение кабеля одного ПК не сказывается на работе всей сети;

- простота подключения, так как рабочая станция должна соединяться только с сервером;

- надёжный механизм защиты от несанкционированного доступа;

- высокая скорость передачи данных от рабочей станции к серверу.

Недостатки:

- невысокая скорость передачи между рабочими станциями;

- зависимость мощности всей сети от возможностей сервера;

- невозможность коммуникации между отдельными рабочими станциями, минуя сервер.

2. Кольцо

топология кольцо

Преимущества:

- существенное сокращение времени доступа к данным;

- отсутствие ограничений на длину сети.

Недостатки:

- выход из строя одной рабочей станции может привести к отказу всей сети, если не используются специальные переходные соединения;

- подключение новых рабочих станций требует отключения всей сети.

Топология сети кольцо

3. Общая шина

Топология шина

Преимущества:

Топология сети общая шина

1) малый расход кабеля;

2) высокая скорость передачи данных;

3) возможность подключения и отключения рабочий станций без

прерывания работы всей сети;

- возможность коммутации рабочий станций без помощи сервера.

Недостатки:

- обрыв кабеля приводит к выводу из строя всего участка сети от места разрыва;

- возможность несанкционированного подключения к сети, поскольку для увеличения числа рабочих станций нет необходимости прерывания работы сети.

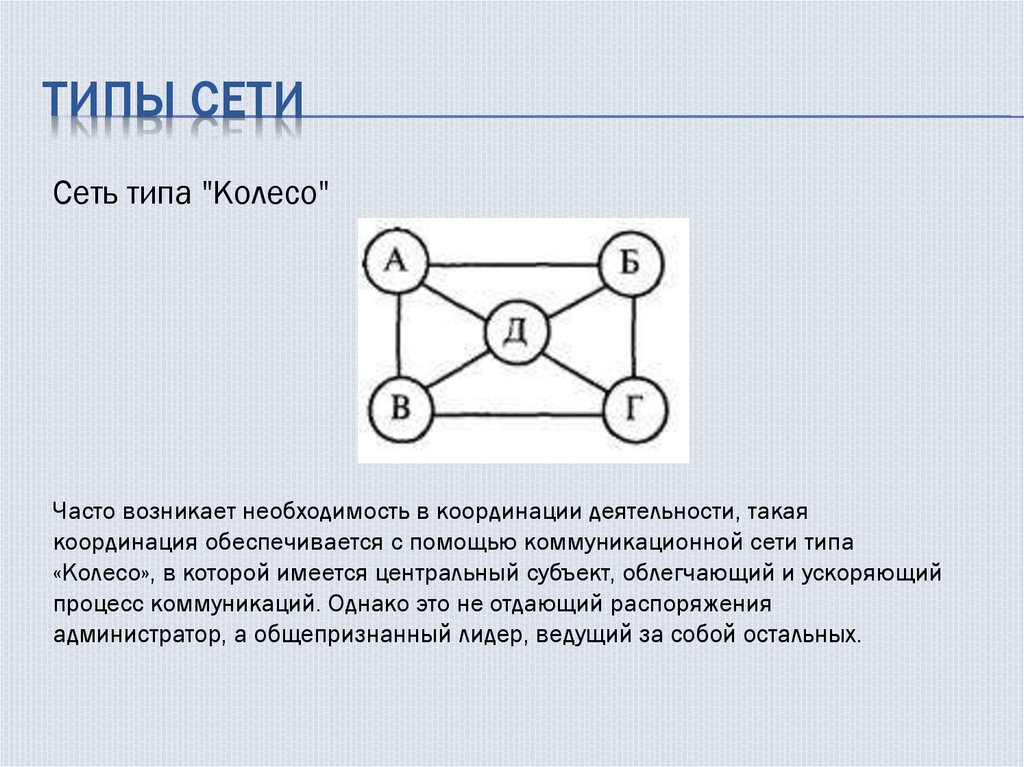

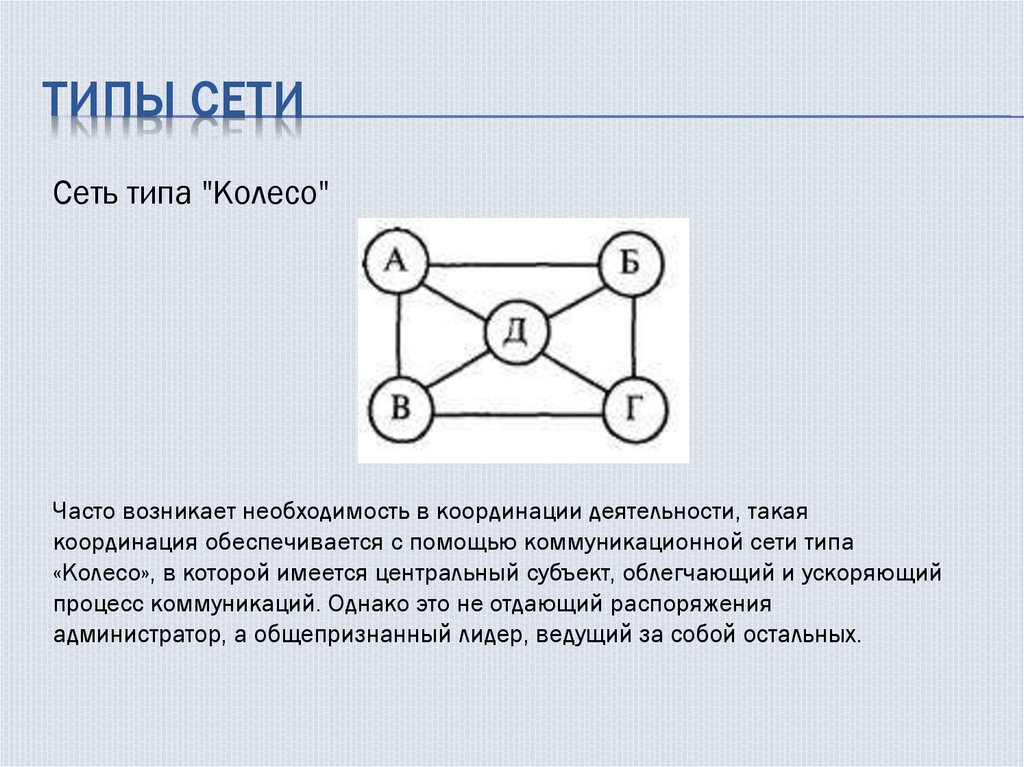

4. Ячеистая топология

топология ячеистая

Преимущества:

Высокая отказоустойчивость, потому что имеет много путей соединения с другими рабочими станциями, компьютерами

Недостатки:

сложностью настройки

увеличенный расход кабеля, является не экономным, но зато каждый компьютер имеет множество запасных соединений с сетью, что является более надежным методом соединения.

Характерна для крупных видов локальных сетей.

Есть что добавить? Напишите комментарий!

Помогая проекту BEST-EXAM, вы делаете образование более доступным для каждого человека, внесите и вы свой вклад —

поделитесь этой статьей в социальных сетях!

Топология компьютерной сети | Webonto.ru

Содержание статьи:

Топология компьютерной сети это схема соединения и физическое расположение сетевых устройств, включая компьютеры, по отношению к друг другу.

Топология компьютерной сети позволяет увидеть всю сеть, вернее ее структуру, а также проанализировать связь всех устройств входящих в сеть. Теория Интернет технологий выделяет несколько видов топологий сети: физическую, информационную, логическую и топологию управления обменом. В этой статье нас будет интересовать только физическая топология сети.

Нужно понимать, что теоретически количество способов соединения устройств в сети может быть бесконечно много. И чем больше устройств будет входить в сеть, тем больше будет способов соединения. Но это не значит, что нельзя классифицировать типы физических соединений, а, следовательно, выделить основные типы топологии сети.

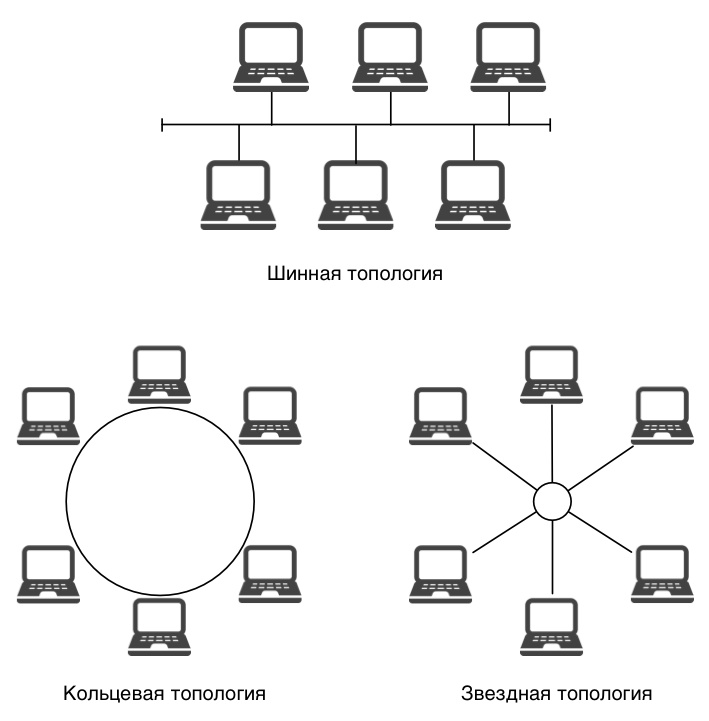

Различают три основных и два дополнительных вида топологии:

- Топология сети типа Звезда;

- Кольцевая топология;

- Шинная топология сети;

- Ячеистая топология;

- Смешанная топология сети.

Рассмотрим все типы топологий.

Топология компьютерной сети — основные виды

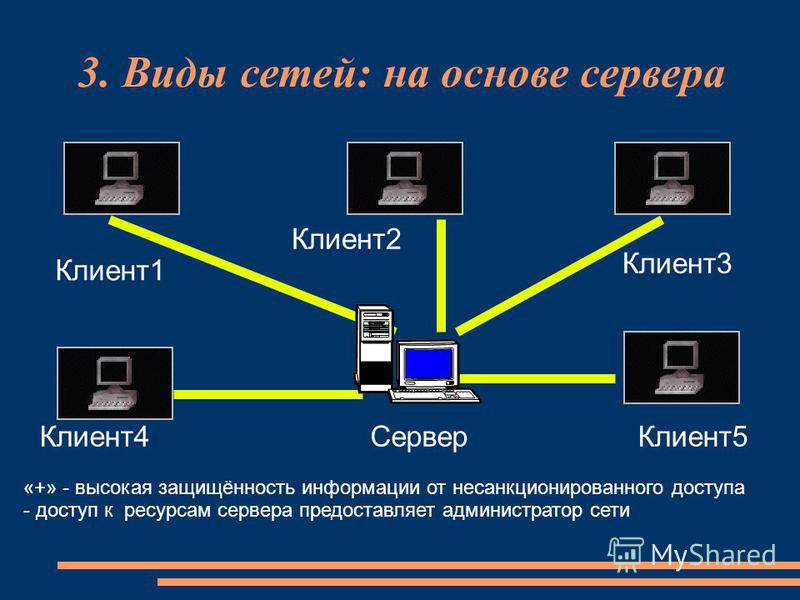

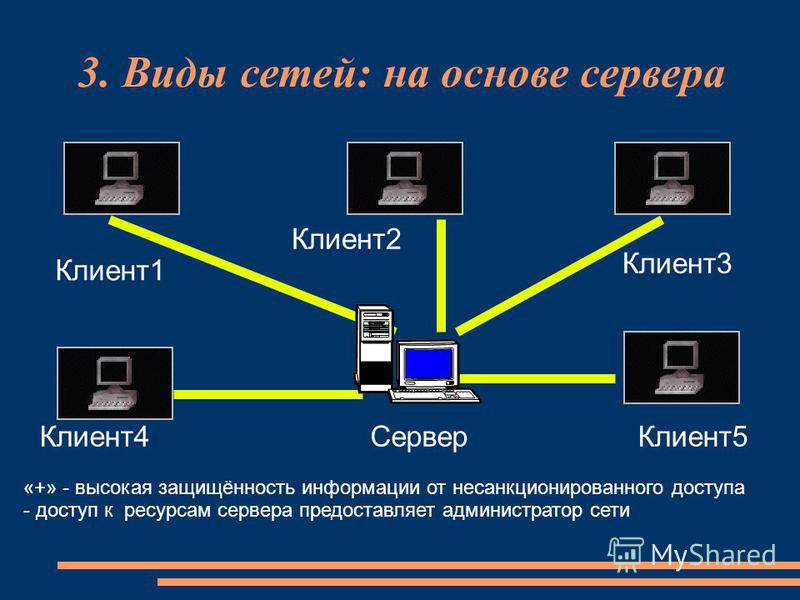

Топология компьютерной сети типа Звезда

В центре топологии «Звезда», находится сервер. Все устройства сети (компьютеры) подключены к серверу. Запросы от устройств направляются на сервер, где и обрабатываются. Выход из строя сервера, «убивает» всю сеть. Выход из строя одного устройства, не влияет на работу сети.

Все устройства сети (компьютеры) подключены к серверу. Запросы от устройств направляются на сервер, где и обрабатываются. Выход из строя сервера, «убивает» всю сеть. Выход из строя одного устройства, не влияет на работу сети.

Кольцевая топология компьютерной сети

Кольцевая топология компьютерной сети предполагает замкнутое соединение устройств. Выход одного устройства соединяется с входом следующего. Данные двигаются по кругу. Отличается такая топология ненадобностью сервера, но выход одного устройства сети, «убивает» всю сеть.

Шинная топология сети

Шинная топология сети это параллельное подключение устройств сети к общему кабелю. Выход одного устройства из строя не влияет на работу сети, однако обрыв кабеля (шины) «вырубает» всю сеть.

Ячеистая топология

Ячеистая топология характерна для крупных сетей. Данную топологию можно охарактеризовать так, «все соединяются со всеми». То есть, каждая рабочая станция соединятся со всеми устройствами сети.

Смешанная топология сети

Принцип работы смешанной топологии понятен из названия. Характерно такая топология, для очень крупных компаний.

Может сложиться впечатление, что понятие топология сети применима только для локальных сетей. Это, конечно же, не так. И как пример, в общем виде разберем топологию глобальной сети сетей – Интернет.

Топология Интернет

Начнем разбор топологии Интернет с «низшего» звена – компьютера пользователя.

Компьютер пользователя, через модем или напрямую, связывается с местным интернет — провайдером. Точка соединения компьютера пользователя с сервером провайдера, называют точкой присутствия или POP — Point of Presence.

В свою очередь, провайдер владеет своей местной сетью, состоящую из линий связи и маршрутизаторов. Пакеты данных получаемые провайдером передаются либо на хост провайдера, либо оператору сетевой магистрали.

В свою очередь, операторы магистралей владеют своими международными магистральными сетями (высокоскоростными). Эти сети связывают между собой местных провайдеров.

Эти сети связывают между собой местных провайдеров.

Хостинговые компании и крупные Интернет корпорации устраивают свои серверные фермы (дата центры), которые напрямую подключены к магистралям.

Эти центры обрабатывают десятки тысяч запросов к веб-страницам в секунду. Как правило, дата-центры устраиваются в арендуемых помещениях магистральных операторов, где и располагаются магистральные маршрутизаторы.

Все магистрали между собой связаны. Точки соединения называют точками входа в сеть или Network Access Point – NAP. Это допускает перекидывать передаваемый пакет информации с магистрали на магистраль.

Специально для WebOnTo.ru

Другие статьи раздела

Похожие статьи:

Поделиться ссылкой:

Локальная вычислительная сеть (ЛВС) — классификация, структура и основные характеристики

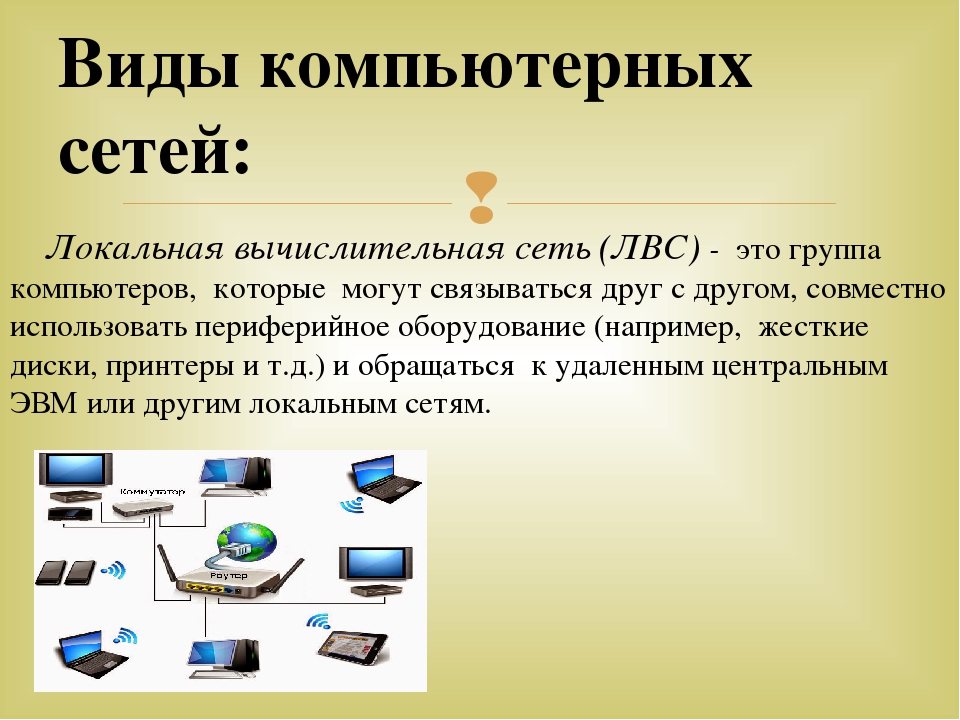

Если несколько компьютеров соединены между собой таким образом, что между ними могут передаваться данные, то это локальная вычислительная сеть.

Её использование является значительно более эффективным по сравнению с одиночными компьютерами. Локальные сети уже стали частью повседневной жизни.

Что такое локальная сеть

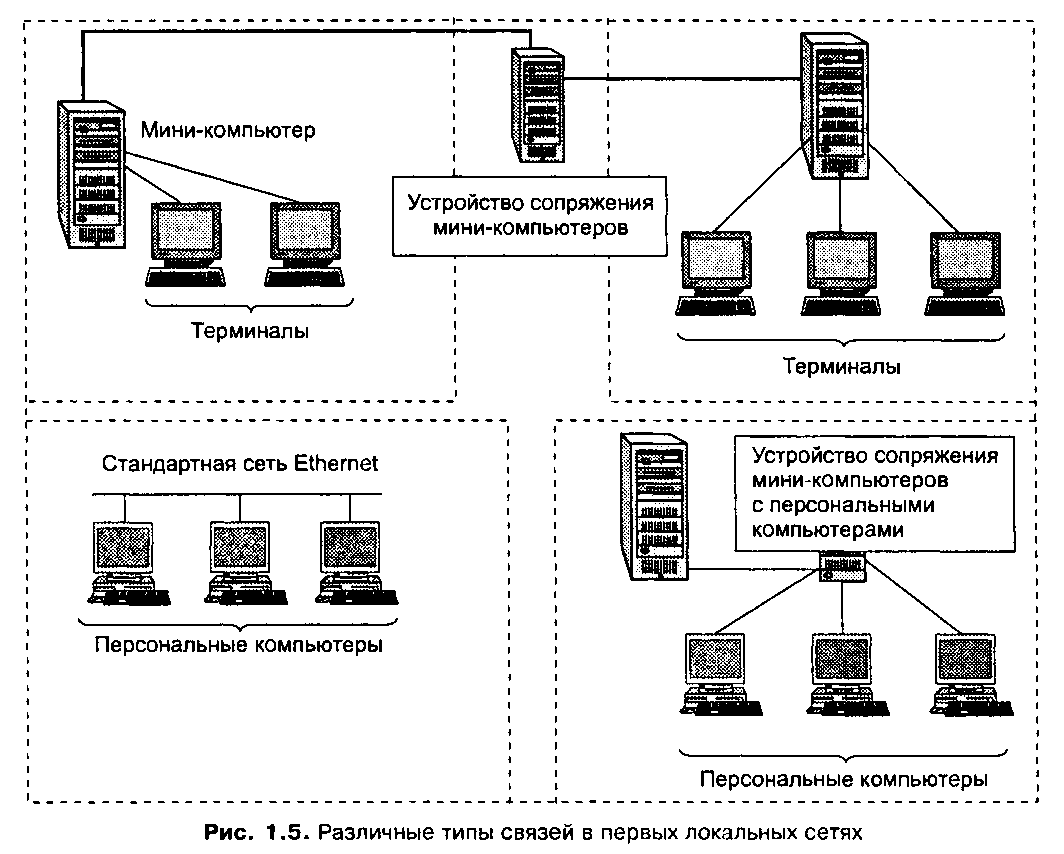

Передача информации между компьютерами присутствует практически с самого начала их использования.

Совместное использование нескольких вычислительных устройств позволяет объединить их ресурсы или распределить между ними конкретные функции, сделав использование вычислительной техники более продуктивным.

Локальные сети могут иметь различный масштаб: от двух или нескольких компьютеров объединённых между собой, до сотен.

Совместная работа увеличивает эффективность и позволяет сделать использование вычислительной техники более рациональным.

Классификация локальных вычислительных сетей

В соответствии со способами использования сегментов связи между отдельными компьютерами, вычислительные устройства можно разделить следующим образом:

В первом случае каждое из устройств соединено только с одним соседом. При многоточечном типе соединений каждый имеет сегмент кабеля для подсоединения с каждым другим.

При многоточечном типе соединений каждый имеет сегмент кабеля для подсоединения с каждым другим.

В разных случаях для связи между компьютерами могут использоваться различные способы:

-

специально проложенные кабели;

-

существующие провода телефонной сети;

-

соединения, сделанные на основе беспроводной связи;

-

смешанные решения, определение их особенностей зависит от конкретной ситуации.

Степень использования приоритетности может быть установлена следующим образом:

-

Отсутствие его использования. В этом случае каждый из компьютеров имеет право работать с каждым другим.

-

Соединение может быть выполнено для компьютера с таким же или более низким приоритетом.

Последний способ обеспечивает более высокий уровень безопасности при подсоединении к интернету.

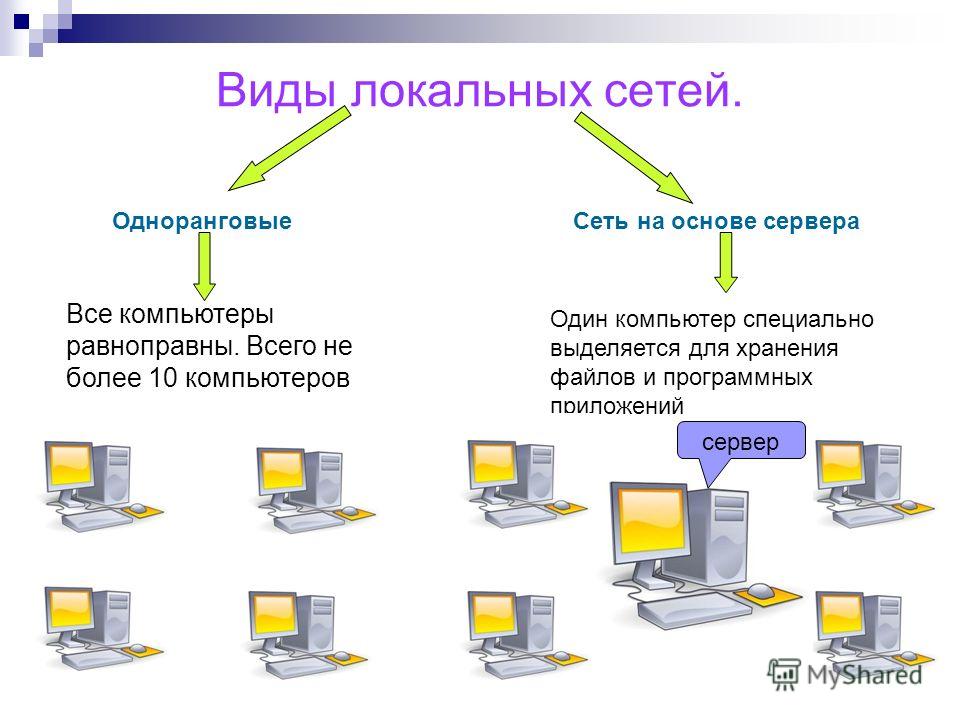

Структура локальной вычислительной сети

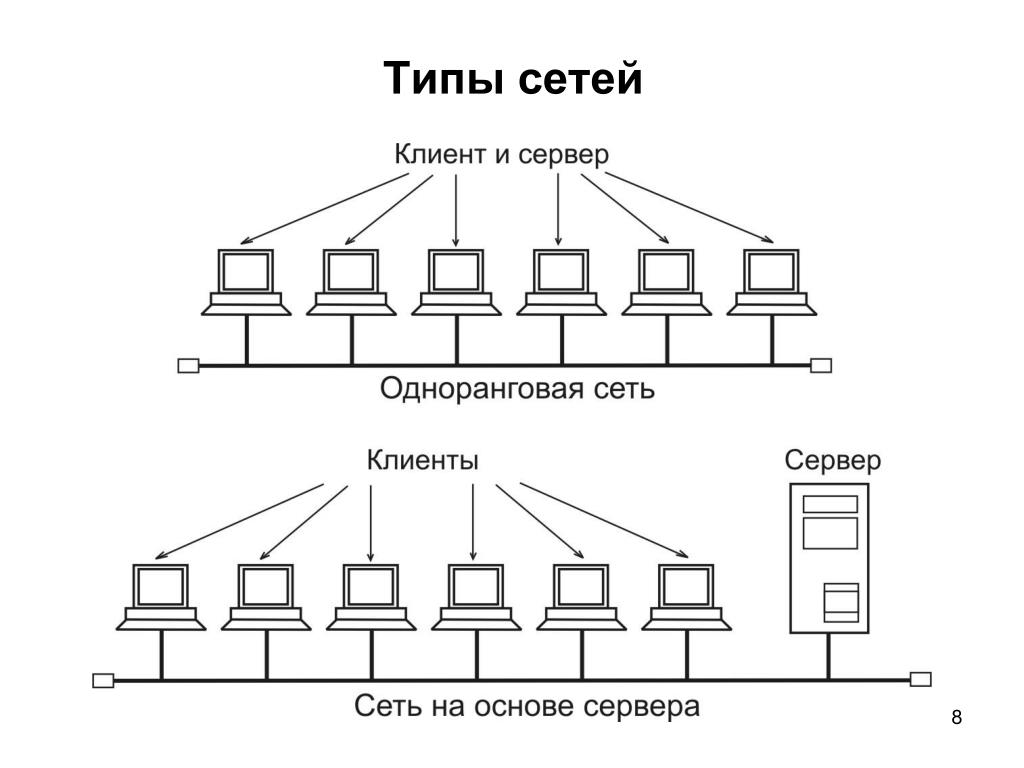

В информатике их можно классифицировать по способу соединения компьютеров между собой. Таким образом можно говорить о двух классах локальных сетей:

Отличительные признаки одноранговой локальной сети:

-

Входящие в неё компьютеры имеют одинаковые права.

-

У каждого из них имеется уникальный идентификатор.

-

При таком устройстве сети не применяются выделенные серверы, поэтому каждая из входящих в структуру единиц в конкретных ситуациях может работать как клиент или сервер.

-

Сети такого типа более дешёвые в эксплуатации. Их сопровождение является более простым по сравнению с иерархическим типом.

Их часто применяют для небольших домашних или офисных сетей.

-

В компьютерах доступ к информации практически не ограничен. С каждого из них можно посмотреть данные с другой машины.

-

Ещё одним недостатком такого является то, что производительность здесь не оптимизирована и является очень низкой.

Характерные особенности иерархической сети:

-

Наличие одного или нескольких выделенных серверов. На них хранятся приложения и данные для доступа с других компьютеров.

-

В этом случае уровень безопасности существенно выше, чем в одноранговой сети.

-

Сервер может входить в качестве составной части в сеть более высокого ранга.

Наиболее известными вариантами являются:

Наиболее известными вариантами являются:

Шинная топология

Понятие шинной топологии предусматривает наличие общего кабеля, ответвления от которого подсоединены к каждому из имеющихся компьютеров.

При этом все вычислительные устройства могут взаимодействовать друг с другом. Сеть легко может быть расширена.

Если по какой-то причине один из узлов станет неработоспособным, то это не окажет никакого влияния ни на один из остальных.

Такая топология не является безопасной. Устройство, подключённое к общей шине, может получить доступ ко всей информации, хранящейся в этой сети.

Эта топология уязвима к повреждению центрального кабеля — своей основы. Поэтому при организации такой локальной сети нужно уделять особое внимание качеству соединения отдельных сегментов с обще шиной.

Топология «звезда»

Построение топологии «звезда» предусматривает наличие одного компьютера, соединённого со всеми остальными. При этом остальные не имеют непосредственной связи с другими устройствами.

При этом остальные не имеют непосредственной связи с другими устройствами.

Вся связь выполняется только через центральный компьютер и определяется его возможностями.

Затраты на организацию такого типа сети зависят от того, насколько центральное вычислительное устройство близко расположено к каждому из остальных.

Если необходимо провести расширение, то к новой машине будет необходимо протянуть ещё один кабель из центра.

Топология «кольцо»

При использовании топологии, которая называется «кольцо», каждая машина соединена с двумя другими таким образом, что все вместе они объединены в кольцо.

При выходе из строя одного компьютера, локальная сеть станет неработоспособной. Чтобы этого избежать, могут быть применены резервные кольца или обходные переключатели.

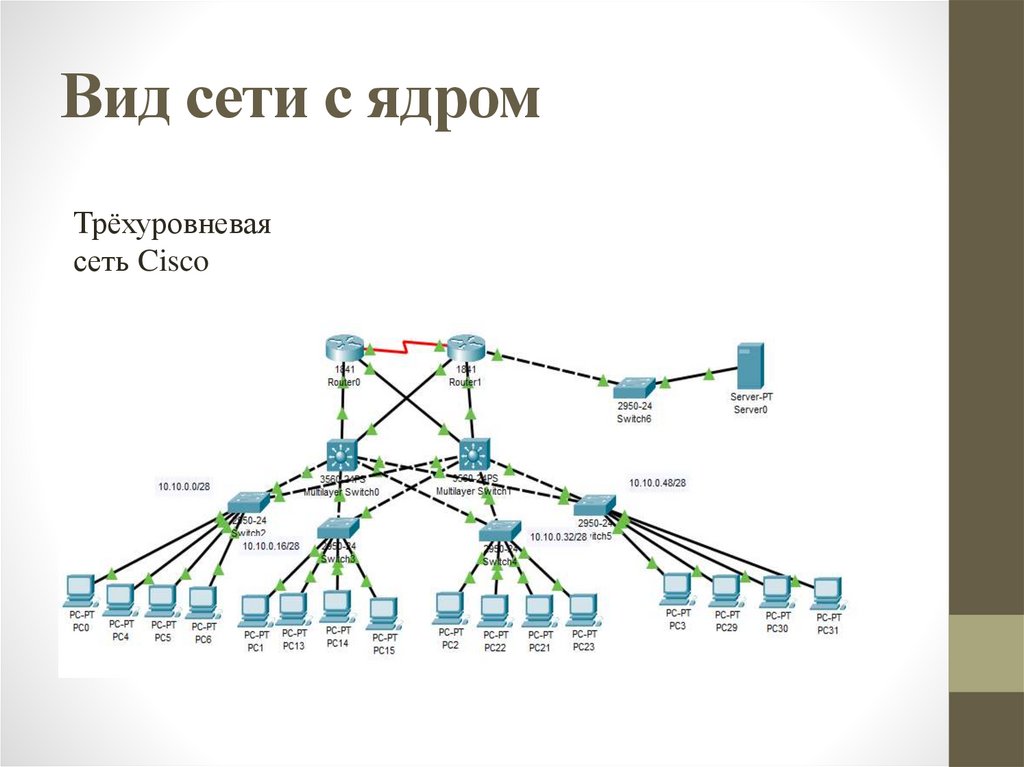

Иерархическая топология

Древовидная структура создается путём соединения нескольких участков типа «звезда». При этом соединения имеют несколько иерархических уровней.

При этом соединения имеют несколько иерархических уровней.

Такой вариант выгодно применять для организации глобальных сетей большого масштаба.

Комбинированный вариант

Иногда локальные сети состоят из участков, в которых используются различные схемы соединения. Такая топология является комбинированной.

Аппаратное обеспечение

Для объединения нескольких вычислительных устройств в одну сеть необходимо специальное оборудование:

-

Приём и передача данных осуществляется с помощью специальных кабелей. Наиболее распространено использование витой пары. Кабели делят в соответствии с их назначением.

Могут применяться те, с помощью которых связываются отдельные вычислительные устройства, или такие, которые рассчитаны на высокую скорость связи. Последние называют магистральными. Они применяются, в частности, для подключения к провайдеру.

Могут применяться те, с помощью которых связываются отдельные вычислительные устройства, или такие, которые рассчитаны на высокую скорость связи. Последние называют магистральными. Они применяются, в частности, для подключения к провайдеру.

-

В каждом из компьютеров должна присутствовать сетевая плата с разъёмом для соединительного кабеля для расшифровки сигналов, приходящих из сети. В случае, если речь идёт о беспроводной связи, необходимо применять соответствующий адаптер.

-

Иногда сеть организована таким образом, что соединения имеют значительную длину. В этом случае мощности сигналов может не хватить, и тогда используются специальные устройства — повторители. Их устанавливают на определённом расстоянии, чтобы они выполняли усиление сигнала.

-

В некоторых ситуациях нужно сделать так, чтобы кабель передавал сигнал на несколько других — здесь применяются хабы, в которых предусмотрены специальные гнёзда для подключения.

-

Трансиверы осуществляют передачу сигнала между различными средами распространения сигнала.

-

Маршрутизаторы представляют собой компьютеры, оснащённые двумя или большим количеством сетевых плат. Они осуществляют соединения двух сегментов сети, передавая между ними сигналы.

Если использовать перечисленное оборудования, присовокупить сетевые драйвера, правильно произвести настройку, то будет создана локальная сеть.

Основные характеристики ЛВС

Существует огромное разнообразие локальных сетей. Однако основных характеристик немного:

Однако основных характеристик немного:

-

скорость приёма и передачи данных;

-

адаптируемость, т. е. насколько легко проводить расширение существующей сети;

-

надёжность характеризует работоспособность сети в случае повреждения одного или нескольких сегментов;

-

безопасность подразумевает, насколько трудно внешним устройствам получить информацию из локальной сети при несанкционированном доступе.

Существуют также другие виды оценок, но эти являются основными.

Области применения ЛВС

Сети можно классифицировать по различным признакам. Одним из них является её назначение.

В соответствии с этим критерием локальные сети могут быть предназначены для решения следующих задач:

-

Те, которые необходимы для выполнения терминального обслуживания.

-

Задачей распределённых вычислительных систем является проведение вычислений, требующих значительных ресурсов. В этом случае локальная сеть организована таким образом, чтобы совместно использовать вычислительные ресурсы нескольких компьютеров.

-

Офисные сети предназначены для того, чтобы рационально организовать работу коллектива. Например, могут быть выделены отдельные устройства для печати, хранения данных, связи с интернетом.

-

Задачей сетей организационного управления является оптимизация деятельности компании.

-

В промышленности активно используются локальные компьютерные сети, объединяющие не только компьютеры, но и оборудование. Они помогают организовать работу на уровне современных требований.

Эти виды использования не единственные, но они являются наиболее распространёнными.

Типы компьютерных сетей: LAN, MAN, WAN, VPN

- Home

Testing

- Back

- Agile Testing

- BugZilla

- Cucumber

- Database Testing

- Тестирование базы данных

- JIRA

- Назад

- JUnit

- LoadRunner

- Ручное тестирование

- Мобильное тестирование

- Mantis

- Почтальон

- QTP

- RPM

- Центр контроля качества

- Selenium

- SoapUI

- Управление тестированием

- TestLink

SAP

- Назад

- AB AP

- APO

- Начинающий

- Basis

- BODS

- BI

- BPC

- CO

- Назад

- CRM

- Crystal Reports

- QM4O

- Заработная плата

- Назад

- PI / PO

- PP

- SD

- SAPUI5

- Безопасность

- Менеджер решений

- Successfactors

- SAP Tutorials

- Web

- Apache

- AngularJS

- ASP.

Net

Net - C

- C #

- C ++

- CodeIgniter

- СУБД

- JavaScript

- Назад

- Java

- JSP

- Kotlin

- Linux

- Linux

- Kotlin

- Linux js

- Perl

- Назад

- PHP

- PL / SQL

- PostgreSQL

- Python

- ReactJS

- Ruby & Rails

- Scala

- SQL 000

- SQL 0000003 SQL0000003 SQL000

- UML

- VB.Net

- VBScript

- Веб-службы

- WPF

Обязательно учите!

- Назад

- Бухгалтерский учет

- Алгоритмы

- Android

- Блокчейн

- Бизнес-аналитик

- Создание веб-сайта

- Облачные вычисления

- COBOL

- Встроенные системы

- 9000 Дизайн 9000 Эталон

- 900 Эталон

- 9000 Проектирование 900 Ethical

- Учебные пособия по Excel

- Программирование на Go

- IoT

- ITIL

- Jenkins

- MIS

- Сеть

- Операционная система

- Назад

- Prep

Большие данные

- Назад

- AWS

- BigData

- Cassandra

- Cognos

- Хранилище данных

- DevOps Back

- DevOps Back

- HBase

- HBase2

- MongoDB

- NiFi

Типы сетей — Computer Science Wiki

Из Википедии о компьютерных науках

Перейти к навигации Перейти к поиску Существуют разные типы сетей. Общие типы сетей: WAN и LAN. Есть и другие типы сетей: SAN, MAN, BAN, IAN и другие. Каждый тип сети помогает нам понять назначение, цели проектирования и масштаб сети. Например, если мы говорим, что сеть — это LAN, мы можем предположить, что это локальная сеть, возможно, в одном здании или в разумно ограниченной области. Мы можем сделать предположение, что к локальной сети подключено определенное количество устройств. Однако, если мы говорим, что сеть — это WAN, мы можем предположить, что она намного больше и предназначена для размещения гораздо большего числа устройств.

Общие типы сетей: WAN и LAN. Есть и другие типы сетей: SAN, MAN, BAN, IAN и другие. Каждый тип сети помогает нам понять назначение, цели проектирования и масштаб сети. Например, если мы говорим, что сеть — это LAN, мы можем предположить, что это локальная сеть, возможно, в одном здании или в разумно ограниченной области. Мы можем сделать предположение, что к локальной сети подключено определенное количество устройств. Однако, если мы говорим, что сеть — это WAN, мы можем предположить, что она намного больше и предназначена для размещения гораздо большего числа устройств.

Полезное видео [править]

Типы сетей, которые вы должны уметь идентифицировать [править]

| Тип сети | Характеристики |

|---|---|

| локальная сеть (LAN) | Локальная сеть (LAN) — это компьютерная сеть, которая соединяет компьютеры в пределах ограниченной области, такой как жилой дом, школа, лаборатория, университетский городок или офисное здание [2] |

| виртуальная локальная сеть (VLAN) | VLAN — это группа устройств в одной или нескольких LAN, которые настроены для обмена данными, как если бы они были подключены к одному проводу, хотя на самом деле они расположены в нескольких разных сегментах LAN. [3] [3] |

| Глобальная сеть (WAN) | Глобальная сеть (WAN) — это телекоммуникационная или компьютерная сеть, простирающаяся на большое географическое расстояние. Глобальные сети часто создаются с использованием арендованных телекоммуникационных каналов. Деловые, образовательные и государственные учреждения используют глобальные сети для передачи данных сотрудникам, студентам, клиентам, покупателям и поставщикам из различных мест по всему миру. По сути, этот способ связи позволяет бизнесу эффективно выполнять свои повседневные функции независимо от местонахождения.Интернет можно рассматривать как WAN. [4] |

| сеть хранения данных (SAN) | посмотрите это видео, пожалуйста. Сеть хранения данных (SAN) — это сеть, которая обеспечивает доступ к консолидированному хранилищу данных на уровне блоков. [5] |

| беспроводная локальная сеть (WLAN) | Беспроводная локальная сеть (WLAN) — это метод беспроводного распределения для двух или более устройств, которые используют высокочастотные радиоволны и часто включают точку доступа к Интернету. WLAN позволяет пользователям перемещаться по зоне покрытия, часто по дому или небольшому офису, сохраняя при этом сетевое соединение. [6] WLAN позволяет пользователям перемещаться по зоне покрытия, часто по дому или небольшому офису, сохраняя при этом сетевое соединение. [6] |

| Интернет | посмотрите это. Интернет — это глобальная система взаимосвязанных компьютерных сетей, которые используют набор Интернет-протоколов (TCP / IP) для соединения устройств по всему миру. Это сеть сетей, состоящая из частных, общественных, академических, деловых и правительственных сетей от локального до глобального, связанных широким спектром электронных, беспроводных и оптических сетевых технологий. [7] |

| экстранет | Экстранет — это управляемая частная сеть, которая предоставляет доступ партнерам, поставщикам и поставщикам или авторизованной группе клиентов — обычно к подмножеству информации, доступной из интрасети организации. Экстрасеть похожа на DMZ в том, что она обеспечивает доступ к необходимым сервисам для авторизованных сторон без предоставления доступа ко всей сети организации. Экстранет — это организация частной сети. [8] Экстранет — это организация частной сети. [8] |

| виртуальная частная сеть (VPN) | Виртуальная частная сеть (VPN) расширяет частную сеть через общедоступную сеть и позволяет пользователям отправлять и получать данные через общие или общедоступные сети, как если бы их вычислительные устройства были напрямую подключены к частной сети.Таким образом, приложения, работающие через VPN, могут получить выгоду от функциональности, безопасности и управления частной сетью. [9] |

| персональная вычислительная сеть (PAN) | Персональная сеть (PAN) — это компьютерная сеть, используемая для передачи данных между такими устройствами, как компьютеры, телефоны, планшеты и персональные цифровые помощники. [10] |

| Одноранговая сеть (P2P) | одноранговые (P2P) вычисления или сеть — это распределенная архитектура приложений, которая разделяет задачи или рабочие нагрузки между одноранговыми узлами. Сверстники являются равноправными и равноправными участниками приложения. Говорят, что они образуют одноранговую сеть узлов. [11] Сверстники являются равноправными и равноправными участниками приложения. Говорят, что они образуют одноранговую сеть узлов. [11] |

Я понимаю это? [Править]

Если вы все еще застряли, вы можете задать вопрос на нашей доске обсуждений .

Стандарты[править]

- Определение различных типов сетей.

Список литературы [править]

Что такое сеть?

Обновлено: 02.06.2020 компанией Computer Hope

Сеть — это совокупность компьютеров, серверов, мэйнфреймов, сетевых устройств, периферийных устройств или других устройств, подключенных друг к другу для обмена данными.Примером сети является Интернет, который объединяет миллионы людей по всему миру. Справа приведен пример изображения домашней сети с несколькими компьютерами и другими сетевыми устройствами, подключенными.

Примеры сетевых устройств

Сетевые топологии и типы сетей

Термин «сетевая топология» описывает взаимосвязь подключенных устройств в виде геометрического графа. Устройства представлены в виде вершин, а их соединения — в виде ребер на графе.Он описывает, сколько соединений имеет каждое устройство, в каком порядке и какая иерархия.

Устройства представлены в виде вершин, а их соединения — в виде ребер на графе.Он описывает, сколько соединений имеет каждое устройство, в каком порядке и какая иерархия.

Типичные конфигурации сети включают топологию шины, топологию ячеистой сети, топологию кольца, топологию звезды, топологию дерева и гибридную топологию.

Большинство домашних сетей имеют древовидную топологию с подключением к Интернету. В корпоративных сетях часто используются древовидные топологии, но они также часто включают звездообразные топологии и интрасеть.

В чем разница между публичными и частными сетями?

Часто предлагаемые близлежащими предприятиями и другими общедоступными местами общедоступные сети представляют собой удобный способ подключения к Интернету.

- Некоторые общедоступные сети Wi-Fi требуют пароля перед установкой соединения. Если в списке доступных сетей Wi-Fi для сети отображается значок замка, для нее требуется пароль.

- Некоторые сети не требуют пароля для подключения, но требуют, чтобы вы вошли в систему с помощью веб-браузера, прежде чем вы сможете получить доступ в Интернет.

- Другие общедоступные сети вообще не требуют пароля. Любое совместимое устройство может подключаться к этим сетям Wi-Fi без аутентификации.

Все общедоступные сети менее защищены, чем ваша домашняя сеть. Даже если на посещаемых вами веб-сайтах используется шифрование, URL-адреса, которые вы посещаете, могут быть перехвачены. По этой причине вам не следует передавать личную или конфиденциальную информацию в общедоступной сети Wi-Fi, если вы можете сделать это в другом месте. Если общедоступная сеть не требует пароля, мы настоятельно рекомендуем не подключать к ней какие-либо устройства.

Частные сети имеют меры безопасности для предотвращения нежелательных или несанкционированных подключений.Частные сети часто используются для домашних, деловых или школьных сетей Wi-Fi или мобильных точек доступа для обеспечения безопасности и сохранения пропускной способности.

Какой была первая компьютерная сеть?

Одна из первых компьютерных сетей, использующих коммутацию пакетов, ARPANET была разработана в середине 1960-х годов и является прямым предшественником современного Интернета. Первое сообщение ARPANET было отправлено 29 октября 1969 года.

Первое сообщение ARPANET было отправлено 29 октября 1969 года.

Интернет, LAN, Условия сети

типов сетей — CCM

Последнее обновление, , четверг, 14 июня 2018 г., 01:48, , автор Olivia Long.

Различные типы частных сетей различаются по размеру (с точки зрения количества машин), скорости передачи данных и охвату.Частные сети — это сети, принадлежащие одной организации. Обычно называют три категории таких сетей: LAN или локальная сеть ; MAN , или городская сеть ; и WAN или глобальная сеть .

Есть два других типа сетей: TAN или Tiny Area Network , которые аналогичны локальным сетям, но меньше по размеру и состоят из 2–3 машин; и CAN или Campus Area Networks , которые аналогичны MAN, с полосой пропускания, ограниченной между каждой локальной сетью LAN.

ЛВС

LAN относится к группе компьютеров, которые принадлежат одной организации и которые связаны в пределах небольшой географической области с помощью сети и часто одной и той же технологии (наиболее распространенной является Ethernet).

Локальная сеть — это сеть в простейшей форме. Скорость передачи данных по локальной сети может достигать 10 Мбит / с, например, для сети Ethernet, и 1 Гбит / с, как с FDDI или Gigabit Ethernet. Локальная сеть может охватывать до 100 или даже 1000 пользователей.

Расширяя определение LAN до услуг, которые она предоставляет, можно определить два разных режима работы: в «одноранговой» сети, в которой связь осуществляется от одного компьютера к другому, без центрального компьютер, и где каждый компьютер выполняет ту же роль; или в среде «клиент / сервер», в которой центральный компьютер предоставляет пользователям сетевые услуги.

MAN

MAN соединяют несколько географически близких локальных сетей (на площади до нескольких десятков миль) друг к другу на высоких скоростях. Таким образом, MAN позволяет двум удаленным узлам обмениваться данными, как если бы они были частью одной локальной сети. MAN состоит из коммутаторов или маршрутизаторов, соединенных друг с другом высокоскоростными линиями связи (обычно оптоволоконными кабелями).

глобальных сетей

WAN соединяет несколько локальных сетей друг с другом на больших географических расстояниях. Доступная скорость в глобальной сети зависит от стоимости соединений, которая увеличивается с увеличением расстояния и может быть низкой.СетиWAN работают с использованием маршрутизаторов, которые могут «выбирать» наиболее подходящий путь для данных, чтобы достичь сетевого узла.

Самая известная глобальная сеть — это Интернет.

Изображение: © Ксандер Масленников — 123RF.com

Типы сетевых протоколов и их использование

В мире технологий огромное количество пользователей общаются с различными устройствами на разных языках. Это также включает в себя множество способов передачи данных и различное программное обеспечение, которое они используют.Таким образом, общение во всем мире было бы невозможным, если бы не было фиксированных «стандартов», которые будут регулировать способ взаимодействия пользователя с данными, а также то, как наши устройства обрабатывают эти данные. Здесь мы обсудим этот стандартный набор правил.

Здесь мы обсудим этот стандартный набор правил.

Да, мы говорим о «протоколах», которые представляют собой набор правил, которые помогают управлять тем, как конкретная технология будет функционировать для связи. Другими словами, можно сказать, что протоколы — это цифровые языки, реализованные в виде сетевых алгоритмов.Существуют разные сети и сетевые протоколы, используемые пользователем при серфинге.

Типы протоколов

- Протокол управления передачей (TCP)

- Интернет-протокол (IP)

- Протокол дейтаграмм пользователя (UDP)

- Протокол почтового отделения (POP)

- Простой протокол передачи почты (SMTP)

- Передача файлов Протокол (FTP)

- Протокол передачи гипертекста (HTTP)

- Безопасный протокол передачи гипертекста (HTTPS)

- Telnet

- Gopher

Давайте кратко обсудим каждый из них:

- Протокол управления передачей (TCP): TCP — это популярный протокол связи, который используется для связи по сети.

Он разделяет любое сообщение на серию пакетов, которые отправляются от источника к месту назначения, и там оно повторно собирается в месте назначения.

Он разделяет любое сообщение на серию пакетов, которые отправляются от источника к месту назначения, и там оно повторно собирается в месте назначения. - Интернет-протокол (IP): IP явно разработан как протокол адресации. В основном он используется с TCP. IP-адреса в пакетах помогают маршрутизировать их через разные узлы в сети, пока они не достигнут системы назначения. TCP / IP — самый популярный протокол соединения сетей.

- Протокол дейтаграмм пользователя (UDP): UDP — это протокол обмена данными, заменяющий протокол управления передачей и реализованный в первую очередь для создания устойчивых к потерям каналов связи между различными приложениями с малой задержкой.

- Протокол почтового отделения (POP): POP3 предназначен для приема входящих сообщений электронной почты.

- Простой протокол передачи почты (SMTP): SMTP предназначен для отправки и распространения исходящей электронной почты.

- Протокол передачи файлов (FTP): FTP позволяет пользователям передавать файлы с одного компьютера на другой. Типы файлов могут включать программные файлы, мультимедийные файлы, текстовые файлы, документы и т. Д.

- Протокол передачи гипертекста (HTTP): HTTP предназначен для передачи гипертекста между двумя или более системами.HTML-теги используются для создания ссылок. Эти ссылки могут иметь любую форму, например текст или изображения. HTTP разработан на принципах клиент-сервер, которые позволяют клиентской системе устанавливать соединение с сервером для выполнения запроса. Сервер подтверждает запрос, инициированный клиентом, и отвечает соответствующим образом.

- Защищенный протокол передачи гипертекста (HTTPS): Протокол HTTPS сокращенно обозначается как Защищенный протокол передачи гипертекста — это стандартный протокол для защиты связи между двумя компьютерами, один из которых использует браузер, а другой получает данные с веб-сервера.

HTTP используется для передачи данных между клиентским браузером (запрос) и веб-сервером (ответ) в гипертекстовом формате, то же самое в случае HTTPS, за исключением того, что передача данных выполняется в зашифрованном формате. Таким образом, можно сказать, что https мешает хакерам интерпретировать или изменять данные на протяжении всей передачи пакетов.

HTTP используется для передачи данных между клиентским браузером (запрос) и веб-сервером (ответ) в гипертекстовом формате, то же самое в случае HTTPS, за исключением того, что передача данных выполняется в зашифрованном формате. Таким образом, можно сказать, что https мешает хакерам интерпретировать или изменять данные на протяжении всей передачи пакетов. - Telnet: Telnet — это набор правил, предназначенных для соединения одной системы с другой. Процесс подключения здесь называется удаленным входом в систему.Система, которая запрашивает соединение, — это локальный компьютер, а система, которая принимает соединение, — это удаленный компьютер.

- Gopher: Gopher — это набор правил, реализованных для поиска, извлечения, а также отображения документов с изолированных сайтов. Gopher также работает по принципу клиент / сервер.

Некоторые другие протоколы

Некоторые другие популярные протоколы действуют как совместно функционирующие протоколы, связанные с этими основными протоколами для работы ядра. Это:

Это:

- ARP (протокол разрешения адресов)

- DHCP (протокол динамической конфигурации хоста)

- IMAP4 (протокол доступа к сообщениям в Интернете)

- SIP (протокол инициации сеанса)

- RTP (транспортный протокол реального времени)

- RLP (протокол определения местоположения ресурсов)

- RAP (протокол доступа к маршрутам)

- L2TP (протокол туннелирования второго уровня)

- PPTP (протокол туннелирования точка-точка)

- SNMP (простой протокол управления сетью)

- TFTP (простой протокол передачи файлов) )

Описание сетевых устройств

Чтобы построить надежную сеть и защитить ее, вам необходимо понимать устройства, которые ее составляют.

Что такое сетевые устройства?

Сетевые устройства или сетевое оборудование — это физические устройства, которые необходимы для связи и взаимодействия между оборудованием в компьютерной сети.

Типы сетевых устройств

Вот общий список сетевых устройств:

- Концентратор

- Коммутатор

- Маршрутизатор

- Мост

- Шлюз

- Модем

- Повторитель

- Концентратор

Точка доступа несколько компьютерных сетевых устройств вместе. Концентратор также действует как повторитель, поскольку он усиливает сигналы, которые ухудшаются после прохождения больших расстояний по соединительным кабелям. Концентратор является самым простым в семействе устройств для подключения к сети, поскольку он соединяет компоненты LAN с идентичными протоколами.

Концентратор также действует как повторитель, поскольку он усиливает сигналы, которые ухудшаются после прохождения больших расстояний по соединительным кабелям. Концентратор является самым простым в семействе устройств для подключения к сети, поскольку он соединяет компоненты LAN с идентичными протоколами. Концентратор может использоваться как с цифровыми, так и с аналоговыми данными, при условии, что его настройки настроены для подготовки к форматированию входящих данных. Например, если входящие данные находятся в цифровом формате, концентратор должен передавать их в виде пакетов; однако, если входящие данные являются аналоговыми, то концентратор передает их в виде сигнала.

Концентраторы не выполняют функции фильтрации или адресации пакетов; они просто отправляют пакеты данных на все подключенные устройства. Концентраторы работают на физическом уровне модели взаимодействия открытых систем (OSI). Есть два типа концентраторов: простые и многопортовые.

Коммутатор

Коммутаторы обычно играют более интеллектуальную роль, чем концентраторы. Коммутатор — это многопортовое устройство, повышающее эффективность сети. Коммутатор поддерживает ограниченную информацию о маршрутизации узлов во внутренней сети и позволяет подключаться к таким системам, как концентраторы или маршрутизаторы.Ветви ЛВС обычно подключаются с помощью коммутаторов. Как правило, коммутаторы могут считывать аппаратные адреса входящих пакетов, чтобы передать их в соответствующее место назначения.

Коммутатор — это многопортовое устройство, повышающее эффективность сети. Коммутатор поддерживает ограниченную информацию о маршрутизации узлов во внутренней сети и позволяет подключаться к таким системам, как концентраторы или маршрутизаторы.Ветви ЛВС обычно подключаются с помощью коммутаторов. Как правило, коммутаторы могут считывать аппаратные адреса входящих пакетов, чтобы передать их в соответствующее место назначения.

Использование коммутаторов повышает эффективность сети по сравнению с концентраторами или маршрутизаторами из-за возможности виртуального канала. Коммутаторы также повышают безопасность сети, поскольку виртуальные каналы труднее исследовать с помощью сетевых мониторов. Вы можете думать о коммутаторе как об устройстве, которое сочетает в себе одни из лучших возможностей маршрутизаторов и концентраторов.Коммутатор может работать либо на уровне канала передачи данных, либо на сетевом уровне модели OSI. Многоуровневый коммутатор — это коммутатор, который может работать на обоих уровнях, что означает, что он может работать и как коммутатор, и как маршрутизатор. Многоуровневый коммутатор — это высокопроизводительное устройство, поддерживающее те же протоколы маршрутизации, что и маршрутизаторы.

Многоуровневый коммутатор — это высокопроизводительное устройство, поддерживающее те же протоколы маршрутизации, что и маршрутизаторы.

Коммутаторы могут подвергаться распределенным атакам типа «отказ в обслуживании» (DDoS); Защита от наводнений используется для предотвращения остановки коммутатора злонамеренным трафиком. Безопасность портов коммутатора важна, поэтому обязательно защитите коммутаторы: отключите все неиспользуемые порты и используйте отслеживание DHCP, проверку ARP и фильтрацию MAC-адресов.

Маршрутизатор

Маршрутизаторы помогают передавать пакеты по назначению, прокладывая путь через море взаимосвязанных сетевых устройств с использованием различных сетевых топологий. Маршрутизаторы — это интеллектуальные устройства, в которых хранится информация о сетях, к которым они подключены. Большинство маршрутизаторов можно настроить для работы в качестве межсетевых экранов с фильтрацией пакетов и использования списков управления доступом (ACL). Маршрутизаторы вместе с блоком обслуживания канала / блоком обслуживания данных (CSU / DSU) также используются для преобразования из формирования кадров LAN в формирование кадров WAN. Это необходимо, поскольку локальные и глобальные сети используют разные сетевые протоколы. Такие маршрутизаторы известны как пограничные маршрутизаторы. Они служат внешним соединением LAN с WAN и работают на границе вашей сети.

Это необходимо, поскольку локальные и глобальные сети используют разные сетевые протоколы. Такие маршрутизаторы известны как пограничные маршрутизаторы. Они служат внешним соединением LAN с WAN и работают на границе вашей сети.

Маршрутизатор также используется для разделения внутренних сетей на две или более подсети. Маршрутизаторы также могут быть внутренне подключены к другим маршрутизаторам, создавая зоны, которые работают независимо. Маршрутизаторы устанавливают связь, поддерживая таблицы о местах назначения и локальных соединениях.Маршрутизатор содержит информацию о подключенных к нему системах и о том, куда отправлять запросы, если адресат неизвестен. Маршрутизаторы обычно передают маршрутизацию и другую информацию, используя один из трех стандартных протоколов: протокол информации о маршрутизации (RIP), протокол пограничного шлюза (BGP) или сначала открытый кратчайший путь (OSPF).

Маршрутизаторы — это ваша первая линия защиты, и они должны быть настроены на пропускание только трафика, разрешенного администраторами сети. Сами маршруты можно настроить как статические или динамические.Если они статические, их можно настроить только вручную, и они останутся такими, пока не будут изменены. Если они динамические, они узнают о других маршрутизаторах вокруг них и используют информацию об этих маршрутизаторах для построения своих таблиц маршрутизации.

Сами маршруты можно настроить как статические или динамические.Если они статические, их можно настроить только вручную, и они останутся такими, пока не будут изменены. Если они динамические, они узнают о других маршрутизаторах вокруг них и используют информацию об этих маршрутизаторах для построения своих таблиц маршрутизации.

Маршрутизаторы — это устройства общего назначения, которые соединяют две или более разнородных сетей. Обычно они предназначены для компьютеров специального назначения с отдельными входными и выходными сетевыми интерфейсами для каждой подключенной сети. Поскольку маршрутизаторы и шлюзы являются основой больших компьютерных сетей, таких как Интернет, у них есть специальные функции, которые дают им гибкость и способность справляться с различными схемами сетевой адресации и размерами кадров за счет сегментации больших пакетов на меньшие размеры, которые подходят для новой сети. составные части.Каждый интерфейс маршрутизатора имеет свой собственный модуль протокола разрешения адресов (ARP), свой собственный адрес LAN (адрес сетевой карты) и свой собственный адрес Интернет-протокола (IP). Маршрутизатор с помощью таблицы маршрутизации знает маршруты, по которым пакет может пройти от источника к месту назначения. Таблица маршрутизации, как в мосте и коммутаторе, динамически растет. После получения пакета маршрутизатор удаляет заголовки и трейлеры пакетов и анализирует заголовок IP, определяя адреса источника и назначения и тип данных, а также отмечая время прибытия.Он также обновляет таблицу маршрутизатора новыми адресами, которых еще нет в таблице. Информация о заголовке IP и времени прибытия вводится в таблицу маршрутизации. Маршрутизаторы обычно работают на сетевом уровне модели OSI.

Маршрутизатор с помощью таблицы маршрутизации знает маршруты, по которым пакет может пройти от источника к месту назначения. Таблица маршрутизации, как в мосте и коммутаторе, динамически растет. После получения пакета маршрутизатор удаляет заголовки и трейлеры пакетов и анализирует заголовок IP, определяя адреса источника и назначения и тип данных, а также отмечая время прибытия.Он также обновляет таблицу маршрутизатора новыми адресами, которых еще нет в таблице. Информация о заголовке IP и времени прибытия вводится в таблицу маршрутизации. Маршрутизаторы обычно работают на сетевом уровне модели OSI.

Мост

Мосты используются для соединения двух или более хостов или сегментов сети вместе. Основная роль мостов в сетевой архитектуре — хранение и пересылка кадров между различными сегментами, которые соединяет мост. Они используют аппаратные адреса управления доступом к среде (MAC) для передачи кадров.Посмотрев на MAC-адреса устройств, подключенных к каждому сегменту, мосты могут пересылать данные или блокировать их пересечение. Мосты также могут использоваться для соединения двух физических локальных сетей в более крупную логическую локальную сеть.

Мосты также могут использоваться для соединения двух физических локальных сетей в более крупную логическую локальную сеть.

Мосты работают только на физическом уровне и уровне канала передачи данных модели OSI. Мосты используются для разделения больших сетей на более мелкие участки, располагаясь между двумя физическими сегментами сети и управляя потоком данных между ними.

Мосты во многих отношениях похожи на концентраторы, в том числе в том, что они соединяют компоненты LAN с одинаковыми протоколами.Однако мосты фильтруют входящие пакеты данных, известные как кадры, по адресам перед их пересылкой. Поскольку он фильтрует пакеты данных, мост не вносит изменений в формат или содержимое входящих данных. Мост фильтрует и пересылает кадры в сети с помощью таблицы динамического моста. Таблица мостов, которая изначально пуста, поддерживает адреса LAN для каждого компьютера в LAN и адреса каждого интерфейса моста, который соединяет LAN с другими LAN. Мосты, как и концентраторы, могут быть простыми или многопортовыми.

Мосты в последние годы в основном потеряли популярность и были заменены переключателями, которые обладают большей функциональностью. Фактически, коммутаторы иногда называют «многопортовыми мостами» из-за того, как они работают.

Шлюз

Шлюзы обычно работают на транспортном и сеансовом уровнях модели OSI. На транспортном уровне и выше существует множество протоколов и стандартов от разных поставщиков; шлюзы используются для борьбы с ними. Шлюзы обеспечивают преобразование между сетевыми технологиями, такими как взаимодействие открытых систем (OSI) и протокол управления передачей / Интернет-протокол (TCP / IP).По этой причине шлюзы соединяют две или более автономных сетей, каждая со своими собственными алгоритмами маршрутизации, протоколами, топологией, службой доменных имен, а также процедурами и политиками сетевого администрирования.

Шлюзы выполняют все функции маршрутизаторов и многое другое. Фактически маршрутизатор с дополнительной функцией трансляции является шлюзом. Функция, которая выполняет перевод между различными сетевыми технологиями, называется преобразователем протоколов.

Функция, которая выполняет перевод между различными сетевыми технологиями, называется преобразователем протоколов.

Модем

Модемы (модуляторы-демодуляторы) используются для передачи цифровых сигналов по аналоговым телефонным линиям.Таким образом, цифровые сигналы преобразуются модемом в аналоговые сигналы различных частот и передаются на модем в месте приема. Принимающий модем выполняет обратное преобразование и выдает цифровой сигнал на устройство, подключенное к модему, обычно это компьютер. Цифровые данные обычно передаются в модем или от него по последовательной линии через стандартный интерфейс RS-232. Многие телефонные компании предлагают услуги DSL, а многие операторы кабельного телевидения используют модемы в качестве оконечных устройств для идентификации и распознавания домашних и личных пользователей.Модемы работают как на физическом уровне, так и на уровне канала передачи данных.

Повторитель

Повторитель — это электронное устройство, усиливающее принимаемый сигнал. Вы можете думать о ретрансляторе как об устройстве, которое принимает сигнал и ретранслирует его на более высоком уровне или более высокой мощности, чтобы сигнал мог преодолевать большие расстояния, более 100 метров для стандартных кабелей LAN. Репитеры работают на физическом уровне.

Вы можете думать о ретрансляторе как об устройстве, которое принимает сигнал и ретранслирует его на более высоком уровне или более высокой мощности, чтобы сигнал мог преодолевать большие расстояния, более 100 метров для стандартных кабелей LAN. Репитеры работают на физическом уровне.

Точка доступа

Хотя точка доступа (AP) технически может включать проводное или беспроводное соединение, обычно это беспроводное устройство.Точка доступа работает на втором уровне OSI, уровне канала передачи данных, и может работать либо как мост, соединяющий стандартную проводную сеть с беспроводными устройствами, либо как маршрутизатор, передающий данные от одной точки доступа к другой.

Точки беспроводного доступа (WAP) состоят из передатчика и приемника (приемопередатчика), используемых для создания беспроводной локальной сети (WLAN). Точки доступа обычно представляют собой отдельные сетевые устройства со встроенной антенной, передатчиком и адаптером. Точки доступа используют сетевой режим беспроводной инфраструктуры для обеспечения точки соединения между WLAN и проводной локальной сетью Ethernet. У них также есть несколько портов, что дает вам возможность расширить сеть для поддержки дополнительных клиентов. В зависимости от размера сети может потребоваться одна или несколько точек доступа для обеспечения полного покрытия. Дополнительные точки доступа используются для обеспечения доступа к большему количеству беспроводных клиентов и расширения диапазона беспроводной сети. Каждая точка доступа ограничена своим диапазоном передачи — расстоянием, на котором клиент может находиться от точки доступа и при этом получать полезный сигнал и скорость обработки данных. Фактическое расстояние зависит от стандарта беспроводной связи, препятствий и условий окружающей среды между клиентом и точкой доступа.Точки доступа более высокого уровня имеют антенны с высокой мощностью, что позволяет им увеличивать дальность распространения беспроводного сигнала.

У них также есть несколько портов, что дает вам возможность расширить сеть для поддержки дополнительных клиентов. В зависимости от размера сети может потребоваться одна или несколько точек доступа для обеспечения полного покрытия. Дополнительные точки доступа используются для обеспечения доступа к большему количеству беспроводных клиентов и расширения диапазона беспроводной сети. Каждая точка доступа ограничена своим диапазоном передачи — расстоянием, на котором клиент может находиться от точки доступа и при этом получать полезный сигнал и скорость обработки данных. Фактическое расстояние зависит от стандарта беспроводной связи, препятствий и условий окружающей среды между клиентом и точкой доступа.Точки доступа более высокого уровня имеют антенны с высокой мощностью, что позволяет им увеличивать дальность распространения беспроводного сигнала.

AP могут также предоставлять множество портов, которые можно использовать для увеличения размера сети, возможностей межсетевого экрана и службы протокола динамической конфигурации хоста (DHCP). Таким образом, мы получаем точки доступа, которые представляют собой коммутатор, DHCP-сервер, маршрутизатор и межсетевой экран.

Таким образом, мы получаем точки доступа, которые представляют собой коммутатор, DHCP-сервер, маршрутизатор и межсетевой экран.

Для подключения к беспроводной точке доступа необходимо имя идентификатора набора услуг (SSID). Беспроводные сети 802.11 используют SSID для идентификации всех систем, принадлежащих к одной сети, и клиентские станции должны быть настроены с SSID для аутентификации на AP.Точка доступа может транслировать SSID, позволяя всем беспроводным клиентам в области видеть SSID точки доступа. Однако по соображениям безопасности точки доступа можно настроить так, чтобы они не транслировали SSID, что означает, что администратор должен давать клиентским системам SSID вместо того, чтобы разрешать его автоматическое обнаружение. Беспроводные устройства поставляются с SSID по умолчанию, настройками безопасности, каналами, паролями и именами пользователей. По соображениям безопасности настоятельно рекомендуется как можно скорее изменить эти параметры по умолчанию, поскольку на многих интернет-сайтах перечислены параметры по умолчанию, используемые производителями.

Точки доступа могут быть толстыми или тонкими. Толстые точки доступа, которые иногда еще называют автономными, необходимо вручную настроить с настройками сети и безопасности; тогда они по сути остаются одни, чтобы обслуживать клиентов, пока они не перестанут функционировать. Тонкие точки доступа позволяют выполнять удаленную настройку с помощью контроллера. Поскольку тонкие клиенты не нужно настраивать вручную, их можно легко перенастроить и контролировать. Точки доступа также могут быть управляемыми или автономными.

Заключение

Глубокое понимание типов доступных сетевых устройств может помочь вам спроектировать и построить сеть, которая будет безопасной и хорошо обслуживает вашу организацию.Однако, чтобы обеспечить постоянную безопасность и доступность вашей сети, вам следует тщательно контролировать свои сетевые устройства и активность вокруг них, чтобы вы могли быстро обнаруживать проблемы с оборудованием, проблемы с конфигурацией и атаки.

Джефф — директор по разработке глобальных решений в Netwrix.

Концентратор также действует как повторитель, поскольку он усиливает сигналы, которые ухудшаются после прохождения больших расстояний по соединительным кабелям. Концентратор является самым простым в семействе устройств для подключения к сети, поскольку он соединяет компоненты LAN с идентичными протоколами.

Концентратор также действует как повторитель, поскольку он усиливает сигналы, которые ухудшаются после прохождения больших расстояний по соединительным кабелям. Концентратор является самым простым в семействе устройств для подключения к сети, поскольку он соединяет компоненты LAN с идентичными протоколами.Концентратор может использоваться как с цифровыми, так и с аналоговыми данными, при условии, что его настройки настроены для подготовки к форматированию входящих данных. Например, если входящие данные находятся в цифровом формате, концентратор должен передавать их в виде пакетов; однако, если входящие данные являются аналоговыми, то концентратор передает их в виде сигнала.

Концентраторы не выполняют функции фильтрации или адресации пакетов; они просто отправляют пакеты данных на все подключенные устройства. Концентраторы работают на физическом уровне модели взаимодействия открытых систем (OSI). Есть два типа концентраторов: простые и многопортовые.

Коммутатор

Коммутаторы обычно играют более интеллектуальную роль, чем концентраторы. Коммутатор — это многопортовое устройство, повышающее эффективность сети. Коммутатор поддерживает ограниченную информацию о маршрутизации узлов во внутренней сети и позволяет подключаться к таким системам, как концентраторы или маршрутизаторы.Ветви ЛВС обычно подключаются с помощью коммутаторов. Как правило, коммутаторы могут считывать аппаратные адреса входящих пакетов, чтобы передать их в соответствующее место назначения.

Коммутатор — это многопортовое устройство, повышающее эффективность сети. Коммутатор поддерживает ограниченную информацию о маршрутизации узлов во внутренней сети и позволяет подключаться к таким системам, как концентраторы или маршрутизаторы.Ветви ЛВС обычно подключаются с помощью коммутаторов. Как правило, коммутаторы могут считывать аппаратные адреса входящих пакетов, чтобы передать их в соответствующее место назначения.

Использование коммутаторов повышает эффективность сети по сравнению с концентраторами или маршрутизаторами из-за возможности виртуального канала. Коммутаторы также повышают безопасность сети, поскольку виртуальные каналы труднее исследовать с помощью сетевых мониторов. Вы можете думать о коммутаторе как об устройстве, которое сочетает в себе одни из лучших возможностей маршрутизаторов и концентраторов.Коммутатор может работать либо на уровне канала передачи данных, либо на сетевом уровне модели OSI. Многоуровневый коммутатор — это коммутатор, который может работать на обоих уровнях, что означает, что он может работать и как коммутатор, и как маршрутизатор. Многоуровневый коммутатор — это высокопроизводительное устройство, поддерживающее те же протоколы маршрутизации, что и маршрутизаторы.

Многоуровневый коммутатор — это высокопроизводительное устройство, поддерживающее те же протоколы маршрутизации, что и маршрутизаторы.

Коммутаторы могут подвергаться распределенным атакам типа «отказ в обслуживании» (DDoS); Защита от наводнений используется для предотвращения остановки коммутатора злонамеренным трафиком. Безопасность портов коммутатора важна, поэтому обязательно защитите коммутаторы: отключите все неиспользуемые порты и используйте отслеживание DHCP, проверку ARP и фильтрацию MAC-адресов.

Маршрутизатор

Маршрутизаторы помогают передавать пакеты по назначению, прокладывая путь через море взаимосвязанных сетевых устройств с использованием различных сетевых топологий. Маршрутизаторы — это интеллектуальные устройства, в которых хранится информация о сетях, к которым они подключены. Большинство маршрутизаторов можно настроить для работы в качестве межсетевых экранов с фильтрацией пакетов и использования списков управления доступом (ACL). Маршрутизаторы вместе с блоком обслуживания канала / блоком обслуживания данных (CSU / DSU) также используются для преобразования из формирования кадров LAN в формирование кадров WAN. Это необходимо, поскольку локальные и глобальные сети используют разные сетевые протоколы. Такие маршрутизаторы известны как пограничные маршрутизаторы. Они служат внешним соединением LAN с WAN и работают на границе вашей сети.

Это необходимо, поскольку локальные и глобальные сети используют разные сетевые протоколы. Такие маршрутизаторы известны как пограничные маршрутизаторы. Они служат внешним соединением LAN с WAN и работают на границе вашей сети.

также используется для разделения внутренних сетей на две или более подсети. Маршрутизаторы также могут быть внутренне подключены к другим маршрутизаторам, создавая зоны, которые работают независимо. Маршрутизаторы устанавливают связь, поддерживая таблицы о местах назначения и локальных соединениях.Маршрутизатор содержит информацию о подключенных к нему системах и о том, куда отправлять запросы, если адресат неизвестен. Маршрутизаторы обычно передают маршрутизацию и другую информацию, используя один из трех стандартных протоколов: протокол информации о маршрутизации (RIP), протокол пограничного шлюза (BGP) или сначала открытый кратчайший путь (OSPF).

Маршрутизаторы — это ваша первая линия защиты, и они должны быть настроены на пропускание только трафика, разрешенного администраторами сети. Сами маршруты можно настроить как статические или динамические.Если они статические, их можно настроить только вручную, и они останутся такими, пока не будут изменены. Если они динамические, они узнают о других маршрутизаторах вокруг них и используют информацию об этих маршрутизаторах для построения своих таблиц маршрутизации.

Сами маршруты можно настроить как статические или динамические.Если они статические, их можно настроить только вручную, и они останутся такими, пока не будут изменены. Если они динамические, они узнают о других маршрутизаторах вокруг них и используют информацию об этих маршрутизаторах для построения своих таблиц маршрутизации.

Маршрутизаторы — это устройства общего назначения, которые соединяют две или более разнородных сетей. Обычно они предназначены для компьютеров специального назначения с отдельными входными и выходными сетевыми интерфейсами для каждой подключенной сети. Поскольку маршрутизаторы и шлюзы являются основой больших компьютерных сетей, таких как Интернет, у них есть специальные функции, которые дают им гибкость и способность справляться с различными схемами сетевой адресации и размерами кадров за счет сегментации больших пакетов на меньшие размеры, которые подходят для новой сети. составные части.Каждый интерфейс маршрутизатора имеет свой собственный модуль протокола разрешения адресов (ARP), свой собственный адрес LAN (адрес сетевой карты) и свой собственный адрес Интернет-протокола (IP). Маршрутизатор с помощью таблицы маршрутизации знает маршруты, по которым пакет может пройти от источника к месту назначения. Таблица маршрутизации, как в мосте и коммутаторе, динамически растет. После получения пакета маршрутизатор удаляет заголовки и трейлеры пакетов и анализирует заголовок IP, определяя адреса источника и назначения и тип данных, а также отмечая время прибытия.Он также обновляет таблицу маршрутизатора новыми адресами, которых еще нет в таблице. Информация о заголовке IP и времени прибытия вводится в таблицу маршрутизации. Маршрутизаторы обычно работают на сетевом уровне модели OSI.

Маршрутизатор с помощью таблицы маршрутизации знает маршруты, по которым пакет может пройти от источника к месту назначения. Таблица маршрутизации, как в мосте и коммутаторе, динамически растет. После получения пакета маршрутизатор удаляет заголовки и трейлеры пакетов и анализирует заголовок IP, определяя адреса источника и назначения и тип данных, а также отмечая время прибытия.Он также обновляет таблицу маршрутизатора новыми адресами, которых еще нет в таблице. Информация о заголовке IP и времени прибытия вводится в таблицу маршрутизации. Маршрутизаторы обычно работают на сетевом уровне модели OSI.

Мост

Мосты используются для соединения двух или более хостов или сегментов сети вместе. Основная роль мостов в сетевой архитектуре — хранение и пересылка кадров между различными сегментами, которые соединяет мост. Они используют аппаратные адреса управления доступом к среде (MAC) для передачи кадров.Посмотрев на MAC-адреса устройств, подключенных к каждому сегменту, мосты могут пересылать данные или блокировать их пересечение. Мосты также могут использоваться для соединения двух физических локальных сетей в более крупную логическую локальную сеть.

Мосты также могут использоваться для соединения двух физических локальных сетей в более крупную логическую локальную сеть.

Мосты работают только на физическом уровне и уровне канала передачи данных модели OSI. Мосты используются для разделения больших сетей на более мелкие участки, располагаясь между двумя физическими сегментами сети и управляя потоком данных между ними.

Мосты во многих отношениях похожи на концентраторы, в том числе в том, что они соединяют компоненты LAN с одинаковыми протоколами.Однако мосты фильтруют входящие пакеты данных, известные как кадры, по адресам перед их пересылкой. Поскольку он фильтрует пакеты данных, мост не вносит изменений в формат или содержимое входящих данных. Мост фильтрует и пересылает кадры в сети с помощью таблицы динамического моста. Таблица мостов, которая изначально пуста, поддерживает адреса LAN для каждого компьютера в LAN и адреса каждого интерфейса моста, который соединяет LAN с другими LAN. Мосты, как и концентраторы, могут быть простыми или многопортовыми.

Мосты в последние годы в основном потеряли популярность и были заменены переключателями, которые обладают большей функциональностью. Фактически, коммутаторы иногда называют «многопортовыми мостами» из-за того, как они работают.

Шлюз

Шлюзы обычно работают на транспортном и сеансовом уровнях модели OSI. На транспортном уровне и выше существует множество протоколов и стандартов от разных поставщиков; шлюзы используются для борьбы с ними. Шлюзы обеспечивают преобразование между сетевыми технологиями, такими как взаимодействие открытых систем (OSI) и протокол управления передачей / Интернет-протокол (TCP / IP).По этой причине шлюзы соединяют две или более автономных сетей, каждая со своими собственными алгоритмами маршрутизации, протоколами, топологией, службой доменных имен, а также процедурами и политиками сетевого администрирования.

Шлюзы выполняют все функции маршрутизаторов и многое другое. Фактически маршрутизатор с дополнительной функцией трансляции является шлюзом. Функция, которая выполняет перевод между различными сетевыми технологиями, называется преобразователем протоколов.

Функция, которая выполняет перевод между различными сетевыми технологиями, называется преобразователем протоколов.

Модем

Модемы (модуляторы-демодуляторы) используются для передачи цифровых сигналов по аналоговым телефонным линиям.Таким образом, цифровые сигналы преобразуются модемом в аналоговые сигналы различных частот и передаются на модем в месте приема. Принимающий модем выполняет обратное преобразование и выдает цифровой сигнал на устройство, подключенное к модему, обычно это компьютер. Цифровые данные обычно передаются в модем или от него по последовательной линии через стандартный интерфейс RS-232. Многие телефонные компании предлагают услуги DSL, а многие операторы кабельного телевидения используют модемы в качестве оконечных устройств для идентификации и распознавания домашних и личных пользователей.Модемы работают как на физическом уровне, так и на уровне канала передачи данных.

Повторитель

Повторитель — это электронное устройство, усиливающее принимаемый сигнал. Вы можете думать о ретрансляторе как об устройстве, которое принимает сигнал и ретранслирует его на более высоком уровне или более высокой мощности, чтобы сигнал мог преодолевать большие расстояния, более 100 метров для стандартных кабелей LAN. Репитеры работают на физическом уровне.

Вы можете думать о ретрансляторе как об устройстве, которое принимает сигнал и ретранслирует его на более высоком уровне или более высокой мощности, чтобы сигнал мог преодолевать большие расстояния, более 100 метров для стандартных кабелей LAN. Репитеры работают на физическом уровне.

Точка доступа

Хотя точка доступа (AP) технически может включать проводное или беспроводное соединение, обычно это беспроводное устройство.Точка доступа работает на втором уровне OSI, уровне канала передачи данных, и может работать либо как мост, соединяющий стандартную проводную сеть с беспроводными устройствами, либо как маршрутизатор, передающий данные от одной точки доступа к другой.

Точки беспроводного доступа (WAP) состоят из передатчика и приемника (приемопередатчика), используемых для создания беспроводной локальной сети (WLAN). Точки доступа обычно представляют собой отдельные сетевые устройства со встроенной антенной, передатчиком и адаптером. Точки доступа используют сетевой режим беспроводной инфраструктуры для обеспечения точки соединения между WLAN и проводной локальной сетью Ethernet. У них также есть несколько портов, что дает вам возможность расширить сеть для поддержки дополнительных клиентов. В зависимости от размера сети может потребоваться одна или несколько точек доступа для обеспечения полного покрытия. Дополнительные точки доступа используются для обеспечения доступа к большему количеству беспроводных клиентов и расширения диапазона беспроводной сети. Каждая точка доступа ограничена своим диапазоном передачи — расстоянием, на котором клиент может находиться от точки доступа и при этом получать полезный сигнал и скорость обработки данных. Фактическое расстояние зависит от стандарта беспроводной связи, препятствий и условий окружающей среды между клиентом и точкой доступа.Точки доступа более высокого уровня имеют антенны с высокой мощностью, что позволяет им увеличивать дальность распространения беспроводного сигнала.

У них также есть несколько портов, что дает вам возможность расширить сеть для поддержки дополнительных клиентов. В зависимости от размера сети может потребоваться одна или несколько точек доступа для обеспечения полного покрытия. Дополнительные точки доступа используются для обеспечения доступа к большему количеству беспроводных клиентов и расширения диапазона беспроводной сети. Каждая точка доступа ограничена своим диапазоном передачи — расстоянием, на котором клиент может находиться от точки доступа и при этом получать полезный сигнал и скорость обработки данных. Фактическое расстояние зависит от стандарта беспроводной связи, препятствий и условий окружающей среды между клиентом и точкой доступа.Точки доступа более высокого уровня имеют антенны с высокой мощностью, что позволяет им увеличивать дальность распространения беспроводного сигнала.

AP могут также предоставлять множество портов, которые можно использовать для увеличения размера сети, возможностей межсетевого экрана и службы протокола динамической конфигурации хоста (DHCP). Таким образом, мы получаем точки доступа, которые представляют собой коммутатор, DHCP-сервер, маршрутизатор и межсетевой экран.

Таким образом, мы получаем точки доступа, которые представляют собой коммутатор, DHCP-сервер, маршрутизатор и межсетевой экран.

Для подключения к беспроводной точке доступа необходимо имя идентификатора набора услуг (SSID). Беспроводные сети 802.11 используют SSID для идентификации всех систем, принадлежащих к одной сети, и клиентские станции должны быть настроены с SSID для аутентификации на AP.Точка доступа может транслировать SSID, позволяя всем беспроводным клиентам в области видеть SSID точки доступа. Однако по соображениям безопасности точки доступа можно настроить так, чтобы они не транслировали SSID, что означает, что администратор должен давать клиентским системам SSID вместо того, чтобы разрешать его автоматическое обнаружение. Беспроводные устройства поставляются с SSID по умолчанию, настройками безопасности, каналами, паролями и именами пользователей. По соображениям безопасности настоятельно рекомендуется как можно скорее изменить эти параметры по умолчанию, поскольку на многих интернет-сайтах перечислены параметры по умолчанию, используемые производителями.

Точки доступа могут быть толстыми или тонкими. Толстые точки доступа, которые иногда еще называют автономными, необходимо вручную настроить с настройками сети и безопасности; тогда они по сути остаются одни, чтобы обслуживать клиентов, пока они не перестанут функционировать. Тонкие точки доступа позволяют выполнять удаленную настройку с помощью контроллера. Поскольку тонкие клиенты не нужно настраивать вручную, их можно легко перенастроить и контролировать. Точки доступа также могут быть управляемыми или автономными.

Заключение

Глубокое понимание типов доступных сетевых устройств может помочь вам спроектировать и построить сеть, которая будет безопасной и хорошо обслуживает вашу организацию.Однако, чтобы обеспечить постоянную безопасность и доступность вашей сети, вам следует тщательно контролировать свои сетевые устройства и активность вокруг них, чтобы вы могли быстро обнаруживать проблемы с оборудованием, проблемы с конфигурацией и атаки.

Джефф — директор по разработке глобальных решений в Netwrix.