Фишинг / Угрозы / Kaspersky.antivirus.lv

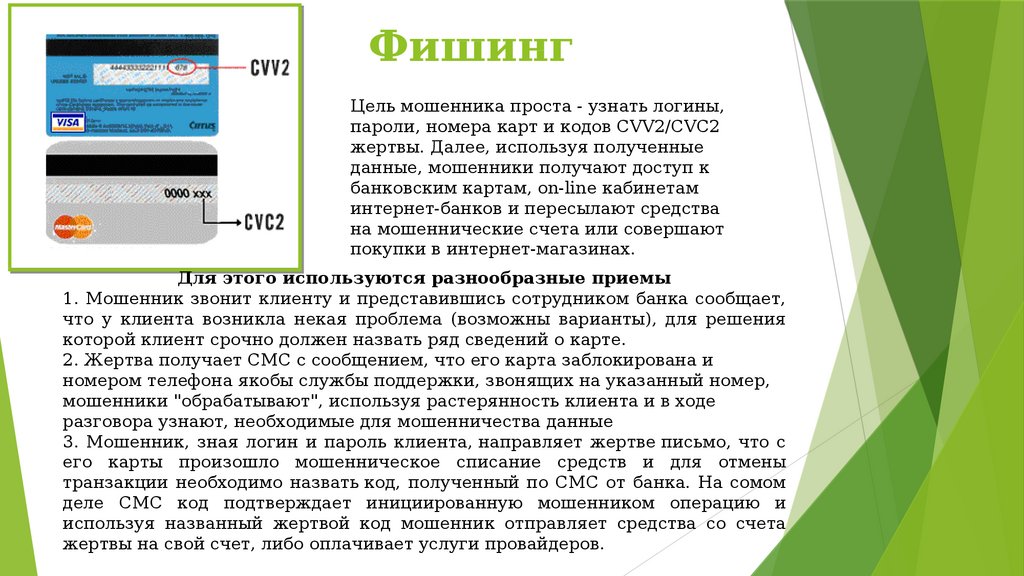

На главную / Угрозы / ФишингФишинг — по-английски означает рыбалка. Но даже если вокруг не видно ни рыбы, ни удочек, улов киберпреступников может быть немалым, тем более что в их арсенале — огромный выбор способов обманом убедить пользователя раскрыть свои конфиденциальные данные. Что такое фишинговая атака?Фишинг – это особый вид компьютерного мошенничества. Фишинг-атаки

организуются следующим образом: киберпреступники создают подложный сайт,

который выглядит в точности так же, как сайт банка или сайт,

производящий финансовые расчеты через интернет. Затем мошенники пытаются

обманным путем добиться, чтобы пользователь посетил фальшивый сайт и

ввел на нем свои конфиденциальные данные – например, регистрационное

имя, пароль или PIN-код. Используя их, злоумышленники крадут деньги со

счетов попавшихся на удочку пользователей. Обычно для привлечения пользователей на подложный сайт используется

массовая рассылка электронных сообщений, которые выглядят так, как будто

они отправлены банком или иным реально существующим финансовым

учреждением, но при этом содержат ссылку на подложный сайт. Пройдя по

ссылке, вы попадаете на поддельный сайт, где вам предлагается ввести

ваши учетные данные. Часто в фишинг-сообщениях используются те же

логотипы и оформление, что и в письмах настоящего банка, а также ссылки,

похожие на реальный адрес банка в интернете. Кроме того, сообщение

может содержать ваше имя, как будто оно действительно адресовано вам

лично. В письмах мошенников обычно приводится правдоподобная причина,

требующая ввода вами на сайте «банка» своих данных. Например, ваш банк

якобы проводит выборочную проверку безопасности учетных записей или

изменил свою компьютерную инфраструктуру, в связи с чем всем клиентам

необходимо заново ввести свои личные данные. Как защититься от фишинговых атак?Соблюдение перечисленных ниже правил (а также советов по защите компьютера от вредоносных программ и хакерских атак, изложенных на других страницах этого раздела) позволит вам успешно противостоять фишинговым атакам.

|

Защита от фишинговых атак | Microsoft Learn

Twitter LinkedIn Facebook Адрес электронной почты

- Статья

- Чтение занимает 4 мин

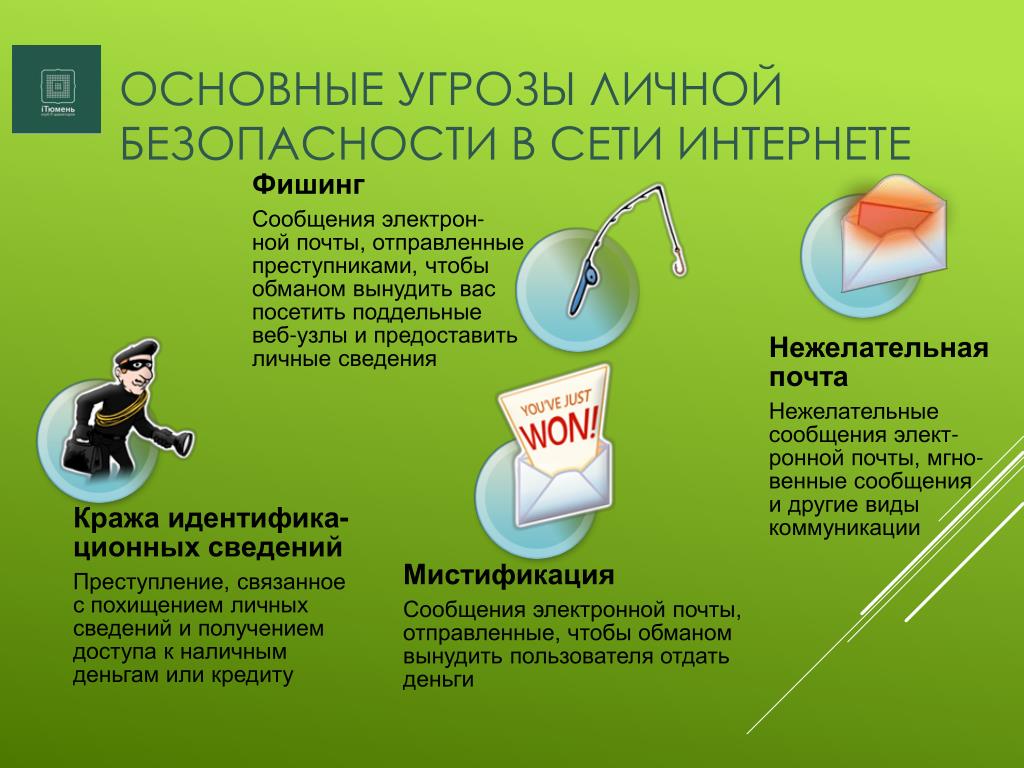

Цель фишинговых атак — кража конфиденциальных сведений с помощью сообщений электронной почты, веб-сайтов, SMS-сообщений и других способов электронного общения. Они пытаются выглядеть как официальное общение от законных компаний или частных лиц.

Они пытаются выглядеть как официальное общение от законных компаний или частных лиц.

Киберпреступники часто пытаются украсть имена пользователей, пароли, данные кредитной карты, данные банковского счета или другие учетные данные. Они используют украденную информацию для злонамеренных целей, таких как взлом, кража личных данных или кража денег непосредственно с банковских счетов и кредитных карт. Информация также может продаваться на киберпреступниках подпольных рынков.

Атаки социальной инженерии предназначены для того, чтобы воспользоваться возможным провалом пользователя в принятии решений. Будьте в курсе и никогда не предоставляйте конфиденциальную или личную информацию по электронной почте или неизвестным веб-сайтам или по телефону. Помните, что фишинговые сообщения предназначены для того, чтобы показаться законными.

Лучшая защита — это осведомленность и образование. Не открывайте вложения или ссылки в незапрошенных электронных письмах, даже если они поступили из распознанного источника.

Предприятия должны обучать и обучать своих сотрудников опасаться любого общения, запрашивающего личную или финансовую информацию. Они также должны поручить сотрудникам немедленно сообщить об угрозе группе безопасности компании.

Вот несколько признаков фишинга:

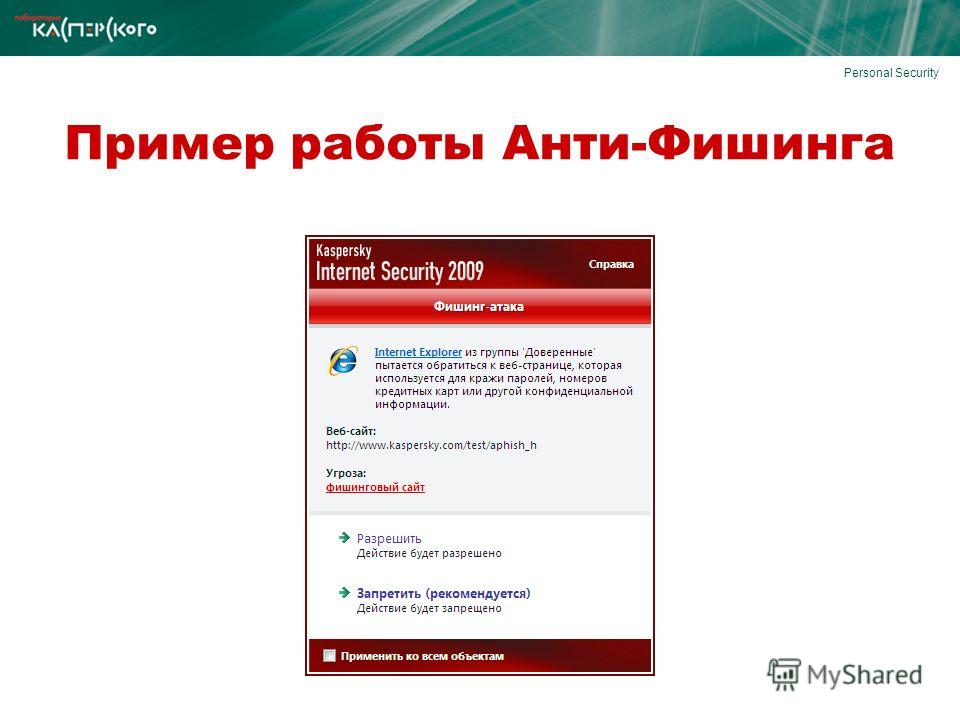

Ссылки или URL-адреса, указанные в сообщениях электронной почты , не указывают на правильное расположение или указывают на сторонний сайт, не связанный с отправителем сообщения. Например, на изображении ниже указанный URL-адрес не соответствует URL-адресу, по которому вы будете отправляться.

Запрос на получение персональных данных , таких как номера социального страхования, банковские или финансовые сведения. В официальных сообщениях обычно не запрашивается личная информация в виде электронного письма.

Элементы на адресе электронной почты будут изменены таким образом, чтобы он был достаточно похож на допустимый адрес электронной почты, но добавил цифры или буквы.

Сообщение непредвиденное и незапрошенное. Если вы вдруг получите электронное письмо от организации или человека, с которым вы редко имеете дело, считайте это сообщение подозрительным.

В сообщении или вложении содержится запрос на включение макросов, настройку параметров безопасности или установку приложений. Обычные сообщения электронной почты не просят вас сделать это.

Сообщение содержит ошибки. Допустимые корпоративные сообщения с меньшей вероятностью содержат типографические или грамматические ошибки или содержат неправильные сведения.

Адрес отправителя не соответствует сигнатуре самого сообщения. Например, сообщение электронной почты должно быть от Марии из Contoso Corp, но адрес отправителя — [email protected].

В поле «Кому» есть несколько получателей , и они кажутся случайными адресами. Корпоративные сообщения обычно отправляются непосредственно отдельным получателям.

Приветствие в самом сообщении не обращается к вам лично. Помимо сообщений, которые ошибочно обращаются к другому человеку, приветствия, которые неправильно используют ваше имя или вытягивают ваше имя непосредственно с вашего адреса электронной почты, как правило, являются вредоносными.

Веб-сайт выглядит знакомым, но есть несоответствия или вещи, которые не совсем правы. Предупреждающие знаки включают устаревшие логотипы, опечатки или просьбу пользователей предоставить дополнительную информацию, которую не запрашивают законные веб-сайты входа.

Открывающаяся страница не является живой страницей, а скорее изображением, которое предназначено для того, чтобы выглядеть так, как сайт, с которым вы знакомы. Может появиться всплывающее окно с запросом учетных данных.

Если вы сомневаетесь, обратитесь к компании по известным каналам, чтобы проверить, являются ли какие-либо подозрительные сообщения электронной почты на самом деле законными.

Программные решения для организаций

Microsoft Edge и Защитник Windows Application Guard обеспечивают защиту от растущей угрозы целевых атак с помощью ведущей в отрасли технологии виртуализации Hyper-V корпорации Майкрософт. Если просматриваемый веб-сайт считается ненадежным, контейнер Hyper-V изолирует это устройство от остальной части сети, тем самым предотвращая доступ к корпоративным данным.

защита Microsoft Exchange Online (EOP) обеспечивает надежность корпоративного класса и защиту от спама и вредоносных программ, сохраняя при этом доступ к электронной почте во время и после чрезвычайных ситуаций. Используя различные уровни фильтрации, EOP может предоставлять различные элементы управления для фильтрации нежелательной почты, такие как элементы управления массовой почтой и международной спамом, что еще больше повысит эффективность служб защиты.

Используйте Microsoft Defender для Office 365 для защиты электронной почты, файлов и интернет-хранилища от вредоносных программ.

Он обеспечивает целостную защиту в Microsoft Teams, Word, Excel, PowerPoint, Visio, SharePoint Online и OneDrive для бизнеса. Защищая от небезопасных вложений и расширяя защиту от вредоносных ссылок, она дополняет функции безопасности Exchange Online Protection, обеспечивая более эффективную защиту нулевого дня.

Он обеспечивает целостную защиту в Microsoft Teams, Word, Excel, PowerPoint, Visio, SharePoint Online и OneDrive для бизнеса. Защищая от небезопасных вложений и расширяя защиту от вредоносных ссылок, она дополняет функции безопасности Exchange Online Protection, обеспечивая более эффективную защиту нулевого дня.

Что делать, если вы стали жертвой фишинга

Если вы считаете, что стали жертвой фишинговой атаки:

- Обратитесь к ИТ-администратору, если вы работаете на рабочем компьютере

- Немедленно измените все пароли, связанные с учетными записями

- Сообщите о любых мошеннических действиях в банк и компанию по кредитным картам

Сообщение о нежелательной почты

Outlook.com. Если вы получили подозрительное сообщение электронной почты с запросом личных сведений, установите флажок рядом с сообщением в папке «Входящие» Outlook. Щелкните стрелку рядом с пунктом Нежелательная почта, а затем выберите Фишинг.

Microsoft Office Outlook. Находясь в подозрительном сообщении, выберите Отчет сообщение на ленте, а затем выберите Фишинг.

Microsoft 365: используйте портал отправки в Microsoft 365 Defender, чтобы отправить пример нежелательной почты или фишинга в корпорацию Майкрософт для анализа. Дополнительные сведения см. в статье Разделы справки сообщить о подозрительном сообщении электронной почты или файле в Корпорацию Майкрософт?.

Рабочая группа по борьбе с фишингом: [email protected]. Группа использует отчеты, созданные из электронных писем, отправленных для борьбы с фишингом и хакерами. В них участвуют поставщики услуг, поставщики безопасности, финансовые учреждения и правоохранительные органы.

Если вы находитесь на подозрительном веб-сайте

Microsoft Edge. Пока вы находитесь на подозрительном сайте, щелкните значок> Дополнительно (.

..)Справка и отзывы>Сообщить о небезопасном сайте. Следуйте инструкциям на отображаемой веб-странице, чтобы сообщить о веб-сайте.

..)Справка и отзывы>Сообщить о небезопасном сайте. Следуйте инструкциям на отображаемой веб-странице, чтобы сообщить о веб-сайте.Internet Explorer. Пока вы находитесь на подозрительном сайте, щелкните значок шестеренки, наведите указатель на пункт Безопасность, а затем выберите Сообщить о небезопасном веб-сайте. Следуйте инструкциям на отображаемой веб-странице, чтобы сообщить о веб-сайте.

- Защита от фишинга

- Тенденции фишинга

Как распознать и избежать мошенничества с фишингом

Мошенники используют электронную почту или текстовые сообщения, чтобы выманить у вас личную и финансовую информацию. Но есть несколько способов защитить себя.

- Как распознать фишинг

- Как защитить себя от фишинговых атак

- Что делать, если вы подозреваете фишинговую атаку

- Что делать, если вы ответили на фишинговое письмо

- Как сообщить о фишинге

Как распознать фишинг

Мошенники используют электронную почту или текстовые сообщения, чтобы попытаться украсть ваши пароли, номера учетных записей или номера социального страхования. Если они получат эту информацию, они могут получить доступ к вашей электронной почте, банковским или другим счетам. Или они могут продать вашу информацию другим мошенникам. Мошенники запускают тысячи подобных фишинговых атак каждый день — и часто они успешны.

Если они получат эту информацию, они могут получить доступ к вашей электронной почте, банковским или другим счетам. Или они могут продать вашу информацию другим мошенникам. Мошенники запускают тысячи подобных фишинговых атак каждый день — и часто они успешны.

Мошенники часто обновляют свои тактики, чтобы не отставать от последних новостей или тенденций, но вот некоторые распространенные тактики, используемые в фишинговых электронных письмах или текстовых сообщениях:

Фишинговые электронные письма и текстовые сообщения часто рассказывают историю, чтобы заставить вас щелкнуть ссылку или открыть вложение. Вы можете получить неожиданное электронное письмо или текстовое сообщение, которое выглядит так, как будто оно отправлено компанией, которую вы знаете или которой доверяете, например банком, кредитной картой или коммунальным предприятием. Или, может быть, это с веб-сайта онлайн-платежей или приложения. Сообщение может быть от мошенника, который может

- сказать, что заметил какую-то подозрительную активность или попытки входа в систему — их нет.

- утверждают, что возникла проблема с вашей учетной записью или платежной информацией —

- говорят, что вам нужно подтвердить некоторую личную или финансовую информацию — вы не

- включите счет-фактуру, которую вы не узнаете — это подделка

- хочет, чтобы вы перешли по ссылке для совершения платежа, но ссылка содержит вредоносное ПО

- говорят, что вы имеете право зарегистрироваться для получения государственного возмещения — это мошенничество

- предлагают купон на бесплатные вещи — это не реально

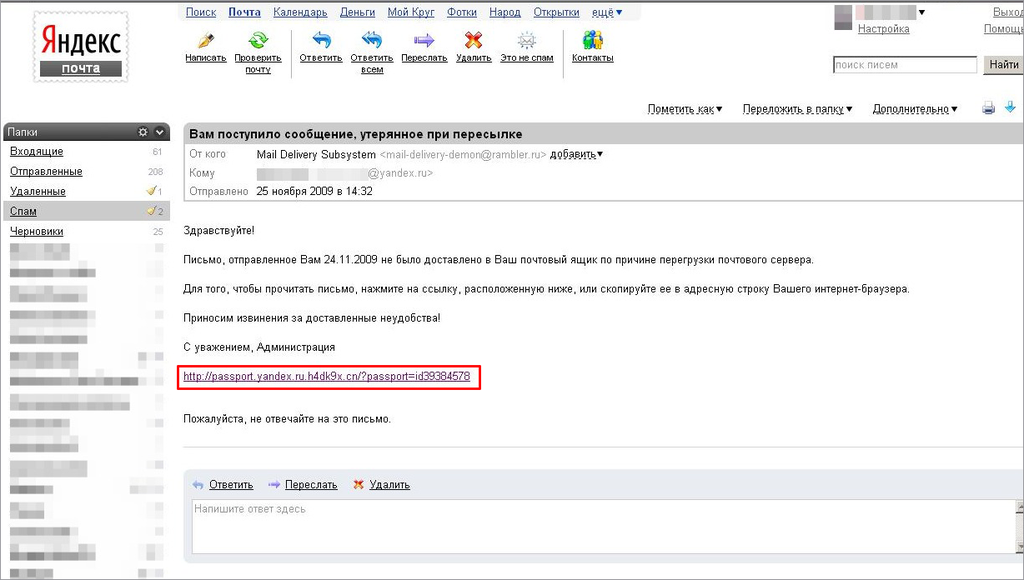

Вот реальный пример фишингового письма:

Изображение

Представьте, что вы увидели это в своем почтовом ящике. На первый взгляд это электронное письмо выглядит настоящим, но это не так. Мошенники, рассылающие подобные электронные письма, надеются, что вы не заметите, что это подделка.

Вот признаки того, что это электронное письмо является мошенническим, несмотря на то, что оно выглядит так, как будто оно отправлено знакомой вам компанией, и даже использует логотип компании в заголовке:

- Электронное письмо содержит стандартное приветствие.

- В сообщении электронной почты говорится, что ваша учетная запись приостановлена из-за проблемы с оплатой.

- В письме предлагается перейти по ссылке, чтобы обновить данные платежа.

В то время как реальные компании могут общаться с вами по электронной почте, законные компании не будут отправлять электронные письма или текстовые сообщения со ссылкой для обновления вашей платежной информации. Фишинговые электронные письма часто могут иметь реальные последствия для людей, которые предоставляют мошенникам свою информацию, включая кражу личных данных. И они могут нанести ущерб репутации компаний, которые они подделывают.

Как защитить себя от фишинговых атак

Ваши фильтры спама в электронной почте могут не допускать многих фишинговых писем в ваш почтовый ящик. Но мошенники всегда пытаются перехитрить спам-фильтры, поэтому дополнительные уровни защиты могут помочь. Вот четыре способа защитить себя от фишинговых атак.

Четыре способа защитить себя от фишинга

1.

Защитите свой компьютер с помощью программного обеспечения безопасности . Настройте автоматическое обновление программного обеспечения, чтобы оно справлялось с любыми новыми угрозами безопасности.

2. Защитите свой мобильный телефон, настроив программное обеспечение на автоматическое обновление. Эти обновления могут обеспечить критически важную защиту от угроз безопасности.

3. Защитите свои учетные записи, используя многофакторную аутентификацию. Некоторые учетные записи обеспечивают дополнительную безопасность, требуя два или более учетных данных для входа в свою учетную запись. Это называется многофакторной аутентификацией. Дополнительные учетные данные, необходимые для входа в учетную запись, делятся на три категории:

.

- то, что вы знаете, например код доступа, PIN-код или ответ на контрольный вопрос.

- то, что у вас есть — например, одноразовый пароль для подтверждения, который вы получаете по СМС, электронной почте или из приложения для проверки подлинности; или ключ безопасности

- то, чем вы являетесь — например, отсканированный отпечаток пальца, сетчатки глаза или лица

Многофакторная аутентификация усложняет мошенникам вход в ваши аккаунты, если они узнают ваше имя пользователя и пароль.

4. Защитите свои данные, создав их резервную копию. Создайте резервную копию данных на своем компьютере на внешний жесткий диск или в облаке. Также сделайте резервную копию данных на своем телефоне.

Что делать, если вы подозреваете фишинговую атаку

Если вы получили электронное письмо или текстовое сообщение с просьбой щелкнуть ссылку или открыть вложение, ответьте на этот вопрос: или знаете человека, который связался со мной?

Если ответ «Нет», это может быть фишинг. Вернитесь назад и ознакомьтесь с советами в Как распознать фишинг и найти признаки фишингового мошенничества. Если вы их видите, сообщите о сообщении, а затем удалите его.

Если ответ «Да», свяжитесь с компанией, используя номер телефона или веб-сайт, который, как вы знаете, является реальным — , а не информацию в электронном письме. Вложения и ссылки могут устанавливать вредоносное вредоносное ПО.

Что делать, если вы ответили на фишинговое электронное письмо

Если вы считаете, что у мошенника есть ваша информация, такая как номер социального обеспечения, кредитной карты или банковского счета, перейдите на IdentityTheft.gov. Там вы увидите конкретные шаги, которые необходимо предпринять на основе утерянной информации.

Если вы считаете, что нажали на ссылку или открыли вложение, которое загрузило вредоносное программное обеспечение, обновите программное обеспечение безопасности вашего компьютера. Затем запустите сканирование и удалите все, что оно идентифицирует как проблему.

Как сообщить о фишинге

Если вы получили фишинговое письмо или текстовое сообщение, сообщите об этом. Информация, которую вы предоставляете, помогает бороться с мошенниками.

- Если вы получили фишинговое письмо по электронной почте , перешлите его в рабочую группу по борьбе с фишингом по адресу [email protected].

- Если вы получили фишинговое текстовое сообщение , перешлите его в СПАМ (7726).

- Сообщите о попытке фишинга в FTC по адресу ReportFraud.ftc.gov.

Что такое фишинг? | ИБМ

Что такое фишинг?

Фишинговые атаки – это мошеннические электронные письма, текстовые сообщения, телефонные звонки или веб-сайты, предназначенные для манипулирования людьми с целью загрузки вредоносного ПО, передачи конфиденциальной информации (например, номеров социального страхования и кредитных карт, номеров банковских счетов, учетных данных для входа) или совершения других действий, раскрывающих себя или свои организации к киберпреступности.

Успешные фишинговые атаки часто приводят к краже личных данных, мошенничеству с кредитными картами, атакам программ-вымогателей, утечке данных и огромным финансовым потерям для частных лиц и корпораций.

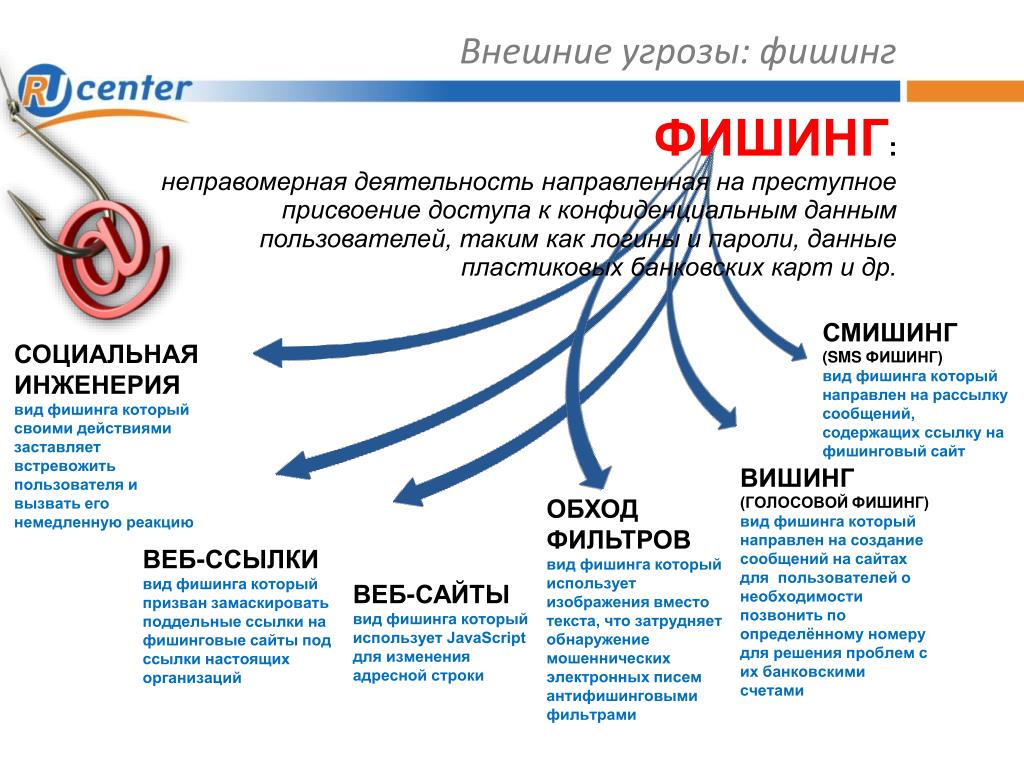

Фишинг — наиболее распространенная форма социальной инженерии, практика обмана, давления или манипулирования людьми с целью отправки информации или активов не тем людям. Атаки социальной инженерии полагаются на человеческие ошибки и тактику давления для достижения успеха. Злоумышленник обычно маскируется под лицо или организацию, которым доверяет жертва — например, коллегу, начальника, компанию, с которой жертва или работодатель жертвы ведет дела, — и создает ощущение безотлагательности, которое побуждает жертву действовать опрометчиво. Хакеры используют эту тактику, потому что обмануть людей проще и дешевле, чем взломать компьютер или сеть.

Атаки социальной инженерии полагаются на человеческие ошибки и тактику давления для достижения успеха. Злоумышленник обычно маскируется под лицо или организацию, которым доверяет жертва — например, коллегу, начальника, компанию, с которой жертва или работодатель жертвы ведет дела, — и создает ощущение безотлагательности, которое побуждает жертву действовать опрометчиво. Хакеры используют эту тактику, потому что обмануть людей проще и дешевле, чем взломать компьютер или сеть.

По данным ФБР, фишинговые электронные письма являются наиболее популярным методом или вектором атаки, используемым хакерами для доставки программ-вымогателей отдельным лицам и организациям. А согласно отчету IBM о стоимости утечки данных за 2021 год, фишинг является четвертой по распространенности и второй по стоимости причиной утечки данных, обходясь компаниям в среднем в 4,65 миллиона долларов США за каждое нарушение.

Типы фишинговых атак

Массовые фишинговые письма Массовый фишинг по электронной почте — наиболее распространенный тип фишинговой атаки. Мошенник создает сообщение электронной почты, которое, как представляется, исходит от крупного, хорошо известного законного бизнеса или организации — национального или глобального банка, крупного интернет-магазина, создателей популярного программного приложения или приложения — и отправляет сообщение миллионам пользователей. получатели. Массовый фишинг по электронной почте — это игра с числами: чем крупнее или популярнее олицетворенный отправитель, тем больше получателей, которые могут быть клиентами, подписчиками или участниками.

Мошенник создает сообщение электронной почты, которое, как представляется, исходит от крупного, хорошо известного законного бизнеса или организации — национального или глобального банка, крупного интернет-магазина, создателей популярного программного приложения или приложения — и отправляет сообщение миллионам пользователей. получатели. Массовый фишинг по электронной почте — это игра с числами: чем крупнее или популярнее олицетворенный отправитель, тем больше получателей, которые могут быть клиентами, подписчиками или участниками.

Фишинговое электронное письмо адресовано теме, которую отправитель, выдававший себя за него, мог бы достоверно затронуть, и которая вызывает сильные эмоции — страх, жадность, любопытство, чувство безотлагательности или нехватки времени — чтобы привлечь внимание получателя. Типичные строки темы включают: «Пожалуйста, обновите свой профиль пользователя», «Проблема с вашим заказом», «Ваши закрывающие документы готовы к подписанию», «Ваш счет прилагается».

В теле письма получателю предлагается предпринять действие, которое кажется совершенно разумным и соответствующим теме, но приведет к разглашению получателем конфиденциальной информации — номеров социального страхования, номеров банковских счетов, номеров кредитных карт, учетных данных — или загрузка файла, который заражает устройство или сеть получателя. Например, получателям может быть предложено «щелкнуть эту ссылку, чтобы обновить свой профиль», но ссылка приведет их на поддельный веб-сайт, где они вводят свои настоящие учетные данные для входа, якобы обновляя свой профиль. Или им может быть предложено открыть вложение, которое кажется законным (например, «invoice20.xlsx»), но которое доставляет вредоносное ПО или вредоносный код на устройство или в сеть получателя.

Целевой фишинг — это фишинговая атака, нацеленная на конкретного человека — обычно человека, имеющего привилегированный доступ к конфиденциальным данным или сетевым ресурсам, или особые полномочия, которые мошенник может использовать в мошеннических или гнусных целях.

Целевой фишер изучает цель, чтобы собрать информацию, необходимую для того, чтобы выдать себя за физическое или юридическое лицо, которому цель действительно доверяет — друг, начальник, коллега, доверенный поставщик или финансовое учреждение — или выдать себя за цель. Социальные сети и сайты социальных сетей, где люди публично поздравляют коллег, одобряют коллег и поставщиков, а также часто делятся информацией о встречах, мероприятиях или планах поездок, стали богатыми источниками информации для исследований в области целевого фишинга.

Вооруженный этой информацией, целевой фишер может отправить сообщение, содержащее конкретные личные данные или финансовую информацию, а также достоверный запрос к цели, например: «Я знаю, что вы уезжаете сегодня вечером в отпуск — не могли бы вы оплатить этот счет? (или перевести USDXXX.XX на этот счет) до закрытия рабочего дня сегодня?»

Некоторые фишинговые электронные письма пытаются собрать еще больше информации в рамках подготовки к более масштабной атаке. Например, в целевом фишинговом сообщении генеральному директору может быть предложено обновить учетные данные своей учетной записи электронной почты, потерянные во время кратковременного сбоя, но вместо этого предоставить ссылку на вредоносный поддельный веб-сайт, предназначенный для кражи этих учетных данных. Имея эти учетные данные, злоумышленник имеет полный доступ к почтовому ящику генерального директора — он может изучить сообщения электронной почты генерального директора для получения дополнительной информации и отправить убедительное мошенническое сообщение непосредственно из учетной записи электронной почты генерального директора, используя фактический адрес электронной почты генерального директора.

Например, в целевом фишинговом сообщении генеральному директору может быть предложено обновить учетные данные своей учетной записи электронной почты, потерянные во время кратковременного сбоя, но вместо этого предоставить ссылку на вредоносный поддельный веб-сайт, предназначенный для кражи этих учетных данных. Имея эти учетные данные, злоумышленник имеет полный доступ к почтовому ящику генерального директора — он может изучить сообщения электронной почты генерального директора для получения дополнительной информации и отправить убедительное мошенническое сообщение непосредственно из учетной записи электронной почты генерального директора, используя фактический адрес электронной почты генерального директора.

Это пример компрометации деловой электронной почты (BEC), особенно опасного типа целевого фишинга, предназначенного для обмана сотрудников компании, чтобы они отправили злоумышленнику очень большие суммы денег или ценные активы. Электронные письма BEC отправляются или кажутся отправленными с учетных записей электронной почты самых высокопоставленных членов бизнеса — или от высокопоставленных сотрудников бизнеса, таких как адвокаты, ключевые деловые партнеры или крупные поставщики — и содержат достаточно подробностей, чтобы их можно было обнаружить. весьма заслуживающий доверия.

весьма заслуживающий доверия.

Целевой фишинг — не единственная тактика получения информации, необходимой для проведения успешной атаки BEC. Хакеры также могут внедрять вредоносное ПО или использовать уязвимости системы, чтобы получить доступ к данным учетной записи электронной почты. Или, если они не могут получить доступ к данным учетной записи, хакеры могут попытаться подделать адрес отправителя, используя адрес электронной почты, настолько похожий на фактический адрес отправителя, что получатель не заметит разницы.

Независимо от тактики, успешные атаки BEC являются одними из самых дорогостоящих кибератак. В одном из самых известных примеров BEC хакеры, выдававшие себя за генерального директора, убедили финансовый отдел его компании перевести почти 50 миллионов евро на мошеннический банковский счет.

Другие приемы и тактики фишинга

SMS-фишинг или смишинг — это фишинг с использованием текстовых сообщений на мобильных устройствах или смартфонах. Наиболее эффективные схемы смишинга являются контекстными, то есть связаны с управлением учетной записью смартфона или приложениями. Например, получатели могут получить текстовое сообщение с предложением подарка в качестве «благодарности» за оплату счета за беспроводную связь или с просьбой обновить информацию о своей кредитной карте, чтобы продолжить использование службы потокового мультимедиа.

Наиболее эффективные схемы смишинга являются контекстными, то есть связаны с управлением учетной записью смартфона или приложениями. Например, получатели могут получить текстовое сообщение с предложением подарка в качестве «благодарности» за оплату счета за беспроводную связь или с просьбой обновить информацию о своей кредитной карте, чтобы продолжить использование службы потокового мультимедиа.

Голосовой фишинг или вишинг — это фишинг посредством телефонного звонка. Благодаря технологии передачи голоса по IP (VoIP) мошенники могут совершать миллионы автоматических звонков в день; они часто используют подделку идентификатора вызывающего абонента, чтобы их звонки выглядели так, как будто они сделаны из законных организаций или местных телефонных номеров. Вишинговые звонки обычно пугают получателей предупреждениями о проблемах с обработкой кредитных карт, просроченных платежах или проблемах с IRS. Звонящие, которые отвечают, в конечном итоге предоставляют конфиденциальные данные людям, работающим на мошенников; некоторые даже в конечном итоге предоставляют удаленное управление своими компьютерами мошенникам на другом конце телефонного звонка.

Фишинг в социальных сетях использует различные возможности платформы социальных сетей для фишинга конфиденциальной информации участников. Мошенники используют собственные возможности обмена сообщениями платформ — например, Facebook Messenger, обмен сообщениями LinkedIn или InMail, Twitter DM — почти так же, как они используют обычную электронную почту и текстовые сообщения. Они также отправляют пользователям фишинговые электронные письма, которые, как представляется, приходят с сайта социальной сети, предлагая получателям обновить учетные данные для входа или платежную информацию. Эти атаки могут быть особенно дорогостоящими для жертв, которые используют одни и те же учетные данные для входа в несколько сайтов социальных сетей, что является слишком распространенной «худшей практикой».

Приложение или обмен сообщениями в приложении . Популярные приложения для смартфонов и веб-приложения (программное обеспечение как услуга или SaaS) регулярно отправляют своим пользователям электронные письма. В результате эти пользователи созрели для фишинговых кампаний, которые подделывают электронные письма от поставщиков приложений или программного обеспечения. Опять же, играя в игру чисел, мошенники обычно подделывают электронные письма из самых популярных приложений и веб-приложений, например. PayPal, Microsoft Office 365 или Teams — чтобы получить максимальную отдачу от фишинга.

В результате эти пользователи созрели для фишинговых кампаний, которые подделывают электронные письма от поставщиков приложений или программного обеспечения. Опять же, играя в игру чисел, мошенники обычно подделывают электронные письма из самых популярных приложений и веб-приложений, например. PayPal, Microsoft Office 365 или Teams — чтобы получить максимальную отдачу от фишинга.

Защита от фишинга

Обучение пользователей и лучшие практикиОрганизациям рекомендуется обучать пользователей тому, как распознавать фишинговые схемы, и разрабатывать передовые методы работы с любыми подозрительными электронными и текстовыми сообщениями. Например, пользователей можно научить распознавать эти и другие характерные признаки фишинговых писем:

— Запросы конфиденциальной или личной информации или обновления профиля или платежной информации

— Запросы на отправку или перевод денег

— Вложения в файлы, которые получатель не запрашивал и не ожидал

— Чувство срочности, явное («Ваш счет будет закрыт сегодня. ..») или неявное (например, требование от коллеги немедленно оплатить счет) угрозы тюремного заключения или другие нереальные последствия

..») или неявное (например, требование от коллеги немедленно оплатить счет) угрозы тюремного заключения или другие нереальные последствия

— Угрозы тюремного заключения или другие нереальные последствия

— Плохая орфография или грамматика

— Непоследовательный или поддельный адрес отправителя

— Ссылки сокращены с использованием Bit.Ly или какой-то другой сервис сокращения ссылок

— Изображения текста, используемые вместо текста (в сообщениях или на веб-страницах, на которые есть ссылки в сообщениях)

Это лишь неполный список; к сожалению, хакеры всегда изобретают новые методы фишинга, чтобы избежать обнаружения. Такие публикации, как ежеквартальный отчет рабочей группы по борьбе с фишингом о тенденциях фишинга (ссылка находится за пределами ibm.com), могут помочь организациям идти в ногу со временем.

Организации также могут поощрять или внедрять передовые методы, которые меньше заставляют сотрудников заниматься фишинговыми расследованиями. Например, организации могут установить и сообщить разъясняющие политики — например, начальник или коллега никогда не отправит по электронной почте запрос на перевод средств. Они могут потребовать от сотрудников проверки любого запроса личной или конфиденциальной информации, связавшись с отправителем или посетив законный сайт отправителя напрямую, используя средства, отличные от тех, которые указаны в сообщении. Кроме того, они могут настаивать на том, чтобы сотрудники сообщали о попытках фишинга и подозрительных электронных письмах в отдел ИТ или службы безопасности.

Они могут потребовать от сотрудников проверки любого запроса личной или конфиденциальной информации, связавшись с отправителем или посетив законный сайт отправителя напрямую, используя средства, отличные от тех, которые указаны в сообщении. Кроме того, они могут настаивать на том, чтобы сотрудники сообщали о попытках фишинга и подозрительных электронных письмах в отдел ИТ или службы безопасности.

Несмотря на лучшее обучение пользователей и строгие передовые методы, пользователи все еще совершают ошибки. К счастью, несколько устоявшихся и новых технологий безопасности конечных точек и сетей могут помочь специалистам по безопасности начать борьбу с фишингом там, где обучение и политика заканчиваются.

— Спам-фильтры объединяют данные о существующих фишинговых атаках и алгоритмах машинного обучения для выявления подозрительных фишинговых писем (и другого спама), затем перемещают их в отдельную папку и отключают все содержащиеся в них ссылки.

— Антивирусное и антивредоносное программное обеспечение обнаруживает и нейтрализует вредоносные файлы или код в фишинговых сообщениях электронной почты.

— Многофакторная проверка подлинности требует по крайней мере одни учетные данные для входа в дополнение к имени пользователя и паролю — например, одноразовый код, отправляемый на мобильный телефон пользователя. Предоставляя дополнительную последнюю линию защиты от фишинга или других атак, которые успешно компрометируют пароли, многофакторная аутентификация может подорвать атаки целевого фишинга и предотвратить BEC.

— Веб-фильтры предотвращают посещение пользователями известных вредоносных веб-сайтов («сайты, внесенные в черный список») и отображают предупреждения всякий раз, когда пользователи посещают подозрительные вредоносные или поддельные веб-сайты.

Централизованные платформы кибербезопасности – например, информация о безопасности и управление событиями (SIEM), обнаружение и реагирование на конечных точках (EDR), обнаружение и реагирование в сети (NDR) и расширенное обнаружение и реагирование (XDR) — объединяют эти и другие технологии с постоянно обновляемыми возможностями анализа угроз и автоматизированного реагирования на инциденты, которые могут помочь организациям предотвращать фишинговые атаки до того, как они достигнут пользователей, и ограничивать влияние фишинговых атак, которые проходят через средства защиты конечных точек или сети.

Связанные решения

IBM Security QRadar XDR Connect

Первое в отрасли комплексное расширенное решение для обнаружения и реагирования (XDR), созданное на основе открытых стандартов и средств автоматизации. XDR Connect обеспечивает глубокую видимость, автоматизацию и контекстную информацию по конечным точкам, сети, облаку и приложениям.

Реагирование на инциденты IBM

Решения IBM Incident Response помогают специалистам по безопасности активно управлять фишингом и другими угрозами и реагировать на них с помощью интеллектуальной координации, полного набора услуг, инструментов, опыта и сотрудников IBM Security X-Force.

Решения для фишинговых атак

Защитите своих сотрудников от фишинговых атак, которые могут поставить под угрозу безопасность вашей организации.

Решения для защиты от программ-вымогателей

Защитите конфиденциальные данные вашей организации от программ-вымогателей, которые могут удерживать их в заложниках, с помощью решений IBM Security.

Решения для обеспечения безопасности с нулевым доверием

Обеспечьте безопасность каждого пользователя, каждого устройства и каждого соединения — каждый раз с помощью решений IBM для обеспечения безопасности с нулевым доверием.

Решения для безопасности и защиты данных

Защитите корпоративные данные в нескольких средах, соблюдайте правила конфиденциальности и упростите операционную сложность с помощью решений для защиты данных.

Отчет IBM Security Trusteer

IBM Trusteer Rapport помогает финансовым учреждениям обнаруживать и предотвращать заражение вредоносным ПО и фишинговые атаки, защищая своих розничных и корпоративных клиентов.

Решения для реагирования на инциденты

Интеллектуальная оркестровка усиливает реагирование на инциденты за счет определения повторяющихся процессов, расширения возможностей квалифицированных аналитиков и использования интегрированных технологий.