Средства обеспечения информационной безопасности

Дата: 08.11.2020. Автор: Артем П. Категории: Прочее

Информация – ценный ресурс для различных компаний, фирм, любых коммерческих и государственных структур, вне зависимости от сферы их деятельности. В связи с этим подобные объекты заинтересованы в том, чтобы создать полноценную и эффективную систему кибербезопасности. Для ее организации требуется применение специализированных и наиболее подходящих средств обеспечения информационной безопасности.

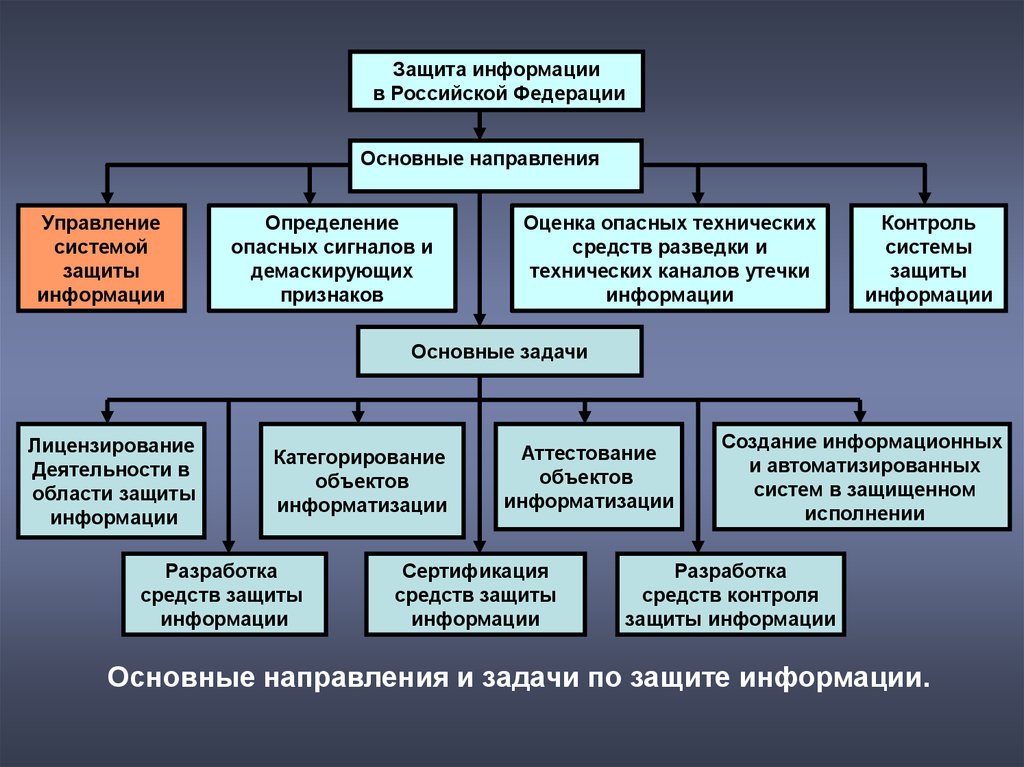

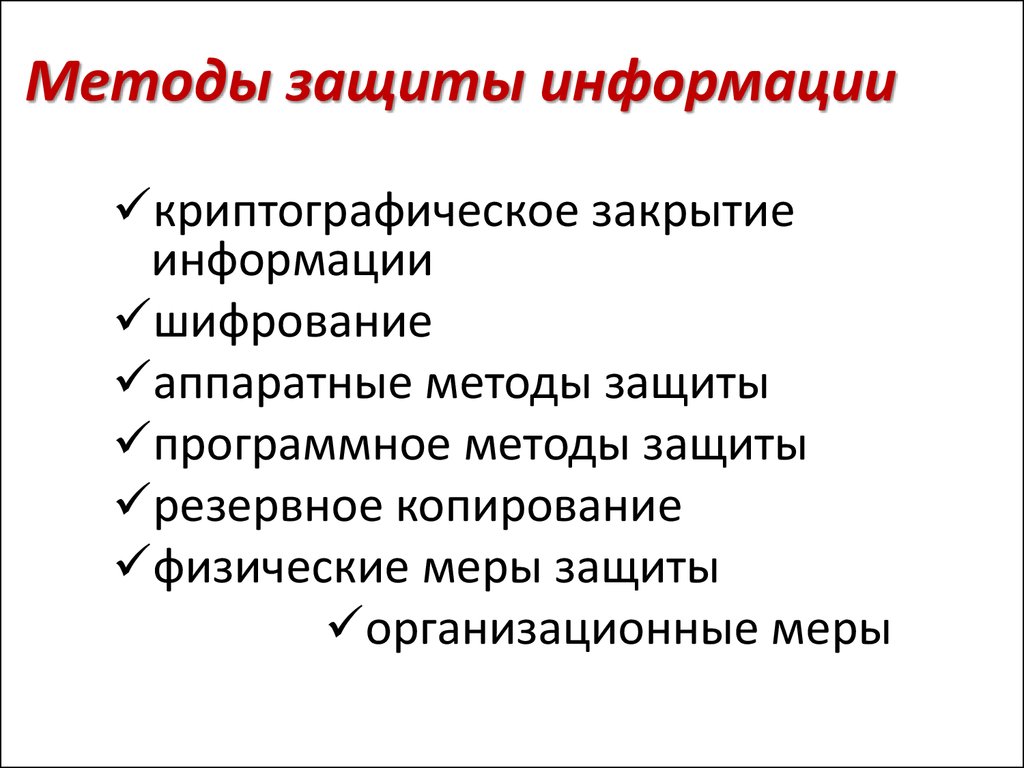

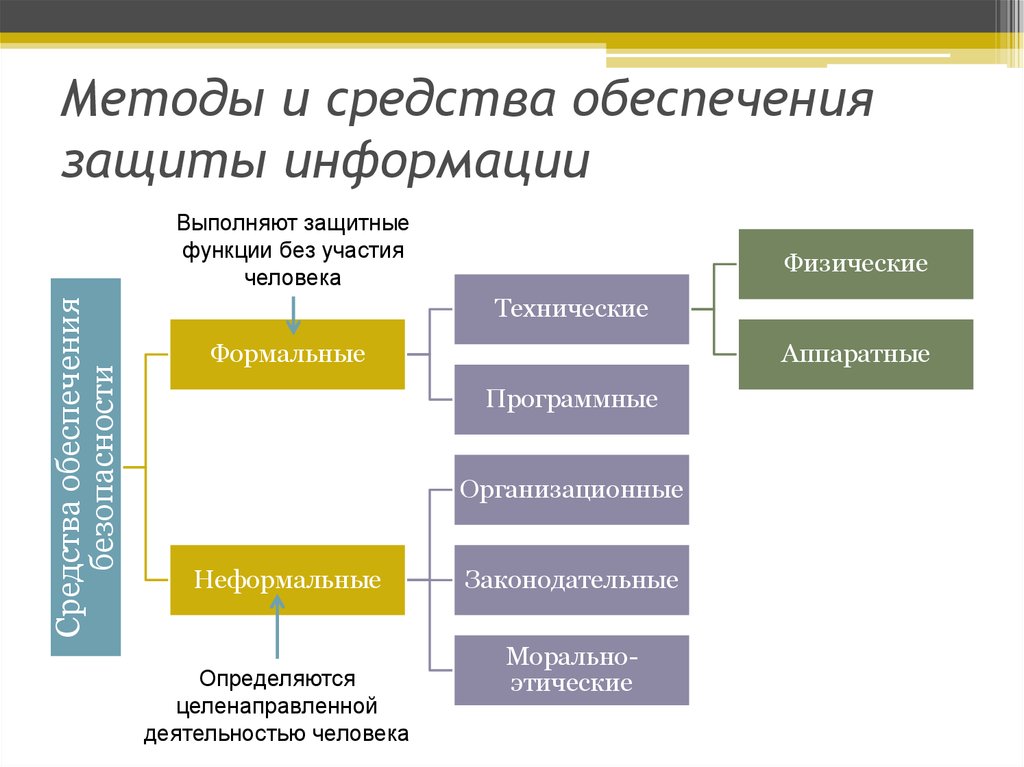

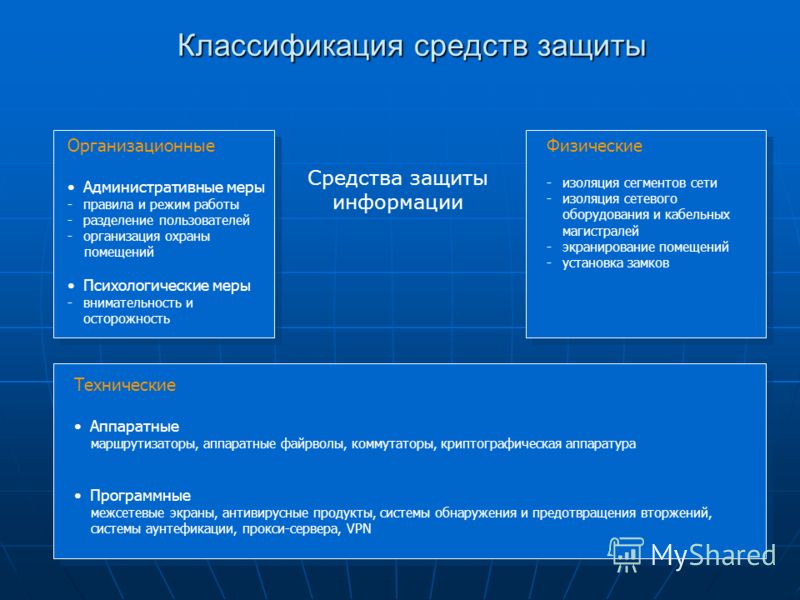

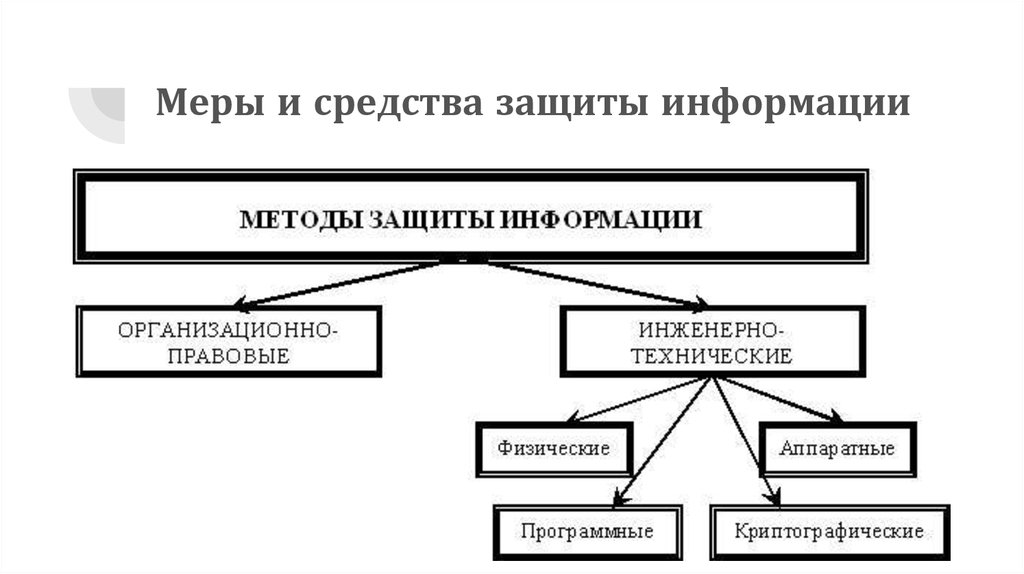

Основная цель системы кибербезопасности – защита информационной системы, сохранность, создание гарантий того, что защищаемые данные будут целостны, не изменены, не разрушены. Процессы обеспечения кибербезопасности реализуются с применением всевозможных защитных механизмов, при формировании которых могут использоваться следующие средства: физические, аппаратные, программные, программно-аппаратные (технические), криптографические, организационные, правовые, морально-этические.

Физические

Физические средства обеспечения информационной безопасности представлены в виде электронного, механического оборудования, которое предназначено для формирования физического препятствия на вероятных путях проникновения и получения несанкционированного доступа нарушителей к определенным составляющим частям системы или информации.

К этой категории также принято относить устройства визуального наблюдения, сигнальное и сигнализирующее оборудование, устройства связи. Физическая кибербезопасность также связана с реализацией защитных мер, защищающих от чрезвычайных происшествий (воспламенение, потоп и т. д.).

Аппаратные

Аппаратные средства обеспечения кибербезопасности – это обширная категория, в которой представлены всевозможные электронные, механические устройства, которые были интегрированы в оборудование автоматизированной информационной системы, либо работающие в качестве автономной аппаратуры, сопряженной с этим оборудованием.

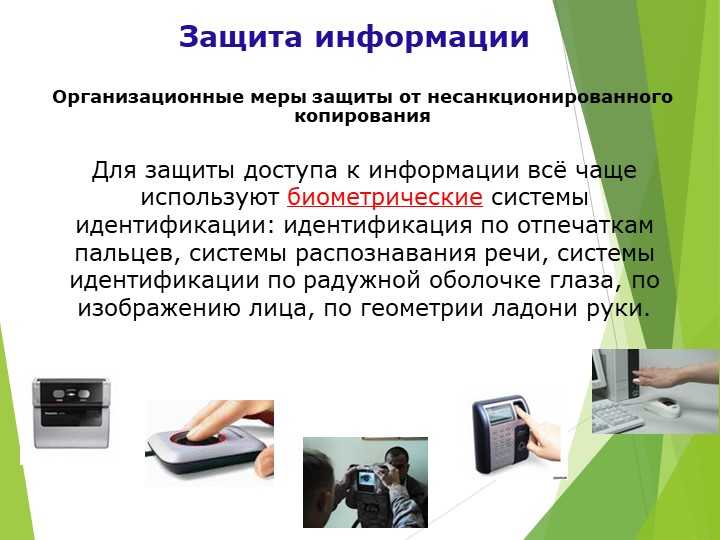

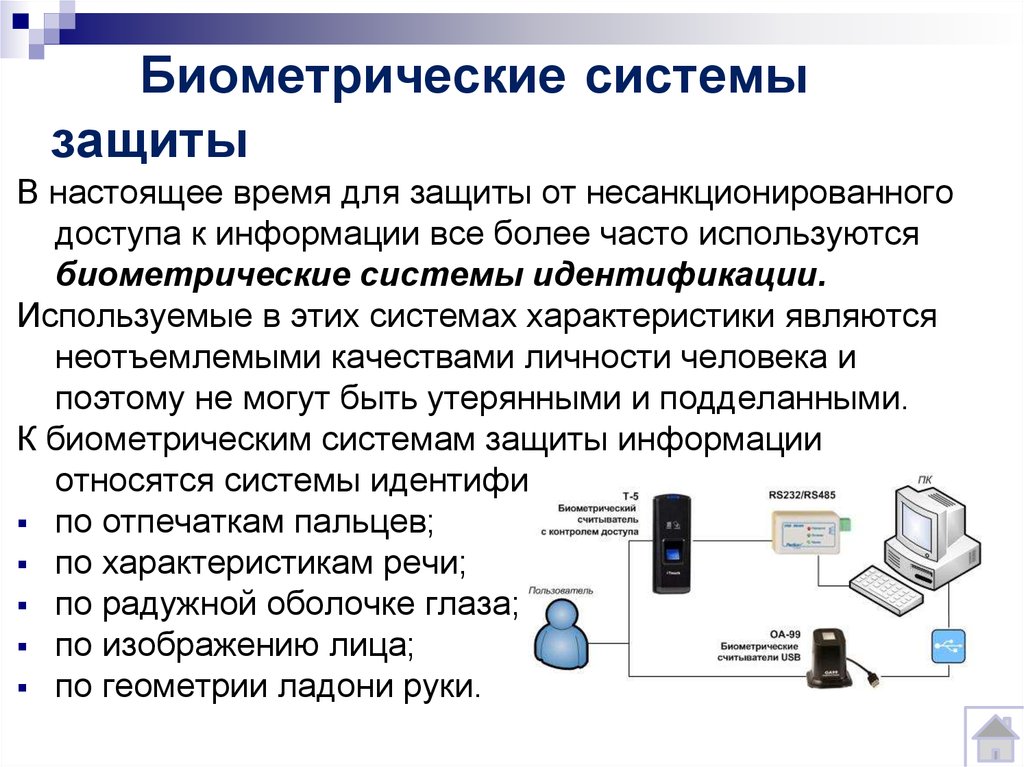

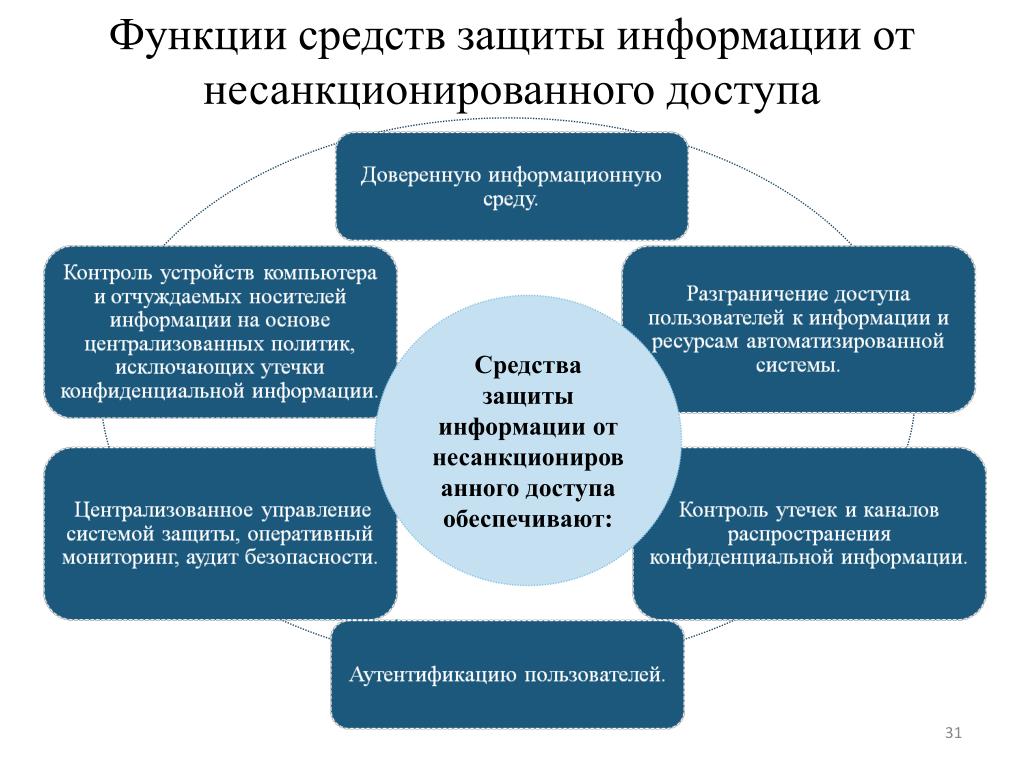

Основная задача аппаратных средств заключается в обеспечении внутренней защиты структурных элементов, систем вычислительной техники (к примеру, центральных процессоров, периферийных устройств, терминалов и т. д.). Всё это может быть реализовано с использованием технологий управления доступом (аутентификационные, идентификационные методы, проверка полномочий субъектов, протоколирование, реагирование на инциденты безопасности и др.).

д.). Всё это может быть реализовано с использованием технологий управления доступом (аутентификационные, идентификационные методы, проверка полномочий субъектов, протоколирование, реагирование на инциденты безопасности и др.).

Программные

Программные средства обеспечения информационной безопасности применяются, чтобы реализовывать логические и интеллектуальные защитные функции. Они могут быть добавлены в состав ПО автоматизированной информационной системы, любо включены в структуру средств, комплексов, систем контрольного оборудования.

Программные средства – один из наиболее востребованных, повсеместно используемых типов защиты, потому что они отличаются своей универсальностью, простотой в эксплуатации, наличием возможностей по их изменению, развитию. Из-за все этого они также считаются наиболее уязвимыми частями защиты инфосистемы компаний. На сегодняшний день реализуется множество видов операционных систем, систем управления БД, сетевых пакетов, пакетов прикладного ПО, которые включают в себя различные средства защиты данных.

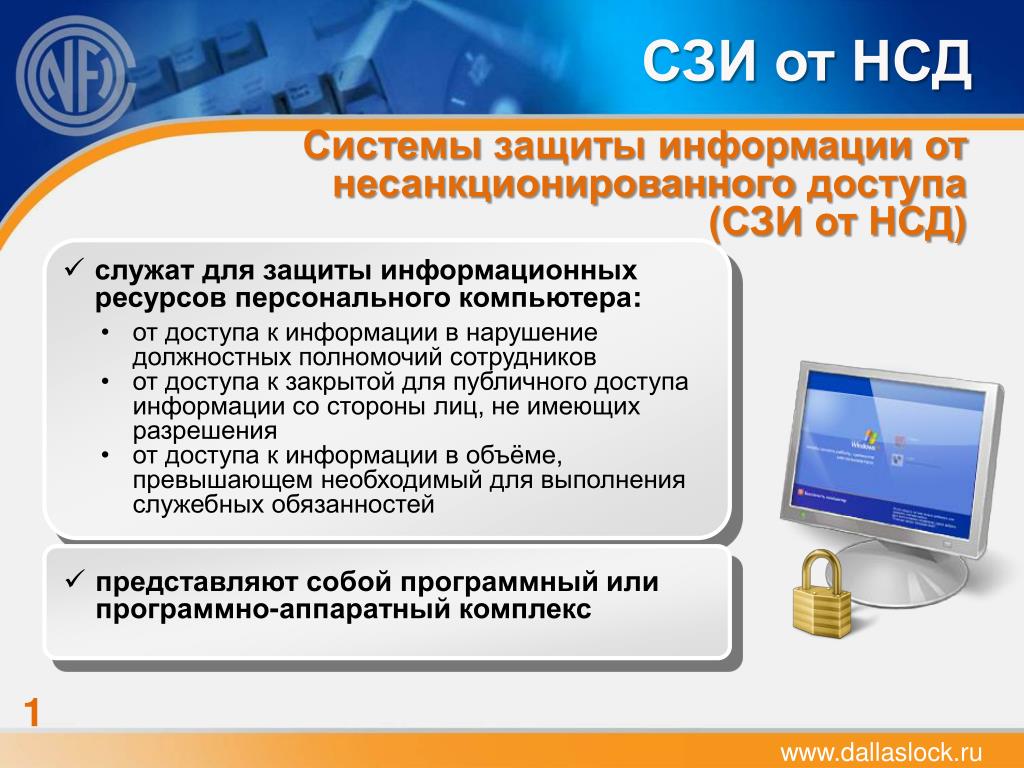

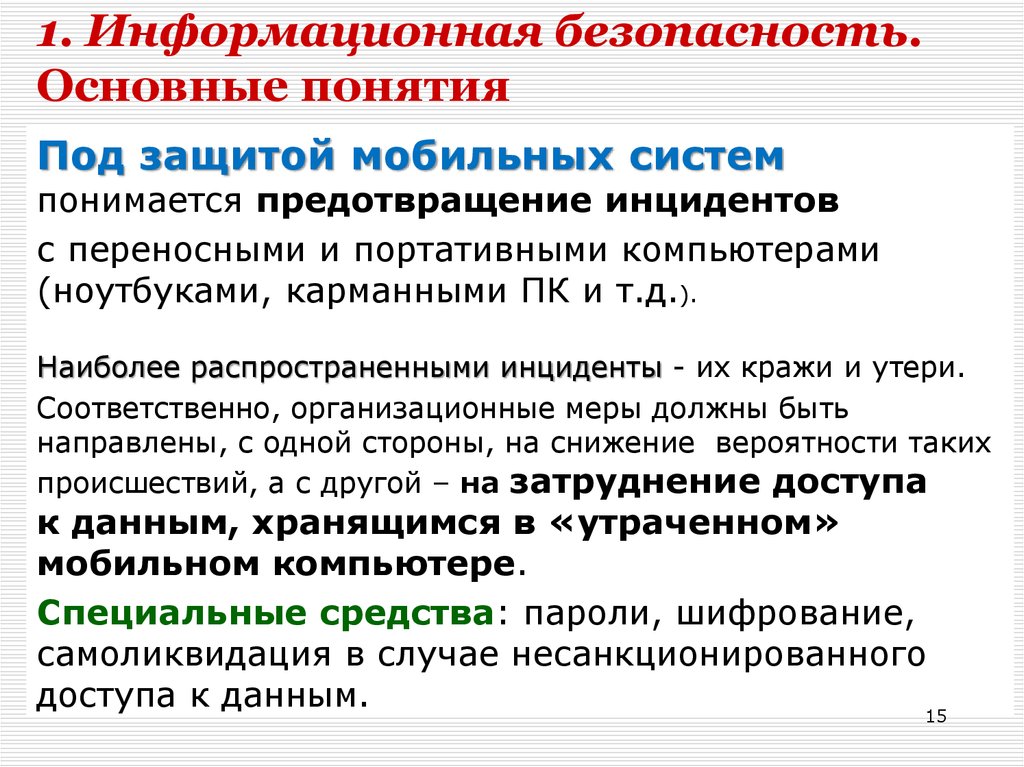

Аппаратно-программные

Аппаратно-программные средства обеспечения кибербезопасности – это разные виды электронных устройств, гаджетов, оборудования, специализированного ПО, которые включены в структуру автоматической системы организации и исполняют самостоятельно или в комбинации с иными средствами функционал защиты (аутентификационные и идентификационные процедуры, процессы разграничения доступа к информационным ресурсам, регистрацию событий, криптографическая защита данных и т. д.).

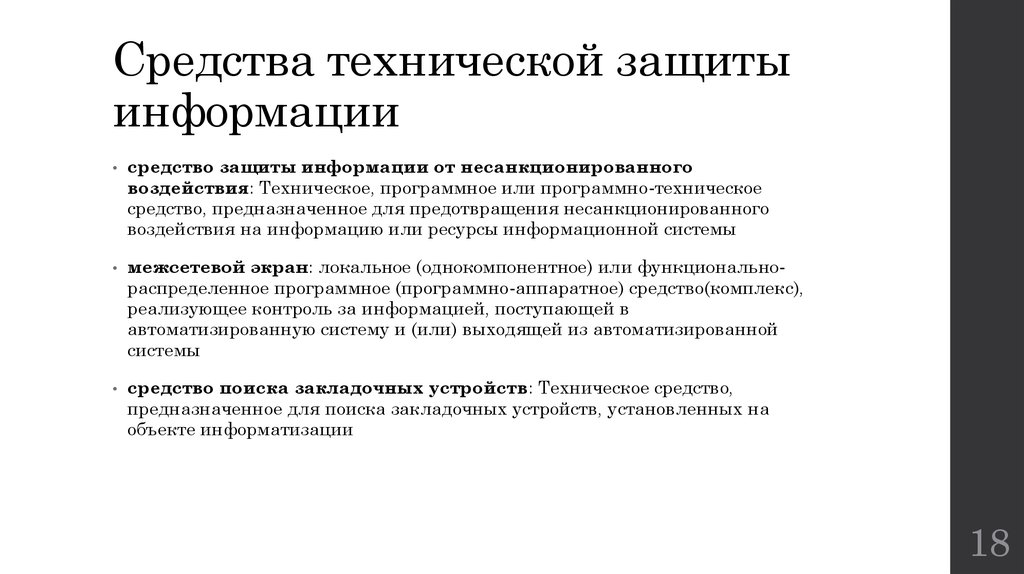

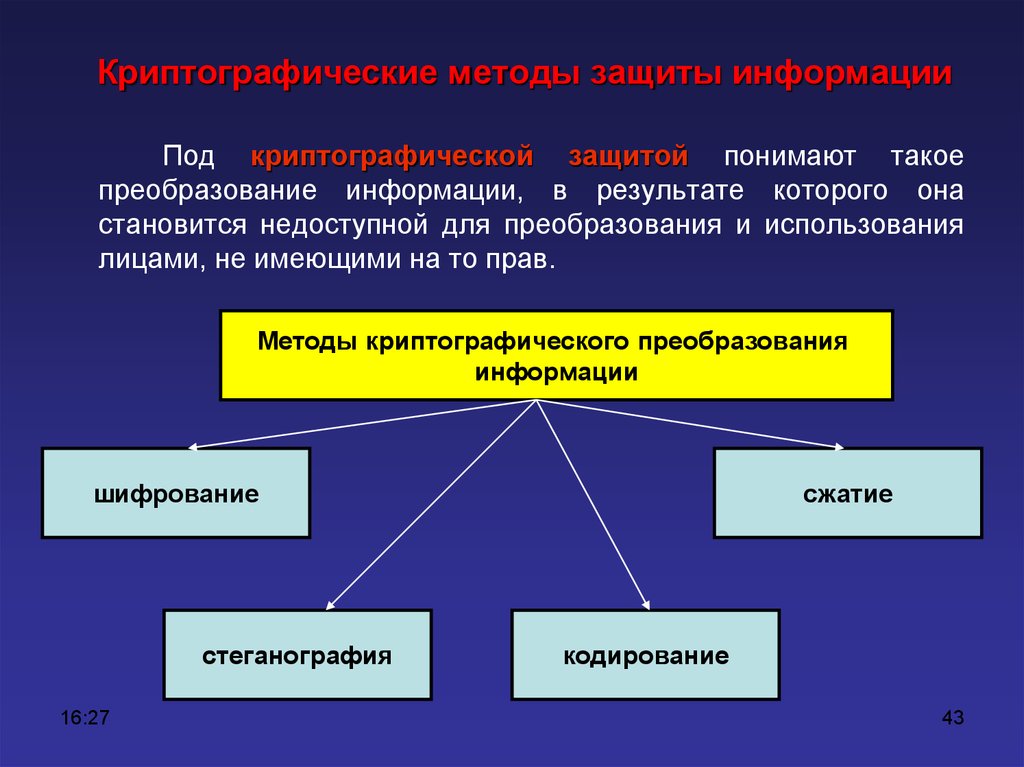

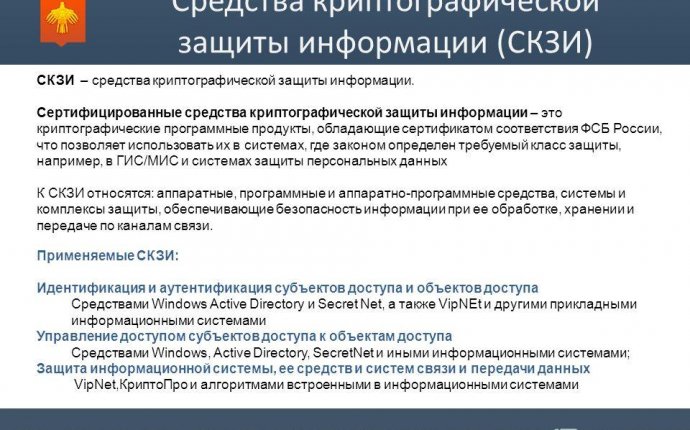

Криптографические

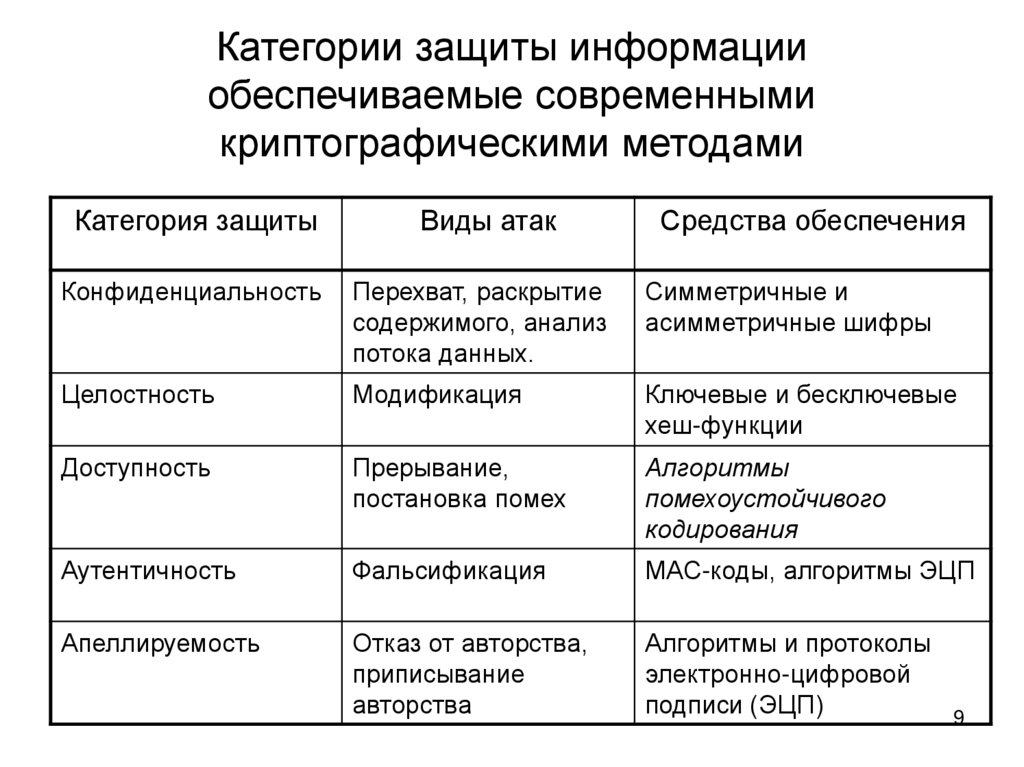

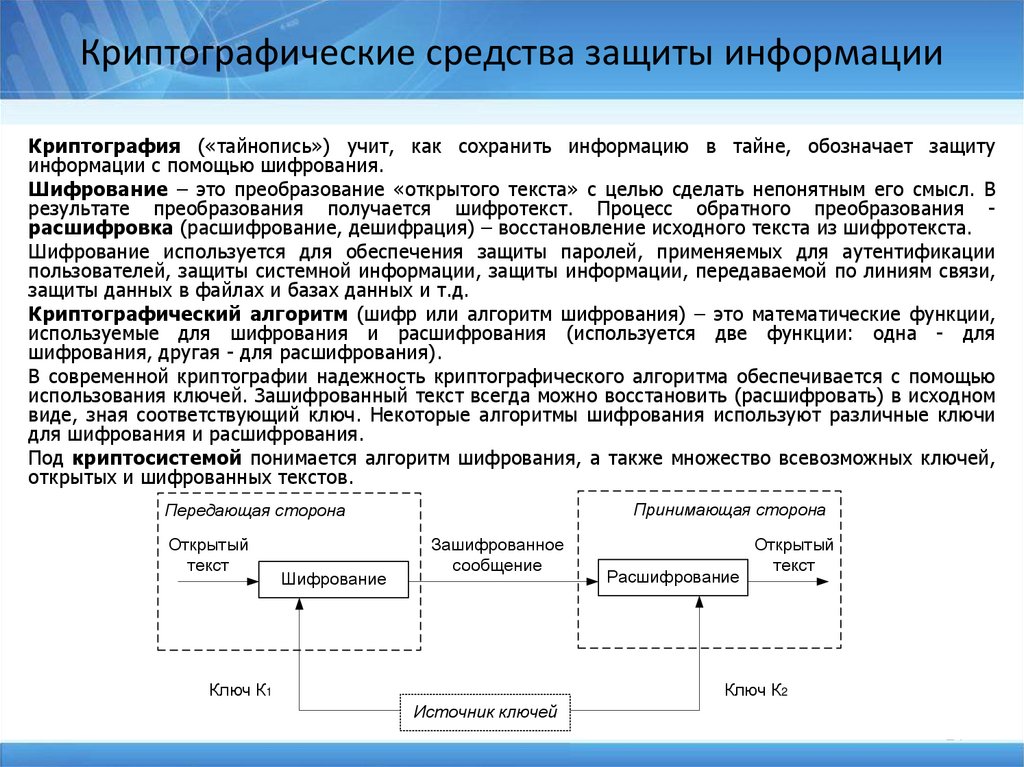

Криптографические средства обеспечения информационной безопасности могут реализовываться с использованием аппаратных и/или программных средств. Криптографические способы защиты данных базируются на принципе их шифрования. Средства криптозащиты данных выполняет криптографическое изменение информации, чтобы обеспечить ее защиту, безопасность. Криптозащита информации, шифрование – один из наиболее важных методов защиты данных.

Административные

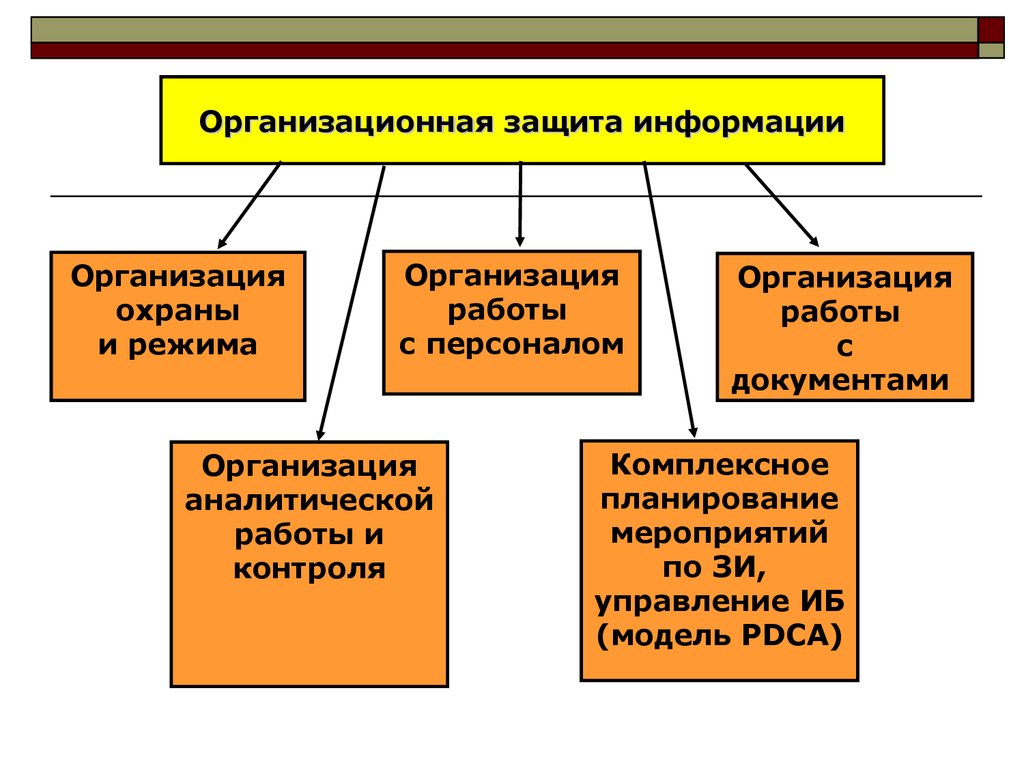

Административные (организационные) средства обеспечения кибербезопасности регламентируют процедуры работы системы обработки информации, процессы использования ресурсов информационной системы, профессиональную деятельность сотрудников организации, порядок взаимодействия работников компании с инфосистемой таким образом, чтобы максимально затруднить или вовсе исключить вероятность реализации актуальных киберугроз, либо свести к минимуму размеры потерь в случае реализации киберугроз.

Основной задачей внедрения административных мер обеспечения кибербезопасности является формирование политики информационной безопасности конкретной организации, а также ее дальнейшее выполнение с выделением всех необходимых для этого ресурсов и полного контроля ее функционирования.

Правовые

Правовые средства обеспечения кибербезопасности – это действующее федеральное законодательство, президентские указы, нормативная документация, требования и техрегламенты регуляторов отрасли. С помощью всей этой официальной документации регламентируются правила взаимодействия с информационными данными, закрепляются права и обязанности участников информационных отношений при обработке, эксплуатации данных, а также устанавливается административная или уголовная ответственность за нарушение законодательства в отрасли.

Благодаря наличию и реализации правовых средств обеспечения информационной безопасности создаются значимые препятствия для неправомерного, незаконного использования конфиденциальных данных. Также с их помощью осуществляется сдерживание возможных нарушителей. Правовые средства обеспечения информационной безопасности являются упреждающими, профилактическими, поэтому требуется проведение систематической разъяснительной работы с сотрудниками организации и обслуживающим персоналом инфосистем.

Также с их помощью осуществляется сдерживание возможных нарушителей. Правовые средства обеспечения информационной безопасности являются упреждающими, профилактическими, поэтому требуется проведение систематической разъяснительной работы с сотрудниками организации и обслуживающим персоналом инфосистем.

Морально-этические

Морально-этические средства обеспечения кибербезопасности представлены в виде общепринятых и/или реализуемых в конкретной организации поведенческих норм и регламентов взаимодействия с информацией (в том числе и с конфиденциальной). Морально-этические нормы традиционно складываются (некоторые уже давно сложились) в процессе распространения электронно-вычислительного оборудования.

Морально-этические нормы необязательны для исполнения, в отличие от законодательных актов. Но несоблюдение подобных норм, принятых в обществе или в конкретной организации, приводит к падению авторитета нарушителя, престижа, а также в целом компании. К категории морально-этических норм относятся как неписаные (к примеру, принципы честности), а также писаные (могут быть оформлены официально в уставе компании, в специальных предписаниях, рекомендациях и т. д.). Морально-этические средства обеспечения кибербезопасности носят строго профилактический характер, поэтому руководству организации требуется формировать внутри коллектива здоровый моральных микроклимат, чтобы снизить вероятность возникновения нарушений в системах информационной безопасности.

д.). Морально-этические средства обеспечения кибербезопасности носят строго профилактический характер, поэтому руководству организации требуется формировать внутри коллектива здоровый моральных микроклимат, чтобы снизить вероятность возникновения нарушений в системах информационной безопасности.

Об авторе Артем П

Представитель редакции CISOCLUB. Пишу новости, дайджесты, добавляю мероприятия и отчеты.

Читать все записи автора Артем П

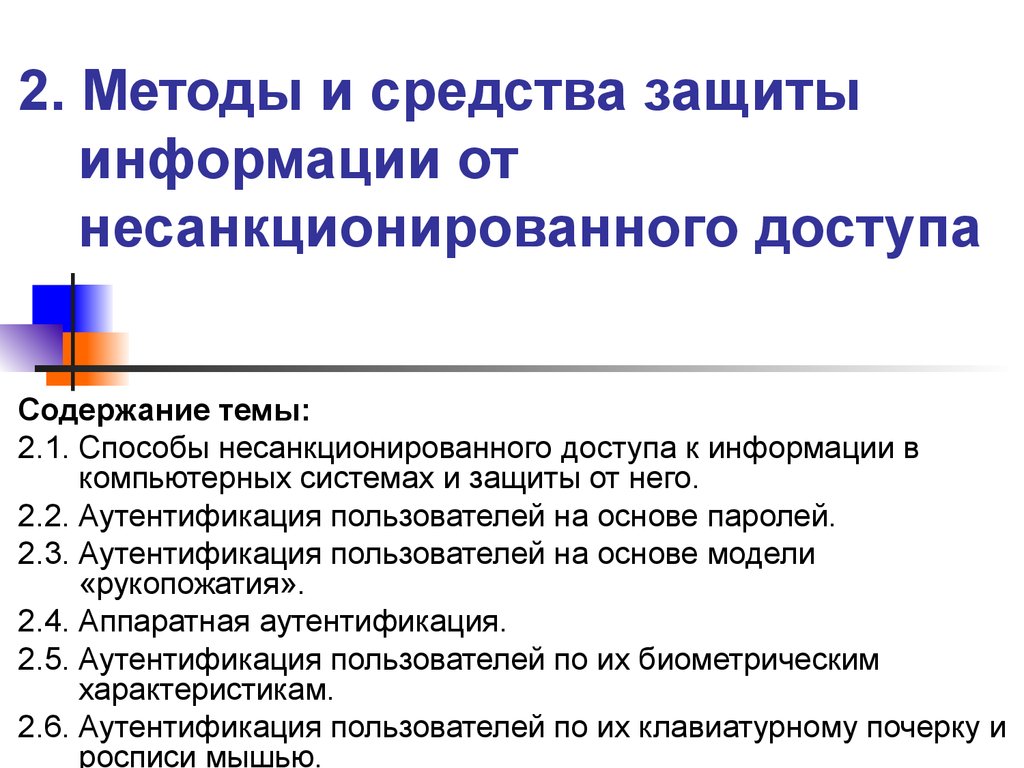

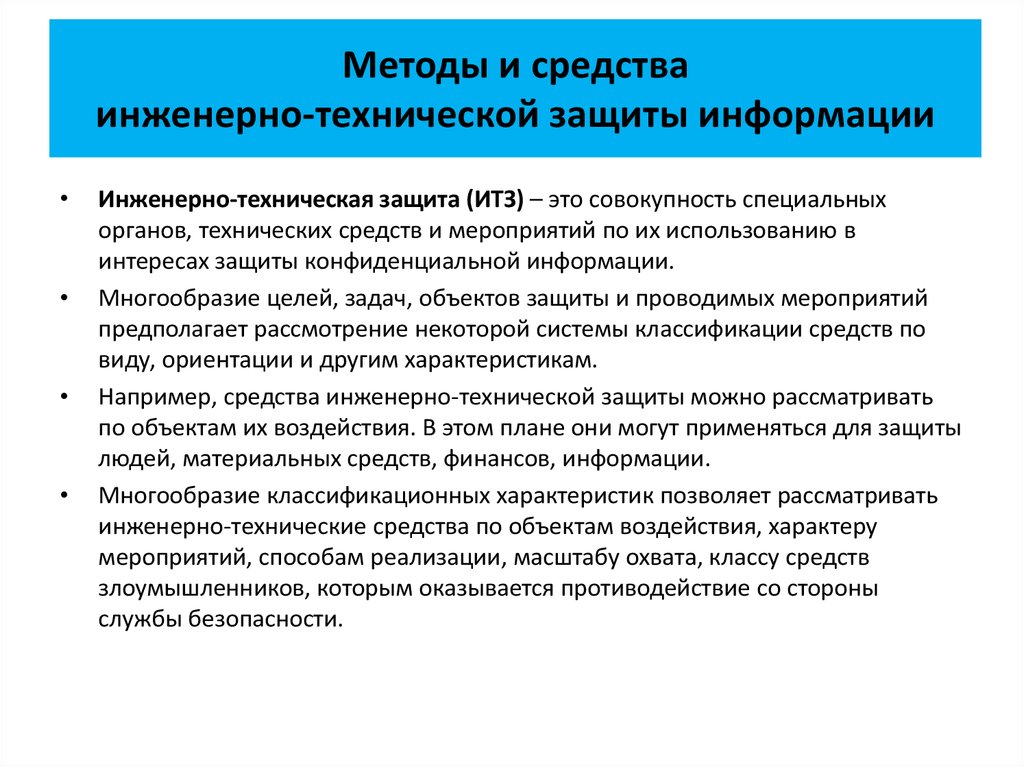

Тема 11. Методы и средства обеспечения ИБ

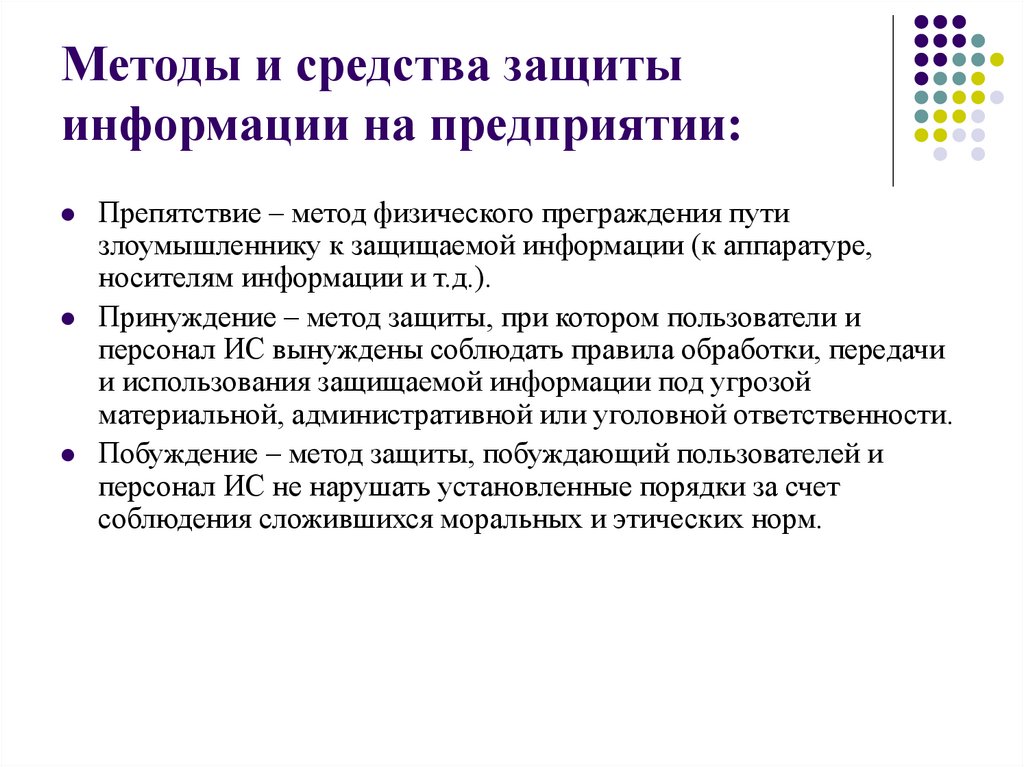

Методы обеспечения ИБ Управление доступом – метод ЗИ регулированием использования всех ресурсов ИС. Управление доступом включает следующие функции защиты:

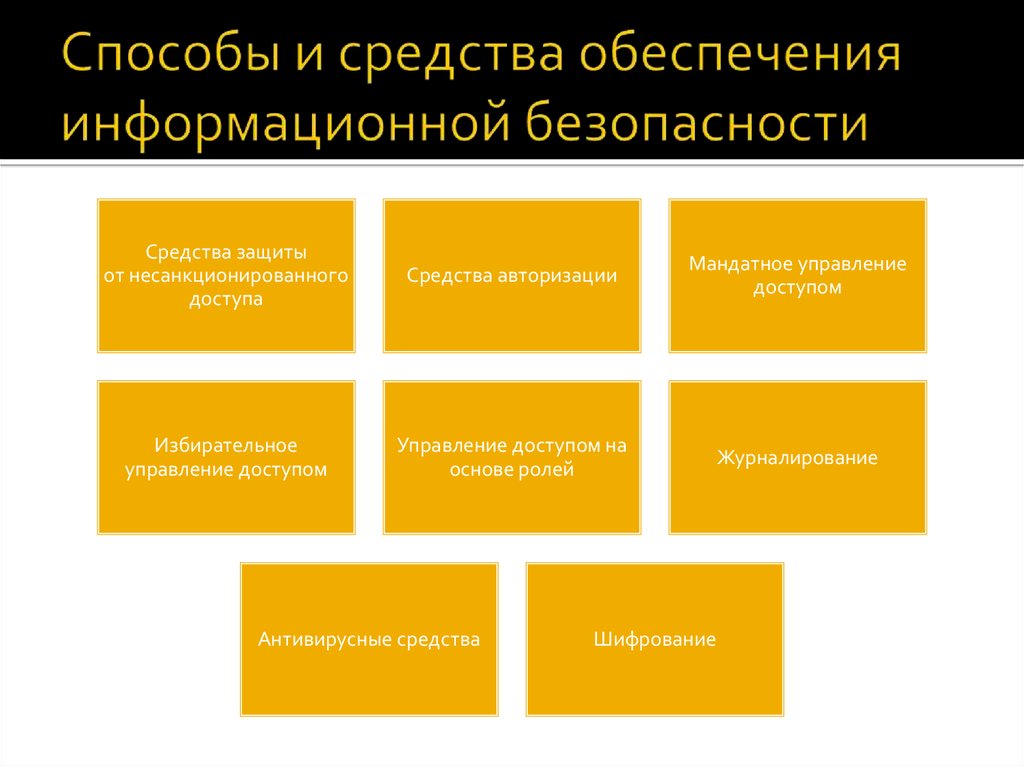

Препятствие – метод физического преграждения пути злоумышленнику к ресурсам ИС. Маскировка – методы криптографической и стеганографической защиты. Регламентация – метод защиты информации, создающий такие условия автоматизированной обработки, хранения и передачи защищаемой информации, при которых возможности несанкционированного доступа к ней сводились бы к минимуму. Принуждение – метод защиты, при использовании которого пользователи и персонал ИС вынуждены соблюдать правила обработки, передачи и использования защищаемой информации под угрозой материальной, административной или уголовной ответственности. Побуждение – такой метод защиты, который побуждает пользователей и персонал системы не нарушать сложившиеся моральные нормы. Перечисленные методы ОБ реализуются на практике применением различных средств защиты, которые делятся на два класса: Формальные – выполняющие защитные функции по заранее определенной процедуре без непосредственного участия человека; Неформальные – определяются целенаправленной деятельностью человека либо регламентируют эту деятельность. Средства защиты информации: Технические средства реализуются в виде электрических, электромеханических и электронных устройств. Делятся на аппаратные и физические. Под аппаратными средствами понимают устройства, встраиваемые непосредственно в аппаратуру ИС, или устройства, которые сопрягаются с этой аппаратурой по стандартному интерфейсу (электронные ключи, схемы аппаратного шифрования). Физические средства реализуются в виде автономных устройств и систем (оборудование сигнализации, двери, решетки). Программные средства представляют собой ПО, специально предназначенное для выполнения функций защиты информации. Данные средства составляли основу механизмов защиты на ранних стадиях развития технологий ИБ. Программные средства по функциям делятся на:

Организационные средства защиты представляют собой организационно-технические и организационно-правовые мероприятия, осуществляемые на всех этапах жизненного цикла ИС (строительство помещений, проектирования ИС, монтаж и наладка оборудования, испытания и эксплуатация). Законодательные средства защиты определяются законами и другими документами, регламентирующими правила использования, обработки и передачи КИ и устанавливающими ответственность за нарушение правил. Морально-этические средства защиты реализуются в виде всевозможных норм, которые складываются по мере развития ИТ. Эти нормы не являются обязательными как законы, но их несоблюдение может привести к потере авторитета или престижа человека или организации. В настоящее время имеются следующие тенденции развития средств ОИБ:

|

44 Лучшие инструменты кибербезопасности, используемые отраслевыми экспертами

ВведениеПоскольку удаленная работа становится новой нормой, каждой организации требуются специалисты по кибербезопасности, владеющие инструментами и методами кибербезопасности, независимо от того, насколько они велики или малы. В настоящее время ни одна организация не может избежать киберугроз и проблем безопасности без хорошей команды кибербезопасности. Хакеры всегда в пути, чтобы найти лазейки в системах безопасности, чтобы поставить компании в бедственное положение и извлечь из этого выгоду. Из 10 стран, наиболее пострадавших от кибератак, Индия занимает 3-е место. Кибербезопасность — это метод защиты сетей и систем от несанкционированного доступа к данным, кражи личных данных и других кибератак с помощью различных инструментов кибербезопасности.

Различные аспекты кибербезопасности, включая безопасность приложений, информационную безопасность, сетевую безопасность, аварийное восстановление, операционную безопасность и т. д., необходимы для обеспечения защиты от множества киберугроз, которые принимают форму программ-вымогателей, вредоносных программ, фишинга и т. д. . Таким образом, инструменты кибербезопасности играют важную роль, когда речь идет о защите конфиденциальных и личных данных предприятий и частных лиц.

д., необходимы для обеспечения защиты от множества киберугроз, которые принимают форму программ-вымогателей, вредоносных программ, фишинга и т. д. . Таким образом, инструменты кибербезопасности играют важную роль, когда речь идет о защите конфиденциальных и личных данных предприятий и частных лиц.

Сетевая безопасность и инструменты безопасности охватывают несколько устройств, технологий и процессов. В своей простейшей форме это набор методов, используемых для защиты системы, доступности, приложений, конфиденциальности, данных и сети от киберугроз. Сетевая безопасность — это актуальная информация, позволяющая избежать несанкционированного доступа к данным, выявить кражу и защититься от кибератак. Информационная безопасность, безопасность приложений, кибербезопасность, операционная безопасность, аварийное восстановление и т. д. — это лишь несколько типов сетевой безопасности.

Каковы преимущества сетевой безопасности? Безопасность сети вызывает все большую озабоченность в современном цифровом явлении. Следовательно, крайне важно иметь систему авторизации и аутентификации для защиты данных и системы от киберугроз, идентификации новых пользователей, мониторинга трафика и одобрения или блокировки несанкционированного доступа. Помимо защиты целостности активов от внешних уязвимостей, сетевая безопасность также предлагает множество других преимуществ, таких как повышение производительности, управление сетевым трафиком, повышение производительности сети, защита конфиденциальности клиентов, завоевание доверия клиентов, снижение вероятности выхода из строя веб-сайтов, и обеспечение безопасного обмена данными между источниками данных и сотрудниками.

Следовательно, крайне важно иметь систему авторизации и аутентификации для защиты данных и системы от киберугроз, идентификации новых пользователей, мониторинга трафика и одобрения или блокировки несанкционированного доступа. Помимо защиты целостности активов от внешних уязвимостей, сетевая безопасность также предлагает множество других преимуществ, таких как повышение производительности, управление сетевым трафиком, повышение производительности сети, защита конфиденциальности клиентов, завоевание доверия клиентов, снижение вероятности выхода из строя веб-сайтов, и обеспечение безопасного обмена данными между источниками данных и сотрудниками.

Сетевая безопасность охватывает широкий спектр функций. Некоторые из его общих возможностей включают в себя:

- Брандмауэры

- Песочница

- Анализ трафика

- Обнаружение вредоносных программ

- Безопасность конечной точки

- Контроль доступа к сети

- Отображение сети и видимость

Таким образом, каждая организация и отрасль должны поддерживать определенный уровень решений сетевой безопасности, чтобы защитить свои уязвимости от постоянно растущих киберугроз.

На рынке доступно множество бесплатных и платных сетевых инструментов, которые можно использовать для повышения безопасности в сети. Ниже перечислены лучшие инструменты кибербезопасности на 2022 год.

- Wireshark

- Кали Линукс

- Джон Потрошитель

- Метасплоит

- Каин и Авель

- Ткпдамп

- Никто

- Форспойнт

- Парос Прокси

- Nmap

- Nessus Professional

- Nexpose

- TrueCrypt

- Netstumbler

- Aircrack-ng

- KeyPass

- КисМАС

- Burp Suite

- Сплунк

- Тор

- Нагиос

- OSSEC

- POf

- Фырканье

- Акунетикс

- Аргус

- GFI LanGuard

- Диспетчер событий безопасности SolarWinds

- Битдефендер

- Вредоносные программы

- ВИПРЕ

- Авира

- LifeLock

- Мимекаст

- Вебру

- Gnu PG: на страже вашей конфиденциальности

- ClamAV

- ОпенВАС

- ОССИМ

- ИПКоп

- BluVector

- Периметр 81

- Антивирус Спарта

- Сиксенс

Кратко опишем все вышеперечисленные средства защиты:

1. Wireshark

Wireshark Wireshark, ранее известная как Ethereal, представляет собой сетевое программное обеспечение с открытым исходным кодом, которое может эффективно анализировать сетевые протоколы и повышать безопасность в режиме реального времени. Поскольку это консольный инструмент для проверки паролей и анализа пакетов, вы можете использовать это программное обеспечение для обеспечения безопасности для анализа сети и мониторинга сетевого трафика в режиме реального времени. Профессионалы по безопасности используют это эффективное программное обеспечение для захвата пакетов данных и проверки функций, которые демонстрируют конкретные пакеты данных, что также помогает выявить слабые места в сетевой безопасности.

2. Kali Linux Kali Linux — один из лучших инструментов тестирования на проникновение для организаций, предназначенный для сканирования их ИТ-систем и сетей на наличие уязвимостей. Этот инструмент кибербезопасности содержит около 300 различных программ, используемых для аудита безопасности. Большинство этих инструментов являются исполняемыми, что просто означает, что пользователи могут контролировать и поддерживать свои системы сетевой безопасности одним щелчком мыши. Наиболее распространенной характеристикой Kali Linux является то, что все типы пользователей, от опытных до новичков, могут использовать ее для усиления своей безопасности в сети. Для его работы не требуется какого-либо определенного набора знаний или степени.

Большинство этих инструментов являются исполняемыми, что просто означает, что пользователи могут контролировать и поддерживать свои системы сетевой безопасности одним щелчком мыши. Наиболее распространенной характеристикой Kali Linux является то, что все типы пользователей, от опытных до новичков, могут использовать ее для усиления своей безопасности в сети. Для его работы не требуется какого-либо определенного набора знаний или степени.

Профессионалы используют John the Ripper для проверки надежности пароля. Этот инструмент может быстро искать сложные шифры, зашифрованные логины и пароли хеш-типа, а также выявлять слабые пароли, которые могут представлять серьезную угрозу для защищенной системы. Программное обеспечение может эффективно работать с системами Windows, DOS, OpenVMS и Unix.

4. Metasploit Metasploit — одно из лучших программ обеспечения безопасности, которое содержит различные инструменты для выполнения услуг тестирования на проникновение. Профессионалы используют этот инструмент для достижения различных целей безопасности, таких как обнаружение уязвимостей в системе, укрепление безопасности компьютерной системы, разработка стратегий киберзащиты и проведение полных оценок безопасности. Эти инструменты тестирования на проникновение могут исследовать различные системы безопасности, включая веб-приложения, серверы, сети и т. д. Metasploit может мгновенно выявлять все новые уязвимости безопасности, как только они появляются, таким образом постоянно поддерживая первоклассную безопасность.

Профессионалы используют этот инструмент для достижения различных целей безопасности, таких как обнаружение уязвимостей в системе, укрепление безопасности компьютерной системы, разработка стратегий киберзащиты и проведение полных оценок безопасности. Эти инструменты тестирования на проникновение могут исследовать различные системы безопасности, включая веб-приложения, серверы, сети и т. д. Metasploit может мгновенно выявлять все новые уязвимости безопасности, как только они появляются, таким образом постоянно поддерживая первоклассную безопасность.

Это инструмент сетевой безопасности для аудита паролей и анализа пакетов, используемый для обнаружения уязвимостей операционной системы Windows. ИТ-специалисты полагаются на это программное обеспечение для усиления безопасности в сети и выявления уязвимостей в пароле безопасности Windows. Вы можете использовать этот бесплатный инструмент, чтобы обнаружить недостатки пароля и исправить их соответствующим образом. «Каин и Авель» содержит множество функций, таких как запись VoIP-соединений, анализ протоколов маршрутизации, декодирование зашифрованных паролей, взлом зашифрованных паролей и т. д. Кроме того, это программное обеспечение очень эффективно в криптоанализе. Вы можете рассмотреть использование этого инструмента безопасности как хорошее начало для всех видов упражнений по анализу пакетов.

«Каин и Авель» содержит множество функций, таких как запись VoIP-соединений, анализ протоколов маршрутизации, декодирование зашифрованных паролей, взлом зашифрованных паролей и т. д. Кроме того, это программное обеспечение очень эффективно в криптоанализе. Вы можете рассмотреть использование этого инструмента безопасности как хорошее начало для всех видов упражнений по анализу пакетов.

Tcpdump является одним из наиболее эффективных средств защиты от перехвата пакетов, используемых для мониторинга и регистрации трафика TCP/IP, подключенного через сеть. Поскольку это инструмент на основе команд, он может эффективно определять сетевую безопасность и содержимое пакетов системного трафика.

7. Nikto Nikto — это программное обеспечение для обеспечения безопасности с открытым исходным кодом, которое обнаруживает веб-уязвимости и предпринимает соответствующие действия. Программное обеспечение содержит базу данных, включающую около 6400 различных угроз. Специалисты по безопасности постоянно обновляют эту базу данных, чтобы пользователи могли легко выявлять новые уязвимости.

Специалисты по безопасности постоянно обновляют эту базу данных, чтобы пользователи могли легко выявлять новые уязвимости.

Forcepoint — это настраиваемый инструмент безопасности, предназначенный в первую очередь для пользователей облачных сред. Инструмент определяет сетевую безопасность, ограничивает доступ пользователей к определенному контенту и блокирует различные попытки вторжения. Администраторы безопасности могут настроить SD-Wan Forcepoint для быстрого отслеживания и быстрого обнаружения сомнительных действий в сети и быстрого принятия соответствующих мер. Инструмент добавляет дополнительный уровень защиты от более серьезных угроз.

9. Paros Proxy Paros Proxy — это инструмент безопасности на основе Java, который содержит множество других инструментов, таких как сканеры уязвимостей, регистраторы трафика, веб-пауки и т. д. Профессионалы используют эти инструменты для сканирования тестов безопасности для выявления веб-уязвимостей и поддержки сетевые действия в режиме реального времени.

Также известный как Network Mapper, Nmap — это бесплатный инструмент для обнаружения сетей и аудита безопасности, который профессионалы используют для сканирования отдельных хостов и больших сетей. Его ключевые функции включают обнаружение неопознанных устройств и выявление сетевых проблем для тестирования уязвимостей безопасности.

11. Nessus ProfessionalNessus Professional — очень полезное сетевое программное обеспечение, используемое для определения безопасности сети, исправления ошибок безопасности системы и улучшения целостности сети. Инструмент может легко обнаруживать уязвимости, такие как неправильные исправления, программные ошибки и общие неправильные настройки безопасности в программных приложениях, ИТ-устройствах и операционных системах, и соответствующим образом управлять ими.

12. Nexpose Nexpose — одно из самых удобных программ для сетевой безопасности, которое предоставляет характеристики в режиме реального времени для обнаружения уязвимостей и устранения возможных слабых мест в сети. Кроме того, Nexpose позволяет пользователям назначать оценку риска обнаруженным уязвимостям, чтобы они могли быть расставлены по приоритетам в соответствии с уровнями серьезности.

Кроме того, Nexpose позволяет пользователям назначать оценку риска обнаруженным уязвимостям, чтобы они могли быть расставлены по приоритетам в соответствии с уровнями серьезности.

TrueCrypt — одно из наиболее широко используемых программ обеспечения безопасности компьютерных систем, используемое для шифрования «на лету». Поскольку это инструмент шифрования, он может легко зашифровать раздел или все устройство хранения и создать виртуальные зашифрованные диски. Инструмент позволяет профессионалам шифровать многоуровневый контент. Вот почему TrueCrypt уже несколько лет остается одним из самых популярных инструментов шифрования, даже не обновляясь.

14. Нетстамблер Netstumbler — это бесплатное сетевое программное обеспечение, которое позволяет ИТ-специалистам выявлять уязвимости в сети, обнаруживать открытые порты в сети и выполнять задачи управления. Программное обеспечение разработано для операционной системы Windows; таким образом, нет возможности для исходных кодов.

Aircrack-ng — это универсальное программное обеспечение для сетевой безопасности, подходящее для повышения общей сетевой безопасности. Инструмент содержит полный набор функций для анализа слабых мест Wi-Fi. Aircrack-ng позволяет пользователям захватывать пакеты данных, подключенные через сеть, для постоянного мониторинга. Кроме того, он позволяет осуществлять захват и внедрение, что крайне важно для оценки сетевых карт и их производительности сетевых карт. Кроме того, ИТ-специалисты могут использовать его для проверки надежности ключей WPA-PSK и WEP.

16. KeyPass KeePass — еще один эффективный инструмент шифрования, используемый для управления идентификацией. Это позволяет пользователям просматривать все связанные учетные записи, используя один пароль. Поскольку этот инструмент сочетает в себе безопасность и удобство, он на голову выше других программ для управления идентификацией. KeePass позволяет системным пользователям создавать мастер-пароль для доступа и присоединения различных учетных записей. KeePass — это очень применимое программное обеспечение в офисных условиях, поскольку пользователи могут использовать его для обнаружения потенциальных рисков, создаваемых человеческими ресурсами.

KeePass — это очень применимое программное обеспечение в офисных условиях, поскольку пользователи могут использовать его для обнаружения потенциальных рисков, создаваемых человеческими ресурсами.

KisMAC — еще один популярный инструмент сетевой защиты, разработанный для обеспечения безопасности беспроводных сетей в операционной системе MAC OS X. Программное обеспечение включает в себя широкий спектр функций, таких как атаки методом грубой силы, использование уязвимостей и т. д., для взлома ключей WPA и WEP. Его функции ориентированы на квалифицированных ИТ-специалистов; таким образом, это может быть не самый лучший вариант для новичков.

18. Burp Suite Burp Suite — это надежное программное обеспечение для обеспечения безопасности компьютерных сетей, используемое для сканирования сетей, выявления критических уязвимостей и повышения сетевой безопасности. Burp Suite поставляется в трех версиях: Enterprise, Community и Professional. «Сообщество» — это бесплатная версия, тогда как «Предприятие» и «Профессионал» — платные версии. Burp Suite — хорошее программное обеспечение для обеспечения безопасности для бизнеса, но оно может дорого стоить малому бизнесу.

«Сообщество» — это бесплатная версия, тогда как «Предприятие» и «Профессионал» — платные версии. Burp Suite — хорошее программное обеспечение для обеспечения безопасности для бизнеса, но оно может дорого стоить малому бизнесу.

Splunk — это универсальное программное обеспечение для обеспечения безопасности компьютерных систем, используемое для мониторинга сетевой безопасности. Инструмент используется как для проведения сетевого анализа в реальном времени, так и для исторического поиска данных об угрозах. Этот удобный инструмент содержит единый пользовательский интерфейс для сбора, индексирования и сбора данных, а также создания предупреждений, отчетов, информационных панелей и графиков в режиме реального времени.

20. Tor Tor — чрезвычайно полезный инструмент безопасности компьютерной системы, который гарантирует, что пользователя невозможно обнаружить. Это дает конфиденциальность пользователям при использовании Интернета. Вот почему трудно отследить их информацию или выяснить их личность в Интернете. Даже если Tor эффективен в предотвращении угроз кибербезопасности, он более полезен для защиты информационной безопасности.

Вот почему трудно отследить их информацию или выяснить их личность в Интернете. Даже если Tor эффективен в предотвращении угроз кибербезопасности, он более полезен для защиты информационной безопасности.

Nagios — еще один широко используемый инструмент для мониторинга сети, который позволяет специалистам по безопасности отслеживать узлы, подключенные к системе и сети, в режиме реального времени. Программное обеспечение предупреждает своих пользователей о любых нарушениях безопасности, происходящих в сети. ICMP, POP3, SMTP, NNTP и HTTP — это лишь некоторые из сетевых служб, которые Nagios эффективно отслеживает.

22. OSSEC OSSEC — это сетевое программное обеспечение с открытым исходным кодом, используемое для обнаружения сетевых проблем и предоставления аналитики в режиме реального времени. Инструмент совместим с различными платформами, такими как Linux, Mac, Windows, VMWare ESX, BSD и т. д.; следовательно, это очень полезно для пользователей.

POF является одним из наиболее распространенных инструментов мониторинга сети, используемых для сканирования сетей и обнаружения узлов операционных систем, подключенных к сети. Кроме того, вы можете использовать его для выполнения различных запросов, поиска имен, проб и т. д. Это оптимизированное программное обеспечение безопасности очень полезно для опытных ИТ-специалистов. Тем не менее, новички могут столкнуться с небольшими трудностями при обучении его использованию.

24. Snort Snort — это программное обеспечение для обеспечения безопасности компьютерных сетей с открытым исходным кодом, используемое для сканирования сетей и предотвращения вторжений в сеть. Эксперты по безопасности используют его для анализа сетевого трафика, чтобы обнаружить признаки попыток вторжения. Инструмент предупреждает пользователей о возможных признаках вторжений и предотвращает их, блокируя вредоносный трафик. Кроме того, вы можете использовать Snort для анализа протоколов, обнаружения частых атак на систему, поиска данных, полученных из трафика, и так далее.

Предприятия часто опасаются, что хакеры могут атаковать безопасность их компьютерных сетей с помощью внутренних угроз/социальной инженерии или непосредственно через брандмауэр. Они уделяют меньше внимания угрозам безопасности, связанным с веб-приложениями, такими как страницы входа, корзины покупок, онлайн-формы и т. д. Именно здесь Acunetix может помочь предприятиям. Инструмент позволяет организациям определять средства защиты от более чем 4500 кибератак, уникальных для приложений и сайтов. Программное обеспечение неоднократно перемещается по системе и выполняет обычные взломы, чтобы проверить эффективность вашей защиты безопасности.

26. Argus ARGUS (система создания и использования записей аудита) — это программное обеспечение для обеспечения безопасности компьютерных сетей с открытым исходным кодом, предназначенное для анализа сетевого трафика. Профессионалы используют Argus для проведения углубленного анализа данных по сети. Инструмент оснащен мощными функциями для предоставления быстрых и полных отчетов.

Инструмент оснащен мощными функциями для предоставления быстрых и полных отчетов.

GFI LanGuard — еще один популярный инструмент сетевой безопасности, который постоянно отслеживает сетевые службы, обнаруживает вторжения в сеть, идентифицирует уязвимости и при необходимости применяет исправления. Программное обеспечение обеспечивает сетевой аудит для обнаружения уязвимостей в компьютерах и мобильных устройствах, подключенных к сети. Программное обеспечение совместимо с различными операционными системами, такими как Mac, Windows и Linux.

28. SolarWinds Security Event Manager SolarWinds — это облачный сетевой инструмент, который помогает повысить безопасность компьютера за счет обнаружения угроз, мониторинга планов безопасности и защиты сети. Этот инструмент кибербезопасности имеет встроенный мониторинг целостности, интуитивно понятный пользовательский интерфейс и панель управления, а также центральную коллекцию журналов, помогая пользователям быстро обнаруживать угрозы и реагировать на них.

Bitdefender — это облачный сетевой антивирус, который помогает защитить вашу систему от различных киберугроз. Инструмент оснащен новейшими методами и технологиями безопасности, необходимыми для защиты личной информации и конфиденциальности в Интернете. Кроме того, программное обеспечение поставляется с функциями защиты от фишинга и защиты от кражи для полной защиты данных в режиме реального времени, конфиденциальности в Интернете и расширенной защиты от угроз.

30. Malwarebytes Malwarebytes — это лучший инструмент сетевой безопасности, используемый для защиты вашей системы от вредоносных веб-сайтов, вредоносных программ, программ-вымогателей и других онлайн-угроз. Malwarebytes может легко обнаруживать и блокировать угрозы, которые не может обнаружить антивирус. В среднем этот инструмент кибербезопасности выявляет и блокирует более 8 000 000 угроз каждый день. Malwarebytes добавляет многоуровневую защиту вашей системе, что делает его одним из лучших инструментов безопасности для дома и офиса.

VIPRE — это один из наиболее широко используемых инструментов кибербезопасности, который без проблем защищает ваш дом и бизнес от вредоносных атак, вредоносных программ и спама. Это поможет вам оставаться в безопасности от новых киберугроз и преступлений.

32. AviraAvira — один из лучших инструментов безопасности для защиты сети, планирования сканирования и фильтрации трафика. Инструмент поставляется с множеством решений, таких как антивирус, VPN и ускорение системы. Следовательно, он предлагает различные меры безопасности, конфиденциальности и защиты в реальном времени во время просмотра веб-страниц, видеочата, голосовых вызовов и т. д.

33. LifeLock LifeLock предлагает комплексную защиту ваших устройств, личной информации, личности и конфиденциальности в Интернете. Профессионалы используют этот инструмент для отслеживания кражи личных данных и угроз, а также для обнаружения, оповещения и блокировки киберпреступлений.

Mimecast — это облачное программное обеспечение для обеспечения безопасности электронной почты и киберустойчивости. ИТ-специалисты используют этот инструмент для различных целей, таких как защита электронной почты, веб-безопасность, защита информации, облачное архивирование и т. д.

35. WebrootWebroot — это облачный инструмент безопасности, который помогает защитить платформы Windows, Mac, Android и iOS от вредоносных киберугроз. Инструмент очень полезен для дома и бизнеса.

36. Gnu PG: на страже вашей конфиденциальности GNU Privacy Guard/GPG — это инструмент с открытым исходным кодом для PGP или инструмента Pretty Good Privacy для шифрования файлов и электронных писем. Это мощный метод шифрования, соответствующий спецификациям OpenPGP, который обеспечивает невероятную безопасность данных. Этот инструмент командной строки включен в основные дистрибутивы Linux, такие как Ubuntu, OpenSUSE, CentOS и Fedora. Итак, наденьте шляпу сегодня и используйте эту невероятную технологию для защиты данных, используя GPG для создания открытых и закрытых ключей на сервере резервного копирования и импорта ключа порта на все серверы данных, с которых должна быть собрана и зашифрована резервная копия.

Итак, наденьте шляпу сегодня и используйте эту невероятную технологию для защиты данных, используя GPG для создания открытых и закрытых ключей на сервере резервного копирования и импорта ключа порта на все серверы данных, с которых должна быть собрана и зашифрована резервная копия.

ClamAV — отличная антивирусная система для сканирования данных из многих источников. Этот антивирус с открытым исходным кодом на уровне хоста защищает отдельные устройства, такие как серверы, ПК и ноутбуки. Он обнаруживает вредоносное ПО, вирусы и опасные трояны, целью которых является кража информации.

38. OpenVAS

OpenVAS — это служба и инструментальная структура, обеспечивающая обширное сканирование уязвимостей, а также решения для управления. Это версия Nessus с открытым исходным кодом. Для обнаружения и удаления вредоносных программ управление уязвимостями можно сочетать с установкой исправлений и управлением конфигурацией.

39. OSSIM

Система управления информацией о безопасности с открытым исходным кодом — это система управления информацией и событиями безопасности, которая включает инструменты с открытым исходным кодом, такие как Snort, OpenVAS, Mrtg, NTOP и Nmap. Это экономичное решение для мониторинга работоспособности и безопасности сети/узла.

Это экономичное решение для мониторинга работоспособности и безопасности сети/узла.

40. IPCop

Периметр — это последняя линия защиты между сетью и интернет-безопасностью. Периметр включает один или несколько брандмауэров для защиты сети. IPCop — это дистрибутив брандмауэра на базе Linux, предназначенный для защиты сетей. Он может работать на отдельных машинах или за брандмауэром интернет-провайдера. Другие функции, предоставляемые IPCop, включают DNS-сервер, прокси-сервер и DHCP-сервер.

41.BluVector Лучше всего подходящий для средних и крупных организаций, BluVector представляет собой инструмент обнаружения вторжений в сеть на основе искусственного интеллекта, машинного обучения и спекулятивного выполнения кода, который предлагает расширенное обнаружение угроз в режиме реального времени. Три элемента BluVector Cortex, а именно механизмы обнаружения на основе ИИ, интеллектуальная поддержка принятия решений и структура коннекторов, позволяют ему реагировать на безфайловые и файловые вредоносные программы, а также обнаруживать, анализировать и сдерживать такие угрозы, как Zero. вредоносное ПО и программы-вымогатели.

вредоносное ПО и программы-вымогатели.

После своего запуска Perimeter 81 быстро стал популярным среди экспертов по кибербезопасности благодаря расширенным функциям сетевой безопасности. Это программное обеспечение предоставляет организации множество инструментов кибербезопасности, чтобы укрепить свою позицию против широкого спектра возможных угроз. Perimeter 81 оптимизирует процесс контроля и обеспечения целостности сети организации, включая проверку состояния устройства, веб-фильтрацию, доступ к сети с нулевым доверием и многофакторную аутентификацию. С Perimeter 81 вы получаете облачный инструмент Cyber Security с множеством функций безопасности, которые значительно упрощают сетевую безопасность и управление, а также довольно прост в установке и использовании.

43. Антивирус Sparta Антивирус Sparta предлагает комплексную защиту для полной защиты вашей системы. Программное обеспечение создано с использованием передовой технологии искусственного интеллекта для защиты среды вашего устройства от потенциальных угроз. Он позволяет защитить ваши онлайн-данные от вредоносных программ, вирусов, троянов и фишинговых веб-сайтов, а также удалить вредоносное ПО и другие угрозы одним щелчком мыши. Sparta Antivirus — это надежная защита для вас и ваших близких, которой доверяют эксперты по кибербезопасности.

Он позволяет защитить ваши онлайн-данные от вредоносных программ, вирусов, троянов и фишинговых веб-сайтов, а также удалить вредоносное ПО и другие угрозы одним щелчком мыши. Sparta Antivirus — это надежная защита для вас и ваших близких, которой доверяют эксперты по кибербезопасности.

Syxsense Secure объединяет в единой облачной консоли сканирование системы безопасности, управление исправлениями и исправлением, что позволяет специалистам по ИТ и сетевой безопасности предотвращать нарушения безопасности с помощью единого решения для защиты конечных точек. Его функция «Сканирование на наличие уязвимостей» позволяет предотвращать киберугрозы, используя данные сканера безопасности, сканируя проблемы с авторизацией, реализацию безопасности и статус антивируса.

Вывод В современном цифровом мире, где доступ к данным стал проще, риск стать объектом кибератак также увеличился в геометрической прогрессии. Единственный способ обеспечить безопасность вашей системы и сети 24 часа в сутки 7 дней в неделю — это обновить инструменты кибербезопасности. Выше мы перечислили лучшие инструменты кибербезопасности, которые помогут вам обеспечить безопасность вашей системы и данных, снизить уровень утечки данных, избежать кибератак и защитить вашу ИТ-инфраструктуру. Если вы хотите построить карьеру в области кибербезопасности, вы можете просмотреть наши Программа последипломного образования в области кибербезопасности !

Единственный способ обеспечить безопасность вашей системы и сети 24 часа в сутки 7 дней в неделю — это обновить инструменты кибербезопасности. Выше мы перечислили лучшие инструменты кибербезопасности, которые помогут вам обеспечить безопасность вашей системы и данных, снизить уровень утечки данных, избежать кибератак и защитить вашу ИТ-инфраструктуру. Если вы хотите построить карьеру в области кибербезопасности, вы можете просмотреть наши Программа последипломного образования в области кибербезопасности !

- Почему кибербезопасность важна в 2020 году

- Типы киберпреступлений, о которых следует знать в 2020 году

- 5 ролей FSMO в Active Directory: простое руководство

Инструменты кибербезопасности (Руководство 2022 г.)

КАК СТАТЬ АНАЛИТИКОМ ПО КИБЕРБЕЗОПАСНОСТИ (Руководство 2022 г.)

Карьерный справочник аналитика кибербезопасности BrainStation — это ваш первый шаг к карьере в этой области. Узнайте, какие инструменты чаще всего используют аналитики кибербезопасности.

Узнайте, какие инструменты чаще всего используют аналитики кибербезопасности.

Станьте аналитиком по кибербезопасности

Поговорите с консультантом по обучению, чтобы узнать больше о курсе сертификации по кибербезопасности в BrainStation.

Нажимая «Отправить», вы принимаете наши Условия.

Не удалось отправить! Обновить страницу и повторить попытку?

Аналитики кибербезопасности используют в своей работе различные инструменты, которые можно разделить на несколько категорий: мониторинг сетевой безопасности, шифрование, веб-уязвимости, тестирование на проникновение, антивирусное программное обеспечение, обнаружение сетевых вторжений и анализаторы пакетов.

Средства мониторинга сетевой безопасности

Эти инструменты используются для анализа сетевых данных и обнаружения сетевых угроз. Примеры инструментов включают Argus, Nagios, Pof, Splunk и OSSEC.

Средства шифрования

Шифрование защищает данные путем скремблирования текста таким образом, что он становится нечитаемым для неавторизованных пользователей.

Средства сканирования веб-уязвимостей

Эти программы сканируют веб-приложения для выявления уязвимостей в системе безопасности, включая межсайтовые сценарии, инъекции SQL и обход пути. Примеры инструментов включают Burp Suite, Nikto, Paros Proxy и SQLMap.

Тестирование на проникновение

Тестирование на проникновение, также известное как «пентест», имитирует атаку на компьютерную систему с целью оценки безопасности этой системы. Примеры инструментов тестирования на проникновение включают Metasploit, Kali Linux, Netsparker и Wireshark.

Антивирусное программное обеспечение

Это программное обеспечение предназначено для поиска вирусов и других вредоносных программ, включая программы-вымогатели, черви, шпионское ПО, рекламное ПО и трояны. Примеры инструментов включают Norton 360, Bitdefender Antivirus, Norton AntiVirus, Kapersky Anti-Virus и McAfee Total Protection.

Обнаружение вторжения в сеть

Система обнаружения вторжений (IDS) отслеживает сетевой и системный трафик на предмет необычной или подозрительной активности и уведомляет администратора в случае обнаружения потенциальной угрозы. Примеры инструментов включают Snort, Security Onion, SolarWinds Security Event Manager, Kismet и Zeek.

Анализаторы пакетов

Анализатор пакетов, также называемый анализатором пакетов, анализатором протокола или анализатором сети, используется для перехвата, регистрации и анализа сетевого трафика и данных. Примеры инструментов включают Wireshark, Tcpdump и Windump.

Инструменты брандмауэра

Лучшие пакеты управления безопасностью брандмауэра включают Tufin, AlgoSec, FireMon и RedSeal.

Услуги управляемого обнаружения

Управляемые службы обнаружения анализируют и заблаговременно обнаруживают и в конечном итоге устраняют киберугрозы. Предупреждения исследуются, чтобы определить, требуются ли какие-либо действия.

Программное обеспечение для кибербезопасности

Независимо от того, являетесь ли вы аналитиком по кибербезопасности, отвечающим за интернет-безопасность крупной компании, или просто обычным человеком, стремящимся обеспечить целостность своих конфиденциальных данных и мобильных устройств, использование правильного программного обеспечения для кибербезопасности является важной частью любой стратегии кибербезопасности.

Учитывая растущую важность кибербезопасности, неудивительно, что существует бесчисленное множество программных решений и инструментов кибербезопасности, обещающих защитить компании и частных лиц от целого ряда возможных онлайн-угроз.

Некоторые инструменты кибербезопасности предлагают целостный пакет безопасности с охватом целого ряда уязвимостей и угроз безопасности, в то время как другие решения безопасности сосредоточены конкретно на таких областях, как сетевая безопасность, безопасность конечных точек, анализ угроз, защита брандмауэра, системы обнаружения вторжений, защита от вредоносных программ, управление уязвимостями, управление внешней поверхностью атаки и многое другое.

- Средства мониторинга кибербезопасности

- Программное обеспечение для анализа пакетов

- Программное обеспечение для мониторинга безопасности сети

- Программное обеспечение для оценки уязвимостей

- Программное обеспечение для обнаружения вторжений сети

- Программное обеспечение для мониторинга сотрудников

- Программное обеспечение для шифрования

- Программное обеспечение для личного цибербельности

- SiteLock

- SolarWinds Security Event Manager

- Heimdal Security

- Wireshark

- Nagios

- Nessus Professional

- Acunetix

- Snort

- Teramind

- AxCrypt

- Bitdefender Total Security

- TotalAV Cyber Security

- Norton LifeLock

- Управление уязвимостями

- Сканирование и резервное копирование веб-сайтов

- Сеть доставки контента обеспечивает высокий трафик с нулевым временем задержки

- Безопасность веб-приложений

- Поддерживает различные среды CMS, включая WordPress, Drupal, Magento, WooCommerce и др.

- . Автомобильное обнаружение и ответ угрозы

- Централизованный сборщик журналов

- Простой в использовании приборной панели

- Мониторинг целостности файлов

- COREDENCISIC AGLOVENTION .

- .

- .

- .

- .

- .

- .

- . ..Stury.

- .

- . .shipless

- .

- .

Heimdal Security

Heimdal предлагает полный набор решений для кибербезопасности. У предприятий есть возможность либо выбирать отдельные продукты для обеспечения безопасности, либо инвестировать в унифицированную платформу угроз Heimdal, преимущество которой заключается в упрощении ваших ИТ-операций и рационализации ряда операций кибербезопасности, включая защиту конечных точек, управление доступом и безопасность электронной почты.

Heimdal также предлагает программное обеспечение для предотвращения киберугроз и антивирусное программное обеспечение для личного домашнего использования.

Heimdal имеет

- Удаленное управление рабочим столом

- Профилактика мошенничества по электронной почте

- Оценка уязвимостей

- Защита от Admordation .

Программное обеспечение анализатора пакетов

Wireshark

Wireshark, самый популярный в мире анализатор сетевых протоколов, дает микроскопическое представление о вашей сетевой активности.

Используя Wireshark, вы можете проверять сотни протоколов и просматривать захваченные сетевые данные, используя графический интерфейс пользователя (GUI) или утилиту TShark в режиме TTY (телетайп). Особенности Wireshark многие другие

- Расширенный анализ VoIP

- Экспорт результатов в XML, PostScript, CSV или обычный текст

- Мониторинг всех критически важных компонентов инфраструктуры, включая приложения, сетевые протоколы, операционные системы и т. д. персонал, заинтересованные стороны и пользователи

- Расширенные функции корпоративной версии включают доступ к веб-консоли сервера, развертывание уведомлений, отчеты об уровне обслуживания и автоматический вывод хоста из эксплуатации

- Неограниченное количество оценок

- Может быть развернут на различных платформах, включая Raspberry Pi

- Динамически компилируемые подключаемые модули ускоряют и повышают эффективность сканирования

- Доступ к 5 функциям создания отчетов -тренинг по продукту с более чем 60 целевыми видеороликами

- Молниеносное сканирование с автоматическим определением приоритета наиболее опасных уязвимостей

- Одновременное сканирование нескольких сред

- Руководство по исправлению

- Выполнение автоматического сканирования даже в труднодоступных областях, включая одностраничные приложения, сайты с большим количеством сценариев, созданные на основе JavaScript, области, защищенные паролем, и несвязанные страницы

- Локальное или облачное развертывание

- Совместимость со всеми типами операционных систем и оборудования

- Выполнение анализа трафика в реальном времени и многое другое

- Функции предотвращения потери данных Teramind включают оптическое распознавание символов (OCR), снятие отпечатков пальцев и обнаружение содержимого для обнаружения утечки данных

- Предотвращайте внутренние угрозы, автоматизируя обнаружение рисков и блокируя любое нежелательное поведение сотрудников

- Инструменты мониторинга сотрудников показывают производительность на индивидуальном уровне, использование социальных сетей, время, потраченное на проекты, и многое другое

- Termind также предлагает программное обеспечение для обеспечения безопасности для определенных отраслей, включая здравоохранение, финансы службы и правительство

- Не требует знания шифрования

- Мобильное шифрование, позволяющее шифровать и расшифровывать файлы с мобильных устройств (включая телефоны Android, iPhone и планшеты)

- Управляйте своими паролями и получайте доступ к ним

- Поощряйте командную работу, позволяя пользователям AxCrypt получать доступ к защищенным файлам с помощью пароля

- Защита в режиме реального времени от кражи важных данных

- Анализ и предотвращение сетевых угроз

- Расширенная защита от угроз

- Многоуровневая защита от программ-вымогателей

- Расширенный родительский контроль

- Защита от вирусов и угроз безопасности в режиме реального времени

- Настройка интеллектуального сканирования по расписанию для обеспечения безопасности вашей системы и данных

- Мониторинг ваших личных учетных записей электронной почты на предмет утечки данных ваш онлайн-аккаунт и быстро сохраните данные для входа в несколько браузеров с TotalAV Password Vault

- Оповещения о личных данных и номерах социального страхования

- Мониторинг захвата телефона

- Оповещения о преступлениях, совершенных от вашего имени

- Кредитные отчеты и рейтинги

- Мониторинг названия дома

- Мониторинг социальных сетей

. современных команд безопасности, это 13 лучших программ и инструментов кибербезопасности:

Средства мониторинга кибербезопасности

SiteLock

SiteLock обеспечивает комплексную защиту веб-сайта от вредоносных киберугроз, включая веб-приложения и код вашего сайта.

В зависимости от того, на какой платный план вы подписаны — каждый предлагает 30-дневную бесплатную пробную версию — вы можете использовать SiteLock для ежедневного сканирования вашего веб-сайта на наличие вредоносных программ, вирусов и других угроз безопасности, прежде чем воспользоваться функцией автоматического удаления вредоносных программ платформы. .

Функции SiteLock

SolarWinds Security Event Manager

SolarWinds предлагает исчерпывающий набор решений в области кибербезопасности для выполнения широкого спектра функций, включая безопасность и анализ сетевого трафика, управление базами данных, управление системами, ИТ-безопасность и управление ИТ-услугами, управление приложениями и многое другое. .

.

Security Event Manager — это легкий и доступный инструмент кибербезопасности компании, интуитивно понятный и достаточно простой, чтобы вы могли повысить безопасность своего компьютера без дорогостоящих и сложных функций, которые вам не обязательно понадобятся.

SolarWinds Особенности

Программное обеспечение для мониторинга сетевой безопасности

Nagios

Для мониторинга и обеспечения целостности инфраструктуры вашей организации пакет программного обеспечения Nagios для управления ИТ представляет собой гибкий, настраиваемый и интуитивно понятный вариант.

Линейка продуктов Nagios, обещающая помочь вам обнаруживать и устранять любые проблемы с ИТ-инфраструктурой до того, как они повлияют на бизнес-процессы, включает: Nagios XI, программное обеспечение для мониторинга ИТ-инфраструктуры; Nagios Log Server для мониторинга журналов корпоративного класса; и Nagios Network Analyzer, решение для анализа данных о сетевых потоках.

Функции Nagios

Программное обеспечение для оценки уязвимостей

Nessus Professional

Nessus считается мировым золотым стандартом в области оценки уязвимостей и демонстрирует самый низкий в отрасли уровень ложных срабатываний и самый широкий охват уязвимостей среди всех программ обеспечения безопасности.

Благодаря более чем 450 готовым шаблонам вы можете быстро и удобно сканировать на наличие уязвимостей и проверять соответствие конфигурации эталонным показателям CIS или другим передовым методам. Простота использования является важным преимуществом Nessus благодаря интуитивно понятной системе навигации и общему приятному пользовательскому опыту.

Функции Nessus

Программное обеспечение для обнаружения вторжений в сеть

Акунетикс

Мощный инструмент для обеспечения безопасности веб-приложений, Acunetix автоматически создаст список всех ваших веб-сайтов, приложений и API-интерфейсов и просканирует каждый уголок ваших приложений, чтобы обнаружить недостатки и уязвимости в безопасности, включая SQL-инъекции, неправильные конфигурации, XSS, открытые базы данных, аут- внеполосные уязвимости и многое другое.

Функции Acunetix

Snort

Snort — это система предотвращения вторжений с открытым исходным кодом, которую можно настроить для коммерческого или личного использования.

Snort использует набор правил для поиска пакетов, соответствующих вредоносной сетевой активности, и генерирует предупреждения для пользователей. В дополнение к своим приложениям в качестве полномасштабной системы предотвращения вторжений в сеть, Snort также может использоваться в качестве анализатора пакетов, такого как tcpdump, или в качестве регистратора пакетов.

Функции Snort

Программное обеспечение для мониторинга сотрудников

Teramind

Отслеживание деятельности и поведения сотрудников является важной частью обеспечения безопасности компаний, и Teramind предлагает одно из лучших программ кибербезопасности для мониторинга сотрудников, анализа поведения пользователей и предотвращения потери данных.

Благодаря трем уровням предложений продуктов — каждый с бесплатной пробной версией — вы можете использовать Teramind для создания настраиваемых отчетов о деятельности сотрудников, выявления и получения настраиваемых предупреждений об аномалиях поведения сотрудников, которые могут указывать на потенциальные угрозы, и обеспечения соответствия GDPR, HIPAA, PCI и многое другое, настроив оповещения о любых несоответствующих действиях.

Функции Teramind

Программное обеспечение для шифрования

AxCrypt

Для расширенного шифрования, представленного простым способом, AxCrypt обслуживает клиентов по всему миру уже более 20 лет.

Благодаря планам, адаптированным как для частных пользователей, так и для организаций, AxCrypt обеспечивает безопасность файлов с 128-битным или 256-битным шифрованием, а также осведомленность об облачном хранилище и функции обмена ключами, которые помогут компаниям соблюдать правила и нормы защиты данных, сохраняя при этом ваши файлы защищены от дорогостоящих утечек данных.

Функции AxCrypt

Программное обеспечение для личной кибербезопасности

Bitdefender Total Security

Сочетая надежную защиту с низким общим влиянием на производительность, Bitdefender Total Security обеспечивает защиту от вредоносных программ от киберугроз во всех основных операционных системах, обещая, что один продукт защитит до пяти устройств (в зависимости от плана, на который вы подписаны). к), не замедляя их.

Функции Bitdefender

TotalAV Cyber Security

Программное обеспечение, предназначенное для повышения безопасности вашего персонального компьютера, иногда может сделать его менее эффективным и приятным в использовании. Пакет программного обеспечения TotalAV для персональной кибербезопасности предлагает типичную защиту от вирусов и программ-вымогателей, а также фактически улучшает работу в Интернете, позволяя блокировать рекламу, отключать уведомления и получать доступ к веб-сайтам и контенту с географическим ограничением.

Пакет программного обеспечения TotalAV для персональной кибербезопасности предлагает типичную защиту от вирусов и программ-вымогателей, а также фактически улучшает работу в Интернете, позволяя блокировать рекламу, отключать уведомления и получать доступ к веб-сайтам и контенту с географическим ограничением.

Функции TotalAV

LifeLock

Поскольку все больше и больше компаний хранят больше наших личных данных, чем когда-либо, вероятность крупномасштабной утечки данных никогда не была выше, как и риск кражи личных данных.

LifeLock предлагает всестороннюю защиту от кражи личных данных, отслеживая угрозы, которые легко пропустить (такие как займы до зарплаты или преступления, совершенные от вашего имени), а также услуги по восстановлению личных данных и страховое покрытие в размере 1 миллиона долларов для юристов и других экспертов в случае кражи личных данных. пока ты член.

пока ты член.

Функции LifeLock

Какие языки программирования используются для кибербезопасности?

C и C++, Python, JavaScript, PHP и SQL — это лишь некоторые из предпочтительных языков программирования, используемых для кибербезопасности. Хотя не все рабочие места в области кибербезопасности требуют знаний в области кодирования, обучение кодированию может быть полезным для достижения успеха в области кибербезопасности.

С и С++

Язык программирования C использовался при разработке некоторых из самых популярных операционных систем, таких как Linux, macOS и Microsoft Windows. C и C++ обеспечивают доступ к низкоуровневой ИТ-инфраструктуре, такой как оперативная память и системные процессы. Хакеры могут легко использовать эти низкоуровневые операции, если они не защищены должным образом.

Хакеры могут легко использовать эти низкоуровневые операции, если они не защищены должным образом.

Питон

Python — один из самых популярных языков программирования для кибербезопасности из-за его простоты и функциональности. Python используется для разработки как веб-приложений, так и программных приложений. Специалисты по кибербезопасности используют Python для разработки инструментов анализа и хакерских сценариев, а также для разработки безопасных программ.

JavaScript

Этот язык в основном используется для разработки интерактивных веб-страниц и приложений. JavaScript широко используется, и хакеры могут манипулировать им для сбора информации. Изучение JavaScript может помочь выявить уязвимости в веб-дизайне и защититься от злоумышленников.

PHP

PHP используется на стороне сервера для разработки веб-сайтов. Поскольку большинство веб-сайтов создаются с использованием PHP, изучение этого языка будет полезно для работы в области кибербезопасности, которая направлена на защиту веб-сайтов.

SQL

Язык структурированных запросов (SQL) в основном используется при проектировании баз данных и управлении ими, а также широко используется для обслуживания и извлечения данных. Изучение SQL особенно полезно для предотвращения SQL-инъекций, типа кибератаки, когда злоумышленник манипулирует операторами SQL для кражи или изменения информации.

Могу ли я самостоятельно научиться кибербезопасности?

Многие эксперты по кибербезопасности являются самоучками или получили навыки в рамках учебных программ и сертификаций. Хотя для некоторых вакансий в области кибербезопасности требуется степень в области кибербезопасности, программирования, информационных систем или смежных областях, они не являются обязательными и не являются гарантированным способом обеспечения работы в области кибербезопасности.

Работа в сфере кибербезопасности может быть разной. Некоторым не требуется обширная техническая подготовка или знания в области программирования. Скорее важнее понять основы систем и сетей информационных технологий и получить практический опыт решения задач кибербезопасности.

Скорее важнее понять основы систем и сетей информационных технологий и получить практический опыт решения задач кибербезопасности.

После того, как вы усвоите основы кибербезопасности, может быть полезно получить навыки, которые помогут вам в дальнейшей карьере, например программирование. Сертификаты — это также отличный способ обновить свои навыки и изучить определенные области кибербезопасности.

Нужно ли мне знать программирование для кибербезопасности?

Вам не нужно знать код для большинства вакансий начального уровня в области кибербезопасности. Однако изучение программирования может помочь продвинуться по карьерной лестнице в этой области. Для вакансий более высокого уровня кодирование может быть активом или требованием.

Как аналитик по кибербезопасности вы ищете уязвимости, что требует глубокого понимания систем, сетей и стандартов безопасности. Кодирование часто можно оставить преданным программистам. Но по мере того, как вы приобретете больше опыта в области кибербезопасности, вам может оказаться полезным понять основы кодирования.

Сколько времени нужно, чтобы научиться кибербезопасности?

Вы можете изучить основы кибербезопасности всего за 12 недель. Однако может потребоваться от двух до четырех лет, чтобы развить навыки, знания и опыт, чтобы действительно преуспеть в кибербезопасности. Однако это также зависит от вашего образования и опыта.

Карьеру в сфере кибербезопасности можно сделать разными путями. Для тех, кто участвует в официальной программе получения степени, может потребоваться два года, чтобы получить степень младшего специалиста в области кибербезопасности, и четыре года, чтобы получить степень бакалавра. Однако степень в области кибербезопасности не является обязательной, поэтому альтернативное обучение, образование и сертификация также могут быть выполнены за одно и то же время.

Сертификат кибербезопасности становится все более популярным способом ускорить развитие навыков и ускорить карьеру в области кибербезопасности. Они показывают работодателям, что вы хорошо осведомлены о ландшафте угроз и передовых методах кибербезопасности, а также прошли обучение в определенных областях.