Программы для сканирования IP-сетей

- Advanced IP Scanner

- Free IP Scanner

- 10-Страйк: Сканирование Сети

- MyLanViewer

- LizardSystems Network Scanner

- Lansweeper

Для получения различной информации об IP-сетях — подключенных устройствах, открытых/закрытых сетевых портах, общедоступных файлов/папок и т.д. — широко используются программные IP-сканеры. Эти специализированные утилиты помогают системным администраторам тонко настраивать и устранять ошибки в работе сетей, специалистам по кибербезопасности — обнаруживать уязвимые места («дыры») в системах защиты компьютерных сетей.

Простым пользователям IP-сканеры могут пригодиться для настройки небольших проводных и беспроводных локальных сетей, управления подключенными к сети устройствами, организации общего доступа к файлам и папкам. Далее мы рассмотрим популярные программы для сканирования IP-сетей для компьютеров под управлением Windows.

Advanced IP Scanner

Бесплатная программа

Advanced IP Scanner — один из самых простых в управлении IP-сканнеров, позволяющих достаточно быстро собрать и представить в удобном виде информацию о сканируемом IP-адресе или диапазоне IP-адресов. Программа бесплатная, имеет русскоязычный интерфейс, подходит для запуска в Windows XP/7/8/8.1/10.

Программа бесплатная, имеет русскоязычный интерфейс, подходит для запуска в Windows XP/7/8/8.1/10.

Основные функции программы Advanced IP Scanner:

- Обнаружение сетевых устройств при сканировании диапазона IP-адресов с определением производителя и MAC-адреса.

- Пингование (PING) и трассировка маршрута (Tracert) до выбранного устройства (используются стандартные средства Windows).

- Отображение списка общедоступных папок (если таковые имеются на устройстве) с возможностью быстрого перехода в любую из них.

1

- Определение возможности подключения к сканируемым устройства по HTTP, HTTPS, FTP, SSH или Telnet протоколам. Сама программа не дает возможности выполнить подключения, однако может автоматически запускать внешние программные средства, указываемые пользователем в настройках.

- Подключение и управление удаленными компьютерами под управлением Windows посредством RDP-протокола (если на удаленном ПК были произведены соответствующие настройки через системную программу «Подключение к удалённому рабочему столу»).

- Утилита Advanced IP Scanner также может работать в связке с программой удаленного доступа Radmin (устанавливается отдельно). Посредством Advanced IP Scanner удобно отправлять команды в Radmin (управление, просмотр экрана, передача файлов, чат и пр.) — соответствующие функции можно запустить из контекстного меню, вызванного над любым обнаруженным в сети компьютером. На удаленном ПК также должна быть установлен серверный модуль Radmin, наличие которого Advanced IP Scanner может определить автоматически при сканировании.

- Возможность удаленного выключения и включения компьютеров. Для выключения используется стандартная технология Windows, предполагающая отправку специальной команды на ПК (требуется иметь доступ к учетной записи, т.е. логин и пароль). Включение производится с использованием технологии «Wake-on-LAN», для чего в настройках BIOS удаленного компьютера должна быть задействована соответствующая функция (поддерживается не всеми BIOS).

Free IP Scanner

Бесплатная программа

Free IP Scanner — простая в использовании утилита, основная функция которой заключается в обнаружении открытых сетевых портов у сканируемых IP-адресов (любые устройства, сайты и т. д.). Программа не имеет перевода на русский язык, распространяется бесплатно, может использоваться из-под любой версии Windows, начиная с Win 9x.

д.). Программа не имеет перевода на русский язык, распространяется бесплатно, может использоваться из-под любой версии Windows, начиная с Win 9x.

Free IP Scanner — узкоспециализированная утилита, которая може

зачем это нужно и как защитить свой ПК (2019)

Выбор редакцииYou have been blocked from seeing ads.

Процесс под названием сканирование уязвимостей представляет собой проверку отдельных узлов или сетей на потенциальные угрозы.

А необходимость проверить безопасность возникает у ИТ-специалистов достаточно часто – особенно, если речь идёт о крупных организациях, обладающих ценной информацией, которая может понадобиться злоумышленникам.

Не стоит пренебрегать таким сканированием и администраторам небольших сетей – тем более что в 2017-м году серьёзным атакам со стороны запущенных хакерами масштабных вирусов-шифровальщиков подверглись сотни тысяч компьютеров.

Содержание:

Применение сканеров уязвимости

Для сканирования сетей на слабые места в системах их безопасности специалисты по информационной безопасности применяют соответствующее программное обеспечение.

Такие программы называются сканерами уязвимости.

Принцип их работы заключается в проверке приложений, которые работают на компьютерах сети, и поиске так называемых «дыр», которыми могли бы воспользоваться посторонние для получения доступа к важным сведениям.

Грамотное использование программ, способных обнаружить уязвимость в сети, позволяет ИТ-специалистам избежать проблем с украденными паролями и решать такие задачи:

- поиск попавшего на компьютер вредоносного кода;

- инвентаризация ПО и других ресурсов системы;

- создание отчётов, содержащих информацию об уязвимостях и способах их устранения.

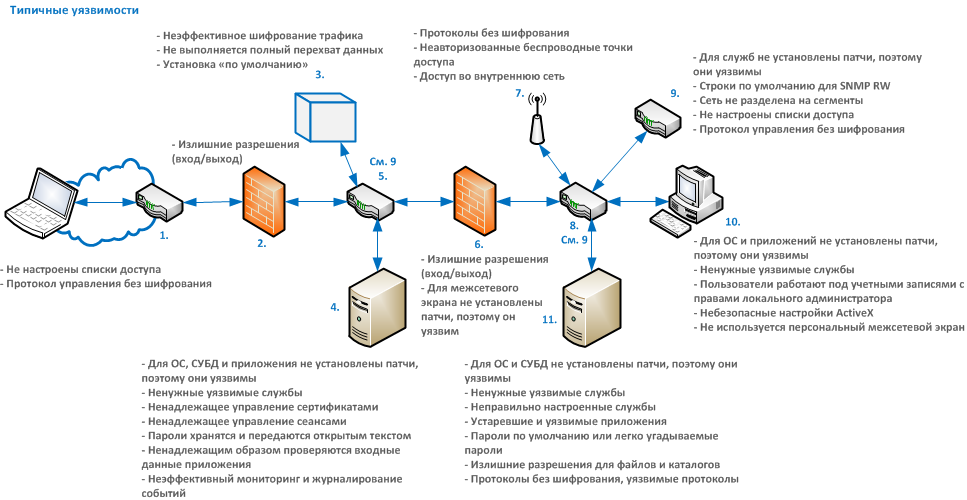

Рис. 2. Объекты сети, подлежащие проверке на уязвимости.

Сканеры уязвимостей имеют особое значение для тех организаций, в сферу деятельности которых входит обработка и хранения ценных архивов и конфиденциальных сведений. Такие программы требуются компаниям, занимающимся научными исследованиями, медициной, торговлей, информационными технологиями, рекламой, финансами и выполнением других задач, которым может помешать утечка информации.

Механизмы сканирования

Сканирование на уязвимости выполняется при помощи двух основных механизмов – сканирования и зондирования.

Первый вариант предполагает, что программа-сканер выполняет пассивный анализ, определяя наличие проблем с безопасностью только по ряду косвенных признаков, но без фактических доказательств.

Эту методику называют «логическим выводом», а её принципы заключаются в выполнении следующих шагов:

1 Идентификация портов, открытых на каждом из устройств в сети;

2 Сбор заголовков, связанных с портами и найденных в процессе сканирования;

3 Сравнение полученных заголовков со специальной таблицей, содержащей правила определения уязвимостей;

4 Получение выводов о наличии или отсутствии в сети проблем с безопасностью.

Процесс под названием «зондирование» представляет собой методику активной проверки, позволяющую практически со стопроцентной гарантией убедиться в том, есть ли в сети уязвимости или нет.

Она отличается сравнительно небольшой по сравнению со сканированием скоростью, однако в большинстве случаев является более точной.

Метод, который также называется «подтверждением», применяет полученную во время предварительной проверки информацию для того чтобы ещё более эффективно проанализировать каждое сетевое устройство, подтвердив или опровергнув наличие угроз.

Главным преимуществом второго варианта является не только подтверждение тех проблем, которые могут быть обнаружены простым сканированием, но и обнаружение проблем, поиск которых невозможен с помощью пассивной методики. Проверка выполняется с помощью трёх механизмов – проверки заголовков, активных зондирующих проверок и имитации атак.

Проверка заголовков

Механизм, название которого на английском языке звучит как «banner check», состоит из целого ряда сканирований и даёт возможность получить определённые выводы на основе данных, передаваемых программе-сканеру в ответ на его запрос.

Примером такой проверки может стать сканирование заголовков с помощью приложения Sendmail, позволяющее и определить версии программного обеспечения, и убедиться в наличии или отсутствии проблем.

Методика считается самой простой и быстрой, но имеет целый ряд недостатков:

- Не слишком высокую эффективность проверки. Тем более что злоумышленники могут изменять информацию в заголовках, удалив номера версий и другие сведения, которые используются сканером для получения выводов. С одной стороны, вероятность такого изменения не слишком высокая, с другой – пренебрегать ею не стоит.

- Невозможность точно определить, являются ли данные, которые содержатся в заголовке, доказательством уязвимости. В первую очередь, это касается программ, которые поставляются вместе с исходным текстом. При устранении их уязвимостей номера версий в заголовках приходится изменять вручную – иногда разработчики просто забывают это сделать.

- Вероятность появления уязвимости в следующих версиях программы, даже после того как она была устранена из предыдущих модификаций.

Между тем, несмотря на определённые минусы и отсутствие гарантии обнаружения «дыр» в системе, процесс проверки заголовков можно назвать не только первым, но и одним из главных этапов сканирования. Тем более что его использование не нарушает работу ни сервисов, ни узлов сети.

Активные зондирующие проверки

Методика, известная ещё и как «active probing check», основана не на проверках версий ПО в заголовках, а на анализе и сравнении цифровых «слепков» программ с информацией об уже известных уязвимостях.

Принцип её работы немного похож на алгоритм антивирусных приложений, которые предполагает сравнение отсканированных фрагментов с вирусными базами.

К той же группе методик относится и проверка даты создания сканируемого ПО или контрольных сумм, позволяющая убедиться в подлинности и в целостности программ.

Для хранения сведений об уязвимостях применяются специализированные базы данных, содержащие ещё и сведения, позволяющие устранить проблему и снизить риск угрозы постороннего доступа к сети.

Эта информация иногда применяется и системами анализа защищённости, и программным обеспече

Программные средства анализа локальных сетей на предмет уязвимостей

Программные средства анализа локальных сетей на предмет уязвимостей

Александр Кульков, генеральный директор компании «ИнфоОборона»

В НАСТОЯЩЕЕ

время практически все компании и организации компьютеризированы и имеют собственные локальные сети с выходом в Интернет. Сотрудники фирм в повседневной работе используют различное программное обеспечение (ПО), которое установлено на рабочих станциях (операционные системы, приложения для работы в Интернет, офисные приложения, различные сетевые сервисы и т.п.). Однако всегда существует опасность, что ПО будет взломано извне. Одной из причин является человеческий фактор: разработкой компьютерных решений занимаются люди, которые по своей природе склонны допускать ошибки. В результате в ПО появляются незащищенные места, которыми пользуются злоумышленники, несанкционированно проникая в систему.

Одной из причин является человеческий фактор: разработкой компьютерных решений занимаются люди, которые по своей природе склонны допускать ошибки. В результате в ПО появляются незащищенные места, которыми пользуются злоумышленники, несанкционированно проникая в систему.

Самостоятельный поиск администратором уязвимостей в сети занимает крайне много времени. Поэтому возникает потребность в использовании программных автоматизированных средств поиска, локализации и анализа локальных сетей — так называемых сканеров безопасности.

Сканеры безопасности

XSpider, компания Positive Technologies

Данный программный продукт предоставляет сетевым администраторам широкие возможности по поиску уязвимостей в безопасности компьютерной сети организации. Однако этот сканер больше подходит для анализа не компьютеров конечных пользователей сети, а серверов баз данных — узлов, на которых происходит хранение и обработка большого объема конфиденциальных данных, а также почтовых и Web-серверов.

XSpider практически полностью идентифицирует сервисы, работающие на различных портах операционной системы, что позволяет выявлять уязвимые версии и контролировать установку последних обновлений ПО. Он проверяет стойкость серверов компании к атакам типа «отказ в обслуживании» (DoS-атака) и ищет уязвимости в парольной защите. Для наглядной иллюстрации можно привести пример из практики, когда один из руководителей компании по разработке Web-сайтов решил проверить уязвимые места одного из созданных Интернет-магазинов с помощью XSpider. Сканер смог подобрать пароль к панели администратора сайта в течение нескольких секунд.

Стоит отметить, что базы данных уязвимостей и механизмов проверок сканера регулярно обновляются. При этом сетевой администратор может самостоятельно планировать сканирование системы — составлять расписание для автоматизированного анализа.

Nessus, компания Tenable Network Security

Данный сканер безопасности имеет клиент-серверную архитектуру. Серверная часть функционирует на Unix-подобных системах и предназначена для проведения проверок, хранения и обновления базы данных уязвимостей, интерпретации отчетов, выдачи рекомендаций. Клиентская часть предназначена для настройки параметров сканирования сети и просмотра результатов анализа.

Серверная часть функционирует на Unix-подобных системах и предназначена для проведения проверок, хранения и обновления базы данных уязвимостей, интерпретации отчетов, выдачи рекомендаций. Клиентская часть предназначена для настройки параметров сканирования сети и просмотра результатов анализа.

Благодаря клиент-серверной архитектуре

Сканер безопасности — документация Traffic Inspector Next Generation 1.7.0

О технологии

GoLismero — интеграционный фреймворк для сканеров безопасности с уклоном в сферу веб-безопаcности.

GoLismero выполняет собственные тесты и способен оркестрировать работу других сканеров (последовательный запуск сканеров, сбор результатов, формирование сводного отчета).

Плагин os-security-scanner управляет настройкой и запуском GoLismero, обновлением баз уязвимостей, отображает в веб-интерфейсе лог сканирования и отчёт, и интегрирует OpenVAS прямо в устройство TING, чтобы не пришлось использовать внешний OpenVAS-сканер.

webspider

nmap

sslscan

nikto

bruteforce

plecost

ipgeolocator

xsser

sqlmap

Настройка сканера безопасности

Установка плагина os-security-scanner

Пройдите в раздел Система -> Прошивка -> Обновления. На вкладке Плагины нажмите на кнопку + напротив плагина os-security-scanner для его установки.

После установки плагина, в разделе Службы появляется подраздел Сканер безопасности.

Обновление базы данных

Пройдите в раздел Службы -> Сканер безопасности -> Сканировать.

Кликните на кнопку Обновить базу данных OpenVAS для обновления баз уязвимостей.

Примечание

Обновление базы на модели TING S 100 занимает до 40 минут.

Настройка OpenVAS

Пройдите в раздел Службы -> Сканер безопасности -> Настройки.

Задайте настройки в соответствии со скриншотом.

Примечание

Оставьте поле Хост OpenVAS пустым, если не хотите использовать внешний сканер OpenVAS.

Запуск сканирования

Пройдите в раздел Службы -> Сканер безопасности -> Сканировать.

Укажите цель для сканирования:

Примечание

Сканирование одного хоста может занять от 20 минут до полутора часов.

Angry IP Scanner скачать | SourceForge.net

- Присоединиться / Войти

- Программное обеспечение с открытым исходным кодом

- Программное обеспечение для бизнеса

- Блог

- Около

- Справка

- Подключить

- Конфиденциальность

- Подробнее

- toggled»>

- Статьи

- Создать

- Самые популярные проекты

- Сделки

- Статус объекта

- @sfnet_ops

- @sourceforge

- Документация сайта

- Запрос поддержки

- Условия

- Отказаться

- Объявить

- Бухгалтерский учет

- CRM

- Бизнес-аналитика канадских долларов

- PLM

- ударов в минуту

- Управление проектами

- Управление знаниями

- Развитие

- Продажа

- Электронная торговля

- ERP

- HR

- Управление ИТ

- ИТ-безопасность

- Офис

- Наука и инженерия

- Игры

- Все ПО

- CRM

CRM

Обслуживание клиентов Опыт работы с клиентами Торговая точка Ведущее управление Управление событиями Опрос - Финансы

Финансы

Бухгалтерский учет Выставление счетов и выставление счетов Бюджетирование Процесс оплаты Отчет о затратах - Разработка приложения

Разработка приложений

Управление жизненным циклом приложений Интеграция Разработка с низким кодом Разработка без кода Разработка мобильных приложений Управление тестированием UX - Аналитика

Аналитика

Большие данные Бизнес-аналитика Прогностическая аналитика Составление отчетов - Сотрудничество

Сотрудничество

Сотрудничество в команде Управление идеями Веб-конференции Инструменты общения сотрудников Совместное использование экрана CAD Вебинар - Связь

Связь

Бизнес VoIP Колл-центр Запись звонков Отслеживание звонков IVR Предиктивный дозвонщик Телефония - Маркетинг

Маркетинг

Управление торговой маркой Управление кампанией Управление цифровыми активами Рекламная рассылка Ведущее поколение Автоматизация маркетинга SEO Цифровые вывески Платформы виртуальных мероприятий - Продажи

Продажа

Автоматизация отдела продаж Аналитика продаж Внутри продаж Возможность продаж Вовлечение продаж Управление контактами CPQ - Управление операциями

Управление операциями

ERP PLM управление бизнес-процессами Управление EHS Управление цепочками поставок электронная коммерция Управление качеством CMMS Производство Соблюдение - HR

HR

Обратная связь на 360 градусов Управление человеческими ресурсами Вовлечения сотрудников Отслеживание кандидатов Часы времени Управление персоналом Рекрутинг Оценка производительности Тренировка Мониторинг сотрудников - IT менеджмент

Управление ИТ

Управление производительностью приложений Управление ИТ-активами Управление базами данных Сетевой мониторинг Служба поддержки Отслеживание проблем DevOps Удаленный рабочий стол Удаленная поддержка - Безопасность

Безопасность

IT безопасность Endpoint Protection Управление идентификацией Сетевая безопасность Безопасность электронной почты Управление рисками - Управление проектом

Управление проектами

Система управления контентом (CMS) Управление задачами Управление портфелем проектов Отслеживание времени PDF - Образование

Образование

Системы управления обучением Платформы обучения Виртуальный класс Разработка курса Администрация школы Информационные системы для студентов - Все ПО

- Блог

- Статьи

- Сделки

- Справка

- Создать

- Присоединяйтесь к

- Войти

Бесплатный сетевой сканер — поиск устройств, сканирование TCP-портов, определение IP- и MAC-адресов

- Быстрая бесплатная программа!

- Автоматическое сканирование сети.

- Сканировать диапазоны IP-адресов.

- Найдите то, что подключено к вашей сети.

- Определить IP / MAC-адреса.

- Сканировать открытые TCP-порты.

- Сохранение результатов сканирования в файлы различных форматов.

Сетевой сканер 10-Strike это бесплатная программа для сканирования сетей и поиска активных IP-адресов, открытых TCP-портов, компьютеров, серверов и других устройств. Вы можете определить их IP, MAC и DNS-адреса.Программа использует встроенный многопоточный IP-адрес и сканер TCP-портов , поэтому сканирование сетевого устройства не занимает много времени.

Варианты использования сетевого сканера

Как определить IP-адрес устройства, подключенного к вашей сети?

Это может быть смартфон, планшет или телевизор, подключенный к домашней беспроводной локальной сети. Вы также можете использовать программу в корпоративной сети с сотнями различных устройств. Наша бесплатная программа поможет вам сканировать LAN, находить устройства и отображать их адреса (IP, MAC, DNS, WINS).

Наша бесплатная программа поможет вам сканировать LAN, находить устройства и отображать их адреса (IP, MAC, DNS, WINS).

Вы можете сканировать несколько диапазонов IP-адресов одновременно и использовать множество поддерживаемых сетевых протоколов для поиска устройств ( пинг ICMP, открытые порты TCP, NetBios, SNMP, UPnP и т. Д.)

После завершения процесса сканирования вы можете сохранить таблицу результатов в отчет или скопировать любой адрес в буфер обмена и использовать его в других приложениях.

Скачать бесплатный сканер >> СкриншотыПреимущества использования нашей программы сетевого сканирования

- Программа полностью бесплатна навсегда , и вы можете использовать ее, когда вам нужно (без рекламного или шпионского ПО)!

- Сканер портов позволяет найти все открытые TCP-порты и активные хосты .

- Несколько протоколов для сканирования поддерживаемых сетевых устройств.

- SNMP поддерживается! Вы можете найти управляемые коммутаторы и другое современное сетевое оборудование.

- Найдите все устройства, подключенные к вашей локальной сети, за секунды с помощью нашего механизма быстрого сканирования .

- Определить IP, MAC, DNS-адреса и экспортировать результаты поиска в отчет.

Поддерживаемые операционные системы: Windows XP / Vista / 7/8.1/10; Сервер 2003/2008/2012/2016/2019

Хотите получать больше данных от сканирования? Попробуйте другие наши программы сканирования сети и обнаружения топологии LAN:

10-страйк LANState Pro

Просканируйте вашу сеть на предмет хостов и узнайте топологию LAN. Программа разместит все найденные устройства на графической карте и будет отслеживать их состояние (включено / выключено). LANState Pro — это монитор состояния сетевых устройств, который позволяет вам видеть фактическое состояние ваших сетевых устройств на графической карте и получать уведомления, когда сетевые устройства выходят из строя или восстанавливаются. Оперативно реагируйте на сбои и минимизируйте время простоя!

Оперативно реагируйте на сбои и минимизируйте время простоя!

Схема сети из 10 ударов

Сканируйте вашу локальную сеть и автоматически создавайте сетевые схемы. Нарисуйте полную схему сети, сохраните ее в документе, экспортируйте в Visio или распечатайте. Эта программа похожа на приведенную выше программу LANState Pro. Он имеет тот же механизм обнаружения топологии и сетевого сканирования, но он не отслеживает найденные хосты и не имеет встроенных средств удаленного администрирования. Если вы просто хотите создать сетевые схемы, воспользуйтесь этой программой (она дешевле).Если вы хотите отслеживать и управлять сканированными сетевыми узлами, загрузите LANState.

10-Strike Network Inventory Explorer

Эта программа позволяет сканировать удаленные компьютеры и узнавать, что на них установлено. Он автоматически сканирует все установленное оборудование и программное обеспечение на удаленных компьютерах и поддерживает базу данных инвентаризации. Вы можете создать любой отчет по сканированным данным, планам обновлений, программному обеспечению для аудита и лицензиям. Программа выполняет повторное сканирование и отслеживает изменения инвентаризации (аппаратного и программного обеспечения ПК), уведомляя администратора по электронной почте.

Вы можете создать любой отчет по сканированным данным, планам обновлений, программному обеспечению для аудита и лицензиям. Программа выполняет повторное сканирование и отслеживает изменения инвентаризации (аппаратного и программного обеспечения ПК), уведомляя администратора по электронной почте.

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Отправить запрос GFI LANguard Network Security Scanner v9.5.20100520 بسپارید

بسیاری از افرادی امروزه به عنوان کاربر حرفه ای اینترنت محسوب می نونارنت محسوب می ونارنت محسوب می ونارنت محسوب می ونارنت محسوب می نونارنت محسوب می ونادبا مولترتان رتنان رتان ارتنان رتان, امنیت به شاخه ها و بخش های متعددی تقسیم بندی می شود. اما بیشترین بخشی مورد توجه اربران رار می رد امنیت Server و Client می باشد. Сервер به کامپیوتری ته می شود که به عنوان یک سیستم کامپیوتری به ارائه خدمات وب و میزبانی اهای ارنرنا اا انرنا اا انرنا اا انرنا ارترب клиент نیز به سیستم ایی گفته می شود که با سرور در تماس می باشند. بر قراری امنیت برای هر دو مورد بسیار مهم می باشد اما افزایش امنیت در سرورها نسبت به Client ها ضروری تر می باشد زیرا سرور ها دارای اطلاعات و داده های بیشتری می باشند و به دیگر سیستم ها سرویس ارائه می کنند. مدیران سرور س از برقراری امنیت و انجام تنظیمات سرور نیاز به تست لی برای چک نمودن سمت ان مررم ستردن سمت ان مررم سترات سرور نیاز به تست لی برای چک نمودن سمت ان مرم سردن. ابزار و نرم افزارهای مختلفی برای این کار وجود دارند که اقدام با روش های گوناگون عملیات تست را انجام می دهند و در پایان با ارائه گزارش مشکلات موجود بر روی سرور را ارائه می دهند. از بهترین نوع ان نرم افزارها Scanner ا می باشند.این نرم افزارها با دریافت IP سرور اقدام به چک نمودن آن ها نموده و با روش های جستجوی مختص به خود اقدا به کشف مشکلات سرورها می کنند. همچنین این نرم افزارها می توانند تا با دریافت آدرس یک سایت اقدام به شناسایی باگ ها و مشکلات موجود در وب سایت ها و پرتال های آنها می کند و علاوه بر نشان دادن مشکلات راههای حمله و ابزار آن ها را به شما معرفی می کند. این نرم افزارها همن قدر که می توانند برای یک مدیر سرور مفید باشند, به همان انداز نیز می توانند موجب بروز مشکلاتی برای آنها شوند و این مشکلات زمانی ایجاد می شود که این نرم افزارها در دست افرادی به نام Хакер باشد.هکرها با شناسایی مشکلات وب سایت ها توسط این نرم افزارها و معرفی ابزارهایی که در جهت سوءاستفاده از این مشکلات وجود دارد و استفاده از آنها برای یک سایت و یا یک سرور مشکلاتی را پدید می آورند.

بر قراری امنیت برای هر دو مورد بسیار مهم می باشد اما افزایش امنیت در سرورها نسبت به Client ها ضروری تر می باشد زیرا سرور ها دارای اطلاعات و داده های بیشتری می باشند و به دیگر سیستم ها سرویس ارائه می کنند. مدیران سرور س از برقراری امنیت و انجام تنظیمات سرور نیاز به تست لی برای چک نمودن سمت ان مررم ستردن سمت ان مررم سترات سرور نیاز به تست لی برای چک نمودن سمت ان مرم سردن. ابزار و نرم افزارهای مختلفی برای این کار وجود دارند که اقدام با روش های گوناگون عملیات تست را انجام می دهند و در پایان با ارائه گزارش مشکلات موجود بر روی سرور را ارائه می دهند. از بهترین نوع ان نرم افزارها Scanner ا می باشند.این نرم افزارها با دریافت IP سرور اقدام به چک نمودن آن ها نموده و با روش های جستجوی مختص به خود اقدا به کشف مشکلات سرورها می کنند. همچنین این نرم افزارها می توانند تا با دریافت آدرس یک سایت اقدام به شناسایی باگ ها و مشکلات موجود در وب سایت ها و پرتال های آنها می کند و علاوه بر نشان دادن مشکلات راههای حمله و ابزار آن ها را به شما معرفی می کند. این نرم افزارها همن قدر که می توانند برای یک مدیر سرور مفید باشند, به همان انداز نیز می توانند موجب بروز مشکلاتی برای آنها شوند و این مشکلات زمانی ایجاد می شود که این نرم افزارها در دست افرادی به نام Хакер باشد.هکرها با شناسایی مشکلات وب سایت ها توسط این نرم افزارها و معرفی ابزارهایی که در جهت سوءاستفاده از این مشکلات وجود دارد و استفاده از آنها برای یک سایت و یا یک سرور مشکلاتی را پدید می آورند.در این مطلب شما را با یکی از مشهورترین Сканер های شبکه آشنا می کنیم که سالهای زیادی است که به مدیران سرورها برای رفع مشکلات و کشف آنها کمک می کند

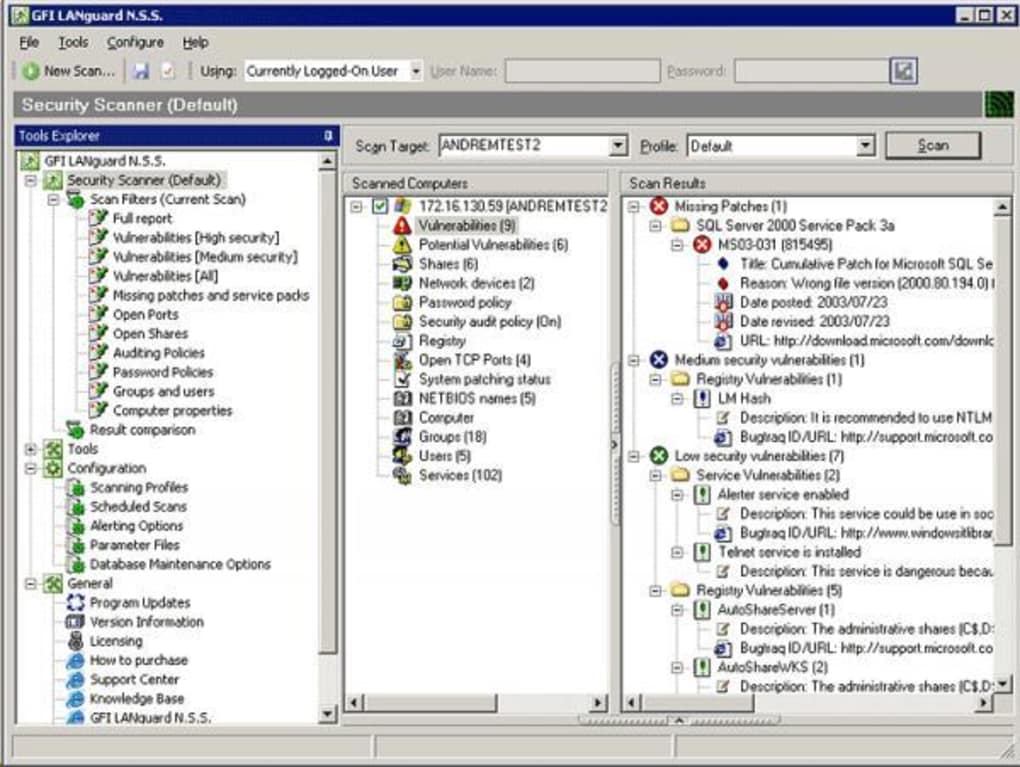

LANguard Network Security Scanner نام نرم افزاری مشهور در زمینه امنیت می باشد که به وسیله آن کاربران قادرند تا مشکلات مربوط به وب سرورها و یا سیستم های شبکه را شناسایی نمایند و بدین شکل در جهت رفع آن ها اقدام نمایند.این نرم افزار از ابزارهای متعددی در این زمینه برخوردار می باشند. این نرم افزار قابلیت شناسایی بیش از 15000 آسیب پذیری مختلف را دارا می باشد.همچنین در هنگام ارائه گزارش از آسیب پذیری ها لینک های راهنما جهت چگونگی استفاده از مشکلات برای حمله و همچنین چگونگی جلوگیری بروز چنین مشکلاتی را می توان مشاهده نمود. نرم اار محصولی از شرکت امنیتی GFI Software می باشد.

از ویژگی های این نرم افزار می توان به موارد زیر اشاره نمود:

— قابلیت شناسایی پورت های باز بر روی سیستم ها و سرور

— دارای ابزار Whois

— دارای ابزارهای بررسی مشکلات موجود بر روی SQL Server ها

— دارای ابزار Трассировка به منظور شناسایی دستگاه های ارتباطی ما بین شما و هدف

— قابلیت شناسایی بیش از 15000 آسیب پذیری مختلف

— قابلیت استخراج و ذخیره سازی патч های امنیتی و به روز رسانی ویندوز XP

— ابلیت به روز رسانی نرم افزار

و….90 095

- برای دانلود فایل ها از نرم افزار دانلود منیجر استفاده کنید

- فایل های چند بخشی را بصورت کامل (همه بخش ها) دانلود کنید و در کنار یکدیگر قرار دهید, سپس همه را انتخاب, راست کلیک و گزینه اکسترکت را کلیک کنید

- برای باز کردن فایل های فشرده RAR و Zip از نرم افزار Winrar یا نرم افزار Winzip استفاده کنید

- برای کار با ایمیج و فایل های ИСО از نرم افزار PowerISO یا نرم افزار UltraISO استفاده بفرمایید

- بحث و گفتگو درباره این نرم افزار در انجمن های تخصصی پی سی ورلد

- در صورت مشاهده لینک های معیوب, موضوع را در بخش نظرات اعلام کنید

- با عضویت در خبرنامه, جدیدترین نرم افزار ها و مطالب را در ایمیل خود دریافت کنید .

Nsauditor — это полный

пакет сетевых утилит

Nsauditor — это полный

пакет сетевых утилит  Мы думаем, что это один из

лучшие интегрированные сетевые мультиинструменты, на которые мы смотрели ».

Мы думаем, что это один из

лучшие интегрированные сетевые мультиинструменты, на которые мы смотрели ».

Вы можете указать

задержка, в течение которой может отображаться указанное вами сообщение и

приложения, запущенные на удаленном компьютере во время выключения, могут

позволят закрыть.

Вы можете указать

задержка, в течение которой может отображаться указанное вами сообщение и

приложения, запущенные на удаленном компьютере во время выключения, могут

позволят закрыть.