10.5. Компьютерные вирусы

Компьютерный вирус – это специально написанная программа, способная самопроизвольно присоединяться к другим программам (заражать их), создавать свои копии и внедрять их в файлы, системные области компьютера и другие объединенные с ним компьютеры в целях нарушения нормальной работы программ, порчи файлов и каталогов, а также создания разных помех при работе на компьютере.

Появление вирусов в компьютере определяется по следующим наблюдаемым признакам:

• уменьшение производительности работы компьютера;

• невозможность и замедление загрузки ОС;

• повышение числа файлов на диске;

• замена размеров файлов;

• периодическое появление на экране монитора неуместных сообщений;

• уменьшение объема свободной ОП;

• резкое возрастание времени доступа к жесткому диску;

• загорание

сигнальной лампочки дисковода, когда

к нему нет обращения.

Основными путями заражения компьютеров вирусами обычно служат съемные диски (дискеты и CD-ROM) и компьютерные сети. Заражение жесткого диска компьютера может произойти в случае загрузки компьютера с дискеты, содержащей вирус.

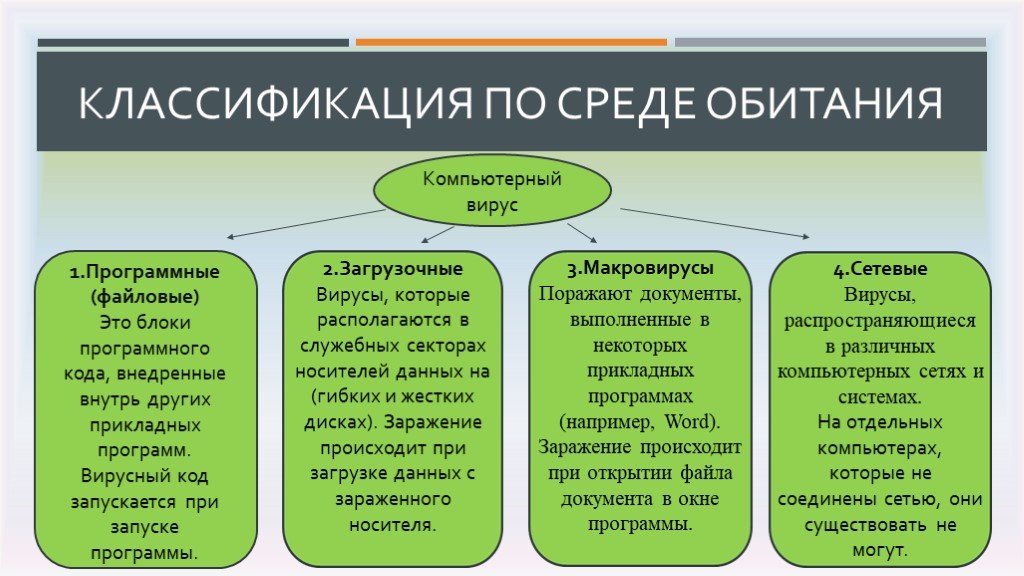

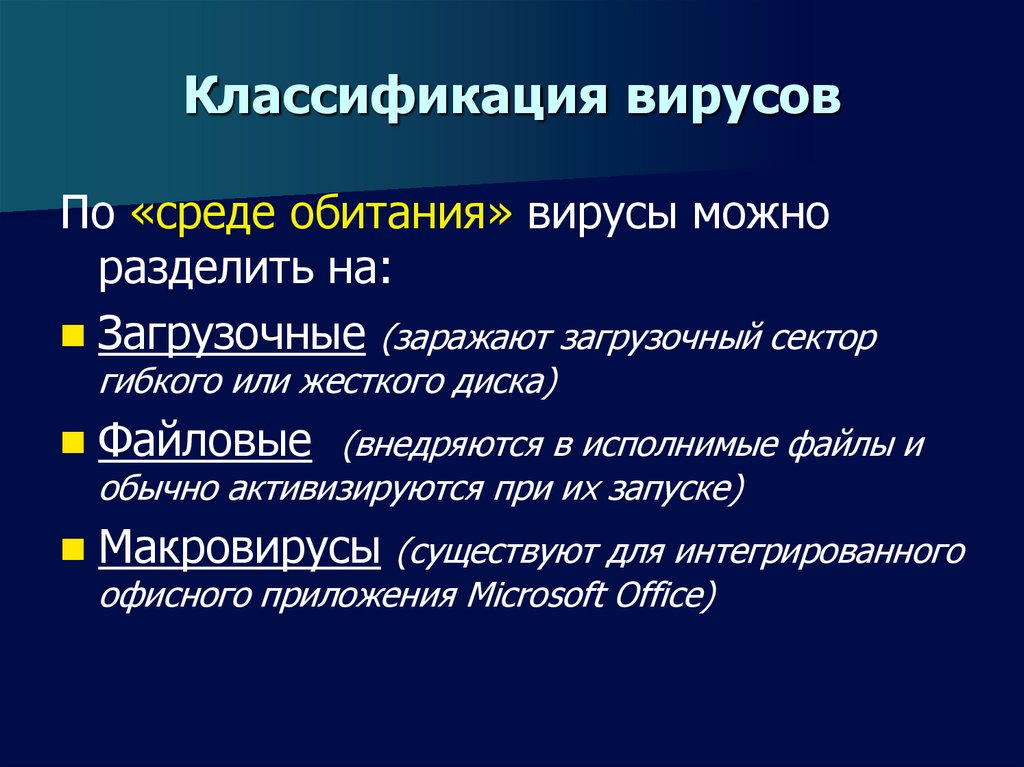

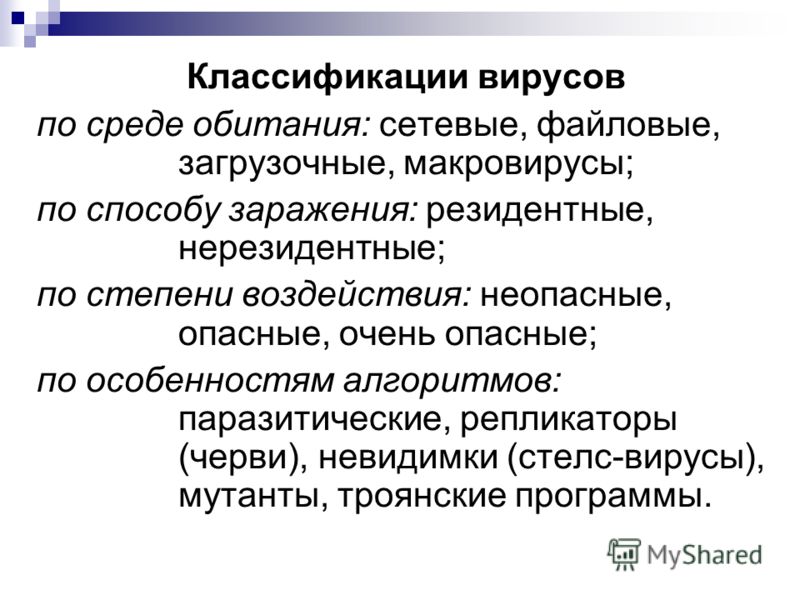

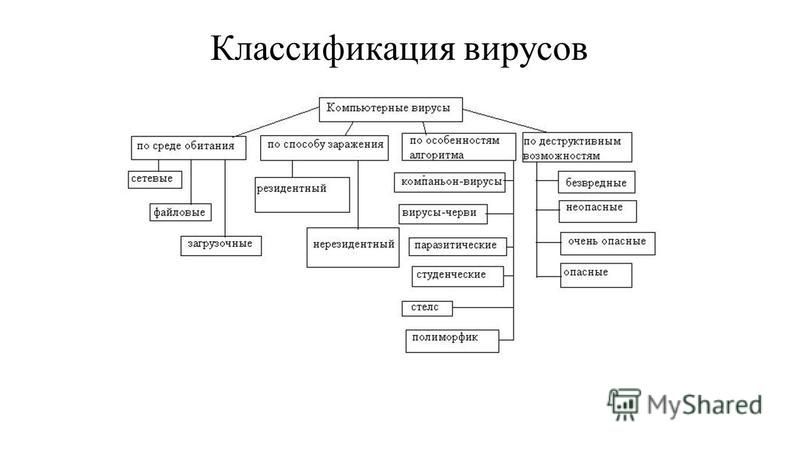

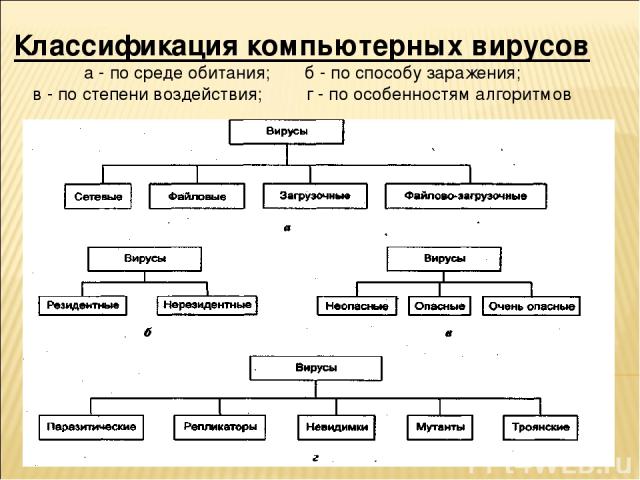

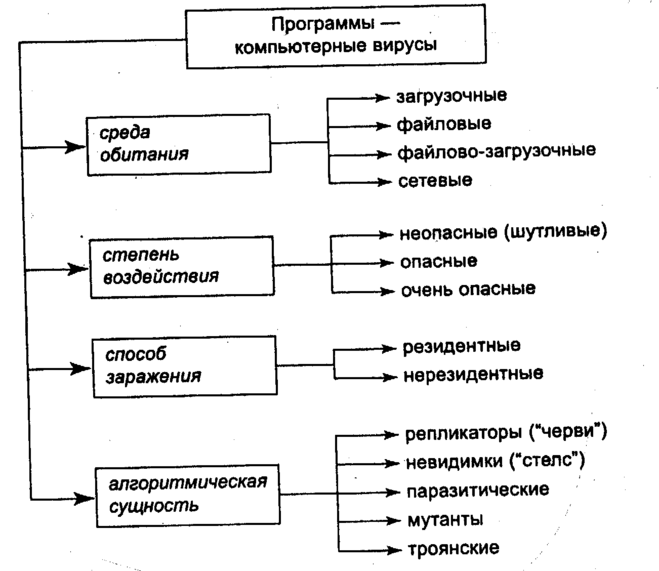

По тому, какой вид среды обитания имеют вирусы, их классифицируют на загрузочные, файловые, системные, сетевые и файлово – загрузочные (многофункциональные).

Загрузочные вирусы внедряются в загрузочный сектор диска или в сектор, который содержит программу загрузки системного диска.

Файловые вирусы помещаются в основном в исполняемых файлах с расширением .СОМ и .ЕХЕ.

Системные вирусы внедряются в системные модули и драйверы периферийных устройств, таблицы размещения файлов и таблицы разделов.

Сетевые

вирусы находятся

в компьютерных сетях, а файлово-загрузочные

– заражают

загрузочные секторы дисков и файлы

прикладных программ.

По пути заражения среды обитания вирусы разделяются на резидентные и нерезидентные.

Резидентные вирусы при заражении компьютера оставляют в ОП свою резидентную часть, которая после заражения перехватывает обращение ОС к другим объектам заражения, внедряется в них и выполняет свои разрушительные действия, которые могут привести к выключению или перезагрузке компьютера. Нерезидентные вирусы не заражают ОП компьютера и проявляют активность ограниченное время.

Особенность построения вирусов влияет на их проявление и функционирование.

Логическая бомба является программой, которая встраивается в большой программный комплекс. Она безвредна до наступления определенного события, после которого реализуется ее логический механизм.

Программы-мутанты, самовоспроизводясь, создают копии, явно отличающиеся от оригинала.

Вирусы-невидимки, или

стелс-вирусы, перехватывают обращения

ОС к пораженным файлам и секторам дисков

и подставляют вместо себя незараженные

объекты. Эти вирусы при обращении к

файлам применяют достаточно оригинальные

алгоритмы, позволяющие «обманывать»

резидентные антивирусные мониторы.

Эти вирусы при обращении к

файлам применяют достаточно оригинальные

алгоритмы, позволяющие «обманывать»

резидентные антивирусные мониторы.

Макровирусы используют возможности макроязыков, которые встроены в офисные программы обработки данных (текстовые редакторы, электронные таблицы).

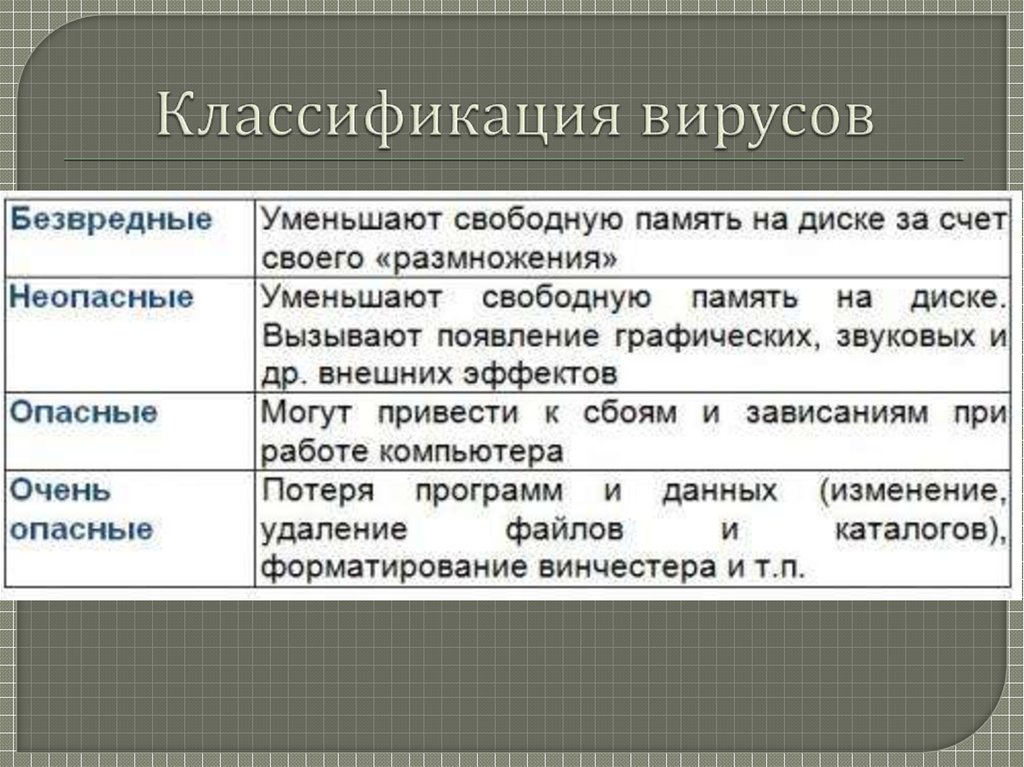

По степени воздействия на ресурсы компьютерных систем и сетей, или по деструктивным возможностям, выделяют безвредные, неопасные, опасные и разрушительные вирусы.

Безвредные

вирусы не

оказывают патологического влияния на

работу компьютера. Неопасные

вирусы не

разрушают файлы, однако уменьшают

свободную дисковую память, выводят на

экран графические эффекты. Опасные

вирусы часто

вызывают значительные нарушения в

работе компьютера. Разрушительные

вирусы могут

привести к стиранию информации, полному

или частичному нарушению работы

прикладных программ. Важно иметь в виду,

что любой файл, способный к загрузке и

выполнению кода программы, является

потенциальным местом, где может помещаться

вирус.

Компьютерные вирусы. Что такое? — презентация онлайн

1

2. Что такое?

Компьютерные вирусы — специально написанные программы, способныесамопроизвольно присоединяться к другим программам, создавать свои копии и

внедрять их в файлы, системные области компьютера и в вычислительные сети с

целью нарушения работы программ, порчи файлов и каталогов, создания всевоз-

.

можных помех в работе компьютера

Могут быть разрушительными или

проявляться в виде помехи, например:

замена и/или удаление части или всего файла,

форматирование диска,

разрушение таблицы размещения файлов (FAT),

искажение сообщений программы

пользователя и т. п.

Вирусы-помехи могут выводить на

экран информацию, затрудняющую

чтение сообщений программ.

В настоящее время насчитывается

несколько тысяч различных вирусов

и их количество продолжает возрастать.

Например, только в глобальной сети Internet ежемесячно появляются не менее 200

вирусов.

2

3. Способы распространения компьютерных вирусов

Возможные каналы проникновения вирусов в компьютер — накопителина сменных носителях информации, главным образом на дискетах, а также

средства межкомпьютерной связи.

К последним относятся компьютерные сети, электронная почта,

система BBS (Bulletin Board System — доска объявлений) и любая другая

непосредственная связь между компьютерами.

Наиболее опасным является распространение вирусов по

компьютерной сети, так как в этом случае за короткий промежуток времени

может быть заражено большое количество компьютеров. Имеются даже

специальные сетевые вирусы, предназначенные для функционирования в

сетях.

При запуске инфицированной программы вирус старается отыскать

незараженные программы и внедриться в них, а затем производит

разрушительные действия.

3

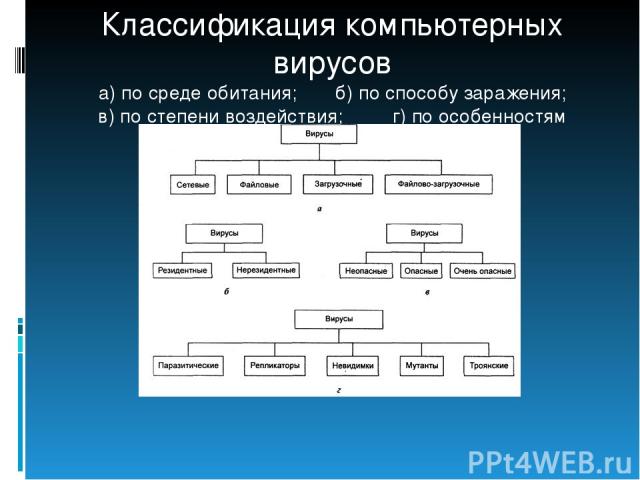

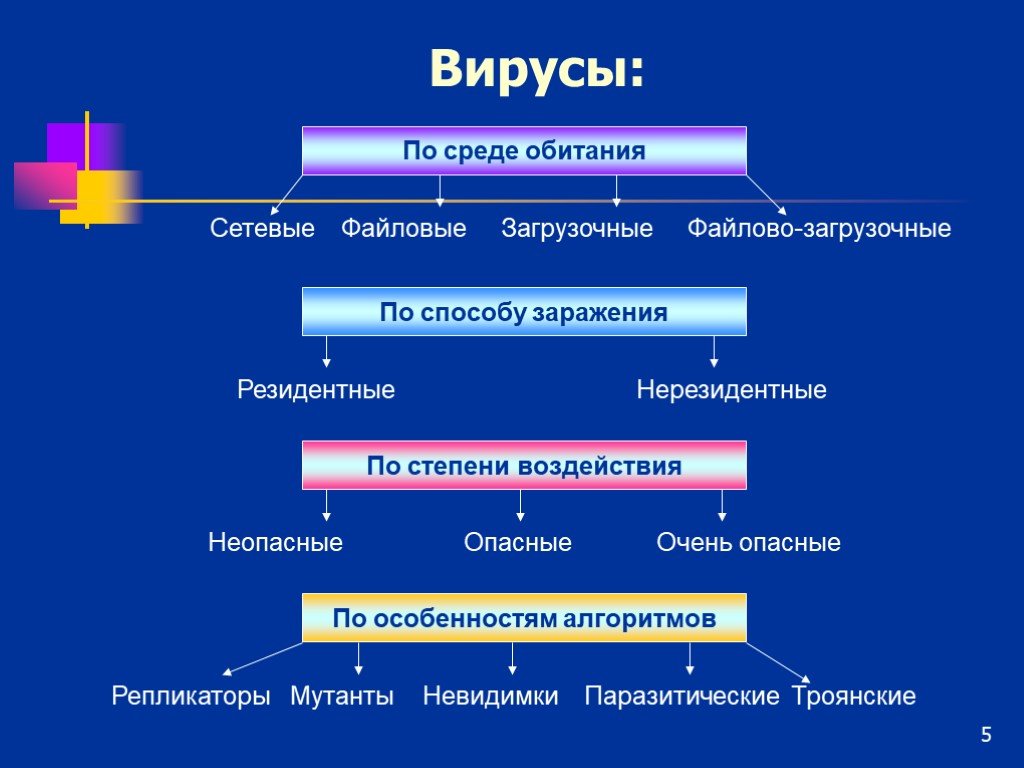

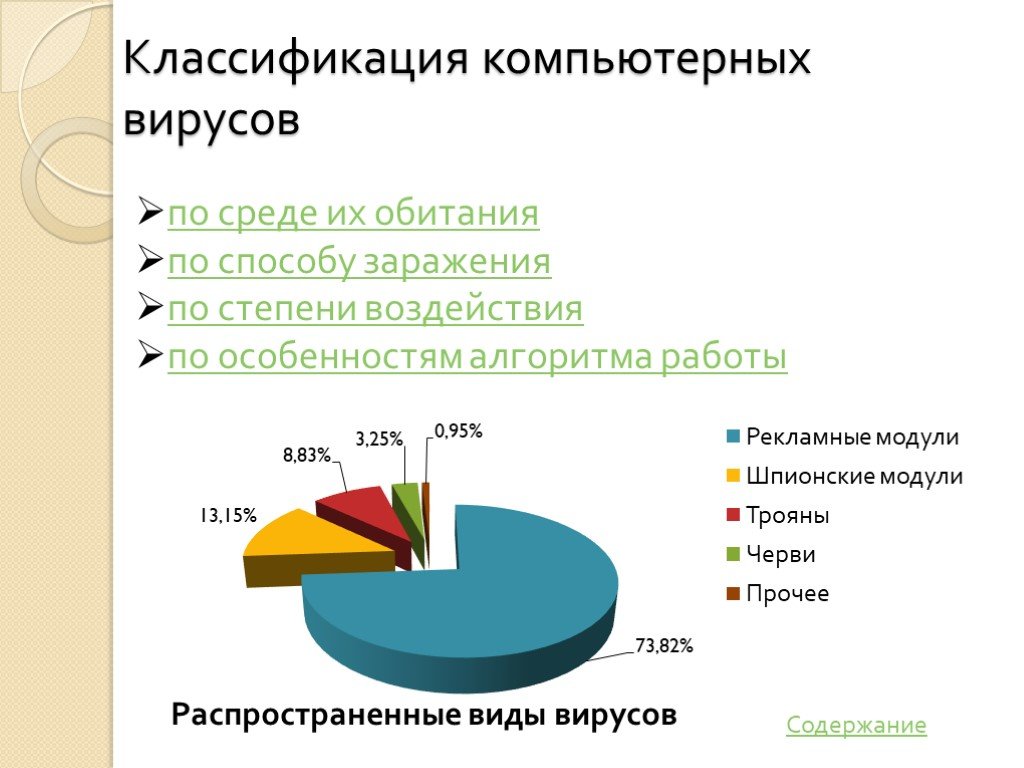

4. Классификация компьютерных вирусов

Компьютерный вирус – это программный код, встроенный вдругую программу, в документ, или в определенные области

носителя данных и предназначенный для выполнения

несанкционированных действий на несущем компьютере.

Так, например, вирусный код может воспроизводить себя в теле

других программ (этот процесс называется размножением). По

прошествии определенного времени, создав достаточное

количество копий, программный вирус может перейти к

разрушительным действиям – нарушению работы программ и

операционной системы, удалению информации, хранящейся на

жестком диске и т.д.. Этот процесс называется вирусной атакой.

Вирусы классифицируют по различным признакам.

4

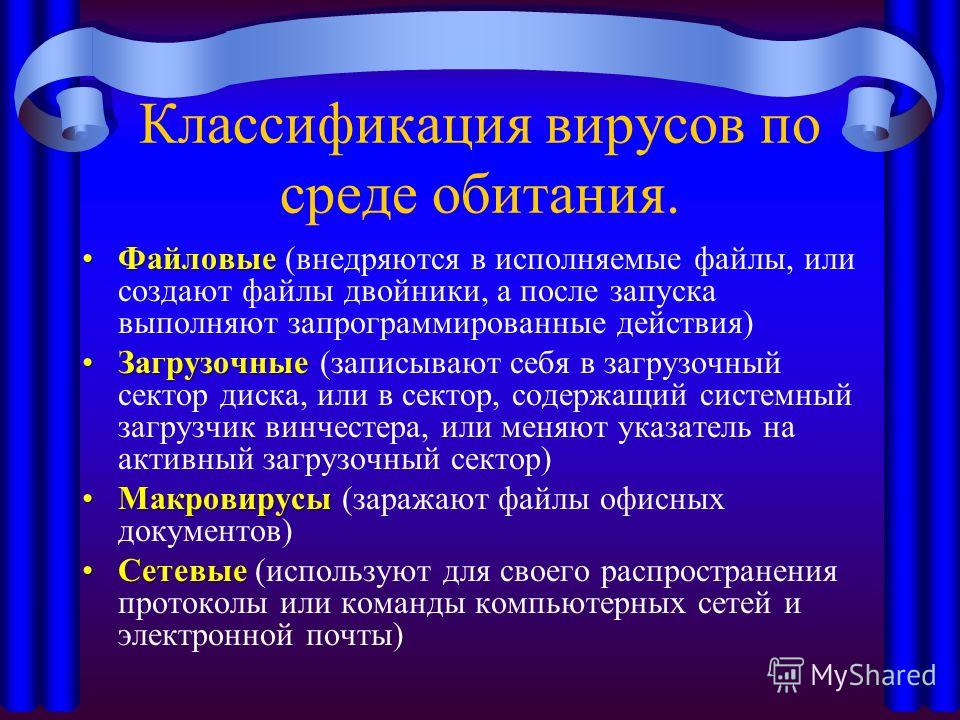

5. 1. По среде обитания

Сетевые вирусы распространяются по различным сетям, т.е.при передаче информации с одного компьютера на другой,

соединенные между собой сетью, например Интернет.

Файловые вирусы заражают исполнительные файлы и

загружаются после запуска той программы, в которой он

находится. Файловые вирусы могут внедряться и в другие

файлы, но записанные в таких файлах, они не получают

управление и теряют способность к размножению.

Загрузочные вирусы внедряются в загрузочный сектор дискет

или логических дисков, содержащий программу загрузки.

Файлово-загрузочные вирусы заражают одновременно файлы и

загрузочные сектора диска.

5

6. 2. По способу заражения среды обитания.

Резидентный вирус при заражении компьютераоставляет в оперативной памяти свою резидентную часть,

которая потом перехватывает обращение операционной

системы к объектам заражения (файлам, загрузочным

секторам дисков и т.п.) и внедряется в них. Резидентные

вирусы находятся в памяти и являются активными вплоть

до выключения или перезагрузки компьютера.

Нерезидентный вирус не заражает память компьютера и

является активным ограниченное время. Активизируется в

определенные моменты, например, при обработке

документов текстовым редактором.

6

7. 3. По деструктивным (разрушительным) возможностям

Безвредные вирусы проявляются только в том, что уменьшаютобъем памяти на диске в результате своего распространения.

Неопасные, так же уменьшают объем памяти, не мешают работе

компьютера, такие вирусы порождают графические, звуковые и

другие эффекты.

Опасные вирусы, которые могут привести к различным

нарушениям в работе компьютера, например к зависанию или

неправильной печати документа.

Очень опасные, действие которых может привести к

потере программ, данных, стиранию информации в

системных областях памяти и даже приводить к выходу из

строя движущихся частей жесткого диска при вводе в

резонанс.

7

8. 4. По особенностям алгоритма

Паразитические – это одни из самых простых вирусов. Они изменяют содержимоефайлов и секторов диска и могут быть достаточно легко обнаружены и уничтожены.

Вирусы-репликаторы (черви) распространяются по компьютерным сетям, вычисляют

адреса сетевых компьютеров и записывают по этим адресам свои копии.

Вирусы невидимки (стелс-вирусы) – вирусы, которые очень трудно обнаружить и

обезвредить, так как они перехватывают обращения операционной системы к пораженным

файлам и секторам дисков и подставляют вместо своего незараженные участки диска.

Мутанты (призраки) содержат алгоритмы шифровки-расшифровки, благодаря которым

копии одного и того же вируса не имеют ни одной повторяющейся цепочки байтов.

Такие

Такиевирусы самые сложные в обнаружении.

Троянские программы (квазивирусы) не способны к самораспространению, но очень

опасны, так как, маскируясь под полезную программу, разрушают загрузочный сектор и

файловую систему дисков.

Спутники – вирус, который не изменяет файл, а для выполнимых программ (exe)

создают одноименные программы типа com, которые при выполнении исходной программы

запускаются первыми, а затем передают управление исходной выполняемой программе.

Студенческие вирусы представляют собой самые простые и легко обнаруживаемые

вирусы.

Однако четкого разделения между ними не существует, и все они могут составлять

комбинацию вариантов взаимодействия — своеобразный вирусный «коктейль».

8

9. 5. Макровирусы

Эта особая разновидность вирусов поражаетдокументы, выполненные в некоторых прикладных

программах, имеющих средства для исполнения так

называемых макрокоманд.

В частности, к таким документам относятся

документы текстового процессора Microsoft Word.

Заражение происходит при открытии файла

документа в окне программы, если в ней не

отключена возможность исполнения макрокоманд.

Как и для других типов вирусов, результат атаки

может быть как относительно безобидным, так и

разрушительным.

9

10. Защита от компьютерных вирусов

Компьютерный вирус аналогичен природному вирусу. Поэтомумеры защиты от него включают в себя аналогичный комплекс

средств:

Профилактика;

Диагностика;

Лечение.

10

11. Профилактика

К профилактическим средствамотносятся:

перекрытие путей проникновения

вирусов в компьютер;

исключение возможности заражения и

порчи вирусами, проникшими в

компьютер, других файлов.

11

12. Диагностика

Диагностические средства позволяютобнаруживать вирусы в компьютере и

распознавать их тип.

12

13. Лечение

Лечение состоит в удалении вирусов из зараженныхпрограммных средств и восстановлении пораженных файлов.

Защитный комплекс основывается на применении антивирусных

программ и проведении организационных мероприятий

13

14. Организационные мероприятия, производимые для защиты от компьютерных вирусов

Вирусы попадают в компьютер только вместе с программнымобеспечением. Поэтому самым важным в защите от вирусов

является использование незараженных программ, так как главным

источником вирусов являются незаконные, так называемые

«пиратские» копии программного обеспечения.

Особенно опасны компьютерные игры и различного рода

развлекательные программы, которые чаще других являются

разносчиками компьютерной инфекции. Поэтому первым и

наиважнейшим правилом антивирусной защиты является

следующее:

Необходимо использовать только лицензионночистые программы от надежных поставщиков

14

15. Рекомендации

приобретайте все программы в фирменной упаковке у надежногопоставщика;

не пользуйтесь без крайней необходимостью чужими дискетами;

не запускайте на выполнение программы, назначение которых

неизвестно или непонятно.

не передавайте свои дискеты чужим лицам для использования, чтобы

не заразить ваши дискеты;

ограничьте доступ к вашему ПК посторонних лиц и запретите им

пользоваться своими дискетами без вашего разрешения;

перед началом работы на ПК после другого лица осуществите

холодный перезапуск ПК, чтобы удалить из ОЗУ возможно

присутствующие там резидентные вирусы;

при работе на одном ПК нескольких пользователей разделите жесткий

диск на несколько логических и разграничьте право доступа к различным

дискам;

включайте программы антивирусной защиты в файл AUTOEXEC.BAT;

не ограничивайтесь использованием только одного антивирусного

программного продукта. Новые вирусы появляются постоянно, и для их

выявления требуются новые антивирусные программы;

гибкие магнитные диски используйте, по возможности, с защитой от

записи

15

16. Антивирусные программы

Программные средства антивирусной защиты обеспечиваютдиагностику (обнаружение) и лечение (нейтрализацию) вирусов.

16

17. Краткий обзор антивирусных программ

При выборе антивирусной программы необходимо учитывать нетолько процент обнаружения вирусов, но и способность

обнаруживать новые вирусы, количество вирусов в антивирусной

базе, частоту ее обновления, наличие дополнительных функций.

В настоящее время серьезный антивирус должен уметь

распознавать не менее 25000 вирусов. Это не значит, что все они

находятся «на воле». На самом деле большинство из них или уже

прекратили свое существование или находятся в лабораториях и

не распространяются. Реально можно встретить 200-300 вирусов,

а опасность представляют только несколько десятков из них.

Существует множество антивирусных программ. Рассмотрим

наиболее известные из них.

17

18. Антивирусные программы

Программы-детекторы обеспечивают поиск и обнаружение вирусовв оперативной памяти и на внешних носителях, и при обнаружении

выдают соответствующее сообщение. Различают детекторы

универсальные и специализированные.

Универсальные детекторы в своей работе используют проверку

неизменности файлов путем подсчета и сравнения с эталоном

контрольной суммы. Недостаток универсальных детекторов связан с

невозможностью определения причин искажения файлов.

Специализированные детекторы выполняют поиск известных

вирусов по их сигнатуре (повторяющемуся участку кода). Недостаток

таких детекторов состоит в том, что они неспособны обнаруживать

все известные вирусы.

Детектор, позволяющий обнаруживать несколько вирусов, называют

полидетектором.Недостатком таких антивирусных про грамм является

то, что они могут находить только те вирусы, которые известны

разработчикам таких программ. .

18

Программы-доктора

(фаги),

не

только

находят

зараженные вирусами файлы, но и «лечат» их, т.е. удаляют из

файла тело программы вируса, возвращая файлы в исходное

состояние. В начале своей работы фаги ищут вирусы в

оперативной памяти, уничтожая их, и только затем переходят

к «лечению» файлов.

Среди фагов выделяют полифаги, т.е.

Среди фагов выделяют полифаги, т.е.программы-доктора, предназначенные для поиска и уничтожения большого количества вирусов.

Учитывая, что постоянно появляются новые вирусы, программыдетекторы и программы-доктора быстро устаревают, и требуется

регулярное обновление их версий.

19

Программы-ревизоры относятся к самым надежным

средствам защиты от вирусов. Ревизоры запоминают

исходное состояние программ, каталогов и системных

областей диска тогда, когда компьютер не заражен

вирусом, а затем периодически или по желанию

пользователя сравнивают текущее состояние с исходным.

Обнаруженные

изменения

выводятся

на

экран

видеомонитора. Как правило, сравнение состояний

производят сразу после загрузки операционной системы.

При сравнении проверяются длина файла, код

циклического контроля (контрольная сумма файла), дата и

время модификации, другие параметры.

Программы-ревизоры

имеют

достаточно

развитые

алгоритмы, обнаруживают стелс-вирусы и могут даже

отличить изменения версии проверяемой программы от

изменений, внесенных вирусом.

20

Программы-фильтры (сторожа)

представляют собой небольшие

резидентные

программы,

предназначенные

для

обнаружения

подозрительных действий при работе компьютера, характерных для

вирусов. Такими действиями могут являться:

попытки коррекции файлов с расширениями СОМ и ЕХЕ;

изменение атрибутов файлов;

прямая запись на диск по абсолютному адресу;

запись в загрузочные сектора диска.

загрузка резидентной программы.

При попытке какой-либо программы произвести указанные действия

«сторож» посылает пользователю сообщение н предлагает запретить или

разрешить соответствующее действие. Программы-фильтры весьма

полезны, так как способны обнаружить вирус на самой ранней стадии его

существования до размножения.

Однако они не «лечат» файлы и диски. Для уничтожения вирусов требуется

применить другие программы, например фаги. К недостаткам программсторожей можно отнести их «назойливость» (например, они постоянно

выдают предупреждение о любой попытке копирования исполняемого

файла), а также возможные конфликты с другим программным

обеспечением.

Поскольку функции детектора, ревизора и сторожа дополняют друг друга, то в

современные антивирусные комплекты программ обычно входят

компоненты, реализующие все эти функции. При этом часто функции

21

детектора и ревизора совмещаются в одной программе.

Вакцины (иммунизаторы) — это резидентные программы,

предотвращающие

заражение

файлов.

Вакцины

применяют,

если

отсутствуют

программы-доктора,

«лечащие» этот вирус. Вакцинация возможна только от

известных вирусов. Вакцина модифицирует программу или

диск таким образом, чтобы это не отражалось на их

работе, а вирус будет воспринимать их зараженными и

поэтому не внедрится. В настоящее время программывакцины имеют ограниченное применение.

Существенным недостатком таких программ является их

ограниченные возможности по предотвращению заражения от

большого числа разнообразных вирусов.

22

Несмотря на все принятые

профилактические меры,

стопроцентной гарантии защиты от

вирусов в настоящее время не

существует.

Поэтому в целях восстановления

разрушенной вирусом информации и

удаленных зараженных программ,

которые не удалось вылечить

программами антивирусной защиты,

необходимо соблюдать еще одно

правило антивирусной защиты:

Всегда имейте резервные копии программ и файлов

данных на дискете, магнитной ленте и/или другом

ПК не менее чем в двух экземплярах.

23

24. Убытки

Несмотряна

огромные

усилия

конкурирующих между собой антивирусных

фирм, убытки, приносимые компьютерными

вирусами, не падают и достигают

астрономических

величин

в

сотни

миллионов долларов ежегодно. При этом

следует иметь в виду, что антивирусные

программы и «железо» не дают полной

гарантии защиты от вирусов. Зачастую как

пользователи, так и профессионалыпрограммисты не имеют достаточных

навыков «самообороны», а их представления

о

вирусе

порой

являются

весьма

поверхностными.

Борьба с компьютерными вирусами является

борьбой человека с человеческим же

разумом.

Эта борьба является борьбой умов,

Эта борьба является борьбой умов,поскольку

задачи,

стоящие

перед

вирусологами, ставят такие же люди. Одни

придумывают новый вирус — а другим с ним

разбираться.

24

компьютерных вирусов

компьютерных вирусовКомпьютерные вирусы.

Что компьютерные вирусы?

Хорошо известное определение Фреда Коэна звучит так: «

1. Компьютерный вирус – это самовоспроизводящаяся программа, содержащая код, который явно копирует себя и может «заразить» другие программы, изменив их или их окружение так, что вызов зараженной программы подразумевает вызов возможно эволюционировавшая копия вируса.

2. Вирус — это самовоспроизводящийся фрагмент кода

который присоединяется к другим программам и обычно требует взаимодействия с человеком, чтобы

распространять.

Классификация компьютерных вирусов (мы намеренно игнорируя макровирусы на данный момент)

Загрузочный или файловый (исполняемый) инфектор

Память-резидентная или нерезидентная

Добавление/добавление или перезапись или компаньон

1. Загрузочные вирусы (в конце этого плана есть подробное объяснение загрузочный сектор ПК).

Вирусы загрузочного сектора нацелены на инструкции MBR или PBS, которые выполняется во время загрузки ПК.

Жизненный цикл загрузочного вируса

Чистый загрузочный сектор

вирусы могут распространяться только при загрузке с зараженной дискеты. Ты можешь

извлекать и сохранять файлы в течение всего дня на зараженную дискету, но до тех пор, пока вы

не загружался с ним, вы в безопасности. В прошлом, чтобы устранить самую большую угрозу

компьютерных вирусов все, что вам нужно было сделать, это не загружаться с дискеты.

Самый первый IBM Вирус для ПК, Brain, был загрузочным вирусом. под кайфом, Микеланджело, AntiEXE, пинг-понг и Monkey — всем знакомые названия загрузочных вирусов.

Как загрузочный вирус получает контроль

Многие вирусы, включая исходный вирус загрузки мозга, добавить дополнительный код для передачи исходного загрузочного сектора любым инструментам проверки диска ищем загрузочный сектор. Так у них больше шансов спрятаться. (скрытность). Тем не менее, любой, кто ищет правильные инструменты без вируса в память (т. е. загрузка с известной, чистой, защищенной от записи дискеты DOS) будет увидеть новый поддельный загрузочный сектор.

Последовательность загрузки ПК

На каждом ПК много

процессы и проверки должны быть выполнены до того, как любая программа или пользователь смогут

выполнить первую команду. Большая часть начальной последовательности загрузки, как показано ниже,

предназначен для выполнения простых самопроверок оборудования и одинаков независимо от

операционной системы. Как только операционная система (ОС) начнет загружаться,

последовательность различается в зависимости от конкретных потребностей ОС.

Большая часть начальной последовательности загрузки, как показано ниже,

предназначен для выполнения простых самопроверок оборудования и одинаков независимо от

операционной системы. Как только операционная система (ОС) начнет загружаться,

последовательность различается в зависимости от конкретных потребностей ОС.

Обычная последовательность загрузки ПК (независимо от операционной системы)

После того, как вы перевернете выключатель питания, блок питания выполняет быструю самопроверку и отправляет сигнал на ЦП для запуска.

ЦП

инициализирует себя и запускает выполнение кода аппаратной самопроверки, расположенного в

постоянная память базовая система ввода/вывода (

ROM BIOS), расположенный на материнской плате. Микросхема ПЗУ BIOS содержит

инструкции, которые «вшиты» в чип и обычно не заменяются на

запомнить настройки оборудования и конфигурации, а также инструкции по поиску и

запустить процесс загрузки операционной системы.

Испытание системная оперативная память (ОЗУ) и дополнительный набор самопроверок ПЗУ, часто называется самотестированием питания (POST) выполняется. Любые обнаруженные ошибки, как правило, сопровождаются звуковыми сигналами об ошибках. отображать, если это возможно.

Система затем ищет первый загрузочный диск, проверяется и основная загрузочная запись (MBR) и таблица разделов. MBR сообщает процессору с какого раздела и в каком секторе продолжить процесс загрузки.

Тогда MBR сообщает ПК, где найти основной загрузочный сектор операционной системы по умолчанию. система. Этот процесс идентичен для каждого ПК, независимо от операционной системы. система. Таким образом, загрузочный вирус, находящийся на загрузочной дискете, сможет успешно заразить загрузочную область всех жестких дисков. Когда зараженный компьютер загружается, зараженный загрузочный сектор получает управление. На этом этапе загрузки процесс, вирус может повредить свою полезную нагрузку независимо от операционной система

Резиденция памяти

A без памяти

резидентный (также известный как нерезидентный ) вирус выполняет, делает его

бизнес, а затем уходит. Он не активируется снова до следующего зараженного хоста.

файл запущен. С другой стороны, резидентных вируса используют

файлы в качестве отправной точки и находятся в памяти намного позже исходного хоста

файл вышел. Резидентный вирус подключает себя к

прерывание подпрограмм. Затем всякий раз, когда пользователь или программа запрашивает определенный

service, у вируса есть первый выбор в отношении того, что он хочет сделать. Например, большинство

загрузочные вирусы останутся в памяти и заразят любую дискету, к которой обращаются для

любая причина.

Он не активируется снова до следующего зараженного хоста.

файл запущен. С другой стороны, резидентных вируса используют

файлы в качестве отправной точки и находятся в памяти намного позже исходного хоста

файл вышел. Резидентный вирус подключает себя к

прерывание подпрограмм. Затем всякий раз, когда пользователь или программа запрашивает определенный

service, у вируса есть первый выбор в отношении того, что он хочет сделать. Например, большинство

загрузочные вирусы останутся в памяти и заразят любую дискету, к которой обращаются для

любая причина.

Вирусы, заражающие файлы

COM-файл

Перезапись вирусов

Простой перезаписывающий вирус

Полостные вирусы

Много исполняемых файлов

содержат много свободного места, особенно большие .EXE s. Свободное пространство

обычно резервируется для области буфера данных для хранения временных данных. полостные вирусы

ищите программные файлы с большим количеством свободного места, и если достаточно большие,

хранить себя там. Это перезаписывает часть файла хоста, но без

увеличение размера или нарушение функциональности. Когда хост-файл выполняется,

вирус запускается и делает то, для чего он был закодирован. Заемная буферная зона часто

перезаписывается временными данными, как и было задумано хост-файлом, стирая

код вируса. К тому времени вирус находится в памяти или уже на новом хосте.

Это перезаписывает часть файла хоста, но без

увеличение размера или нарушение функциональности. Когда хост-файл выполняется,

вирус запускается и делает то, для чего он был закодирован. Заемная буферная зона часто

перезаписывается временными данными, как и было задумано хост-файлом, стирая

код вируса. К тому времени вирус находится в памяти или уже на новом хосте.

Добавление/подготовка вирусы

Простой предваряющий вирус

Вирусы-компаньоны

Многосторонний Вирусы используют более одного пути заражения. Типичный

многопартийный вирус заражает .COMs , .EXEs , загрузочные сектора дискет,

и MBR жесткого диска. При загрузке с дискеты, содержащей

многокомпонентный вирус, часто он заражает загрузочный сектор жесткого диска и запускает

для заражения исполняемых файлов. Потому что они содержат подпрограммы для заражения большего количества

чем в одну сторону, их код часто бывает большим.

Механизмы распространения вирусов

Съемный накопитель

Электронная почта и загрузка

Общие каталоги

Защита от вирусов

Антивирусное программное обеспечение Сигнатуры вирусов, эвристика, проверка целостности

Закалка конфигурации

Обучение пользователей

Вирус Защитные механизмы/самосохранение методы

Обычная жизнь цикл компьютерного вируса примерно такой:

1. Вирус создается и выпускается.

2. Вирус заражает несколько ПК и отправляется в антивирусную компанию.

3. Антивирусная компания записывает сигнатуру вируса.

4. Компания включает новую подпись в свою базу данных.

5. Его сканер теперь обнаруживает вирус, и угроза вируса уменьшилось.

Если ты вирус писатель, ваше творение не может распространиться по всему миру, если его обнаружат и очищается в течение нескольких недель после его выпуска.

Вирусописатели начали отбиваться более изощренными

механизмы защиты от вирусов дольше остаются незамеченными. Итак, война вирусов.

Начались писатели против производителей антивирусов. В некотором смысле, антивирусная индустрия

создали больше, быстрее и умнее вирусов. Некоторые средства защиты от вирусов включают

полиморфизм и скрытность

Итак, война вирусов.

Начались писатели против производителей антивирусов. В некотором смысле, антивирусная индустрия

создали больше, быстрее и умнее вирусов. Некоторые средства защиты от вирусов включают

полиморфизм и скрытность

Шифрование

Вирусописатели увидели

что лучший способ остановить или замедлить работу антивирусных сканеров — убедиться, что

не было постоянной строки байтов, которая могла бы стать сигнатурой антивируса. За

наших целей, шифрование — это процесс

Вирус перестраивает свой код так, что он больше не похож на себя прежнего в

чтобы победить антивирусные сканеры (см. рис. ниже) Вирус запускается,

расшифровывает себя, делает свое дело, затем перешифровывает свои байты перед сохранением

вернуться к диску. Авторы вирусов на переднем крае технологий начали

исследовать и использовать профессиональные методы шифрования. Чтобы иметь возможность

использовать шифрование, вирус должен иметь возможность расшифровать зашифрованный код (называемый

расшифровка) и шифровать себя «на лету».

Пример зашифрованного вируса

Как мог антивирусный сканер найти хорошую подпись? Решение заключалось в поиске подпрограмма расшифровки (иногда называемая расшифровщиком ), которую нужно было найти в начале каждого зашифрованного вируса. Механизм расшифровки стал подпись. Процедуры расшифровки не могут быть зашифрованы, потому что они должны оставаться неизменными. простой код для выполнения и запуска процесса расшифровки. Чтобы дать отпор, вирус писатели начали писать все меньшие и меньшие процессы дешифрования. Меньше сигнатуры расшифровки увеличивают вероятность того, что антивирусный сканер выдаст ложноположительный результат. Тем не менее, даже при постоянно сокращающихся процессах дешифрования большинство антивирусные компании смогли надежно обнаружить зашифрованные вирусы.

Хотя большинство

вирусы используют шифрование, чтобы скрыться, другие вирусы используют шифрование как средство

процесс удаления более сложен для антивирусных программ. Они шифруют загрузку

область или файлы при первом заражении. После заражения они расшифровывают закодированные

хост-файл или загрузочный сектор, когда это необходимо. Если вы удалите вирус или загрузитесь с

чистой дискете файл или загрузочная область остаются зашифрованными и недоступными.

Они шифруют загрузку

область или файлы при первом заражении. После заражения они расшифровывают закодированные

хост-файл или загрузочный сектор, когда это необходимо. Если вы удалите вирус или загрузитесь с

чистой дискете файл или загрузочная область остаются зашифрованными и недоступными.

Полиморфизм

Полиморфизм

шифрование вирусов сделано лучше. Некоторые умные вирусописатели решили, что единственный

способ победить антивирусные компании заключался в случайном изменении

шифровальная/дешифровальная часть вируса. Каждый раз, когда вирус запускается, он может

изменить используемую процедуру генерации случайных чисел, длину используемого числа

(называемый ключом), количество байтов

зашифровано, и место, где находится подпрограмма шифрования в каждом файле.

это называется полиморфизм . Как антивирусные сканеры могут найти сигнатуру

когда все, включая подпрограмму шифрования, случайно изменилось?

Потенциально существуют миллиарды комбинаций, которые сканерам придется перепробовать. против каждого хост-файла. Нажмите здесь для

пример 1-го полиморфного вируса.

против каждого хост-файла. Нажмите здесь для

пример 1-го полиморфного вируса.

Первый полиморфный движок, Dark Avenger’s Mutation Engine (MtE или DAME), был выпущен в 1991. MtE позволил статическим, неизменяемым байтам вируса быть меньше, чем горсть. При такой малой статической сигнатуре риск ложных срабатываний антивирусные сканеры внезапно стали неприемлемо высокими. МТЭ и другие Полиморфные движки, которые последовали за ними, очень успешно справлялись с защитой от вирусов. компании за верстаком. Полиморфные движки были одними из первых вредоносных реализации, чтобы серьезно бросить вызов профессиональным командам отладчиков антивирусная индустрия.

Оказывается, что

хотя полиморфные вирусы-шифровальщики каждый раз выглядели по-разному,

не является настоящей случайностью в компьютерном мире, и надежная подпись может быть

вычисляется даже в случайно выглядящем коде. Просто нужно больше копать. Некоторый

антивирусные продукты включали сигнатуры для каждой полученной копии зараженного файла. Но так как один вирус мог создавать миллиарды разных копий, этот метод был

быстро отвергнуты большинством компаний как работоспособное решение. Исследователи начали

получить более быструю скорость обнаружения, изучив, как работают механизмы шифрования

и декодирование каждого отсканированного файла путем обратного проектирования механизма шифрования.

шаги. Это требовало времени и означало, что сканирующие механизмы потенциально должны были бы

проверять каждый файл на соответствие большому количеству процедур шифрования.

Но так как один вирус мог создавать миллиарды разных копий, этот метод был

быстро отвергнуты большинством компаний как работоспособное решение. Исследователи начали

получить более быструю скорость обнаружения, изучив, как работают механизмы шифрования

и декодирование каждого отсканированного файла путем обратного проектирования механизма шифрования.

шаги. Это требовало времени и означало, что сканирующие механизмы потенциально должны были бы

проверять каждый файл на соответствие большому количеству процедур шифрования.

Самый успешный

сканеры используют механизм эмуляции , который временно загружает отсканированные файлы в

защищенная область в оперативной памяти, которая имитирует рабочую среду компьютера.

Вирус думает, что он работает, хотя он не может получить доступ к какой-либо части

компьютер за пределами эмулируемой области и расшифровывает себя. Расшифрованный вирус

код проверяется антивирусной программой. Лучше всего, это займет всего один

подпись для распознавания миллиардов разных копий одного и того же вируса. Сегодня для вирусов доступны десятки полиморфных механизмов шифрования.

писатели, но хорошие сканеры могут обнаружить все их варианты. Когда новый двигатель

выходит, это всего лишь вопрос нескольких часов работы на антивирусе

ПК исследователя, тем самым сдувая потенциально опасную процедуру шифрования

на написание вируса у вирусописателя уходили недели или месяцы.

Сегодня для вирусов доступны десятки полиморфных механизмов шифрования.

писатели, но хорошие сканеры могут обнаружить все их варианты. Когда новый двигатель

выходит, это всего лишь вопрос нескольких часов работы на антивирусе

ПК исследователя, тем самым сдувая потенциально опасную процедуру шифрования

на написание вируса у вирусописателя уходили недели или месяцы.

Метаморфизм

Метаморфические вирусы изменяют функциональность вируса по мере его распространения.

Метаморфические вирусы не имеют дешифратора или постоянного тела вируса, но

способны создавать новые поколения, которые выглядят по-другому. Вирус W32/Apparition был

первый известный 32-битный вирус, который не использовал полиморфные дешифраторы для эволюции

себя в новых поколениях. Скорее вирус несет свой источник и сбрасывает его

всякий раз, когда он может найти компилятор, установленный на машине. Вирус внедряется и

удаляет ненужный код в исходный код и перекомпилирует себя. Таким образом, новый

поколение вируса будет выглядеть совершенно иначе, чем предыдущие. Этот

метод еще более опасен на таких платформах, как Linux, где компиляторы C

обычно устанавливаются со стандартной системой, даже если система не используется

для развития.

Этот

метод еще более опасен на таких платформах, как Linux, где компиляторы C

обычно устанавливаются со стандартной системой, даже если система не используется

для развития.

Стелс

Вирусы, содержащие специальное кодирование, позволяющее ускользнуть от антивирусных исследователей и инструментов, считается скрытным вирусы. Первый вирус для ПК, Brain, включал стелс-код, а запросы на просмотр зараженного загрузочного сектора перенаправлялись на исходный код загрузочного сектора теперь помещается в конец дискеты. Стелс-вирусы могут использовать сотни различных рутины, чтобы спрятаться от посторонних глаз. Одна из самых распространенных процедур предназначена для вирус для удаления себя из файла при запуске антивирусного сканера. Стелс это еще одна причина, по которой вы всегда должны загружаться с чистой, защищенной от записи загрузочной системы дискету перед запуском сканирования DOS на наличие вирусов.

Если вирус находится в

память, она может спрятаться. Вирусы часто скрывают увеличение размера зараженного файла за счет

изменение того, что DOS возвращает пользователю. Он делает это, отслеживая DOS

прерывания, которые возвращают информацию о памяти и файле. Например, если пользователь вводит

в команде DIR пока вирус находится в памяти код вируса пройдет

по запросу к DOS. DOS собирает запрошенную информацию и пытается

вернуть его пользователю. Вирус вмешивается и производит необходимые расчеты.

что контрольные признаки его заражения скрыты.

Вирусы часто скрывают увеличение размера зараженного файла за счет

изменение того, что DOS возвращает пользователю. Он делает это, отслеживая DOS

прерывания, которые возвращают информацию о памяти и файле. Например, если пользователь вводит

в команде DIR пока вирус находится в памяти код вируса пройдет

по запросу к DOS. DOS собирает запрошенную информацию и пытается

вернуть его пользователю. Вирус вмешивается и производит необходимые расчеты.

что контрольные признаки его заражения скрыты.

Stealth-технологии для операционной системы DOS переродились в руткит

технологий для операционной системы Windows 10 лет спустя. Вредоносные программы

для операционной системы Windows начали использовать технологии скрытности, чтобы скрыть

их присутствие в системе в первые годы нового тысячелетия. В

В начале 2004 года «Лаборатория Касперского» обнаружила удивительную программу, которую нельзя было увидеть

в списке процессов и файлов Windows. Для многих антивирусных экспертов это было

новое начало понимания технологий стелса для вредоносных программ для

Windows, и это было предвестником новой крупной тенденции в написании вирусов. промышленность.

промышленность.

Термин «руткит» происходит от утилит Unix, предназначенных для пользователь с несанкционированным корневым доступом в системе, не будучи замеченным системный администратор. Сегодня под словом «руткит» понимаются специализированные утилиты. используемые для сокрытия информации в системе, а также вредоносные программы с функциональность, которая позволяет им маскировать свое присутствие. К ним относятся проявления любых сторонних зарегистрированных приложений: строка в списке процессов, файл на диске, раздел реестра или даже сетевой трафик.

Дополнительно чтение о технологиях самозащиты от вирусов:

Эволюция технологии самозащиты от вредоносных программ

Обнаружение сложных вирусов

Бактерии | Что такое микробиология?

Бактерии — это микробы с более простой структурой клеток, чем у многих других организмов. Их центр управления, содержащий генетическую информацию, содержится в единственной петле ДНК. У некоторых бактерий есть дополнительный круг генетического материала, называемый плазмидой, а не ядром. Плазмида часто содержит гены, дающие бактерии некоторое преимущество перед другими бактериями. Например, он может содержать ген, делающий бактерию устойчивой к определенному антибиотику.

У некоторых бактерий есть дополнительный круг генетического материала, называемый плазмидой, а не ядром. Плазмида часто содержит гены, дающие бактерии некоторое преимущество перед другими бактериями. Например, он может содержать ген, делающий бактерию устойчивой к определенному антибиотику.

Бактерии делятся на пять групп в соответствии с их основной формой: сферические (кокки), палочки (бациллы), спиральные (спириллы), запятые (вибрионы) или штопоры (спирохеты). Они могут существовать в виде одиночных клеток, парами, цепочками или скоплениями.

© ttsz / iStock Различные формы бактерий. Бактерии встречаются во всех средах обитания на Земле: в почве, скалах, океанах и даже в арктических снегах. Некоторые живут внутри или на других организмах, включая растения и животных, включая людей. Бактериальных клеток примерно в 10 раз больше, чем человеческих клеток. Многие из этих бактериальных клеток выстилают пищеварительную систему. Некоторые бактерии живут в почве или на мертвых растениях, где они играют важную роль в круговороте питательных веществ. Некоторые виды вызывают порчу продуктов и повреждение урожая, но другие невероятно полезны при производстве ферментированных продуктов, таких как йогурт и соевый соус. Относительно немногие бактерии являются паразитами или патогенами, вызывающими заболевания у животных и растений.

Некоторые виды вызывают порчу продуктов и повреждение урожая, но другие невероятно полезны при производстве ферментированных продуктов, таких как йогурт и соевый соус. Относительно немногие бактерии являются паразитами или патогенами, вызывающими заболевания у животных и растений.

Как размножаются бактерии?

Большинство бактерий размножаются бинарным делением. В этом процессе бактерия, представляющая собой одну клетку, делится на две идентичные дочерние клетки. Бинарное деление начинается, когда ДНК бактерии делится на две части (реплицируется). Затем бактериальная клетка удлиняется и разделяется на две дочерние клетки, каждая из которых имеет идентичную ДНК родительской клетки. Каждая дочерняя клетка является клоном родительской клетки.

При благоприятных условиях, таких как правильная температура и доступность питательных веществ, некоторые бактерии, такие как Escherichia coli , могут делиться каждые 20 минут. Это означает, что всего за семь часов одна бактерия может произвести 2 097 152 бактерии. Еще через час количество бактерий возрастет до колоссальных 16 777 216. Вот почему мы можем быстро заболеть, когда болезнетворные микробы вторгаются в наш организм.

Это означает, что всего за семь часов одна бактерия может произвести 2 097 152 бактерии. Еще через час количество бактерий возрастет до колоссальных 16 777 216. Вот почему мы можем быстро заболеть, когда болезнетворные микробы вторгаются в наш организм.

Механизм выживания

Некоторые бактерии могут образовывать эндоспоры. Это бездействующие структуры, чрезвычайно устойчивые к враждебным физическим и химическим условиям, таким как тепло, УФ-излучение и дезинфицирующие средства. Это очень затрудняет их уничтожение. Многие бактерии, продуцирующие эндоспоры, являются неприятными патогенами, например Bacillus anthracis , возбудитель сибирской язвы.

Наблюдение за бактериями в чашке Петри

Образовательные материалы для учащихся: Наблюдение за культурами бактерий в чашке Петри и изучение морфологии колоний.

Микробиология сегодня: микобактерии

Организмы, вызывающие туберкулез у человека и животных, Mycobacterium tuberculosis и Mycobacterium bovis представлены в этом выпуске журнала Microbiology Today наряду с Mycobacterium leprae , вызывающей проказу, и Mycobacteriumulfans , вызывающей язву Бурули.

Создание бактериальных мостов

Часто первое, что приходит на ум, когда мы думаем о микробах в антропогенной среде, — это повреждение, разложение, обесцвечивание и окрашивание строительных материалов и их поверхностей. Что мы не часто принимаем во внимание, так это их способность действовать как «биоинженеры».

Объяснитель туберкулеза

Туберкулез (ТБ) представляет собой инвалидизирующее полиорганное заболевание, вызываемое бактерией Mycobacterium tuberculosis. Важнейшей формой заболевания является туберкулез легких, инфекция легких и дыхательных путей.

Устойчивость к противомикробным препаратам (AMR)

Угроза устойчивости к противомикробным препаратам (УПП) теперь признана во всем мире, и, по оценкам, 10 миллионов человек в год будут умирать из-за устойчивости к противомикробным препаратам к 2050 году, если не будут приняты срочные меры.

Псевдомонас — друг и враг

Виды рода Pseudomonas являются одними из наиболее изученных в научном сообществе бактерий.

Бактерии этого рода широко используются в качестве модельных организмов в микробиологических исследованиях и включают ряд важных видов в таких областях, как патогенность растений, биоремедиация и микробиология окружающей среды.

Бактерии этого рода широко используются в качестве модельных организмов в микробиологических исследованиях и включают ряд важных видов в таких областях, как патогенность растений, биоремедиация и микробиология окружающей среды.Streptomyces – природное решение УПП

Помимо того, что Streptomyces играют огромную роль в медицинской и фармацевтической промышленности, они также играют важную роль в окружающей среде; способствует разложению органического вещества и повышению плодородия почвы.

Изображения

Микробиология сегодня : Микобактерии. Научная фотобиблиотека.