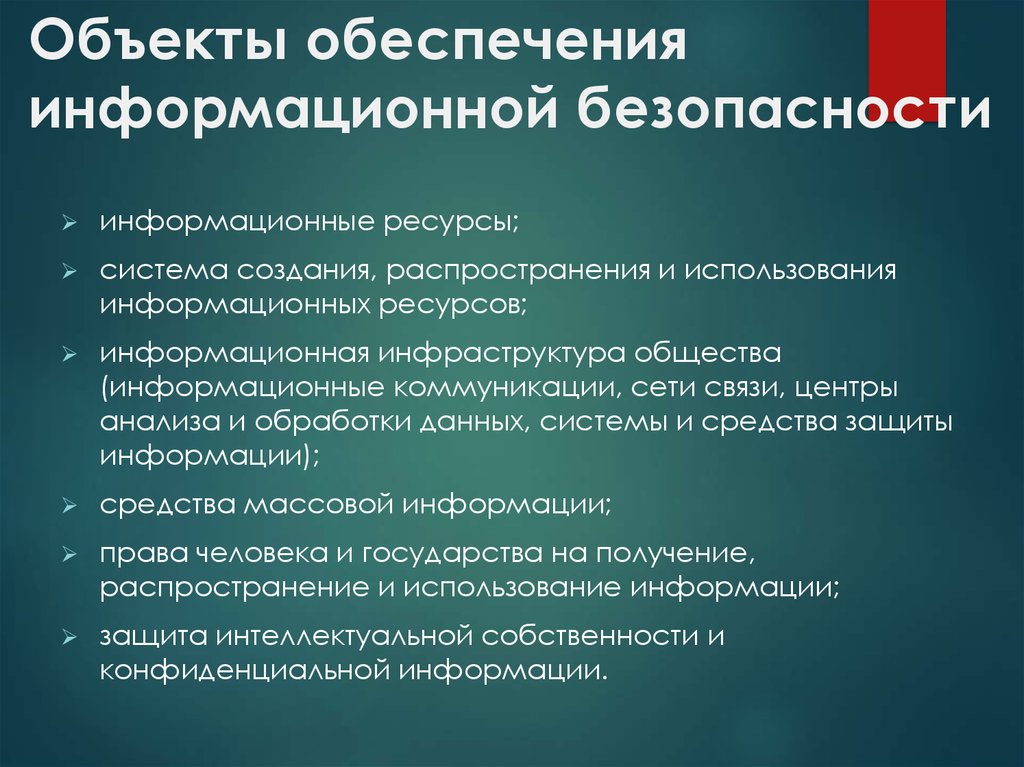

Основные объекты обеспечения информационной безопасности

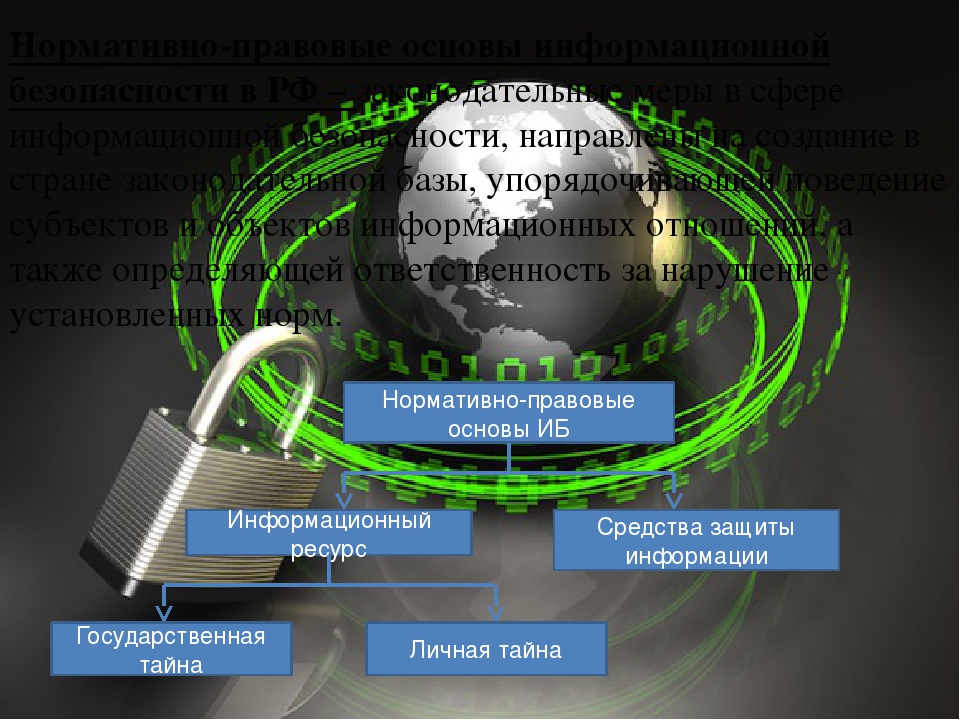

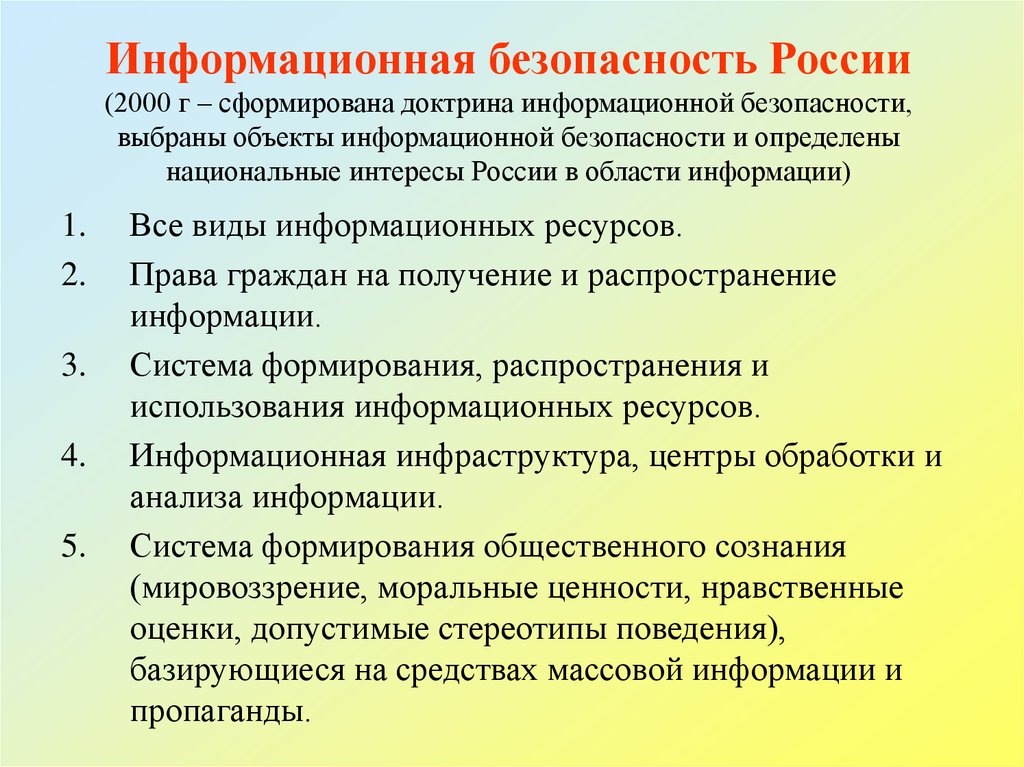

В России в области обеспечения информационной безопасности действует Доктрина, представляющая совокупность официальных взглядов на ситуацию с угрозами информационной безопасности в современном мире в целом и отдельные законы и подзаконные нормативные акты, которые концентрируются на конкретных аспектах общей системы. Изучая существующие меры безопасности, необходимо понимать, не только от каких угроз необходимо защищаться, но и кто или что подлежит защите. В зависимости от нормативного акта, объекты, требующие обеспечения информационной безопасности, могут несущественно различаться.

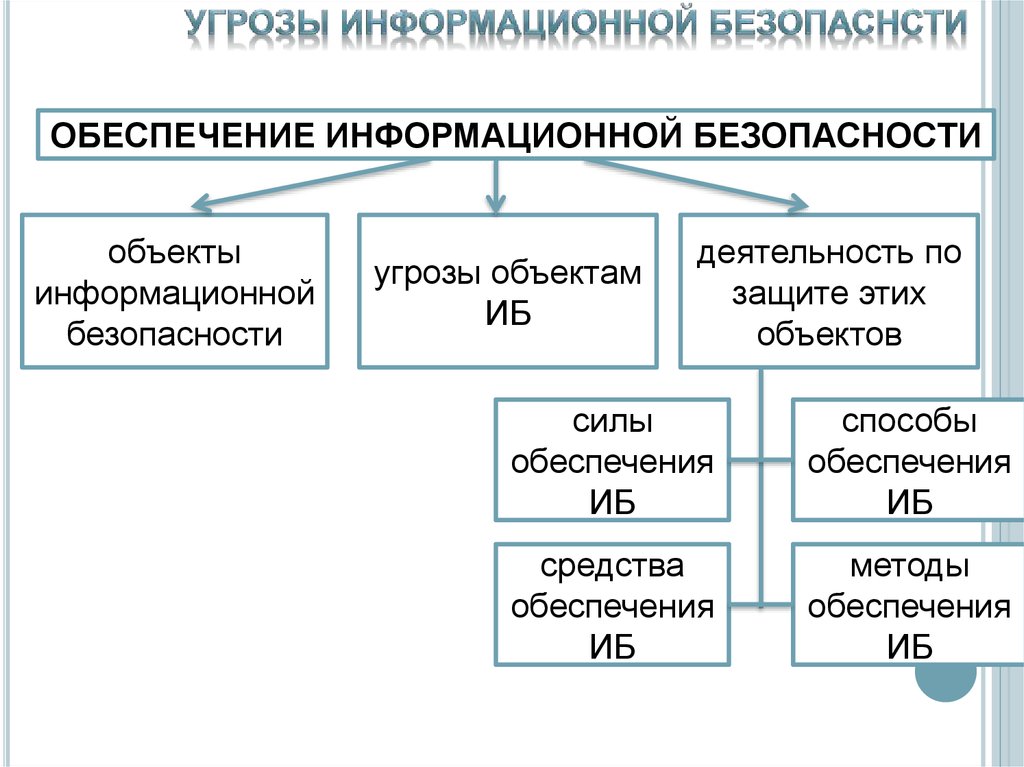

Система информационной безопасности

Доктрина информационной безопасности РФ, утвержденная Указом президента в 2016 году, призвана минимизировать или исключить вред, причиненный интересам личности, общества и государства угрозами, существующими в информационном поле, как технологическими, так и идеологическими. Органы государственного управления ставят своей целью не только обеспечение информационной безопасности государства в части обороны, внутренней и внешней политики, но и заботу о защите от посягательств на интересы граждан и бизнеса.

Виды угроз

Разработчики документа не ранжируют угрозы в зависимости от того, направлены они против личности или против порядка государственного управления, а просто называют их. Национальные интересы являются приоритетными, но при этом доктрина уделяет существенное внимание и защите интересов личности, гражданского общества, бизнеса. Среди основных можно назвать угрозы:

- обороноспособности;

- государственной целостности;

- порядку управления;

- международному имиджу России, деятельности отечественных СМИ за рубежом;

- критически важным объектам информационной инфраструктуры;

- кредитно-финансовой сфере.

Кроме того, технологическая слабость страны, невысокое качество или отсутствие национальных разработок в области информационной безопасности, зависимость от систем связи или коммуникаций, управляемых на международном уровне, являются самостоятельными угрозами. При направлении усилий стратегическим противником в эту сторону целью может стать и бизнес, который потеряет возможность управлять своими промышленными объектами или проводить платежи в случае отключения сети Интернет.

Сферы защиты

Опасность направленного информационного воздействия на объекты защиты, по мнению разработчиков доктрины, связана не только с возможностью повлиять на объекты инфраструктуры или системы платежей, взломать сайт государственной организации или вмешаться через Сеть в работу систем жизнеобеспечения города или всего государства. Существенная опасность связана с информационным воздействием на нематериальные ценности, такие как имидж России на международной арене, суверенитет, понятие о нерушимости государственной целостности, общие понятия о нравственности. Нацеленное информационное воздействие на эти сферы способно подорвать внутреннюю стабильность, привести к беспорядкам.

Обеспечение информационной безопасности нематериальных объектов касается не только государства. Касательно гражданина или бизнеса риски могут возникнуть в части вовлечения детей в деструктивные культы, организации погромов торговых точек, протестов против строительства значимых для экономики объектов. При этом субъектами информационного влияния на сознание граждан, не подготовленных к защите против направленного воздействия, становятся экстремистские, религиозные, этнические, правозащитные организации. Государственная концепция разъяснения гражданам принципов информационной безопасности, умения разделять истинные новости и специально сгенерированные в деструктивных целях фейки, пока не разработана.

При этом субъектами информационного влияния на сознание граждан, не подготовленных к защите против направленного воздействия, становятся экстремистские, религиозные, этнические, правозащитные организации. Государственная концепция разъяснения гражданам принципов информационной безопасности, умения разделять истинные новости и специально сгенерированные в деструктивных целях фейки, пока не разработана.

В концепции обеспечения информационной безопасности выделяются следующие сферы защиты:

- экономическая сфера, включая денежно-кредитную и рынок ценных бумаг. Направленное информационное воздействие может влиять на репутацию банка или курс ценных бумаг;

- внешнеполитическая. Интересы России на международной арене ущемляются за счет направленного ухудшения ее имиджа;

- внутриполитическая. Вопросы информационной безопасности связаны в основном с недопущением сепаратизма, экстремизма, национальной розни;

- область образования, науки, технологий.

Информационные атаки могут привести и к миграции ученых за рубеж и снижению репутации российских научных институтов в мире;

Информационные атаки могут привести и к миграции ученых за рубеж и снижению репутации российских научных институтов в мире; - духовная. Ситуация с попыткой создания Украинской автокефальной церкви показывает, насколько важно для стратегического противника информационное доминирование и в этой сфере;

- судебная и правоохранительная.

Интересно, что изложенные в Доктрине постулаты в области обеспечения информационной безопасности России не полностью коррелируют с теми, которые изложены в принятой чуть позже Стратегии национальной безопасности, также рассматривающей вопросы защиты от информационных угроз. Однако в целом направления защиты по сферам и объектам совпадают.

Объекты-лица

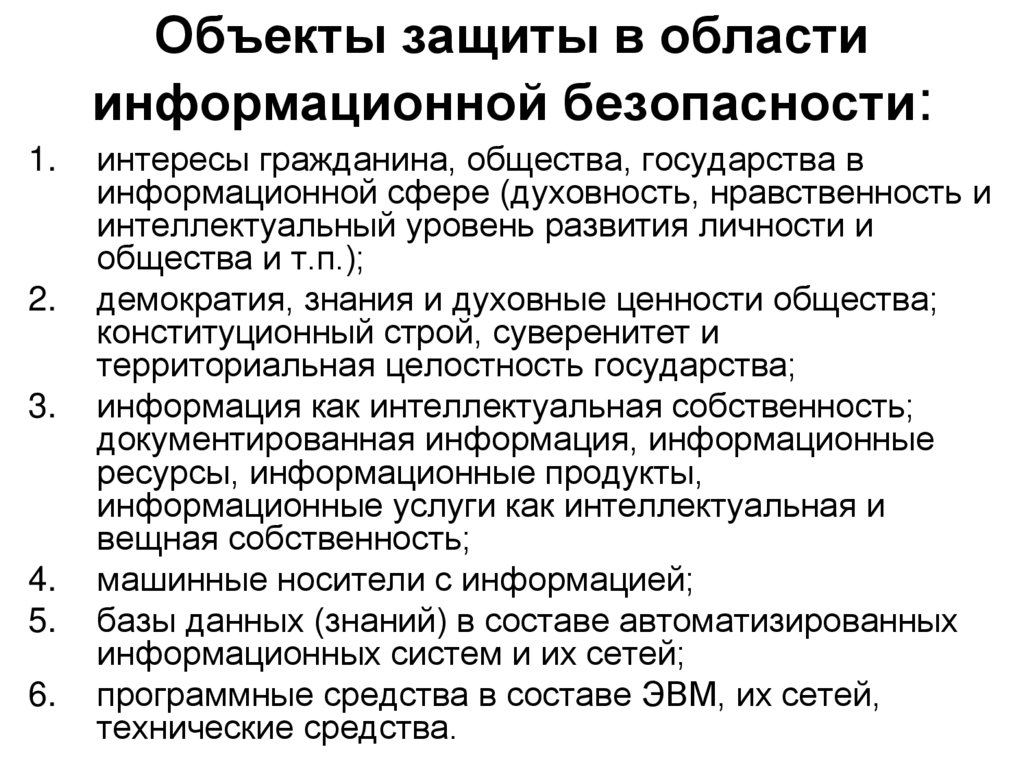

Концепция обеспечения информационной безопасности, называет основные сферы общественной и политической жизни, в которых возможно причинение ущерба действиями внутренних агентов или правительствами иностранных государств, международными террористическими организациями. Документ предполагает, что ущерб наносится законным правам, свободам или интересам тех или иных субъектов. Конкретные субъекты в доктрине прямо не названы, использовано общее упоминание личности, общества и государства, но на практике выделяются следующие лица и организации, чьим интересам может быть причинен вред направленным информационным воздействием и которые подлежат защите:

Документ предполагает, что ущерб наносится законным правам, свободам или интересам тех или иных субъектов. Конкретные субъекты в доктрине прямо не названы, использовано общее упоминание личности, общества и государства, но на практике выделяются следующие лица и организации, чьим интересам может быть причинен вред направленным информационным воздействием и которые подлежат защите:

- Россия как государство;

- органы государственной власти, действующие на внешнеполитической и внутриполитической арене, дипломатические и консульские представительства, такие организации, как «Русский Мир»;

- субъекты федерации, муниципальные органы;

- отечественные СМИ, информационные агентства, телеканалы;

- российские бизнес-структуры, в том числе работающие или размещающие ценные бумаги на иностранных организованных рынках;

- общественные организации, включая церковь;

- граждане. Здесь отдельно можно выделить должностных лиц и судей, чья репутация неотделима от репутации государства.

Степень вреда, причиненного интересам субъектов, может разниться, но направленная информационная атака способна обвалить курс акций на несколько миллиардов, и сорвать выборы в муниципальном образовании. Степень защиты в каждом случае будет разной, но осознание существенности информационных угроз помогает обезопасить от них государство и общество. Проблемой может стать то, что оппонировать угрозам приходится только в информационном поле, противопоставляя свои аргументы и возражения чужим, выявляя некорректные сведения или затрудняя распространение ложной информации.

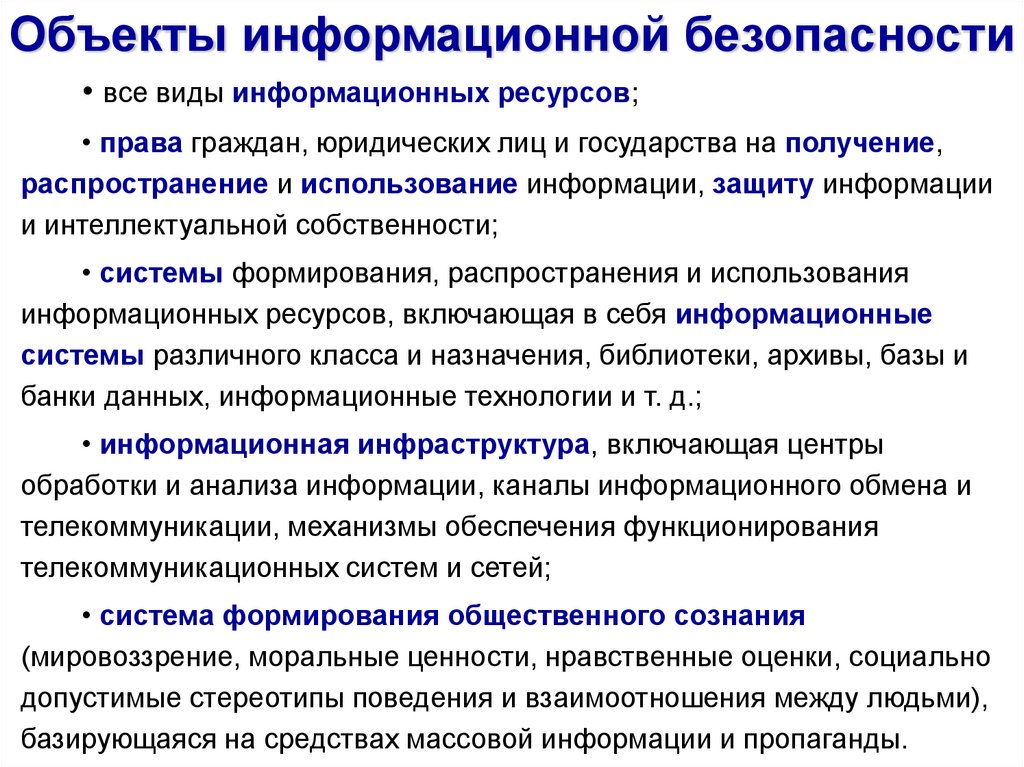

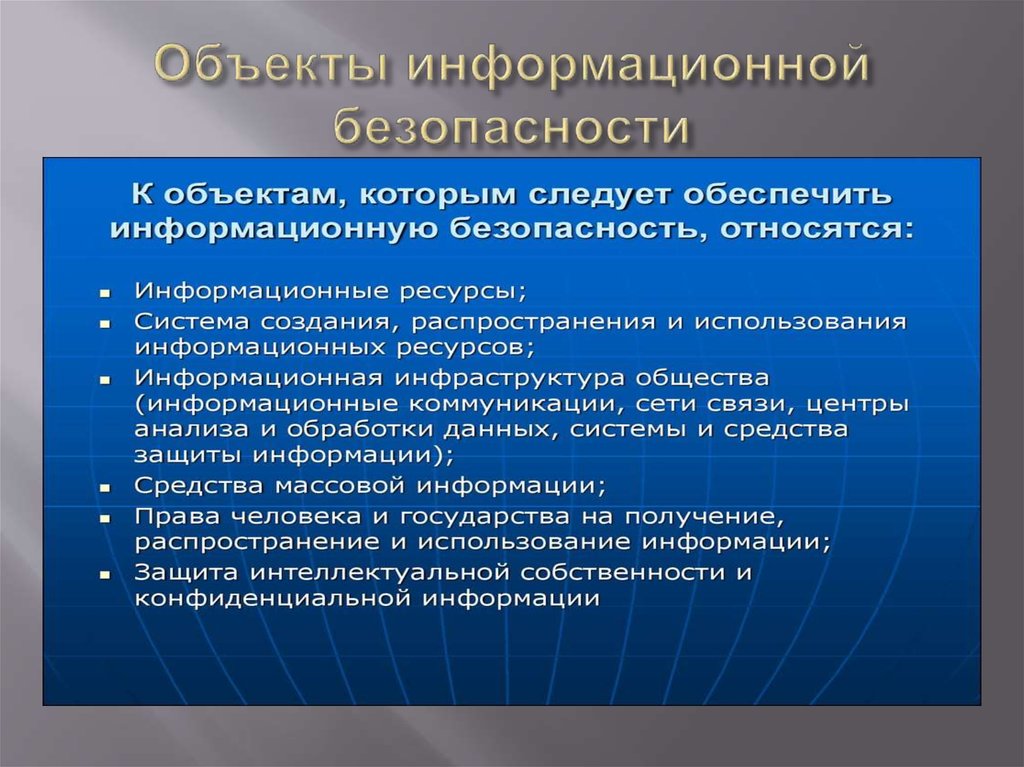

Объекты – предметы и явления

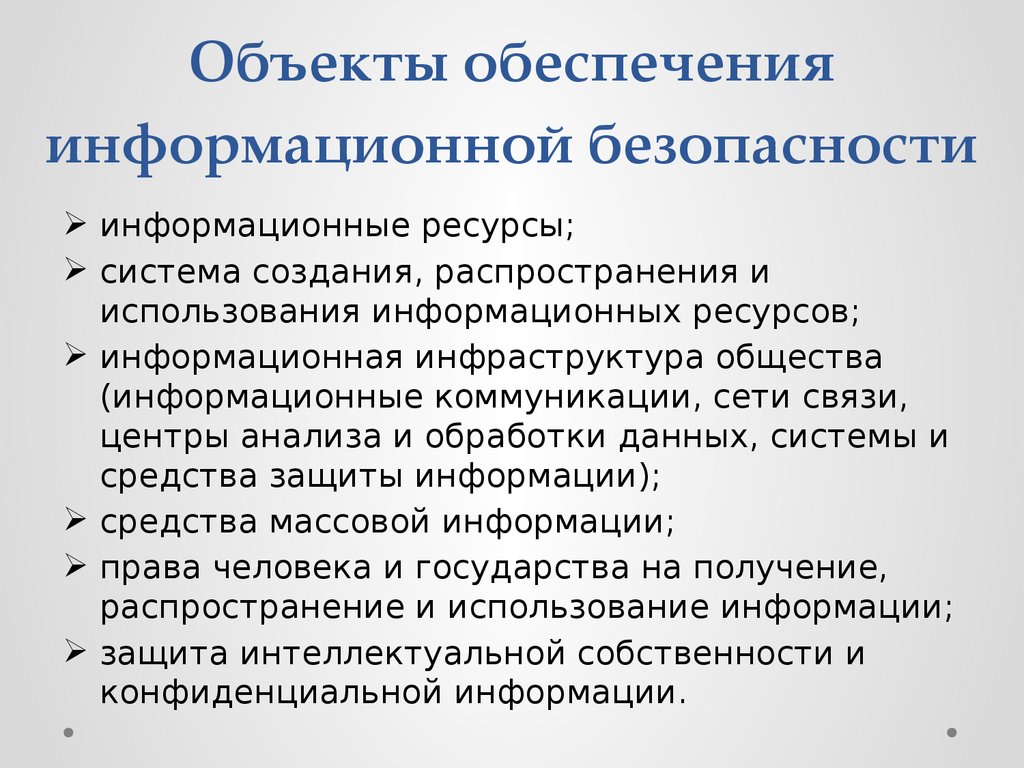

Помимо лиц, информационные атаки могут быть направлены на определенные объекты и явления. Здесь обеспечение информационной безопасности будет достигнуто легче, так как оптимальная защита может достигаться не только информационным противодействием, но и объективно реализованной системой технических мер. В качестве материальных объектов называются:

- помещения, в которых размещается оборудование систем информационной безопасности, находятся серверы, в том числе банковские, хранятся данные на бумажных носителях.

- серверы и информационные массивы органов государственной власти и управления;

- НИИ и организации разработчиков, обеспечивающих проведение исследований в области информационной безопасности;

- информационно-телекоммуникационные сети и системы;

- массивы конфиденциальных сведений;

- информационные технологии, как имеющиеся в распоряжении предприятия, так и вновь разрабатываемые;

- системы обеспечения информационной безопасности;

- системы управления производственными объектами;

- банковские системы.

В области защиты этих объектов государство устанавливает стандарты технологического и программного оснащения, которое должно исключить возможность любого несанкционированного вмешательства, нарушения их независимости и целостности.

Обеспечение информационной безопасности различных объектов является совместной задачей государственных органов, бизнеса и граждан. Заинтересованность каждого в обеспечении собственной защиты важна для функционирования общей системы.

Информационная безопасность

- Главная

- Структура университета

- Прикладная информатика в экономике

- Информация абитуриентам

- Направления подготовки и специальности

- Информационная безопасность

Сфера деятельности (возможность трудоустройства):

Область профессиональной деятельности бакалавра информационной безопасности включает: сферы науки, техники и технологии, охватывающие совокупность проблем, связанных с обеспечением защищенности объектов информатизации в условиях существования угроз в информационной сфере.

Изучаемые дисциплины:

- Аппаратные средства вычислительной техники;

- Программно-аппаратные средства защиты информации;

- Криптографические методы защиты информации;

- Организационно-правовое обеспечение информационной безопасности;

- Техническая защита информации;

- Безопасные распределенные системы;

- Криптографические протоколы;

- Стандарты информационной безопасности;

- Экономические аспекты защиты информации;

- Технологии построения защиты автоматизированных систем;

- Разрушающие программные воздействия;

- Квантовая криптография;

- Защита информации в высокопроизводительных системах;

- Теория оптимизации в базах данных, их информационная безопасность;

- Системное программирование и информационная безопасность операционных систем.

Профессиограмма

1. Одним из наиболее ценных товаров на сегодняшний день является информация. В условиях жесткой конкурентной борьбы современные компании вынуждены уделять повышенное внимание ее сохранности. В связи с этим трудно переоценить значимость специалистов по информационной безопасности. Они принимают непосредственное участие в создании системы защиты информации, ее аудите и мониторинге.

В условиях жесткой конкурентной борьбы современные компании вынуждены уделять повышенное внимание ее сохранности. В связи с этим трудно переоценить значимость специалистов по информационной безопасности. Они принимают непосредственное участие в создании системы защиты информации, ее аудите и мониторинге.

Без сотрудников по информационной безопасности сегодня не могут обойтись ни коммерческие структуры, ни ведомственные организации.

Специалисты по информационной безопасности анализируют информационные риски, разрабатывают и внедряют мероприятия по их предотвращению. В их компетенцию также входит установка, настройка и сопровождение технических средств защиты информации. Специалисты по безопасности обучают и консультируют сотрудников по вопросам обеспечения информационной защиты, разрабатывают нормативно-техническую документацию.

Все это определяет тот факт, что направление подготовки по информационной безопасности входит в число приоритетных направлений развития российского образования в условиях инновационной экономики до 2020года.

2. Область профессиональной деятельности бакалавра информационной безопасности включает: сферы науки, техники и технологии, охватывающие совокупность проблем, связанных с обеспечением защищенности объектов информатизации в условиях существования угроз в информационной сфере.

3. Объектами профессиональной деятельности выпускника являются:

- объекты информатизации, включая компьютерные, автоматизированные, телекоммуникационные, информационные и информационно-аналитические системы, информационные ресурсы и информационные технологии в условиях существования угроз в информационной сфере;

- технологии обеспечения информационной безопасности объектов различного уровня (система, объект системы, компонент объекта), которые связаны с информационными технологиями, используемыми на этих объектах;

- процессы управления информационной безопасностью защищаемых объектов.

4. Виды профессиональной деятельности выпускника.

Бакалавр по направлению подготовки 090900. 62 Информационная безопасность готовится к следующим видам профессиональной деятельности: эксплуатационная; проектно-технологическая; экспериментально-исследовательская; организационно-управленческая.

62 Информационная безопасность готовится к следующим видам профессиональной деятельности: эксплуатационная; проектно-технологическая; экспериментально-исследовательская; организационно-управленческая.

5. Задачи профессиональной деятельности выпускника.

Бакалавр по направлению подготовки 090900.62 «Информационная безопасность» должен решать следующие профессиональные задачи в соответствии с видами профессиональной деятельности и профилем подготовки:

эксплуатационная деятельность:

- установка, настройка, эксплуатация и поддержание в работоспособном состоянии компонентов системы обеспечения информационной безопасности с учетом установленных требований;

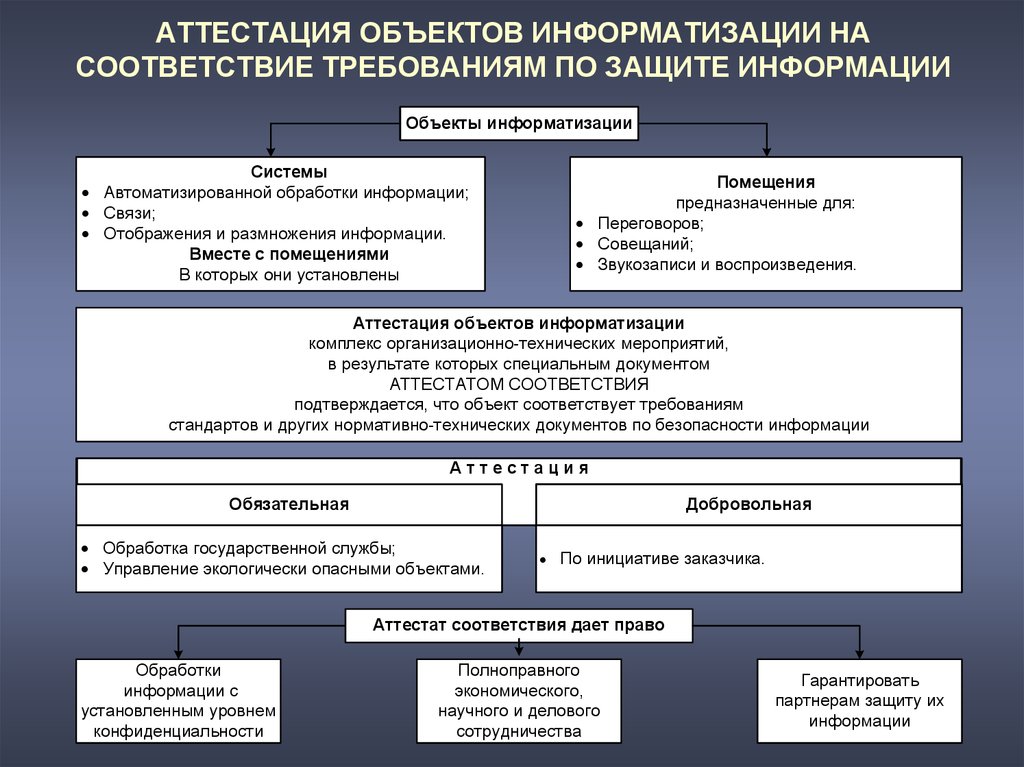

- участие в проведении аттестации объектов, помещений, технических средств, систем, программ и алгоритмов на предмет соответствия требованиям защиты информации;

- администрирование подсистем информационной безопасности объекта;

проектно-технологическая деятельность:

- сбор и анализ исходных данных для проектирования систем защиты информации, определение требований, сравнительный анализ подсистем по показателям информационной безопасности;

- проведение проектных расчетов элементов систем обеспечения информационной безопасности;

- участие в разработке технологической и эксплуатационной документации;

- проведение предварительного технико-экономического обоснования проектных расчетов;

экспериментально-исследовательская деятельность:

- сбор, изучение научно-технической информации, отечественного и зарубежного опыта по тематике исследования;

- проведение экспериментов по заданной методике, обработка и анализ результатов;

- проведение вычислительных экспериментов с использованием стандартных программных средств;

организационно-управленческая деятельность:

- осуществление организационно-правового обеспечения информационной безопасности объекта защиты;

- организация работы малых коллективов исполнителей с учетом требований защиты информации;

- совершенствование системы управления информационной безопасностью;

- изучение и обобщение опыта работы других учреждений, организаций и предприятий в области повышения эффективности защиты информации и сохранения государственной и других видов тайны;

- контроль эффективности реализации политики информационной безопасности объекта.

6. Психологи утверждают, что стать квалифицированным, высокооплачиваемым специалистом по комплексной защите объектов информатизации может человек, обладающий природной, врожденной психологической стабильностью; ему также должны быть присущи: активность; инициативность; аналитический склад ума; умение отстоять свою точку зрения; самостоятельность; ответственность.

Последнее изменение: 23.01.2021, 18:34:23

Ответственный за формирование:

+7 8482

объект— Глоссарий | CSRC

Объект, относящийся к пассивной информационной системе (например, устройства, файлы, записи, таблицы, процессы, программы, домены), содержащий или получающий информацию. Доступ к объекту (субъектом) подразумевает доступ к содержащейся в нем информации. См. тему.

Источник(и):

ЦНССИ 4009-2015

Связанный с системой пассивный объект, включая устройства, файлы, записи, таблицы, процессы, программы и домены, которые содержат или получают информацию. Доступ к объекту (субъектом) подразумевает доступ к содержащейся в нем информации. См. тему.

Доступ к объекту (субъектом) подразумевает доступ к содержащейся в нем информации. См. тему.

Источник(и):

NIST SP 800-53 Ред. 5

Объект, который необходимо защитить от несанкционированного использования.

Источник(и):

НИСТ СП 800-162

Абстракция операционной системы, видимая в интерфейсе прикладной программы, имеющая уникальное имя и допускающая совместное использование. В этом документе к ресурсам относятся: файлы, программы, каталоги, базы данных, мини-диски и специальные файлы. В этом документе не являются ресурсами: записи, блоки, страницы, сегменты, биты, байты, слова, поля и процессоры.

В этом документе не являются ресурсами: записи, блоки, страницы, сегменты, биты, байты, слова, поля и процессоры.

Источник(и):

НИСТИР 5153

в разделе Ресурс

набор пассивных объектов в системе, защищенных от несанкционированного использования.

Источник(и):

НИСТИР 6192

под объектом

Пассивный объект, который содержит или получает информацию.

Источник(и):

НИСТИР 7316

под объектом

См. Объект, Оценка.

Объект, Оценка.

Источник(и):

НИСТИР 8011 Том. 1

под объектом

Объекты оценки идентифицируют конкретные оцениваемые элементы и, как таковые, могут иметь один или несколько дефектов безопасности. Объекты оценки включают спецификации, механизмы, действия и отдельных лиц, которые, в свою очередь, могут включать, помимо прочего, устройства, программные продукты, исполняемые файлы программного обеспечения, учетные данные, учетные записи, привилегии учетных записей, объекты, которым предоставляются привилегии (включая данные и физические данные). помещения) и др. См. СП 800-53А.

Источник(и):

НИСТИР 8011 Том. 1

под Объектом, Оценка

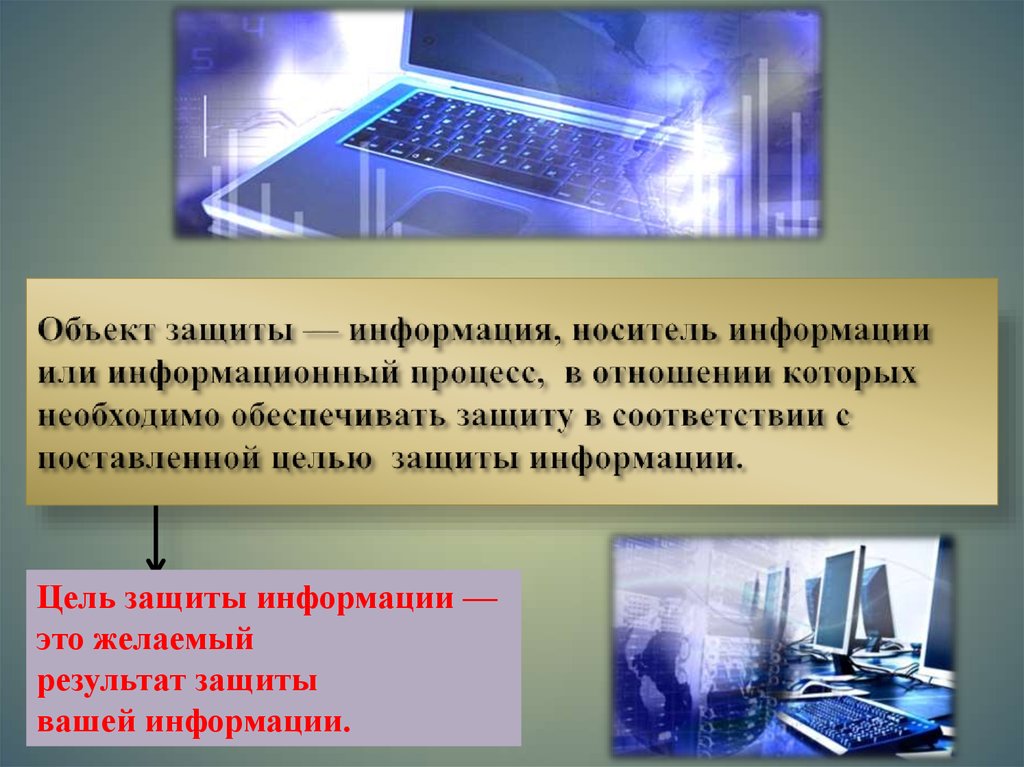

Цели и задачи информационной безопасности

Информационная безопасность — обеспечение конфиденциальности и целостности информации, предотвращение несанкционированных действий с ней, в частности, ее использования, раскрытия, искажения, модификации, исследования и уничтожения. Положения по обеспечению информационной безопасности одинаковы для всех форм хранения информации: физических, цифровых и любых других. С появлением компьютеризированных информационных систем безопасность данных вышла на первый план.

Положения по обеспечению информационной безопасности одинаковы для всех форм хранения информации: физических, цифровых и любых других. С появлением компьютеризированных информационных систем безопасность данных вышла на первый план.

Основные цели информационной безопасности

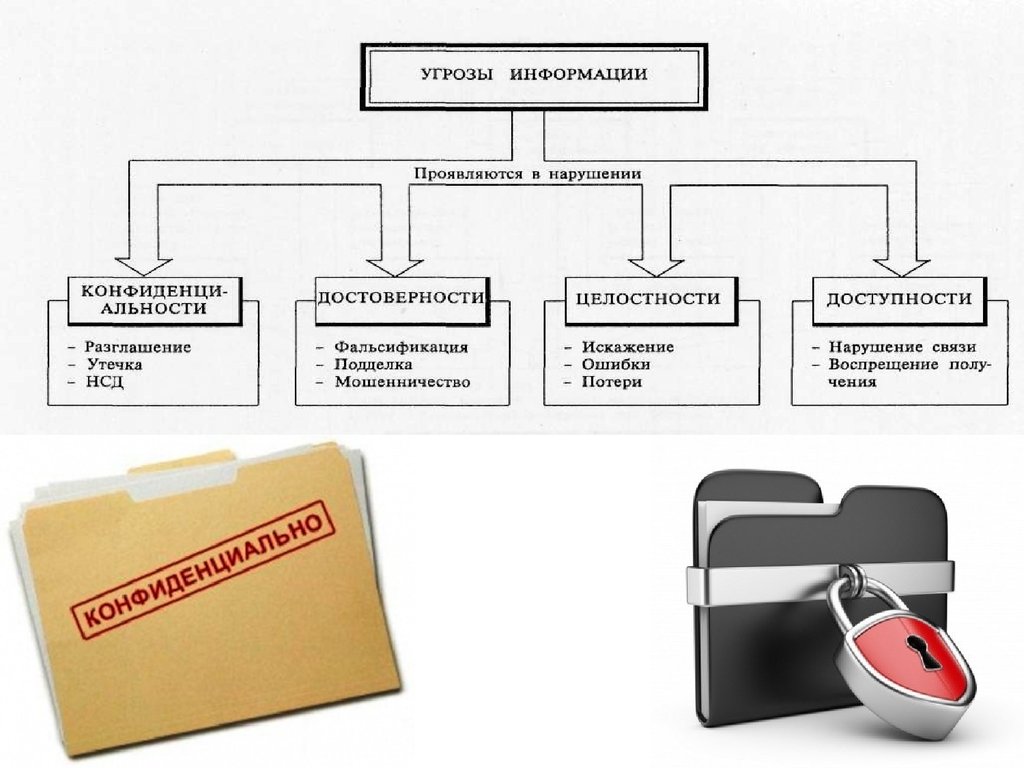

Использование систем защиты информации ставит перед собой конкретные задачи по сохранению ключевых характеристик информации и обеспечивает:

- конфиденциальность данных – доступ имеют только уполномоченные лица;

- доступность информационных систем с содержащимися в них данными конкретным пользователям, имеющим право доступа к такой информации;

- целостность данных предполагает блокировку несанкционированных изменений информации;

- достоверность — полнота и общая достоверность информации;

- неотказуемость — возможность определить источник или авторство информации.

Основная цель систем информационной безопасности – гарантировать защиту данных от внешних и внутренних угроз.

Для обеспечения полной конфиденциальности в информационной системе используются четыре метода, актуальные для любого формата информации:

- ограничение или полное закрытие доступа к информации;

- шифрование;

- дробление на части и раздельное хранение;

- сокрытие самого факта существования информации.

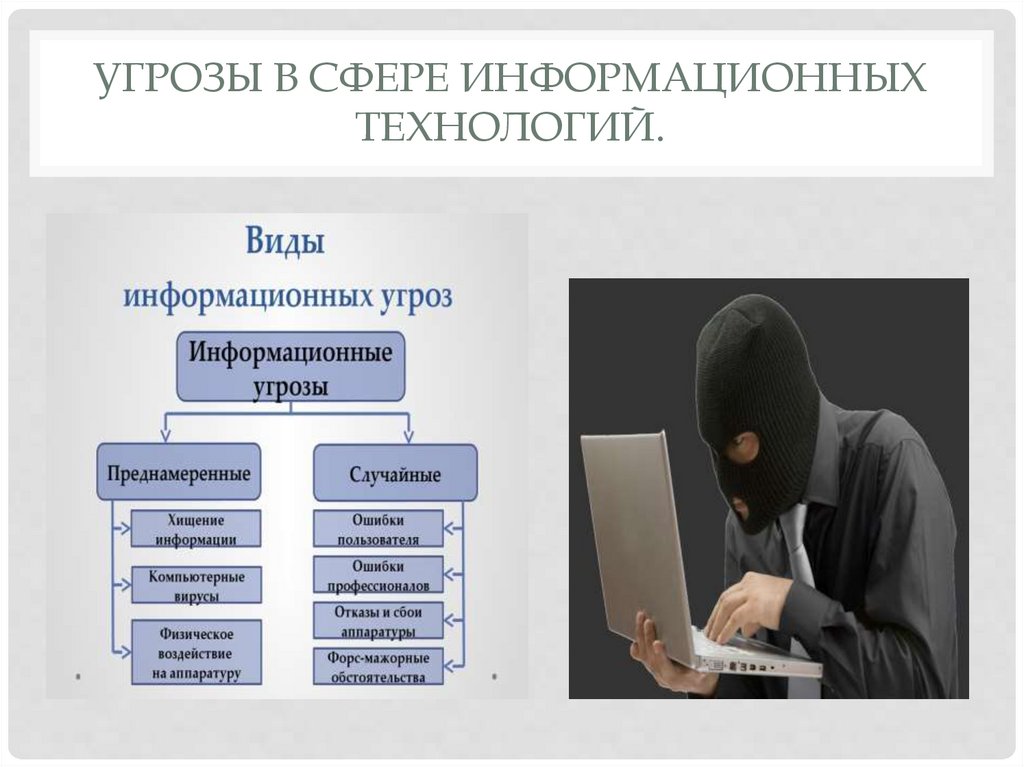

Виды информационных угроз

Чтобы определить правильную стратегию защиты информации, нужно определить, что угрожает безопасности данных. Угрозы информационной безопасности – это вероятные события и действия, которые в будущем могут привести к утечке или потере данных, несанкционированному доступу к ним. Это, в свою очередь, приведет к моральному или материальному ущербу.

Основным свойством угроз информационным системам является происхождение, по которому угрозы подразделяются на следующие:

- Техногенные источники — угрозы, вызванные проблемами с техподдержкой, их прогноз затруднен.

- Антропогенные источников — угроза человеческой ошибки. Это могут быть как непреднамеренные, так и преднамеренные атаки. Непреднамеренные угрозы – это случайная ошибка, например, пользователь по незнанию отключил антивирус. Как правило, антропогенные проблемы можно предсказать для принятия превентивных мер. Преднамеренные угрозы безопасности приводят к информационным преступлениям.

- Спонтанные источники являются непреодолимыми обстоятельствами, которые имеют малую вероятность прогнозирования, и их предотвращение невозможно. Это различные стихийные бедствия, пожары, землетрясения, отключения электроэнергии из-за ураганов.

Также по расположению источника относительно информационной системы угрозы классифицируются на внешние и внутренние. Это деление особенно применимо к крупномасштабным системам государственного уровня.

Если внешний уровень — это атаки со стороны хакеров, конкурирующих компаний или враждебных государств, то внутренние угрозы обусловлены:

- низкий уровень программного и аппаратного обеспечения;

- на государственном уровне — слабое развитие технологий передачи данных и ИТ-сферы в целом;

- низкая компьютерная грамотность пользователей.

Основной целью систем защиты информации является устранение внутренних угроз. Обычно они состоят из следующего:

- данные захватываются злоумышленниками, информационные пакеты уничтожаются, что нарушает работу информационной среды;

- сотрудники создают лазейки или сливают информацию;

- Шпионское ПО незаметно влияет на производственный код и системное оборудование.

Поэтому, по сути, вся работа системы защиты информации сводится к созданию защищенных каналов связи, защите серверов, обеспечению безопасности внешних носителей и рабочих мест пользователей.

Информационная безопасность в компьютерной среде

Вопрос обеспечения безопасности информационных систем одинаково остро стоит как для обычных пользователей, так и для предприятий. Потеря данных для компаний влечет, прежде всего, потерю доверия и репутации. Для человека утечка в лучшем случае выливается в навязчивый показ таргетированной рекламы, в худшем – конфиденциальная информация (пароли, реквизиты банковских карт, данные для входа в системы) может быть использована мошенниками в своих целях.

Для управления данными, циркулирующими в информационной среде, используются различные программные средства:

- сверхмощные приложения, работа которых заключается в обеспечении безопасности и шифрования регистров финансовой и банковской информации;

- глобальные решения, работающие на уровне всего информационного массива;

- утилиты для решения конкретных задач.

Методы защиты информационных систем

Смысл защиты информации заключается в сохранении информации в первозданном виде, исключающем доступ к ней посторонних лиц.

Системный подход состоит из четырех столпов безопасности:

- законы и правила;

- распределение задач между отделами информационной безопасности;

- политика информационной безопасности;

- технические и программные.

Все способы защиты на предприятии имеют следующие характеристики:

- использование технических средств, фактическое использование которых растет по мере расширения информационного пространства и количества рабочих мест;

- постоянный мониторинг баз данных;

- постоянное развитие новых вычислительных систем с улучшенными методами шифрования, постоянное шифрование с использованием существующих методов;

- ограничение доступа к информации на предприятии.

Наиболее серьезную угрозу для информационных систем представляют компьютерные вирусы. Они приносят наибольшие потери информационной инфраструктуре. Основная проблема заключается в том, что антивирусное программное обеспечение не может полностью предотвратить появление новых угроз. В результате, так или иначе, информационные пакеты повреждаются, а информационные системы выходят из строя. Устранение проблемы возможно только постфактум после обнаружения злонамеренного вмешательства. Также стоит упомянуть о физических способах защиты информации — устройствах, моментально распознающих стороннее вмешательство в систему.

Для защиты определенного объекта от внешних и внутренних угроз необходимо создать Систему защиты информации (СЗИ).

Чтобы построить эффективную и действенную систему, они руководствуются примерным планом:

- определить степени защиты, необходимые для данного объекта;

- соотнести их с положениями нормативных правовых актов, действующих на территории страны в данной сфере деятельности;

- обратиться к предыдущим разработкам;

- назначать ответственные подразделения и распределять ответственность между ними;

- определить политику информационной безопасности данного объекта и использовать необходимые программно-аппаратные средства для ее реализации.