16.8 Основные меры по защите от вирусов

Для того, чтобы не подвергнуть компьютер заражению вирусами и обеспечить надежное хранение информации на дисках, необходимо соблюдать следующие правила:

оснастите свой компьютер современными антивирусными программами, например Aidstest,DoctorWeb, и постоянно возобновляйте их версии

перед считыванием с дискет информации, записанной на других компьютерах, всегда проверяйте эти дискеты на наличие вирусов, запуская антивирусные программы своего компьютера

при переносе на свой компьютер файлов в архивированном виде проверяйте их сразу же после разархивации на жестком диске, ограничивая область проверки только вновь записанными файлами

периодически проверяйте на наличие вирусов жесткие диски компьютера, запуская антивирусные программы для тестирования файлов, памяти и системных областей дисков с защищенной от записи дискеты, предварительно загрузив операционную систему с защищенной от записи системной дискеты

всегда защищайте свои дискеты от записи при работе на других компьютерах, если на них не будет производится запись информации

обязательно делайте архивные копии на дискетах ценной для вас информации

не оставляйте в кармане дисковода А дискеты при включении или перезагрузке операционной системы, чтобы исключить заражение компьютера загрузочными вирусами

используйте антивирусные программы для входного контроля всех исполняемых файлов, получаемых из компьютерных сетей

для обеспечения большей безопасности применения AidstestиDoctorWebнеобходимо сочетать с повседневным использованием ревизора дискаAdinf

16.

9 Защита от компьютерных вирусов.

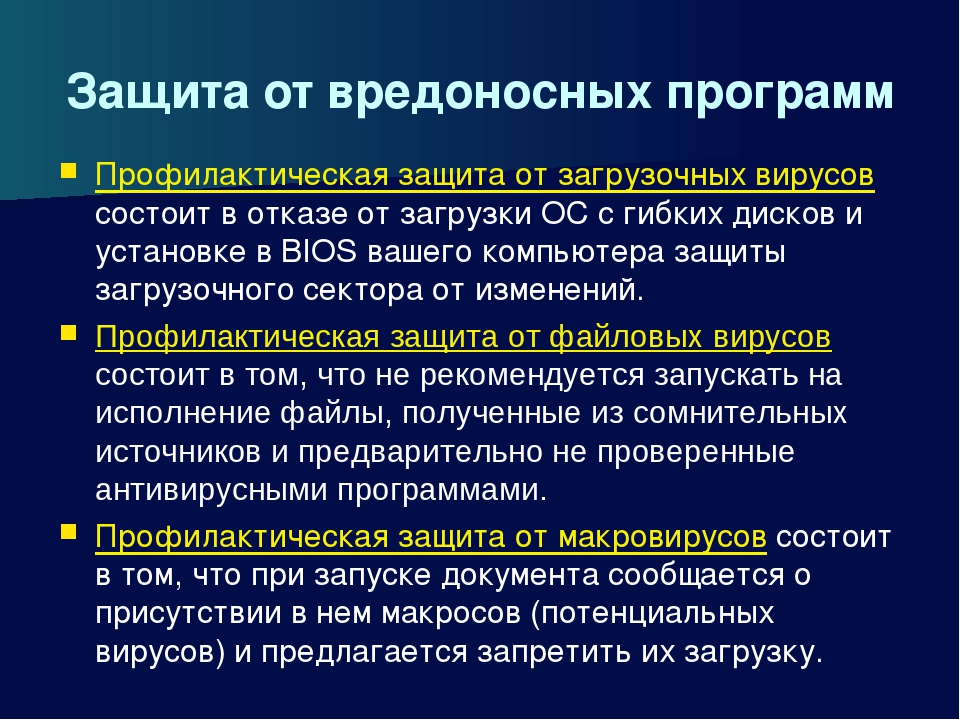

9 Защита от компьютерных вирусов.Программные меры:

— архивирование: копирование таблицы FAT, ежедневное ведение архивов измененных файлов. Это самый важный, основной метод защиты от вирусов.

— входной контроль: проверка поступающих программ детекторами, обновление первых трех байтов сектора начальной загрузки на незагружаемых дискетах (для уничтожения boot-вирусов).

— профилактика: работа с дискетами, защищенными от записи, минимизация периодов доступности дискетки для записи, раздельное хранение вновь полученных и эксплуатировавшихся ранее программ, хранение программ на «винчестере» в архивированном виде.

— ревизия: анализ

вновь полученных программ специальными

средствами, контроль целостности с

помощью регулярного подсчета контрольных

сумм и проверки сектора начальной

загрузки перед считыванием информации

или загрузкой с дискеты, контроль

содержимого системных файлов (прежде

всего COMMAND. COM ) и др. Имеется целый ряд

COM ) и др. Имеется целый ряд

программ-ревизоров, обеспечивающих подсчет контрольных сумм.

карантин: каждая новая программа, полученная без контрольных сумм, должна проходить карантин, т.е. тщательно проверяться и прогоняться компетентными специалистами по меньшей мере на известные виды компьютерных вирусов, и в течение определенного времени за ней должно быть организованно наблюдение на отдельной ПЭВМ; присвоение

специального имени пользователю при работе со вновь поступившими программами, причем для этого пользователя все остальные разделы должны быть либо невидимы, либо иметь статус READ_ONLY.

-сегментация: использование программы Advanced Disk Manager для разбиения диска на зоны с установленным атрибутом READ_ONLY.

фильтрация: применение специальных программ для обнаружения попыток выполнить несанкционированные действия.

вакцинирование:

специальная обработка файлов, дисков,

каталогов, запуск резидентных

программ-вакцин, имитирующих сочетание

условий, которые используются данным

типом вируса для определения (выявления)

заражения, т.

автоконтроль целостности: использование в программе специальных алгоритмов, позволяющих после запуска программы определить, были ли внесены изменения в файл из которого загружена программа или нет.

терапия: дезактивация конкретного вируса в зараженных программах специальной программой фагом или восстановление первоначального состояния программ путем «выкусывания» всех экземпляров вируса из каждого зараженного файла или диска с помощью этой программы. В процессе работы программы-фаги (например AIDSTEST , ANTIDIR ,

DOCTOR) «выкусывают» тело вируса и восстанавливают измененную вирусом последовательность команд.

Следует отметить,

что наблюдаемое сейчас повсеместное

увлечение коллекционированием

программ-фагов, как самых важных средств

защиты, не совсем оправдано. Основные

усилия должны быть направлены на

предупреждение заражения. Независимо

от того, насколько хорошо разработаны

программные методы защиты, их

эффективность во многих случаях зависит

от правильности действий пользователя,

действий, в которых возможны ошибки и

даже злой умысел. Например, если один

из сотрудников регулярно запускает

переписываемые где-то игровые программы,

то шансы предотвратить заражение с

помощью программной защиты безусловно

невелики.

Например, если один

из сотрудников регулярно запускает

переписываемые где-то игровые программы,

то шансы предотвратить заражение с

помощью программной защиты безусловно

невелики.

Разновидности компьютерных вирусов и методы защиты от них. Основные антивирусные программы

АСТРАХАНСКИЙ ГОСУДАРСТВЕННЫЙ ТЕХНИЧЕСКИЙ УНИВЕРСИТЕТ Институт информационных технологий и коммуникаций Кафедра «Прикладная информатика» КОНТРОЛЬНАЯ РАБОТА по дисциплине «Введение в специальность» на тему: «Разновидности компьютерных вирусов и методы защиты от них. Основные антивирусные программы.» Выполнил: студент группы ДИИЭБ-12 Марченко Сергей Сергеевич Проверила: ст. пр. Еременко Ольга Олеговна Астрахань-АГТУ (2019) Введение Компьютеры в наше время выполняют множество задач. Практически никто сейчас не работает без компьютера. Рынок IT процветает и развивается, появляются новые интернет-проекты и сервисы, люди все больше времени проводят в сети. Сегодня массовое применение персональных компьютеров, к сожалению, оказалось связанным с появлением программ-вирусов, препятствующих нормальной работе компьютера, разрушающих файловую структуру дисков и наносящих ущерб хранимой в компьютере информации. Вирус — это вредоносная программа, проникающая на компьютер без ведома пользователя (хотя, возможно, при невольном его участии) и выполняющая определенные действия деструктивной направленности. Вирусы – едва ли не главные враги компьютера. Эти программы подобно биологическим вирусам размножаются, записываясь в системные области диска или приписываясь к файлам производят различные нежелательные действия, которые, зачастую, имеют катастрофические последствия. Еще пять лет назад казалось, что со владычеством вирусов покончено – со смертью DOS и DOS-совместимых программ неминуемо должны были исчезнуть и паразитирующие на них вирусы. Однако вирусы остались, хотя и несколько видоизменились. Известные вирусы можно разделить на следующие группы: файловые вирусы, сетевые вирусы («черви»), загрузочные вирусы, макровирусы, троянские кони. Вирус может попасть на компьютер пользователя вместе с пиратским компакт-диском, флэш-картой, пиратской программой или с сообщением электронной почты. Чтобы не стать жертвой этой напасти, каждому пользователю следует хорошо знать принципы защиты от компьютерных вирусов.

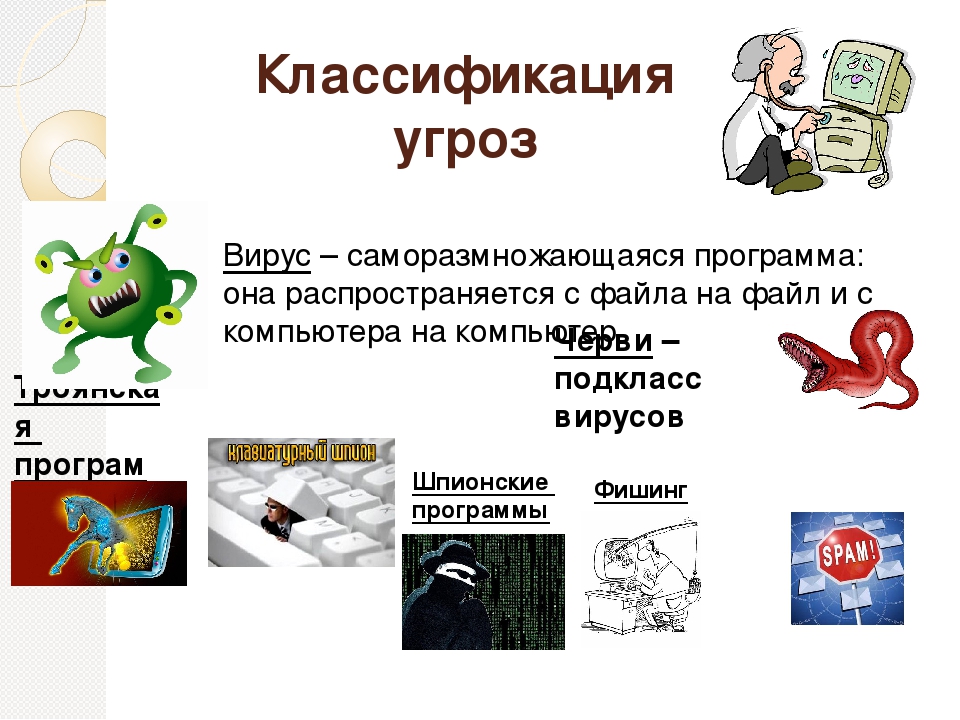

Вирус — это вредоносная программа, проникающая на компьютер без ведома пользователя (хотя, возможно, при невольном его участии) и выполняющая определенные действия деструктивной направленности. Вирусы – едва ли не главные враги компьютера. Эти программы подобно биологическим вирусам размножаются, записываясь в системные области диска или приписываясь к файлам производят различные нежелательные действия, которые, зачастую, имеют катастрофические последствия. Еще пять лет назад казалось, что со владычеством вирусов покончено – со смертью DOS и DOS-совместимых программ неминуемо должны были исчезнуть и паразитирующие на них вирусы. Однако вирусы остались, хотя и несколько видоизменились. Известные вирусы можно разделить на следующие группы: файловые вирусы, сетевые вирусы («черви»), загрузочные вирусы, макровирусы, троянские кони. Вирус может попасть на компьютер пользователя вместе с пиратским компакт-диском, флэш-картой, пиратской программой или с сообщением электронной почты. Чтобы не стать жертвой этой напасти, каждому пользователю следует хорошо знать принципы защиты от компьютерных вирусов. С давних времён известно, что к любому яду рано или поздно можно найти противоядие. Таким противоядием в компьютерном мире стали программы, называемые антивирусными. Поэтому на любом современном компьютере должна быть обязательно установлена антивирусная программа. 1. Компьютерные вирусы 1.1.Понятие «Компьютерный вирус» Компьютерный вирус был назван по аналогии с биологическими вирусами за сходный механизм распространения: процесс захвата компьютера вирусом полностью соответствует процессу захвата вирусом человеческого организма. Человеческий вирус внедряется в клетку, после чего начинает размножаться. Так и компьютерный: попав в программу, вирус действует аналогичным образом. Считается, что впервые слово «вирус» по отношению к программе было употреблено Грегори Бенфордом (GregoryBenford) в фантастическом рассказе «Человек в шрамах», опубликованном в журнале Venture в мае 1970 года. Компьютерный вирус— разновидность компьютерных программ или вредоносный код, отличительным признаком которых является способность к размножению (саморепликация).

С давних времён известно, что к любому яду рано или поздно можно найти противоядие. Таким противоядием в компьютерном мире стали программы, называемые антивирусными. Поэтому на любом современном компьютере должна быть обязательно установлена антивирусная программа. 1. Компьютерные вирусы 1.1.Понятие «Компьютерный вирус» Компьютерный вирус был назван по аналогии с биологическими вирусами за сходный механизм распространения: процесс захвата компьютера вирусом полностью соответствует процессу захвата вирусом человеческого организма. Человеческий вирус внедряется в клетку, после чего начинает размножаться. Так и компьютерный: попав в программу, вирус действует аналогичным образом. Считается, что впервые слово «вирус» по отношению к программе было употреблено Грегори Бенфордом (GregoryBenford) в фантастическом рассказе «Человек в шрамах», опубликованном в журнале Venture в мае 1970 года. Компьютерный вирус— разновидность компьютерных программ или вредоносный код, отличительным признаком которых является способность к размножению (саморепликация). Проникнув в компьютерную систему, вирус может ограничиться безобидными визуальными или звуковыми эффектами, но может и вызвать потерю или искажение данных, утечку личной и конфиденциальной информации. В худшем 2 уничтожены. Можно отметить вирусы-репликаторы, называемые червями, которые распространяются по компьютерным сетям, вычисляют адреса сетевых компьютеров и записывают по этим адресам свои копии, распространяются по глобальным сетям, поражая целые системы, а не отдельные программы. Это самый опасный вид вирусов, так как объектами нападения в этом случае становятся информационные системы государственного масштаба. С появлением глобальной сети Internet этот вид нарушения безопасности представляет наибольшую угрозу, т. к. ему в любой момент может подвергнуться любой из 40 миллионов компьютеров, подключенных к этой сети. Известны вирусы-невидимки, называемые стелс-вирусами, которые очень трудно обнаружить и обезвредить, так как они перехватывают обращения операционной системы к пораженным файлам и секторам дисков и подставляют вместо своего тела незараженные участки диска.

Проникнув в компьютерную систему, вирус может ограничиться безобидными визуальными или звуковыми эффектами, но может и вызвать потерю или искажение данных, утечку личной и конфиденциальной информации. В худшем 2 уничтожены. Можно отметить вирусы-репликаторы, называемые червями, которые распространяются по компьютерным сетям, вычисляют адреса сетевых компьютеров и записывают по этим адресам свои копии, распространяются по глобальным сетям, поражая целые системы, а не отдельные программы. Это самый опасный вид вирусов, так как объектами нападения в этом случае становятся информационные системы государственного масштаба. С появлением глобальной сети Internet этот вид нарушения безопасности представляет наибольшую угрозу, т. к. ему в любой момент может подвергнуться любой из 40 миллионов компьютеров, подключенных к этой сети. Известны вирусы-невидимки, называемые стелс-вирусами, которые очень трудно обнаружить и обезвредить, так как они перехватывают обращения операционной системы к пораженным файлам и секторам дисков и подставляют вместо своего тела незараженные участки диска. Стелс-вирусы обманывают антивирусные программы и в результате остаются незамеченными. Тем не менее, существует простой способ отключить механизм маскировки стелс-вирусов. Достаточно загрузить компьютер с не зараженной системной дискеты и сразу, не запуская других программ с диска компьютера (которые также могут оказаться зараженными), проверить компьютер антивирусной программой. При загрузке с системной дискеты вирус не может получить управление и установить в оперативной памяти резидентный модуль, реализующий стелс- механизм. Антивирусная программа сможет прочитать информацию, действительно записанную на диске, и легко обнаружит вирус. Наиболее трудно обнаружить вирусы-мутанты, содержащие алгоритмы шифровки-расшифровки, благодаря которым копии одного и того же вируса не имеют ни одной повторяющейся цепочки байтов. Имеются и так называемые квазивирусные или «троянские» программы, которые хотя и не способны к самораспространению, но очень опасны, так как, маскируясь под полезную программу, разрушают загрузочный сектор и файловую систему дисков.

Стелс-вирусы обманывают антивирусные программы и в результате остаются незамеченными. Тем не менее, существует простой способ отключить механизм маскировки стелс-вирусов. Достаточно загрузить компьютер с не зараженной системной дискеты и сразу, не запуская других программ с диска компьютера (которые также могут оказаться зараженными), проверить компьютер антивирусной программой. При загрузке с системной дискеты вирус не может получить управление и установить в оперативной памяти резидентный модуль, реализующий стелс- механизм. Антивирусная программа сможет прочитать информацию, действительно записанную на диске, и легко обнаружит вирус. Наиболее трудно обнаружить вирусы-мутанты, содержащие алгоритмы шифровки-расшифровки, благодаря которым копии одного и того же вируса не имеют ни одной повторяющейся цепочки байтов. Имеются и так называемые квазивирусные или «троянские» программы, которые хотя и не способны к самораспространению, но очень опасны, так как, маскируясь под полезную программу, разрушают загрузочный сектор и файловую систему дисков. Троянский конь – это программа, содержащая в себе некоторую разрушающую функцию, которая активизируется при наступлении некоторого условия срабатывания. Обычно такие программы маскируются под какие-нибудь полезные утилиты. Вирусы могут нести в себе троянских коней или «троянизировать» другие программы – вносить в них разрушающие функции. «Троянские кони» представляют собой программы, реализующие помимо функций, описанных в документации, и некоторые другие функции, связанные с нарушением безопасности и деструктивными действиями. Отмечены случаи создания таких программ с целью облегчения распространения вирусов. Списки таких программ широко публикуются в зарубежной печати. Обычно они маскируются под игровые или развлекательные программы и наносят вред под красивые картинки или музыку. Программные закладки также содержат некоторую функцию, наносящую ущерб, но эта функция, наоборот, старается быть как можно незаметнее, т.к. чем дольше программа не будет вызывать подозрений, тем дольше закладка сможет работать.

Троянский конь – это программа, содержащая в себе некоторую разрушающую функцию, которая активизируется при наступлении некоторого условия срабатывания. Обычно такие программы маскируются под какие-нибудь полезные утилиты. Вирусы могут нести в себе троянских коней или «троянизировать» другие программы – вносить в них разрушающие функции. «Троянские кони» представляют собой программы, реализующие помимо функций, описанных в документации, и некоторые другие функции, связанные с нарушением безопасности и деструктивными действиями. Отмечены случаи создания таких программ с целью облегчения распространения вирусов. Списки таких программ широко публикуются в зарубежной печати. Обычно они маскируются под игровые или развлекательные программы и наносят вред под красивые картинки или музыку. Программные закладки также содержат некоторую функцию, наносящую ущерб, но эта функция, наоборот, старается быть как можно незаметнее, т.к. чем дольше программа не будет вызывать подозрений, тем дольше закладка сможет работать. Если вирусы и «троянские кони» наносят ущерб посредством лавинообразного саморазмножения или явного разрушения, то основная функция 5 вирусов типа «червь», действующих в компьютерных сетях, – взлом атакуемой системы, т.е. преодоление защиты с целью нарушения безопасности и целостности. В более 80% компьютерных преступлений, расследуемых ФБР, «взломщики» проникают в атакуемую систему через глобальную сеть Интернет. Когда такая попытка удается, будущее компании, на создание которой ушли годы, может быть поставлено под угрозу за какие-то секунды. Полностью «отсечь» вредоносный софт вряд ли удастся, разве что удалить из системы дисковод, перестать работать в Интернете и пользоваться только легальным программным обеспечением. В наших условиях все эти советы выглядят издевательством. 1.5. Механизм работы вирусов Вирусы распространяются, копируя свое тело и обеспечивая его последующее исполнение: внедряя себя в исполняемый код других программ, заменяя собой другие программы, прописываясь в автозапуск и другое.

Если вирусы и «троянские кони» наносят ущерб посредством лавинообразного саморазмножения или явного разрушения, то основная функция 5 вирусов типа «червь», действующих в компьютерных сетях, – взлом атакуемой системы, т.е. преодоление защиты с целью нарушения безопасности и целостности. В более 80% компьютерных преступлений, расследуемых ФБР, «взломщики» проникают в атакуемую систему через глобальную сеть Интернет. Когда такая попытка удается, будущее компании, на создание которой ушли годы, может быть поставлено под угрозу за какие-то секунды. Полностью «отсечь» вредоносный софт вряд ли удастся, разве что удалить из системы дисковод, перестать работать в Интернете и пользоваться только легальным программным обеспечением. В наших условиях все эти советы выглядят издевательством. 1.5. Механизм работы вирусов Вирусы распространяются, копируя свое тело и обеспечивая его последующее исполнение: внедряя себя в исполняемый код других программ, заменяя собой другие программы, прописываясь в автозапуск и другое. Вирусом или его носителем могут быть не только программы, содержащие машинный код, но и любая информация, содержащая автоматически исполняемые команды — например, пакетные файлы и документы MicrosoftWord и Excel, содержащие макросы. Кроме того, для проникновения на компьютер, вирус может использовать уязвимости в популярном программном обеспечении (например, AdobeFlash, InternetExplorer, Outlook), для чего распространители внедряют его в обычные данные (картинки, тексты и т. д.) вместе с эксплоитом, использующим уязвимость. 1.6. Способы распространения компьютерных вирусов Способы распространения компьютерных вирусов разнообразны, однако существуют все же наиболее распространенные, от которых можно уберечься, соблюдая элементарные меры предосторожности. Дискеты. Самый распространённый канал заражения в 1980-1990-е годы. Сейчас практически отсутствует из-за появления более распространённых и эффективных каналов и отсутствия флоппи-дисководов на многих современных компьютерах. Флеш-накопители(флешки).

Вирусом или его носителем могут быть не только программы, содержащие машинный код, но и любая информация, содержащая автоматически исполняемые команды — например, пакетные файлы и документы MicrosoftWord и Excel, содержащие макросы. Кроме того, для проникновения на компьютер, вирус может использовать уязвимости в популярном программном обеспечении (например, AdobeFlash, InternetExplorer, Outlook), для чего распространители внедряют его в обычные данные (картинки, тексты и т. д.) вместе с эксплоитом, использующим уязвимость. 1.6. Способы распространения компьютерных вирусов Способы распространения компьютерных вирусов разнообразны, однако существуют все же наиболее распространенные, от которых можно уберечься, соблюдая элементарные меры предосторожности. Дискеты. Самый распространённый канал заражения в 1980-1990-е годы. Сейчас практически отсутствует из-за появления более распространённых и эффективных каналов и отсутствия флоппи-дисководов на многих современных компьютерах. Флеш-накопители(флешки). В настоящее время USB-флешки заменяют дискеты и повторяют их судьбу — большое количество вирусов распространяется через съёмные накопители, включая цифровые фотоаппараты, цифровые видеокамеры, портативные цифровые плееры, а с 2000-х годов всё большую роль играют мобильные телефоны, особенно смартфоны (появились мобильные вирусы). Электронная почта.Обычно вирусы в письмах электронной почты маскируются под безобидные вложения: картинки, документы, музыку, ссылки на сайты. В некоторых письмах могут содержаться действительно только ссылки, то есть в самих письмах может и не быть вредоносного кода, но если открыть такую ссылку, то можно попасть на специально созданный веб-сайт, содержащий вирусный код. Системы обмена мгновенными сообщениями. Здесь также распространена рассылка ссылок на якобы фото, музыку либо программы, в действительности являющиеся вирусами, по ICQ и через другие программы мгновенного обмена сообщениями. Веб-страницы. Возможно также заражение через страницы Интернета ввиду наличия на страницах всемирной паутины различного «активного» содержимого: скриптов[4], ActiveX-компонент.

В настоящее время USB-флешки заменяют дискеты и повторяют их судьбу — большое количество вирусов распространяется через съёмные накопители, включая цифровые фотоаппараты, цифровые видеокамеры, портативные цифровые плееры, а с 2000-х годов всё большую роль играют мобильные телефоны, особенно смартфоны (появились мобильные вирусы). Электронная почта.Обычно вирусы в письмах электронной почты маскируются под безобидные вложения: картинки, документы, музыку, ссылки на сайты. В некоторых письмах могут содержаться действительно только ссылки, то есть в самих письмах может и не быть вредоносного кода, но если открыть такую ссылку, то можно попасть на специально созданный веб-сайт, содержащий вирусный код. Системы обмена мгновенными сообщениями. Здесь также распространена рассылка ссылок на якобы фото, музыку либо программы, в действительности являющиеся вирусами, по ICQ и через другие программы мгновенного обмена сообщениями. Веб-страницы. Возможно также заражение через страницы Интернета ввиду наличия на страницах всемирной паутины различного «активного» содержимого: скриптов[4], ActiveX-компонент. В этом случае используются уязвимости 6 программного обеспечения, установленного на компьютере пользователя, либо уязвимости вПО владельца сайта (что опаснее, так как заражению подвергаются добропорядочные сайты с большим потоком посетителей), а ничего не подозревающие пользователи, зайдя на такой сайт, рискуют заразить свой компьютер. Интернет и локальные сети(черви).Черви — вид вирусов, которые проникают на компьютер-жертву без участия пользователя. Черви используют так называемые «дыры» (уязвимости) в программном обеспечении операционных систем, чтобы проникнуть на компьютер. Уязвимости — это ошибки и недоработки в программном обеспечении, которые позволяют удаленно загрузить и выполнить машинный код, в результате чего вирус-червь попадает в операционную систему и, как правило, начинает действия по заражению других компьютеров через локальную сеть или Интернет. Злоумышленники используют заражённые компьютеры пользователей для рассылки спама или для DDoS-атак. Как видно, способов распространения компьютерных вирусов немало.

В этом случае используются уязвимости 6 программного обеспечения, установленного на компьютере пользователя, либо уязвимости вПО владельца сайта (что опаснее, так как заражению подвергаются добропорядочные сайты с большим потоком посетителей), а ничего не подозревающие пользователи, зайдя на такой сайт, рискуют заразить свой компьютер. Интернет и локальные сети(черви).Черви — вид вирусов, которые проникают на компьютер-жертву без участия пользователя. Черви используют так называемые «дыры» (уязвимости) в программном обеспечении операционных систем, чтобы проникнуть на компьютер. Уязвимости — это ошибки и недоработки в программном обеспечении, которые позволяют удаленно загрузить и выполнить машинный код, в результате чего вирус-червь попадает в операционную систему и, как правило, начинает действия по заражению других компьютеров через локальную сеть или Интернет. Злоумышленники используют заражённые компьютеры пользователей для рассылки спама или для DDoS-атак. Как видно, способов распространения компьютерных вирусов немало. Для предотвращения заражения необходимо соблюдать элементарные меры предосторожности: • стараться использовать только проверенные ресурсы в сети Интернет; • не скачивать сомнительные программы, а также не нажимать сомнительных картинок; • при получении писем от неизвестного адресата, обращать внимание на расширение приложенных файлов. Если они имеют такие типы как:*.bat,*.vbs,*.scr,*.exe, то не стоит скачивать эти приложения, они могут быть заражены или попросту являются вирусом трояном; • применять лицензионные антивирусы. И тогда с легкостью можете избежать заражения. 1.7. Пути проникновения вирусов в компьютер Основными путями проникновения вирусов в компьютер являются съемные диски (гибкие и лазерные), а также компьютерные сети. Заражение жесткого диска вирусами может произойти при загрузке программы с дискеты, содержащей вирус. Такое заражение может быть и случайным, например, если дискету не вынули из дисковода А и перезагрузили компьютер, при этом дискета может быть и не системной.

Для предотвращения заражения необходимо соблюдать элементарные меры предосторожности: • стараться использовать только проверенные ресурсы в сети Интернет; • не скачивать сомнительные программы, а также не нажимать сомнительных картинок; • при получении писем от неизвестного адресата, обращать внимание на расширение приложенных файлов. Если они имеют такие типы как:*.bat,*.vbs,*.scr,*.exe, то не стоит скачивать эти приложения, они могут быть заражены или попросту являются вирусом трояном; • применять лицензионные антивирусы. И тогда с легкостью можете избежать заражения. 1.7. Пути проникновения вирусов в компьютер Основными путями проникновения вирусов в компьютер являются съемные диски (гибкие и лазерные), а также компьютерные сети. Заражение жесткого диска вирусами может произойти при загрузке программы с дискеты, содержащей вирус. Такое заражение может быть и случайным, например, если дискету не вынули из дисковода А и перезагрузили компьютер, при этом дискета может быть и не системной. Заразить дискету гораздо проще. На нее вирус может попасть, даже если дискету просто вставили в дисковод зараженного компьютера и, например, прочитали ее оглавление. Вирус, как правило, внедряется в рабочую программу таким образом, чтобы при ее запуске управление сначала передалось ему и только после выполнения всех его команд снова вернулось к рабочей программе. Получив доступ к управлению, вирус, прежде всего, переписывает сам себя в другую рабочую программу и заражает ее. После запуска программы, содержащей вирус, становится возможным заражение других файлов. Наиболее часто вирусом заражаются загрузочный сектор диска и исполняемые файлы, имеющие расширения EXE, COM, SYS, BAT. Крайне редко заражаются текстовые файлы. После заражения программы вирус может выполнить какую-нибудь диверсию, не слишком серьезную, чтобы не привлечь внимания. И, наконец, не забывает возвратить управление той программе, из которой был запущен. Каждое 7 5. Вакцины или иммунизаторы — это резидентные программы, предотвращающие заражение файлов.

Заразить дискету гораздо проще. На нее вирус может попасть, даже если дискету просто вставили в дисковод зараженного компьютера и, например, прочитали ее оглавление. Вирус, как правило, внедряется в рабочую программу таким образом, чтобы при ее запуске управление сначала передалось ему и только после выполнения всех его команд снова вернулось к рабочей программе. Получив доступ к управлению, вирус, прежде всего, переписывает сам себя в другую рабочую программу и заражает ее. После запуска программы, содержащей вирус, становится возможным заражение других файлов. Наиболее часто вирусом заражаются загрузочный сектор диска и исполняемые файлы, имеющие расширения EXE, COM, SYS, BAT. Крайне редко заражаются текстовые файлы. После заражения программы вирус может выполнить какую-нибудь диверсию, не слишком серьезную, чтобы не привлечь внимания. И, наконец, не забывает возвратить управление той программе, из которой был запущен. Каждое 7 5. Вакцины или иммунизаторы — это резидентные программы, предотвращающие заражение файлов. Вакцины применяют, если отсутствуют программы-доктора, «лечащие» этот вирус. Вакцинация возможна только от известных вирусов. Вакцина модифицирует программу или диск таким образом, чтобы это не отражалось на их работе, а вирус будет воспринимать их зараженными и поэтому не внедрится. В настоящее время программы-вакцины имеют ограниченное применение. 6. Принцип работы антивирусных сканеров основан на проверке файлов, секторов и системной памяти, а также поиске в них известных и новых (неизвестных сканеру) вирусов. Для поиска известных вирусов используются так называемые «маски». Маской вируса является некоторая постоянная последовательность кода, специфичная для конкретного вируса. Если вирус не содержит постоянной маски или длина этой маски недостаточно велика, то используются другие методы. 2.3. Лицензионные антивирусные программы Выбор антивируса для домашнего пользования — актуальный вопрос, особенно для начинающих пользователей. Рано или поздно у любого возникает необходимость установки антивируса.

Вакцины применяют, если отсутствуют программы-доктора, «лечащие» этот вирус. Вакцинация возможна только от известных вирусов. Вакцина модифицирует программу или диск таким образом, чтобы это не отражалось на их работе, а вирус будет воспринимать их зараженными и поэтому не внедрится. В настоящее время программы-вакцины имеют ограниченное применение. 6. Принцип работы антивирусных сканеров основан на проверке файлов, секторов и системной памяти, а также поиске в них известных и новых (неизвестных сканеру) вирусов. Для поиска известных вирусов используются так называемые «маски». Маской вируса является некоторая постоянная последовательность кода, специфичная для конкретного вируса. Если вирус не содержит постоянной маски или длина этой маски недостаточно велика, то используются другие методы. 2.3. Лицензионные антивирусные программы Выбор антивируса для домашнего пользования — актуальный вопрос, особенно для начинающих пользователей. Рано или поздно у любого возникает необходимость установки антивируса. Как выбрать домашний антивирус, чтобы обезопасить себя от неприятностей попробуем разобраться. Различные фирмы-производители программных продуктов, целенаправленно занимающиеся компьютерной и информационной безопасностью предлагают сегодня большой выбор антивирусных программ. Приобретение лицензионной антивирусной программы обеспечит относительно надежную защиту данных от несанкционированного доступа и использования компьютера во вредоносных целях. Ниже представлены наиболее популярные лицензионные антивирусные программы, которые можно приобрести, в т.ч и через Интернет. Антивирус Касперского — обеспечивает защиту в реальном времени от вирусов, червей, троянских коней, руткитов, adware, шпионских программ в том числе и неизвестных угроз используя проактивную защиту, которая включает HIPS- компоненты, в том числе, имеются версии для мобильных устройств (18 версий). Eset NOD32 — представляет полную защиту компьютера. Комплексная защита компьютера функционирует в реальном времени и обеспечивает надежную защиту от вирусов и вредоносных программ, а так же других угроз, таких как фишинг- атаки, черви, spyware, adware и другие.

Как выбрать домашний антивирус, чтобы обезопасить себя от неприятностей попробуем разобраться. Различные фирмы-производители программных продуктов, целенаправленно занимающиеся компьютерной и информационной безопасностью предлагают сегодня большой выбор антивирусных программ. Приобретение лицензионной антивирусной программы обеспечит относительно надежную защиту данных от несанкционированного доступа и использования компьютера во вредоносных целях. Ниже представлены наиболее популярные лицензионные антивирусные программы, которые можно приобрести, в т.ч и через Интернет. Антивирус Касперского — обеспечивает защиту в реальном времени от вирусов, червей, троянских коней, руткитов, adware, шпионских программ в том числе и неизвестных угроз используя проактивную защиту, которая включает HIPS- компоненты, в том числе, имеются версии для мобильных устройств (18 версий). Eset NOD32 — представляет полную защиту компьютера. Комплексная защита компьютера функционирует в реальном времени и обеспечивает надежную защиту от вирусов и вредоносных программ, а так же других угроз, таких как фишинг- атаки, черви, spyware, adware и другие. Отличительной особенностью является экономичное использование ресурсов и высокая скорость исполнения (31 версия) Norton (Symantec) — базовая антивирусная защита, блокирующая вирусы и программы-шпионы и позволяющая безопасно работать в Интернете и обмениваться информацией (10 версий). Доктор Веб — базовая антивирусная защита, блокирующая вирусы и программы-шпионы и позволяющая безопасно работать в Интернете и обмениваться информацией (45 различных версий). Avira — AAviraAntivirusPremium — защита от вирусов для персональных компьютеров, работающих под управлением ОС Windows (18 версий) avast! — это более эффективная защита во время просмотра страниц Интернета, полнофункциональная антивирусная программа (23 версии). 10 TrendMicro — обновления в режиме реального времени, защита от новейших веб-угроз сейчас и в будущем(11 версий). AVG (24 версии) McAfee — эффективная защита от вирусов, шпионских и вредоносных программ. Защитное ПО постоянно сканирует и блокирует опасные электронные сообщения, содержимое опасных веб-страниц (3 версии).

Отличительной особенностью является экономичное использование ресурсов и высокая скорость исполнения (31 версия) Norton (Symantec) — базовая антивирусная защита, блокирующая вирусы и программы-шпионы и позволяющая безопасно работать в Интернете и обмениваться информацией (10 версий). Доктор Веб — базовая антивирусная защита, блокирующая вирусы и программы-шпионы и позволяющая безопасно работать в Интернете и обмениваться информацией (45 различных версий). Avira — AAviraAntivirusPremium — защита от вирусов для персональных компьютеров, работающих под управлением ОС Windows (18 версий) avast! — это более эффективная защита во время просмотра страниц Интернета, полнофункциональная антивирусная программа (23 версии). 10 TrendMicro — обновления в режиме реального времени, защита от новейших веб-угроз сейчас и в будущем(11 версий). AVG (24 версии) McAfee — эффективная защита от вирусов, шпионских и вредоносных программ. Защитное ПО постоянно сканирует и блокирует опасные электронные сообщения, содержимое опасных веб-страниц (3 версии). Установка антивируса обязательна для каждого пользователя, любой из вышеперечисленных антивирусов можно купить и скачать прямо в сети Интернет. Заключение Несмотря на широкую распространенность антивирусных программ, вирусы продолжают «плодиться». Чтобы справиться с ними, необходимо создавать более универсальные и качественно-новые антивирусные программы, которые будут включать в себя все положительные качества своих предшественников. К сожалению, на данный момент нет такой антивирусной программы, которая гарантировала бы защиту от всех разновидностей вирусов на 100%, но некоторые фирмы, например «Лаборатория Касперского», на сегодняшний день достигли неплохих результатов. Несмотря на принятые во многих странах законы о борьбе с компьютерными преступлениями и разработку специальных программных средств защиты от вирусов, количество новых программных вирусов постоянно растет. Это требует от пользователя персонального компьютера знаний о природе вирусов, способах заражения вирусами и защиты от них.

Установка антивируса обязательна для каждого пользователя, любой из вышеперечисленных антивирусов можно купить и скачать прямо в сети Интернет. Заключение Несмотря на широкую распространенность антивирусных программ, вирусы продолжают «плодиться». Чтобы справиться с ними, необходимо создавать более универсальные и качественно-новые антивирусные программы, которые будут включать в себя все положительные качества своих предшественников. К сожалению, на данный момент нет такой антивирусной программы, которая гарантировала бы защиту от всех разновидностей вирусов на 100%, но некоторые фирмы, например «Лаборатория Касперского», на сегодняшний день достигли неплохих результатов. Несмотря на принятые во многих странах законы о борьбе с компьютерными преступлениями и разработку специальных программных средств защиты от вирусов, количество новых программных вирусов постоянно растет. Это требует от пользователя персонального компьютера знаний о природе вирусов, способах заражения вирусами и защиты от них. Для предотвращения заражения вирусом и соответственно всех его последствий необходимо правильно выбрать и установить в систему антивирусное программное обеспечение и соблюдать элементарные меры предосторожности. Список использованной литературы 1. Донцов Д. Как защитить компьютер от ошибок, вирусов, хакеров. Начали!- Санкт-Петербург: «Питер»,2008 2. Филин С.А. Информационная безопасность: Учебное пособие.-М.: «Альфа- Пресс»,2006 3. Островский С. Компьютерные вирусы Информатика, январь 2002. 4. https://works.doklad.ru/view/RpCfKIExrG4.html 5. https://nsportal.ru/ap/library/nauchno-tekhnicheskoe-tvorchestvo/2014/09/06/ referat-kompyuternye-virusy-i-zashchita-ot 6. https://works.doklad.ru/view/HqCpKVoVhr0/all.html 11

Для предотвращения заражения вирусом и соответственно всех его последствий необходимо правильно выбрать и установить в систему антивирусное программное обеспечение и соблюдать элементарные меры предосторожности. Список использованной литературы 1. Донцов Д. Как защитить компьютер от ошибок, вирусов, хакеров. Начали!- Санкт-Петербург: «Питер»,2008 2. Филин С.А. Информационная безопасность: Учебное пособие.-М.: «Альфа- Пресс»,2006 3. Островский С. Компьютерные вирусы Информатика, январь 2002. 4. https://works.doklad.ru/view/RpCfKIExrG4.html 5. https://nsportal.ru/ap/library/nauchno-tekhnicheskoe-tvorchestvo/2014/09/06/ referat-kompyuternye-virusy-i-zashchita-ot 6. https://works.doklad.ru/view/HqCpKVoVhr0/all.html 11

Комплексный подход к защите компании от вредоносного кода

Назад к списку статей

На сегодняшний день компьютерные вирусы остаются одним из наиболее обсуждаемых видов угроз. Более того именно с защиты от компьютерных вирусов обычно начинают создавать систему информационной безопасности компании.

Во многом данная ситуация объясняется тем, что многие считают необходимым и достаточным условием защиты от вредоносного кода использование одного лишь антивирусного программного обеспечения. Однако, к сожалению, такой подход уже давно устарел и не позволяет обеспечить необходимый уровень информационной безопасности для большинства компаний. Практика показывает, что стратегия антивирусной безопасности предприятия должна определяться моделью нарушителя, от которого должна быть защищена компания.

В статье рассматриваются существующие виды угроз безопасности, описывается один из подходов к созданию модели нарушителя, а также возможные сценарии построения комплексной системы защиты от вирусных угроз.

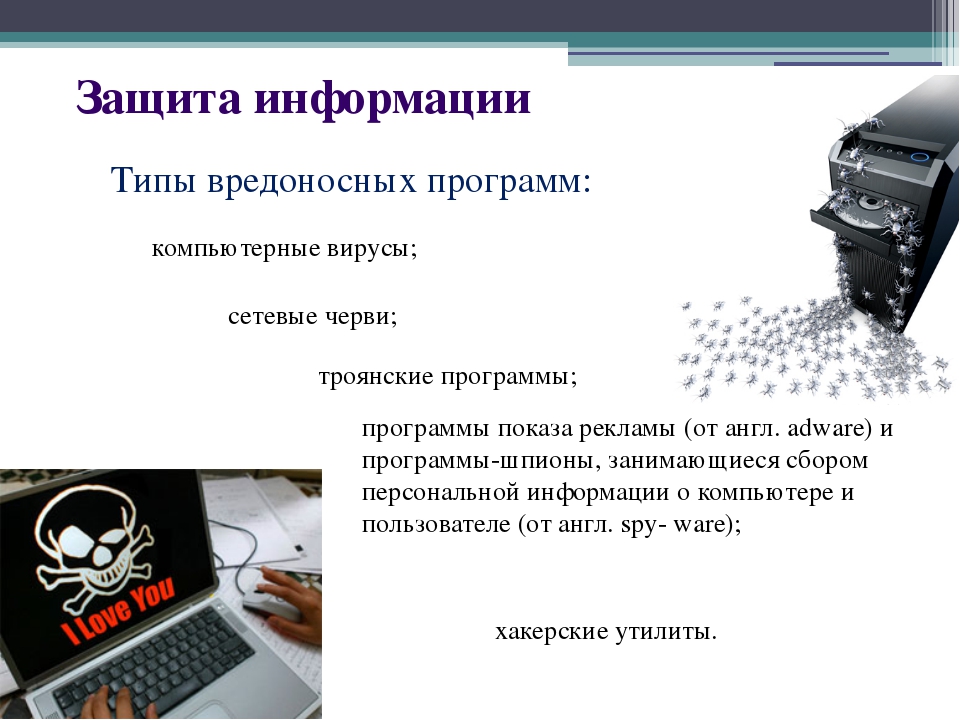

Основными видами угроз антивирусной безопасности являются различные типы вредоносного кода, способного нанести ущерб для компании. Вредоносный код может быть представлен в виде компьютерных вирусов, программы типа «Троянский конь», а также программ типа «adware», «spyware» и др.

В соответствии с определением, которое приведено в ГОСТ Р 51188-98 компьютерные вирусы представляют собой специально созданный программный код, способный самостоятельно распространяться в компьютерной среде. В настоящее время можно выделить следующие типы вирусов: файловые и загрузочные вирусы, «сетевые черви», бестелесные вирусы, а также комбинированный тип вирусов. Каждый из этих типов вируса отличается типом носителя, а также методом распространения в АС. В большинстве случаев компьютерные вирусы направлены на нарушение работоспособности автоматизированной системы компании.

Программы типа «Троянский конь» (Trojan Horses) также относятся к вредоносному программному коду, однако, в отличие от вирусов, не имеют возможности самостоятельного распространения в АС. Программы данного типа маскируются под штатное ПО системы и позволяют нарушителю получить удалённый несанкционированный доступ к тем узлам, на которых они установлены. На сегодняшний день данный вид вредоносного кода является наиболее распространенным и одновременно наиболее опасным видом вредоносного кода, так как позволяет злоумышленнику получить доступ конфиденциальной информации компании.

Программы данного типа маскируются под штатное ПО системы и позволяют нарушителю получить удалённый несанкционированный доступ к тем узлам, на которых они установлены. На сегодняшний день данный вид вредоносного кода является наиболее распространенным и одновременно наиболее опасным видом вредоносного кода, так как позволяет злоумышленнику получить доступ конфиденциальной информации компании.

Вредоносное ПО типа «spyware» предназначено для сбора определённой информации о работе пользователя. Примером таких данных может служить список Web-сайтов, посещаемых пользователем, перечень программ, установленных на рабочей станции пользователя, содержимое сообщений электронной почты и др. Собранная информация перенаправляется программами «spyware» на заранее определённые адреса в сети Интернет. Вредоносное ПО данного типа может являться потенциальным каналом утечки конфиденциальной информации из АС.

Основная функциональная задача вредоносных программ класса «adware» заключается в отображении рекламной информации на рабочих станциях пользователей. Для реализации этого они, как правило, выводят на экран пользователя рекламные баннеры, содержащие информацию о тех или иных товарах и услугах. В большинстве случаев эти программы распространяются вместе с другим ПО, которое устанавливается на узлы АС. Несмотря на то, что программы типа «adware» не представляют непосредственную угрозу для конфиденциальности или целостности информационных ресурсов АС их работа может приводить к нарушению доступности вследствие несанкционированного использования вычислительных ресурсов рабочих станций.

Для реализации этого они, как правило, выводят на экран пользователя рекламные баннеры, содержащие информацию о тех или иных товарах и услугах. В большинстве случаев эти программы распространяются вместе с другим ПО, которое устанавливается на узлы АС. Несмотря на то, что программы типа «adware» не представляют непосредственную угрозу для конфиденциальности или целостности информационных ресурсов АС их работа может приводить к нарушению доступности вследствие несанкционированного использования вычислительных ресурсов рабочих станций.

Необходимо отметить, что вместе с развитием информационных технологий появляются новые виды вредоносного кода.

Модель нарушителя антивирусной безопасностиВ модель нарушителя, которая описана в данной статье, определены четыре класса потенциальных нарушителей, каждый из которых характеризуется определённым уровнем квалификации и степенью преднамеренности выполняемых действий.

Нарушители, относящиеся к классу «Н-1», представляют собой рядовых сотрудников, в результате непреднамеренных действий которых может произойти инфицирование автоматизированной системы компании. Примерами таких действий являются скачивание из сети Интернет непроверенных файлов и запуск их на локальном компьютере.

Нарушители класса «Н-2» выполняют преднамеренные действия, однако для проведения вирусной атаки используются известные экземпляры вредоносного кода, а также опубликованные уязвимости программного обеспечения.

Класс нарушителей «Н-3» предполагает наличие у злоумышленника более высокого уровня квалификации, что даёт ему возможность использовать вредоносный код, который может детектироваться не всеми антивирусными продуктами.

Нарушители класса «Н-4» являются наиболее опасными и обладают достаточной квалификацией для разработки вредоносного кода, который не обнаруживается антивирусными программными продуктами.

Необходимо отметить, что в рамках описанной модели предполагается, сто нарушители «Н-2», «Н-3» и «Н-4» являются внешними по отношению к атакуемой компании и обладают минимум информации об автоматизированной системе предприятия.

Общая характеристика описанной модели нарушителя приведена в таблице ниже.

Таблица 1

Модель потенциального нарушителя антивирусной безопасности

| № | Класс нарушителя | Степень преднамеренности действий нарушителя |

Уровень квалификации нарушителя |

| 1 | Класс «Н-1» | Непреднамеренные действия | — |

| 2 | Класс «Н-2» | Преднамеренные действия | Низкий |

| 3 | Класс «Н-3» | Преднамеренные действия | Средний |

| 4 | Класс «Н-4» | Преднамеренные действия | Высокий |

Представленная модель является лишь одним из возможных примеров классификации нарушителя. Данная модель может быть значительно расширена за счет добавления в неё следующих параметров:

Данная модель может быть значительно расширена за счет добавления в неё следующих параметров:

- вид нарушителя: внешний или внутренний;

- уровень знаний об автоматизированной системе компании и применяемых средствах защиты информации;

- возможность использования потенциальным нарушителем специализированных программных средств в автоматизированной системе компании;

- и др.

Для защиты от нарушителей класса «Н-1» и «Н-2» достаточно использовать стандартное антивирусное программное обеспечение одного производителя, установив его на все рабочие станции и серверы в компании. Такой подход может применяться для небольших компаний, а также для предприятий, где обрабатывается небольшой объём конфиденциальной информации.

Для защиты от нарушителя класса «Н-3» необходимо использовать многовендорный вариант антивирусной защиты, который предусматривает применение антивирусных ядер различных производителей. Это позволит существенно повысить вероятность обнаружения вируса за счёт того, что каждый файл или почтовое сообщение будет проверяться различными ядрами. Ещё одним преимуществом использования многоядерных антивирусов является более высокая надёжность работы системы антивирусной защиты. В случае, если в одном из сканирующих ядер системы произойдёт сбой, то оно всегда может быть заменено другим активным антивирусным ядром. Как правило, выделяют три уровня антивирусной защиты, на каждом из которых могут использоваться антивирусные продукты различных производителей (рис. 1):

Это позволит существенно повысить вероятность обнаружения вируса за счёт того, что каждый файл или почтовое сообщение будет проверяться различными ядрами. Ещё одним преимуществом использования многоядерных антивирусов является более высокая надёжность работы системы антивирусной защиты. В случае, если в одном из сканирующих ядер системы произойдёт сбой, то оно всегда может быть заменено другим активным антивирусным ядром. Как правило, выделяют три уровня антивирусной защиты, на каждом из которых могут использоваться антивирусные продукты различных производителей (рис. 1):

- уровень шлюза, на котором средства антивирусной защиты устанавливаются на межсетевом экране или прокси-сервере. Еще одним вариантом защиты АС на уровне шлюза может являться установка специализированных программно-аппаратных комплексов (appliance’ов) в точке подключения АС к сети Интернет;

- уровень серверов, в рамках которого антивирусные агенты устанавливаются на файловые, почтовые и другие серверы АС;

- уровень рабочих станций пользователей, на котором антивирусы устанавливаются на все рабочие места пользователей с возможностью централизованного управления с единой консоли.

В качестве альтернативы использования нескольких продуктов различных производителей возможно применение программных комплексов, которые включают в себя несколько ядер с единой консолью управления. Примером продуктов такого класса является система ForeFront компании Microsoft (www.forefront.ru) и GFI Mail Security компании GFI (www.gfi.com). В этой связи необходимо отметить, что антивирусный продукт ForeFront может включать в себя одновременно от пяти до девяти антивирусных ядер различных производителей.

Описанный выше подход к защите от нарушителей класса «Н-3» рекомендуется применять для компаний средних размеров.

Для защиты от нарушителей класса «Н-4» применение одних лишь антивирусных продуктов недостаточно, так как злоумышленники данной категории обладают возможностями создавать вредоносный код, который не обнаруживается антивирусами. Поэтому в дополнении к многовендорной антивирусной защите в АС компании необходимо использовать подсистему сетевого экранирования, выявления и предотвращения атак, а также обнаружения уязвимостей. Применение данных подсистем позволит существенно снизить риск успешной реализации информационной атаки на компанию.

Применение данных подсистем позволит существенно снизить риск успешной реализации информационной атаки на компанию.

Рис. 1. Схема размещения элементов многовендорной антивирусной защиты

Подсистема сетевого экранирования предназначена для защиты рабочих станций пользователей от возможных сетевых вирусных атак посредством фильтрации потенциально опасных пакетов данных. Подсистема должна обеспечивать возможность фильтрации на канальном, сетевом, транспортном и прикладном уровнях стека TCP/IP. Как правило, данная подсистема реализуется на основе межсетевых и персональных сетевых экранов. При этом межсетевой экран устанавливается в точке подключения АС к сети Интернет, а персональные экраны размещаются на рабочих станциях пользователей.

Подсистема выявления и предотвращения атак предназначена для обнаружения несанкционированной вирусной активности посредством анализа пакетов данных, циркулирующих в АС, а также событий, регистрируемых на серверах и рабочих станциях пользователей. Подсистема дополняет функции межсетевых и персональных экранов за счёт возможности более детального контекстного анализа содержимого передаваемых пакетов данных. Данная подсистема включает в себя следующие компоненты:

Подсистема дополняет функции межсетевых и персональных экранов за счёт возможности более детального контекстного анализа содержимого передаваемых пакетов данных. Данная подсистема включает в себя следующие компоненты:

- сетевые и хостовые сенсоры, предназначенные для сбора необходимой информации о функционировании АС. Сетевые сенсоры реализуются в виде отдельных программно-аппаратных блоков и предназначены для сбора информации обо всех пакетах данных, передаваемых в рамках того сетевого сегмента, где установлен сенсор. Данный тип сенсоров устанавливается во всех ключевых сегментах АС, где расположены защищаемые узлы системы. Хостовые сенсоры устанавливаются на рабочие станции и серверы АС и собирают информацию обо всех событиях, происходящих на этих узлах системы. Хостовые сенсоры могут собирать информацию не только о пакетах данных, но и других операциях, которые выполняются приложениями, запущенными на узле АС;

- модуль выявления атак, выполняющий обработку данных, собранных сенсорами, с целью обнаружения информационных атак нарушителя.

Данный модуль подсистемы должен реализовывать сигнатурные и поведенческие методы анализа информации;

Данный модуль подсистемы должен реализовывать сигнатурные и поведенческие методы анализа информации;

- модуль реагирования на обнаруженные атаки. Модуль должен предусматривать возможность как пассивного, так и активного реагирования. Пассивное реагирование предполагает оповещение администратора о выявленной атаке, в то время как активное – блокирование попытки реализации вирусной атаки;

- модуль хранения данных, в котором содержится вся конфигурационная информация, а также результаты работы подсистемы.

Подсистема выявления уязвимостей должна обеспечивать возможность обнаружения технологических и эксплуатационных уязвимостей АС посредством проведения сетевого сканирования. В качестве объектов сканирования могут выступать рабочие станции пользователей, серверы, а также коммуникационное оборудование. Для проведения сканирования могут использоваться как пассивные, так и активные методы сбора информации. По результатам работы подсистема должна генерировать детальный отчёт, включающий в себя информацию об обнаруженных уязвимостях, а также рекомендации по их устранению. Совместно с подсистемой выявления уязвимостей в АС может использоваться система управления модулями обновлений общесистемного и прикладного ПО, установленного в АС. Совместное использование этих систем позволит автоматизировать процесс устранения выявленных уязвимостей путём установки необходимых обновлений на узлы АС (service pack, hotfix, patch и др.).

Совместно с подсистемой выявления уязвимостей в АС может использоваться система управления модулями обновлений общесистемного и прикладного ПО, установленного в АС. Совместное использование этих систем позволит автоматизировать процесс устранения выявленных уязвимостей путём установки необходимых обновлений на узлы АС (service pack, hotfix, patch и др.).

Подсистема управления антивирусной безопасностью, предназначенная для выполнения следующих функций:

- удалённой установки и деинсталляции антивирусных средств на серверах и рабочих станциях пользователей;

- удалённого управления параметрами работы подсистем защиты, входящих в состав комплексной системы антивирусной защиты;

- централизованного сбора и анализа информации, поступающей от других подсистем. Данная функция позволяет автоматизировать процесс обработки поступающих данных, а также повысить оперативность принятия решений по реагированию на выявленные инциденты, связанные с нарушением антивирусной безопасности.

Описанный выше подход к защите от нарушителей класса «Н-4» целесообразно применять в крупных и территориально-распределённых компаниях, ресурсы которых потенциально могут быть подвержены целевым атакам злоумышленников, реализуемых при помощи вредоносного кода.

Ниже в таблице показаны основные механизмы защиты, которые должны применяться в зависимости от выбранного класса нарушителя.

Таблица 2

Модель защиты от потенциального нарушителя антивирусной безопасности

| № | Класс нарушителя | Механизмы безопасности |

| 1 | Класс «Н-1» | Антивирусные продуты одного производителя |

| 2 | Класс «Н-2» | |

| 3 | Класс «Н-3» | Антивирусные продукты различных производителей |

| 4 | Класс «Н-4» | Антивирусные продукты различных производителей, средства межсетевого экранирования, средства обнаружения и предотвращения атак, обнаружения уязвимостей |

Комплексный подход к защите от вирусных угроз

Комплексный подход к защите от вредоносного кода предусматривает согласованное применение правовых, организационных и программно-технических мер, перекрывающих в совокупности все основные каналы реализации вирусных угроз. В соответствии с этим подходом в организации должен быть реализован следующий комплекс мер:

В соответствии с этим подходом в организации должен быть реализован следующий комплекс мер:

- меры по выявлению и устранению уязвимостей, на основе которых реализуются вирусные угрозы. Это позволит исключить причины возможного возникновения вирусных атак;

- меры, направленные на своевременное обнаружение и блокирование вирусных атак;

- меры, обеспечивающие выявление и ликвидацию последствий вирусных угроз. Данный класс мер защиты направлен на минимизацию ущерба, нанесённого в результате реализации вирусных угроз.

Важно понимать, что эффективная реализация вышеперечисленных мер на предприятии возможна только при условии наличия нормативно-методического, технологического и кадрового обеспечения антивирусной безопасности.

Нормативно-методическое обеспечение антивирусной безопасности предполагает создание сбалансированной правовой базы в области защиты от вирусных угроз. Для этого в компании должен быть разработан комплекс внутренних нормативных документов и процедур, обеспечивающих процесс эксплуатации системы антивирусной безопасности. Состав таких документов во многом зависит от размеров самой организации, уровня сложности АС, количества объектов защиты и т.д. Так, например, для крупных организаций основополагающим нормативным документом в области защиты от вредоносного кода должна быть концепция или политика антивирусной безопасности. Для небольших компаний достаточно разработать соответствующие инструкции и регламенты работы пользователей, а также включить требования к обеспечению антивирусной защиты в состав политики информационной безопасности организации.

Для этого в компании должен быть разработан комплекс внутренних нормативных документов и процедур, обеспечивающих процесс эксплуатации системы антивирусной безопасности. Состав таких документов во многом зависит от размеров самой организации, уровня сложности АС, количества объектов защиты и т.д. Так, например, для крупных организаций основополагающим нормативным документом в области защиты от вредоносного кода должна быть концепция или политика антивирусной безопасности. Для небольших компаний достаточно разработать соответствующие инструкции и регламенты работы пользователей, а также включить требования к обеспечению антивирусной защиты в состав политики информационной безопасности организации.

В рамках кадрового обеспечения антивирусной безопасности в компании должен быть организован процесс обучения сотрудников по вопросам противодействия вирусным угрозам. Программа обучения должна быть направлена на минимизацию рисков, связанных с ошибочными действиями пользователей, приводящих к реализации вирусных атак. Примерами таких действий являются: запуск приложений с непроверенных внешних носителей, использование нестойких к угадыванию паролей доступа, закачка ActiveX-объектов с недоверенных Web-сайтов и др. В процессе обучения должны рассматриваться как теоретические, так и практические аспекты антивирусной защиты. При этом программа обучения может составляться в зависимости от должностных обязанностей сотрудника, а также от того к каким информационным ресурсам он имеет доступ.

Примерами таких действий являются: запуск приложений с непроверенных внешних носителей, использование нестойких к угадыванию паролей доступа, закачка ActiveX-объектов с недоверенных Web-сайтов и др. В процессе обучения должны рассматриваться как теоретические, так и практические аспекты антивирусной защиты. При этом программа обучения может составляться в зависимости от должностных обязанностей сотрудника, а также от того к каким информационным ресурсам он имеет доступ.

В рамках комплексного подхода необходимо периодически проводить аудит антивирусной безопасности, позволяющий получить независимую оценку текущего уровня защищённости компании от вредоносного кода. В рамках аудита проводится проверка эффективности используемых механизмов безопасности, определяются основные уязвимости в системе мер антивирусной защиты и вырабатываются рекомендации по их устранению.

ЗаключениеКомпьютерные вирусы являются в настоящее время одной из наиболее значимых угроз информационной безопасности, о чём свидетельствуют многочисленные данные по ежегодным финансовым потерям компаний в результате воздействий вирусных атак. Выбор стратегии защиты от вредоносного кода должен определяться моделью злоумышленника, пример которой рассмотрен в настоящей статье. Представленная модель показывает, что для эффективной защиты компании необходимо в дополнении к классическим антивирусным средствам применять системы выявления атак, обнаружения уязвимостей и системы межсетевого экранирования.

Выбор стратегии защиты от вредоносного кода должен определяться моделью злоумышленника, пример которой рассмотрен в настоящей статье. Представленная модель показывает, что для эффективной защиты компании необходимо в дополнении к классическим антивирусным средствам применять системы выявления атак, обнаружения уязвимостей и системы межсетевого экранирования.

2.4. Методы обеспечения безопасности ПК и Интернета. Вирусы и антивирусы

2 класс

1. Что такое электронные деньги, как с ними правильно обращаться

3 класс

2. Движение в Интернете (серфинг). Знаки Интернета, рассказывающие об опасной информации

4 класс

3. Правильно ли работает компьютер? Признаки работы вирусов

4. Ищите в Интернете только то, что вам требуется. Как защититься от вредного контента. Что такое контент-фильтры

5. Поиск информации. Что такое поисковые серверы? Как с их помощью защитить себя от нежелательной информации

6. Поиск информации. Родительский контроль. Какие программы для этого существуют

Поиск информации. Родительский контроль. Какие программы для этого существуют

7. Поиск информации. Обращайте внимание на предупреждения о вредоносном содержимом по найденной ссылке

8. Вирусы человека и компьютера

9. Цели компьютерных вирусов

10.Лечение компьютера

5 класс

11.Как распространяются вирусы

12.Источники и причины заражения

6 класс

13.Скорая компьютерная помощь. Признаки заражения компьютера

14.Что такое антивирусная защита. Как лечить компьютер

15.Защита мобильных устройств

16.Как защитить данные от потерь. Копирование и восстановление. Всегда ли можно спасти свои данные

17.Защита файлов. Что такое право доступа

18.Защита детей в социальных сетях. ПО для родителей. Ограничение времени нахождения в сети

7 класс

19.Защита файлов. Права пользователей

20.Защита при загрузке и выключении компьютера

21.Безопасность при скачивании файлов

22. Безопасность при просмотре фильмов онлайн

Безопасность при просмотре фильмов онлайн

23.Защита программ и данных от несанкционированного копирования. Организационные, юридические, программные и программно-аппаратные меры защиты

24.Защита программ и данных с помощью паролей, программных и электронных ключей, серийных номеров, переноса в онлайн и т.п. Неперемещаемые программы.

25.Методы защиты фото и видеоматериалов от копирования в сети

26.Защита от копирования контента сайта

27.Как развивались вирусы

28.Могут ли вирусы воздействовать на аппаратуру ПК

29.Как вирусы воздействуют на файлы

30.Проверка на наличие вирусов. Сканеры и др.

31.Может ли вирус воздействовать на рабочий стол

32.Источники заражения ПК

33.Антивирусное ПО, виды и назначение

34.Методы защиты от вирусов. Как распознаются вирусы

8 класс

35.Проблемы безопасности инфраструктуры Интернета (протоколы маршрутизации сети, система доменных имен, средства маршрутизации и т.п.). Методы защиты

36. Проверка подлинности (аутентификация) в Интернете

Проверка подлинности (аутентификация) в Интернете

37.Меры безопасности для пользователя WiFi. Настройка безопасности

38.Вирусы для мобильных устройств (мобильные банкеры и др.)

39.Настройка компьютера для безопасной работы

40.Ошибки пользователя (установка нескольких антивирусов, установка слишком большого числа программ, отсутствие резервного копирования и т.п.)

41.Меры личной безопасности при сетевом общении. Настройки приватности в социальных сетях

9 класс

42.Предотвращение несанкционированного доступа к ПК. Пароли, биометрические методы защиты и аутентификация с помощью внешних носителей

43.Простые и динамически изменяющиеся пароли

44.Борьба с утечками информации. Средства контроля доступа

45.Права пользователей. Способы разграничения доступа

46.Средства защиты в сети: межсетевые экраны, криптомаршрутизаторы, серверы аутентификации и т.д. Обманные системы для защиты информации в сетях

47.Защита сайтов

48.Системы обнаружения атак. Безопасность хостинга

Безопасность хостинга

49.ТБ при работе с почтой

50.ТБ при загрузке файлов

51.Типы вирусов. Отличия вирусов и закладок

52.Антивирусные программы для ПК: сканеры, ревизоры и др. Выявление неизвестных вирусов

10 класс

53.Основные меры кибербезопасности. Безопасность приложений, серверов, конечных пользователей

54.Защита от атак, повышение готовности

55.Аппаратная защита ПО и сети (электронные ключи, аппаратные брандмауэры)

56.Защита ПК на этапе загрузки. Параметры безопасности ПК. Обновления

57.Защита файловой системы. Файловые таблицы. Права доступа

58.Резервное копирование и восстановление данных. Восстановление ОС. Аппаратные и программные средства

59.Чем отличаются методы защиты операционной системы, программного обеспечения и данных

60.Признаки заражения компьютерных программ. Где можно обнаружить подозрительные процессы

61.ОС и их возможности в борьбе с вирусами (Windows. Linux)

62.Разновидности вирусов. Черви, трояны, скрипты и др. Шпионские программы. Шифровальщики. Хакерские утилиты. Сетевые атаки 63.Защитное ПО. Антивирусные программы. Межсетевые экраны. Брандмауэры

64.Антивирусная защита ПК, сети и мобильных пользователей

65.Наиболее известные антивирусные программы. Kaspersky Internet Security. Dr.Web Security Space. ESET NOD32 Smart Security. Бесплатные программы-сканеры

66.Настройка антивирусного ПО

67.Коммерческое и бесплатное антивирусное ПО

11 класс

68.Как узнать местоположение компьютера по IP-адресу

69.Онлайн сервисы для безопасности пользователя в интернете (проверка компьютера и файлов на вирусы онлайн, онлайн деактивация SMS-вирусов, проверка сайта на вирусы, проверка файлов по e-mail, определение адреса страницы, проверка стоимости СМС и др.)

70.Настройки безопасности почтовых программ

71.Защита в поисковых системах (фильтры для ограничения потенциально опасного содержимого). Настройки безопасности веб-браузеров (Internet Explorer, Firefox и т.п.)

72.Электронная почта и системы мгновенного обмена сообщениями.

Настройки безопасности Скайп, ICQ и пр.

73.Способы обеспечения безопасности веб-сайта

Основные меры защиты от вирусов

2. Основные меры защиты от вирусов

Для того, чтобы не подвергнуть компьютер заражению вирусами и обеспечить надежное хранение информации на дисках, необходимо соблюдать следующие правила:

- оснастите свой компьютер современными антивирусными программами, например Aidstest, Doktor Web , и постоянно возобновляйте их версии

- перед считыванием с дискет информации, записанной на других компьютерах, всегда проверяйте эти дискеты на наличие вирусов, запуская антивирусные программы своего компьютера

- при переносе на свой компьютер файлов в архивированном виде проверяйте их сразу же после разархивации на жестком диске, ограничивая область проверки только вновь записанными файлами

- периодически проверяйте на наличие вирусов жесткие диски компьютера, запуская антивирусные программы для тестирования файлов, памяти и системных областей дисков с защищенной от записи дискеты, предварительно загрузив операционную систему с защищенной от записи системной дискеты

- всегда защищайте свои дискеты от записи при работе на других компьютерах, если на них не будет производиться запись информации

- обязательно делайте архивные копии на дискетах ценной для вас информации

- не оставляйте в кармане дисковода «А» дискеты при включении или перезагрузке операционной системы, чтобы исключить заражение компьютера загрузочными вирусами

- используйте антивирусные программы для входного контроля всех исполняемых файлов, получаемых из компьютерных сетей

- для обеспечения большей безопасности применения Aidstest и Doktor Web необходимо сочетать с повседневным использованием ревизора диска Adinf.

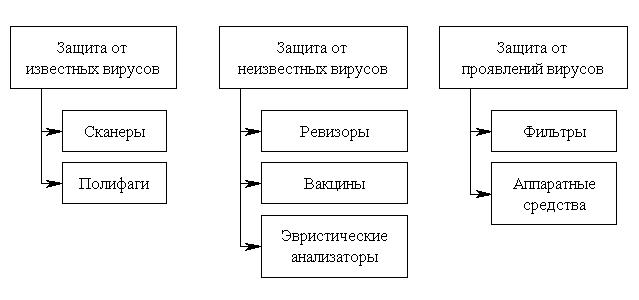

2.1 Сканирование

Если вирус известен и уже проанализирован, то можно разработать программу, выявляющую все файлы и загрузочные записи, инфицированные этим вирусом. Такая программа снабжена «медицинским» справочником, содержащим характерные образцы программного кода вируса. Программа ведет поиск комбинаций байтов, характерных для вируса, но нетипичных для обычных программ. Программы-детекторы, ведущие поиск подобных комбинаций байтов называются полифагами, или сканерами.

Для многих вирусов характерна простая комбинация, представляющая собой последовательность фиксированных байтов. Другие вирусы используют более сложные комбинации байтов. Необходимо удостовериться, что комбинация байтов не характерна для обычных программ, иначе программа-детектор сообщит о вирусе даже при его отсутствии.

2.2 Выявление изменений

Для инфицирования программ или загрузочных записей вирусы должны их изменить. Существуют программы, которые специализируются на вылавливании таких изменений. Программу, регистрирующую изменение файлов и загрузочных записей, можно использовать даже для выявления ранее неизвестных вирусов. Однако изменение файлов и загрузочных записей может быть обусловлено целым рядом причин, которые не имеют никакого отношения к вирусам. Выявление изменений само по себе приносит не так много пользы, т.к. необходимо очень четко понимать, какие изменения действительно указывают на наличие вируса.

2.3 Эвристический анализ

Эвристический анализ — это смутное подозрение антивирусной программы о том, что что-то не в порядке.

При выявлении вирусов с помощью эвристического анализа ведется поиск внешних проявлений или же действий, характерных для некоторых классов известных вирусов. Например, в файлах могут выявляться операции, применяемые вирусами, но редко используемые обычными программами, могут так-же выявляться попытки записи на жесткие диски или дискеты с помощью нестандартных методов.

Также, как при использовании предыдущего метода, с помощью эвристического анализа можно выявить целые классы вирусов, однако необходимо удостовериться, что обычные программы не были приняты за инфицированные.

2.4 Верификация

Рассмотренные выше методы могут свидетельствовать, что программа или загрузочная запись поражены вирусом, однако таким образом нельзя с уверенностью опознать поразивший их вирус и уничтожить его. Программы, с помощью которых можно идентифицировать вирус, называются верификаторами. Верификаторы можно разработать только для уже изученных вирусов после их тщательного анализа.

2.5 Меры профилактики

Рассмотренные выше методы могут применяться с помощью различных способов. Одним из общепринятых методов является использование программ, которые тщательно обследуют диски, пытаясь обнаружить и обезвредить вирусы. Возможно также использование резидентных программ DOS, постоянно проверяющих вашу систему на вирусы. Резидентные программы имеют следующее преимущество: они проверяют все программы на вирусы при каждом их вьполнении.

Резидентные программы должны быть очень тщательно разработаны, т.к. иначе они будут задерживать загрузку и выполнение программ. Нерезидентные программы эффективны при необходимости одновременного обследования всей системы на вирусы и их обезвреживания. Они представляют собой средство, дополняющее резидентные программы.

Вы должны помнить о необходимости регулярного выполнения антивирусной программы. К сожалению, как показывает опыт, об этом часто забывают. Пренебрежение профилактическими проверками вашего компьютера увеличивает риск инфицирования не только вашей компьютерной системы, но и распространения вируса на другие компьютеры. И не только через дискеты, вирусы прекрасно распространяются и по локальным сетям.

Чтобы впоследствии избежать головной боли, лучше всего обеспечить автоматическое выполнение антивирусной программы. В этом случае программа будет защищать ваш компьютер, не требуя от вас каких-либо явных действий. Для обеспечения такой защиты можно при запуске системы установить резидентные антивирусные программы, а также использовать нерезидентные программы, выполняемые при запуске или периодически в указанное время.

2.6 Как правильно лечить

Прежде всего, перезагрузите компьютер, нажав кнопку Reset. Такая перезагрузка называется «холодной», в отличие от «теплой», вызываемой комбинацией клавиш Ctrl-Alt-Del. Существуют вирусы, которые спокойненько выживают при «теплой» перезагрузке.

Загрузите компьютер с дискеты, защищенной от записи и с установленными антивирусными программами. Необходимость хранить антивирусный пакет на отдельной защищенной дискете вызвана не только опасностью заражения антивирусных программ вирусом. Частенько вирус специально ищет на жестком диске программу-антивирус и наносит ей повреждения. Старайтесь почаще обновлять ваши антивирусные программы.

Причем как отечественные, так и импортные. Отечественные — потому что у нас пишут вирусы все кому не лень и, чтобы быстро разработать антивирусную программу, надо жить здесь. Импортные — потому что все сильнее сливаются «наше» и «их» информационные пространства, все больше западных вирусов проникает к нам по глобальным компьютерным сетям.

При обнаружении зараженного файла желательно скопировать его на дискету и лишь затем лечить антивирусом. Это делается для того, чтобы в случае некорректного лечения файла, что, к сожалению, случается, попытаться полечить файл другим антивирусом.

Если вам понадобилась программа из ваших старых архивов или резервных копий, не поленитесь проверить ее. Не рискуйте. Лучше преувеличить опасность, чем недооценить ее.

2.7 Антивирусные программы

Способы противодействия компьютерным вирусам можно разделить на несколько групп: профилактика вирусного заражения и уменьшение предполагаемого ущерба от такого заражения; методика использования антивирусных программ, в том числе обезвреживание и удаление известного вируса; способы обнаружения и удаления неизвестного вируса.

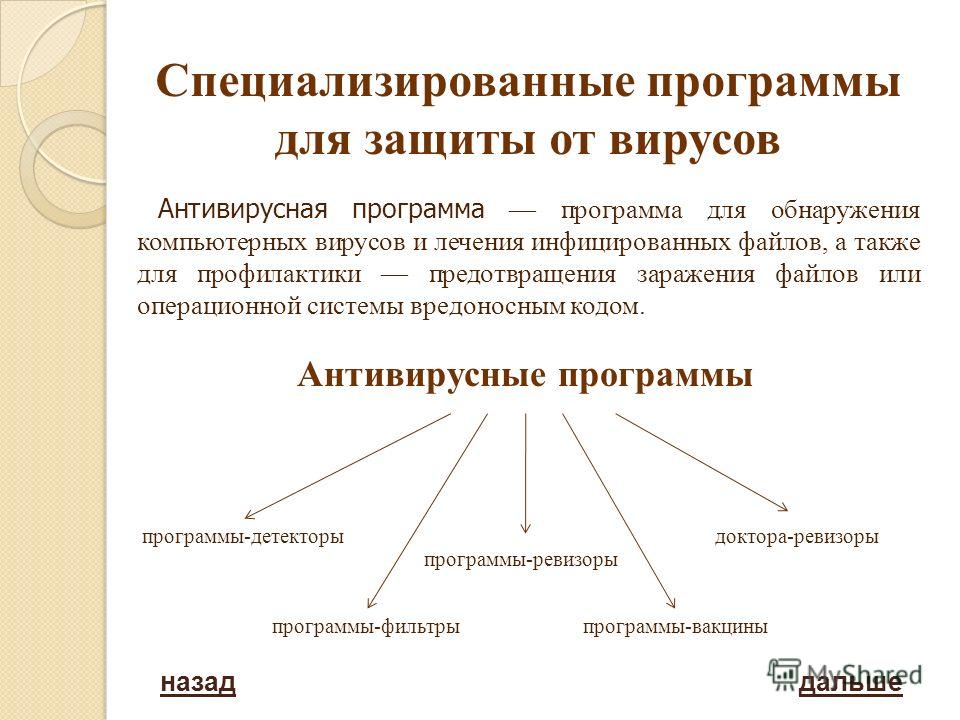

С давних времен известно, что к любому яду рано или поздно можно найти противоядие. Таким противоядием в компьютерном мире стали программы, называемые антивирусными. Данные программы можно классифицировать по пяти основным группам: фильтры, детекторы, ревизоры, доктора и вакцинаторы.

Антивирусные программы, позволяют выявлять вирусы, лечить заражённые файлы и диски, обнаруживать и предотвращать подозрительные (характерные для вирусов) действия. Разумеется, антивирусные программы надо применять наряду с регулярным резервированием данных и использованием профилактических мер, позволяющих уменьшить вероятность заражения вирусом.

Антивирусные программы можно разделить на виды в соответствии с выполняемыми ими функциям.

Детекторы — это программы позволяют обнаруживать файлы, заражённые одним из нескольких известных вирусов. Некоторые программы-детекторы также выполняют анализ файлов и системных областей дисков, что часто позволяет обнаруживать новые, не известные программе-детектору, вирусы. Многие программы-детекторы позволяют также «лечить» заражённые файлы или диски, удаляя из них вирусы (лечение поддерживается только для вирусов, известных программе-детектору).

Ревизоры- это программы запоминают сведения о состоянии файлов и системных областей дисков, а при последующих запусках -сравнивают их состояние исходным данными. При выявлении несоответствий об этом сообщается пользователю. Часто ревизоры можно настроить так, чтобы они выдавали сообщения только о подозрительных (характерных для вирусов или недопустимых) изменениях, не беспокоя лишний раз пользователя. Часто программы-ревизоры позволяют также «лечить» заражённые файлы или диски, удаляя из их вирусы (это удаётся сделать почти для всех типов вирусов).

Сторожа- это программа (или фильтры) располагаются резидентно в оперативной памяти компьютера и проверяют на наличие вирусов запускаемые файлы и вставляемые дискеты и флешки. При наличии вируса об этом сообщается пользователю. Кроме того, многие программы-сторожа перехватывают те действия, которые используются вирусами для размножения и нанесения вреда (скажем, попытку записи в загрузочный сектор или форматирование жёсткого диска), и сообщают о них пользователю. Пользователь может разрешить или запретить выполнение соответствующей операции. Программы-сторожа позволяют обнаружить многие вирусы на самой ранней стадии, когда вирус ещё не успел размножиться и что-либо испортить. Тем самым можно свести убытки от вируса к минимуму.

Если какая-либо из программ-детекторов обнаружила вирус, то следует с помощью этой программы излечить или удалить заражённые объекты. Как правило, для системных областей диска программа-детектор предлагает выбрать их излечение или оставление без изменений, а для файлов — лечение, удаление или оставление без изменений. Удаление заражённых файлов обычно предпочтительнее их лечения, если заражённый файл входит в пакет программ, который можно заново установить с дистрибутивных дисков.

Существует множество антивирусных программ: Доктор ВЭБ, антивирус Касперского, антивирус Аваст, Нортон антивирус и другие: Но антивирусы могут распознать не все имеющиеся вирусы, поэтому рекомендуется использовать несколько антивирусных программ.

Чтобы не пропустить вирус в каком-либо файле, желательно задать режим поиска вируса во всех файлах, а не только в программных файлах, а также режим поиска в архивах.

Если Вы лечили (а не удаляли) какие-либо файлы, рекомендуется ещё раз проверить компьютер всеми имеющимися детекторами на отсутствие вирусов — ведь некоторые файлы могли быть заражены несколькими вирусами, «наслаивающимися» один на другой.

|

Ваши ответы:

|

Методы защиты от компьютерных вирусов (стр. 1 из 2)

СОДЕРЖАНИЕ

Введение

1. Средства антивирусной защиты

2. Антивирусные программы

Заключение

Список литературы

Чтобы эффективно бороться с вирусами, необходимо иметь представление о «привычках» вирусов и ориентироваться в методах противодействия вирусам. Вирусом называется специально созданная программа, способная самостоятельно распространяться в компьютерной среде. Если вирус попал в компьютер вместе с одной из программ или с файлом документа, то через некоторое время другие программы или файлы на этом компьютере будут заражены. Если компьютер подключен к локальной или глобальной сети, то вирус может распространиться и дальше, на другие компьютеры. Авторы вирусных программ создают их из разных побуждений, однако результаты работы вирусов оказываются, как правило, схожими: инфекции портят программы и документы, находящиеся на компьютере, что часто приводит к их утрате. Некоторые вирусы способны уничтожать вообще всю информацию на дисках компьютеров, стоимость которой может в десятки и сотни раз превышать стоимость самого компьютера.