Компьютерный вирус. Виды вирусов — презентация онлайн

Похожие презентации:

Компьютерные вирусы и антивирусные программы

Компьютерные вирусы

Компьютерные вирусы. Виды компьютерных вирусов. Антивирусная защита

Компьютерные вирусы и антивирусные программы

Вирусы. Классификация компьютерных вирусов

Компьютерные вирусы

Компьютерные вирусы

Компьютерные вирусы

Основы информационной безопасности. Компьютерные вирусы

Компьютерные вирусы и антивирусные программы

1. Компьютерный вирус. Виды вирусов

Выполнила:Калинина Вика

2. Компью́терный ви́рус — вид вредоносного программного обеспечения, способного создавать копии самого себя и внедряться в код

Компью́терный ви́рус— вид вредоносного

программного обеспечения, способного создавать копии

самого себя и внедряться в код других программ,

системные области памяти, загрузочные секторы, а также

распространять свои копии по разнообразным каналам

связи.

3. История компьютерных вирусов

Идеякомпьютерных

вирусов

появилась

намного

раньше

самих

персональных

компьютеров.

Точкой

отсчета можно считать труды известного

ученого Джона фон Неймана по изучению

самовоспроизводящихся математических

автоматов, о которых стало известно в

1940-х годах.

В 1951 году он предложил способ

создания таких автоматов.

В 1959 году журнал Scientific American

опубликовал статью Л.С. Пенроуза,

посвященную

самовоспроизводящимся

механическим структурам. В ней была

описана простейшая двумерная модель

самовоспроизводящихся

механических

структур,

способных

к

активации,

размножению, мутациям, захвату.

Позднее другой ученый Ф.Ж. Шталь

реализовал данную модель на практике с

помощью машинного кода на IBM 650.

5. Прообраз компьютерного вируса

В 1962 г. инженеры из американской компании BellTelephone Laboratories — В.А. Высотский, Г.

Д. Макилрой и

Д. Макилрой иРоберт Моррис — создали игру «Дарвин». Игра предполагала

присутствие в памяти вычислительной машины так

называемого супервизора, определявшего правила и порядок

борьбы между собой программ-соперников, создававшихся

игроками. Программы имели функции исследования

пространства, размножения и уничтожения. Смысл игры

заключался в удалении всех копий программы противника и

захвате поля битвы.

Одни считают, что впервые слово

вирус по отношению к программе

было употреблено Грегори Бенфордом

(Gregory Benford) в фантастическом

рассказе «Человек в шрамах» (The

Scarred Man), опубликованном в

журнале Venture в мае 1970 года.

Другие считают, что идею

создания компьютерных вирусов

подбросил писатель-фантаст Т. Дж.

Райн, который в одной из своих

книг, опубликованной в США в 1977

г., описал эпидемию, за короткое

время поразившую более 7000

компьютеров.

7. История в датах

1959 г. – на ЭВМ IBM 650 обнаружен вирус, который «съедал» часть слов

1986 г.

– Первая «эпидемия» компьютерного вируса. Вирус по имени Brain

– Первая «эпидемия» компьютерного вируса. Вирус по имени Brain(англ. «мозг») заражал дискеты персональных компьютеров

1988 г. — Роберт Моррис в США написал вирус, поразивший 2000 компьютеров.

В середине августа 1995 г. в США и ряде стран Западной Европы появился вирус,

который использует возможность представления информации в виде конгломерата

данных и программ. Он заражал документы, подготовленные в системе MS Word –

файлы типа *.doc.

26 апреля 1999 г. Новым словом в вирусологии стал вирус под названием

«Чернобыль» или WIN95.CIN. Данный вирус в отличии от своих собратьев в

зависимости от модификации мог уничтожить MBR жесткого диска, таблицу

размещения данных и не защищенную от перезаписи Flash-память. Волна эпидемии

этого вируса прокатилась по всему миру. Громадный материальный ущерб был

нанесен в Швеции. Пострадало большое количество пользователей и в России.

8. История в датах

Начиная с конца 1990 г., появилась новая тенденция, получившая название«экспоненциальный вирусный взрыв».

Количество новых вирусов,

Количество новых вирусов,обнаруженных в месяц, стало исчисляться сотнями. Поначалу эпицентром

взрыва была Болгария, затем он переместился в Россию.

В настоящее время насчитывается более 2 миллионов всевозможных

вирусов!

9. Признаки заражения вирусом

Прекращение работы или неправильная работа ранееуспешно функционировавших программ;

медленная работа компьютера;

невозможность загрузки операционной системы;

исчезновение файлов и каталогов или искажение их

содержимого;

изменение даты и времени модификации файлов;

изменение размера файлов;

неожиданное значительное увеличение количества файлов

на диске;

существенное уменьшение размера свободной

оперативной памяти;

вывод на экран непредусмотренных сообщений или

изображений;

подача непредусмотренных звуковых сигналов;

частые зависания и сбои в работе компьютера.

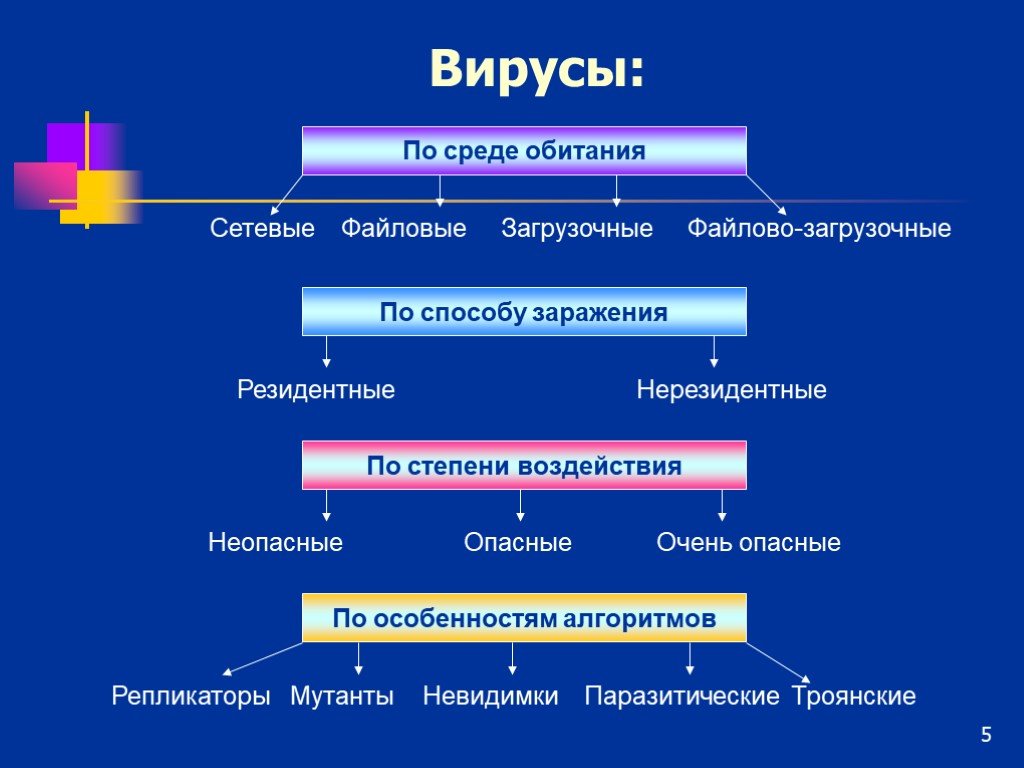

10. Классификация компьютерных вирусов

Вирусы можно классифицировать по следующим признакам:среда обитания;

способ заражения;

степень воздействия;

особенности алгоритма работы.

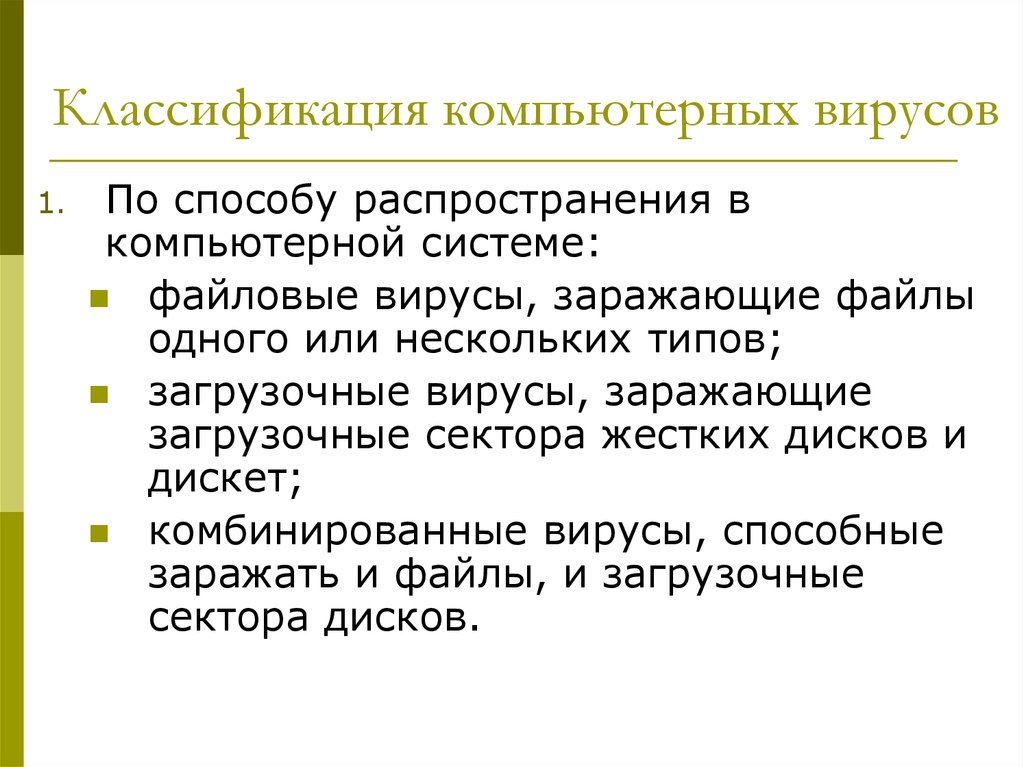

11. В зависимости от среды обитания вирусы можно разделить:

Сетевые вирусы – распространяются поразличным компьютерным сетям;

Файловые вирусы – внедряются в

исполняемые файлы, имеющие

расширение EXE;

Загрузочные вирусы – внедряются в

загрузочный сектор диска (Boot-сектор)

или в сектор, содержащий программу

загрузки системного диска;

Файлово-загрузочные вирусы –

заражают файлы и загрузочные сектора

дисков.

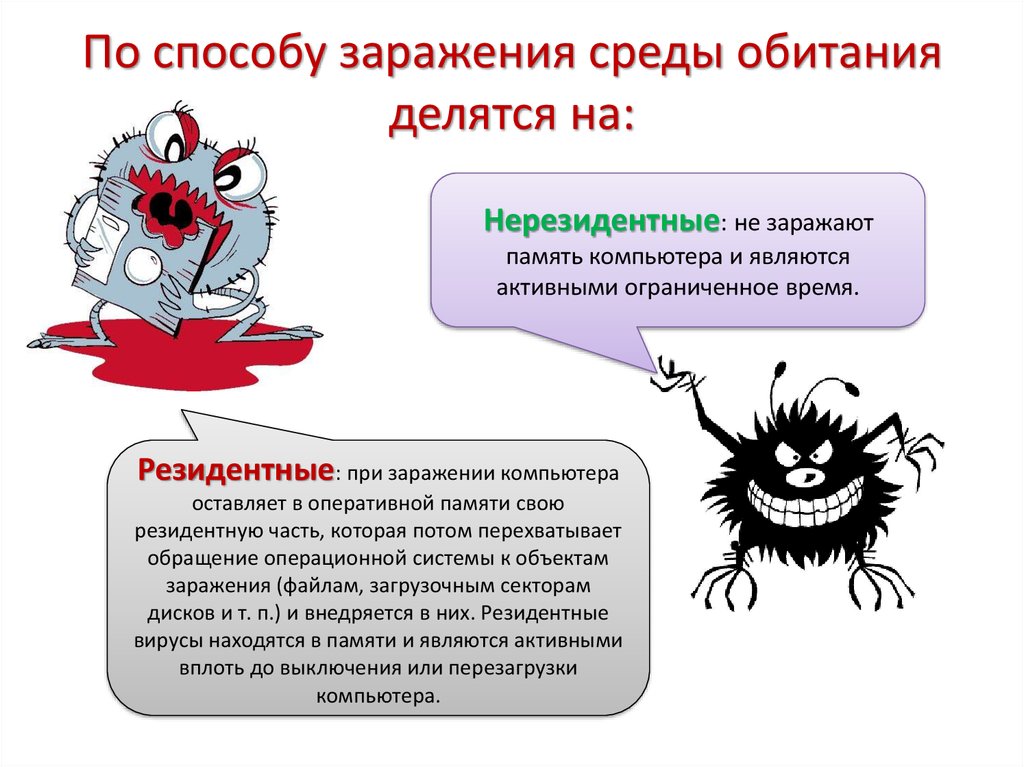

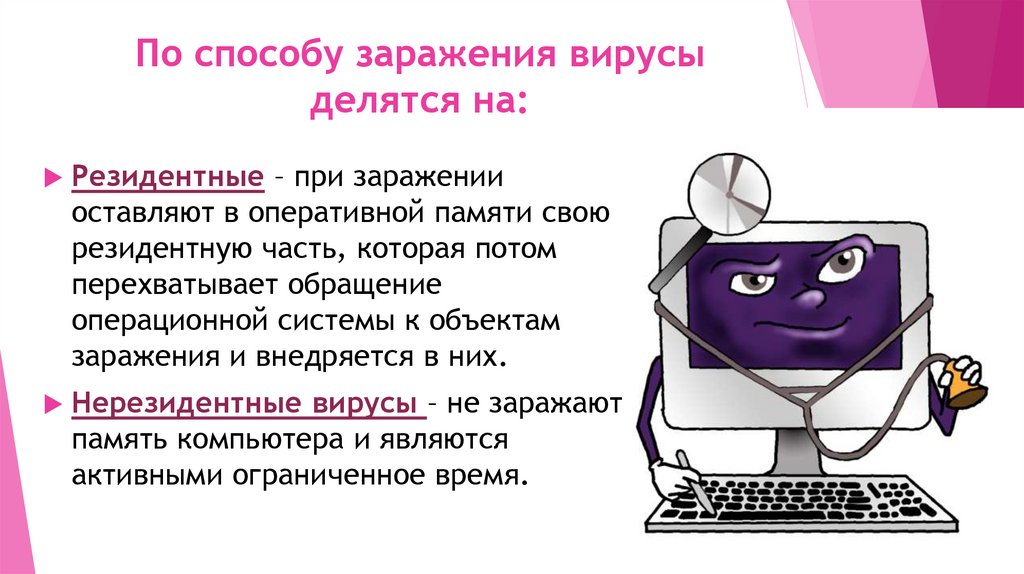

12. По способу заражения вирусы делятся на:

Резидентные – при зараженииоставляют в оперативной памяти свою

резидентную часть, которая потом

перехватывает обращение

операционной системы к объектам

заражения и внедряется в них.

Нерезидентные вирусы – не заражают

память компьютера и являются

активными ограниченное время.

13. По особенностям алгоритма вирусы имеют большое разнообразие:

Простейшие вирусы – не изменяют содержимое файлов, могут быть легкообнаружены и уничтожены.

Черви – распространяются по компьютерным сетям, вычисляют адреса сетевых

компьютеров и рассылают свои копии по этим адресам.

Вирусы – невидимки (стелс-вирусы) – трудно обнаружить и обезвредить,

подставляют вместо своего тела незараженные участки диска.

Вирусы-мутанты – содержат алгоритмы шифровки/расшифровки, наиболее

трудно обнаружить.

Трояны – маскируются под полезную программу, разрушают загрузочный

сектор и файловую систему, воруют пароли.

Макровирусы – заражают файлы документов, например, текстовых

документов. После загрузки заражённого документа в текстовый редактор

макровирус постоянно присутствует в оперативной памяти компьютера и

может заражать другие документы.

14. По степени воздействия вирусы делятся:

БЕЗВРЕДНЫЕ – программы-шутки;НЕОПАСНЫЕ – не мешают работе

компьютера, но уменьшающие объем

оперативной памяти и памяти на дисках;

действия таких вирусов проявляются в

каких-либо графических или звуковых

эффектах;

ОПАСНЫЕ – приводят к различным

нарушениям в работе ПК;

ОЧЕНЬ ОПАСНЫЕ – их действие может

привести к потере программ,

уничтожению данных!

English Русский Правила

Поняття комп’ютерного вірусу

УРОК № 27

Предмет: Основы работы на ПК

Тема: Понятие вируса. Профилактика заражения компьютерными вирусами. Классификация вирусов.

Профилактика заражения компьютерными вирусами. Классификация вирусов.

Цель:

повторить: | познакомить с: | развивать: | воспитывать: |

— составляющие ПО; — прикладное ПО. | — понятием вируса, компьютерного вируса; — профилактикой заражения компьютерными вирусами; — классификацией вирусов. | — мышление; — внимание, — память. | — бережное отношение к технике; — чувство коллективизма. |

Ход урока

І. Организация класса.

ІІ. АОЗ:

— Всем нам очень известно такое выражение: «Кто владеет информацией, тот владеет миром».

— Тема сегодняшнего урока – «Защита информации» есть очень актуальной. Мы рассмотрим, в каких случаях нужно защищать информацию, от кого или чего беречься. Последствия повреждения или исчезновения информации.

Последствия повреждения или исчезновения информации.

ІІІ. Изучение нового материала:

— Компьютерный вирус — это программа или совокупность машинного кода, создана программистами, которая способна размножаться и, выполнять на ПК определенные разрушительные или шпионские действия, распространяться по компьютерной сети.

— Вирусы бывают стационарные (на данном ПК) и сетевые. Заражёнными с помощью CD, DVD, flash-дисков или по локальной сети или средствами Интернет-ресурсов может быть целый ряд компьютеров которым «общался «данный ПК.

— Программа внутри которой находится вирус, называется зараженной. Вирусы поражают файлы и системные области дисков, как правило это системные и исполняющие файлы (* .sys, * .exe, * .dll).

— Текстовые файлы (* .txt, * .doc) вирусы могут просто повредить (наполовину уничтожить, а не сохранить внесённые изменения и т. п.).

п.).

— Аппаратную часть ПК вирусы не повреждают (не выводят из строя составные части ПК или периферийные устройства). некоторые вирусы могут переформатировать жесткий магнитный диск (винчестер) и уничтожить тем самым информацию на нем.

— При запуске зараженной программы вирус остается постоянно в памяти компьютера (точнее, к перегрузке OС) и время от времени заражает программы и выполняет вредные действия на компьютере.

— Нетипичные действия, которые указывают на наличие вируса:

- некоторые программы прекращают работу, или работают неправильно;

- без ведома пользователя на ПК загружаются определенные программы;

- на экран выводятся посторонние сообщения, изображения или символы, появляются непредсказуемые звуковые сигналы;

- работа на компьютере существенно замедляется;

- частые зависания и сбои в работе ПК;

- некоторые файлы оказываются испорченными или исчезают без вмешательства пользователя;

- появляются сообщения о попытке одной из программ, установленные на данном ПК, выйти в Internet;

- знакомые сообщают пользователя о полученных от него уведомления электронной почты, хотя пользователь их не отправлял;

- в папке с входящими сообщениями электронной почты очень много сообщений без обратного адреса и темы;

- Internet-браузер часто зависает или ведет себя неожиданным образом (например, окно программы невозможно закрыть).

— Способы попадания компьютерного вируса на ПК пользователя:

- Переносные диски, преимущественно дискеты.

- CD- DVD- flash-диски (прежде всего нелицензионные программные продукты).

- Компьютерные сети.

- Электронная почта.

- Через файлы в формате RTF, PDF и анимационные файлы, созданные в Macromedia Flash.

— Основные правила профилактики заражения компьютерными вирусами:

- пользоваться на своем ПК новейшими версиями антивирусных программ с обновленными вирусными базами;

- перед считыванием на своем ПК переносных дисков, записанных или, просто использовались на других компьютерах проверять их антивирусной программой;

- постоянно (хотя бы каждую неделю) обновлять вирусные базы данных, установленных на ПК антивирусных программ;

- периодически проверять жесткие диски компьютера на наличие вирусов;

- не открывать подозрительных почтовых сообщений (особенно с вложенными файлами).

— Компьютерные вирусы делят на четыре основных типа:

1. Классические компьютерные вирусы

2. Сетевые черви

3. Троянские вирусы

4. Хакерские утилиты и другие вредоносные программы

— Классические компьютерные вирусы — это программы, распространяющие свои копии по ресурсам локального компьютера с целью загрузки своего кода при определенных действиях пользователя и дальнейшего проникновения в другие ресурсы компьютера.

1. Классификация по среде распространения в частности, в системных участках компьютера, операционных системах или приложениях, в компоненты (файлы) которых встраивается код вируса:

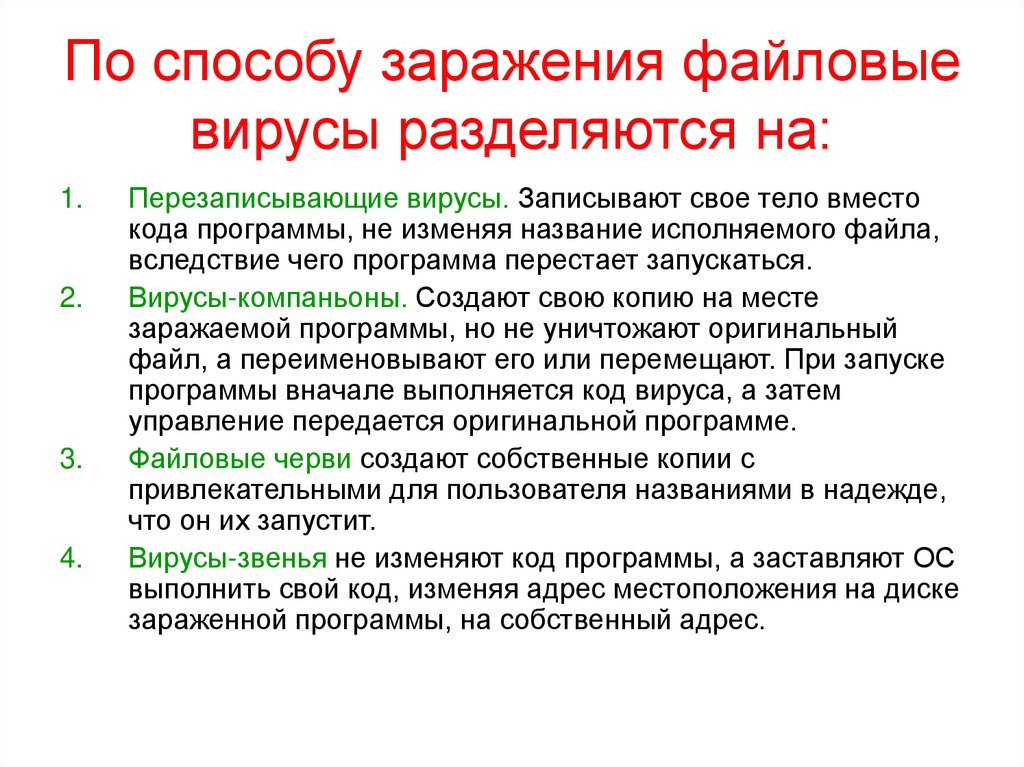

- Файловые вирусы — это те, что распространяются, заражая исполняемые файлы, и динамические библиотеки Windows.

- Макровирусы является подтипом файловых вирусов, способных заражать файлы офисных документов и шаблонов.

- Загрузочные вирусы — это очень опасная группа вирусов, заражающих Boot Record и Master Boot Record логических и физических дисков.

- Почтовые черви) — используют для своего распространения электронную почту. При этом червь отправляет либо свою копию в виде файла, прикрепленного к сообщению, или URL-ссылки на зараженный файл, размещенный на web- или FTP-сервере.

- Троянские вирусы — осуществляют вредные действия вместо объявленных легальных функций или вместе с ними. Они в основном не способны на самораспространение и передаются только при копировании пользователем. Часто эти вирусы используют в качестве «шпионов». Проникая по сети на ПК, они стараются «затаиться» и «украсть» пароли пользователя (особенно выхода в Internet) и «передать» их хозяину.

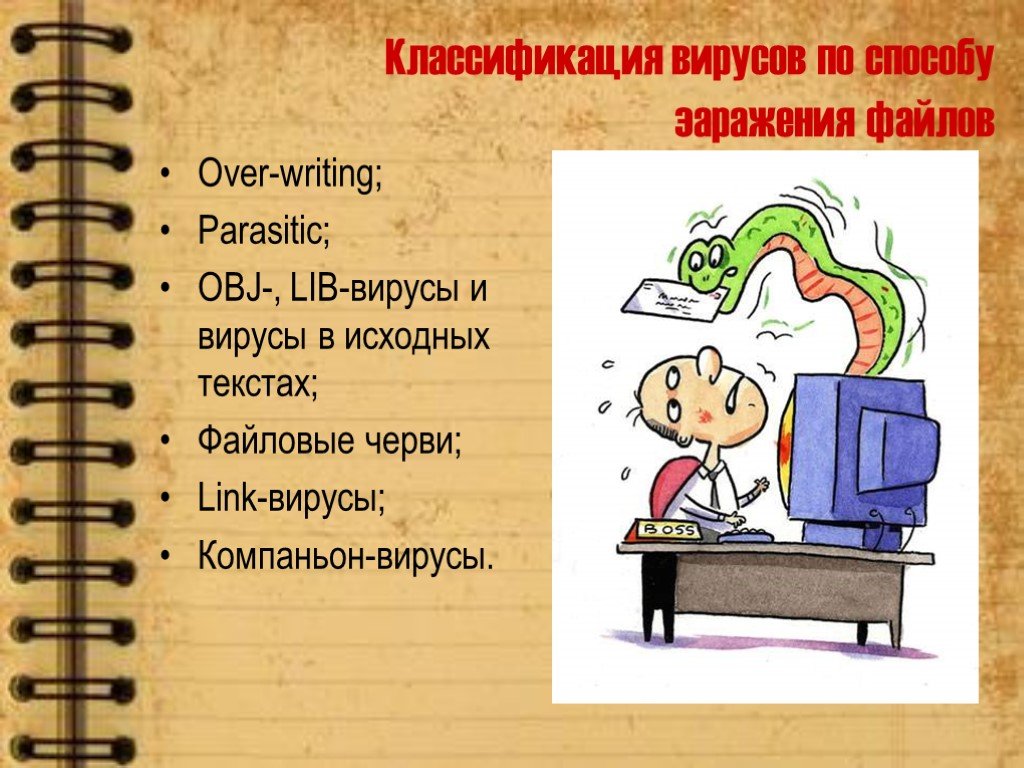

2. Классификация по способу заражения.

— Под способом заражения понимают методы встраивания кода вируса в зараженные объекты.

- Паразитические вирусы — все файловые вирусы, которые при распространении своих копий обязательно изменяют содержимое файлов, оставляя сами файлы при этом полностью или частично работоспособное.

- Вирусы спутники — не заражают существующие исполняющие файлы, а переименовывают их, после чего свой код записывают под старым именем файла. Например, файл calc.exe вирус может переименовать в calx.ex_, а свой код записать под именем calc.exe.

- Студенческие вирусы — это вирусы, которые имеют в себе много ошибок и написаны, программистами начинающими.

- Вирусы «невидимки» — фальcификують информацию, перехватывая обращения антивирусной программы, в зараженных участков диска и направляя ее на незараженные.

- Вирусы «мутанты» ( «привидения») или полиаморфни (polimorphic) — не имеют постоянного машинного кода, по которому можно было бы обнаружить вирус. Они меняют код с каждой копией. Обнаруживают такие вирусы с помощью эвристический анализ, когда антивирусная программа «прокручивает» алгоритм работы исполняющих файлов и в случае подозрительных операций принимает это за вирус.

- Вирусы таймеры — ожидают лишь определенного времени (определенного часа, дня и т.д.), и только тогда срабатывают.

- Сетевые черви — программы, распространяются по локальным или глобальным компьютерным сетям с целью проникновения на удаленный компьютер, загрузка своей копии на нем и дальнейшего распространения на другие компьютеры в сети.

— Они могут распространяться в виде:

— файлов, вложенных в сообщение электронной почты

— ссылки на зараженный файл, расположенный на определенном web- или FTP-ресурсе.

— Классификация вирусов деструктивным действием:

- Безвредные вирусы — это вирусы, не наносят никакого вреда, а просто копируют себя много раз, заполняя диски, загромождая оперативную память или засоряя сетевой трафик. Иногда их действие сопровождается различными спецэффектами (видео и звуковыми).

- Опасные вирусы — это вирусы, действие которых приводит к серьезным сбоям в работе компьютера или компьютерной сети, таких как зависание компьютера и т.

- Очень опасные вирусы — это вирусы, действие которых сопровождается уничтожением информации (файлов, каталогов, форматирования целых дисков).

— Классификация вирусов по принципу действия:

- Резидентные — это вирусы, загружаются в оперативную память и постоянно там находятся, до выключения питания или перезагрузки ПК.

- Нерезидентные — это вирусы, которые кратковременно загружаются в память, выполняют нужные им действия и выгружаются из памяти.

— Пример вирусной атаки в Украине — http://24tv.ua/hakerska_ataka_v_ukrayini_virus_petya_a_yak_pratsyuye_i_shho_robiti_n835033

27 июня 2017 года в Украине начались массовые хакерские атаки. Около с 12 часов вирус-вымогатель неизвестного происхождения, похожий на WannaCry, атаковал компьютерные системы сотен госучреждений и компаний.

Работники атакованных учреждений рассказали, что им на почту примерно за час до массового отказа компьютеров приходили письма от неизвестного адресата с «левыми» ссылками. Заражение происходит, когда адресаты переходили по ссылке или скачивали неизвестные файлы.

Преимущественно письма с вирусом были отправлены в отделы кадров под видом резюме. В письме было вложено ссылки на якобы архив портфолио работ, сохраняется в папке на сервисе Dropbox (а на самом деле — на вирус).

Кроме того, вирусная атака на украинские компании началась через обновление программы «M.E.doc.» (Программное обеспечение для отчетности и документооборота). Это программное обеспечение имеет встроенную функцию обновления. Разработчики программы заявили, что на момент скачивания обновления M.E.doc от 22.06.2017 оно не содержало никаких вирусов.

Скачанный вирус сразу же модифицирует загрузочную запись на системном накопителе и вызывает аварийное завершение работы компьютера. | |

Кого поразил вирус Petya.A? В Украине массовой хакерской атаке подверглись: банковская система (около 30 банков), система инфраструктуры (80% предприятий, подчиненных Министерству инфраструктуры), Кабмин, мобильные операторы, СМИ, предприятия энергетической сферы.

Кто попал под хакерскую атаку в Украине: список

| |

ІV. Итог урока:

Итог урока:

1. Закрепление изученного материала.

2. Домашнее задание:

— «Основы работы на ПК», 2011 г. – с. 59-61;

— «Пособие пользователя ПК», 2006 г. – с. 632-641;

— повторить основной материал конспекта, подготовиться к тестированию.

Анализ модели передачи компьютерных вирусов

На этой странице

АннотацияВведениеЧисленное моделированиеЗаключениеБлагодарностиСсылкиАвторское правоСтатьи по теме

Компьютерные вирусы остаются серьезной угрозой для компьютерных сетей. В этой статье рассматривается включение новых компьютеров в сеть и удаление старых компьютеров из сети. Между тем, компьютеры оснащены антивирусным программным обеспечением в компьютерной сети. Установлена модель компьютерного вируса. Посредством анализа модели рассчитываются безрецидивные и эндемичные точки равновесия. Выведены условия устойчивости равновесий. Чтобы проиллюстрировать наш теоретический анализ, также включены некоторые численные модели. Результаты обеспечивают теоретическую основу для борьбы с распространением компьютерных вирусов.

Результаты обеспечивают теоретическую основу для борьбы с распространением компьютерных вирусов.

1. Введение

С быстрым развитием компьютерных, коммуникационных и сетевых технологий, сетевые информационные системы стали важным способом развития стран и отраслей, среди прочего. Информационная безопасность стала одной из самых важных и сложных проблем в эпоху обмена информацией. Компьютерный вирус является одной из распространенных угроз информационной безопасности.

Компьютерный вирус не только разрушительный, но и очень заразный. После того, как вирус скопирован или генерирует разнообразие, его скорость трудно контролировать. Инфекционность является основной характеристикой вируса. В биологии вирус может диффундировать от одного организма к другому. Коэн, Кефарт и Уайт отметили, что механизмы распространения компьютерных вирусов и биологических вирусов имеют много общего [1, 2]. При соответствующих условиях биологические вирусы могут быстро размножаться, и инфицированные организмы проявляют симптомы или даже умирают. Точно так же компьютерный вирус также может распространяться на незараженные компьютеры с зараженного компьютера многими способами. В некоторых случаях зараженные компьютеры не работают и даже парализуются. В отличие от биологических вирусов, компьютерный вирус представляет собой программу, предназначенную для самовоспроизведения и распространения на другие машины. Компьютерный вирус проникает в компьютер и запускается; он будет искать другие программы или носители в соответствии с условиями их заражения и цели, а затем вставлять сам код, достигая цели самовоспроизведения. Пока компьютер заражен (если своевременно не лечить), вирус будет быстро распространяться по этому компьютеру, в котором будет заражено большое количество файлов (обычно исполняемый файл). Зараженный файл стал новым источником заражения и затем будет обмениваться данными с другими машинами или через сеть; вирус останется заразным. Компьютерный вирус может попасть на ваш компьютер любым способом, например, через мобильный жесткий диск, через вложение электронной почты, во время загрузки файлов из Интернета или даже при посещении зараженного веб-сайта.

Точно так же компьютерный вирус также может распространяться на незараженные компьютеры с зараженного компьютера многими способами. В некоторых случаях зараженные компьютеры не работают и даже парализуются. В отличие от биологических вирусов, компьютерный вирус представляет собой программу, предназначенную для самовоспроизведения и распространения на другие машины. Компьютерный вирус проникает в компьютер и запускается; он будет искать другие программы или носители в соответствии с условиями их заражения и цели, а затем вставлять сам код, достигая цели самовоспроизведения. Пока компьютер заражен (если своевременно не лечить), вирус будет быстро распространяться по этому компьютеру, в котором будет заражено большое количество файлов (обычно исполняемый файл). Зараженный файл стал новым источником заражения и затем будет обмениваться данными с другими машинами или через сеть; вирус останется заразным. Компьютерный вирус может попасть на ваш компьютер любым способом, например, через мобильный жесткий диск, через вложение электронной почты, во время загрузки файлов из Интернета или даже при посещении зараженного веб-сайта. К тому времени, когда вы обнаружите вирус, заразивший компьютер, мобильный жесткий диск, который часто используется на этом компьютере, уже заражен вирусом. Другие компьютеры, подключенные к сети машины, могут быть заражены вирусом. Сеть не имеет постоянного иммунитета к компьютерному вирусу. Поэтому всегда есть компьютерный вирус.

К тому времени, когда вы обнаружите вирус, заразивший компьютер, мобильный жесткий диск, который часто используется на этом компьютере, уже заражен вирусом. Другие компьютеры, подключенные к сети машины, могут быть заражены вирусом. Сеть не имеет постоянного иммунитета к компьютерному вирусу. Поэтому всегда есть компьютерный вирус.

Кефарт и др. [2, 3] изучают распространение компьютерного вируса на модели биологического вируса; в основном они сосредоточены на влиянии топологии сети на распространение компьютерных вирусов. В однородных узлах смешивания и только в случаях ввода восприимчивых узлов Mishra et al. [4, 5] устанавливают математическую модель интернет-распространения компьютерного вируса. Они анализируют закон распространения вируса, используя пороговую теорию динамики инфекционных заболеваний, и предсказывают тенденцию развития компьютерного вируса. Пикейра и др. [6] изучают влияние оснащения антивирусным программным обеспечением на вирус в компьютерной сети. Они доказывают стабильность равновесия без болезней и эндемического равновесия без включения новых компьютеров и удаления старых компьютеров. Дополнительные исследования вирусов в компьютерных сетях см. в [7–13] и т.д.

Дополнительные исследования вирусов в компьютерных сетях см. в [7–13] и т.д.

В этом документе новые компьютеры включаются в сеть, а старые удаляются из компьютерной сети. Между тем, компьютеры оснащены антивирусным программным обеспечением в компьютерной сети. В оставшейся части этой статьи представлены модель и результаты. В разделе 2 описана математическая модель компьютерного вируса, а в разделе 3 получены равновесия. В разделе 4 проводится анализ этой модели. Численное моделирование, поддерживающее теоретический анализ, представлено в разделе 5. Статья заканчивается выводами и обсуждением в разделе 6.

2. Динамическая модель

Предлагаемая здесь модель основана на компартментальной модели SAIR [6–8], включающей антидотный популяционный компартмент (), представляющий узлы сети, оснащенные полностью эффективными антивирусными программами, уязвимый компартмент () , инфекционный отсек () и временно иммунный отсек (). Связи между отсеками представляют рабочие параметры сети, и их контроль можно использовать в качестве стратегии поддержания надежности всей системы даже при наличии инфекций (см. рис. 1).

рис. 1).

Все население разделено на четыре группы. обозначают незараженные компьютеры, подверженные возможному заражению. обозначают зараженные компьютеры. обозначать удаленные компьютеры из-за заражения или нет. обозначают незараженные компьютеры, оснащенные антивирусом.

Была предложена модель SAIR для распространения компьютерных вирусов, которая может быть описана следующим образом: где скорость притока, отражающая включение новых компьютеров в сеть; уровень заражения уязвимых компьютеров; – коэффициент пропорциональности смертности не от вируса; скорость удаления зараженных компьютеров; восстанавливает скорость удаленных компьютеров с участием оператора; — превращение восприимчивых компьютеров в противоядные, происходящее, когда восприимчивые компьютеры устанавливают эффективную связь с противоядными, а противоядный устанавливает антивирус на восприимчивых; представляет собой зараженные компьютеры, которые можно исправить с помощью антивирусных программ, конвертируемых в противоядные.

Пусть ; затем . Пусть Тогда ясно, что это положительное инвариантное множество. Поэтому мы сосредоточим наше внимание только на регионе.

Но [6, 7] считают, что скорость притока считается равной , . Фактически, каждый день новые компьютеры могут быть включены в сеть или старые компьютеры могут быть удалены из сети. Поэтому их нельзя игнорировать. В данной работе мы анализируем полностью динамическое поведение распространения вируса в компьютерной сети с включением новых компьютеров и удалением старых компьютеров.

3. Безболезненное и эндемическое равновесие

Когда , если , безболезненное равновесие системы (1) равно . Если , то получаем порог . При безболезненное равновесие системы (1) равно .

Далее мы вычисляем положительное равновесие; а именно, .

Согласно третьему уравнению системы (1) имеем При , используя второе уравнение системы (1), имеем Согласно первому уравнению системы (1) получаем Следовательно, при достижении порога имеем положительное равновесие

При , воспользовавшись вторым уравнением системы (1), имеем Согласно четвертому уравнению системы (1), имеем Подставляя (7) и (8) в первое уравнение системы (1), имеем А именно, Следовательно, Чтобы сделать , он должен удовлетворять следующим условиям: А именно, Следовательно, если порог , мы получаем Чтобы сделать , он должен удовлетворять Когда (а именно, порог ), мы имеем положительное равновесие

4.

Устойчивость равновесия

Устойчивость равновесия4.1. Стабильность безболезненного равновесия

Матрица Якобина системы (1) при безболезненном равновесии имеет вид Характеристическое уравнение имеет вид где и . Следовательно, имеем тогда и только тогда, когда , и тогда и только тогда, когда . Из критерия Рауса-Гурвица следует, что собственные значения имеют отрицательные вещественные части тогда и только тогда, когда и . Следовательно, безболезненное равновесие модели (1) локально асимптотически устойчиво, если и и неустойчиво, если или .

Если , равновесие без болезней неустойчиво, а система (1) демонстрирует другое равновесие без болезней .

Если , то безболезненное равновесие неустойчиво, и система (1) демонстрирует положительное равновесие .

Матрица Якобина системы (1) при безболезненном равновесии равна Так как характеристическое уравнение задается выражением Вычисляя, получаем, что характеристическое уравнение имеет четыре собственных значения: , , , и . Когда , . У нас есть тогда и только тогда, когда . Следовательно, безболезненное равновесие модели (1) локально асимптотически устойчиво, если и . Безболезненное равновесие модели (1) неустойчиво, если и .

У нас есть тогда и только тогда, когда . Следовательно, безболезненное равновесие модели (1) локально асимптотически устойчиво, если и . Безболезненное равновесие модели (1) неустойчиво, если и .

Теорема 1. (1) Если и , то безболезненное равновесие системы (1) локально асимптотически устойчиво. Если или , то безболезненное равновесие системы (1) неустойчиво.

(2) Если , равновесие без болезней неустойчиво, а система (1) демонстрирует другое равновесие без болезней .

(3) Если , то безболезненное равновесие неустойчиво, и в системе (1) наблюдается положительное равновесие .

(4) Если и , то безболезненное равновесие локально асимптотически устойчиво. Если , то безболезненное равновесие неустойчиво.

4.2. Стабильность эндемического равновесия

Далее мы изучаем стабильность эндемического равновесия.

Матрица Якобина системы (1) при эндемическом равновесии равна Поскольку , характеристическое уравнение имеет вид где Легко вычислить . Следовательно, собственные значения имеют отрицательные действительные части.

Следовательно, собственные значения имеют отрицательные действительные части.

Следовательно, если собственные значения характеристического уравнения в хотят иметь отрицательные действительные части, только . А именно,

Согласно критерию Рауса-Гурвица эпидемическое равновесие локально асимптотически устойчиво, если и неустойчиво, если .

Система (1) имеет следующую предельную систему:

Далее мы докажем устойчивость эндемического равновесия по предельной системе. Матрица Якобина системы (25) при эндемическом равновесии равна Поскольку , , приведенная выше матрица принимает вид

Характеристическое уравнение задается формулой где Из-за , имеем Легко вычислить . Поэтому для того, чтобы сделать, только есть. Следовательно, при пороге эндемическое равновесие локально асимптотически устойчиво.

Теорема 2. (1) Если положительное равновесие локально асимптотически устойчиво. Если положительное равновесие неустойчиво.

(2) Если и , положительное равновесие локально асимптотически устойчиво. Если положительное равновесие неустойчиво.

Если положительное равновесие неустойчиво.

5. Численное моделирование

В этом разделе мы проведем серию численных симуляций для проверки математического анализа. На рисунке 2, когда и , безболезненное равновесие асимптотически устойчиво, где начальные значения равны , , и . Параметры , , , , , , и .

Если и , рис. 3 означает, что безболезненное равновесие системы (1) асимптотически устойчиво. Начальные значения , , , и . Выберите следующие параметры: , , , , , , и .

Если положительное равновесие системы (1) асимптотически устойчиво (см. рис. 4). Начальные значения , , , и . Выберите следующие параметры: , , , , , , и .

При + и положительное равновесие системы (1) асимптотически устойчиво (см. рис. 5). Начальные значения , , , и . Выберите следующие параметры: , , , , , , и .

6. Заключение

В этой статье в основном рассматриваются включение новых компьютеров в сеть, удаление старых компьютеров из сети, оснащение компьютеров антивирусным программным обеспечением и т. д. Они влияют на распространение вируса. Установлена модель передачи компьютерных вирусов. Посредством анализа модели получают два безболезненных и два положительных равновесия. Выведены условия устойчивости равновесий.

д. Они влияют на распространение вируса. Установлена модель передачи компьютерных вирусов. Посредством анализа модели получают два безболезненных и два положительных равновесия. Выведены условия устойчивости равновесий.

Благодаря качественному анализу модели распространения компьютерных вирусов очень важно освоить технологию предотвращения и контроля вирусов. Тем временем пользователям компьютеров было рекомендовано обновить свои настройки безопасности. Мы можем укреплять знания о распространении компьютерных вирусов (например, повышать осведомленность пользователей об информационной безопасности), своевременно устанавливать антивирусное программное обеспечение или исправлять ошибки, чтобы свести к минимуму воздействие сетевых компьютерных вирусов.

Конфликт интересов

Автор заявляет об отсутствии конфликта интересов в связи с публикацией данной статьи.

Благодарности

Эта работа частично поддерживается Национальным фондом естественных наук Китая (11301491) и Молодежным научным фондом провинции Шаньси (2011021001-2).

Ссылки

Ф. Коэн, «Компьютерные вирусы: теория и эксперименты», Computers & Security , vol. 6, нет. 1, стр. 22–35, 1987.

Посмотреть по адресу:

Сайт издателя | Google Scholar

Дж. О. Кепхарт и С. Р. Уайт, «Эпидемиологические модели компьютерных вирусов с направленным графом», в Proceedings of the IEEE Computer Society Symposium on Research in Security and Privacy , стр. 343–358, май 1991 г.

Посмотреть по адресу:

Google Scholar

Дж. О. Кепхарт и С. Р. Уайт, «Измерение и моделирование распространенности компьютерных вирусов», в Труды симпозиума IEEE Computer Society по исследованиям в области безопасности и конфиденциальности , стр. 2–15, IEEE, Окленд, Калифорния, США, май 1993 г.

Посмотреть по адресу:

Сайт издателя | Google Scholar

Б.

К. Мишра и Н. Джа, «Фиксированный период временного иммунитета после запуска антивредоносного программного обеспечения на компьютерных узлах», Applied Mathematics and Computation , vol. 190, нет. 2, стр. 1207–1212, 2007.

К. Мишра и Н. Джа, «Фиксированный период временного иммунитета после запуска антивредоносного программного обеспечения на компьютерных узлах», Applied Mathematics and Computation , vol. 190, нет. 2, стр. 1207–1212, 2007.Посмотреть по адресу:

Сайт издателя | ученый Google | Zentralblatt MATH

Б. К. Мишра и Д. К. Саини, «Эпидемическая модель SEIRS с задержкой передачи вредоносных объектов в компьютерной сети», Прикладная математика и вычисления , том. 188, нет. 2, стр. 1476–1482, 2007.

Посмотреть по адресу:

Сайт издателя | ученый Google | MathSciNet

JRC Piqueira, BF Navarro и HAM Luiz, «Эпидемиологические модели, применяемые к вирусам в компьютерных сетях», Journal of Computer Science , vol. 1, нет. 1, стр. 31–34, 2005 г.

Посмотреть по адресу:

Сайт издателя | Google Scholar

Дж.

Р. Пикейра и В. О. Араужо, «Модифицированная эпидемиологическая модель компьютерных вирусов», Прикладная математика и вычисления , том. 213, нет. 2, стр. 355–360, 2009 г.

Р. Пикейра и В. О. Араужо, «Модифицированная эпидемиологическая модель компьютерных вирусов», Прикладная математика и вычисления , том. 213, нет. 2, стр. 355–360, 2009 г.Посмотреть по адресу:

Сайт издателя | ученый Google | Zentralblatt МАТЕМАТИКА | MathSciNet

Дж. Р. К. Пикейра, А. А. де Васконселос, К. Э. К. Дж. Габриэль и В. О. Араужо, «Динамические модели для компьютерных вирусов», Компьютеры и безопасность , том. 27, нет. 7–8, стр. 355–359, 2008 г.

Посмотреть по адресу:

Сайт издателя | Google Scholar

Ф. В. Ван, Ю. К. Чжан, К. Г. Ван, Дж. Ф. Ма и С. Мун, «Анализ стабильности модели эпидемии SEIQV для быстро распространяющихся червей», Компьютеры и безопасность , том. 29, нет. 4, стр. 410–418, 2010.

Посмотреть по адресу:

Сайт издателя | Google Scholar

Б.

К. Мишра и Н. Джа, «Модель SEIQRS для передачи вредоносных объектов в компьютерной сети», Applied Mathematical Modeling , vol. 34, нет. 3, стр. 710–715, 2010.

К. Мишра и Н. Джа, «Модель SEIQRS для передачи вредоносных объектов в компьютерной сети», Applied Mathematical Modeling , vol. 34, нет. 3, стр. 710–715, 2010.Посмотреть по адресу:

Сайт издателя | ученый Google | MathSciNet

Б. К. Мишра и С. К. Пандей, «Нечеткая эпидемическая модель передачи червей в компьютерной сети», Нелинейный анализ: приложения в реальном мире , vol. 11, нет. 5, стр. 4335–4341, 2010.

Посмотреть по адресу:

Сайт издателя | Google Scholar

Б. К. Мишра и Г. М. Ансари, «Дифференциальная эпидемическая модель вирусов и червей в компьютерной сети», International Journal of Network Security , vol. 14, нет. 3, pp. 149–155, 2012.

Просмотр по адресу:

Google Scholar

Z.

Zhang and H. Yang, «Hopf bifurcation of a SIQR computer virus model with time delay», Дискретная динамика в природе и обществе , том. 2015 г., идентификатор статьи 101874, 8 страниц, 2015 г.

Zhang and H. Yang, «Hopf bifurcation of a SIQR computer virus model with time delay», Дискретная динамика в природе и обществе , том. 2015 г., идентификатор статьи 101874, 8 страниц, 2015 г.Посмотреть по адресу:

Сайт издателя | ученый Google | MathSciNet

Copyright

Copyright © 2015 Peng Qin. Это статья с открытым доступом, распространяемая в соответствии с лицензией Creative Commons Attribution License, которая разрешает неограниченное использование, распространение и воспроизведение на любом носителе при условии надлежащего цитирования оригинальной работы.

Как очистить компьютер, зараженный вирусом — Служба поддержки ITG Computing

Если ваша машина заражена вирусом. См. приведенную ниже информацию, которая поможет вам удалить вирус.

1. Убедитесь, что определения вашего антивирусного программного обеспечения обновлены.

2. Используйте другие сторонние утилиты для очистки от вирусов, троянов или червей. Вполне возможно, что ваше текущее антивирусное программное обеспечение не обнаружит все, поэтому использование нескольких утилит даст вам душевное спокойствие. Вы можете загрузить, установить и обновить следующие бесплатные утилиты для очистки от инфекций:

Используйте другие сторонние утилиты для очистки от вирусов, троянов или червей. Вполне возможно, что ваше текущее антивирусное программное обеспечение не обнаружит все, поэтому использование нескольких утилит даст вам душевное спокойствие. Вы можете загрузить, установить и обновить следующие бесплатные утилиты для очистки от инфекций:

- VIPRE Rescue, который можно скачать здесь

- Также всегда надежный Spybot Search and Destroy, который можно скачать здесь

- Вы также можете посетить веб-сайт безопасности IAS: https://security.ias.edu/software, чтобы получить доступ к ссылкам на другие утилиты, которые можно использовать.

3. Отключите восстановление системы на ПК.

- Для этого щелкните правой кнопкой мыши значок Мой компьютер .

- Выберите Свойства .

- Перейдите на вкладку Восстановление системы и установите флажок рядом с Отключить восстановление системы .

4. Отключите сетевой кабель компьютера, который вы планируете сканировать, если он подключен.

5. Перезагрузите компьютер в безопасном режиме. Большинство ПК используют F8 для перехода в безопасный режим. Поэтому, пока компьютер перезагружается, продолжайте нажимать F8.

6. Вам будет предложено, что вы находитесь в безопасном режиме. Нажмите на Да .

7. В безопасном режиме перейдите к Установка и удаление программ в Панели управления и удалите/удалите приложения, с которыми вы не знакомы. Иногда установленное вредоносное программное обеспечение может быть указано здесь и может быть удалено.

8. Запустите полную проверку ПК с помощью Vipre Rescue, Vipre и Spybot. Запустите каждое приложение и сканируйте по одному в безопасном режиме.

9. Все еще в безопасном режиме

- Перейти к Пуск > Выполнить и введите msconfig и нажмите Enter.

- Нажмите на вкладку Startup .

- Снимите флажки с элементов, перечисленных в разделе «Элементы запуска» для тех приложений, которые вам не нужно запускать при запуске компьютера. Если вы не знакомы с названием стартапа из списка, погуглите его. Вы не хотите снимать системный процесс Windows, который необходим для запуска и работы системы. Но вы также хотите снять флажок с элемента автозагрузки, связанного с червем или вирусом, который может автоматически запускаться при включении компьютера или запускать автоматическую репликацию при каждой перезагрузке.

10. Запишите, что вы оставили отмеченными, а какие сняли (или отключили при запуске). Закройте окно, когда закончите.

11. Вам будет предложено перезагрузить компьютер. Перезагрузите компьютер и на этот раз запустите в обычном режиме.

12. Теперь в обычном режиме вам будет предложено, что были внесены изменения в конфигурацию. Просто поставьте галочку напротив «Больше не показывать» и нажмите «ОК».

13. Щелкните правой кнопкой мыши на панели задач и выберите Диспетчер задач. Выберите вкладку процессов и сравните имена образов тех, которые вы записали в безопасном режиме. Завершите задачу тех процессов, которые вы не видели в безопасном режиме. Закройте окно диспетчера задач, когда закончите.

- Вы также можете использовать обозреватель процессов для подробного изучения определенного запущенного процесса. Process Explorer можно загрузить по следующей ссылке: http://technet.microsoft.com/en-us/sysinternals/bb896653.aspx .

14. Перейдите к Пуск > Запустите , введите msconfig и нажмите Enter. Нажмите на вкладку «Автозагрузка». Сравните элементы автозагрузки с теми, которые вы записали в безопасном режиме. Те, которые вы оставили неотмеченными, остались неотмеченными? Был ли их еще один элемент запуска, который появился и теперь проверен? Если да, то найдите этот элемент автозагрузки в Google. Если он связан с червем/вирусом, снимите его.

Этот вирус называется Petya.A или mbr locker 256.

Этот вирус называется Petya.A или mbr locker 256. После перезагрузки компьютера на экран выводится сообщение, что диск поврежден и нужно выполнить процедуру исправления ошибок, которая может занять несколько часов. За это время на самом деле происходит шифрование данных. Наконец на экране высвечивается сообщение о том, что весь диск зашифрован, а чтобы его расшифровать, нужно купить ключ у злоумышленников через Tor. И якобы если этого не сделать, за 7 дней цена увеличится в два раза.

После перезагрузки компьютера на экран выводится сообщение, что диск поврежден и нужно выполнить процедуру исправления ошибок, которая может занять несколько часов. За это время на самом деле происходит шифрование данных. Наконец на экране высвечивается сообщение о том, что весь диск зашифрован, а чтобы его расшифровать, нужно купить ключ у злоумышленников через Tor. И якобы если этого не сделать, за 7 дней цена увеличится в два раза. net, Без Табу) Украинский медиа холдинг ( «Комсомольская правда в Украине», «Корреспондент», Football.ua) Черноморская ТРК; Телеканал ATR; по некоторым данным — «Интер» и UA: Первый.

net, Без Табу) Украинский медиа холдинг ( «Комсомольская правда в Украине», «Корреспондент», Football.ua) Черноморская ТРК; Телеканал ATR; по некоторым данным — «Интер» и UA: Первый.