Как зашифровать данные на компьютере: простые, но эффективные способы

В данной статье мы расскажем (и покажем), как спрятать важные данные на вашем компьютере.

Шифрование – надёжный способ защиты ваших данныхНаверное, у каждого из нас есть те или иные данные, которые хотелось бы скрыть от посторонних глаз, вне зависимости от первопричины. Тем более, когда за устройством работаете не только вы, но и другие пользователи.

Для этого можно, конечно, поставить заурядный пароль на папку или поместить ее в архив с паролем, впрочем, данный способ не всегда практичен, тем более для тех файлов, с которыми вы собираетесь работать на ежедневной основе. В данном случае больше подойдет, так называемое, шифрование файлов.

Шифрование диска обычно включено по умолчанию на компьютерах и ноутбуках под управлением Windows, хотя на старых устройствах оно может отсутствовать. В действительности это приводит к тому, что данные на вашем жестком диске кажутся зашифрованными, если вы получаете к ним доступ необычным способом – это означает, что кому-то будет намного сложнее незаконно вытащить диск из вашего компьютера и получить доступ к файлам, которые на нем хранятся.

В данной статье мы расскажем (и покажем), как зашифровать файлы и папки стандартными методами, а также подробно рассмотрим дополнительные утилиты для шифрования данных.

Как зашифровать жесткий диск

Если ваш ноутбук относительно новый, на нем уже должно быть включено шифрование. Вы можете проверить это следующим образом:

- Щелкните значок шестеренки в меню «Пуск»

- Перейдите в «Настройки» => «Обновление и безопасность» => «Шифрование устройства»

- Если параметр шифрования доступен, но в настоящий момент не включен, вы можете сделать это в том же меню.

Для дополнительного уровня защиты определенных файлов и папок вы также можете установить сторонний инструмент шифрования данных. Это полезно, скажем, для блокировки данных, хранящихся на внешних жестких дисках, или данных, которые синхронизируются между различными службами облачного хранения.

Как зашифровать данные на компьютере

VeraCrypt – один из лучших вариантов для Windows, он имеет открытый исходный код и бесплатен для использования.

Принцип работы программы: она создаёт файл-контейнер, который хранит в себе все файлы в зашифрованном виде. Когда нужно получить к ним доступ – она монтирует («подключает») этот файл как отдельный диск («флешку»), на котором все эти файлы предстают перед вами в обычном виде.

С ними можно работать как с обычными, не зашифрованными файлами. По завершении работы этот диск нужно размонтировать («отключить»). В последствии этот файл-контейнер можно копировать с места на место, носить на флешке или отправлять через интернет.

Итак, создание файла-контейнера: в главном окне программы нажимаем кнопку «Создать том», после чего попадаем в мастер создания томов:

Выбираем «Создать зашифрованный файловый контейнер».

Затем выбираем «Обычный том».

Указываем путь и имя файла-контейнера. Настройки шифрования не трогаем, просто нажимаем «Далее».

Указываем требуемый размер тома под свои задачи.

Указываем пароль, после чего жмём «Далее». Выполняем форматирование тома со стандартными настройками и нажимаем «Разметить». Готово, файл-контейнер создан.

Готово, файл-контейнер создан.

Монтирование:

В главном окне выбираем букву диска раздела, под которым будет смонтирован виртуальный раздел (любую из предложенных), указываем файл-контейнер и вуаля, ваш файл смонтирован как отдельный раздел, подобно флешке.

Всё, с ним можно работать, копировать в него файлы, редактировать их и т.п. В конце работы не забывайте размонтировать ваш виртуальный диск одноимённой кнопкой в главном окне.

К недостаткам этого способа можно отнести разве что необходимость загрузки и установки программы, а также время, требуемое для её освоения.

Ранее мы рассказывали, как перенести контакты и данные с телефона на телефон

Шифрование информации в Linux / Хабр

С зарождением цивилизации появилась необходимость передачи информации между людьми. При чём таким способом, чтобы эта информация не стала доступной третьим лицам.

С течением времени технологии развивались, количество информации увеличивалось, а методы её перехвата усложнялись.

В настоящее время происходит активное внедрение цифровых технологий в различные сферы человеческой жизни, поэтому вопрос защиты информации при её хранении и передаче является особенно актуальным.

Я расскажу о том, как сохранить конфиденциальность своей информации с помощью инструмента GPG.

GnuPG (Gnu Privacy Guard) — свободная программа для шифрования информации и создания электронных цифровых подписей. Разработана как альтернатива коммерческой программе PGP. GnuPG полностью совместима со стандартом IETF OpenPGP.

Инструмент командной строки для GnuPG называется GPG. Им я и буду пользоваться. В данной публикации все манипуляции будут выполняться в операционной системе Linux. В ней уже установлено программное обеспечение GnuPG.

Если вы используете macOS, то вам нужно установить GPG-Suite, или воспользоваться командой brew install gnupg2. Если вы пользователь Windows, то советую вам установить GPG4Win.

Шифрование файла с помощью пароля

Далее речь пойдёт о симметричном шифровании. Методе шифрования, при котором для шифрования и дешифрования применяется один и тот криптографический ключ.

Методе шифрования, при котором для шифрования и дешифрования применяется один и тот криптографический ключ.

1. Создание текстового файла для шифрования

Создать пустой файл через терминал можно с помощью команды: cat > имя_файла.

Файл будет создан в вашей домашней папке.

В данном случае:

Запишем в файл стихотворение Евгения Евтушенко.

2. Шифрование файла

Вводим следующую команду: gpg -c message.txt.

Опция -с (или --symmetric) означает шифрование только симметричным шифром. Далее нужно будет ввести фразу-пароль, которая станет ключом.

В итоге в директории с исходным файлом появится файл с расширением gpg. Это зашифрованный файл.

Если попытаетесь его открыть как обычный файл, то увидите примерно следующее:

3. Дешифрование

Для расшифровки этого файла следует ввести в терминале следующую команду: gpg --decrypt message.txt.gpg. Утилита запросит фразу-пароль. Если был введён верный пароль, то на экране отобразится исходный текст.

Если был введён верный пароль, то на экране отобразится исходный текст.

Для записи дешифрованной информации в отдельный файл добавьте опцию —output и после укажите название файла.

Шифрование файла с помощью ключей

Шифрование с помощью пары ключей – это уже ассиметричное шифрование. Данный метод является более надёжным. Шифрование осуществляется с помощью публичного ключа, а дешифровка — с использованием приватного ключа. Без приватного ключа вы не сможете выяснить что содержалось в исходном файле.

1. Создание ключей

Для создания пары ключей наберите следующую команду в терминале: gpg --full-generate-key.

Необходимо будет ввести тип ключа, размер ключа (по умолчанию 3072 бит), срок действия ключа, идентификатор пользователя (полное имя, адрес электронной почты) и примечание ключа (если нужно).

Идентификатор пользователя будет использован в качестве идентификатора ключа.

В конце нужно будет подтвердить корректность введённой информации и придумать фразу-пароль для защиты нового ключа.

В документации также указана команда gpg –gen-key, но при её использовании ряд параметров такие, как тип, размер ключа будут взяты по умолчанию. Срок действия ключа будет 2 года.

В скрытой директории ~./gnupg появятся файлы с ключами. В файле pubring.gpg публичный ключ, а в secring.gpg — приватный.

Также все свои доступные ключи можно увидеть с помощью команды: gpg –list-keys.

На скриншоте два ключа: первый был создан с помощью команды gpg –gen-key, второй – с помощью gpg –full-generate-key с параметрами, указанными ранее.

3. Шифрование

Для шифрования введите следующую команду: gpg -e -r идентификатор_пользователя имя_файла.

В качестве идентификатора пользователя я указал просто Dmitry, поэтому утилита выбрала первый по порядку ключ. Чтобы зашифровать информацию с помощью второго ключа, нужно было ввести идентификатор однозначно определяющий второй ключ. Например, ‘Dmitry Alekseev (best key)’.

Опять же в директории с исходным файлом будет создан файл с расширением gpg.

3. Дешифрование

Команда для дешифровки: gpg -d имя_файла.gpg.

Необходимо ввести фразу-пароль.

После в терминале отобразится дешифрованная информация.

Использование цифровой подписи для файла

Цифровая подпись позволяет подтвердить авторство электронного документа. На основе файла и ключа создаётся отпечаток, который записывается в файл. Если файл будет изменён, то отпечаток уже не совпадёт.

1. Создание цифровой подписи

Вы можете подписать файл с помощью команды: gpg -sign имя_файла.

Для создания подписи будет использован ранее созданный секретный ключ, поэтому нужно будет снова ввести фразу-пароль.

Опять же в директории с исходным файлом появится файл с расширением gpg.

Также вы можете создать подпись в отдельном файле: gpg -b имя_файла.

В директории появится файл с расширением sig.

2.

Проверка подлинности файла

Проверка подлинности файлаВведите следующую команду: gpg --verify имя_файла.sig имя_файла.

Если файл не был изменён, то вы увидите следующее.

Если файл был изменён, то при проверке на экране появится следующее сообщение.

Вывод:

Мы с вами познакомились с таким популярным инструментом шифрования как GPG. Эта утилита обладает большими возможностями по защите информации, мы с вами рассмотрели только часть. Посмотреть документацию по ней можно с помощью команды gpg - h.

Data Encryption 101: Руководство по передовым методам обеспечения безопасности данных

Что такое

шифрование данных ?Шифрование данных заключается в сокрытии информации от злоумышленников или любых других посторонних глаз.

Данные — это информация. Это может быть сообщение электронной почты, содержимое базы данных или файл, хранящийся на ноутбуке.

Мы шифруем данные, чтобы обеспечить их конфиденциальность. Шифрование данных является частью более широкого класса контрмер кибербезопасности, известных как безопасность данных. Безопасность данных — это защита наших данных от несанкционированного доступа, блокировки программы-вымогателя (которая является вредоносной формой шифрования), взлома или злонамеренного повреждения, т. е. изменения данных, чтобы сделать их бесполезными.

Шифрование данных является частью более широкого класса контрмер кибербезопасности, известных как безопасность данных. Безопасность данных — это защита наших данных от несанкционированного доступа, блокировки программы-вымогателя (которая является вредоносной формой шифрования), взлома или злонамеренного повреждения, т. е. изменения данных, чтобы сделать их бесполезными.

Как работает шифрование данных?

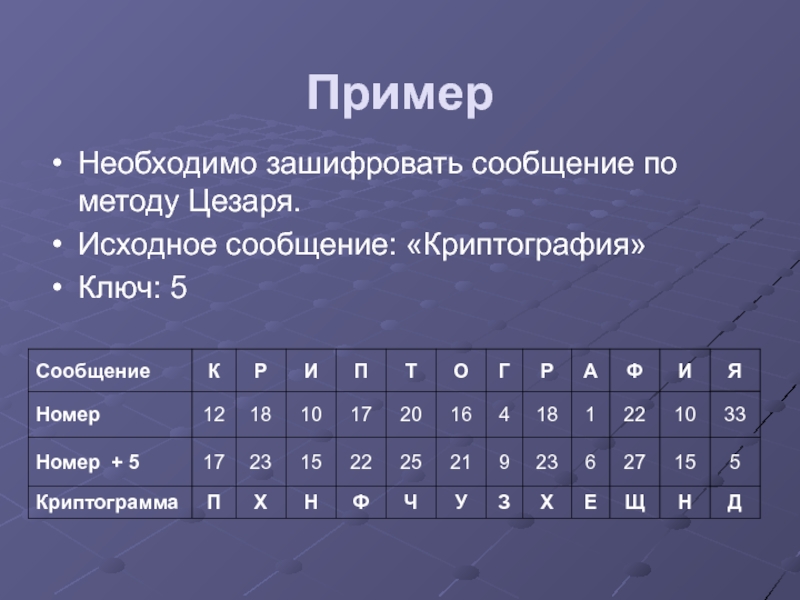

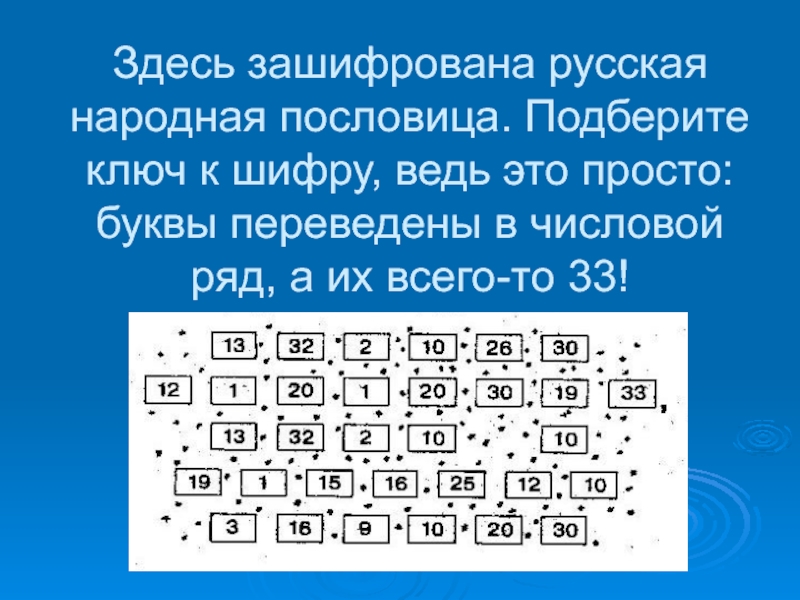

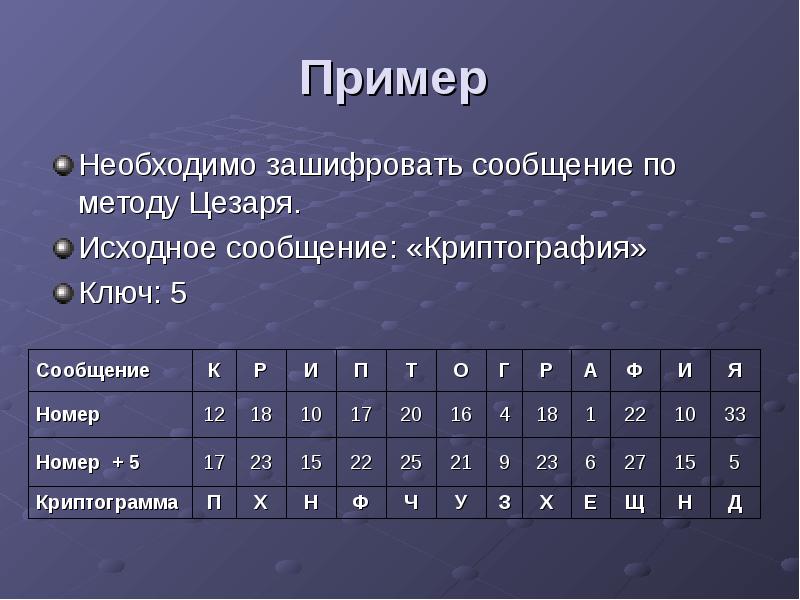

Современное шифрование данных — это форма криптографии, древний метод сокрытия информации путем замены одного символа другим. Слово «шифрование» представляет собой смесь английского и греческого языков и означает «скрытый» или, в более широком смысле, «скрытый». Шифрование работает с помощью сложного математического алгоритма, известного как шифр шифрования данных. Подобно секретному кольцу-дешифратору, найденному в коробке с хлопьями вашего ребенка, алгоритм шифрования преобразует нормализованные данные (то есть открытый текст) в последовательность якобы случайных неузнаваемых символов, известную как «шифротекст».

Зашифрованный текст не читается. Например, фраза «Привет, как дела?» может зашифровать в зашифрованный текст, который гласит: «8363, 5017, 11884, 9546». Чтобы вернуться к «Привет, как дела», требуется процесс расшифровки.

Декодирование информации из зашифрованного текста в открытый текст называется дешифрованием и использует тот же алгоритмический «ключ», что и шифрование данных.

Кому необходимо использовать шифрование данных?

Ответ почти любой. Вам не нужно быть секретным агентом, чтобы хранить свои данные в тайне. Фактически, вы можете использовать шифрование, даже не подозревая об этом. Многие технологические службы шифруют и расшифровывают ваши данные, чтобы они были в безопасности при их использовании. Предприятия должны шифровать данные, которые могут нанести ущерб их финансовым результатам, если они будут взломаны. Люди должны шифровать конфиденциальные личные данные, такие как история болезни и номера социального страхования.

Преимущества шифрования данных

- Целостность данных: Отслеживая любые изменения или повреждения зашифрованных данных, шифрование помогает поддерживать целостность данных и позволяет быстро реагировать на потенциальное мошенничество.

- Защита устройства: Снижая риски, связанные с передачей данных, и добавляя дополнительный уровень безопасности с помощью сложных процедур аутентификации, технология шифрования защищает данные на многих устройствах.

- Безопасность удаленного офиса: При увеличении удаленной работы шифрование помогает защитить данные от кражи или непреднамеренной потери.

- Соответствие нормативным требованиям: Чтобы обеспечить безопасное обращение и хранение данных клиентов, шифрование помогает организациям соблюдать правила, характерные для их отрасли.

- Безопасность облачных данных: Когда данные передаются в облачное хранилище, конфиденциальность гарантируется зашифрованным хранилищем.

Защита интеллектуальной собственности: Шифрование данных защищает интеллектуальную собственность, такую как музыка или программное обеспечение, предотвращая незаконное использование, дублирование или обратный инжиниринг, особенно при использовании с системами управления цифровыми правами.

Решения для шифрования данных

Существует два основных типа решений для шифрования: для данных в состоянии покоя и данных в пути .

В состоянии покоя данные — это информация, которая хранится, например, на серверах или на жестком диске компьютера. Данные в пути означают, что информация передается по электронной почте или внутренним сообщениям между системами, которые несут данные по вашей сети.

Для данных в состоянии покоя и для данных в пути доступны разные решения. Системно каждый имеет свое влияние. Для данных в состоянии покоя вы должны настроить любое приложение, которому требуется доступ к зашифрованным данным, со средствами для их расшифровки. Для этого существует довольно много решений для защиты данных, таких как Bitlocker (для Windows) или Firevault (для macOS).

Для этого существует довольно много решений для защиты данных, таких как Bitlocker (для Windows) или Firevault (для macOS).

Для данных в пути вы должны принять меры, чтобы отправитель и получатель имели возможности шифрования/дешифрования. Этот тип шифрования известен как сквозное шифрование или E2EE. Эти требования создают административную нагрузку, и все может быстро стать довольно сложным, когда вы отправляете зашифрованные сообщения за пределы своей организации и т. д.

Общие типы шифрования данных

Давайте рассмотрим наиболее распространенные типы шифрования данных. Двумя наиболее широко используемыми методами шифрования данных являются открытый ключ , также известный как асимметричное шифрование , и закрытый ключ или симметричное шифрование . Оба полагаются на пары ключей, но различаются тем, как отправляющая и принимающая стороны обмениваются ключами и обрабатывают процесс шифрования/дешифрования.

Шифрование с открытым ключом — асимметричное шифрование

При шифровании с открытым ключом/асимметричным шифрованием отправитель использует общеизвестный ключ для шифрования данных. У получателя есть закрытый ключ, который образует вторую половину пары открытый/закрытый ключ. Получатель может расшифровать данные, используя закрытый ключ в сочетании с открытым ключом.

Шифрование с закрытым ключом — симметричное шифрование

При симметричном шифровании с закрытым ключом и отправитель, и получатель имеют один и тот же секретный ключ. Как вы можете себе представить, при хранении и передаче секретных ключей возникает много накладных расходов.

Общие алгоритмы шифрования данных

Компании, продукты для шифрования и государственные учреждения сегодня используют несколько различных алгоритмов шифрования. К ним относятся:

DES (стандарт шифрования данных)

Это алгоритм с симметричным ключом, сыгравший важную роль в истории шифрования данных. I был разработан в 1970-х годах и стал широко применяться в качестве криптографического стандарта для защиты информации. Он работает с 64-битными блоками данных и использует 56-битный размер ключа, который на момент его создания считался надежным. Однако из-за достижений в вычислительной мощности и появления более изощренных атак алгоритм DES в настоящее время считается относительно слабым с точки зрения безопасности.

I был разработан в 1970-х годах и стал широко применяться в качестве криптографического стандарта для защиты информации. Он работает с 64-битными блоками данных и использует 56-битный размер ключа, который на момент его создания считался надежным. Однако из-за достижений в вычислительной мощности и появления более изощренных атак алгоритм DES в настоящее время считается относительно слабым с точки зрения безопасности.

Triple DES (3DES)

Алгоритм шифрования, обеспечивающий повышенную безопасность за счет многократного каскадного применения алгоритма стандарта шифрования данных (DES). Каждый раунд состоит из шифрования, дешифрования и еще одной операции шифрования. Этот трехуровневый подход значительно увеличивает длину ключа до 112 или 168 бит, что делает его более устойчивым к атакам и другим криптографическим уязвимостям. Несмотря на улучшения, 3DES постепенно заменяется более совершенными алгоритмами шифрования.

Advanced Encryption Standard (AES)

Широко используемый алгоритм симметричного ключа, ставший стандартом для защиты конфиденциальных данных. Основанный на блочном шифре Rijandael, AES обеспечивает высокий уровень безопасности и эффективности. Он работает с блоками данных фиксированного размера, обычно 128 бит, и поддерживает размеры ключей 128, 192 и 256 бит. Кроме того, он использует операции замены, перестановки и смешивания для надежного шифрования. Он используется в федеральном правительстве США и в потребительских технологиях, таких как компьютер Apple Macintosh.

Основанный на блочном шифре Rijandael, AES обеспечивает высокий уровень безопасности и эффективности. Он работает с блоками данных фиксированного размера, обычно 128 бит, и поддерживает размеры ключей 128, 192 и 256 бит. Кроме того, он использует операции замены, перестановки и смешивания для надежного шифрования. Он используется в федеральном правительстве США и в потребительских технологиях, таких как компьютер Apple Macintosh.

RSA

Один из первых и наиболее широко применяемых режимов асимметричной криптографии для передаваемых данных. Он возник в 1977 году. RSA основан на математических свойствах простых чисел и модульной арифметике. Он использует два ключа: открытый ключ для шифрования и закрытый ключ для расшифровки. Сила RSA заключается в том, что даже если вы знаете открытый ключ, все равно невозможно получить закрытый.

Криптография на эллиптических кривых

(ECC) Мощный и продвинутый алгоритм шифрования, использующий математические свойства эллиптических кривых. Он обеспечивает высокий уровень безопасности при использовании более коротких ключей, что делает ECC особенно подходящим для сценариев с ограниченными ресурсами. Благодаря меньшему размеру ключа он обеспечивает более быстрые вычисления, меньшие требования к памяти и меньшее использование полосы пропускания, поэтому правительственные учреждения, такие как АНБ, предпочитают его.

Он обеспечивает высокий уровень безопасности при использовании более коротких ключей, что делает ECC особенно подходящим для сценариев с ограниченными ресурсами. Благодаря меньшему размеру ключа он обеспечивает более быстрые вычисления, меньшие требования к памяти и меньшее использование полосы пропускания, поэтому правительственные учреждения, такие как АНБ, предпочитают его.

Twofish

Это высоконадежный блочный шифр с симметричным ключом. Он известен своей сильной устойчивостью к различным криптографическим атакам. Он работает со 128-битными блоками данных и поддерживает размеры ключей от 128 до 256 бит, что делает его гибким и адаптируемым к различным требованиям безопасности. Кроме того, он использует сложное расписание ключей, несколько раундов операций замены и перестановки, а также тщательно разработанную структуру сети Фейстеля, что способствует его надежности и устойчивости к атакам.

Шифрование данных стало проще

Насколько сложно шифрование данных? Это зависит от того, насколько сложны ваши потребности. Вы можете купить простое приложение для шифрования для своего ноутбука. Это легко, если это только для вас. Управление шифрованием для корпорации из списка Fortune 500 — это работа для команды людей и довольно мощных и дорогих инструментов.

Вы можете купить простое приложение для шифрования для своего ноутбука. Это легко, если это только для вас. Управление шифрованием для корпорации из списка Fortune 500 — это работа для команды людей и довольно мощных и дорогих инструментов.

Передовые методы шифрования должны соответствовать вашим более широким политикам безопасности. Шифровать все бессмысленно и слишком сложно и дорого. Шифрование данных требует специализированных программных инструментов. Обычно вам приходится приобретать ключи напрямую или покупать продукт шифрования, в котором ключи встроены в его функциональность. А шифрование замедляет такие процессы, как отправка электронной почты и обработка данных.

Имеет смысл избирательно подходить к шифрованию. Вы должны шифровать конфиденциальные данные, которые могут негативно повлиять на вас или ваш бизнес, если они будут взломаны, заблокированы программами-вымогателями или повреждены.

Как зашифровать данные

Возможно, вас интересуют практические шаги для базового шифрования данных на ваших устройствах. Хорошей новостью является то, что многие решения доступны по низкой цене или бесплатно. Телефоны Android имеют полное шифрование устройства, если они работают под управлением Android Gingerbread (2.3.x) или более поздней версии. На телефонах Pixel и Nexus 5+ по умолчанию используется шифрование. Вы должны включить его на более ранних версиях Android, но он есть. Настройка шифрования на устройстве Android включает настройку PIN-кода, шаблона или пароля экрана блокировки. Затем в «Настройки/Настройки приложения» вы выбираете «Безопасность и местоположение». Там, где на этом экране написано «Шифрование», выберите «Шифровать телефон». Это все, что нужно. Вы можете выполнить этот процесс в обратном шифровании.

Хорошей новостью является то, что многие решения доступны по низкой цене или бесплатно. Телефоны Android имеют полное шифрование устройства, если они работают под управлением Android Gingerbread (2.3.x) или более поздней версии. На телефонах Pixel и Nexus 5+ по умолчанию используется шифрование. Вы должны включить его на более ранних версиях Android, но он есть. Настройка шифрования на устройстве Android включает настройку PIN-кода, шаблона или пароля экрана блокировки. Затем в «Настройки/Настройки приложения» вы выбираете «Безопасность и местоположение». Там, где на этом экране написано «Шифрование», выберите «Шифровать телефон». Это все, что нужно. Вы можете выполнить этот процесс в обратном шифровании.

Для вашего компьютера вы можете зашифровать хранящиеся данные с помощью решений таких компаний, как Symantec, Kaspersky, Sophos и ESET. Вы также можете получить зашифрованные USB-накопители. Кроме того, электронная почта может быть зашифрована с помощью таких продуктов, как программное обеспечение DataMotion SecureMail, шифрование электронной почты Proofpoint и шифрование электронной почты Symantec Desktop.

Рекомендации по шифрованию данных

Защитите свой ключ шифрованияХотя это должно быть очень ясно, можно совершать ошибки, которые открывают доступ к вашим данным неавторизованным людям. Например, существует значительный риск того, что кто-то может раскрыть ваш ключ шифрования и нанести ущерб, если вы оставите его в незашифрованном файле на вашем компьютере. Несколько альтернатив включают в себя:

- Отделение ключей от данных

- Разделение ролей пользователей и ограничений доступа

- Периодическая смена ключей.

Сделать ваши данные нечитаемыми для неавторизованных лиц — это только один аспект эффективного шифрования данных; другой делает это таким образом, чтобы эффективно использовать имеющиеся ресурсы. Рассмотрите возможность использования нового алгоритма или изменения параметров в ваших инструментах шифрования данных, если шифрование ваших данных занимает слишком много времени или использует слишком много ресурсов ЦП и памяти.

Это также должно быть очевидным, но если вы читаете заголовки об ИТ-безопасности, вы знаете, что многие уважаемые компании были скомпрометированы просто потому, что они оставили конфиденциальные данные незашифрованными и позволили кому-то еще получить доступ это. Шифрование ваших данных значительно усложняет задачу злоумышленникам, которые могут взломать ваши системы.

Будущее шифрования данных

Шифрование данных и безопасность данных постоянно развиваются, чтобы не отставать от ухудшающейся среды угроз. Несмотря на то, что грубая расшифровка может быть затруднена, хакеры все же могут украсть ключи или атаковать места, где шифрование приостановлено в цепочке управления данными. Например, данные почти всегда шифруются через центральный процессор компьютера (ЦП). Сейчас это меняется, когда производители чипов, такие как Intel, внедряют инструменты шифрования для своих процессоров.

Будущее шифрования данных обещает больше инноваций. К ним относятся алгоритмы шифрования, включающие биометрические данные и распознавание голоса — своего рода уникальный персональный ключ. В отрасли также внедряются ловушки «Honey Encryption», которые показывают поддельный, но правдоподобный открытый текст, когда хакер угадывает ключ дешифрования. Блокчейн, который, строго говоря, не является формой шифрования, использует алгоритмы, подобные шифрованию, для обеспечения целостности данных, которые хранятся с использованием структуры блокчейна. Вероятно, в будущем появится еще много подобных вещей.

К ним относятся алгоритмы шифрования, включающие биометрические данные и распознавание голоса — своего рода уникальный персональный ключ. В отрасли также внедряются ловушки «Honey Encryption», которые показывают поддельный, но правдоподобный открытый текст, когда хакер угадывает ключ дешифрования. Блокчейн, который, строго говоря, не является формой шифрования, использует алгоритмы, подобные шифрованию, для обеспечения целостности данных, которые хранятся с использованием структуры блокчейна. Вероятно, в будущем появится еще много подобных вещей.

Использование Prey для шифрования данных

С помощью панели управления Prey вы можете управлять BitLocker для шифрования диска в выпусках Windows 10 Professional, Enterprise или Education, если установлен и активен физический доверенный платформенный модуль (TPM). Эта функция позволяет вам выбрать конкретный диск, который вы хотите зашифровать, отслеживать ход шифрования и выбрать желаемый стандарт безопасности из таких параметров, как AES128 и XTS_AES128. Упрощая управление шифрованием дисков, Prey позволяет без особых усилий повысить безопасность вашей системы Windows.

Упрощая управление шифрованием дисков, Prey позволяет без особых усилий повысить безопасность вашей системы Windows.

Заключение

В заключение, шифрование данных является жизненно важной защитой конфиденциальной информации, обеспечивающей безопасность данных. На протяжении всей этой статьи мы углублялись в тонкости шифрования данных, подчеркивая необходимость защиты конфиденциальных данных.

Хотя для шифрования данных могут потребоваться передовые технологии, наличие удобных решений сделало его более доступным, особенно для потребителей. Шифрование легко интегрируется в некоторые системы, такие как iOS, усиливая защиту данных без вмешательства пользователя.

Для каждой организации шифрование должно быть неотъемлемым компонентом системы безопасности, обеспечивающим целостность конфиденциальных бизнес-данных. Шифрование данных — важный инструмент в вашем арсенале кибербезопасности, и его внедрение должно быть приоритетом.

Что такое шифрование данных? (Определение, рекомендации и многое другое)

Джулиана Де Гроот, суббота, 6 мая 2023 г.

Шифрование данных определено в Data Protection 101, нашей серии статей, посвященных основам безопасности данных.

Что такое шифрование данных?

Шифрование данных преобразует данные в другую форму или код, чтобы их могли прочитать только люди, имеющие доступ к секретному ключу (формально называемому ключом расшифровки) или паролю. Зашифрованные данные обычно называют зашифрованным текстом, а незашифрованные данные — открытым текстом. В настоящее время шифрование является одним из самых популярных и эффективных методов защиты данных, используемых организациями. Существует два основных типа шифрования данных — асимметричное шифрование, также известное как шифрование с открытым ключом, и симметричное шифрование.

Основная функция шифрования данных

Целью шифрования данных является защита конфиденциальности цифровых данных, поскольку они хранятся в компьютерных системах и передаются через Интернет или другие компьютерные сети. На смену устаревшему стандарту шифрования данных (DES) пришли современные алгоритмы шифрования, которые играют решающую роль в обеспечении безопасности ИТ-систем и коммуникаций.

На смену устаревшему стандарту шифрования данных (DES) пришли современные алгоритмы шифрования, которые играют решающую роль в обеспечении безопасности ИТ-систем и коммуникаций.

Эти алгоритмы обеспечивают конфиденциальность и реализуют ключевые меры безопасности, включая аутентификацию, целостность и неотказуемость. Аутентификация позволяет проверить происхождение сообщения, а целостность обеспечивает доказательство того, что содержимое сообщения не изменилось с момента его отправки. Кроме того, неотказуемость гарантирует, что отправитель сообщения не сможет отклонить отправку сообщения.

Как работает шифрование

Данные или открытый текст шифруются с помощью алгоритма шифрования и ключа шифрования. Результатом процесса является зашифрованный текст, который можно просмотреть в исходной форме только в том случае, если он расшифрован с помощью правильного ключа.

Типы шифрования

Шифры с симметричным ключом используют один и тот же секретный ключ для шифрования и дешифрования сообщения или файла. Хотя шифрование с симметричным ключом намного быстрее, чем асимметричное шифрование, отправитель должен обменяться ключом шифрования с получателем, прежде чем он сможет его расшифровать. Поскольку компаниям необходимо безопасно распределять огромное количество ключей и управлять ими, большинство служб шифрования данных адаптировали и используют асимметричный алгоритм для обмена секретным ключом после использования симметричного алгоритма для шифрования данных.

Хотя шифрование с симметричным ключом намного быстрее, чем асимметричное шифрование, отправитель должен обменяться ключом шифрования с получателем, прежде чем он сможет его расшифровать. Поскольку компаниям необходимо безопасно распределять огромное количество ключей и управлять ими, большинство служб шифрования данных адаптировали и используют асимметричный алгоритм для обмена секретным ключом после использования симметричного алгоритма для шифрования данных.

С другой стороны, асимметричная криптография, иногда называемая криптографией с открытым ключом, использует два разных ключа: открытый и закрытый. Открытый ключ, как он называется, может быть доступен всем, но закрытый ключ должен быть защищен. Алгоритм Rivest-Sharmir-Adleman (RSA) — это криптосистема для шифрования с открытым ключом, которая широко используется для защиты конфиденциальных данных, особенно когда они отправляются по небезопасной сети, такой как Интернет. Популярность алгоритма RSA связана с тем, что как открытый, так и закрытый ключи могут шифровать сообщение, чтобы гарантировать конфиденциальность, целостность, подлинность и неотказуемость электронных сообщений и данных за счет использования цифровых подписей.

Вызовы современному шифрованию

Самый простой метод атаки на шифрование сегодня — это грубая сила или перебор случайных ключей до тех пор, пока не будет найден правильный. Конечно, длина ключа определяет возможное количество ключей и влияет на правдоподобие этого типа атаки. Важно помнить, что надежность шифрования прямо пропорциональна размеру ключа, но по мере увеличения размера ключа увеличивается и количество ресурсов, необходимых для выполнения вычислений.

Альтернативные методы взлома шифра включают атаки по сторонним каналам и криптоанализ. Атаки по побочным каналам идут после реализации шифра, а не самого шифра. Эти атаки имеют тенденцию к успеху, если в конструкции или выполнении системы есть ошибка. Точно так же криптоанализ означает обнаружение слабости в шифре и его использование. Криптоанализ, скорее всего, произойдет, когда в самом шифре есть изъян.

Решения для шифрования данных

Решения по защите данных для шифрования данных могут обеспечивать шифрование устройств, электронной почты и самих данных. Во многих случаях эти функции шифрования также сочетаются с возможностями управления устройствами, электронной почтой и данными. Компании и организации сталкиваются с проблемой защиты данных и предотвращения потери данных, поскольку сотрудники все чаще используют внешние устройства, съемные носители и веб-приложения в рамках своих повседневных бизнес-процессов. Конфиденциальные данные могут больше не находиться под контролем и защитой компании, поскольку сотрудники копируют данные на съемные устройства или загружают их в облако. В результате лучшие решения по предотвращению потери данных предотвращают кражу данных и внедрение вредоносных программ со съемных и внешних устройств, а также веб-приложений и облачных приложений. Для этого они также должны обеспечить правильное использование устройств и приложений и защиту данных с помощью автоматического шифрования даже после того, как они покинут организацию.

Во многих случаях эти функции шифрования также сочетаются с возможностями управления устройствами, электронной почтой и данными. Компании и организации сталкиваются с проблемой защиты данных и предотвращения потери данных, поскольку сотрудники все чаще используют внешние устройства, съемные носители и веб-приложения в рамках своих повседневных бизнес-процессов. Конфиденциальные данные могут больше не находиться под контролем и защитой компании, поскольку сотрудники копируют данные на съемные устройства или загружают их в облако. В результате лучшие решения по предотвращению потери данных предотвращают кражу данных и внедрение вредоносных программ со съемных и внешних устройств, а также веб-приложений и облачных приложений. Для этого они также должны обеспечить правильное использование устройств и приложений и защиту данных с помощью автоматического шифрования даже после того, как они покинут организацию.

Как мы уже упоминали, контроль и шифрование электронной почты являются еще одним важным компонентом решения по предотвращению потери данных. Защищенная, зашифрованная электронная почта — единственный ответ на вопрос о соблюдении нормативных требований, удаленной рабочей силы, BYOD и аутсорсинге проектов. Первоклассные решения по предотвращению потери данных позволяют вашим сотрудникам продолжать работу и совместную работу по электронной почте, в то время как программное обеспечение и инструменты активно помечают, классифицируют и шифруют конфиденциальные данные в электронных письмах и вложениях. Лучшие решения по предотвращению потери данных автоматически предупреждают, блокируют и шифруют конфиденциальную информацию на основе содержимого и контекста сообщения, например, пользователя, класса данных и получателя.

Защищенная, зашифрованная электронная почта — единственный ответ на вопрос о соблюдении нормативных требований, удаленной рабочей силы, BYOD и аутсорсинге проектов. Первоклассные решения по предотвращению потери данных позволяют вашим сотрудникам продолжать работу и совместную работу по электронной почте, в то время как программное обеспечение и инструменты активно помечают, классифицируют и шифруют конфиденциальные данные в электронных письмах и вложениях. Лучшие решения по предотвращению потери данных автоматически предупреждают, блокируют и шифруют конфиденциальную информацию на основе содержимого и контекста сообщения, например, пользователя, класса данных и получателя.

Хотя шифрование данных может показаться пугающим и сложным процессом, программное обеспечение для предотвращения потери данных надежно справляется с ним каждый день. Шифрование данных не обязательно должно быть чем-то, что ваша организация пытается решить самостоятельно. Выберите лучшее программное обеспечение для предотвращения потери данных, которое предлагает шифрование данных с контролем устройств, электронной почты и приложений, и будьте уверены, что ваши данные в безопасности.