Пути заражения компьютера вредоносными программами

Ниже приведены наиболее распространенные случаи заражения устройств вредоносными программами.

Письма со спамом

Авторы вредоносных программ часто пытаются обманным умыслом скачать вредоносные файлы. Это может быть письмо с вложенным файлом, который описывается как уведомление о доставке, возврат налогового платежа или счет по купленному билету. В письме может быть сказано, что необходимо открыть вложение, чтобы получить отправление или деньги.

Если вы откроете вложение, то на ваш компьютер будет установлена вредоносная программа.

Иногда вредоносное письмо легко заметить: в нем может быть орфографические и грамматические ошибки, или оно может быть отправлено с незнакомого электронного адреса. Тем не менее, эти письма могут выглядеть и так, будто их отправила настоящая компания или знакомый вам человек. Некоторые вредоносные программы могут взламывать учетные записи электронной почты и использовать их для отправки вредоносной нежелательной почты на все адреса, найденные в списке контактов.

Чтобы снизить вероятность заражения устройства:

-

Если вы не уверены, что знаете отправителя, или что-то кажется подозрительным, не открывайте письмо.

-

Никогда не щелкать в сообщении электронной почты непредвиденное сообщение. Если кажется, что оно принадлежит к вашей организации или вашей организации, которая, по вашему мнению, является законной, откройте веб-браузер и перейдите на веб-сайт организации из своего сохраненного избранного или из поиска в Интернете.

-

Не открывайте вложение в сообщении электронной почты, которое вы не ожидали, даже если оно отправлено от человека, который вам доверяет.

Дополнительные сведения см. в статье Защита от фишинга.

В Microsoft OneDrive встроена система защиты от атак программ-шантажистов. Дополнительные данные см. в этой теме.

Вредоносные Office макрос

Microsoft Office включает в себя мощный язык сценариев, позволяющий разработчикам создавать дополнительные инструменты, которые помогут вам работать продуктивнее. К сожалению, злоумышленники также могут использовать этот язык для создания вредоносных сценариев, которые устанавливают вредоносные программы или делают другие плохие вещи.

Если вы откроете файл Office и увидите такое уведомление:

не в enable that content unless you’re certain you know exactly what it does, even if the file appears to come from someone you trust.

Предупреждение: Злоумышленники могут сообщить вам о том, что с вас будут взиматься плата за службу, на которую вы никогда не подписаны. Когда вы свяжитесь с ним, чтобы сообщить вам, что для отмены службы вам нужно просто скачать Excel файл, который они предоставляют, и упростят некоторые сведения. Если скачать и открыть файл, Excel вы увидите предупреждение выше. Если выбрать включить содержимое, запустится вредоносный макрос и заражает вашу систему.

Когда вы свяжитесь с ним, чтобы сообщить вам, что для отмены службы вам нужно просто скачать Excel файл, который они предоставляют, и упростят некоторые сведения. Если скачать и открыть файл, Excel вы увидите предупреждение выше. Если выбрать включить содержимое, запустится вредоносный макрос и заражает вашу систему.

Ни одна законная компания никогда не задаст вам Office, чтобы отменить службу. Если кто-то попросит вас, просто повесь трубку. Это мошенническое решение, и вам не нужно отменять службу.

Дополнительные информацию о том, как управлять запуском макроса на устройстве, см. в Office файлах.

Зараженные съемные носители

Многие вредоносные программы распространяются, заражая съемные носители, такие как USB-устройства флэш-памяти или внешние жесткие диски. Вредоносная программа может автоматически установиться при подключении зараженного носителя к компьютеру.

Ниже приведены рекомендации, которые помогут защититься от этого типа заражения.

Во-первых, необходимо очень осторожно относиться к USB-устройствам, которые вам не принадлежат. Если вы нашли USB-устройство, которое предположительно было утеряно или выброшено, не подключайте его к компьютеру с важными данными. Иногда злоумышленники намеренно оставляют зараженные USB-устройства в общественных местах, рассчитывая, что кто-нибудь их найдет и подключит к компьютеру.

Совет: Это называется «USB-drop attack».

Если не подключать это устройство, вы не сможете заразить компьютер. Если вы обнаружили, что USB-накопитель просто затерялся, посмотрите, есть ли ближайший регистратор или потерянный и найденный, что его можно сдать.

Во-вторых, если вы подключили неизвестное съемное устройство к компьютеру, незамедлительно выполните его сканирование.

Вместе с другим программным обеспечением

Некоторые вредоносные программы могут устанавливаться одновременно с другими скачанными программами. К таким программам относится программное обеспечение со сторонних веб-сайтов или файлы, передаваемые через одноранговые сети.

К таким программам относится программное обеспечение со сторонних веб-сайтов или файлы, передаваемые через одноранговые сети.

Программы для генерирования программных ключей (генераторы ключей) часто параллельно устанавливают вредоносные программы. Средства обеспечения безопасности Майкрософт обнаруживают вредоносные программы на более чем половине компьютеров с установленными генераторами ключей.

Чтобы избежать установки вредоносных программ или потенциально нежелательных программ, выполните следующее.

-

Скачивайте программное обеспечение только с официального веб-сайта его поставщика.

-

Внимательно читайте информацию об устанавливаемом программном обеспечении, прежде чем нажимать кнопку «ОК».

Взломанные или скомпрометированные веб-страницы

Вредоносные программы могут использовать известные программные уязвимости для заражения компьютера. Уязвимость — это брешь в программном обеспечении, через которую вредоносные программы могут получить доступ к компьютеру.

При попытке перейти на веб-сайт он может попытаться использовать уязвимости в веб-браузере, чтобы заражать компьютер вредоносными программами.

Именно поэтому очень важно поддерживать все программное обеспечение, особенно веб-браузер, в актуальном состоянии и удалять не используемую программу. К ним относятся неиспользованые расширения браузера.

Таким образом вы можете снизить вероятность получения вредоносных программ с помощью современного браузера, например Microsoft Edge ирегулярно обновляя его.

Совет: Не хотите обновлять браузер, так как открыто слишком много вкладок? Все современные браузеры снова откроют вкладки после обновления.

Другие вредоносные программы

Некоторые типы вредоносных программ могут загружать на компьютер другие угрозы. После установки этих угроз на компьютере они продолжат загружать дополнительные угрозы.

Лучший способ защиты от вредоносных программ и потенциально нежелательного программного обеспечения — это последние обновления в режиме реального времени, такие как антивирусная программа в Microsoft Defender.

Тест: Компьютерные вирусы и защита данных

Вопрос №

1

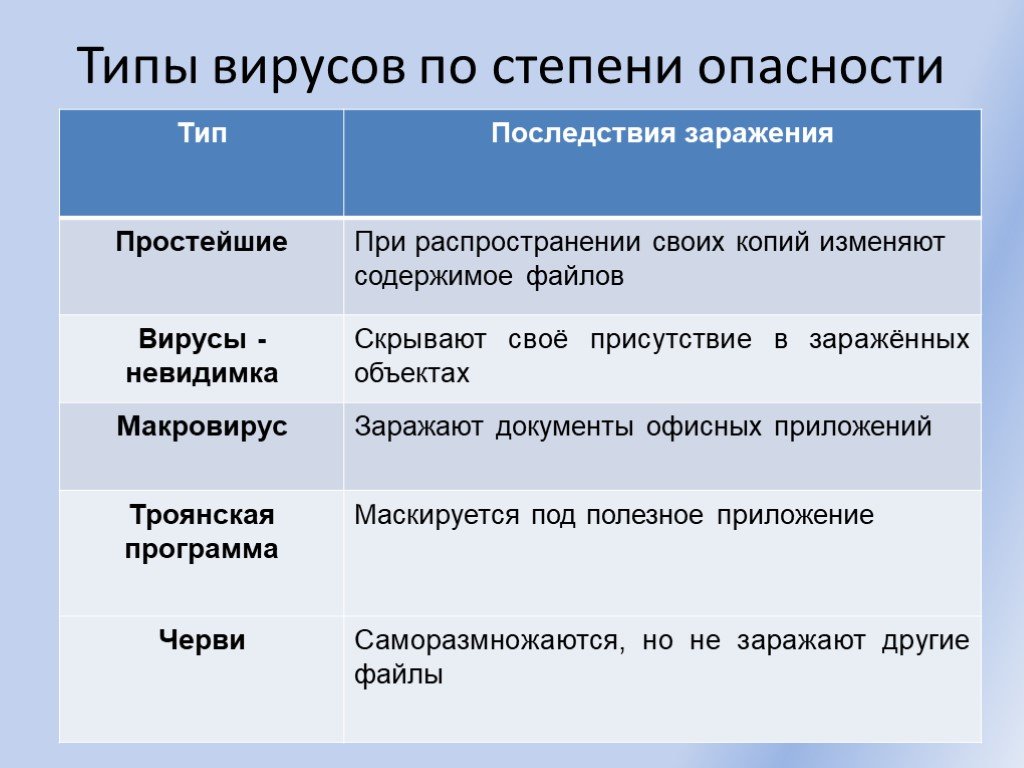

Компьютерные вирусы

являются следствием ошибок в операционной системе

возникают в связи со сбоями в аппаратных средствах компьютера

пишутся людьми специально для нанесения ущерба пользователем ПК

зарождаются при работе неверно написанных программных продуктов

Вопрос №

2

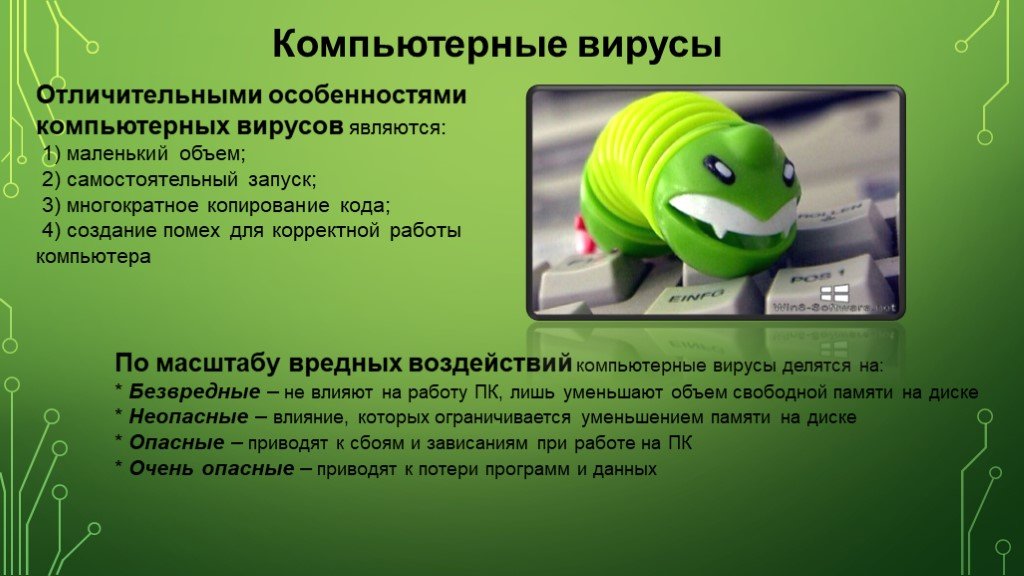

Отличительными способнностями компьютерного вируса являются

значительный объем программного кода

способность к самостоятельному запуску и многократному копированию кода…

необходимость запуска со стороны пользователя

легкость распознавания

Вопрос №

3

Загрузочные вирусы характеризуются тем, что

запускаются при загрузке комьютера

всегда меняют начало и длину файла

изменяют весь код заражаемого файла

поражают загрузочные сектора дисков

Вопрос №

4

Файловый вирус

всегда меняет начало и длину файла

всегда меняет длину файла

всегда меняет начало файла

всегда изменяет код заражаемого файла

Вопрос №

5

Назначение антивирусных программ под названием детекторы

«излечение»зараженных файлов

обнаружение и уничтожение вирусов

обнаружение компьютерных вирусов

уничтожение зараженных файлов

Вопрос №

6

Может ли произойти заражение компьютерными вирусами в процессе работы с электронной почтой?

не может произойти

да, при чтении почтового сообщения

да, в процессе работы с адресной книгой

да, при открытии вложенных в сообщение файлов

Вопрос №

7

Компьютерные вирусы — это

программы, способные к саморазмножению(самокопированию)

файлы, имеющие определенное расширение

файлы, которые невозможно удалить

программы, сохраняющиеся в оперативной памяти после выключения компьютера

Вопрос №

8

К категории компьютерных вирусов НЕ относятся

type-вирусы

загрузочные вирусы

сетевые вирусы

файловые вирусы

Вопрос №

9

Какие программы не относятся к антивирусным?

программы-ревизоры

программы-фаги

программы сканирования

программы-детекторы

Вопрос №

10

Для защиты от несанкционированного доступа к программам и данным, хранящимся на компьютере, используются

коды

анкеты

пароли

ярлыки

Вопрос №

11

От несанкционированного доступа может быть защищён:

каждый диск

папка

файл

ярлык

Вопрос №

12

К биометрическим системам защиты информации относятся системы идентификации по:

росту

отпечаткам пальцев

весу

характеристикам речи

цвету глаз

радужной оболочке глаза

цвету волос

изображению лица

геометрии ладони руки

Вопрос №

13

Выберите типы вредоносных программ:

Шпионское, рекламное программное обеспечение

Операционная система Linux

Потенциально опасное программное обеспечение

Операционная система Windows

Вирусы, черви, троянские и хакерские программы

Microsoft Office

Вопрос №

14

Антивирусный монитор запускается

автоматически при старте операционной системы и работает в качестве фонового системного процессора, проверяя на вредоносность совершаемые другими программами действия. Основная задача состоит в обеспечении максимальной защиты от вредоносных программ при минимальном замедлении работы компьютера.

Основная задача состоит в обеспечении максимальной защиты от вредоносных программ при минимальном замедлении работы компьютера.

по заранее выбранному расписанию или в произвольный момент пользователем. Производит поиск вредоносных программ в оперативной памяти, а также на жестких и сетевых дисках компьютера.

Вопрос №

15

Антивирусный сканер запускается

автоматически при старте операционной системы и работает в качестве фонового системного процессора, проверяя на вредоносность совершаемые другими программами действия. Основная задача состоит в обеспечении максимальной защиты от вредоносных программ при минимальном замедлении работы компьютера.

по заранее выбранному расписанию или в произвольный момент пользователем. Производит поиск вредоносных программ в оперативной памяти, а также на жестких и сетевых дисках компьютера.

Вопрос №

16

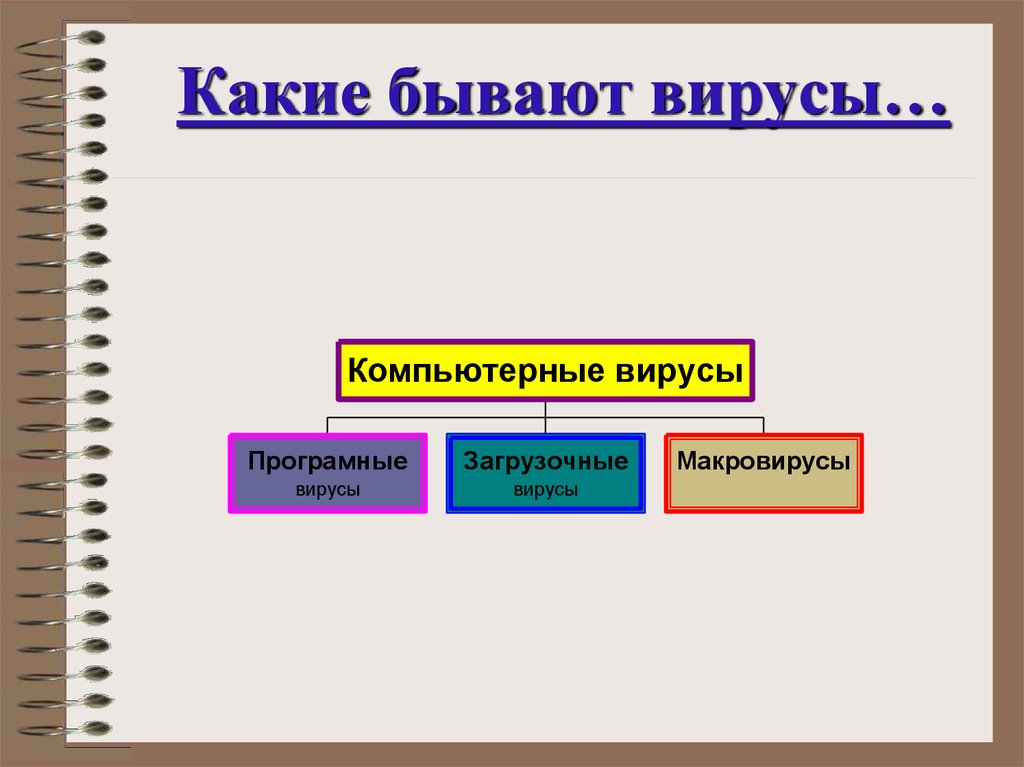

Загрузочные вирусы

заражают загрузочный сектор гибкого или жёсткого диска.

эти вирусы различными способами внедряются в исполнимые файлы и обычно активизируются при их запуске.

существуют для интегрированного офисного приложения Microsoft Office.

Вопрос №

17

Файловые вирусы

заражают загрузочный сектор гибкого или жёсткого диска.

эти вирусы различными способами внедряются в исполнимые файлы и обычно активизируются при их запуске.

существуют для интегрированного офисного приложения Microsoft Office.

Вопрос №

18

Макровирусы

заражают загрузочный сектор гибкого или жёсткого диска.

эти вирусы различными способами внедряются в исполнимые файлы и обычно активизируются при их запуске.

существуют для интегрированного офисного приложения Microsoft Office.

Вопрос №

19

По «среде обитания» вирусы можно разделить на:

загрузочные

опасные

файловые

очень опасные

макровирусы

не опасные

Вопрос №

20

Сетевые черви бывают:

Web-черви

почтовые черви

черви операционной системы

черви MS Office

Вопрос №

21

Наиболее эффективны от Web-червей, Web-антивирусные программы, которые включают:

межсетевой экран

модуль проверки скриптов

антивирусный сканер

антивирусный монитор

Вопрос №

22

Межсетевой экран (брандмауэр) —

являются вредоносными программами, которые могут «размножаться» и скрытно внедрять свои копии в файлы, загрузочные секторы дисков и документы.

являются вредоносными программами, которые проникают на компьютер, используя сервисы компьютерных сетей.

вредоносная программа, которая выполняет несанкционированную пользователем передачу управления компьютером удалённому пользователю.

программа или набор программ для скрытого взятия под контроль взломанной системы. Это утилиты, используемые для сокрытия вредоносной активности.

это программное или аппаратное обеспечение, которое проверяет информацию, входящую в компьютер из локальной сети или Интернета, а затем либо отклоняет её, либо пропускает в компьютер, в зависимости от параметров.

Вопрос №

23

Троянская программа, троянец —

являются вредоносными программами, которые могут «размножаться» и скрытно внедрять свои копии в файлы, загрузочные секторы дисков и документы.

являются вредоносными программами, которые проникают на компьютер, используя сервисы компьютерных сетей.

вредоносная программа, которая выполняет несанкционированную пользователем передачу управления компьютером удалённому пользователю, а также действия по удалению, модификации, сбору и пересылке информации третьим лицам.

это программное или аппаратное обеспечение, которое проверяет информацию, входящую в компьютер из локальной сети или Интернета, а затем либо отклоняет её, либо пропускает в компьютер, в зависимости от параметров.

программа или набор программ для скрытого взятия под контроль взломанной системы. Это утилиты, используемые для сокрытия вредоносной активности. Они маскируют вредоносные программы, чтобы избежать их обнаружения антивирусными программами.

Вопрос №

24

Троянские программы бывают:

утилиты удалённого администрирования

программы — шпионы

рекламные программы

программы удаления данных на локальном компьютере

Вопрос №

25

DoS — программы

реализуют атаку с одного компьютера с ведома пользователя. Эти программы обычно наносят ущерб удалённым компьютерам и сетям, не нарушая работоспособности заражённого компьютера.

Эти программы обычно наносят ущерб удалённым компьютерам и сетям, не нарушая работоспособности заражённого компьютера.

реализуют распределённые атаки с разных компьютеров, причём без ведома пользователей заражённых компьютеров.

Вопрос №

26

DDos — программы

реализуют атаку с одного компьютера с ведома пользователя. Эти программы обычно наносят ущерб удалённым компьютерам и сетям, не нарушая работоспособности заражённого компьютера.

реализуют распределённые атаки с разных компьютеров, причём без ведома пользователей заражённых компьютеров.

Вопрос №

27

Руткит —

являются вредоносными программами, которые могут «размножаться» и скрытно внедрять свои копии в файлы, загрузочные секторы дисков и документы.

являются вредоносными программами, которые проникают на компьютер, используя сервисы компьютерных сетей.

вредоносная программа, которая выполняет несанкционированную пользователем передачу управления компьютером удалённому пользователю

это программное или аппаратное обеспечение, которое проверяет информацию, входящую в компьютер из локальной сети или Интернета, а затем либо отклоняет её, либо пропускает в компьютер, в зависимости от параметров.

программа или набор программ для скрытого взятия под контроль взломанной системы. Это утилиты, используемые для сокрытия вредоносной активности. Они маскируют вредоносные программы, чтобы избежать их обнаружения антивирусными программами.

Вопрос №

28

Межсетевой экран позволяет:

блокировать хакерские DoS — атаки, не пропуская на защищаемый компьютер сетевые пакеты с определённых серверов

видеть действия, которые выполняет пользователь на другом компьютере

не допускать проникновение на защищаемый компьютер сетевых червей

использовать принтер подключённый к другому компьютеру

препятствовать троянским программам отправлять конфиденциальную информацию о пользователе и компьютере

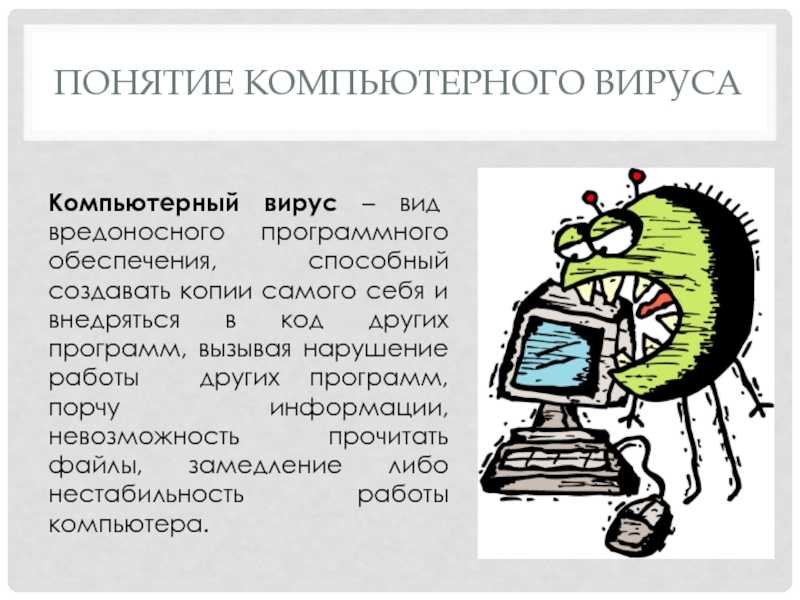

Что такое компьютерный вирус?

Автор Ребекка Эдвардс

Эксперт по безопасности, репортер по безопасности и технологиям

8 апреля 2021 г.

Компьютерный вирус — это вредоносная программа или код, предназначенный для нарушения работы компьютера. Вирусы создаются для распространения с одного компьютера на другой и для самовоспроизведения. Компьютерный вирус работает, прикрепляясь к законному документу или программе, чтобы активировать зараженный код. При активации вирус может повредить программное обеспечение, испортить данные или уничтожить информацию.

Сразитесь с хакерами с лучшими советами по безопасности в Интернете!

Подпишитесь на нашу бесплатную еженедельную рассылку новостей.

Регистрируясь, вы соглашаетесь с нашими Условиями использования и Политикой конфиденциальности.

Как атакуют компьютерные вирусы?

Компьютерные вирусы остаются бездействующими, пока их код не будет активирован. Это означает, что вирусы могут находиться в ожидании — прикрепленные к файлу или документу — до тех пор, пока вы не запустите зараженную программу. Пока вирус находится в состоянии покоя, его бывает трудно обнаружить. Но как только ваш компьютер заражен, любые другие устройства в той же сети также уязвимы для заражения.

Но как только ваш компьютер заражен, любые другие устройства в той же сети также уязвимы для заражения.

Величина разрушения варьируется от вируса к вирусу, но некоторые из наиболее распространенных действий, которые может делать вирус, перечислены ниже.

- Журнал нажатий клавиш

- Украсть пароли

- Отправить спам (с зараженным кодом) своим контактам

- Доступ и кража данных

- Поврежденные файлы

- Полностью завладеть вашим компьютером

Некоторые компьютерные вирусы предназначены для причинения вреда (например, превращения всех ваших файлов в изображения кальмаров), что раздражает, но обычно поддается контролю. Но другие вирусы нацелены на финансовые данные или стремятся уничтожить ваш жесткий диск.

Статьи по теме SafeWise

Сравните лучшие продукты интернет -безопасности

Бренд | Лучший для | Начальная цена | Спецификации | . | ||

Кора | Лучший родительский контроль | $99.00/год. | Неограниченное количество устройств | Мониторинг электронной почты и социальных сетей | Посмотреть планы | Прочитать обзор |

|---|---|---|---|---|---|---|

Bitdefender Total Security | Лучшее антивирусное и вредоносное ПО | $19,99/год. | Защищает до 5 устройств | Включает VPN и родительский контроль | Посмотреть на Amazon | Читать обзор |

NordVPN | Лучший VPN | $11,99/мес. | Работает на 6 устройствах | 5100 серверов 60 стран | Посмотреть планы | Прочитать отзыв |

IdentityForce | Лучшая защита от кражи личных данных | $17,95/мес. | Страхование восстановления на сумму 1 миллион долларов | Двухфакторная аутентификация | Посмотреть планы | Прочитать отзыв |

Dashlane | Лучший менеджер паролей | 0,00 $ | Неограниченное количество устройств с планом Premium | Мониторинг VPN и даркнета с планом Premium | Посмотреть планы | Прочитать отзыв |

Данные на дату публикации. Предложения и доступность могут различаться в зависимости от местоположения и могут быть изменены. SafeWise использует платные ссылки Amazon.

Автор:

Ребекка Эдвардс

Ребекка — ведущий репортер по вопросам безопасности и штатный эксперт SafeWise.com. Она была журналистом и блоггером более 25 лет, последние восемь лет уделяя особое внимание безопасности дома и общества. Каждый месяц Ребекка тратит десятки часов на изучение отчетов о преступлениях и выявление тенденций. Ее опыт в области безопасности востребован в публикациях, журналистах, некоммерческих организациях, подкастах и т. д.

Вы можете найти ее экспертные советы и анализ в таких местах, как TechCrunch, The Washington Post, The Chicago Tribune, The Miami Herald, NPR, HGTV, MSN, Reader’s Digest, Real Simple, а также в постоянно растущей библиотеке радио- и телеклипов.

Ее опыт в области безопасности востребован в публикациях, журналистах, некоммерческих организациях, подкастах и т. д.

Вы можете найти ее экспертные советы и анализ в таких местах, как TechCrunch, The Washington Post, The Chicago Tribune, The Miami Herald, NPR, HGTV, MSN, Reader’s Digest, Real Simple, а также в постоянно растущей библиотеке радио- и телеклипов.

Подробнее

Последние статьи

20.12.2022

Лучшие системы домашней безопасности 2023 года

SimpliSafe — это лучшая система домашней безопасности, созданная своими руками, потому что она экономична, эффективна и проста в использовании…

Что такое компьютерный вирус?

Компьютерный вирус, очень похожий на вирус гриппа, предназначен для распространения от хоста к хосту и обладает способностью воспроизводить себя. Точно так же, как вирусы не могут воспроизводиться без клетки-хозяина, компьютерные вирусы не могут воспроизводиться и распространяться без программирования, такого как файл или документ.

Говоря более технически, компьютерный вирус — это тип вредоносного кода или программы, написанной для изменения работы компьютера и предназначенной для распространения с одного компьютера на другой. Вирус действует, вставляя или прикрепляя себя к законной программе или документу, поддерживающему макросы, для выполнения своего кода. При этом вирус может вызвать неожиданные или разрушительные последствия, например нанести вред системному программному обеспечению, повреждая или уничтожая данные.

Как атакует компьютерный вирус?

После того, как вирус успешно присоединился к программе, файлу или документу, он будет бездействовать до тех пор, пока обстоятельства не заставят компьютер или устройство выполнить его код. Чтобы вирус заразил ваш компьютер, вы должны запустить зараженную программу, которая, в свою очередь, вызывает выполнение кода вируса. Это означает, что вирус может оставаться бездействующим на вашем компьютере, не проявляя серьезных признаков или симптомов. Однако, как только вирус заражает ваш компьютер, вирус может заразить другие компьютеры в той же сети. Кража паролей или данных, регистрация нажатий клавиш, повреждение файлов, рассылка спама по контактам электронной почты и даже захват вашей машины — это лишь некоторые из разрушительных и раздражающих действий, которые может сделать вирус.

Однако, как только вирус заражает ваш компьютер, вирус может заразить другие компьютеры в той же сети. Кража паролей или данных, регистрация нажатий клавиш, повреждение файлов, рассылка спама по контактам электронной почты и даже захват вашей машины — это лишь некоторые из разрушительных и раздражающих действий, которые может сделать вирус.

В то время как некоторые вирусы могут иметь игровые намерения и последствия, другие могут иметь серьезные и разрушительные последствия, такие как стирание данных или необратимое повреждение вашего жесткого диска, и, что еще хуже, некоторые из них даже разработаны с учетом финансовой выгоды.

Как распространяются компьютерные вирусы?

В современном постоянно подключенном мире вы можете заразиться компьютерным вирусом многими способами, некоторые из которых более очевидны, чем другие. Вирусы могут распространяться через вложения электронной почты и текстовых сообщений, загрузку файлов в Интернете, мошеннические ссылки в социальных сетях, и даже ваши мобильные устройства и смартфоны могут быть заражены мобильными вирусами через сомнительные загрузки приложений. Вирусы могут скрываться под видом вложений контента, которым можно поделиться в социальных сетях, например, забавных изображений, поздравительных открыток или аудио- и видеофайлов.

Вирусы могут скрываться под видом вложений контента, которым можно поделиться в социальных сетях, например, забавных изображений, поздравительных открыток или аудио- и видеофайлов.

Во избежание контакта с вирусом важно соблюдать осторожность при просмотре веб-страниц, загрузке файлов и открытии ссылок или вложений. Рекомендуется никогда не загружать текстовые или электронные вложения, которых вы не ожидаете, или файлы с веб-сайтов, которым вы не доверяете.

Как защититься от компьютерных вирусов?

Как видите, как и вирус порочного гриппа, компьютерный вирус — это то, чего следует избегать. Термины вирус и вредоносное ПО часто используются взаимозаменяемо; однако вирус является одним из многих типов вредоносных программ и лишь одним аспектом общей картины угроз. В результате традиционное антивирусное программное обеспечение само по себе не сможет полностью защитить вас от всех угроз.

Вместо этого обратите внимание на комплексное программное обеспечение для обеспечения безопасности, такое как Norton Security.