Эксплойт – что это, особенности распространения эксплойтов и примеры

Это вредоносный код, который использует уязвимости в системе безопасности программного обеспечения для распространения киберугроз.

Что такое эксплойт?

Стандартное определение характеризует «эксплойт» как программу или код, который использует недостатки в системе безопасности конкретного приложения для заражения устройства.

Пользователи могут ошибочно считать, что это отдельное вредоносное программное обеспечение. Однако на самом деле, это фрагмент кода программы, который позволяет проникать в систему компьютера и влиять на его работу.

Используя определенную уязвимость, данный инструмент предоставляет злоумышленникам необходимые разрешения для запуска вредоносных компонентов и заражения системы.

Особенности распространения

Злоумышленники постоянно совершенствуют свой инструментарий и находят новые способы заражения большого количества устройств. Одним из распространенных методов проникновения вредоносных программ на компьютеры жертв стало использование эксплойтов, которые обеспечивают быстрое распространение угрозы.

Одним из распространенных методов проникновения вредоносных программ на компьютеры жертв стало использование эксплойтов, которые обеспечивают быстрое распространение угрозы.

Также они позволяют получить доступ к программам и в дальнейшем заражать устройство пользователя через уязвимость в системе безопасности.

За последние годы наиболее активными были угрозы, которые используют уязвимости в продуктах Java, в программном обеспечении Adobe, а также операционной системе Windows.

Известные примеры

В последнее время эксплойты используются во многих известных кибератаках. Примером является масштабная атака вируса WannaCryptor (или WannaCry), которая стала крупнейшей цифровой угрозой в мире за последние годы. Стоит отметить, что во время этой атаки использовался эксплойт EternalBlue, который был якобы похищен группой киберпреступников в Агентстве национальной безопасности (NSA). EternalBlue был нацелен на уязвимость реализации протокола SMB в неактуальной версии Microsoft.

Кроме этого, EternalBlue также был инструментом во время известной атаки Diskcoder.C (Petya, NotPetya и ExPetya).

Особой популярностью среди киберпреступников пользуются «0-дневные» уязвимости. Примером их применения является последняя кампания группы киберпреступников Buhtrap, которая начала использовать эксплойт с целью получения доступа для запуска своих вредоносных программ и осуществления шпионской деятельности в Восточной Европе и Центральной Азии.

Вредоносные компоненты доставляются с помощью документов, которые побуждают пользователей открыть их. Анализ таких документов-приманок дает подсказки о том, на кого может быть нацелена атака. Когда атаки направлены на коммерческие компании, документы-приманки, как правило, замаскированные под контракты или счета-фактуры.

Кроме этого, эксплойт использовался в атаках группы киберпреступников PowerPool. Вредоносный код был нацелен на уязвимость в Windows, а именно ALPC Local Privilege Escalation.

Как обеспечить защиту от эксплойтов?

Эксплойты часто являются исходной точкой для заражения системы вредоносными программами.

Для исправления ошибок, которые злоумышленники могут использовать в своих целях следует регулярно осуществлять обновление всех программ и операционной системы.

Также на устройствах рекомендуется установить надежное решение по безопасности, которое способно выявлять и блокировать вредоносное программное обеспечение, а также защищает от целенаправленных атак

на веб-браузеры, PDF-редакторы, почтовые клиенты и другие программы.

Обеспечьте защиту от современных киберугроз

ESET Smart Security PremiumПремиум-защита для опытных пользователей, которая основана на идеальном сочетании точности обнаружения, скорости работы и удобства в использовании.

ESET Smart Security PremiumПремиум-защита для опытных пользователей, которая основана на идеальном сочетании точности обнаружения, скорости работы и удобства в использовании.

Загрузить

Похожие темы

Компьютерный вирус

Программы-вымогатели

Брандмауэр

Вишинг

Спам

Социальная инженерия

Вредоносные программы

Эксплойты и наборы эксплойтов | Microsoft Learn

Twitter LinkedIn Facebook Адрес электронной почты

- Статья

- Чтение занимает 2 мин

Эксплойты используют преимущества уязвимостей в программном обеспечении. Уязвимость подобно уязвимости в программном обеспечении, которую вредоносные программы могут использовать для доступа к устройству. Вредоносные программы используют эти уязвимости, чтобы обойти меры безопасности компьютера, чтобы заражать устройство.

Уязвимость подобно уязвимости в программном обеспечении, которую вредоносные программы могут использовать для доступа к устройству. Вредоносные программы используют эти уязвимости, чтобы обойти меры безопасности компьютера, чтобы заражать устройство.

Как работают эксплойты и эксплойты

Эксплойты часто являются первой частью более крупной атаки. Злоумышленники сканируют устаревшие системы, содержащие критические уязвимости, которые затем используют путем развертывания целевых вредоносных программ. Эксплойты часто включают код оболочки, который представляет собой небольшие полезные данные вредоносных программ, используемые для скачивания дополнительных вредоносных программ из управляемых злоумышленниками сетей. Код оболочки позволяет злоумышленникам заражать устройства и организации.

Наборы эксплойтов — это более комплексные средства, содержащие коллекцию эксплойтов. Эти наборы проверяют устройства на наличие различных уязвимостей программного обеспечения и, если они обнаружены, развертывают дополнительные вредоносные программы для дальнейшего заражения устройства. Комплекты могут использовать эксплойты, предназначенные для различных программ, включая Adobe Flash Player, Adobe Reader, Internet Explorer, Oracle Java и Sun Java.

Комплекты могут использовать эксплойты, предназначенные для различных программ, включая Adobe Flash Player, Adobe Reader, Internet Explorer, Oracle Java и Sun Java.

Наиболее распространенный метод, используемый злоумышленниками для распространения эксплойтов и эксплойтов, — это веб-страницы, но эксплойты также могут поступать в сообщения электронной почты. На некоторых веб-сайтах неявно и неявно размещаются вредоносные коды и эксплойты в своей рекламе.

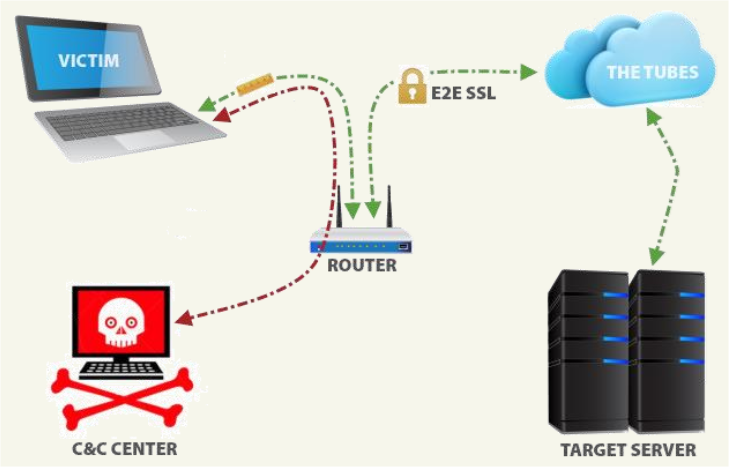

На приведенной ниже инфографике показано, как набор эксплойтов может попытаться использовать устройство после посещения скомпрометированного веб-страницы.

Рис. 1. Пример работы эксплойтов

Несколько важных угроз, включая Wannacry, используют уязвимость SMB CVE-2017-0144 для запуска вредоносных программ.

Примеры эксплойтов:

Angler / Axpergle

Нейтрино

Ядерного

Дополнительные сведения об эксплойтах см. в этой записи блога, в рамках совместной охоты с ESET.

Как мы именуем эксплойты

Мы классифицирует эксплойты в нашей encyclopedia вредоносных программ по целевой платформе. Например, Exploit:Java/CVE-2013-1489. А — это эксплойт, нацеленный на уязвимость в Java.

Проект с именем «Распространенные уязвимости и уязвимости (CVE)» используется многими поставщиками программного обеспечения безопасности. Проект присваивает каждой уязвимости уникальное число, например CVE-2016-0778. Часть «2016» относится к году, в который была обнаружена уязвимость. «0778» — это уникальный идентификатор для этой конкретной уязвимости.

Дополнительные сведения см. на веб-сайте CVE.

Защита от эксплойтов

Лучший способ предотвращения эксплойтов — поддерживать программное обеспечение вашей организации в актуальном состоянии. Поставщики программного обеспечения предоставляют обновления для многих известных уязвимостей, поэтому убедитесь, что эти обновления применяются ко всем устройствам.

Более общие советы см. в статье » Предотвращение заражения вредоносными программами».

Что такое эксплойт? Предотвращение эксплойтов

В этой статье объясняется, что такое эксплойт в кибербезопасности. Мы также приведем вам примеры эксплойтов и того, как хакеры могут использовать уязвимости в приложениях, сетях, операционных системах или оборудовании для атаки на систему. Кроме того, мы дадим советы, которые помогут вам снизить риск эксплойтов и защититься от эксплойтов.

Что такое эксплойт в кибербезопасности?

Эксплойт — это часть программного обеспечения, фрагмент данных или последовательность команд, которые используют ошибку или уязвимость в приложении или системе, чтобы вызвать непреднамеренное или непредвиденное поведение. Название происходит от английского глагола использовать , что означает «использовать что-то в своих интересах». По сути, это означает, что цель атаки страдает от конструктивного недостатка, который позволяет хакерам создавать средства для доступа к ней и использовать ее в своих интересах.

Пользователи часто игнорируют предупреждения безопасности от Apple, Adobe или Microsoft под тем предлогом, что у них нет времени или терпения для обновления программного обеспечения. Это подвергает их большему количеству кибератак, некоторые из которых более изощренные, чем другие. Когда вы не обновляете устаревший браузер или плагин, вы автоматически позволяете хакеру воспользоваться существующими и даже уже обнаруженными уязвимостями. Это дает хакеру полный доступ к данным и программному обеспечению, установленному на вашем устройстве. Эта киберугроза — не шутка. Такая атака может иметь очень серьезные последствия.

В идеальном мире приложения должны работать безупречно: никаких внезапных сбоев в процессе работы и никаких недостатков в их разработке. Однако в реальной жизни сложность программного обеспечения часто оставляет хакерам пространство для поиска недостатков и обращения их против пользователя. Им требуются месяцы или даже годы, чтобы исследовать внутреннюю работу очень популярных программных приложений и найти способы заставить их вести себя неожиданно. При первом обнаружении такая уязвимость называется эксплойтом нулевого дня — эксплойтом, который ранее не встречался и для которого у поставщика программного обеспечения нет готовых исправлений.

При первом обнаружении такая уязвимость называется эксплойтом нулевого дня — эксплойтом, который ранее не встречался и для которого у поставщика программного обеспечения нет готовых исправлений.

Временной интервал между первым использованием эксплойта и выпуском исправления для его исправления называется «окном уязвимости» и представляет собой период, в течение которого пользователь может быть атакован, но не может исправить использованную уязвимость. На подпольных форумах эксплойты нулевого дня продаются по цене от 10 000 до 500 000 долларов, в зависимости от уязвимой платформы и ее популярности на рынке.

Когда хакер «эксплуатирует» устройство, это означает, что такая ошибка или уязвимость в программном обеспечении были использованы в качестве оружия (т. е. сопряжены с вредоносным ПО) и активно доводятся до пользователя через веб-страницы или съемные носители.

Операционные системы не единственные жертвы. Эти типы атак нацелены на любое программное, аппаратное или электронное устройство, которое может загружать файлы из Интернета. Некоторыми из наиболее распространенных целей являются Microsoft Office, веб-браузеры, такие как Internet Explorer, медиаплееры, такие как Adobe Flash Player, Adobe Reader и неисправленные версии Oracle Java.

Некоторыми из наиболее распространенных целей являются Microsoft Office, веб-браузеры, такие как Internet Explorer, медиаплееры, такие как Adobe Flash Player, Adobe Reader и неисправленные версии Oracle Java.

Эксплойты бывают двух типов: локальные и удаленные. Локальные эксплойты более сложны, потому что они требуют предварительного доступа к системе, в то время как удаленные эксплойты манипулируют устройством, не требуя предварительного доступа к системе.

Как хакеры используют уязвимости для атаки на систему?

Чтобы обнаружить уязвимости и использовать их, хакеры должны сначала получить доступ к устройству. Для этого они используют простейший инструмент: социальную инженерию. Они будут манипулировать пользователем, чтобы открыть подозрительное электронное письмо или вложение, которое загружает специально созданный контент в уязвимый подключаемый модуль. После отображения содержимое обычно вызывает сбой приложения и непреднамеренную установку вредоносной полезной нагрузки без вмешательства пользователя.

Часто эксплойты объединяются в пакет эксплойтов — веб-приложение, которое исследует операционную систему, браузер и подключаемые модули браузера, ищет уязвимые приложения, а затем отправляет содержимое конкретного приложения пользователю.

Преступнику нетрудно обнаружить проблемы в системе. Уязвимости протоколов не сразу выявляются поставщиками или исследователями в области безопасности, поэтому к моменту выпуска исправления хакеры могут уже запустить атаку с использованием эксплойта нулевого дня. С атаками нулевого дня трудно бороться, и их частота увеличилась, потому что хакеры стали более опытными и действуют намного быстрее, чем в прошлом.

Примеры эксплойтов

Среди наиболее известных уязвимостей веб-безопасности: атаки с внедрением кода SQL, межсайтовый скриптинг, подделка межсайтовых запросов, неверный код аутентификации или неверные настройки безопасности. В целом эксплойты можно разделить на 2 основные категории: известные и неизвестные (или уязвимости нулевого дня).

Что такое эксплойт нулевого дня?

Уязвимости нулевого дня на сегодняшний день являются наиболее опасными, поскольку они возникают, когда программное обеспечение содержит критическую уязвимость безопасности, о которой поставщик не знает. Об уязвимости становится известно только тогда, когда обнаруживается, что хакер использует ее, отсюда и термин эксплойт нулевого дня. Как только такой эксплойт происходит, системы, на которых работает программное обеспечение, остаются уязвимыми для атаки до тех пор, пока поставщик не выпустит исправление для исправления уязвимости, и исправление не будет применено к программному обеспечению.

Что такое эксплуатация SQL-инъекций?

SQL-инъекция — это метод внедрения кода, используемый для атак на приложения, управляемые данными, при котором злонамеренные операторы SQL вставляются в поле ввода для выполнения (например, для передачи содержимого базы данных злоумышленнику). SQL-инъекция должна использовать уязвимость безопасности в программном обеспечении приложения, например, когда пользовательский ввод либо неправильно фильтруется для экранирующих символов строкового литерала, встроенных в операторы SQL, либо пользовательский ввод не является строго типизированным и неожиданно выполняется.

SQL-инъекция должна использовать уязвимость безопасности в программном обеспечении приложения, например, когда пользовательский ввод либо неправильно фильтруется для экранирующих символов строкового литерала, встроенных в операторы SQL, либо пользовательский ввод не является строго типизированным и неожиданно выполняется.

Поскольку уязвимость SQL Injection может затронуть любой веб-сайт или веб-приложение, использующее базу данных на основе SQL, эта уязвимость является одной из старейших, наиболее распространенных и наиболее опасных уязвимостей веб-приложений.

Чтобы выполнить вредоносные SQL-запросы к серверу базы данных, злоумышленник должен сначала найти входные данные в веб-приложении, которые включены в SQL-запрос.

Чтобы атака с внедрением SQL-кода могла иметь место, уязвимый веб-сайт должен напрямую включить пользовательский ввод в оператор SQL. Затем злоумышленник может вставить полезную нагрузку, которая будет включена как часть SQL-запроса и запущена на сервере базы данных.

Что такое эксплойт обхода каталога?

Атака с обходом каталога/пути (также известная как атака «точка-точка-слэш») — это эксплойт HTTP, который позволяет злоумышленнику получить доступ к файлам, каталогам и командам с ограниченным доступом, которые находятся за пределами корневого каталога веб-сервера. Атаки обхода каталога выполняются через веб-браузеры. Злоумышленник может манипулировать URL-адресом таким образом, что веб-сайт обнаружит закрытые файлы на веб-сервере.

Этот тип эксплойта обязан своим названием тому факту, что злоумышленник использует последовательность специальных символов «../» для выхода из корня веб-документа или альтернативные кодировки последовательности «../» для обхода фильтров безопасности и доступа к файлам. или каталоги, которые находятся за пределами корневого каталога.

Злоумышленники могут изменять важные файлы, такие как программы или библиотеки, загружать файлы паролей, раскрывать исходный код веб-приложения или выполнять мощные команды на веб-сервере, что может привести к полной компрометации веб-сервера.

Как предотвратить атаки эксплойтов

Эксплойты, с которыми мы сталкиваемся сегодня, более агрессивны и распространяются по системе за считанные минуты, по сравнению с теми, что были в начале 90-х, которые были медленнее и пассивнее из-за отсутствия подключение к интернету. Теперь наборы эксплойтов широко доступны для покупки в Даркнете, как и другие вредоносные программы, превращая любого новичка в скрипты в настоящего махинатора.

Проблема эксплойтов в том, что они являются частью более сложной атаки, что делает их неприятными. Они никогда не приходят одни и всегда заражают ваше устройство каким-либо вредоносным кодом.

Хотя специалисты по безопасности и поставщики работают вместе, чтобы как можно быстрее обнаруживать уязвимости и выпускать исправления для их устранения, они не всегда могут защитить пользователей от эксплойтов нулевого дня. Хуже того, они не могут защитить пользователей от их собственной небрежности. Вы можете взять дело в свои руки и всегда делать резервную копию своих данных, избегать слабых паролей и постоянно обновлять все программное обеспечение. Никогда не запускайте уязвимые версии плагинов, браузеров или медиаплееров. Помните, что любая минута, которую вы «тратите впустую» на обновление операционной системы, сэкономит вам часы обслуживания компьютера в случае аварии.

Никогда не запускайте уязвимые версии плагинов, браузеров или медиаплееров. Помните, что любая минута, которую вы «тратите впустую» на обновление операционной системы, сэкономит вам часы обслуживания компьютера в случае аварии.

Поскольку эксплойты могут распространяться через электронные письма и взломанные веб-страницы, будьте бдительны и следите за тем, что вы нажимаете. Брандмауэр вашего компьютера и программное обеспечение безопасности должны стать хорошим началом для защиты первого уровня, но помните, что все еще существует высокий риск эксплойтов нулевого дня.

Что такое эксплойт? | UpGuard

Эксплойт – это часть программного обеспечения, данных или последовательности команд, которые используют уязвимость, чтобы вызвать непреднамеренное поведение или получить несанкционированный доступ к конфиденциальным данным.

После выявления уязвимостей они публикуются в Common Vulnerabilities and Exposures (CVE).

CVE — это бесплатный словарь уязвимостей, предназначенный для повышения глобальной кибербезопасности и киберустойчивости путем создания стандартизированного идентификатора для данной уязвимости или воздействия.

Как работают эксплойты?

Эксплойты используют недостатки безопасности в операционной системе, программном обеспечении, компьютерной системе, устройстве Интернета вещей (IoT) или другие уязвимости безопасности.

После использования эксплойта он часто становится известен разработчикам программного обеспечения уязвимой системы или программного обеспечения, часто исправляется с помощью патча и становится непригодным для использования.

Вот почему многие киберпреступники, а также военные или правительственные учреждения не публикуют эксплойты CVE, а предпочитают держать их в секрете.

Когда это происходит, уязвимость называется уязвимостью нулевого дня или эксплойтом нулевого дня.

Одним из известных примеров того, как правительственное агентство (АНБ) решило сохранить конфиденциальность уязвимости в программном обеспечении, является EternalBlue.

EternalBlue использовал устаревшие версии операционной системы Microsoft Windows, в которых использовалась устаревшая версия протокола Server Message Block (SMB).

Киберпреступники разработали червя-вымогателя WannaCry, который использовал EternalBlue и распространился на более чем 200 000 компьютеров в 150 странах с ущербом от сотен миллионов до миллиардов долларов до того, как EternalBlue был исправлен.

Несмотря на то, что разработчики программного обеспечения выпустили исправление для исправления EternalBlue, эта известная уязвимость по-прежнему представляет собой серьезную угрозу кибербезопасности из-за плохого принятия исправления пользователями.

Какие существуют типы эксплойтов?

Эксплойты можно разделить на пять широких категорий:

- Аппаратное обеспечение: Плохое шифрование, отсутствие управления конфигурацией или уязвимость прошивки.

- Программное обеспечение: Нарушения безопасности памяти (переполнение буфера, избыточное чтение, висячие указатели), ошибки проверки ввода (внедрение кода, межсайтовый скриптинг (XSS), обход каталогов, внедрение электронной почты, атаки на форматные строки, внедрение заголовков HTTP, Разделение ответов HTTP, внедрение SQL), ошибки путаницы привилегий (кликджекинг, подделка межсайтовых запросов, атака отказов FTP), условия гонки (гонки символических ссылок, ошибки времени проверки и времени использования), побочный канал атаки, атаки по времени и сбои пользовательского интерфейса (обвинение жертвы, условия гонки, усталость предупреждений).

- Сеть: Незашифрованные линии связи, атаки «человек посередине», захват домена, опечатка, плохая безопасность сети, отсутствие аутентификации или пароли по умолчанию.

- Персонал: Плохая политика и процесс найма, отсутствие обучения по вопросам безопасности, плохое соблюдение политики информационной безопасности, плохое управление паролями или попадание в распространенные социальные инженерные атаки, такие как фишинг, целевой фишинг, предлог, ловушка меда, смишинг, водяная скважина или китобойный промысел.

- Физическое местонахождение: Плохая физическая безопасность, скрытность и отсутствие контроля доступа с помощью карт-ключей.

В каждой из этих категорий мы можем разделить уязвимости на две группы: известные уязвимости и эксплойты нулевого дня:

- Известные уязвимости: Эксплойты, о которых знают и задокументировали исследователи безопасности.

Эксплойты, нацеленные на известные уязвимости, часто уже исправлены, но все еще остаются реальной угрозой из-за медленного исправления.

Эксплойты, нацеленные на известные уязвимости, часто уже исправлены, но все еще остаются реальной угрозой из-за медленного исправления. - Эксплойты нулевого дня: Уязвимости, о которых не сообщалось общественности и которые не были перечислены в CVE. Это означает, что киберпреступники обнаружили эксплойт до того, как разработчики смогли выпустить исправление, а в некоторых случаях разработчик может даже не знать об уязвимости.

Как происходят эксплойты?

Существует несколько способов использования эксплойтов:

- Удаленные эксплойты: Работает по сети и использует уязвимость без предварительного доступа к уязвимой системе.

- Локальные эксплойты: Требует предварительного доступа к уязвимой системе и увеличивает привилегии злоумышленника по сравнению с правами, предоставленными администратором безопасности.

- Клиентские эксплойты: Эксплойты против клиентских приложений существуют и обычно состоят из модифицированных серверов, которые отправляют эксплойт при доступе с клиентского приложения.

Они также могут требовать взаимодействия со стороны пользователя и полагаться на методы социальной инженерии, такие как фишинг или целевой фишинг, для распространения или рекламного ПО.

Они также могут требовать взаимодействия со стороны пользователя и полагаться на методы социальной инженерии, такие как фишинг или целевой фишинг, для распространения или рекламного ПО.

Как правило, эксплойты предназначены для нарушения конфиденциальности, целостности или доступности (триада ЦРУ) программного обеспечения или системы.

Многие киберпреступники из-за этого нацеливаются на несколько векторов атак, сначала получая ограниченный доступ, а затем используя вторую уязвимость для повышения привилегий, пока они не получат root-доступ.

Вот почему те, кому поручено защищать информационную безопасность, сетевую безопасность и безопасность данных, должны применять глубокую защиту.

Например, злоумышленник может нарушить конфиденциальность компьютера, установив на него вредоносное ПО, целостность веб-страницы, внедрив вредоносный код в веб-браузер, или доступность, выполнив распределенную атаку типа «отказ в обслуживании» (DDoS). ботнетом троянов.

Что такое набор эксплойтов?

Набор эксплойтов — это программа, которую злоумышленники могут использовать для запуска эксплойтов против известных уязвимостей в обычно устанавливаемом программном обеспечении, таком как Adobe Flash, Java и Microsoft Silverlight.

Типичный набор эксплойтов содержит консоль управления, уязвимости, нацеленные на различные приложения, и несколько подключаемых модулей, облегчающих запуск кибератаки.

Благодаря автоматическому характеру наборы эксплойтов являются популярным методом распространения различных типов вредоносных программ и получения прибыли. Создатели наборов эксплойтов могут предлагать свой набор эксплойтов в качестве услуги или разовой покупки.

Как снизить риск эксплойтов?

Ваша организация может снизить риск эксплойтов, устанавливая все исправления программного обеспечения, как только они будут выпущены, обеспечивая осведомленность о кибербезопасности и обучение OPSEC и инвестируя в программное обеспечение безопасности, такое как антивирус, автоматическое обнаружение утечек учетных данных и обнаружение раскрытия данных.

Также стоит понимать безопасность облачных вычислений, так как система безопасности S3 изначально имеет недостатки.

Другим часто упускаемым вектором атаки, представляющим значительный риск для кибербезопасности, являются сторонние поставщики.

Ваши поставщики, обрабатывающие конфиденциальные данные (например, защищенную медицинскую информацию (PHI), личную информацию (PII) или биометрические данные), могут стать объектами корпоративного шпионажа или кибератак, если их кибербезопасность хуже, чем у вашей организации.

Управление рисками поставщиков становится все более важной частью управления информационными рисками. Инвестируйте в разработку надежной сторонней системы управления рисками, политики управления поставщиками и процесса оценки рисков кибербезопасности.

Спросите текущих и потенциальных поставщиков об их отчете о гарантии SOC 2 и избегайте поставщиков, которые не соответствуют вашим стандартам безопасности.

Риск третьей стороны и риск четвертой стороны лежат в основе многих нарушений данных и утечек данных. Стоимость утечки данных с участием третьих лиц достигает в среднем 4,29 млн долларов США, поэтому стоит предотвратить утечку данных.

Стоимость утечки данных с участием третьих лиц достигает в среднем 4,29 млн долларов США, поэтому стоит предотвратить утечку данных.

Если у вас небольшая группа безопасности, рассмотрите автоматизацию управления рисками поставщиков.

Короче говоря, сосредоточьтесь на предотвращении эксплойтов, а не на их исправлении. Даже если вы признаете, что подверглись нападению, атрибуция IP и цифровая криминалистика не всегда смогут дать вам ответы.

Какие примеры эксплойтов?

В 2016 году Yahoo объявила об утечке более 1 миллиарда учетных записей пользователей, что сделало эту утечку данных одной из самых крупных за всю историю. Злоумышленники смогли получить доступ, потому что Yahoo использовала слабый и устаревший алгоритм хеширования под названием MD5.

Другим известным примером является крипто-червь-вымогатель WannaCry, который использовал уязвимость EternalBlue. EternalBlue был украден и разглашен группой The Shadow Brokers за несколько месяцев до атаки.