Защита от DDoS-атак. DDoS Protection сайта и серверов от МегаФон.

- Частным клиентам

- Корпоративным клиентам

- Инвесторам и прессе

- Интернет-магазин

Все сайты

- Частным клиентам

- Корпоративным клиентам

- Инвесторам и прессе

- Интернет-магазин

Ростов-на-Дону (Ростовская область)

Москва и область Санкт-Петербург и область Алтайский край Амурская область Архангельская область Астраханская область Белгородская область Брянская область Владимирская область Волгоградская область Вологодская область Воронежская область Еврейская автономная область Забайкальский край Ивановская область Иркутская область Калининградская область Калужская область Камчатский край Кемеровская область Кировская область Костромская область Краснодарский край Красноярский край Курганская область Курская область Липецкая область Магаданская область Мурманская область Н.

Регион не найден

Ваш домашний регион — Москва и область?

Да

Изменить регион

Поддержка работы онлайн-ресурсов для сохранения непрерывности бизнеса. Многоуровневая защита сайтов и серверов от DDoS-атак мощностью до 300 Гбит/с

Многоуровневая защита сайтов и серверов от DDoS-атак мощностью до 300 Гбит/с

Узнать больше

от 4000 ₽ в месяц

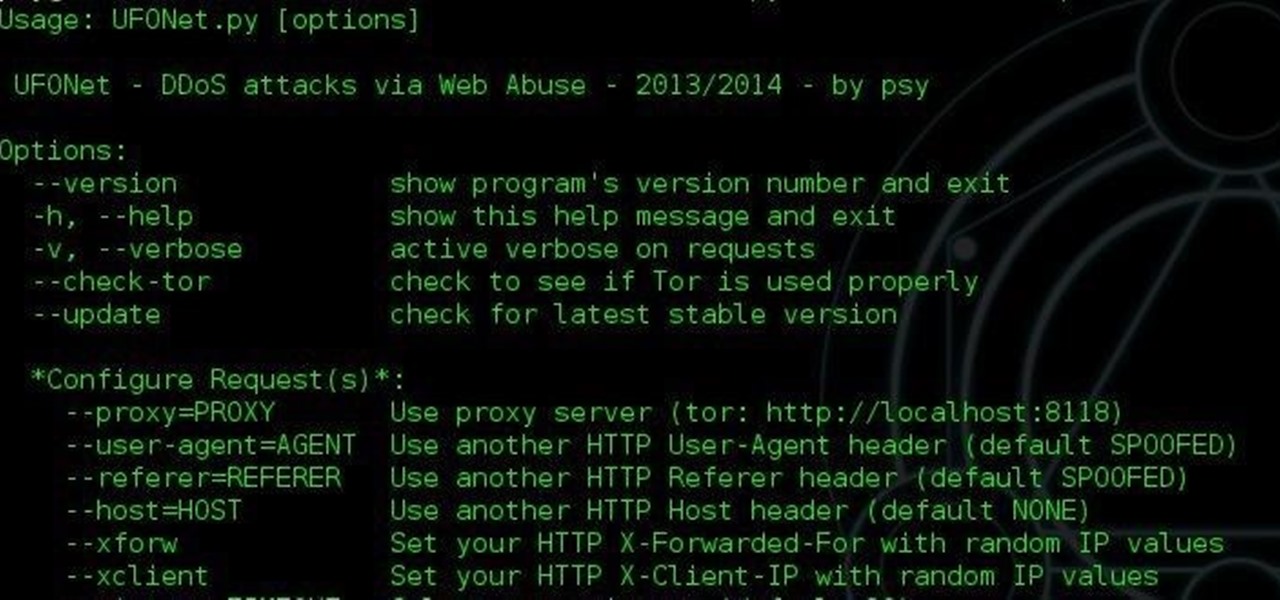

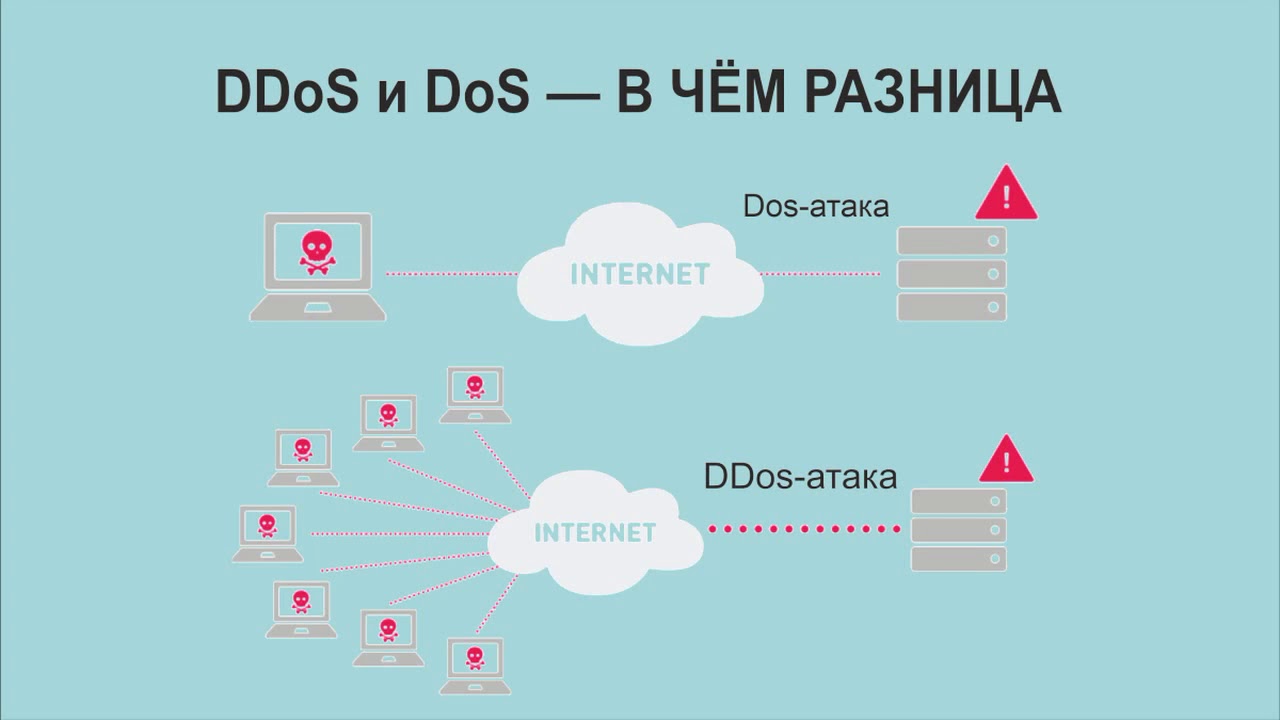

DDoS от англ. Distributed Denial of Services

Как услуга поможет бизнесу

Постоянный доступ для пользователей

Под успешной DDoS-атакой ваши онлайн-ресурсы становятся недоступными для клиентов и партнёров. Вы теряете пользователей и клиентов, а следовательно, время и деньги. С защитой сайт будет работать стабильно, даже если вы под атакой.

Скорость подключения

Внедрение защиты от DDoS-атак занимает всего несколько часов и не требует выделенных специалистов на вашей стороне или покупки и установки дорогостоящего оборудования.

Преимущества DDoS защиты МегаФон

Отражение крупномасштабных атак ёмкостью до 300 Гбит/с

Технологии ведущих компаний в сфере защиты от DDoS-атак — Arbor Networks и «Гарда Технологии»

Автоматическая фильтрация трафика в течение 5-15 секунд после начала атаки

Защита от современных типов атак как на сетевом уровне, так и на уровне приложений

Стабильная защита ресурсов без снижения производительности

Выделенная служба мониторинга и реагирования, работающая в режиме 24/7

Автоматическое отражение атак без покупки и установки нового оборудования

Ежедневное обновление базы угроз системой ATLAS на основе глобальных данных

Отечественное ПО, сертифицированное ФСТЭК России

От каких атак вы защищены

Защита от атак на 3-7 уровнях OSI. Блокируются как масштабные атаки, вызывающие

перегрузку пропускной системы, так

и точечные атаки на приложения.

Блокируются как масштабные атаки, вызывающие

перегрузку пропускной системы, так

и точечные атаки на приложения.

- Флуд-атаки

- Атаки с усилением

- «Медленные» атаки

Атаки, переполняющие каналы связи за счёт отправки большого числа запросов, не приводящих к установке соединения и создающих очередь «полуоткрытых соединений».

Сервер

перестаёт отвечать,

и создание новых

подключений невозможно.

Сервер

перестаёт отвечать,

и создание новых

подключений невозможно.Развернуть

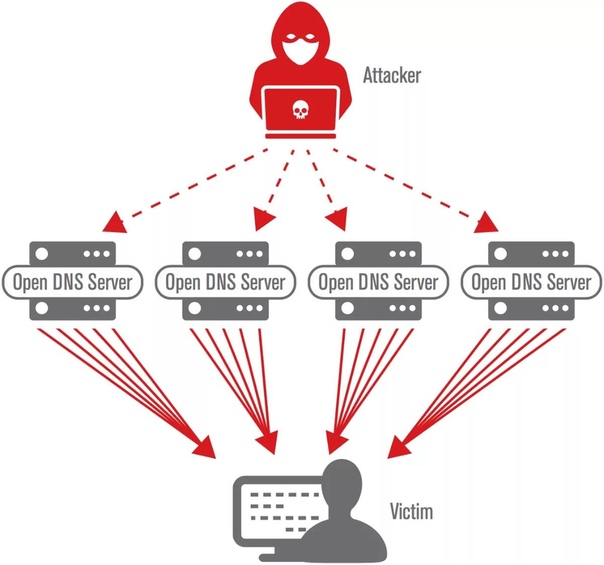

Атаки с использованием эффекта усиления (амплификатора) для увеличения мощности. Даже небольшими ресурсами злоумышленник способен нанести значительный ущерб системам.

Развернуть

Атаки, суть которых — отправка большого числа запросов, которые очень медленно обрабатываются. Каждый запрос задействует большое число ресурсов сервера, препятствуя обработке запросов других пользователей.

Развернуть

Нам доверяют

Сфера компании

Музеи

Государственный Эрмитаж

Сфера компании

Банки

Банк Санкт-Петербург

Сфера компании

Массовые мероприятия

Газпром Арена

Сфера компании

Банки

ХОУМ КРЕДИТ БАНК

Сфера компании

Банки

Промсвязьбанк

Сфера компании

Банки

Банк «Открытие»

Примеры использования

- Интернет-магазины

- Медиаресурс

- Провайдеры

Часто задаваемые вопросы

Для подключения услуги Защита от DDoS-атак вам необходимо оставить заявку

на нашем сайте,

и сотрудник МегаФон с вами свяжется и предоставит подробную информацию.

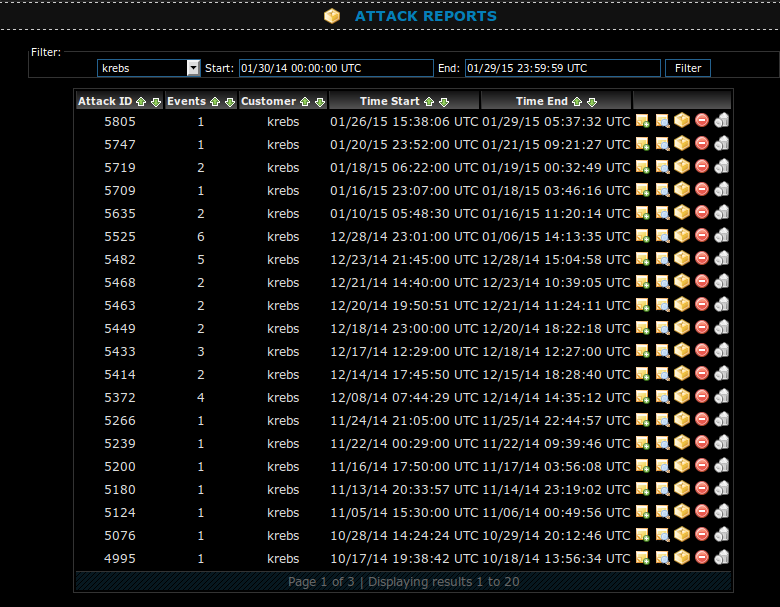

Вам будет предоставлен доступ в личный кабинет, где вы сможете наблюдать за статистикой и аналитикой отражённых атак. Раз в неделю мы можем присылать вам отчёты об атаках, а если мы обнаружим аномалии в трафике, мы вас мгновенно оповестим.

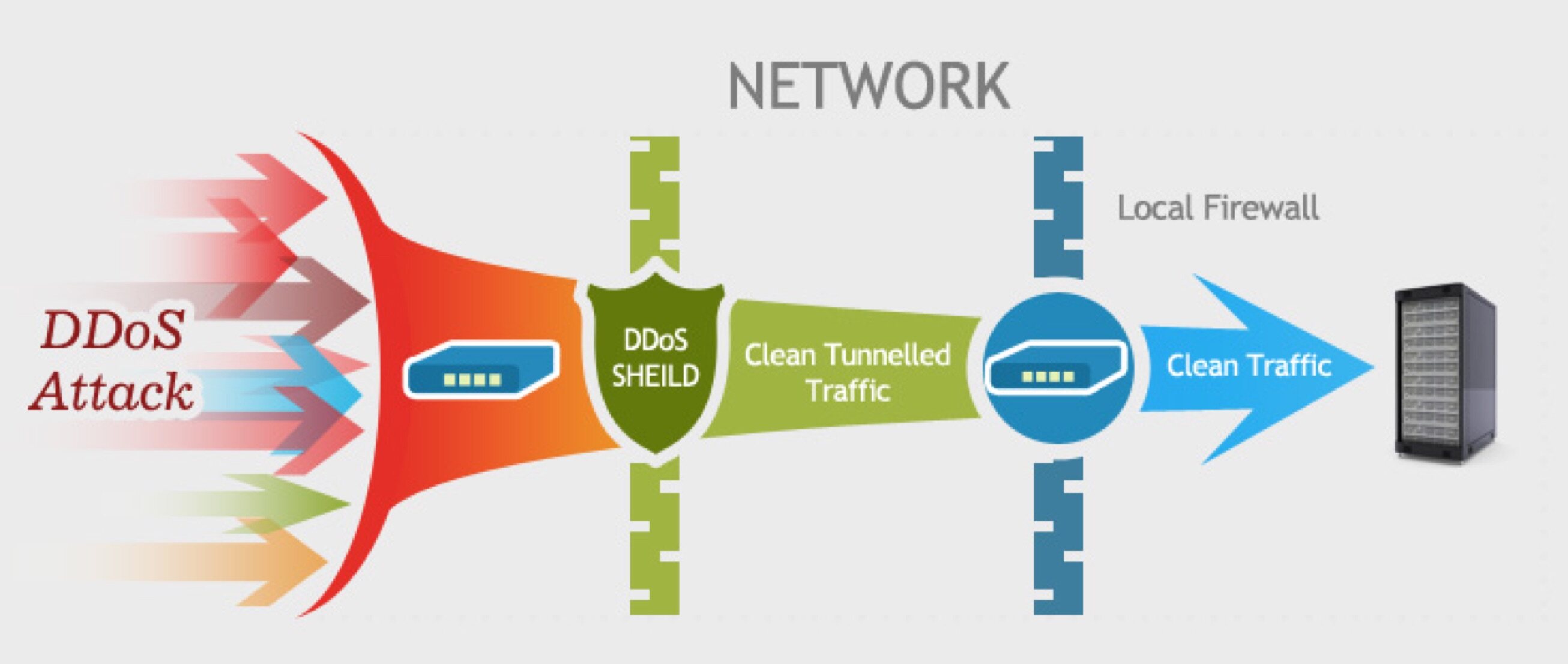

Наши системы собирают информацию

о трафике на границе

и внутри сети МегаФона.

Мы анализируем сотни

параметров, которые могут

сигнализировать о том, что на ваши онлайн-ресурсы началась

DDoS-атака. При срабатывании

специальных триггеров трафик

перенаправляется на наш

центр очистки

и возвращается

к вашему серверу уже

в отфильтрованном виде.

В случае сложных

многовекторных атак наша служба

реагирования создает специальные

правила фильтрации, чтобы

максимально обезопасить

инфраструктуру

от злоумышленников

и сохранить доступность

веб-сайта для легитимных

пользователей.

В автоматическом режиме подавление атаки начинается через 5-15 секунд после обнаружения. В ручном режиме — до 1 минуты.

Необходимо оповестить об этом своего аккаунт-менеджера или обратиться в выделенную службу поддержки по услуге защиты от DDoS-атак.

Мы не предоставляем сервис расследования, но можем выгрузить лог-файлы, если необходимо передать их в спецслужбы для анализа.

Услуга Защиты от DDoS-атак предоставляется на интернет-канале любого провайдера.

Стоимость формируется с учетом ряда параметров, для предоставления расчета ежемесячного платежа

необходимо оставить заявку на нашем сайте.

Срок подключения услуги от 1-го рабочего дня с даты подписания договорных документов.

как защитить сайт, если нападают не на него

Владимир Завертайлов основатель и руководитель Scrum-студии «Сибирикс»В марте 2021 года на DNS-серверы крупного российского регистратора доменов и хостера nic.ru совершили несколько DDoS-атак. Пользователи не могли получить доступ к сайтам, использующим ns-серверы регистратора. Сайт nic.ru на время тоже вышел из строя и выдавал ошибку 502. Владимир Завертайлов, основатель и руководитель Scrum-студии «Сибирикс», рассказал, как вернуть сайт, который оказался недоступен, и защитить его от таких атак в будущем.

Читайте «Хайтек» в

Как атакуют сайты

DNS (Domain Name System, «система доменных имен») — это старая и стандартная служба интернета. Большинство компаний, которые продают домены, предоставляют и услугу делегирования DNS.

Большинство компаний, которые продают домены, предоставляют и услугу делегирования DNS.

Во время DDoS-атак хакеры искусственно подвергают серверы огромному количеству запросов. Если провайдер подвергается DDoS-атаке, его DNS-служба может перестать работать, как произошло с Nic.ru. Службы DNS преобразуют доменное имя сайта в IP-адрес, по которому браузер пользователя загружает с сервера содержимое этого сайта. Если сервер не успевает обрабатывать запросы, сайты пользователей и корпоративная почта, размещенная на домене, перестают работать.

RU-CENTER (nic.ru) является одним из крупнейших регистраторов доменных имен в России. По состоянию на начало марта 2022 года он обслуживал 6,11% всех доменов в зоне . RU. Поэтому у большой доли владельцев доменных имен NS были именно там.

RU. Поэтому у большой доли владельцев доменных имен NS были именно там.

24 марта на серверы RU-CENTER обрушились крупные DDoS-атаки, в результате которых около 400 пользователей перенесли NS своих сайтов к другим регистраторам.

Кто производит атаки на серверы и зачем?

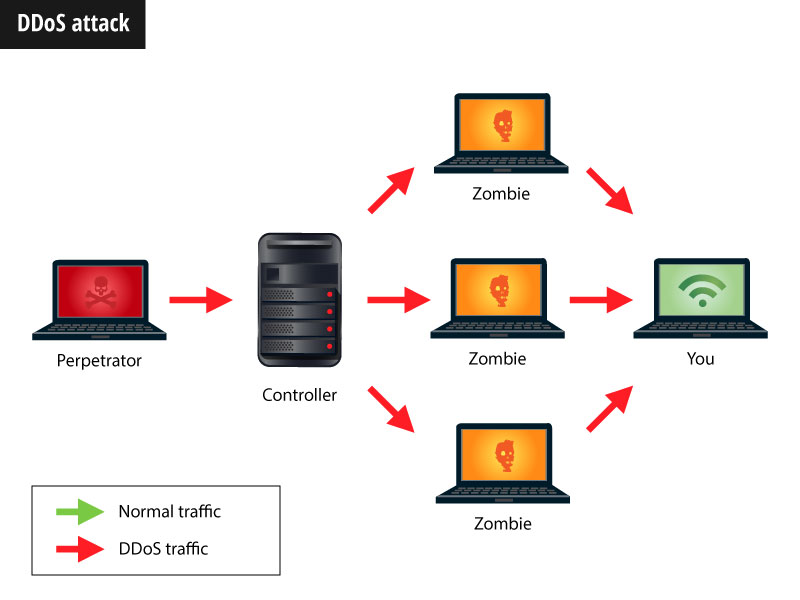

- Чаще всего DDos-атаки направляют на сайты органов власти, подведомственные учреждения и крупные компании. Это протест, цель которого — привлечь внимание общественности. Количество DDoS-атак на сайты государственных структур и компаний России с 23 февраля выросло больше чем в 30 раз.

- DDoS-атаку можно использовать как инструмент подавления конкуренции. Конкурирующая компания может атаковать сервис, чтобы нанести морально-материальный урон компании, снизить продажи и ограничить трафик.

- Вымогательство — хакерский метод зарабатывания денег.

Злоумышленник попросит оплату за прекращение атак на сайт.

Злоумышленник попросит оплату за прекращение атак на сайт.

- Менее редкие и опасные случаи — когда начинающие хакеры взламывают сайты, чтобы научиться.

Примеры наиболее массовых атак:

- 2007 год. В течение трех недель правительственные учреждения Эстонии подвергались кибератаке, в результате которой сильно пострадала сфера торговли.

- 2012 год. Атака на шесть крупных американских банков мощностью в 60 Gbps.

- 2017. Google атаковали предположительно ботнетами китайского правительства. Мощность атаки — 2,5 Tbps.

Крупнейшей в Рунете считают атаку, совершенную на Яндекс в 2021 году, — ее скорость составила 21,8 млн запросов в секунду. Атаку реализовали через ботнет, маскирующийся под обычных пользователей.

Как обезопасить сайт от атак

Чтобы DDoS-атаки не убивали резолвинг (поиск соответствий IP и доменных имен), нужно использовать не менее двух NS-серверов. У основного сервера (Master) будет прописана конфигурация для поиска IP-адреса конкретного имени. Вспомогательные серверы (Slave) подтянут эту информацию к себе и передадут ее, когда основной сервер будет недоступен.

У основного сервера (Master) будет прописана конфигурация для поиска IP-адреса конкретного имени. Вспомогательные серверы (Slave) подтянут эту информацию к себе и передадут ее, когда основной сервер будет недоступен.

Размещайте master- и slave-серверы как минимум в разных подсетях, а лучше — у разных провайдеров и даже в разных частях света.

Если вовремя обезопасить сайт не удалось и он оказался недоступен впоследствии DdoS-атаки на провайдера ваших NS-серверов, рекомендую сделать резервные NS в нескольких независимых организациях и в разных подсетях — например, Google или Яндекса. Как перенести домен с nic.ru на Яндекс, вы можете узнать из нашей инструкции.

Что в итоге

С каждым днем количество DDoS-атак растет и все больше сайтах оказываются незащищенными. Перенос DNS-домена на другие серверы — не панацея, но один из самых действенных способов защитить ресурсы.

Читать далее:

Ядерному синтезу больше не нужны миллионы градусов: как работает новый метод

Ученые установили, что горожане ориентируются в пространстве хуже жителей села

Геном человека впервые полностью расшифровали

Защита от DDoS-атак Cloudflare

Узнать большеЧто такое DDoS-атаки? Подробнее читайте в нашем Учебном центре.

Что такое DDoS?Высоко оцененная защита от DDoS-атак в Интернете, приложениях и сети

- ЛИДЕР в решениях Forrester Wave™ по предотвращению DDoS-атак 2021 года 1

- Cloudflare получила самые высокие оценки по сравнению с 6 другими поставщиками DDoS-атак из 23 критерии в Gartner, 2020 г.

, «Сравнение решений для центров очистки облаков от DDoS-атак»

, «Сравнение решений для центров очистки облаков от DDoS-атак»

Просмотреть все DDoS-услуги

Нужно больше, чем просто защита от DDoS-атак? Поговорите с экспертом!

Службы DDoS Cloudflare:

- Защита веб-сайтов от DDoS — Веб-службы (L7): неограниченные и бесплатные во всех планах обслуживания приложений веб-сайтов Cloudflare.

- Защита приложений от DDoS-атак — Spectrum (L4): обратный прокси-сервер, услуга с оплатой по мере использования для всех приложений TCP/UDP (игры, VOIP и т. д.).

- Сетевая защита от DDoS-атак — Magic Transit (L3): для локальных, облачных и гибридных сетей. Объедините защиту от DDoS-атак, ускорение трафика и многое другое.

Лидер в отрасли

Cloudflare назван «Лидером»

Решения Forrester Wave™ для предотвращения DDoS-атак, первый квартал 2021 г.

край вспышки сеть как убедительный способ защиты и доставки приложений».

Поддержка 24/7/365 через чат, электронную почту и телефон

Поддержка в режиме 24/7/365 через чат, электронную почту и телефон

Поддержка по телефону, чату и электронной почте со средним временем ответа 15 минут. По критически важным вопросам бизнеса корпоративные клиенты имеют доступ к нашей круглосуточной горячей линии экстренной поддержки по телефону.

100% гарантия безотказной работы с 25-кратным возмещением SLA

100% гарантия безотказной работы с 25-кратным возмещением SLA

В редких случаях простоя корпоративные клиенты получают 25-кратный кредит в счет ежемесячной платы пропорционально соответствующему количеству сбоев и затронутых клиентов .

Предсказуемая фиксированная цена для продуктов на основе использования

Предсказуемая фиксированная цена для продуктов на основе использования

Только корпоративные клиенты могут договариваться о фиксированной цене на Argo, ограничение скорости, Workers, балансировку нагрузки, Live Stream и многое другое.

Расширенные элементы управления кэшем

Расширенные элементы управления кэшем

Корпоративные клиенты имеют более низкие TTL и могут очищать кэш по тегу или хосту.

Управление ботами

Управление ботами

Используйте возможности сети Cloudflare для интеллектуального управления трафиком ботов в вашем приложении, чтобы предотвратить заполнение учетных данных, накопление инвентаря, очистку контента и другие виды мошенничества.

Доступ к необработанным журналам

Доступ к необработанным журналам

Управляйте своими данными и выполняйте собственную аналитику, используя необработанные данные журналов из веб-ресурсов в сети Cloudflare.

Аналитика брандмауэра

Аналитика брандмауэра

Понимание влияния вашей конфигурации WAF. Аналитика брандмауэра позволяет узнать, эффективно ли правило, иллюстрируя его влияние в удобном для восприятия формате.

Доступ на основе ролей

Доступ на основе ролей

Обеспечьте доступ на основе ролей во всей организации. Каждому пользователю предоставляется набор разрешений, индивидуальные ключи API и дополнительная двухфакторная аутентификация.

Каждому пользователю предоставляется набор разрешений, индивидуальные ключи API и дополнительная двухфакторная аутентификация.

Приоритизация сети

Приоритизация сети

Ресурсы корпоративной сети размещаются на выделенных диапазонах IP-адресов Cloudflare, обеспечивая приоритетную маршрутизацию и защиту для обеспечения максимальной скорости и доступности.

Есть вопросы?

Звоните в отдел продаж по телефону: +1 (650) 319 8930

Свяжитесь с отделом продаж

Отправляя эту форму, вы соглашаетесь получать информацию от Cloudflare, связанную с нашими продуктами, событиями и специальными предложениями. Вы можете отписаться от таких сообщений в любое время. Мы никогда не продаем ваши данные и ценим ваш выбор конфиденциальности. Пожалуйста, ознакомьтесь с нашей Политикой конфиденциальности для получения информации.

Нужна поддержка? Щелкните здесь

Аналитические отчеты и источники:

- 2022 Gartner® Magic Quadrant™ для защиты веб-приложений и API (WAAP) — прочитать отчет

- 2023 Gartner® Magic Quadrant™ для Security Service Edge (SSE) — прочитать отчет

- Gartner Peer Insights «Voice of the Customer»: Global CDN, 28 апреля 2022 г.

— прочитать отчет

— прочитать отчет - Компас лидерства KuppingerCole для ZTNA, 2022 г. — прочитать отчет

- 2022 IDC MarketScape for Worldwide Commercial Content Delivery Network Services Assessment Vendor Assessment 2022 (doc #US47652821, март 2022 г.) — прочитать отчет

- Gartner Peer Insights «Voice of the Customer»: защита веб-приложений и API, 22 марта 2022 г. — Читать отчет

- The Forrester Wave™: решения по предотвращению атак DDoS, первый квартал 2021 г. — прочитать отчет

Gartner не поддерживает каких-либо поставщиков, продукты или услуги, представленные в этом содержимом, и не дает никаких явных или подразумеваемых гарантий в отношении этого содержимого, его точности или полноты, включая любые гарантии товарного состояния или пригодности для определенной цели.

Gartner не поддерживает каких-либо поставщиков, продукты или услуги, представленные в этом содержимом, и не дает никаких явных или подразумеваемых гарантий в отношении этого содержимого, его точности или полноты, включая любые гарантии товарного состояния или пригодности для определенной цели.Отдел продаж

- Связаться с отделом продаж:

- +1 (650) 319 8930

Начало работы

Разработчики

Поддержка

Компания

Как узнать, подвергаетесь ли вы DDoS-атаке (10 Признаки и симптомы)

В настоящее время термин DDoS вызывает учащение пульса у большинства веб-мастеров. Хотя многие точно не знают, что такое DDoS-атака, они могут быть знакомы с последствиями DDoS-атак: чрезвычайно вялым, закрытым или нефункциональным веб-сайтом.

В этой статье мы сосредоточимся на том, как узнать, подверглись ли вы DDoS-атаке, как обнаружить отказ в обслуживании и как защитить свой веб-сайт от будущих DDoS-атак.

Содержание:

- Что такое DDoS-атака?

- Как узнать, подвергаетесь ли вы DDoS-атаке

- Это законный трафик или DDoS-атака?

- Живой пример сайта, подвергшегося DDoS-атаке

- 5 шагов, чтобы остановить DDoS-атаку

- Что происходит в результате DDoS-атаки?

- Как защитить свой сайт от DDoS?

Что такое DDoS-атака?

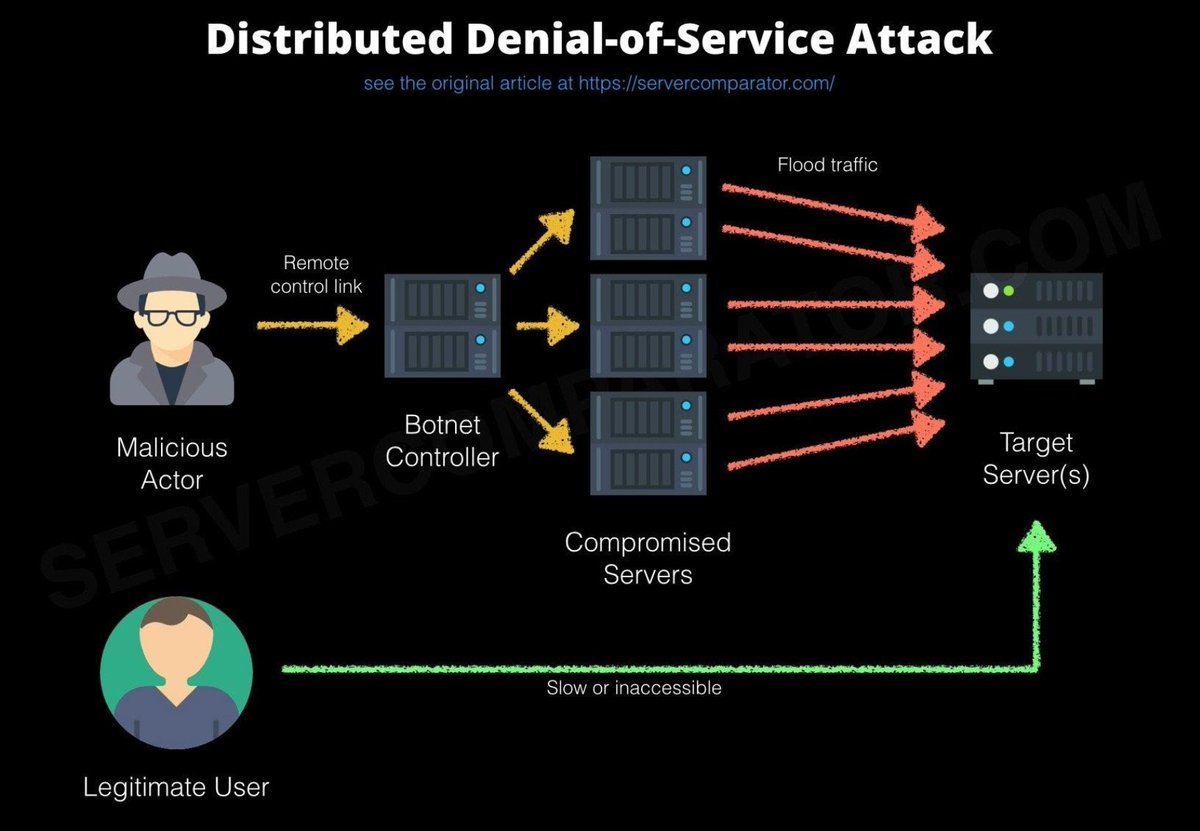

DDoS расшифровывается как Распределенный отказ в обслуживании . Как следует из названия, DDoS-атака — это злонамеренная попытка нарушить работу службы или повредить ее, перегрузив системные ресурсы трафиком .

На базовом уровне DDoS-атаки — это что-то вроде пробки на оживленном перекрестке — если сразу приходит достаточно трафика, то большой затор превращается в пробку, и никто не может проехать на другую сторону.

На какие службы нацелены DDoS-атаки?

Атаки типа «отказ в обслуживании» могут быть нацелены на широкий спектр услуг, в том числе:

- веб-сайт

- интернет-провайдер (ISP)

- фондовый рынок Nasdaq

- зонд НАСА

- игровой сервер

Практически все, что связано с Интернетом, является потенциальной целью для DDoS.

То же самое относится и к источнику DDoS-атак: распространенными виновниками являются взломанные веб-серверы и устройства «интернета вещей», такие как интеллектуальные устройства, маршрутизаторы и даже камеры видеонаблюдения.

Причины могут быть случайными или преднамеренными. Но вокруг предложения DDoS-атак в качестве услуги выросла крупная криминальная индустрия. Существует рынок атак на сайты, включая конкурентов, стремящихся запятнать чужую репутацию, и тех, кто отказывается от присутствия в Интернете по политическим мотивам.

DDoS-атака работает следующим образом: злоумышленник использует несколько компьютеров в Интернете (или то, что называется «ботнетом»). Эти машины отправляют большой объем поддельного трафика в виде запросов на целевой сайт, пытаясь перегрузить ресурсы сервера и вывести сайт из строя.

Существует много типов и размеров DDoS-атак, и они могут быть разрушительными независимо от их размера. Даже атака с одной системы (DoS) может парализовать сайт, поэтому подумайте о беспощадной эффективности мультисистемной атаки через DDoS. Мощный DDoS может быть всего лишь одним запросом в секунду, и он все равно может иметь разрушительные последствия для веб-сайта.

Некоторые службы специально предназначены для . Интересно, что этот процесс в значительной степени автоматизирован, и большинство затрагиваемых сайтов выбираются случайным образом. Конечно, это не имеет значения, являетесь ли вы мишенью. Независимо от причины, результаты могут быть пагубными, особенно для веб-сайта электронной коммерции.

Если вы хотите узнать больше о типах распределенных атак типа «отказ в обслуживании», прочитайте наше руководство о том, что такое DDoS-атака.

Как узнать, подвергаетесь ли вы DDoS-атаке

Симптомы DDoS-атаки могут имитировать проблемы, которые вы можете обнаружить на своем компьютере — медленный доступ к файлам веб-сайтов, невозможность доступа к веб-сайтам или даже проблемы с подключением к Интернету.

Однако есть несколько основных признаков того, что вы можете столкнуться с атакой типа «отказ в обслуживании», и использование инструментов мониторинга веб-сайтов может помочь вам обнаружить их.

Если вы столкнулись с одним или несколькими из следующих признаков, возможно, вы подверглись DDoS-атаке:

- Внезапный приток запросов к определенной конечной точке или странице.

- Поток трафика, который исходит от одного IP-адреса или диапазона IP-адресов.

- Внезапный всплеск трафика, который происходит через равные промежутки времени или в необычные промежутки времени.

- Проблемы с доступом к вашему сайту.

- Файлы загружаются медленно или вообще не загружаются.

- Медленные или не отвечающие серверы, включая уведомления об ошибках «слишком много подключений».

- Поток трафика, исходящий от одного типа устройства, геолокации или версии веб-браузера.

- 500 кодов состояния внутренних ошибок сервера.

- 503 ошибки на вашем сайте.

- Вы получили требование о выкупе или вымогательстве от злоумышленников.

Более конкретные симптомы DDoS зависят от типа атаки. Но любые крупномасштабные или неожиданные проблемы с задержкой веб-сайта означают, что пришло время провести расследование.

Пример тайм-аута соединения, который может возникнуть во время DDoS-атаки.Это законный трафик или DDoS-атака?

Поскольку DDoS-атака генерирует большой трафик на ваш сайт, это создает сложную ситуацию. Как узнать, действительно ли ваш сайт внезапно начал работать хорошо (с точки зрения трафика) или вы в настоящее время подвергаетесь DDoS-атаке?

Как узнать, действительно ли ваш сайт внезапно начал работать хорошо (с точки зрения трафика) или вы в настоящее время подвергаетесь DDoS-атаке?

Если сайт выходит из строя из-за всплеска законного трафика, то временные рамки, как правило, будут непродолжительными, пока вы снова не заработаете. Устойчивые всплески трафика редко бывают случайными, и вы, вероятно, сможете определить причины этого в законных случаях. Скажем, крупная рекламная кампания или фрагмент вирусного контента. Проверка реферера запросов может подтвердить законную причину всплеска трафика (лидер мнений только что написал в Твиттере похвалу о вашем продукте?)

Но более тонкие атаки распознать не так просто. Допустим, интернет-магазин, обладающий навыками взлома, хочет, чтобы люди не заходили на сайт конкурента, не зная об этом. Хакер может атаковать веб-сайт конкурента несколько раз в день — возможно, в случайные периоды в течение дня, просто чтобы расстроить клиентов конкурента тем, насколько медленным является веб-сайт. Если бы сервер хакера выдавал 500 обращений в день (ничего необычного), сайт не отключался бы более чем на несколько секунд с интервалами. Даже легкие DDoS-атаки, подобные этой, наносят ущерб бизнесу и репутации жертвы.

Если бы сервер хакера выдавал 500 обращений в день (ничего необычного), сайт не отключался бы более чем на несколько секунд с интервалами. Даже легкие DDoS-атаки, подобные этой, наносят ущерб бизнесу и репутации жертвы.

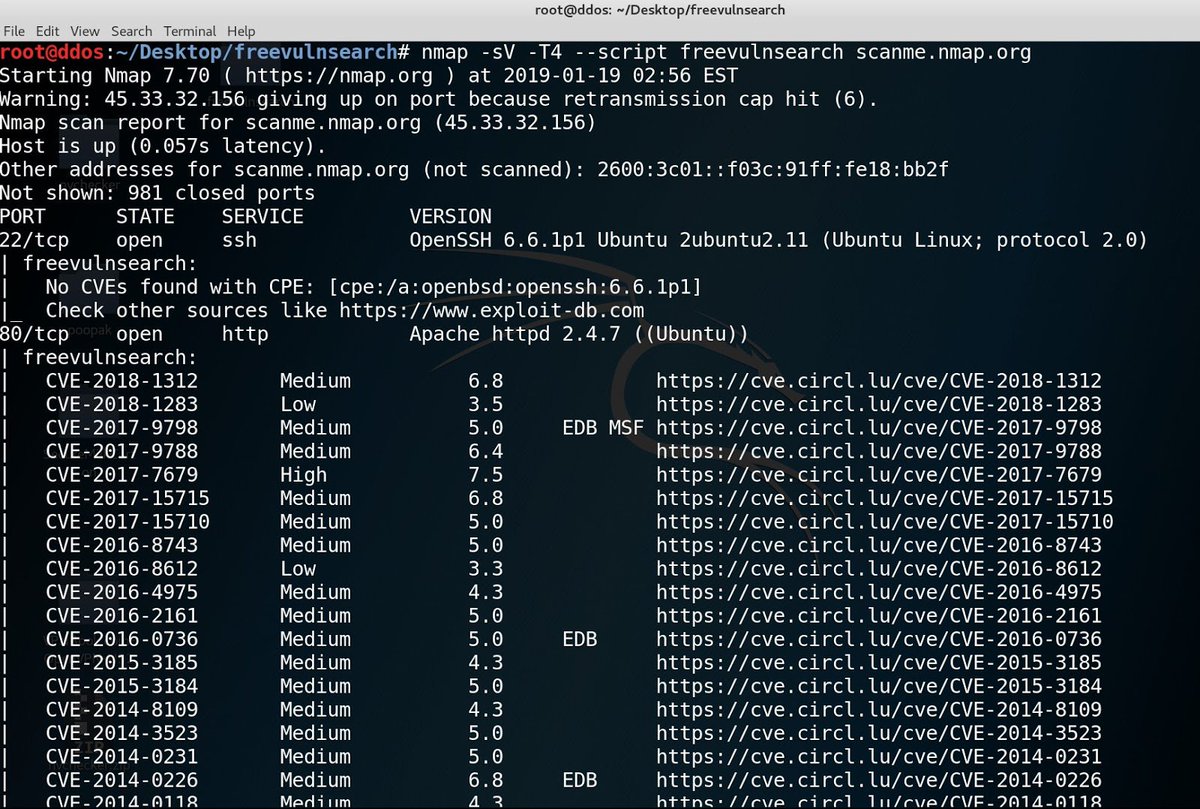

В некоторых случаях вы можете проверить потенциальные DDoS-атаки с помощью инструмента мониторинга веб-сайтов. Попробуйте использовать netstat для проверки записей и посмотрите, продолжает ли конкретный источник трафика запрашивать определенный набор данных спустя долгое время после того, как истекло время жизни (TTL) для сайта. (Это период времени, который вы устанавливаете для своего сайта, чтобы отказаться от удерживаемых данных и высвободить ресурсы.) В этом случае вы, вероятно, столкнулись с DDoS-атакой, поскольку законный трафик не будет вести себя таким образом.

Живой пример сайта, подвергшегося DDoS-атаке

Чтобы дать вам представление о том, как выглядит DDoS-атака, мы разработали этот живой пример веб-сайта, подвергшегося DDoS-атак. Посмотреть, как истощаются ресурсы сервера и как это нарушает работоспособность сайта, можно за считанные минуты.

Посмотреть, как истощаются ресурсы сервера и как это нарушает работоспособность сайта, можно за считанные минуты.

После просмотра видео вы сможете лучше распознать признаки атаки на собственный сайт.

После просмотра видео вы сможете лучше распознать признаки атаки на собственные сайты.

Как остановить DDoS-атаку

Вот четыре шага, которые вы можете предпринять, чтобы остановить DDoS-атаку на свой сайт:

1. Следите за активностью вашего веб-сайта.

Тщательно отслеживайте свою сетевую активность, чтобы вовремя заметить, что что-то не так. Вы можете регулярно сравнивать свой базовый трафик с текущими объемами, чтобы выявлять всплески трафика и выяснять, имеет ли место атака.

Раннее обнаружение DDoS-атаки имеет решающее значение для снижения воздействия и времени простоя вашего веб-сайта. Если вы используете свои собственные веб-серверы, убедитесь, что у вас есть службы, которые помогут вам отслеживать, когда вы подвергаетесь DDoS-атаке.

2. Используйте брандмауэр веб-приложений.

Брандмауэры веб-приложений могут помочь фильтровать входящий трафик и отбрасывать трафик, который может быть частью DDoS-атаки. Он также может ограничивать трафик, чтобы с определенного IP-адреса могло поступать только определенное количество запросов в течение определенного периода времени.

Например, функция предотвращения DDoS-атак брандмауэра веб-сайта Sucuri автоматически блокирует поддельный трафик и запросы от вредоносных ботов, не мешая вашему законному трафику. Наша облачная сеть может противостоять крупным сетевым атакам (уровни 3 и 4), и мы специализируемся на обработке атак уровня 7 против веб-приложений.

Заблокировать все неиспользуемые порты и службы; веб-серверу, вероятно, нужны только порты 80 и 443, открытые для публики. Кроме того, рассмотрите возможность использования UFW для очень простого способа управления доступом к портам на веб-сервере Linux.

Кроме того, рассмотрите возможность использования UFW для очень простого способа управления доступом к портам на веб-сервере Linux.

3. Внедрите кэширование для своего сайта.

Кэширование может помочь уменьшить объем трафика, который должен обрабатываться вашим веб-сервером. Это позволяет вам хранить часто используемый контент во временном месте, таком как веб-браузер или выделенные серверы, предотвращая перегрузку вашего веб-сайта большим количеством запросов.

4. Используйте CDN.

Сеть доставки контента (CDN) может помочь распределить трафик между разными серверами для доставки контента посетителям вашего веб-сайта. Это снижает нагрузку на сервер вашего собственного веб-сайта и предотвращает его перегрузку, обеспечивая при этом его доступность для законных пользователей.

5. Положитесь на поставщика безопасности веб-сайта.

Если вы не хотите решать проблему самостоятельно, вы можете сотрудничать со службой защиты от DDoS-атак, чтобы блокировать и предотвращать атаки типа «отказ в обслуживании».

Что происходит в результате DDoS-атаки?

Поскольку атаки могут вызывать перебои в работе серверов, DDoS-атаки могут создать значительную нагрузку на разработчиков или ИТ-ресурсы, пытающиеся вернуть веб-сайт в оперативный режим. Хуже того, они могут серьезно нарушить трафик веб-сайта, взаимодействие с пользователем и, в конечном итоге, процесс покупки. Это может означать потерю дохода для веб-сайта из-за простоя и технических проблем.

Например, атака на компанию электронной коммерции в разгар сезона праздничных покупок может повлиять на прибыльность всей компании за год.

В конце концов, стоимость защиты от DDoS-атаки обычно намного меньше финансовых последствий DDoS-атаки для вашего сайта (или любой другой попытки взлома).

Как защитить свой сайт после DDoS-атак?

Хотя распределенные атаки типа «отказ в обслуживании» могут быть обычным явлением, это не означает, что вам нужно воспринимать их как часть присутствия вашей компании в Интернете.