DDOS атаки | Совет Федерации Федерального Собрания Российской Федерации

Информационная безопасность сегодня особенно важна, ведь по‑прежнему присутствует риск кражи личных данных не только у физических лиц, но и важной, секретной информации у компаний. По сообщению «Роскосмоса», 26 февраля на их официальный сайт была совершена DDoS-атака. Как заявили представители корпорации, хакеры действовали с иностранных серверов.

Также DDoS-атакам подверглись Российские Железные Дороги (РЖД), сайты крупнейших российских СМИ (РБК, Лента.ру, РИА новости, Коммерсантъ, Известия, ТАСС, Фонтанка, Мел), сайт телеканала RT, платформа «Смотрим» (ВГТРК), информационные ресурсы Севастополя и портал правительства Республики Крым.

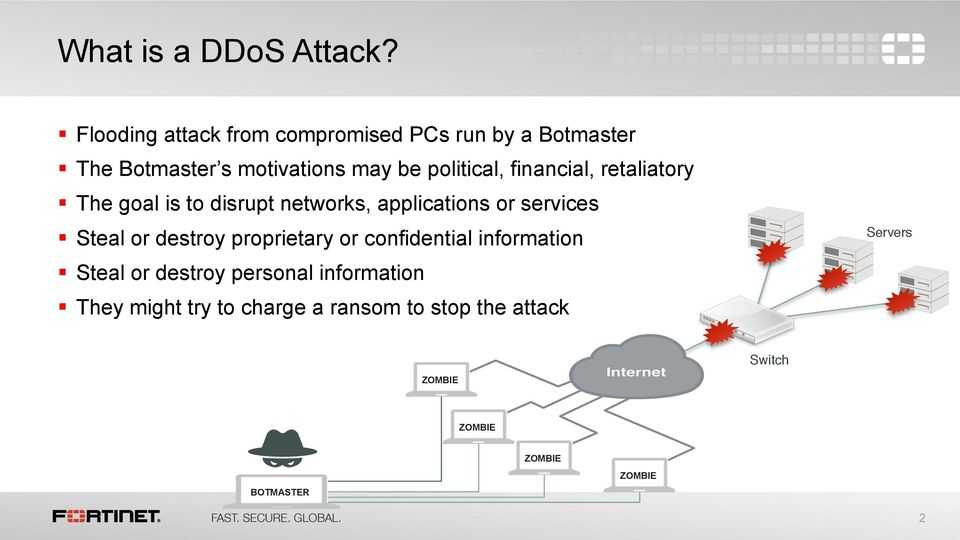

Что такое DDoS-атаки?

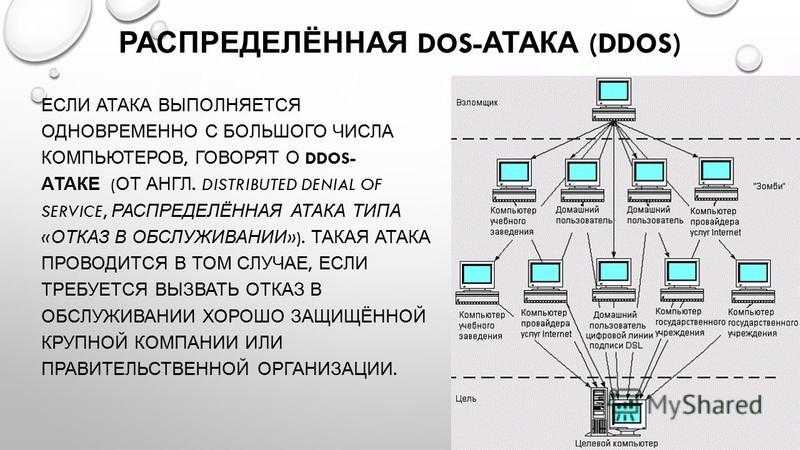

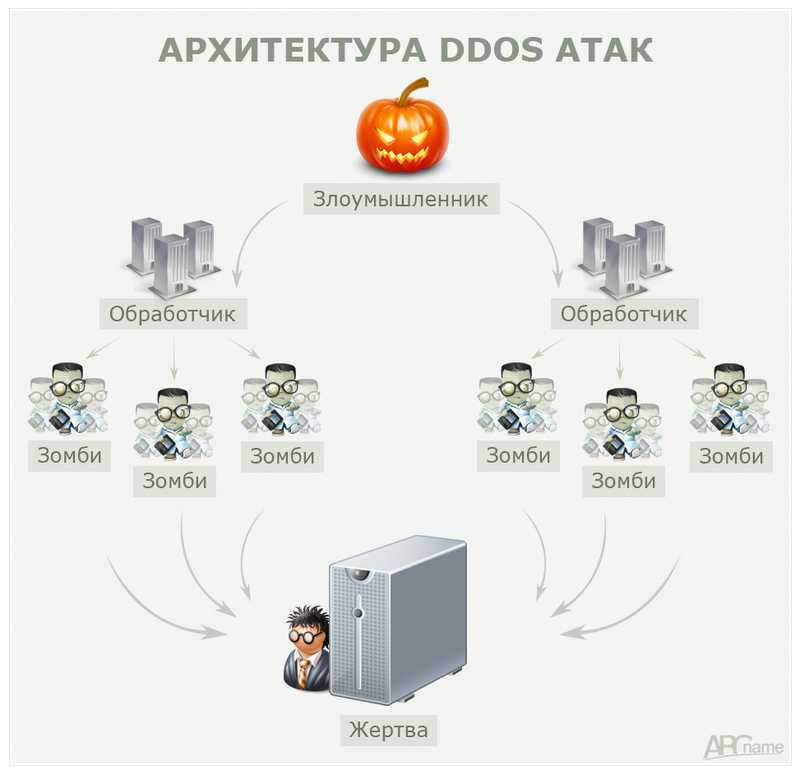

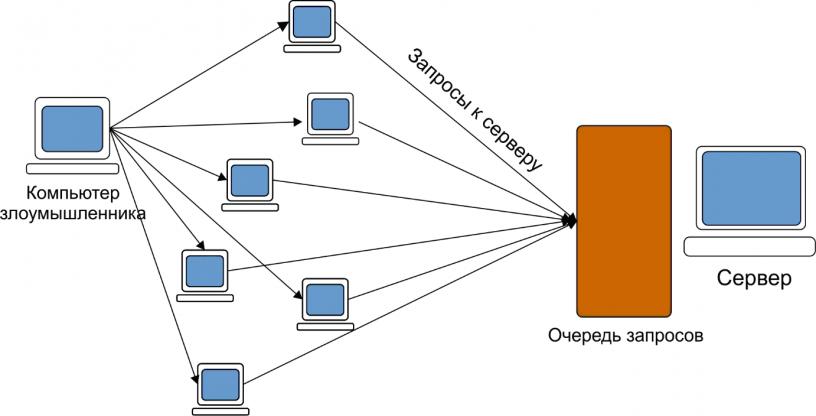

Распределенные сетевые атаки часто называются распределёнными

атаками типа «отказ в обслуживании» (Distributed Denial of Service, DDoS). Их

смысл заключается в том, чтобы довести до перегрузки тот или иной

интернет-ресурс. Для этого хакеры отправляют запросы с огромного количества

взломанных устройств на неугодный сайт до тех пор, пока он не замедлит время,

отведенное на ответы запросов пользователей, или пока не перестает справляться

и ресурс полностью откажет в работе. В перечисленном и заключается основная

цель злоумышленника. В некоторых случаях DDoS-атака может являться

попыткой дискредитировать или разрушить бизнес конкурента.

Для этого хакеры отправляют запросы с огромного количества

взломанных устройств на неугодный сайт до тех пор, пока он не замедлит время,

отведенное на ответы запросов пользователей, или пока не перестает справляться

и ресурс полностью откажет в работе. В перечисленном и заключается основная

цель злоумышленника. В некоторых случаях DDoS-атака может являться

попыткой дискредитировать или разрушить бизнес конкурента.

Директор по разработке РБК Анна Абрамова рассказала, что при атаке от входа одного посетителя на сайт поступает тысяча запросов. Так, сайт РБК получал до 2,5 тыс. запросов в минуту с IP-адресов, большая часть из которых находилась за рубежом, и не справлялся с ними.

Через какие устройства хакеры могут устроить DDoS-атаку?

К сожалению, любая техника, имеющая доступ к сети Интернет,

способна стать оружием в руках хакера. Атаки могут быть проведены не только с помощью компьютера или смартфона, но и холодильника, микроволновки, умной

лампочки, тостера и даже сетевого принтера.

Обиднее всего, что взлом происходит очень просто. Посмотрите на заднюю крышку вашего Wi-Fi роутера, вероятно, там вы обнаружите простую и незамысловатую комбинацию логина и пароля. Вредоносная программа методом перебора находит правильный пароль и проникает в устройство. Причем все это может происходить без участия человека.

Взломанные гаджеты подключаются к бот-нету. Это сеть, где используются миллионы устройств от компьютеров

до маршрутизаторов, на которых запущены специальные боты. Это автоматические

программы, которые могут выполнять разные действия: от полезных, например,

направленных на автоматизацию процессов до вредных и даже опасных. Когда эти

боты соединяются в одну сеть, где могут друг с другом связываться – это и называется бот-нет. Он может заразить ваш компьютер, умные часы и чайник

незаметно.

Самым уязвимым устройством для подобного кибер-преступления остаются принтеры. Такой девайс есть в каждом офисе и, чаще всего, о его безопасности никто не думает. Хакеры могут получить доступ к корпоративной сети компаний, благодаря использованию не безопасных паролей. Это дает злоумышленнику возможность, например, обратиться к последним напечатанным страницам и завладеть частной информацией. Надо ли говорить, что такая возможность делает вполне осуществимым шпионаж.

Можно ли как‑то защитить свои данные?

К безопасности гаджетов сегодня нужно относиться очень

серьезно. Необходимо, например, постоянно обновлять ПО до последней версии не только на телефоне или компьютере, но и на всех других устройствах, которые

имеют доступ к Интернету. Разработчики постоянно обновляют программное

обеспечение как раз для того, чтобы избежать возможности взлома систем.

Перечисленные пункты не дадут абсолютной безопасности от взлома, но явно затруднят работу для хакеров.

DDoS-атака угрожает любой компании, которая работает в

Сохраняем доступность ваших серверов

при самых мощных и изощренных DDoS-атаках

DDoS-атака угрожает любой компании, которая работает в онлайне

С каждым годом DDoS-атаки все доступнее и проще для злоумышленников. Часто их используют для отвлечения внимания и ресурсов информационной безопасности от других атак. Например, для проникновения в сеть и кражи данных.

Как изменились DDoS-атаки за 2020 год и к чему это приведет? Читайте в удобной pdf-брошюре.

Скачать

77%

российских компаний атаковали несколько раз в год

37%

российских компаний атаковали 4 раза и более

$ 300 тыс.

Во столько в среднем обходится час простоя веб-сервисов для компании

По данным «Лаборатории Касперского», NWU

Internet Umbrella отразит DDoS-атаки

В обычном режиме весь трафик идет напрямую в сеть клиента. Во время атаки трафик перенаправляется в центр очистки и затем на сервер.

Arbor — один из мировых лидеров в области защиты от DDoS-атак. С помощью многочисленных алгоритмов Arbor выявляет нетипичное поведение трафика и блокирует атаки. Методы выявления постоянно обновляются.

Как работает защита

Наблюдение

В нормальном режиме комплекс защиты отслеживает трафик без какого-либо вмешательства в работу сети.

Предупреждение

Для подозрительного трафика выставляется признак «alert» и через несколько минут запускается автоматическая очистка.

Очистка

Наши устройства очищают трафик по заданному при конфигурации услуги шаблону, а инженеры контролируют эффективность очистки.

Отчет

По завершении атаки составляется отчет об инциденте.

Пример отчета об инциденте

Если вы хотите защитить свою компанию от DDoS-атак, свяжитесь с нами.

Оставить заявку

Site Guardian

Зашифрованного трафика (SSL, HTTPS) становится все больше. Злоумышленники учатся направлять через него вредоносные запросы. Site Guardian позволяет очищать такой трафик — мы проводим более глубокий анализ трафика на стороне клиента и видим сложные интеллектуальные атаки.

5 ТБ

грубой очистки и 200 Гб тонкой очистки — мощность отражаемых атак

Делаем защиту от DDoS полноценной и удобной

24/7 мониторинг и реагирование специалистами Orange СSOC

Мы сразу отреагируем, если увидим вредоносный трафик. Вам не нужно оплачивать постоянную работу специалистов.

Сохраняем доступ на сайт во время атаки

Выставляем пороги по числу заходов и добавляем другие признаки для легитимного трафика по вашим данным.

Не нужно покупать оборудование

В базовом варианте предоставляем услугу на собственном оборудовании.

Вы защищены от любых DDoS-атак

Защищаем открытый трафик и зашифрованный, объемные атаки, атаки на приложения и на сессии.

Читайте больше о защите от DDoS-атак

Как мы сделали сеть банка в 25 раз быстрее и защитили от DDoS-атак

Читать

Защита от DDoS-атак для компании СПАО «Ингосстрах»

Читать

Разбор самых популярных решений защиты от DDoS-атак

Читать

Если вы хотите защитить свою компанию от DDoS-атак, свяжитесь с нами.

Что такое DDoS-атака и как защититься от вредоносных схем трафика | Блог McAfee Что такое DDoS-атака и как она работает?

Представьте, что вы едете по шоссе на работу. На дороге есть и другие машины, но в целом все двигаются плавно, с четко установленной разрешенной скоростью. Затем, когда вы приближаетесь к въезду, к вам присоединяются новые автомобили. А потом еще, и еще, и еще, пока внезапное движение не замедлится до минимума. Это иллюстрирует DDoS-атаку.

Затем, когда вы приближаетесь к въезду, к вам присоединяются новые автомобили. А потом еще, и еще, и еще, пока внезапное движение не замедлится до минимума. Это иллюстрирует DDoS-атаку.

DDoS означает распределенный отказ в обслуживании, и это метод, при котором киберпреступники наводняют сеть таким большим количеством вредоносного трафика, что она не может работать или общаться, как обычно. Это приводит к тому, что нормальный трафик сайта, также известный как законные пакеты, останавливается. DDoS — это простая, эффективная и мощная техника, которая подпитывается небезопасными устройствами и плохими цифровыми привычками. К счастью, с помощью нескольких простых настроек ваших повседневных привычек вы можете защитить свои личные устройства от DDoS-атак.

Растет число DDoS-атак Расширение сети 5G, распространение Интернета вещей и интеллектуальных устройств, а также переход большего числа отраслей в онлайн-режим предоставили новые возможности для DDoS-атак. Киберпреступники пользуются преимуществом, и в 2020 году произошли две крупнейшие из когда-либо зарегистрированных DDoS-атак. В 2020 году были запущены масштабные атаки на Amazon и Google. Для киберпреступников нет слишком больших целей.

Киберпреступники пользуются преимуществом, и в 2020 году произошли две крупнейшие из когда-либо зарегистрированных DDoS-атак. В 2020 году были запущены масштабные атаки на Amazon и Google. Для киберпреступников нет слишком больших целей.

DDoS-атаки — одна из наиболее проблемных областей кибербезопасности, поскольку их невероятно сложно предотвратить и смягчить. Предотвратить эти атаки особенно сложно, поскольку вредоносный трафик не исходит из одного источника. По оценкам, 12,5 миллионов устройств уязвимы для DDoS-атак.

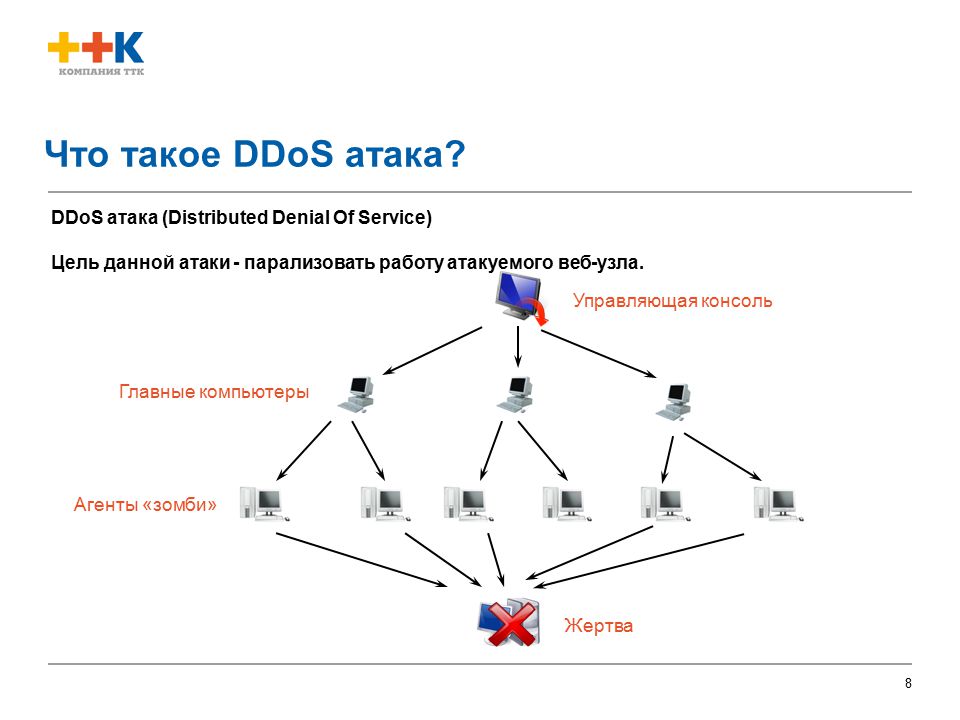

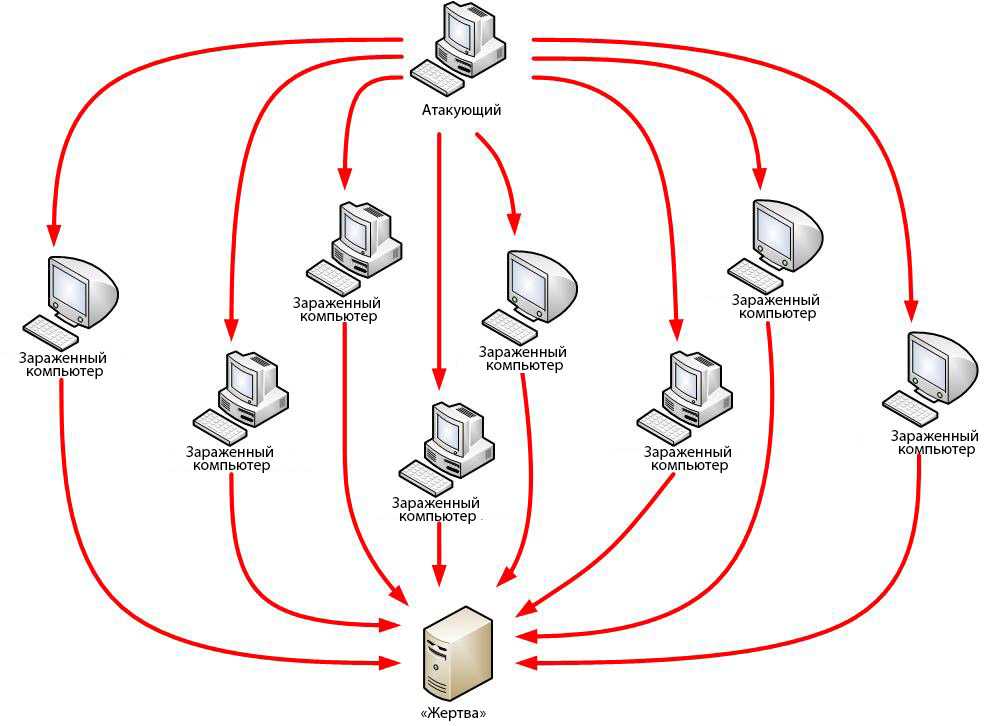

Персональные устройства становятся бойцами DDoS-атак DDoS-атаки организовать достаточно просто. Все, что требуется, — это два устройства, которые координируют друг друга для отправки поддельного трафика на сервер или веб-сайт. Вот и все. Например, ваш ноутбук и ваш телефон могут быть запрограммированы на создание собственной DDoS-сети (иногда называемой ботнетом, подробнее см. ниже). Однако даже если два устройства используют всю свою вычислительную мощность для атаки, этого все равно недостаточно, чтобы вывести из строя веб-сайт или сервер. Сотни и тысячи скоординированных устройств необходимы, чтобы отключить всего поставщика услуг.

Сотни и тысячи скоординированных устройств необходимы, чтобы отключить всего поставщика услуг.

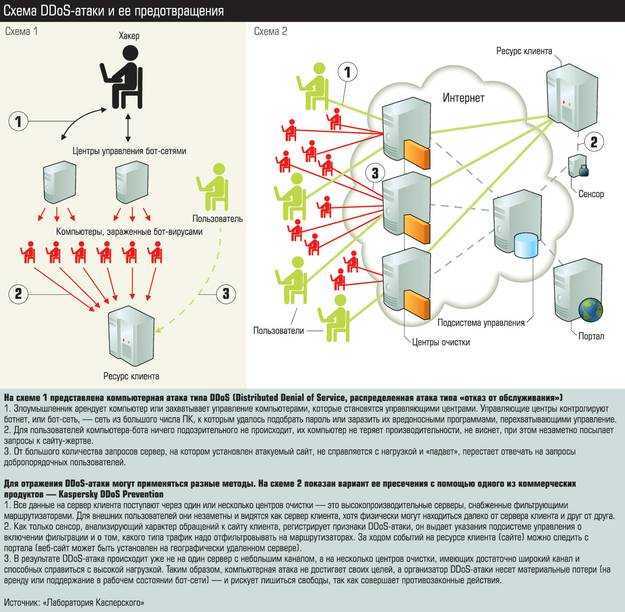

Чтобы собрать сеть такого размера, киберпреступники создают так называемую «ботнет» — сеть скомпрометированных устройств, которые координируют свои действия для выполнения конкретной задачи. Ботнеты не всегда должны использоваться в DDoS-атаке, а DDoS-атаки не обязательно должны иметь ботнет для работы, но чаще всего они идут вместе, как Бонни и Клайд. Киберпреступники создают ботнеты довольно типичными способами: обманом заставляя людей скачивать вредоносные файлы и распространять вредоносное ПО.

Но вредоносное ПО — не единственное средство вербовки устройств. Поскольку многие компании и потребители плохо используют пароли, злоумышленники могут сканировать Интернет в поисках подключенных устройств с известными заводскими учетными данными или простыми для угадывания паролями (например, «пароль»). После входа в систему киберпреступники могут легко заразить устройство и завербовать его в свою киберармию.

Эти завербованные кибер-армии могут бездействовать, пока им не отдадут приказ. Именно здесь в игру вступает специализированный сервер, называемый сервером управления и контроля (обычно сокращенно «C2»). Получив указание, киберпреступники прикажут C2-серверу выдать инструкции скомпрометированным устройствам. Затем эти устройства будут использовать часть своей вычислительной мощности для отправки поддельного трафика на целевой сервер или веб-сайт и, вуаля ! Так запускается DDoS-атака.

DDoS-атаки обычно успешны из-за их распределенного характера и сложности в различении законных пользователей и поддельного трафика. Однако они не являются нарушением. Это связано с тем, что DDoS-атаки подавляют цель, чтобы вывести ее из строя, а не украсть у нее. Обычно DDoS-атаки развертываются как средство возмездия против компании или службы, часто по политическим мотивам. Однако иногда киберпреступники используют DDoS-атаки как дымовую завесу для более серьезных компрометаций, которые в конечном итоге могут привести к полномасштабному взлому.

DDoS-атаки возможны только потому, что устройства легко скомпрометировать. Вот три способа предотвратить участие ваших устройств в DDoS-атаке. Защитите его, изменив пароль по умолчанию. Если вы уже выкинули инструкцию к вашему роутеру и не знаете, как это сделать, обратитесь в интернет за инструкциями, как это сделать для вашей конкретной марки и модели, или позвоните производителю. И помните, защита может начинаться и с вашего маршрутизатора. Такие решения, как McAfee Secure Home Platform, встроенная в некоторые маршрутизаторы, помогают вам легко управлять сетью и защищать ее.

Если вы не знаете, как изменить настройки по умолчанию на вашем IoT-устройстве, обратитесь к инструкциям по настройке или проведите небольшое исследование в Интернете.

Если вы не знаете, как изменить настройки по умолчанию на вашем IoT-устройстве, обратитесь к инструкциям по настройке или проведите небольшое исследование в Интернете.Теперь, когда вы знаете, что такое DDoS-атака и как от нее защититься, вы лучше подготовлены для обеспечения безопасности и защиты ваших личных устройств.

Мы здесь, чтобы сделать жизнь в Интернете безопасной и приятной для всех.

Что такое DDoS-атака?

Что такое DDoS?

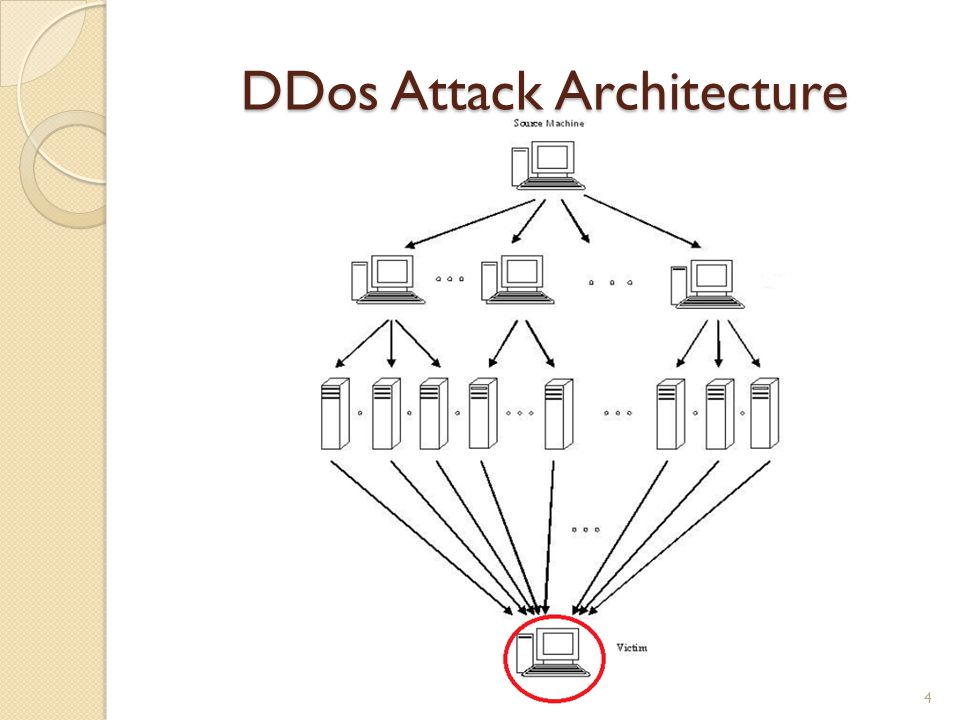

Прежде чем защищаться от атаки типа «отказ в обслуживании» (DOS) , вы должны понять, что это такое. DoS-атака — это злонамеренная попытка повлиять на доступность целевой системы. Эти системы варьируются от приложений до веб-сайтов или даже напрямую нацелены на конечных пользователей. Целевая система в конечном итоге перегружается из-за генерирования аномально большого количества пакетов. А Распределенный отказ в обслуживании (DDoS) Атака — это когда злоумышленник использует несколько скомпрометированных источников для проведения объемной атаки.

DoS-атака — это злонамеренная попытка повлиять на доступность целевой системы. Эти системы варьируются от приложений до веб-сайтов или даже напрямую нацелены на конечных пользователей. Целевая система в конечном итоге перегружается из-за генерирования аномально большого количества пакетов. А Распределенный отказ в обслуживании (DDoS) Атака — это когда злоумышленник использует несколько скомпрометированных источников для проведения объемной атаки.

Вы можете группировать DDoS-атаки на основе целевого уровня Open Systems Interconnection (OSI) . Наиболее распространенные атаки происходят на сетевом (уровень 3 OSI), транспортном (уровень 4 OSI) и прикладном (уровень 7 OSI) уровнях. Немногие из многих современных кибератак являются более подавляющими и разрушительными, чем DDoS-атаки. NortonLifeLock называет DDoS-атаки «одним из самых мощных видов оружия в Интернете» — и не зря. Эти вредоносные атаки могут произойти в любое время и отключить целевые веб-сайты, что приведет к массовым перебоям в обслуживании и значительным финансовым потерям. Хуже того, количество DDoS-атак во всем мире растет, и недавние исследования показывают, что 29% по сравнению с предыдущим годом в четвертом квартале 2021 года.

Хуже того, количество DDoS-атак во всем мире растет, и недавние исследования показывают, что 29% по сравнению с предыдущим годом в четвертом квартале 2021 года.

Что такое DDoS-атака уровня 3/4?

Уровни 3 и 4 являются уровнем инфраструктуры. Распространенные векторы DDoS-атак на этих уровнях включают SYN-флуд , UDP-флуд и атаки протокола управляющих сообщений Интернета (ICMP) . Уровень 3 — это сетевой уровень, отвечающий за принятие решения о том, какие данные физического пути должны перемещаться по сети. Уровень 4 обеспечивает передачу данных между хостами и гарантирует целостность данных и полноту передачи, выполняемой Протокол управления транспортом (TCP) . Атаки, нацеленные на эти два уровня, генерируют огромный объем трафика и направлены на перегрузку доступной емкости сети или группы хостов. Хорошей новостью является то, что эти стили атак имеют четкие сигнатуры, и их легче обнаружить и смягчить.

Что такое DDoS-атака уровня 7?

Уровень 7 — это прикладной уровень. Эти атаки, как правило, менее распространены, но при этом являются более изощренными. С точки зрения объема эти атаки связаны не столько с внезапным притоком трафика, сколько с атаками на уровне инфраструктуры. Тем не менее, они нацелены на критически важные части приложения, негативно влияя на производительность цели. Реальным примером этой атаки является заполнение страницы входа в приложение или обращение к открытому API с дорогостоящим поисковым запросом, что приводит к ухудшению работы конечных пользователей. Реактивное исправление этих атак является дорогостоящим. Малый и средний бизнес (МСБ) тратят в среднем 120 000 долларов на восстановление сервиса и управление операциями во время DDoS-атаки.

Эти атаки, как правило, менее распространены, но при этом являются более изощренными. С точки зрения объема эти атаки связаны не столько с внезапным притоком трафика, сколько с атаками на уровне инфраструктуры. Тем не менее, они нацелены на критически важные части приложения, негативно влияя на производительность цели. Реальным примером этой атаки является заполнение страницы входа в приложение или обращение к открытому API с дорогостоящим поисковым запросом, что приводит к ухудшению работы конечных пользователей. Реактивное исправление этих атак является дорогостоящим. Малый и средний бизнес (МСБ) тратят в среднем 120 000 долларов на восстановление сервиса и управление операциями во время DDoS-атаки.

Как вы можете защитить свои приложения?

Понимание моделей трафика

Первой линией защиты является создание профиля трафика. Этот профиль включает в себя то, как выглядит «хороший» трафик, и устанавливает ожидаемые объемы трафика в вашей сети. Мониторинг вашего трафика с помощью этого профиля позволяет вам настроить правила, чтобы принимать столько трафика, сколько ваша инфраструктура может обработать, не влияя на ваших конечных пользователей. Ограничение скорости обеспечивает базовый уровень, после чего вы можете применить расширенные методы обнаружения для получения трафика, проверенного путем анализа дополнительных переменных. Достаточно одного незначительного нарушения безопасности, чтобы нанести непоправимый ущерб вашей сети и серверам и отправить ваших сотрудников на пять эмоциональных стадий DDoS-атаки . Так что проявляйте усердие с самого начала.

Мониторинг вашего трафика с помощью этого профиля позволяет вам настроить правила, чтобы принимать столько трафика, сколько ваша инфраструктура может обработать, не влияя на ваших конечных пользователей. Ограничение скорости обеспечивает базовый уровень, после чего вы можете применить расширенные методы обнаружения для получения трафика, проверенного путем анализа дополнительных переменных. Достаточно одного незначительного нарушения безопасности, чтобы нанести непоправимый ущерб вашей сети и серверам и отправить ваших сотрудников на пять эмоциональных стадий DDoS-атаки . Так что проявляйте усердие с самого начала.Минимизация воздействия

Один из самых простых способов нейтрализовать DDoS-атаки — уменьшить площадь поверхности, на которую можно напасть, что в конечном счете сужает возможности для злоумышленников и позволяет разрабатывать контрмеры и средства защиты в одном месте. Вы должны убедиться, что ваши приложения и хосты не подвергаются воздействию портов, протоколов и других приложений, от которых вы не ожидаете связи. В большинстве случаев этого можно добиться, разместив ресурсы инфраструктуры за прокси-сервером 9.0054 Сеть доставки контента (CDN) , которая ограничивает прямой интернет-трафик определенными частями вашей инфраструктуры. В других случаях можно использовать брандмауэр или списки контроля доступа (ACLS) для контроля трафика, достигающего определенных приложений.

В большинстве случаев этого можно добиться, разместив ресурсы инфраструктуры за прокси-сервером 9.0054 Сеть доставки контента (CDN) , которая ограничивает прямой интернет-трафик определенными частями вашей инфраструктуры. В других случаях можно использовать брандмауэр или списки контроля доступа (ACLS) для контроля трафика, достигающего определенных приложений.Разверните брандмауэр на основе приложений

Если ваше приложение имеет доступ в Интернет, вы подвергаетесь атакам несколько раз в день. В среднем приложение с подключением к Интернету подвергается атакам каждые 39 секунд.секунд . Хорошей практикой является использование брандмауэра веб-приложений (WAF) для защиты от атак. Хорошей отправной точкой является активное подавление атак типа OWASP Top 10 , а затем вы сможете создать настраиваемый профиль трафика для защиты от дополнительных недействительных запросов. Например, эти запросы могут маскироваться под законный трафик с известных вредоносных IP-адресов или из географической части мира, в которой вы не ведете бизнес. WAF также полезен для предотвращения атак, поскольку вы можете использовать опытная поддержка для изучения эвристики трафика и создания индивидуальной защиты для вашего приложения.

WAF также полезен для предотвращения атак, поскольку вы можете использовать опытная поддержка для изучения эвристики трафика и создания индивидуальной защиты для вашего приложения.Масштабирование по дизайну

Хотя это и не лучшее решение в отдельности, увеличение пропускной способности (транзитной) или серверной (вычислительной) мощности для поглощения и смягчения атак может быть вариантом. При разработке и создании приложений убедитесь, что у вас есть избыточное подключение к Интернету, которое позволит вам справляться с резкими скачками трафика. Обычной практикой является использование балансировка нагрузки для постоянного мониторинга и перераспределения нагрузки между доступными ресурсами для предотвращения перегрузки какой-либо одной точки. Кроме того, вы можете создавать свои веб-приложения с учетом CDN, предоставляя дополнительный уровень сетевой инфраструктуры для обслуживания контента, часто ближе к вашим конечным пользователям. Большинство DDoS-атак носят объемный характер и потребляют огромное количество ресурсов, поэтому ваше приложение должно быстро увеличивать или уменьшать масштаб вычислений. Распределенный характер CDN существенно расширяет возможности атаки до такой степени, что ее легко поглотить. CDN также разблокируют дополнительных метода для предотвращения самых изощренных атак. Разработка профиля атаки позволяет CDN удалять или замедлять вредоносный трафик.

Большинство DDoS-атак носят объемный характер и потребляют огромное количество ресурсов, поэтому ваше приложение должно быстро увеличивать или уменьшать масштаб вычислений. Распределенный характер CDN существенно расширяет возможности атаки до такой степени, что ее легко поглотить. CDN также разблокируют дополнительных метода для предотвращения самых изощренных атак. Разработка профиля атаки позволяет CDN удалять или замедлять вредоносный трафик.

И что теперь?

При борьбе с современными изощренными DDoS-атаками унция предотвращения стоит фунта лечения. Поэтому убедитесь, что в любой момент времени ваша организация адекватно подготовлена и может обрабатывать гораздо большие объемы серверного трафика или сетевых запросов, чем вам нужно. Лучшее время для действий было вчера; второе лучшее время сейчас.

Если вам нужна помощь в борьбе с DDoS-атаками, Fastly может помочь . Наша глобально распределенная сеть с высокой пропускной способностью может поглощать DDoS-атаки.