Что такое верификация и чем она отличается от валидации. Примеры верификации в реальной жизни

Опубликовано 04.12.2021

Содержание:

- 1 Что такое верификация

- 1.1 Принципы и цели

- 2 Верификация в интернет-технологиях: простыми словами

- 3 Для чего нужна верификация

- 3.1 Верификация не пройдена

- 3.2 Что такое код верификации

- 4 Чем делают верификацию

- 5 Простыми словами о том, что такое верификация и валидация

- 6 Заключение

Что такое верификация

«Верификация» в широком смысле слова обозначает подтверждение чего-либо — предмета, действия, события. Люди используют это понятие во многих областях своей деятельности. В ИТ-сфере верификации подлежат аккаунты в социальных сетях, сайты, программное обеспечение, личность пользователя при регистрации или входе в учетную запись либо платежную систему и т. д. Простыми словами, верификация — это технология, позволяющая проверить объект на корректность, точность, истинность.

Принципы и цели

Главная цель верификации — предотвратить мошенничество. Процесс аудита какой-либо информации призван обеспечить ее безопасность и подтвердить правильность. По окончании проверки делают вывод — соответствует ли полученный результат параметрам, установленным изначально. Например, совпадает ли пароль, введенный пользователем, с тем, который ранее зарегистрировала система.

Принцип верификации — получить подтверждение того, что объект является истинным. Для этого система запрашивает доказательства, которых достаточно для убеждения в достоверности информации. К примеру, если человек желает верифицировать свой аккаунт в социальной сети, он предоставляет документы, пароли, видеоподтверждения, коды и другие свидетельства подлинности личности.

Верификация в интернет-технологиях: простыми словами

Приведем вам несколько примеров, чтобы вы максимально наглядно представили, что такое верификация. Ситуации популярны и, скорее всего, встречались в жизни каждого пользователя. Итак, бывает верификация:

Итак, бывает верификация:

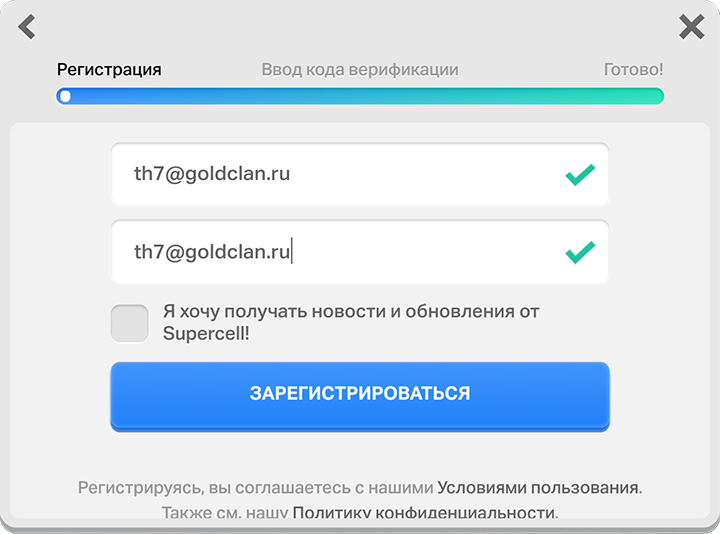

- Пользователя. Система проверяет, соответствуют ли данные, введенные юзером, с зарегистрированной информацией о владельце аккаунта. Пример — требование ввести логин/ пароль и, зачастую, специальный код подтверждения.

- Аккаунта. Сейчас распространено получение «значка подлинности» в социальных сетях. Чтобы лицо (обычно известное) смогло доказать, что аккаунт действительно принадлежит именно ему, оно предоставляет администрации ресурса необходимые документы.

- ПО. Программное обеспечение — это произведенный продукт. Поэтому и процедура происходит так же, как и при подтверждении истинности любого предмета. Разработка ПО заканчивается его тестированием, которое подтверждает соответствие всем деталям, указанным заказчиком в техзадании, и удачный запуск.

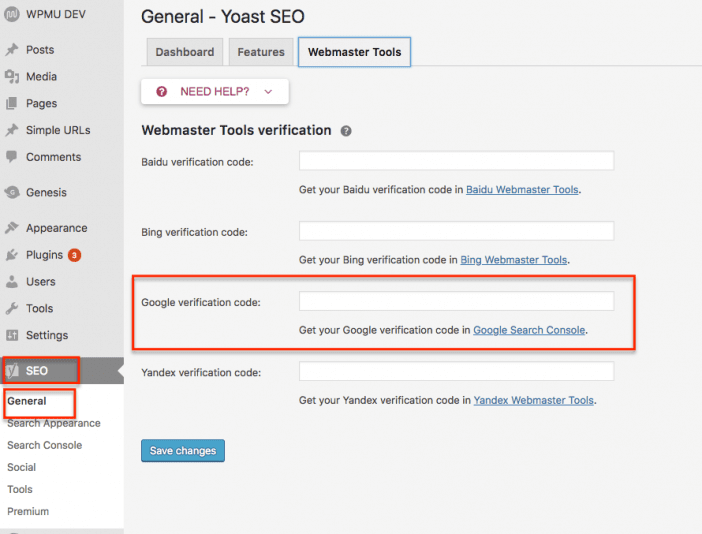

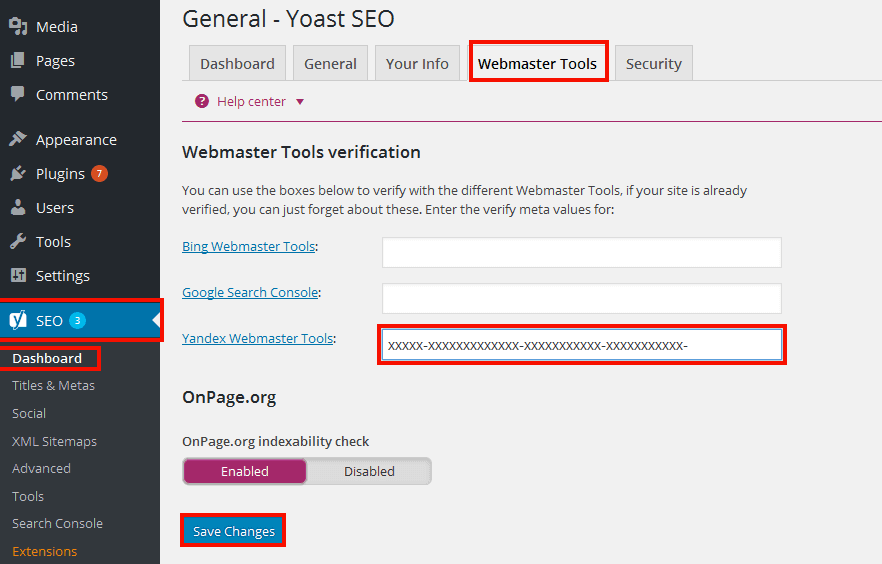

- Сайта. Интернет-ресурс необходимо верифицировать для того, чтобы доказать, что он создан не мошенниками и не похищен у владельца.

Поисковые системы смогут учесть только истинный сайт. Доказательствами в Yandex, например, служат DNS, мета-теги и файл HTML.

Поисковые системы смогут учесть только истинный сайт. Доказательствами в Yandex, например, служат DNS, мета-теги и файл HTML. - ЭЦП (электронной цифровой подписи). В итоге проверки выясняют, соответствует ли отдельная ЭЦП условиям конкретных электронных торговых площадок, и актуальны ли данные о владельце подписи. Если информация в реестре устарела, то ЭЦП признают недействительной.

- Объекта по ГОСТ. Компаниям, закупающим продукцию, необходимо убедиться, что получаемый товар соответствует описанию в документах. Для этого в России проводят проверку по ГОСТ 24297-2013. Если продукция имеет нарушения, то поставщику предъявляют претензию.

- Банковской карты. Даже если мошенник заполучил данные карты, этого не хватит, чтобы иметь доступ к счетам. Банк всегда просит владельца последних подтвердить операцию специальным кодом, который поступает на телефон. Таким же образом функционирует и двухфакторная верификация — после ввода пароля либо отпечатка пальца пользователь указывает еще и код из смс или приложения.

- Электронных кошельков. Платежные сервисы (QIWI, «Яндекс.Деньги» и т. д.) тоже проверяют подлинность личности пользователя. Для этого используют различные сертификаты, фото с паспортом, распечатанные пароли и другие способы.

Верификация данных гарантирует безопасность и работоспособность программного обеспечения, собирающего конфиденциальную информацию. Проверка препятствует реализации мошеннических планов, но для этого сам пользователь должен проявлять бдительность и предъявлять доказательства подлинности только администрации надежных ресурсов. Иначе злоумышленники могут похитить данные и воспользоваться ими в своих целях.

Для чего нужна верификация

Вышеописанное уже дало понимание того, зачем нужна верификация. Кратко — чтобы подтвердить подлинность продукции и ее полное соответствие стандартам. После успешного прохождения процедуры товар либо услуга получает знак качества, который повышает ценность бренда.

Выдают документы о подлинности особые компании, специалисты которых четко понимают, каким требованиям должна соответствовать оцениваемая продукция. Товары либо услуги неизвестных брендов верифицируются не всегда охотно, т. к. не каждая фирма возьмет на себя ответственность за соблюдение стандартов качества незнакомым поставщиком или производителем. Но, если проверка пройдет успешно, то фирма получит знак качества, что увеличит ее прибыль и скорость развития.

Товары либо услуги неизвестных брендов верифицируются не всегда охотно, т. к. не каждая фирма возьмет на себя ответственность за соблюдение стандартов качества незнакомым поставщиком или производителем. Но, если проверка пройдет успешно, то фирма получит знак качества, что увеличит ее прибыль и скорость развития.

Верификация не пройдена

Иногда пользователь сталкивается с ситуацией, когда система выдает сообщение о неудачной верификации. Это может быть при посещении своего аккаунта или проведении платежей. Из-за того, что пользователь вводит неверные или неполные данные, верификатор начинает подозревать мошенничество в его действиях. Также поводом для отказа в верификации могут быть различные сбои в работе системы, ограниченные права юзера либо несоответствие результата заданным параметрам.

Что такое код верификации

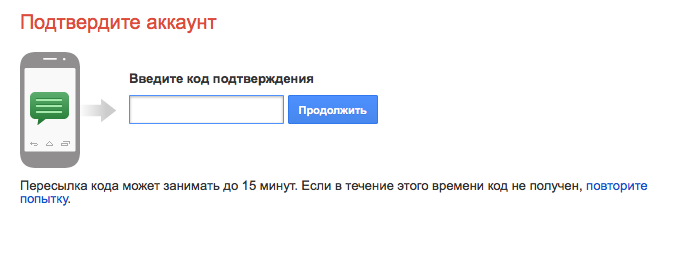

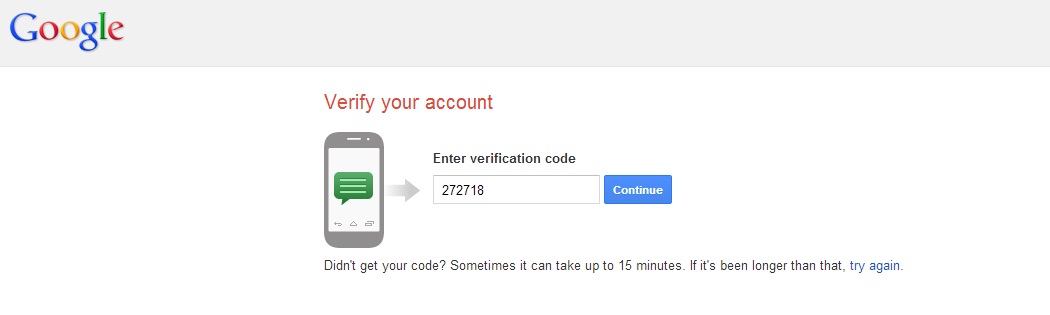

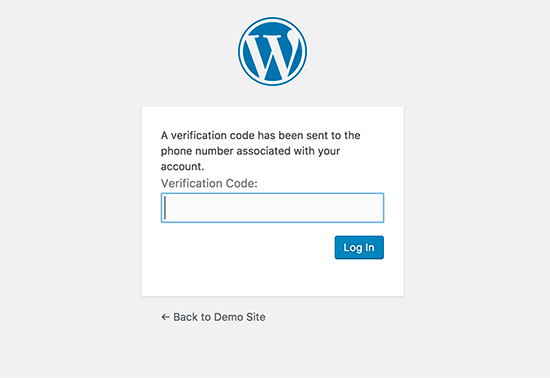

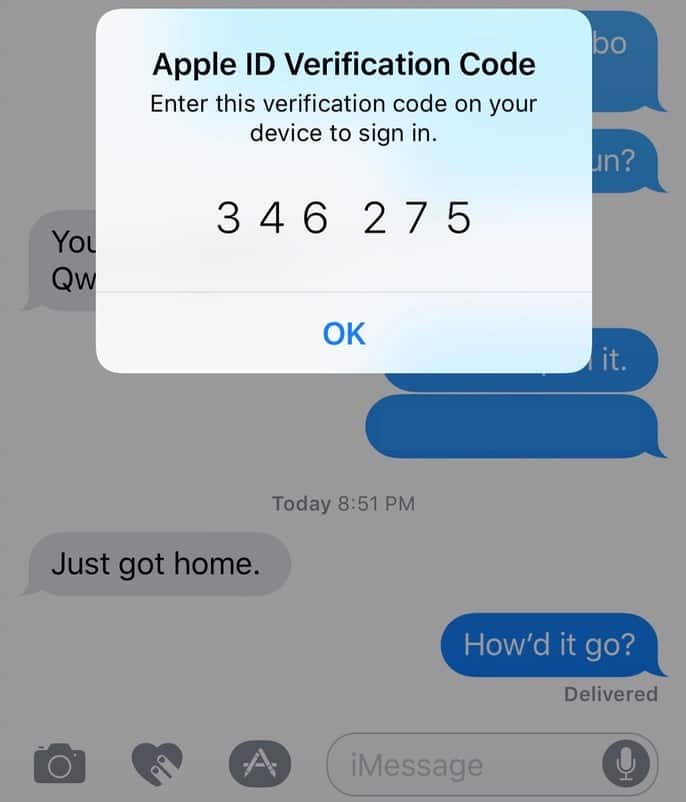

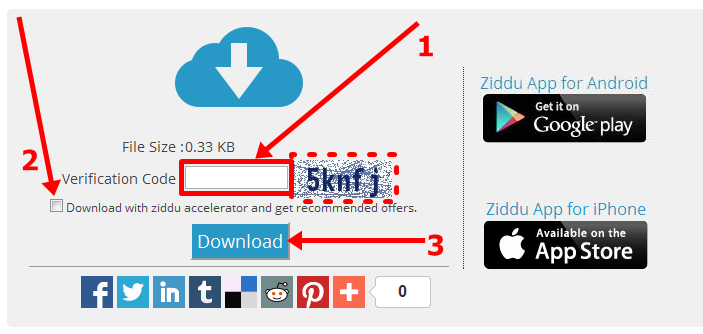

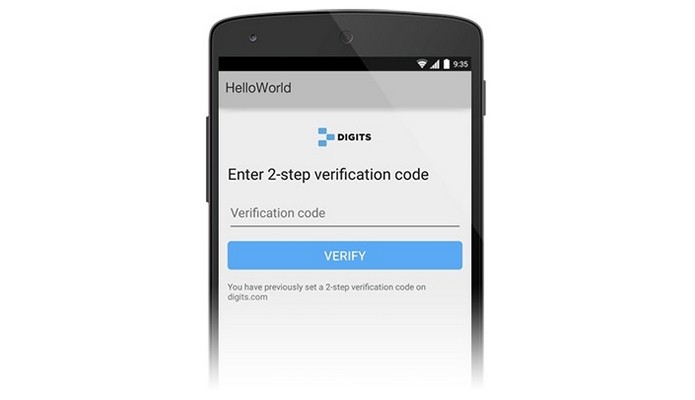

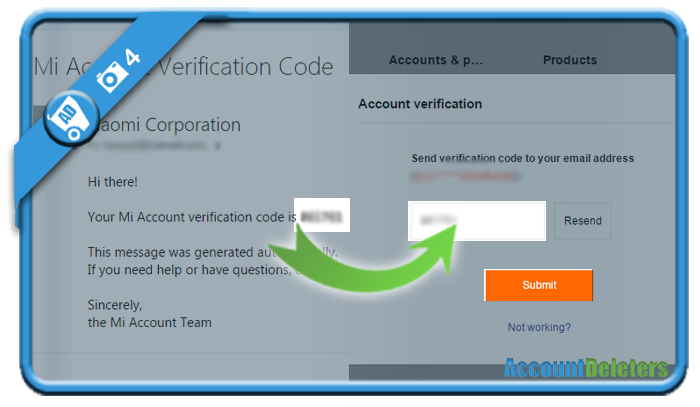

Система для подтверждения прав и личности присылает пользователю код верификации на e-mail или в смс-сообщения. Он выглядит как произвольный набор символов. Пользователь должен ввести этот код в особой строке платежных систем, мессенджеров (обычно при регистрации), официальных интернет-порталов (например, «Госуслуги»).

Пользователь должен ввести этот код в особой строке платежных систем, мессенджеров (обычно при регистрации), официальных интернет-порталов (например, «Госуслуги»).

Чем делают верификацию

Верификацию любой продукции делают специалисты конкретной предметной области. Они проводят аудит интернет-ресурса и удостоверяются в соблюдении требований заказчика. Верифицируя оборудование, специалисты проверяют соблюдение регламента, общего законодательства и условий проектировщиков. По окончании процедуры готовится заключение о соответствии продукции всем заявленным требованиям и готовности к эксплуатации. Развитые технологии позволяют довести методы верификации до совершенства и повысить скорость прохождения проверки до 1 минуты.

Процедуру подтверждения личности, например, выполняют 5 способами, где пользователь:

- отправляет необходимые документы через личный кабинет на интернет-ресурсе;

- высылает бумажные копии запрашиваемых документов по почте;

- верифицируется через особые сервисы — «Госуслуги» и т.

п.;

п.; - лично передает документы представителю компании;

- проходит автоматическую верификацию — загружает документы и использует камеру устройства.

Простыми словами о том, что такое верификация и валидация

Зачастую пользователи смешивают понятия верификации и валидации. Результат первой процедуры подтверждает, что при производстве продукта требования, заявленные заказчиком, были в точности соблюдены. Пройденная валидация показывает, что по общим правилам объект можно использовать в конкретных условиях (продукт работает так, как надо).

Например, заказчик готовит техзадание на разработку программы. Исполнитель делает ее, точно соблюдая заданные условия. Значит, программа проходит верификацию. Заказчик устанавливает софт у себя на компьютере, запускает, тестирует. Если программа полноценно функционирует, значит, валидация тоже пройдена. В случае, когда на каком-либо этапе обнаруживаются несоответствия, ПО отправляют на доработку. Может быть так, что продукт (например, точно разработанный программный калькулятор) полностью прошел верификацию, а ошибки допускает и расчеты не выполняет. В этом случае валидация не пройдена.

В этом случае валидация не пройдена.

Заключение

Из нашей статьи вы узнали, что такое верификация, особенности процедуры и ее отличия от валидации. Поняли, зачем нужно проводить проверку изготавливаемой продукции (товаров, услуг). Если вам нужна дополнительная консультация или помощь в верификации какого-либо объекта, а также помощь в поддержке ИТ-инфраструктуры вашей организации, обращайтесь к специалистам компании «АйТи Спектр». Мы внимательно выслушаем ваши пожелания, уточним детали и расскажем, как нужно действовать в сложившейся ситуации.

Насколько публикация полезна?

Нажмите на звезду, чтобы оценить!

Средняя оценка 4 / 5. Количество оценок: 5

Оценок пока нет. Поставьте оценку первым.

Верификация кода критических систем

К программному обеспечению (ПО) критических систем, от которых зависит жизнь людей, предъявляются жесткие требования по безопасности. В данной статье рассматривается подход к обеспечению безопасности и надежности кода, написанного вручную, без предварительного моделирования и автоматической генерации кода из моделей. В отличие от модельно-ориентированного проектирования, в котором вопросы безопасности и надежности ПО поднимаются еще до создания кода, процесс верификации рукописного кода может быть разумным выходом в ситуации, когда о надежности, безопасности или сертификации ПО разработчики задумались слишком поздно, когда алгоритмы уже разработаны и реализованы.

В отличие от модельно-ориентированного проектирования, в котором вопросы безопасности и надежности ПО поднимаются еще до создания кода, процесс верификации рукописного кода может быть разумным выходом в ситуации, когда о надежности, безопасности или сертификации ПО разработчики задумались слишком поздно, когда алгоритмы уже разработаны и реализованы.

Компании, которые уже используют LDRA:

В зависимости от отрасли применяются следующие стандарты для создания безопасного программного обеспечения:

- Авиастроение: DO-178/КТ-178, DO-278, DO-254/КТ-254, ARP4754A/Р4754А, ARP4761

- Автомобилестроение: ISO 26262

- Медицинская техника: IEC 62304

- Железные дороги: EN 50128

- Промышленная автоматизация: ГОСТ Р МЭК 61508, IEC 61508

- Атомная энергетика: IEC 60880, IEC 61513

- Встраиваемые системы: ГОСТ Р 51904, ГОСТ РВ 0019-001-2006

Чтобы доказать соответствие системы этим стандартам, разработчик системы должен подтвердить выполнение мероприятий разработки и верификации, описанных в стандарте, который используется для сертификации.

Доказано, что модельно-ориентированное проектирование сокращает трудозатраты на разработку и верификацию критических систем и получило признание разработчиков. Однако, во многих проектах используется рукописный и унаследованный код и предприятия вынуждены прилагать существенные усилия по верификации такого кода. Поэтому предприятия заинтересованы в сокращении затрат и упрощении верификации.

Набор инструментов LDRA обеспечивает непротиворечивый и целостный процесс верификации ПО — от управления трассируемостью до квалификации инструмента для удовлетворения самым строгим требованиям отраслевых стандартов

- ISO 26262 a Pain in the ASIL. Экономичная сертификация программного обеспечения в соответствии с ISO 26262 (ГОСТ Р ИСО 26262) (рус.)

- Внедрение стандарта IEC 61508: 2010 с набором инструментов LDRA (рус.)

- Верификация бортового ПО согласно DO-178C: Работа с авиационной индустрией программного обеспечения для решения задач обеспечения рентабельной сертификации (рус.

)

)

«LDRA крайне полезен, когда у разработчика строго определена спецификация требований и требования не меняются еженедельно. В таком случае LDRA позволяет покрыть код и требования тестами, проверить полноту покрытия и в конечном счете подтвердить соответствие ПО определённому уровню критичности. ГосНИИАС использует LDRA для выполнения статистического анализа, сбора покрытия в режиме system test и оптимизации ПО».

Трассируемость: требования <-> код <-> тесты

Программное обеспечение для критических систем должно выполнять только те функции, которые были описаны в техническом задании и требованиях к ПО. Поэтому требуется установить взаимосвязь между кодом и требованиями. Для того чтобы проверить, что код работает так, как указано в требованиях, проводится его тестирование. Сами тестовые векторы должны быть связаны с требованиями для того, чтобы показать, что требование проверяется тем или иным тестом. Эти связи называются трассируемостью, а процесс создания таких связей и поддержания их в актуальном состоянии — управлением трассируемостью.

При помощи набора инструментов LDRA устанавливается трассируемость между требованиями, кодом и тестами.

Услуги

- Настройка LDRA для предприятия

Программное обеспечение

- LDRA

Верификация ПО с помощью инструментов LDRA

Семинар

Инструменты LDRA для верификации ПО: Обзор стандартов и трассируемость

Статический анализ

Многие языки программирования позволяют программистам выполнять потенциально небезопасные операции в коде и не предписывают жесткого стиля оформления исходного кода. Поэтому требуется ограничить программистов безопасным подмножеством языка программирования и ввести единый стиль оформления кода, то есть создать стандарт кодирования. Кроме того, исходный код может быть количественно измерен. Численные результаты измерений (метрики) являются показателями качества исходного кода. Расчет метрик кода и анализ соответствия стандарту кодирования называется инспекцией исходного кода. Инспекции исходного кода автоматизируются при помощи статического анализа.

Поэтому требуется ограничить программистов безопасным подмножеством языка программирования и ввести единый стиль оформления кода, то есть создать стандарт кодирования. Кроме того, исходный код может быть количественно измерен. Численные результаты измерений (метрики) являются показателями качества исходного кода. Расчет метрик кода и анализ соответствия стандарту кодирования называется инспекцией исходного кода. Инспекции исходного кода автоматизируются при помощи статического анализа.

Статический анализатор, входящий в набор инструментов LDRA, анализирует исходный код на соответствие популярным или пользовательским стандартам кодирования и рассчитывает метрики исходного кода.

Услуги

- Настройка LDRA для предприятия

Программное обеспечение

- LDRA

Инструменты LDRA для верификации ПО: Стандарты кодирования и метрики

MISRA C развивается для решения проблем безопасности в сегодняшнем встроенном программном обеспечении

Публикация

Устранение дефектов безопасности с CERT C

Публикация

Модульное тестирование

Для проверки соответствия компонента ПО требованиям выполняется изоляция проверяемого компонента от системы и проводятся его испытания. Так как методика тестирования и сами тесты документированы и привязаны к требованиям, то говорят о тестировании, основанном на требованиях. Сами тесты выполняются, чтобы проверить корректность результатов работы компонента ПО при известных входных данных и провести анализ покрытия кода тестами. Покрытие кода тестами — это мера полноты тестирования и неполное покрытие означает одно из следующего:

Так как методика тестирования и сами тесты документированы и привязаны к требованиям, то говорят о тестировании, основанном на требованиях. Сами тесты выполняются, чтобы проверить корректность результатов работы компонента ПО при известных входных данных и провести анализ покрытия кода тестами. Покрытие кода тестами — это мера полноты тестирования и неполное покрытие означает одно из следующего:

- Тестовые вектора недостаточны (неполны)

- Требования к ПО недостаточны (неполны)

- Выявлен неисполняемый код

Кроме подтверждения функциональной корректности компонента ПО требуется удостоверится в том, что он способен сохранять работоспособность даже при недопустимых внешних воздействиях (т.е. является робастным).

Набор инструментов LDRA включает возможности проведения модульного тестирования, основанного на требованиях, со сбором покрытия и автоматического создания тестов на робастность.

Услуги

- Настройка LDRA для предприятия

- Разработка пакета поддержки процессора и тулчейна для LDRA

Программное обеспечение

- LDRA

Инструменты LDRA для верификации ПО: Модульное и функциональное тестирование

Инструменты LDRA для верификации ПО: Сбор покрытия MC/DC

Интеграционное тестирование

Так как компоненты ПО являются частями системы, требуется удостовериться в том, что компоненты правильно объединены в единую систему. Сам процесс объединения компонентов системы в единое целое называется интеграцией ПО. Данный процесс требуется проводить непосредственно в составе готового изделия. После выполнения интеграции требуется собрать покрытие всей системы тестами с помощью запуска системных испытаний на целевой платформе.

Сам процесс объединения компонентов системы в единое целое называется интеграцией ПО. Данный процесс требуется проводить непосредственно в составе готового изделия. После выполнения интеграции требуется собрать покрытие всей системы тестами с помощью запуска системных испытаний на целевой платформе.

Набор инструментов LDRA позволяет проводить тестирование интеграции ПО со сбором покрытия его тестами на целевой платформе и анализировать нарушения интеграции.

Услуги

- Настройка LDRA для предприятия

- Разработка пакета поддержки процессора и тулчейна для LDRA

Программное обеспечение

- LDRA

Инструменты LDRA для верификации ПО: Динамическое тестирование

Связь по данным и связь по управлению

Публикация

Верификация исполняемого объектного кода

После работы компилятора, компоновщика и ассемблера итоговый исполняемый объектный код не соответствует исходному коду, созданному на языке высокого уровня. Иными словами на уровне объектного кода появляется код, не трассирующийся на требования. Для самых критичных к безопасности систем стандарты предписывают выполнять анализ структурного покрытия не по исходному, а по исполняемому объектному коду (например, см. цель A-7.9 КТ-178С).

Иными словами на уровне объектного кода появляется код, не трассирующийся на требования. Для самых критичных к безопасности систем стандарты предписывают выполнять анализ структурного покрытия не по исходному, а по исполняемому объектному коду (например, см. цель A-7.9 КТ-178С).

Таким образом, требуется верифицировать не только исходный код, но и объектный код, не трассируемый на исходный код. Для этого используются специальные версии набора инструментов LDRA, предназначенные для анализа специфичного для конкретной целевой платформы ассемблера. Эти версии переиспользуют тестовые векторы для исходного кода и собирают покрытие тестами ассемблера.

Услуги

- Настройка LDRA для предприятия

- Разработка пакета поддержки процессора и тулчейна для LDRA

Программное обеспечение

- LDRA

Инструменты LDRA для верификации ПО: Верификация исполняемого объектного кода

Развитие верификации объектного кода

Публикация

Квалификация инструментов

Описанные в отраслевых стандартах мероприятия верификации обеспечивают высокое качество разрабатываемого ПО, однако для внедрения разработанных систем требуется получение сертификационного зачета. При использовании инструментов верфикации или разработки, стандарты предписывают провести квалификацию этих инструментов для доказательства их качества. Квалификация инструментов осуществляется не разработчиком инструмента (LDRA), а непосредственно разработчиком сертифицируемой системы. LDRA предоставляет пакеты поддержки квалификации инструментов (TQSP), а также необходимые материалы, помогающие заявителю провести квалификацию набора инструментов LDRA в рабочей среде заявителя.

При использовании инструментов верфикации или разработки, стандарты предписывают провести квалификацию этих инструментов для доказательства их качества. Квалификация инструментов осуществляется не разработчиком инструмента (LDRA), а непосредственно разработчиком сертифицируемой системы. LDRA предоставляет пакеты поддержки квалификации инструментов (TQSP), а также необходимые материалы, помогающие заявителю провести квалификацию набора инструментов LDRA в рабочей среде заявителя.

Проконсультироваться

со специалистом

Услуги

- Настройка LDRA для предприятия

Программное обеспечение

- LDRA

Верификация ПО с помощью инструментов LDRA

Семинар

Что такое проверочный код Google? Все, что вам нужно знать

Что такое код подтверждения Google? Все, что Вам нужно знатьПерейти к

- Основное содержание

- Поиск

- Счет

ОтзывыСлово Отзывы

Значок аккаунтаЗначок в форме головы и плеч человека. Часто указывает на профиль пользователя.

Значок аккаунтаЗначок в форме головы и плеч человека. Часто указывает на профиль пользователя.

Вернуться к началу Белый круг с черной рамкой вокруг шеврона, направленного вверх. Это означает «нажмите здесь, чтобы вернуться к началу страницы».

Наверх

Значок «Сохранить статью» Значок «Закладка» Значок «Поделиться» Изогнутая стрелка, указывающая вправо.

Читать в приложении

Код подтверждения Google обеспечивает дополнительную безопасность ваших учетных записей Google.

Йенс Мейер / Press Association Images

ОтзывыСлово Отзывы

Значок аккаунтаЗначок в форме головы и плеч человека. Часто указывает на профиль пользователя.

Значок аккаунтаЗначок в форме головы и плеч человека. Часто указывает на профиль пользователя.

Вернуться к началу Белый круг с черной рамкой вокруг шеврона, направленного вверх. Это означает «нажмите здесь, чтобы вернуться к началу страницы».

Наверх

Значок «Сохранить статью» Значок «Закладка» Значок «Поделиться» Изогнутая стрелка, указывающая вправо.

Читать в приложении

Код подтверждения Google обеспечивает дополнительную безопасность ваших учетных записей Google.

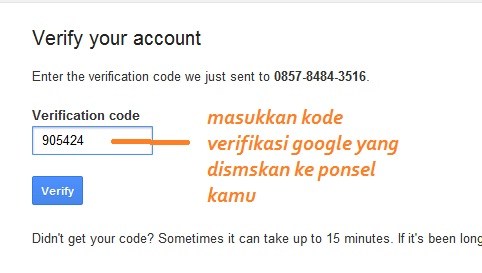

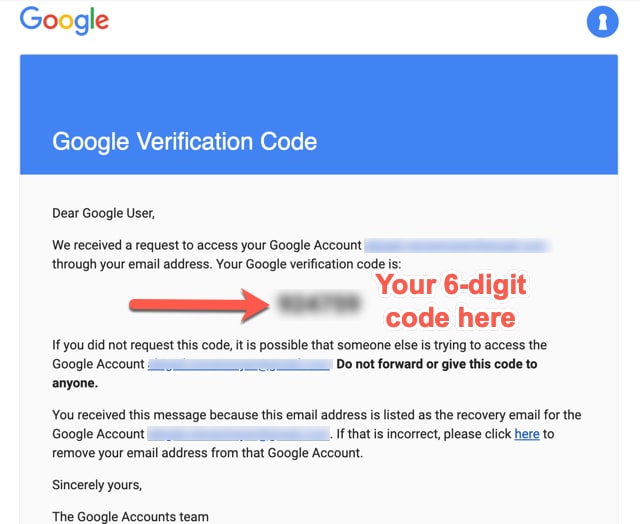

Йенс Мейер / Press Association Images- Код подтверждения Google — это короткий цифровой код, который отправляется вам напрямую, обычно по телефону или электронной почте, для подтверждения вашей личности.

- Вам может потребоваться ввести код подтверждения, если вы попытаетесь создать новую учетную запись Google, сбросить пароль или войти на другой компьютер или устройство.

- Коды подтверждения Google обеспечивают повышенную безопасность, чтобы преступники и хакеры не смогли взломать вашу учетную запись и украсть вашу личную информацию.

- Посетите домашнюю страницу Business Insider, чтобы узнать больше.

Код подтверждения Google — это короткий цифровой код, который иногда отправляется на ваш телефон или адрес электронной почты и используется для выполнения таких задач, как восстановление пароля.

Это дополнительная мера безопасности, которая гарантирует, что только вы (или кто-то другой, у кого есть доступ к вашей учетной записи Google) получите доступ.

Как получить код подтверждения GoogleПолучить код подтверждения от Google можно несколькими способами:

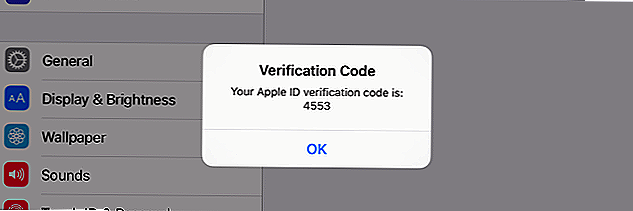

- Если вы используете Google Authenticator для iPhone или Google Authenticator для Android, вы можете запустить это приложение и получить там код аутентификации.

Google Authenticator — хороший вариант для обеспечения безопасности вашей учетной записи, поскольку вы можете оставить приложение на своих мобильных устройствах, а код постоянно меняется, поэтому любой конкретный код действителен только в течение примерно 30 секунд за раз.

Google Authenticator — хороший вариант для обеспечения безопасности вашей учетной записи, поскольку вы можете оставить приложение на своих мобильных устройствах, а код постоянно меняется, поэтому любой конкретный код действителен только в течение примерно 30 секунд за раз.

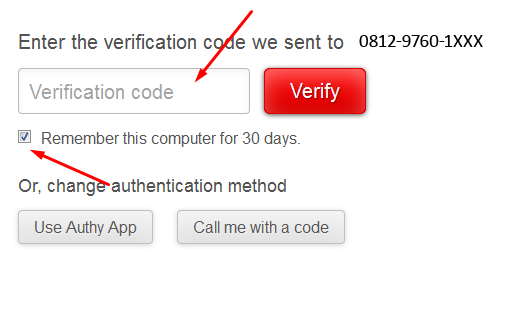

- Google также может отправить текстовое сообщение с кодом подтверждения на ваш мобильный телефон.

Дэйв Джонсон/Business Insider

Дэйв Джонсон/Business Insider- Если для вашей учетной записи Google включена двухэтапная аутентификация , Google предоставил вам несколько резервных кодов при первой настройке безопасности вашей учетной записи.

При обычном повседневном использовании вашей учетной записи Google вам, скорее всего, не придется бороться с проверочным кодом.

Вот наиболее распространенные ситуации, в которых вас могут попросить ввести код:

- Сброс пароля . Если вы потеряете или забудете свой пароль Google и попытаетесь сбросить пароль, вам может потребоваться ввести код подтверждения, прежде чем вы сможете изменить пароль.

- Двухэтапная аутентификация. Каждый раз, когда вы выходите из своей учетной записи и пытаетесь снова войти, когда у вас включена двухэтапная аутентификация, вы получите код от Google, который вам потребуется для входа.

- Вход на новый компьютер или устройство . Google отслеживает, какие устройства вы регулярно используете. Если у вас включена двухэтапная аутентификация и вы пытаетесь войти в систему с нового устройства, Google потребует код подтверждения, прежде чем вы сможете войти в систему.

- Вы создаете новую учетную запись Google . Часто Google отправляет вам код подтверждения, чтобы подтвердить, что вы не робот, если вы создаете новую учетную запись.

Как изменить пароль Google или восстановить его, если вы его забыли

Как изменить учетную запись Google по умолчанию

несколько минут — вот как это сделать

Как изменить отображение вашего имени пользователя Google в Gmail

Дэйв Джонсон

Внештатный писатель

Дэйв Джонсон — журналист, пишущий о потребительских технологиях и о том, как индустрия трансформирует спекулятивный мир научной фантастики в современную реальную жизнь. Дэйв вырос в Нью-Джерси, прежде чем поступить в ВВС, чтобы управлять спутниками, преподавать космические операции и планировать космические запуски. Затем он провел восемь лет в качестве руководителя отдела контента в группе Windows в Microsoft. Как фотограф Дэйв фотографировал волков в их естественной среде обитания; он также инструктор по подводному плаванию и соведущий нескольких подкастов. Дэйв является автором более двух десятков книг и участвовал во многих сайтах и публикациях, включая CNET, Forbes, PC World, How To Geek и Insider.

Дэйв вырос в Нью-Джерси, прежде чем поступить в ВВС, чтобы управлять спутниками, преподавать космические операции и планировать космические запуски. Затем он провел восемь лет в качестве руководителя отдела контента в группе Windows в Microsoft. Как фотограф Дэйв фотографировал волков в их естественной среде обитания; он также инструктор по подводному плаванию и соведущий нескольких подкастов. Дэйв является автором более двух десятков книг и участвовал во многих сайтах и публикациях, включая CNET, Forbes, PC World, How To Geek и Insider.

ПодробнееПодробнее

Технология Как Google Gmail Подробнее. ..

..

Вы получили код подтверждения, который не запрашивали? Вы можете быть в опасности

Наша королева контент-маркетинга Элли время от времени получает сообщения со своим кодом входа в Uber. Проблема? Она не пытается войти в свою учетную запись Uber; кто-то еще.

Она игнорирует их, потому что хорошо разбирается в смишинге, фишинге и других преступных схемах. Коснитесь или щелкните здесь, чтобы просмотреть ускоренный курс мошенничества. Но, конечно же, не все тексты с проверочными кодами являются мошенническими.

Иногда вы можете получить код подтверждения по уважительной причине. Проблема в том, что сложно отличить мошеннические сообщения от важных текстов. Вот почему мы составили это руководство, которое поможет вам узнать, что делать, когда вы получаете случайный текст с кодом подтверждения.

Всегда будь осторожен

В общем, прими это как знак быть более бдительным. Незапрошенный код подтверждения — это гигантская неоновая вывеска с надписью «Кто-то пытается войти в вашу учетную запись!» Это означает, что ваше имя пользователя и пароль могут быть скомпрометированы.

Незапрошенный код подтверждения — это гигантская неоновая вывеска с надписью «Кто-то пытается войти в вашу учетную запись!» Это означает, что ваше имя пользователя и пароль могут быть скомпрометированы.

Итак, пришло время войти в свою учетную запись и сменить пароль. Убедитесь, что вы придумали что-то сильное и уникальное. Коснитесь или щелкните здесь, чтобы создать легко запоминающиеся, но очень сложные пароли.

Это также может означать утечку данных вашей учетной записи в результате утечки данных. Они не так редки, как должны быть. Преступники постоянно запускают скоординированные атаки на организации, у которых есть ваши личные данные, от предприятий до больниц.

Поэтому рекомендуется время от времени проверять базы данных кибербезопасности. Они очень просты в использовании: просто введите свой адрес электронной почты или номер телефона, и вы увидите, являются ли ваши личные данные общедоступной собственностью. Коснитесь или щелкните здесь, чтобы открыть одну из бесплатных баз данных, позволяющую узнать, распространяются ли ваши данные по сети.

Приходят ли уведомления из вашего банка? Осторожно

Конечно, некоторые учетные записи гораздо более критичны, чем другие. Код подтверждения для вашей учетной записи Netflix не так опасен, как код вашего банка. Если вы получаете предупреждение от своего банка, позвоните ему и проверьте, не получил ли кто-нибудь доступ к вашей учетной записи.

Лучше пресечь любые финансовые проблемы в зародыше как можно скорее. В противном случае вы можете иметь дело с опустошенным банковским счетом, испорченным кредитным рейтингом и украденными личными данными. Коснитесь или щелкните здесь, чтобы увидеть три верных признака того, что кто-то украл вашу личность.

Найдите дополнительное время, чтобы связаться с вашим банком. Не отвечайте на текст прямо. Вместо этого найдите веб-сайт или местоположение и позвоните по официальному номеру.

Однако для большинства получаемых сообщений этот дополнительный шаг может не потребоваться. Это как раз касается банков, поскольку у них есть очень конфиденциальная информация. Вы можете игнорировать текст для большинства учетных записей, если уверены, что ваша учетная запись защищена.

Вы можете игнорировать текст для большинства учетных записей, если уверены, что ваша учетная запись защищена.

Если вы получаете проверочный код от учетной записи, которая записывает входы в систему или устройства, такие как потоковые сервисы, которые показывают все подключенные устройства, стоит проверить, что в вашей учетной записи не происходит ничего странного.

Если вы не будете осторожны, вы даже можете потерять свою учетную запись. Коснитесь или щелкните здесь, чтобы избежать одной распространенной ошибки, из-за которой вы не сможете войти в свою учетную запись Netflix.

Несколько вещей, о которых следует помнить

Помните: если вы получите код подтверждения, который не запрашивали, ваша учетная запись может оказаться в опасности. Мы рекомендуем сменить пароль на более надежный.

Однако, возможно, с вашей учетной записью все в порядке. Возможно, ваше имя пользователя и пароль все еще в безопасности, но киберпреступник пытается вывести вас из себя. Это обычная тактика мошенничества с смишингом или обменом текстовыми сообщениями.

Это обычная тактика мошенничества с смишингом или обменом текстовыми сообщениями.

Плохие парни будут присылать вам текстовые сообщения с кодами подтверждения или подозрительными ссылками, пытаясь заставить вас перейти по ним. Веб-сайты, которые вы используете для заражения вашего устройства вредоносными программами. Коснитесь или щелкните здесь, чтобы просмотреть шесть фальшивых текстовых сообщений, на которые следует обратить внимание.

Вы редко будете получать случайные текстовые сообщения или электронные письма со ссылками, которые вы не просили. Вот почему вы должны быть осторожны. Вместо того, чтобы нажимать на ссылку, обратитесь в официальную организацию и проверьте, были ли сообщения законными.

Это дополнительный шаг, но усилия того стоят. Если вы не будете соблюдать надлежащие меры предосторожности, вы можете потерять кучу денег. AARP заявляет, что в 2020 году мошенники, начавшие с текстовых сообщений, украли у американцев 86 миллионов долларов. У некоторых людей нет никаких сомнений, поэтому они будут использовать вашу контактную информацию для регистрации новых учетных записей.

Прокрутите Twitter, и вы можете наткнуться на несколько человек, которые ворчат о кодах подтверждения TikTok. Даже если они никогда не регистрировались (или не помнят, что создавали учетную запись), они получают такие коды:

Я создал учетную запись TikTok и забыл об этом, и теперь кто-то пытается в нее войти, или кто-то просто пытался зарегистрировать учетную запись TikTok на мой номер?

Ответ, вероятно, неизвестен. pic.twitter.com/G5CeAlP0yP

— Аарон Рейнольдс (@aaronreynolds) 12 октября 2019 г.

Это вполне может быть фишингом. Это также может быть что-то менее гнусное. Иногда дети без надлежащего цифрового образования думают, что можно использовать случайные числа или адреса электронной почты при создании учетных записей. Эти случайные адреса электронной почты или номера могут быть вашим номером телефона или адресом электронной почты.

Немногие дети понимают двухфакторную аутентификацию.