Что такое DDoS-атаки и как от них защищаться бизнесу

Редактор: Юля МайороваИз-за DDoS-атак клиенты могут уйти к конкурентам. Разбираем, как этого не допустить

Наталия Юшкова

Аналитик Positive Technologies

Дмитрий Галов

Эксперт по кибербезопасности «Лаборатории Касперского»

Поделитесь статьей

Поделитесь статьей

Из-за DDoS-атак клиенты могут уйти к конкурентам. Разбираем, как этого не допустить

Наталия Юшкова

Аналитик Positive Technologies

Дмитрий Галов

Эксперт по кибербезопасности «Лаборатории Касперского»

Поделитесь статьей

Жертвой DDoS-атак может стать любая компания малого и среднего бизнеса, которая предоставляет свои услуги онлайн — маркетплейсы, онлайн-ретейлеры, сервисы доставки, платформы для онлайн-обучения. Деятельность таких компаний напрямую зависит от работоспособности их сайтов и приложений.

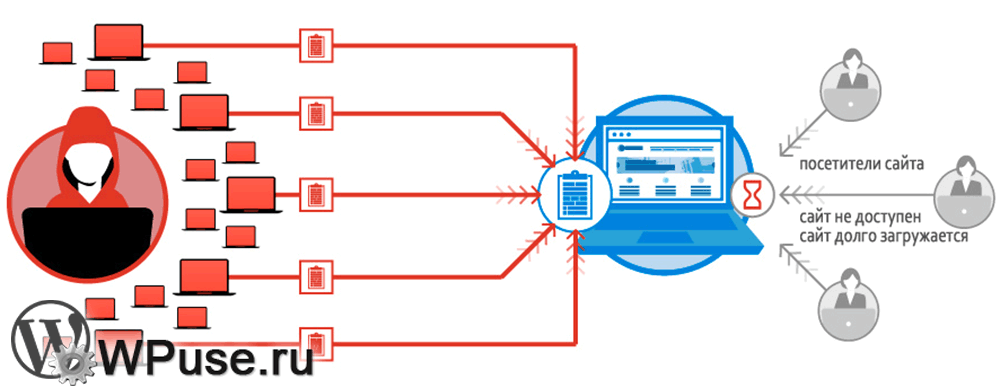

Цель DDoS-атаки — сделать недоступным сайт или приложение конкурента на максимальный период времени. Разбираем, в чем суть DDoS-атак и как от них защититься.

Разбираем, в чем суть DDoS-атак и как от них защититься.

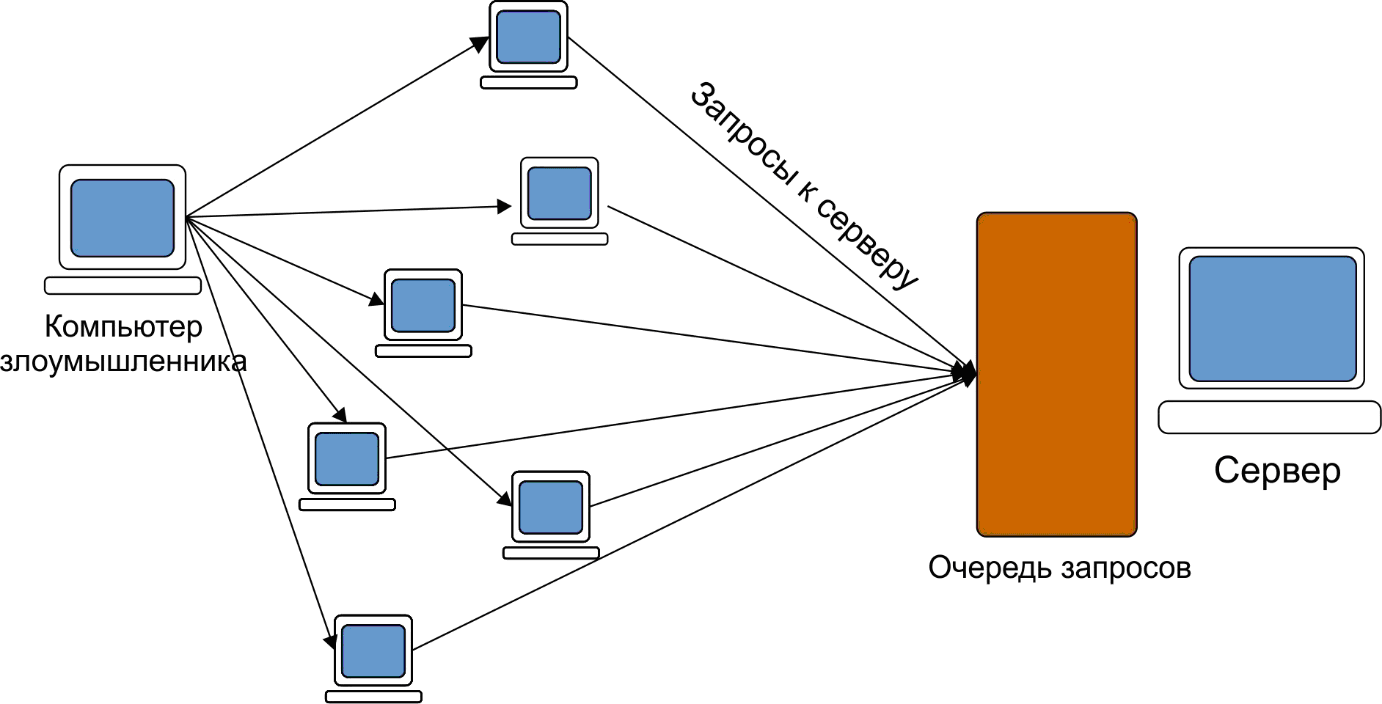

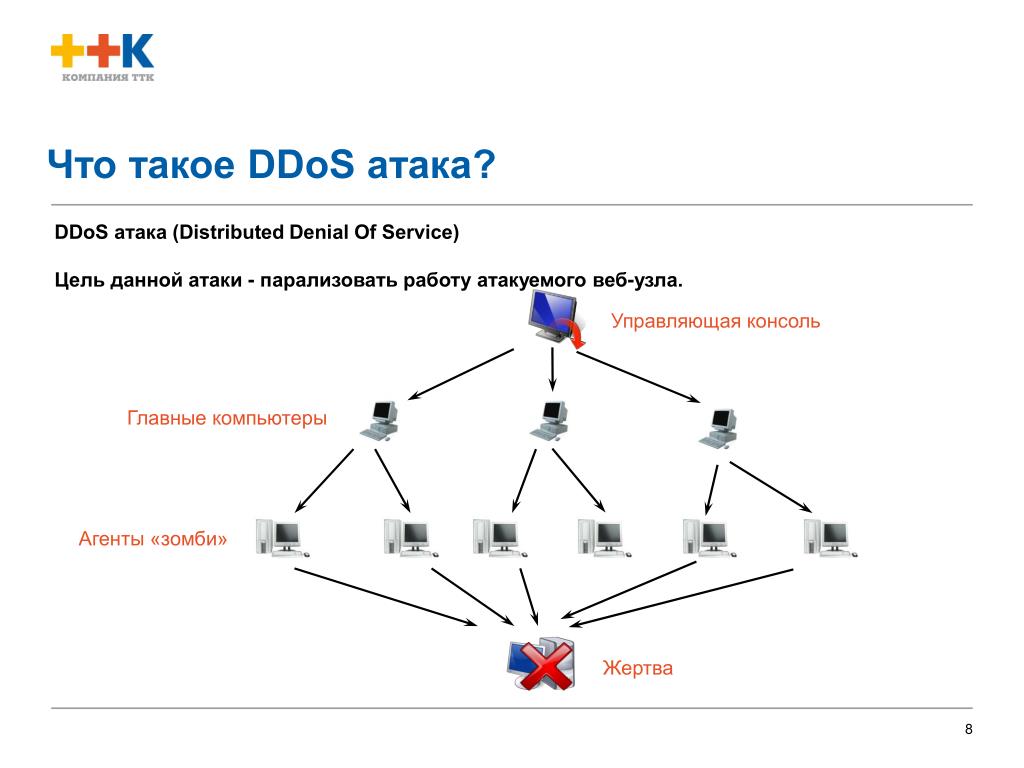

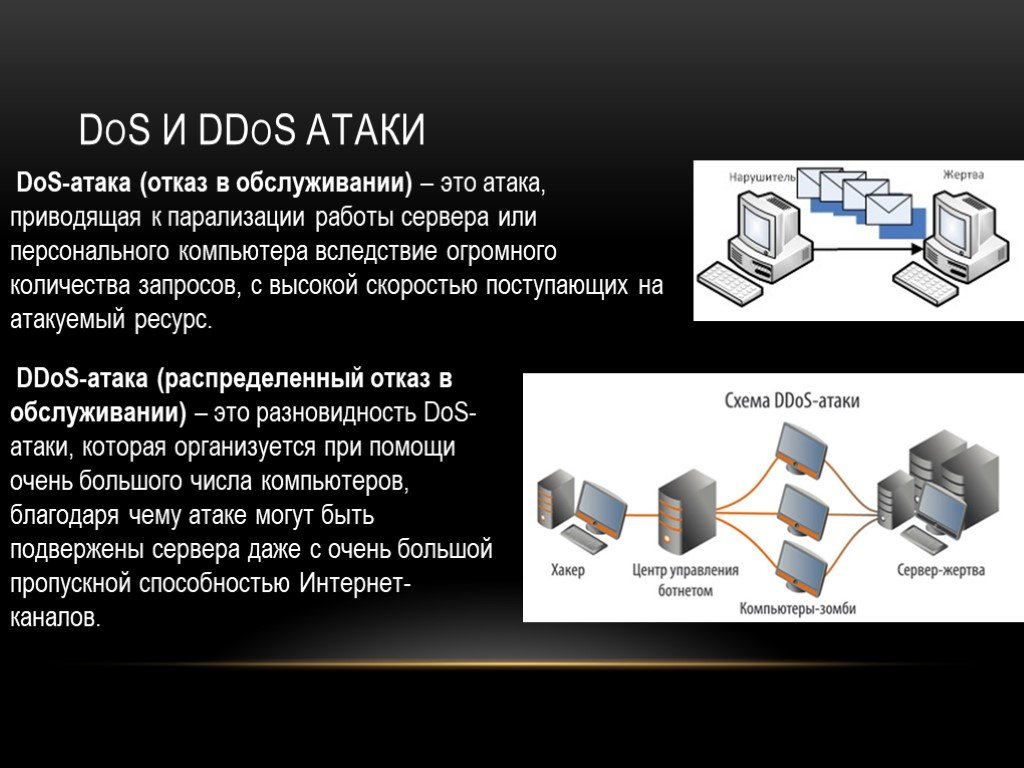

DDoS-атака — с англ. Distributed Denial of Service — «распределенный отказ в обслуживании». Суть DDoS-атаки в том, что она перегружает серверы компании трафиком от множества устройств, которые заражены вредоносным ПО — программным обеспечением. Это похоже на поток посетителей на сайт во время распродажи, например Черной пятницы.

Что такое кибербезопасность«Из-за большого количества поступающих запросов сервер перестает отвечать на запросы пользователей, что приводит к отказу в обслуживании для всех, кто пытается получить доступ к серверу».

Наталия Юшкова

Аналитик Positive Technologies

Например, во время DDoS-атаки клиент не может прослушать курс на платформе для онлайн-обучения, заказать обед в приложении или оформить заказ на маркетплейсе. Когда это случается, владельцы бизнеса теряют прибыль и несут репутационные убытки.

В последние годы наблюдается рост количества DDoS-атак. Согласно исследованию «Лаборатории Касперского», за год их число выросло на 47%. За 100% принято число атак за третий квартал 2021 года Важно, что сезонный наплыв посетителей на сайт нельзя назвать DDoS-атакой, хотя он также может вызвать нарушения работы веб-ресурса. Такое может случиться и с небольшим сайтом, ссылку на который опубликовали в социальных сетях или на большом портале. Сайт может быть не готов к неожиданному росту трафика со стороны заинтересованных пользователей, из-за чего произойдет отказ в обслуживании.Цветочный бизнес делает максимальную выручку несколько раз в год, например перед 1 Сентября или на 8 Марта.

Если конкуренты организуют DDoS-атаку на сайт цветочного в эти дни, то бизнес потеряет прибыль, а конкуренты заработают больше денег, потому что клиенты уйдут к ним.

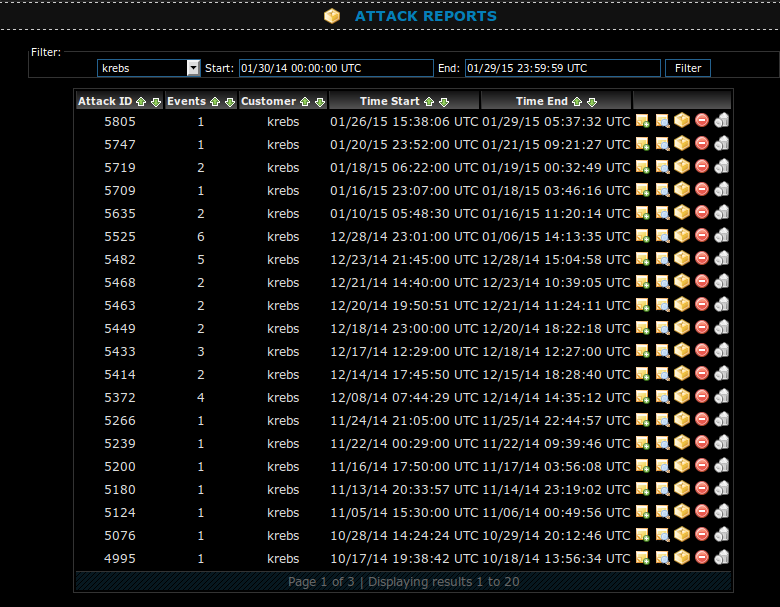

Как долго может длиться DDoS-атака. Одно время была тенденция на увеличение продолжительности DDoS-атак. В 2021 году они длились в среднем 12 минут, в 2022 — сутки. Чем дольше сайт или приложение простаивает, тем больше денег теряет бизнес.

«В третьем квартале 2022 года 19% от общей продолжительности атак принадлежали длительным атакам от 20 часов и выше. Самая длительная атака в третьем квартале продолжалась почти 19 суток».

Дмитрий Галов

Эксперт по кибербезопасности «Лаборатории Касперского»

При этом, согласно свежей статистике Qrator Labs, в 2023 году продолжительность DDoS-атак сократилась почти в шесть раз по сравнению с прошлым годом. Это связано с тем, что хакеры больше не тратят время на один ресурс в случае, если он не поддается атаке, а ищут новых жертв.

Новость на сайте КоммерсантаПочему бизнес подвергается DDoS-атакам. Кибератаки чаще всего организуют конкуренты, хакеры-вымогатели или идейные активисты — хактивисты. У каждого — свои мотивы для проведения атаки.

«У киберпреступников цель — вымогательство денег у организаций за прекращение атаки или под угрозой раскрытия конфиденциальной информации компании.

У конкурентов конкретного бизнеса — улучшение своего положения на рынке за счет недоступности веб-ресурсов атакованной компании. Хактивисты преследуют политический протест, атаки проводятся на организации, которые, по их мнению, сделали что-то неправильное или неэтичное».

Наталия Юшкова

Аналитик Positive Technologies

Примеры DDoS-атак. В феврале 2023 года хакеры почти целый месяц атаковали инфраструктуру российских ретейл-компаний. От DDoS-атак пострадали продуктовые сети «Перекресток» и «Пятерочка». По данным специалистов компании по кибербезопасности StormWall, атаки были направлены на платежные системы, онлайн-кассы и сервисы по доставке товаров.

Новость на сайте ТАССЭто не первая крупная DDoS-атака на российский ретейл. В декабре 2021 года компания по защите от интернет-угроз Qrator Labs зафиксировала DDoS-атаку, которая исходила от 160 тысяч устройств. Среди пострадавших компаний оказалась розничная сеть Лента. Замдиректора по информационной безопасности Ленты рассказал, что целью злоумышленников были персональные данные сотрудников и покупателей компании.

Летом 2022 года Google сообщил, что заблокировал рекордную по мощности DDoS-атаку. Она продолжалась больше часа и в пике достигла 46 млн запросов в секунду. В компании заявили, что 10 секунд атаки были равны количеству всех запросов на Википедии за сутки. Специалисты Google смогли обнаружить DDoS-атаку на ее раннем этапе и ограничили возможности атаки до того, как она усилилась.

Новость в блоге GoogleВ последнюю неделю августа 2022 года StormWall выявила рост числа DDoS-атак на интернет-магазины электроники, мебели, одежды и канцтоваров. По сравнению с аналогичным периодом прошлого года атак стало на 28% больше. Причиной DDoS-атак специалисты назвали конкуренцию.

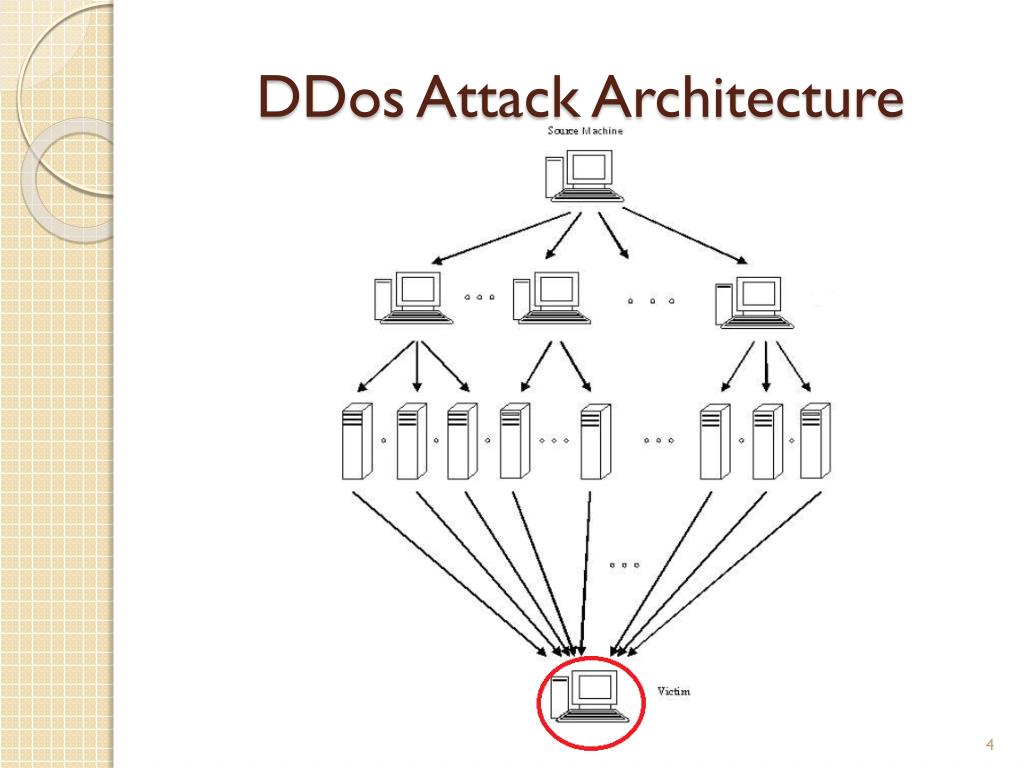

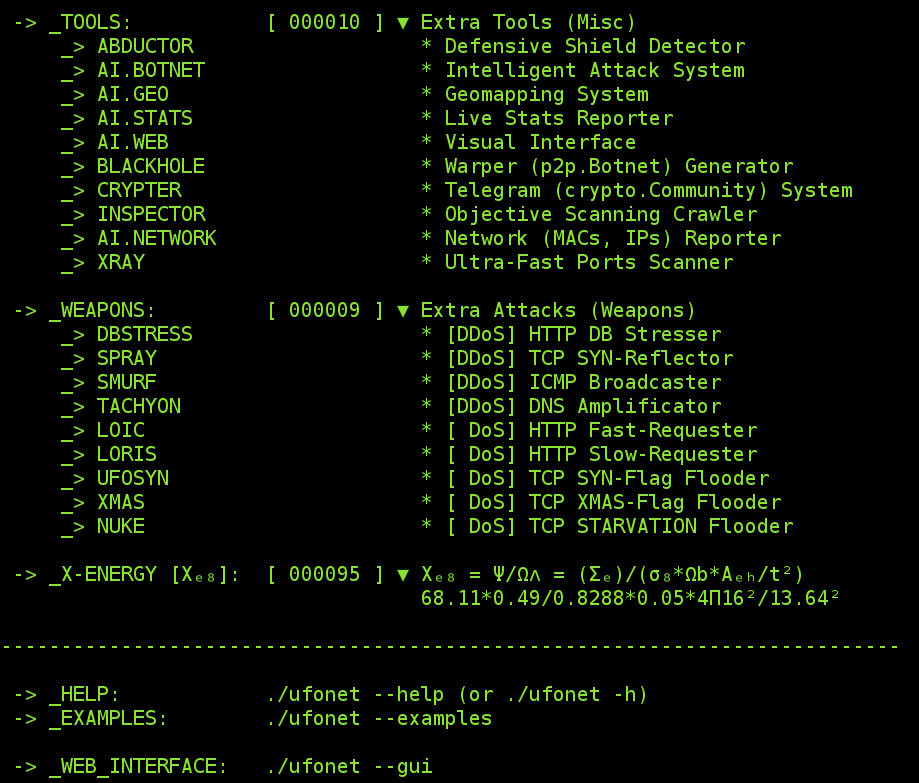

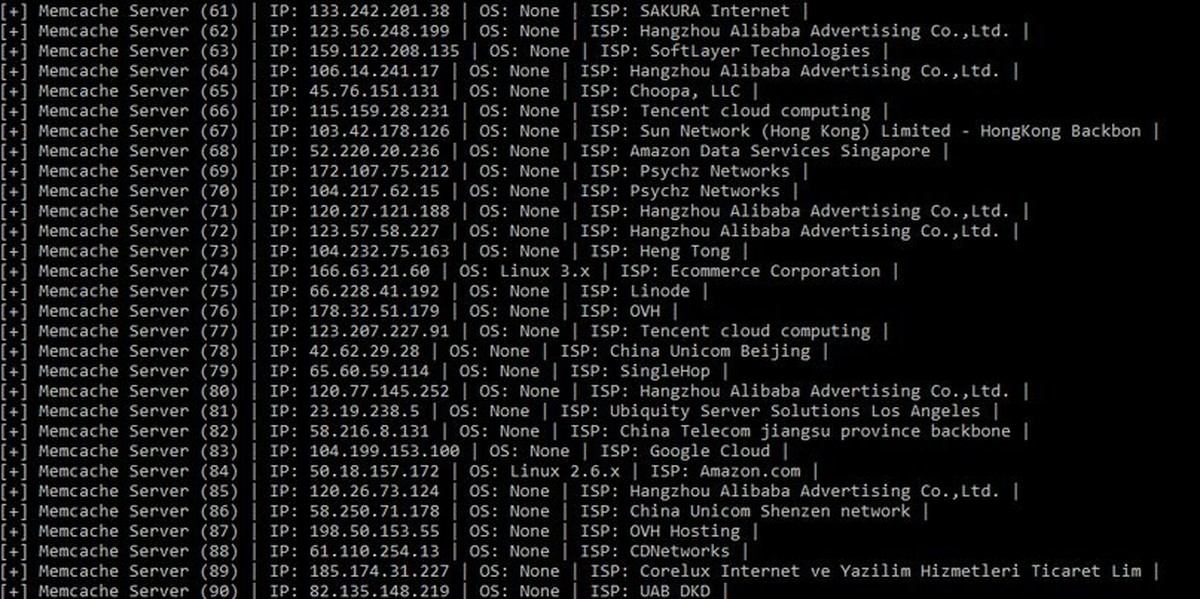

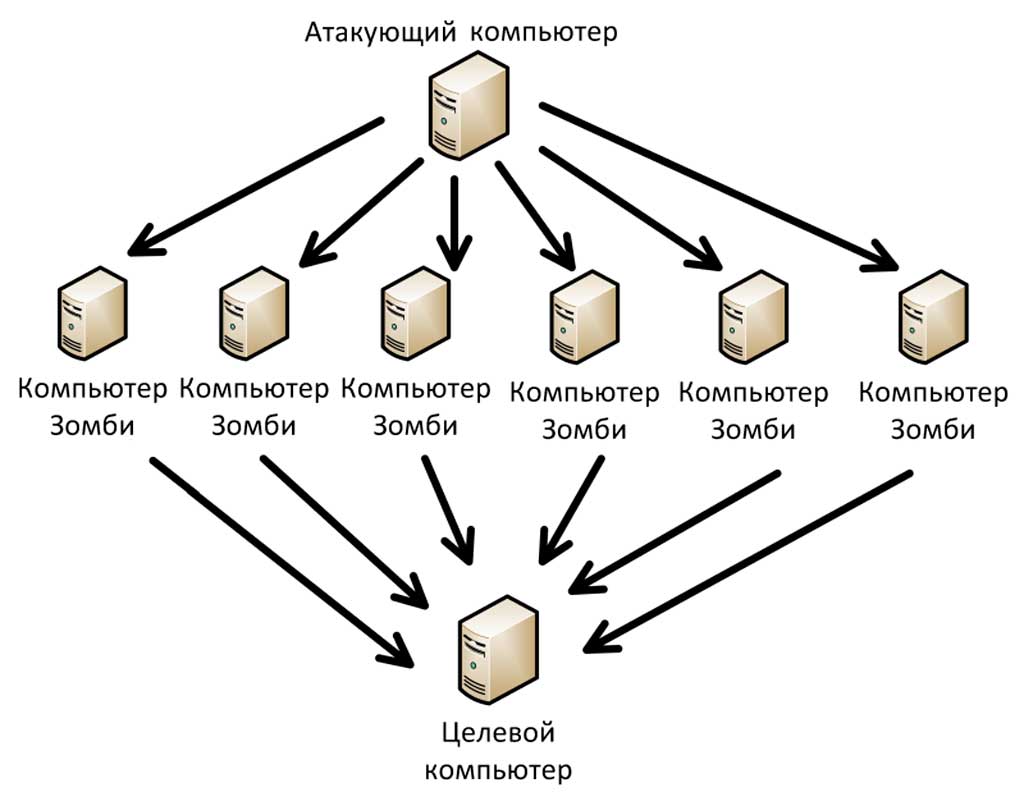

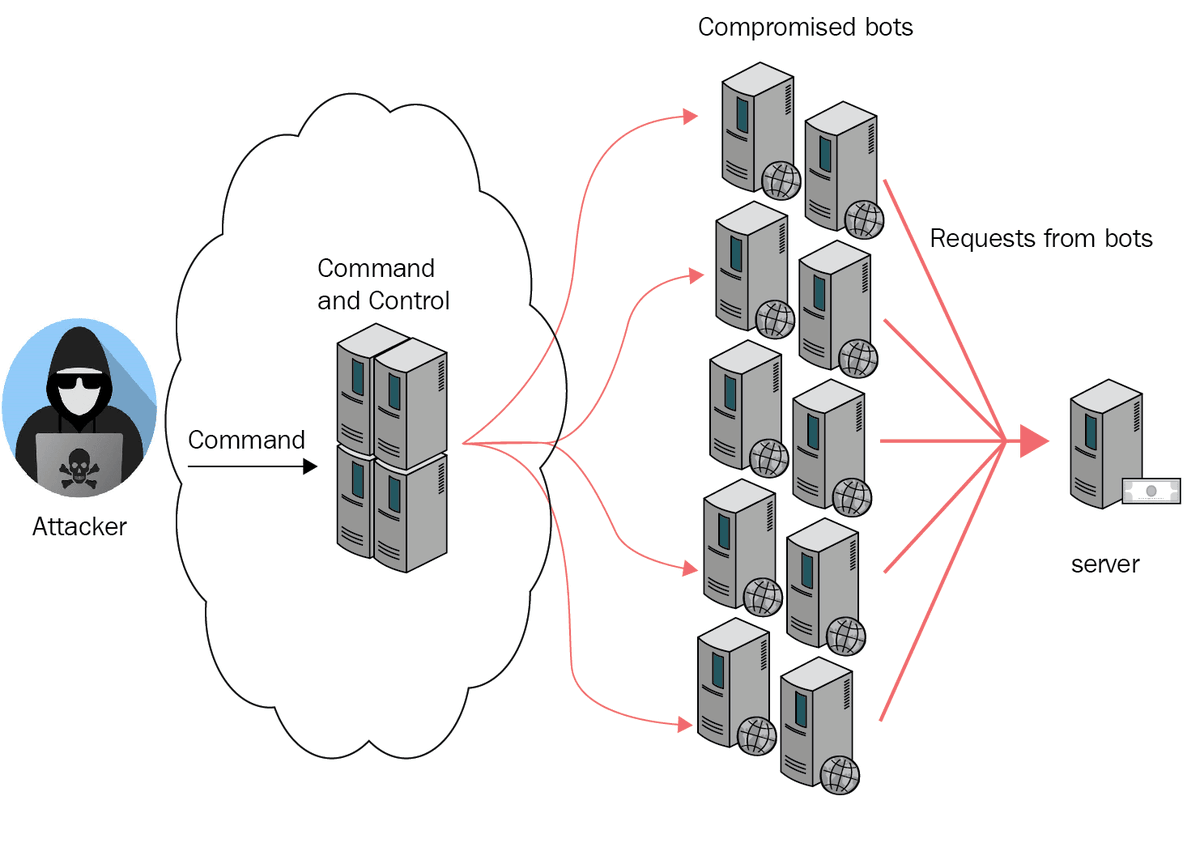

Отчет StormWallДля проведения DDoS-атак злоумышленники часто используют «ботнетов» — сеть большого количества взломанных устройств, которые заражены вредоносным программным обеспечением. Это могут быть, например, компьютеры, Wi-Fi-роутеры или гаджеты обычных пользователей, которые могут ни о чем не догадываться. Хакеры управляют ботнетами дистанционно.

Это могут быть, например, компьютеры, Wi-Fi-роутеры или гаджеты обычных пользователей, которые могут ни о чем не догадываться. Хакеры управляют ботнетами дистанционно.

«Каждое попавшее в ботнет устройство может выполнять команды злоумышленника, в том числе отправлять запросы на определенный сервер. При запуске DDoS-атаки каждое устройство ботнета начинает посылать на целевой сервер атакуемой компании запросы, что приводит к перегрузке его ресурсов и к отказу в обслуживании».

Наталия Юшкова

Аналитик Positive Technologies

Схема устройства DDoS-атакиХакеры могут арендовать ботнетов на теневых площадках.

«Аренда ботнетов для DDoS-атак — распространенная услуга на специализированных площадках. Очень часто от нее страдают компании из ретейл-сегмента. Такая угроза может использоваться как инструмент черной конкурентной борьбы».

Дмитрий Галов

Эксперт по кибербезопасности «Лаборатории Касперского»

Кибератаку можно распознать по нескольким признакам — долгая загрузка страницы, пользователи заходят на сайт из одной геолокации или с одного IP-адреса, подозрительный всплеск запросов только к одной странице, неестественные скачки трафика с определенным интервалом времени.

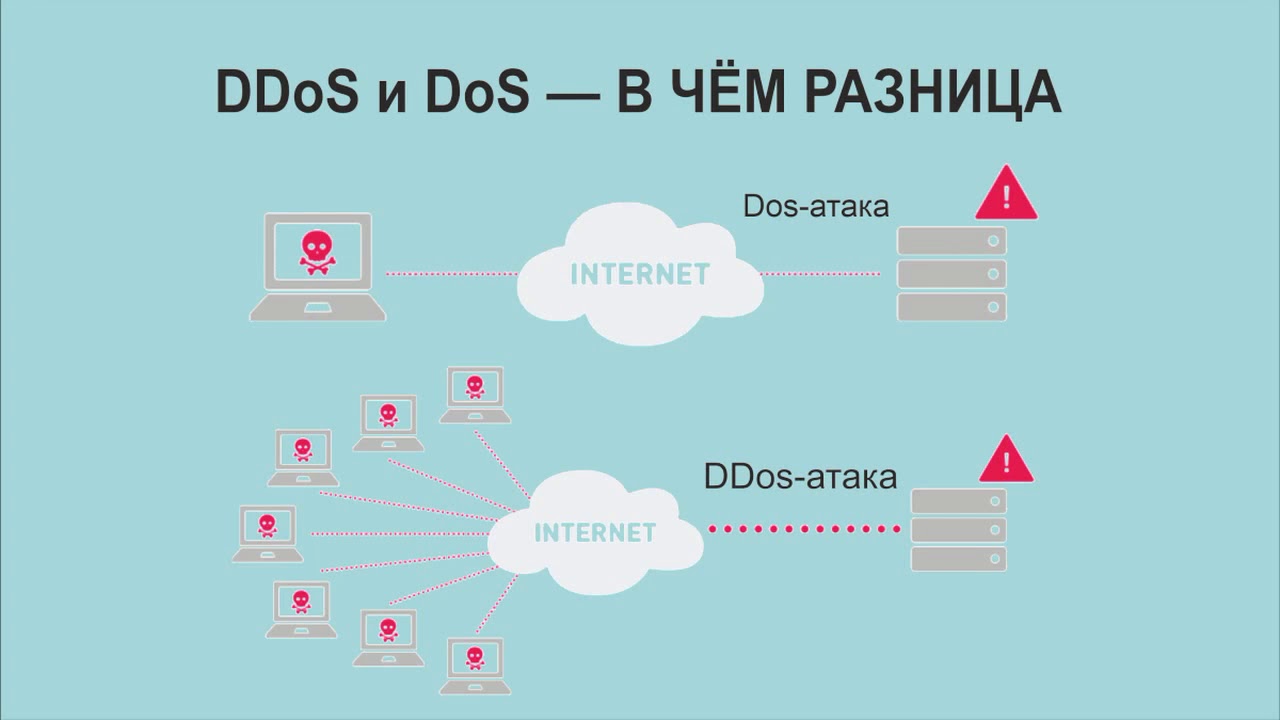

Есть еще DoS-атака — у нее похожее название, но суть немного другая. Так, DoS-атака — с англ. Denial of Service — «отказ в обслуживании». Это более простая разновидность DDoS-атаки. При DoS-атаке злоумышленник использует только одно устройство для отправки запросов на атакуемый сервер, а при DDoS-атаке — множество устройств.

DoS-атака менее масштабна и исходит из одной точки«За счет большей нагрузки на сервер, огромного объема трафика запросов и сложности блокировки таких запросов DDoS-атаки несут больше угроз и последствий для бизнеса».

Наталия Юшкова

Аналитик Positive Technologies

Сейчас DoS-атаки встречаются редко из-за своей низкой эффективности. Их легче обнаружить и устранить, чем DDoS, которая производится со множества устройств.

Злоумышленники могут остановить работу сервиса, украсть корпоративные данные компании, вымогать деньги или нанести репутационный ущерб. Важно понимать, что хакер и заказчик кибератаки могут быть разными людьми. Исполнитель DDoS-атаки может навредить вашему бизнесу по заказу конкурента.

Исполнитель DDoS-атаки может навредить вашему бизнесу по заказу конкурента.

Найти исполнителей и заказчиков DDoS-атак и доказать их вину практически невозможно. Более того, ущерб для бизнеса может быть намного больше штрафа, который выплатят злоумышленники в случае их обнаружения.

Остановка работы сервиса. Пока длится кибератака, сайт или приложение бизнеса не будет работать — частично или полностью. Например, покупатель может выбрать на платформе онлайн-обучения нужный ему курс и добавить его в корзину, но оформить заказ он уже не сможет. В результате он наверняка засомневается, стоит ли ему обучаться на этой платформе, и может сделать выбор в пользу конкурентов.

Еще хакеры могут заблокировать номер телефона компании. Это актуально, например, для бизнеса по доставке еды или такси. В этом случае на телефон будут непрерывно поступать спам-звонки, в итоге линия будет постоянно занята для настоящих клиентов.

Падение позиций в поисковой выдаче.

Утечка данных. Злоумышленники могут использовать DDoS-атаку как отвлекающий маневр. Пока специалисты будут заняты восстановлением работы ресурса, хакеры могут получить доступ к конфиденциальным данным компании. Чаще всего хакеры крадут корпоративную информацию или базу данных клиентов для конкурента.

Вымогательство. Злоумышленники блокируют онлайн-сервисы компании и просят деньги за прекращение DDoS-атаки. А еще могут шантажировать угрозой атаки — еще до ее начала вымогают деньги с владельца бизнеса. И если он не заплатит — обещают организовать DDoS-атаку, которая парализует работу бизнеса.

Репутационные потери. Если сайт долго недоступен — доверие клиентов может быть подорвано.

Еще злоумышленники могут украсть и обнародовать конфиденциальные данные компании. И это негативно повлияет на отношение к ней клиентов и партнеров: они могут отказаться от дальнейшего сотрудничества с компанией. Но подобной угрозы скорее стоит опасаться госкорпорациям и крупному бизнесу.

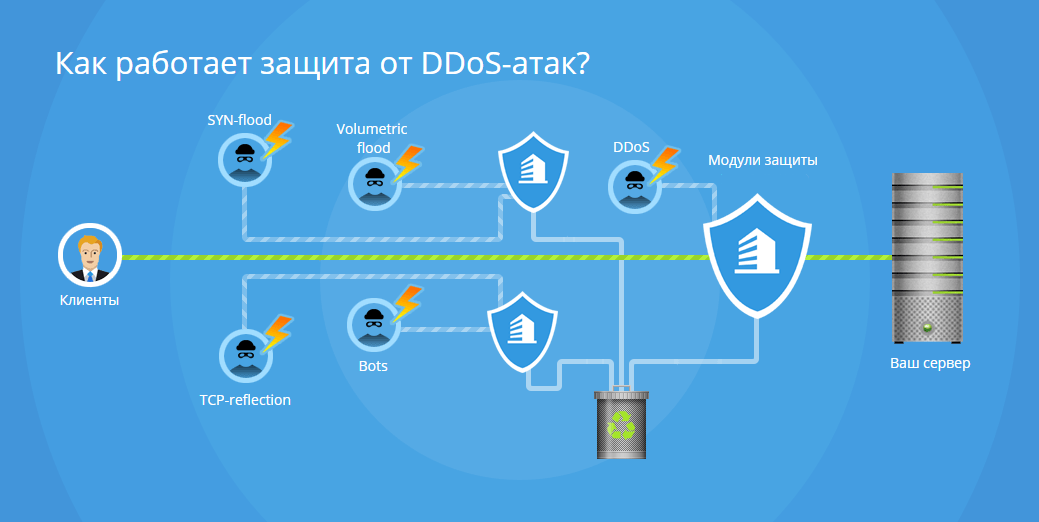

Есть два способа организации защиты от DDoS-атак — самостоятельно организовать киберзащиту внутри своей компании или отдать задачу на аутсорс.

Самостоятельная защита. В этом случае нужно нанять сотрудника по информационной безопасности, который будет полностью контролировать инфраструктуру компании. Но чаще всего штатного киберсециалиста могут позволить себе только крупные компании. Средняя зарплата специалиста по кибербезопасности — от 50 000 ₽ в месяц, а покупка защиты от DDoS-атак у специализированных компаний стоит от 15 000 ₽ в месяц.

Еще стоит понимать, что сегодня DDoS-атаки проводятся с использованием больших мощностей, что делает самостоятельную защиту от них малоэффективной.

«Можно подготовить свою инфраструктуру — грамотно выстроить распределение нагрузки, контролировать сетевой трафик на подозрительную активность, использовать несколько серверов и иметь запасные, регулярно проверять и обновлять системы безопасности для закрытия уязвимостей, которыми могут воспользоваться злоумышленники для проведения атаки. Это может помочь самостоятельно пережить простую атаку».

Наталия Юшкова

Аналитик Positive Technologies

Аутсорс. Малому бизнесу часто проще отдать киберзащиту на аутсорс. Такие сервисы предлагают «Лаборатория Касперского», Positive Technologies и другие компании.

«Приобретение готовых ИТ-решений помогает справиться с DDoS-атаками разной мощности. Например, наша система защиты — Web Application Firewall — обеспечивает защиту от атаки на различных уровнях, может отличить настоящего пользователя от бота, сохранить конфиденциальность данных и обеспечить надежный контроль за выявлением уязвимостей в системе».

Наталия Юшкова

Аналитик Positive Technologies

Тарифы «Лаборатории Касперского» по защите бизнеса от DDoS-атак на май 2023 года«Чем лучше защищен ресурс, тем меньше вероятность, что его будут атаковать, поскольку сложность организации в этом случае повышается, а значит, растет и стоимость такой атаки. Для защиты от DDoS малому и среднему бизнесу эффективнее обращаться к компаниям, которые предлагают такие услуги: интернет-провайдерам и вендорам, специализирующимся на подобной защите».

Дмитрий Галов

Эксперт по кибербезопасности «Лаборатории Касперского»

Жертвой DDoS-атаки может стать любая компания, у которой есть сайт или приложение. Помимо веб-ресурсов, хакеры могут заблокировать номер телефона компании, чтобы занять линию для обычных клиентов.

Если вовремя не организовать киберзащиту, DDoS-атака может грозить остановкой работы веб-ресурса компании, кражей корпоративных данных, потерей прибыли и репутационным ущербом.

Найти и наказать исполнителей и заказчиков DDoS-атаки практически невозможно, поэтому надо обезопасить свой бизнес до того, как хакеры нанесут ему какой-либо ущерб.

Малому бизнесу часто дешевле защитить бизнес от DDoS-атак, если купить сервис у специализированной компании по киберзащите, чем нанимать специалиста в штат.

Больше по теме

Вы ИП, но не ведете деятельность: откуда могут взяться долги и стоит ли закрывать бизнес

Рассказываем, какие надо платить налоги и сдавать отчеты, пока нет дохода. А также стоит ли закрыть ИП

#безопасность бизнеса#ип#налоги

Что такое NDA и как его составить

Рассказываем, как защитить секреты бизнеса с помощью NDA. В статье — шаблон соглашения

#безопасность бизнеса

Как застраховать бизнес?

ИП и компании могут застраховать бизнес, купив полис. Это поможет обезопасить бизнес от непредвиденных расходов

Это поможет обезопасить бизнес от непредвиденных расходов

#безопасность бизнеса#полезные советы

Что такое ESG и почему это полезно для бизнеса

Руководителю нужно следовать ESG не для всеобщего блага, а для устойчивости и роста своего дела

#безопасность бизнеса#инструменты для бизнеса#маркетинг

ИТ-консалтинг: что это и зачем он нужен компании

ИТ-консультанты разбираются одновременно в технологиях и бизнесе. Например, к ним обращаются, чтобы проработать ИТ-стратегию компании или внедрить технологии для оптимизации работы бизнеса

#безопасность бизнеса#бизнес-процессы#ит

Что такое кибербезопасность

Рассказываем, кто может стать жертвой кибератак и чем они опасны для бизнеса

#безопасность бизнеса#инструменты для бизнеса#ит

Все события бизнеса у вас в почте

Получайте первыми приглашения на вебинары, анонсы курсов и подборки статей

Подписываясь на дайджест, вы соглашаетесь с политикой конфиденциальности

Новости

Зарубежный ИТ-дайджест от 31 мая

Изменился порядок списания денег с ЕНС

Как сеть пельменных «ЛЕПИМ и ВАРИМ» отстояла у SPAR права на товарный знак

СФР: подавать ЕСФ-1 на сотрудников, которые временно перешли к другому работодателю, не нужно

Теперь АУСН можно выбрать при регистрации бизнеса через сервис ФНС

Игорь Демишев, сооснователь Jiffy: «Кризис — лучшее время начать бизнес»

Сооснователь UK-based стартапа — о том, как развивать свое дело в непростое время

#личный опыт#мнения

Кирилл Фомичев, предприниматель и ментор: «За одни советы платил 800 000 ₽, а другие получал бесплатно»

Зачем бизнесмену нужен ментор и как его найти

#личный опыт#мнения

Биография: Борис Нуралиев

«Как-то в отпуске я пытался изучить бухучет, дочитал до середины книгу, подумал: „Какой ужас!“ Если бы создатель бухгалтерского учета Лука Пачоли знал, что через 100 лет откроют отрицательные числа, никакого дебета и кредита не было бы»

#биографии#личный опыт

DDoS-атаки (Distributed Denial of Service)

DDoS-атака (Distributed Denial of Service) — хакерская атака на веб-сайт, главная задача которой — привести к отказу в обслуживании, при котором взаимодействие пользователей с сервисами и сайтами будет затруднено или невозможно. Ее отличие от DoS-атаки — в том, что она проводится сразу со множества устройств и адресов. Для DDoS-атак хакеры собирают ботнеты из зараженных вредоносными программами компьютеров-зомби.

Для DDoS-атак хакеры собирают ботнеты из зараженных вредоносными программами компьютеров-зомби.

Цель проведения DDoS-атаки — вымогательство денег за ее прекращение и за восстановление доступа к веб-сайту. Чаще всего злоумышленники подвергают таким нападениям сетевые ресурсы электронной коммерции, онлайн-банки, системы бронирования, букмекерские конторы, информационные сервисы, СМИ и другие организации, ведущие свой бизнес в Сети.

Существуют специальные вредоносные программы (боты), которые позволяют формировать ботнеты. Например, интернет-червь Mirai заразил более 500 000 устройств, подключенных к интернету, из которых был сформирован одноименный ботнет для рекордно мощных на тот момент DDoS-атак.

DDoS-атаки обрели первую популярность в 1999 году, когда злоумышленники атаковали веб-сайты крупнейших компаний (Yahoo, eBay, Amazon, E-Trade, CNN и многих других). Спустя год после атак на крупные корпорации была осознана необходимость принять срочные меры для борьбы с появившейся проблемой.

Классификация DDoS-атак

Основные способы DDoS-атак:

- HTTP-флуд. Самый распространенный способ, чья основная идея — отправка серверу такого пакета, ответом на который будет пакет гораздо большего размера. В специально сформированном запросе к серверу злоумышленник заменяет свой IP-адрес на сетевой идентификатор машины внутри сети-жертвы.

- ICMP-флуд. При этом типе DDoS-атаки хакер отправляет ICMP-пакет (часто — с помощью утилиты ping) усиливающей сети. IP-адрес злоумышленника в этом случае также заменяется целевым, и на сервер-жертву приходит ответ на команду, увеличенный во столько раз, сколько машин содержит усиливающая сеть. Также подобная атака может происходить с помощью UDP-пакетов.

- SYN-флуд. Для обмена данными компьютерным системам требуется установка соединения, и при этом на само соединение тоже выделяются компьютерные ресурсы — на которые и нацелен данный вид атак. Отправляя ложные запросы, можно использовать все ресурсы компьютерной системы, которые зарезервированы на установку соединений.

- «Тяжелые пакеты». Для реализации этого метода атаки злоумышленник с помощью ботнета отправляет серверу трудные для обработки пакеты данных, которые не переполняют канал связи, но отнимают ресурсы процессора, что может привести к его перегреву или перегрузке.

Объект воздействия

Цель DDoS-атаки — вывод из строя или недоступность веб-сайта. Однако бывает так, что целью DDoS оказывается DNS-сервер (например, в 2012 году группа Anonymous планировала вывести таким образом из строя 13 корневых DNS-серверов мира, что лишило бы интернета все население Земли). Также целью может стать уязвимое веб-приложение. Отдельные DDoS-атаки организовываются ради развлечения или в знак политического протеста (скажем, акция 2007 года в честь памятника Воину-освободителю в Эстонии). Часто DDoS проводят для шантажа или вымогательства. От этого ежегодно страдает огромное количество компаний и частных лиц, ведь из-за атак их сайты становятся недоступными клиентам и не приносят дохода. Сетевые ресурсы государственных учреждений, сайты СМИ, интернет-магазины и онлайн-банки, порталы коммерческих и некоммерческих организаций — все они являются потенциальными целями DDoS-атак.

Сетевые ресурсы государственных учреждений, сайты СМИ, интернет-магазины и онлайн-банки, порталы коммерческих и некоммерческих организаций — все они являются потенциальными целями DDoS-атак.

В середине 2010-х годов имело место некоторое затишье, но согласно отчету компании Qrator Labs, в 2016 году DDoS-атаки начали снова тревожить корпоративных пользователей. Несмотря на то, что многим провайдерам легко нейтрализовать атаки мощностью до 300 Гбит/с, проблемы все-таки остались. В частности, злоумышленники начали использовать зараженные серверы видеозаписи, веб-камеры, устройства интернета вещей, в которых имеются уязвимости. Из-за распространенности таких устройств атаки стали еще более масштабными.

По мнению Qrator Labs, техническим специалистам необходимо снова обращать внимание на защиту от DDoS-атак. Если прежде наблюдалось линейное увеличение мощности последних, то в 2016 году ситуация резко изменилась. Сегодня атаки могут достигать таких масштабов, что им под силу накрывать целые регионы земного шара, а это напрямую угрожает функционированию работы крупных провайдеров.

Наибольшее «внимание» киберпреступники уделили следующим отраслям:

- купонные сервисы,

- платежные системы,

- информационные агрегаторы,

- электронная коммерция,

- игры и игровые площадки.

Источник DDoS-атак

Источников нападений, направленных на отказ в обслуживании, множество: конкуренты, недоброжелатели, хактивисты и т.д. По данным «Лаборатории Касперского», в 2015 году DDoS-атаке подверглась каждая шестая российская компания. За 2015 год было проведено около 120 000 атак на 68 000 различных ресурсов по всему миру. Мощность потока при этом достигала 450 Гбит/с. Чаще всего DDoS-атакам подвергается крупный бизнес (20%).

Анализ риска

Противостояние DDoS-атакам — сложная задача, запросы к сайту поступают со многих направлений. От слабых DDoS-атак можно защититься: например, от HTTP-флуда поможет установка лимита подключений, от ICMP-флуда — отключение ответов на все запросы ECHO или правильно настроенный WAF, от UDP-флуда — отключение от интернета UDP-сервисов и установка лимита обращений к DNS-серверу. Однако против большинства атак, организованных профессиональными киберпреступниками и нацеленных на максимально возможный объем трафика, настройка веб-сервера ничего не даст, так как будет «забит» сам канал связи. В этом случае смогут помочь только специальные сервисы защиты.

Однако против большинства атак, организованных профессиональными киберпреступниками и нацеленных на максимально возможный объем трафика, настройка веб-сервера ничего не даст, так как будет «забит» сам канал связи. В этом случае смогут помочь только специальные сервисы защиты.

Что такое DDoS? Определение и часто задаваемые вопросы

<< Вернуться к техническому глоссарию

Определение DDoS

DDoS означает распределенный отказ в обслуживании, злонамеренная попытка злоумышленника запретить законным пользователям доступ к серверу или сетевому ресурсу путем перегрузки его искусственным трафиком. .

Что такое DDoS?

Распределенный отказ в обслуживании (DDoS) — это результат кибератаки, при которой сервер или сетевой ресурс становится недоступным для законного пользовательского трафика. Отказ в обслуживании происходит в результате атаки — умышленного нарушения работы целевого хоста, подключенного к Интернету, злоумышленником (злоумышленником).

Что такое DDoS-атака и как она работает?

DDoS — это тип атаки типа «отказ в обслуживании» (DoS), при которой злоумышленник злонамеренно пытается нарушить нормальный трафик целевой сети или сервера, затопляя окружающую инфраструктуру интернет-трафиком. Обычно это включает кооптацию большого количества клиентских устройств с троянским вирусом и их координацию для выполнения запросов к одному и тому же ресурсу в одно и то же время. Популярные среди хакеров из-за своей простоты, DDoS-атаки также могут быть доступными, если не прибыльными, что побуждает злоумышленников или «хактивистов» прибегать к этой форме кибератаки.

Как правило, DDoS-атака злонамеренно заполняет IP-адрес тысячами сообщений с помощью распределенных (управляющих) серверов и бот-сетей. Жертвы атаки не могут получить доступ к системам или сетевым ресурсам для отправки законных запросов из-за нежелательного трафика, снижающего производительность сети.

Типы DDoS-атак

Типы DDoS-атак варьируются от тех, которые приводят к сбою служб, и тех, которые вызывают переполнение служб. Тремя основными категориями DDoS-атак на сегодняшний день являются атаки на основе тома сосредоточены на пропускной способности сети, атаки на протоколы сосредоточены на ресурсах сервера, а атаки на приложения сосредоточены на веб-приложениях. Некоторые из наиболее распространенных инструментов DDoS включают:

Тремя основными категориями DDoS-атак на сегодняшний день являются атаки на основе тома сосредоточены на пропускной способности сети, атаки на протоколы сосредоточены на ресурсах сервера, а атаки на приложения сосредоточены на веб-приложениях. Некоторые из наиболее распространенных инструментов DDoS включают:

• SYN Flood — синхронизированный (SYN) Flood использует уязвимости в последовательности соединения TCP, также известный как трехстороннее рукопожатие.

• HTTP Flood — отправляет искусственные запросы GET или POST для максимального использования ресурсов сервера.

• UDP Flood — атака протокола пользовательских дейтаграмм (UDP) нацелена на случайные порты на компьютере или в сети с пакетами UDP.

• Атака Smurf — этот тип атаки использует IP и протокол управления сообщениями в Интернете (ICMP) с помощью вредоносной программы под названием smurf.

• Атака Fraggle — аналогичная атаке smurf, атака fraggle направляет большие объемы трафика UDP в широковещательную сеть маршрутизатора с использованием UDP, а не ICMP.

• Shrew Attack — атакует TCP, используя короткие синхронизированные пакеты трафика по тому же каналу.

• Ping of Death — манипулирует IP, отправляя вредоносные запросы ping в систему.

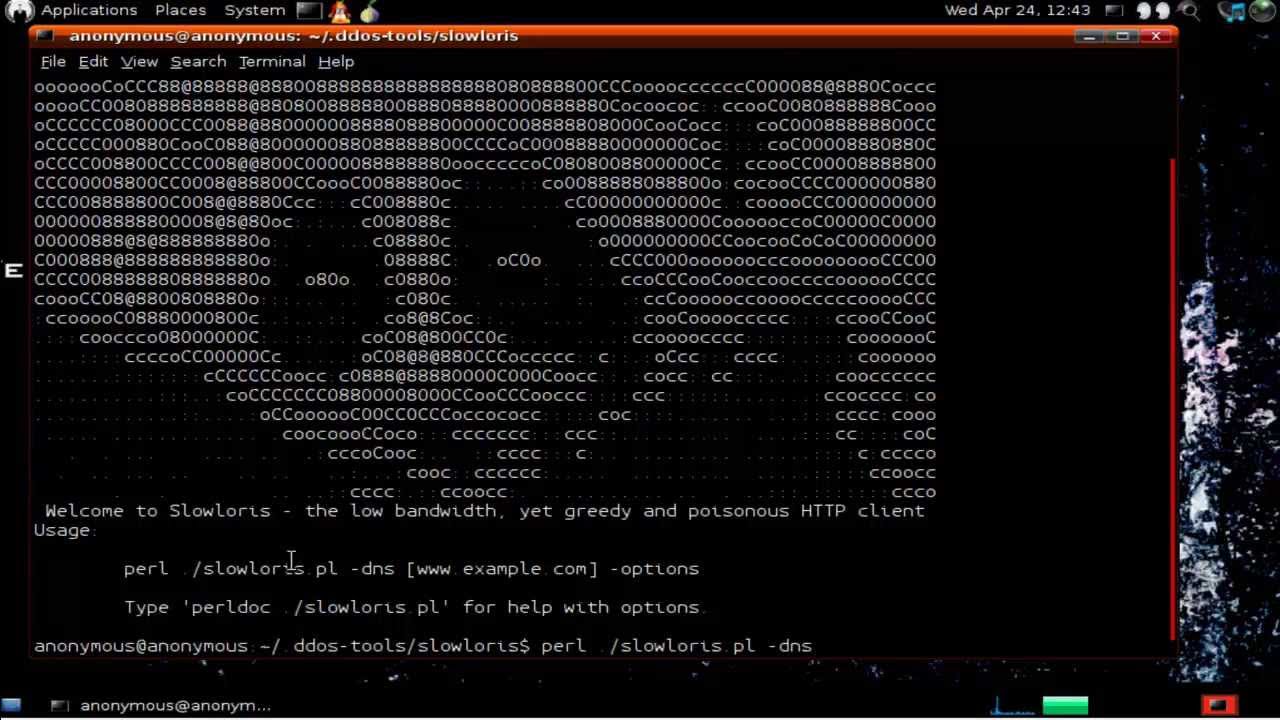

• Slowloris — использует минимальные ресурсы во время атаки, атакуя веб-серверы по аналогии с HTTP-флудом, сохраняя соединение с целью открытым как можно дольше.

• Атаки на уровне приложений — преследование конкретных слабых мест в приложениях, а не всего сервера.

• Усиление NTP — использует серверы Network Time Protocol (NTP) с атакой усиленного отражения.

Как остановить DDoS-атаку

Чтобы предотвратить DDoS-атаки, которые могут поставить под угрозу данные вашей компании и интеллектуальную собственность, важно установить наилучшую защиту от DDoS для вашего бизнеса. Защита от DDoS-атак, также известная как смягчение последствий DDoS-атак, имеет решающее значение для компаний, поскольку угрозы DDoS растут. Средняя недельная DDoS-атака стоит менее 200 долларов, и каждый день в мире происходит более 2000 таких атак. Фирмы часто платят небольшую часть стоимости услуг по предотвращению DDoS по сравнению с ущербом, который несут жертвы атаки.

Фирмы часто платят небольшую часть стоимости услуг по предотвращению DDoS по сравнению с ущербом, который несут жертвы атаки.

Если у вас в настоящее время нет плана по предотвращению DDoS-атак, самое время начать. Защита от DDoS-атак осуществляется в нескольких различных подходах, таких как самостоятельные решения, локальные инструменты и облачные решения.

Самостоятельная защита от DDoS-атак

Этот метод является самым дешевым, но его часто считают слабым и неподходящим для онлайн-бизнеса с приличным трафиком. Основная цель большинства самостоятельных средств защиты — остановить флуд-атаки за счет введения пороговых значений трафика и правил внесения в черный список IP-адресов.

Эти настройки защиты от DDoS-атак носят реактивный характер и обычно срабатывают после первоначальной атаки. Хотя такой подход может помешать атакам в будущем, большинство агрессоров способны адаптировать и модифицировать свои методы. Кроме того, ограничения пропускной способности сети в решениях типа «сделай сам» обычно оказываются неэффективными, поскольку компаниям не хватает масштабируемости для защиты от атак.

Локальная защита от DDoS-атак

Этот подход добавляет дополнительный уровень аппаратных устройств, развернутых локально в центрах обработки данных заказчика вместе с другим сетевым оборудованием и серверами. Локальная защита часто может быть дорогостоящим вариантом защиты от DDoS-атак.

Преимущества расширенной фильтрации трафика, предлагаемой локальными решениями для защиты от DDoS, включают низкую задержку, контроль данных и соблюдение строгих правил в определенных отраслях. Недостатки включают более высокие затраты на смягчение последствий DDoS-атак, необходимость ручного развертывания в случае атаки и ограничения на доступную пропускную способность.

Защита облачных серверов от DDoS-атак

Внешние облачные решения — это аутсорсинговые услуги, которые требуют меньших инвестиций в управление или обслуживание, чем другие услуги по смягчению последствий DDoS-атак, обеспечивая при этом эффективную защиту как от сетевых угроз, так и от угроз прикладного уровня. Эти сервисы развертываются либо как сервисы, работающие постоянно, либо как сервисы по запросу, и могут эластично масштабировать ресурсы для противодействия DDoS-атакам. Такие службы, как сеть доставки контента (CDN), могут маршрутизировать фильтрующий трафик, разгружая вредоносные запросы и отправляя на веб-сайт только трафик, определенный как «безопасный».

Эти сервисы развертываются либо как сервисы, работающие постоянно, либо как сервисы по запросу, и могут эластично масштабировать ресурсы для противодействия DDoS-атакам. Такие службы, как сеть доставки контента (CDN), могут маршрутизировать фильтрующий трафик, разгружая вредоносные запросы и отправляя на веб-сайт только трафик, определенный как «безопасный».

Службы Always-on включают перенаправление DNS-сервера, уделяя особое внимание предотвращению атак прикладного уровня, которые истощают ресурсы сервера. Опция по требованию снижает атаки сетевого уровня, нацеленные на основные компоненты сетевой инфраструктуры, такие как UDP-флуд, за счет гибкого масштабирования услуг.

DoS против DDoS

Атака DoS — это атака типа «отказ в обслуживании», при которой один или несколько компьютеров используются для переполнения сервера TCP- и UDP-пакетами с целью перегрузки целевого сервера и его недоступности для обычных пользователей. DDoS-атака — один из наиболее распространенных типов DoS-атак, использующий несколько распределенных устройств для атаки на одну систему. Этот тип атаки часто более эффективен, чем другие типы DoS-атак, поскольку злоумышленник может использовать больше ресурсов, что делает восстановление еще более сложным.

Этот тип атаки часто более эффективен, чем другие типы DoS-атак, поскольку злоумышленник может использовать больше ресурсов, что делает восстановление еще более сложным.

Предлагает ли VMware NSX Advanced Load Balancer защиту от атак DDoS?

VMware NSX Advanced Load Balancer защищает от DDoS-атак и смягчает их последствия, выявляя угрозы, информируя администраторов и автоматически защищая от этих атак. Некоторые из функций, которые используются для достижения этой цели, включают защиту от переполнения TCP SYN, защиту HTTP от DDoS, фильтрацию URL-адресов, ограничение скорости подключения для каждого клиента, ограничение скорости подключения для определенных пользователем клиентов, ограничение максимальной пропускной способности для каждой VS, ограничение максимального количества одновременных подключений для каждой VS и Ограничение максимального количества одновременных подключений на сервер.

Кроме того, эластичные сервисы приложений VMware NSX Advanced Load Balancer обеспечивают автоматическое масштабирование сервисов по запросу во время атаки, что дает администраторам столь необходимое время для работы над смягчением последствий атаки при сохранении качества обслуживания. Узнайте об автоматическом масштабировании программного балансировщика нагрузки VMware NSX Advanced Load Balancer.

Узнайте об автоматическом масштабировании программного балансировщика нагрузки VMware NSX Advanced Load Balancer.

Чтобы узнать больше о реальном внедрении балансировки нагрузки, приложений безопасности и брандмауэров веб-приложений, ознакомьтесь с нашими обучающими видеороликами по доставке приложений.

DDoS-атаки: руководство + советы по защите от DDoS-атак

В чем разница между дипнетом и даркнетом? Обратитесь к этому обзору, чтобы узнать, как они оба работают, и получить советы для тех, кто занимается серфингом в глубокой и темной сети.

Распределенные атаки типа «отказ в обслуживании» (DDoS) — это кибератаки, используемые хакерами, пытающимися сделать компьютер или веб-сайт недоступными путем переполнения или сбоя веб-сайта из-за слишком большого трафика. У этой сложной кибератаки есть несколько различных аспектов, которые мы рассмотрим позже, но сейчас вы должны знать, что их число растет: только в первой половине 2021 года было совершено более 5,4 миллиона DDoS-атак.

Именно по этой причине ниже вы найдете подробный обзор распространенных DDoS-атак, а также советы по кибербезопасности, которые помогут защитить ваши устройства и сеть. Мы рассмотрели, как работают DDoS-атаки, различные типы DDoS-атак, общие предупреждающие признаки DDoS-атак и мотивы хакеров для проведения DDoS-атак. Вы даже найдете примеры DDoS-атак из реальной жизни и различия между DDoS-атаками и DoS-атаками. Все это поможет прояснить, почему вам следует избегать DDoS-взлома любой ценой.

Как работает DDoS-атака?

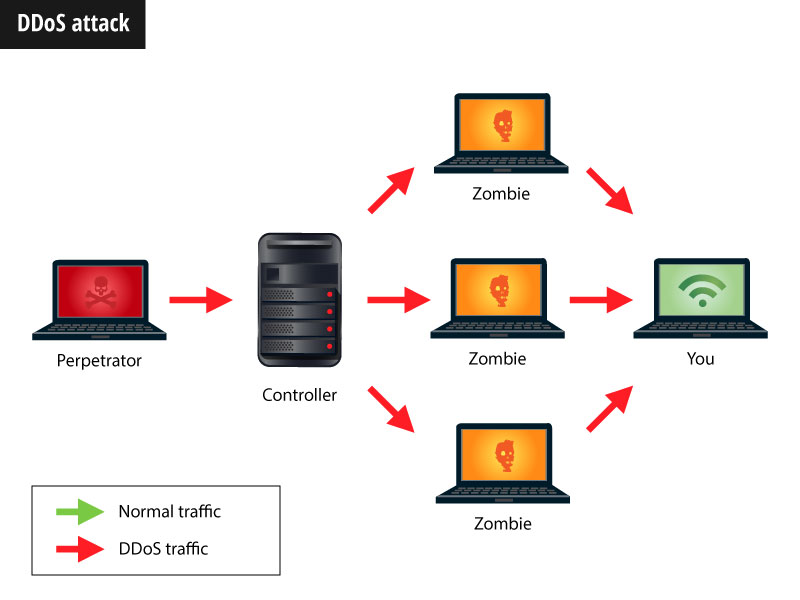

Основной способ, которым хакеры выполняют DDoS-атаки, — это сеть удаленно управляемых взломанных компьютеров, называемых ботнетами. Эти зараженные устройства образуют то, что люди называют «зомби-сетями», которые используются для переполнения целевых веб-сайтов, серверов и сетей большим объемом данных, чем они могут вместить.

Ботнеты могут включать от тысяч до миллионов компьютеров, контролируемых киберпреступниками. Кибер-воры используют их для различных целей, в том числе для рассылки спама и различных видов вредоносного ПО, например программ-вымогателей. Это делается для того, чтобы скомпрометировать и/или украсть информацию о пользователях, чтобы положить немного денег в карманы хакера.

Это делается для того, чтобы скомпрометировать и/или украсть информацию о пользователях, чтобы положить немного денег в карманы хакера.

Помимо этих основ, существует несколько различных типов DDoS-атак, о которых следует знать для обеспечения вашей личной кибербезопасности.

DoS-атаки по сравнению с DDoS-атаками

Dos-атаки

- Использовать одно поврежденное устройство для лавинной атаки

- Обычно нацелены на одну конкретную жертву

DDoS-атаки

- Использование зомби-сетей для целевого флуда

- Нацельтесь на более крупные сети, чтобы затронуть больше пользователей

Помимо отсутствия лишней согласной, DDoS-атаки отличаются от DoS-атак. Во-первых, DoS-атаки используют только одно подключение к Интернету, чтобы вывести из строя целевую сеть или веб-сайт. DDoS-атаки используют ботнеты для формирования «зомби-сетей», чтобы вывести из строя потенциальных жертв. Эти зомби-сети усложняют защиту целевых устройств по сравнению с DoS-атаками.

Эти две кибератаки также различаются тем, на кого и на что они нацелены. DoS-атаки в основном нацелены на отдельные серверы и/или сети, обычно принадлежащие одному человеку. Атаки DDoS, с другой стороны, нацелены на компьютерные системы и/или устройства, подключенные к Интернету, которые обычно принадлежат бизнесу или организации. Это может помочь увеличить число потенциально пострадавших жертв.

Типы DDoS-атак

DDoS-атаки обычно состоят из атак, подпадающих под одну или несколько категорий, а некоторые более сложные атаки объединяют атаки по разным векторам. Ниже перечислены наиболее распространенные категории, перечисленные в порядке убывания сложности.

Атаки на основе тома

Атаки на основе тома, такие как наводнения UDP (протокол пользовательских дейтаграмм), например, обычно первое, что приходит на ум, когда люди упоминают DDoS-атаки. Эти распространенные DDoS-атаки затопляют сайт большим количеством подключений, перегружая его пропускную способность, сетевое оборудование или серверы до тех пор, пока он не перестает обрабатывать трафик и не выходит из строя.

Протокольные атаки

Хакеры создали протокольные атаки, такие как Ping of Death, чтобы атаковать ресурсы, которые веб-сайты используют для своей защиты, такие как брандмауэры и балансировщики нагрузки. Отключив эти инструменты, хакеры могут получить прямой доступ к серверу/веб-сайту, который они пытаются отключить.

Атаки на приложения

Атаки на уровне приложений, иногда называемые атаками на уровне 7, регулярно нацелены на популярные приложения. Методы, включая HTTP-флуд и атаки с отключением кеша, нацелены на уровень, на котором сервер создает веб-страницы и отвечает на HTTP-запросы. Таким образом, они могут сначала отображаться как законные запросы от пользователей, пока не станет слишком поздно, в результате чего жертва не сможет управлять своим устройством.

5 предупреждающих признаков DDoS-атак

DDoS-атаки имеют определенные симптомы. Но симптомы часто имитируют другие проблемы, которые могут возникнуть у вас с компьютером, начиная от медленного подключения к Интернету и заканчивая отключением веб-сайта, из-за чего без профессиональной диагностики сложно определить, подвергаетесь ли вы DDoS-атаке.

Некоторые из этих предупреждающих признаков DDoS включают:

- Медленный доступ к файлам

- Длительная невозможность доступа к определенному веб-сайту

- Отключение интернета

- Проблемы с доступом ко всем веб-сайтам

- Чрезмерное количество писем со спамом

Опять же, большинство этих симптомов трудно определить как необычные. Тем не менее, если два или более события происходят в течение длительного времени, вы можете стать жертвой DDoS-атаки.

Заслуживающие внимания DDoS-атаки

Статистика показывает, что в ближайшее время DDoS-атаки не исчезнут. Фактически, за последние годы число DDoS-атак увеличилось на 14 %.

- Mafiaboy, 2000 г.: 15-летний хакер провел DDoS-атаку на университетские серверы, что позволило ему взломать их сеть и вывести из строя основные сайты, такие как CNN, Amazon, Yahoo и eBay.

- ProtonMail, 2015 г. Швейцарский провайдер зашифрованной электронной почты заплатил хакерам более 6 000 долл.

США в биткойнах после того, как его сайт рухнул из-за того, что хакеры использовали комбинацию различных DDoS-атак.

США в биткойнах после того, как его сайт рухнул из-за того, что хакеры использовали комбинацию различных DDoS-атак. - Dyn, 2016 г.: хакеры использовали вредоносное ПО для создания зомби-сети из смарт-телевизоров, принтеров, радионянь, камер и других устройств IoT. Затем они провели DDoS-атаки, чтобы скомпрометировать такие сайты, как Twitter, Guardian, Netflix, Reddit и CNN.

- Amazon, 2020 г. Хакеры, направленные на Amazon Web Services, в течение трех дней проводили DDoS-атаку, чтобы безуспешно попытаться вывести из строя операционные системы AWS.

- Украина, 2022 г.: Украинские официальные лица сообщили о многочисленных DDoS-атаках российских хакеров, нацеленных на украинские государственные ресурсы и веб-сайты.

Теперь, когда вы знаете, насколько опасными могут быть DDoS-атаки и как далеко они могут распространяться, вы можете захотеть иметь в рукаве несколько хитростей, которые помогут предотвратить проникновение DDoS-хакеров в вашу сеть.

Как избежать DDoS-атак

Используйте эти советы по кибербезопасности, чтобы избежать DDoS-атак и защитить свои устройства.

Используйте VPN

Использование VPN — независимо от того, играете ли вы с друзьями или совершаете покупки в Интернете, — может быть невероятно полезным для тех, кто пытается расставить приоритеты своей конфиденциальности в Интернете. Они работают, маскируя и шифруя ваш IP-адрес и другие идентифицируемые сетевые элементы, поэтому злонамеренный хакер не сможет нарушить ваш доступ в Интернет с помощью DDoS-атаки.

Обновление приложений и программного обеспечения для обеспечения безопасности

Атаки на приложения – это когда киберпреступники используют устаревшие приложения и уязвимости в системе безопасности для проведения DDoS-атак. Чтобы избежать этой киберугрозы, не забывайте обновлять свои системы безопасности и приложения. Эти обновления поставляются с обновлениями, необходимыми для исправления системных уязвимостей, которые могут быть обнаружены при взломе DDoS.

Остерегайтесь фишинга

Помимо того, что это одна из самых известных кибератак на сегодняшний день, фишинг также является распространенным признаком DDoS-атак. Если вы заметили потенциальные фишинговые сообщения в своем почтовом ящике, сообщите о них. FTC рассматривает отчеты по адресу [email protected]. А если вы получили смайловое текстовое сообщение, вы можете отправить его в СПАМ (7726).

Защитите свой IP-адрес

Кто-то скажет, что IP-адрес так же важен, как и номер социального страхования. Почему? Это комбинация цифр, которая может идентифицировать вас или, в данном случае, ваш компьютер. Хакеры DDoS могут попытаться отследить ваш IP-адрес, чтобы найти лучший способ подвергнуть ваш компьютер вредоносному ПО и добавить вас в свою зомби-сеть. Как и в случае с SSN, лучше не делиться ими с другими. И если вы считаете, что он попал не в те руки, знаете ли вы, что некоторые интернет-провайдеры позволяют вам изменить его? Просто войдите в систему своего поставщика услуг и следуйте его инструкциям.

Установите антивирусное программное обеспечение

Поскольку хакеры обычно используют различные типы вредоносных программ для создания зомби-сетей во время DDoS-атаки, установка антивирусного программного обеспечения на ваши устройства практически бесценна. Этот инструмент кибербезопасности может предупредить вас о потенциальных атаках вредоносного ПО, которые используют хакеры DDoS, и усердно работать над их уничтожением, если они являются законными.

DDoS-атаки, возможно, не относятся к числу новых киберугроз, но это не мешает им пытаться занять центральное место. Используйте эту информацию и сопутствующие советы, чтобы повысить уровень защиты от взлома DDoS и обеспечить кибербезопасность ваших устройств и конфиденциальность в Интернете.

Часто задаваемые вопросы о DDoS-атаках

Дополните свои знания о DDoS-атаках, просмотрев ответы на часто задаваемые вопросы, касающиеся этой киберугрозы.

Какие существуют 3 типа DDoS-атак?

3 типа DDoS-атак включают:

- Массовые атаки

- Протокольные атаки

- Атаки приложений

Что вызывает DDoS-атаку?

DDoS-атака происходит, когда хакер использует сеть зараженных устройств (ботнетов) для переполнения определенного сервера/веб-сайта запросами до тех пор, пока он не выйдет из строя.

Как долго длятся DDoS-атаки?

DDoS-атаки могут длиться до 24 часов и более.

Каковы признаки приема D-дозы?

Признаки потенциальной DDoS-атаки:

- Замедленная загрузка

- Длительная невозможность доступа к определенному веб-сайту

- Отключение интернета

- Проблемы с доступом в Интернет

- Чрезмерное количество писем со спамом

Кто изобрел DDoS?

Майкл Калс совершил первую DDoS-атаку в возрасте 15 лет, взломав ряд университетских веб-сайтов и выведя из строя основные сайты, включая CNN, eBay и Yahoo.

Что такое DDoS в играх?

DDoS-атаки могут затронуть онлайн-геймеров, лишив их доступа к онлайн-видеоиграм и потоковым платформам. Они также могут снижать производительность игрока, увеличивая время задержки, что выгодно их противникам.

Являются ли DDoS-атаки незаконными?

Да, DDoS-атаки караются в судебном порядке. Хакер может получить тюремное заключение, штраф или и то, и другое.

Киберугрозы эволюционировали, и мы тоже.

Norton 360™ с LifeLock™, комплексная комплексная защита от вирусов, вредоносных программ, кражи личных данных, онлайн-отслеживания и многого другого.

Попробуйте Norton 360 с Lifelock.

Узнать больше Узнать больше Узнать больше Узнать больше Узнать больше

Примечание редактора: Наши статьи предоставляют вам образовательную информацию. Наши предложения могут не охватывать или защищать от всех видов преступлений, мошенничества или угроз, о которых мы пишем. Наша цель — повысить осведомленность о кибербезопасности.