Доступ по WebDAV — Help Mail.ru. Облако

Вы можете подключиться к сервису по протоколу WebDAV. На вашем компьютере Облако будет выглядеть как обычная файловая система.

- Windows

- macOS

- Linux

- Проблема с подключением

Настройка на Windows

1. Включите службу Веб-клиент: Панель управления → Администрирование → Службы → Веб-клиент (Тип запуска «Автоматически»).

Перезагрузите компьютер.

2. Создайте пароль внешнего приложения.

С 1 января 2022 для подключения по WebDAV нужно использовать пароль для внешнего приложения. Создайте его и укажите вместо обычного пароля — доступ по обычному паролю закрыт.

3. Перейдите в «Этот компьютер».

4. В верхней панели нажмите «Подключить сетевой диск».

5. В открывшемся окне нажмите на надпись «Подключение к веб-сайту, на котором вы можете хранить документы и изображения».

6. Нажмите «Далее».

7. Выделите надпись «Выберите другое сетевое расположение» и нажмите «Далее».

8. В поле «Сетевой адрес или адрес в Интернете» введите https://webdav.cloud.mail.ru и нажмите «Далее».

9. Введите логин от аккаунта, к которому подключено Облако, и пароль для внешнего приложения из п.2 (Основной пароль от ящика использовать не нужно).

10. Укажите имя сетевого диска и нажмите «Далее».

11. Нажмите «Готово». Сетевой диск будет доступен в «Проводнике».

Подключение через командную строкуПри загрузке больших файлов возникает проблема с индикатором: он останавливается на 99%. На самом деле загрузка начинается именно в этот момент. Чтобы файл появился на Облаке, подождите еще некоторое время. Это специфика работы протокола WebDAV на Windows. К сожалению, мы не можем на неё повлиять.

Если у вас возникла ошибка при подключении Облака по протоколу WebDAV, попробуйте настроить доступ через консоль Windows.

- Нажмите клавиши Win+R.

- В открывшемся окне напишите «CMD» и нажмите «ОК». Откроется командная строка.

- Введите команду

net use R: https://webdav.cloud.mail.ru/ <password> /user:<email> /persistent:yes

где <email> — ваш почтовый ящик, к которому подключено Облако, и <password> — пароль от него.

Если ошибка сохранилась, проверьте, запущена ли у вас служба «Веб-клиент». Для этого:

- Перейдите «Пуск» → «Панель управления» → «Система и безопасность» → «Администрирование» → «Службы».

- В списке найдите службу «Веб-клиент» и откройте ее.

- В списке «Тип запуска» выберите «Автоматически».

- Нажмите «ОК» и перезагрузите компьютер.

1. На рабочем столе в панели задач Finder нажмите «Переход» → «Подключение к серверу».

2. Введите https://webdav.cloud.mail.ru и нажмите «Подключиться».

3. Введите логин от аккаунта, к которому подключено Облако, и пароль для внешнего приложения. И нажмите «Подключиться».

С 1 января 2022 для подключения по WebDAV нужно использовать пароль для внешнего приложения. Создайте его и укажите вместо обычного пароля — доступ по обычному паролю закрыт.

Откроется окно с Облаком пользователя.

Настройка на Linux1. Перейдите в ваш файловый менеджер.

2. Нажмите надпись «Подключиться к серверу» («Connect to Server»).

3. В поле «Адрес сервера» («Server Adress») введите davs://<логин>@webdav.cloud.mail.ru:443, где <логин> — адрес вашего ящика, к которому подключено Облако, в формате [email protected].

4. Нажмите «Подключиться» («Connect»).

5. Введите пароль для внешнего приложения и снова нажмите «Подключиться» («Connect»).

С 1 января 2022 для подключения по WebDAV нужно использовать пароль для внешнего приложения.

Создайте его и укажите вместо обычного пароля — доступ по обычному паролю закрыт.

Откроется Облако. Чтобы в дальнейшем попасть в него, откройте файловый менеджер. Ссылка находится снизу в левом меню.

Чтобы выйти из Облака, нажмите на значок рядом с его названием.

Если вы используете davfs2, отключите использование метода LOCK. Для этого выставите опции use_locks в 0 в конфигурационном файле /etc/davfs2/davfs2.conf (расположение файла может варьироваться в зависимости от используемого дистрибутива).

Проблема с подключением по WebDAV

Заполните, пожалуйста, форму.

Информация о тестовом доступе к изданиям ФИПС посредством FTP-протокола

Размер шрифта Цветовая схема Изображения

Федеральный институт

промышленной

собственности

RU EN

СOVID-19

СOVID-19

сайт Роспатента

Главная/Услуги ФИПС/Патентно-информационные продукты / Информация о тестовом доступе к изданиям ФИПС посредством FTP-протокола

Информация о тестовом доступе к изданиям ФИПС посредством FTP-протокола

Уважаемые пользователи официальных бюллетеней Роспатента!

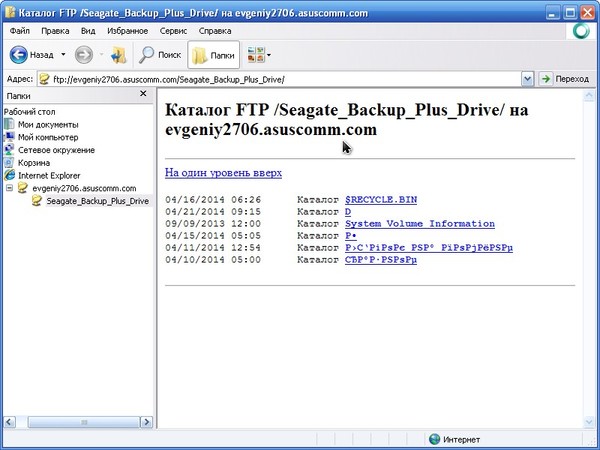

С 1 января 2017 г. вам предоставлена возможность получения изданий по электронным каналам связи посредством FTP-протокола. Формат издания остается прежним, меняется только способ передачи данных. Для удобства пользователей на FTP-сервере ФИПС размещены примеры 4-х видов электронных бюллетеней и учетные данные для доступа.

вам предоставлена возможность получения изданий по электронным каналам связи посредством FTP-протокола. Формат издания остается прежним, меняется только способ передачи данных. Для удобства пользователей на FTP-сервере ФИПС размещены примеры 4-х видов электронных бюллетеней и учетные данные для доступа.

Преимущества использования FTP-протокола:

✔ стоимость (примерно на 25% дешевле, чем издание на дисках),

✔ экономия времени и средств на почтовых расходах,

✔ снижение рисков брака материального носителя,

✔ готовность к пакетной работе сразу с несколькими выпусками бюллетеня с помощью приложения MimoBatch,

✔ решение вопроса организации хранения большого количества дисков*.

* — Для безопасности хранения данных рекомендуем создание резервных копий.

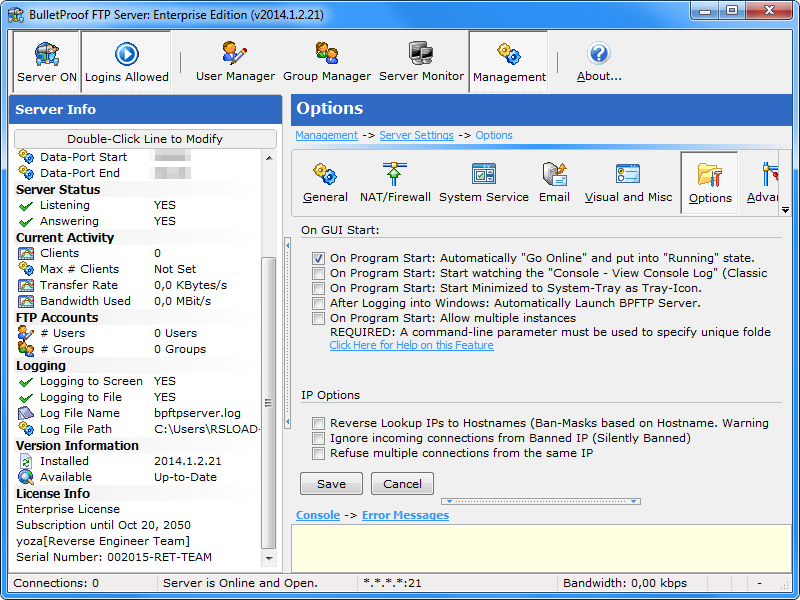

Для работы с FTP-сервером обычно используется любой удобный ftp-менеджер, например, бесплатный ftp-менеджер FileZilla.

Пример страницы ftp-менеджера FileZilla

Учетная запись на FTP-сервере ФИПС для доступа к бюллетеням:

Адрес FTP: | 195. | |

Login: | ftp_testtz | |

Password: | Qg3:cQ’x?X |

В каталоге eхample («пример») размещены:

Designs — бюллетень по промышленным образцам РФ;

Inventions — бюллетень по изобретения и полезным моделям РФ;

Programs and DB and Topology — бюллетень по БД, ТИМС, ПрЭВМ;

Trademarks – бюллетень по ТЗ, ОТЗ, НМПТ.

Подписаться на бюллетени и другие издания ФИПС можно, воспользовавшись Проспектом изданий и баз данных.

Справки по вопросам заключения договоров: Участок патентно-информационного обслуживания Отдела 94 ФИПС тел. e-mail: [email protected] | ||

Справки по вопросам технического обслуживания: Отдел проектирования информационно-поисковых систем (Отдел 119) ФИПС тел.: (495) 531-64-30 e-mail: [email protected] |

Контакты:

Бережковская наб., д. 30, корп. 1, Москва, Г-59, ГСП-3, 125993, РФ

E-mail: [email protected]

Тел.: +7 (499) 240-6015, факс: +7 (495) 531-6318

Время работы:

Режим рабочего времени ФИПС:

Понедельник — Четверг: 9:30 – 18:15

Пятница: 9:30 – 17:00

Суббота, воскресенье, нерабочие и

праздничные дни – выходные дни.

Правила приема заявок

Режим работы окон приема документов:

Понедельник – Четверг: 9:00 – 17:45

Пятница: 9:00 – 16:30

Без перерыва на обед

Мы в соцсетях:

© 2009 — 2023 ФИПС

© 2009 — 2023 ФИПС

Как получить доступ к электронной почте Mail.

ru по протоколу IMAP Как получить доступ к электронной почте Mail.ru по протоколу IMAP

ru по протоколу IMAP Как получить доступ к электронной почте Mail.ru по протоколу IMAPпочтовая рассылка

- Функции Pro

- Скачать Mailspring

Mail.ru предоставляет IMAP-доступ к вашей учетной записи Mail.ru, поэтому вы можете подключиться к своей электронной почте. с мобильных устройств и настольных почтовых клиентов.

Последняя проверка ноябрь 2022 г.

Mail.ru поддерживает IMAP/SMTP

Это означает, что вам не нужно использовать веб-интерфейс почты Mail.ru! Вы можете

проверяйте свою электронную почту и отправляйте сообщения, используя другую электронную почту

программы (например, Mailspring, Outlook Express, Apple Mail или Mozilla Thunderbird).

Использование настольных почтовых приложений может улучшить ваш рабочий процесс. Они обычно

предложить больше вариантов, и ваша электронная почта по-прежнему доступна на вашем

компьютер, когда вы отключены от Интернета.

Настройте учетную запись Mail.ru с помощью почтовой программы с использованием IMAP

Чтобы получить доступ к своей учетной записи электронной почты Mail.ru из настольной почтовой программы, вам понадобятся настройки IMAP и SMTP ниже:

| IMAP-сервер Mail.ru | imap.mail.ru |

| Порт IMAP | 993 |

| Безопасность IMAP | SSL/TLS |

| Имя пользователя IMAP | Ваш полный адрес электронной почты |

| Пароль IMAP | Ваш пароль Mail.ru |

| Mail.ru SMTP-сервер | smtp.mail.ru |

| Порт SMTP | 465 |

| Безопасность SMTP | SSL/TLS |

| Имя пользователя SMTP | Ваш полный адрес электронной почты |

| Пароль SMTP | Ваш пароль Mail. ru ru |

Нужно настольное почтовое приложение? Mailspring бесплатен, обладает отличными функциями, и вы можете попробовать его вместе с существующей почтовой программой. Он создан с любовью для Mac, Linux и Windows. 💌

Скачать Mailspring Бесплатно

Узнайте, как сделать больше с вашей учетной записью Mail.ru

Смотрите, когда ваши получатели просматривают ваши электронные письма с уведомлениями о прочтении.

См. Как >

Откладывайте сообщения, чтобы обработать их позже и очистить загруженный почтовый ящик.

См. Как >

Не забывайте использовать напоминания, если никто не отвечает.

См. Как >

У другого поставщика услуг электронной почты?

Нажмите на вашего поставщика услуг электронной почты ниже, чтобы узнать, как подключиться для доступа к вашей учетной записи с помощью IMAP:

Gmx. eu (бесплатная почта GMX) >

Artlover.com (mail.com) >

Yahoo.es (Почта Yahoo!) >

Дублин.com (mail.com) >

Emailsrvr.com (хостинг электронной почты Rackspace) >

Aircraftmail.com (mail.com) >

Allergist.com (mail.com)>

eu (бесплатная почта GMX) >

Artlover.com (mail.com) >

Yahoo.es (Почта Yahoo!) >

Дублин.com (mail.com) >

Emailsrvr.com (хостинг электронной почты Rackspace) >

Aircraftmail.com (mail.com) >

Allergist.com (mail.com)>

© 2017-2023 ООО «Литейный 376».

- Mailspring Pro

- Скачать

Как приложения Mail.ru / MyMail передают ваши данные для входа в систему третьих лиц и ваши электронные письма в Россию – GAT на XIN.at

1.) Введение

Конечно, вы могли бы сказать: использовать российское программное обеспечение, этого и следовало ожидать!» . Но да. На самом деле я раньше использовал инструменты, написанные российскими разработчиками, и они были очень тонкими и быстрыми, поэтому я подумал, почему бы не попробовать. Предыстория такова, что я окончательно избавился от своего древнего «смартфона» Nokia E72 на базе Symbian 9..2 / S60 3rd, который стал почти непригодным для использования из-за отсутствия современных шифров SSL (большинство веб-сайтов больше не позволяют вам подключаться) и из-за того, что его клиенты Skype и ICQ были заблокированы на соответствующих серверах.

Итак, я, наконец, пошел вперед и купил себе устройство Android 7.1.1, Blackberry KEYone, мою вторую попытку использовать ОС (первой была Motorola Milestone 2 с Android 2.1, неудачная по многим причинам).

В любом случае, мне нужно было найти приложение электронной почты, которое позволяло бы мне делать две вещи:

- Отображать и отправлять все в виде обычного текста (я ненавижу письма в формате HTML и, если честно, нахожу их довольно оскорбительными)

- Разрешить мне подключаться к почтовым серверам, которые поддерживают только старые протоколы и шифры SSL/TLS (здесь у меня нет выбора)

2.) Почтовый клиент Mail.ru на Android

2а.) Само приложение

Итак, я протестировал много клиентов, одним из которых был [Mail.ru], довольно высокоранговый емейл приложение (4,6/5) с более чем 10 миллионами установок. На первый взгляд он выглядит почти так же, как и любой другой почтовый клиент, потому что, вероятно, есть легкодоступные библиотеки Android для реализации почтовых клиентов:

Изображение прямо из магазина Google Play, показывающее графический интерфейс приложения (щелкните, чтобы увеличить)

Поэтому они рекламируют его с такими лозунгами, как «идеальное приложение для любой почты», и «добавьте все свои почтовые ящики в одно приложение» . На самом деле, это идеально только для одного: передать все ваши учетные записи электронной почты и электронные письма российской компании, а вместе с ней и российскому правительству, потому что в России компании должны уступить правительству и предоставить ему полный доступ к учетным записям и данным пользователей. по умолчанию.

На самом деле, это идеально только для одного: передать все ваши учетные записи электронной почты и электронные письма российской компании, а вместе с ней и российскому правительству, потому что в России компании должны уступить правительству и предоставить ему полный доступ к учетным записям и данным пользователей. по умолчанию.

Думаю, к свободным русским разработчикам и к реальным российским софтверным компаниям нужно относиться по-разному!

Что я сделал, так это ввел учетные данные своей учетной записи электронной почты в приложении Mail.ru, чтобы иметь возможность получать свои электронные письма через IMAP. Я обнаружил, что клиент не соответствует моим личным требованиям (нет возможности отправить письмо в виде обычного текста), поэтому после быстрого теста я просто удалил приложение.

2b.) Что делает приложение незаметно для вас

Однако к тому времени приложение Mail.ru уже передало учетные данные моей учетной записи на некоторые серверы mail.ru и my. com (my.com является частью большая группа Mail.ru), которые теперь начали заходить в мой аккаунт из России — периодически проверяя все мои почтовые ящики и загружая каждое сообщение, хранящееся на моем собственном сервере. Давайте посмотрим на журналы!

com (my.com является частью большая группа Mail.ru), которые теперь начали заходить в мой аккаунт из России — периодически проверяя все мои почтовые ящики и загружая каждое сообщение, хранящееся на моем собственном сервере. Давайте посмотрим на журналы!

Вот их первая попытка подключения с 5.61.237.44 (sapif30.m.smailru.net), а также вторая с 94.100.185.215 (rimap21.i.mail.ru):

Вт 25.07.2017, 14:59:27: сеанс 5554; ребенок 3; нить 1232 Вт 25-07-2017 14:59:26: Прием подключения IMAP от [5.61.237.44:42273] Вт 25.07.2017 14:59:27: согласование SSL успешно (♡) Вт 25-07-2017 14:59:27: --> * OK ♡ IMAP4rev1 ♡ готово Вт 2017-07-25 14:59:27: 1 ОК ВХОД завершен Вт 2017-07-25 14:59:27:1 ОК СПИСОК завершен Вт 25-07-2017 14:59:27: * BYE IMAP engine signing off (ошибок нет) Вт 2017-07-25 14:59:27: --> . ОК ВЫХОД завершен Вт 25.07.2017 14:59:27: сеанс IMAP завершен, (2654 байта) Вт 2017-07-25 14:59:27: ---------- Вт 25.07.2017 15:00:04: ---------- Частичная стенограмма, остальное будет позже.Вт 25.07.2017 15:00:04: сеанс 5556; ребенок 4; нить 3588 Вт 2017-07-25 14:59:28: Прием подключения IMAP от [94.100.185.215:53424] Вт 2017-07-25 14:59:28: согласование SSL успешно (♡) Вт 2017-07-25 14:59:28: --> * OK ♡ IMAP4rev1 ♡ готово Вт 2017-07-25 14:59:28: 1 ОК ВХОД завершен Вт 2017-07-25 14:59:28: * ВОЗМОЖНОСТЬ ♡ Вт 25-07-2017 14:59:28: --> 2 OK CAPABILITY завершено

Как вы уже догадались, ♡ отмечает то, что я вырезал из журналов по соображениям конфиденциальности. Думаю, я стал слишком творческим. Так или иначе, это было только начало. Позже некоторые серверы сбора почты из диапазона IP-адресов 185.30.17*.** (коллекционер*.my.com) начал входить в систему и скачивать все мои электронные письма из всех моих папок! Вот лишь небольшая выдержка из команд, выданных на примере одной из папок моего архива — большая часть материала была вырезана для большей краткости:

Подсказка: К сожалению, этот блок кода был утерян из-за ошибки в программном обеспечении для ведения блогов, которое убило эту часть из-за ошибки в анализаторе кода.и это внутри "pre"-тегов. Отлично... Спасибо, синтаксический анализатор Javascript...

Все это просто удаленные команды, отправленные на мой сервер. Обратите внимание, что в IMAP4, UID FETCH внизу — фактическая загрузка сообщения. Излишне говорить, что были тысячи непроверенных, потому что мне потребовалось 3 дня, чтобы обнаружить утечку. И я тоже только случайно это обнаружил. Так что к тому моменту они уже давно скачали все мои письма с моего же сервера в Россию. Если у вас нет собственного почтового сервера, вы даже не заметите этого.

Так что, если бы вы просто вошли в свои учетные записи AOL, Yahoo, gmail или Hotmail, вы бы никогда не увидели, что эти российские серверы получают удаленный доступ к этим учетным записям!

3.) Этого не может быть, не так ли?

Такое поведение является абсолютно неприемлемым и было сообщено в Google, поскольку оно противоречит собственной политике конфиденциальности Google:

Политика конфиденциальности и безопасная передача

Если ваше приложение обрабатывает личные или конфиденциальные данные пользователя (включая личную информацию, финансовую и платежную информацию, информацию аутентификации, телефонную книгу или контактные данные, данные датчика микрофона и камеры, а также конфиденциальные данные устройства), то ваше приложение должно:

- Разместите политику конфиденциальности как в специальном поле в Play Console, так и в самом распространяемом приложении Play.

- Безопасно обрабатывать пользовательские данные, в том числе передавать их с использованием современной криптографии (например, по протоколу HTTPS).

Политика конфиденциальности должна, наряду с любым раскрытием информации в приложении, всесторонне раскрывать, как ваше приложение собирает, использует и передает пользовательские данные, включая типы сторон, которым они передаются.

Требование о заметном раскрытии информации

Если ваше приложение собирает и передает личные или конфиденциальные данные пользователя, не связанные с функциями, описанными на видном месте в списке приложения в Google Play или в интерфейсе приложения, то перед сбором и передачей в нем должно быть четко указано, как будут использоваться данные пользователя и требовать от пользователя подтверждения согласия на такое использование.

Во-первых, сборщики почты переходят к криптографическим шифрам, даже если я больше не буду использовать их, когда их об этом попросят. Я имею в виду, это звучит лицемерно с моей стороны (потому что я на самом деле тоже использую очень старые шифры, так как у меня нет вариантов на моем древнем сервере), но они возвращаются к тому, что ни в коем случае не «современная криптография» . Кроме того, утечка учетных данных и данных учетной записи на российские серверы и постоянное использование этих данных даже после того, как пользователь перестал пользоваться услугами Mail.ru, нигде не упоминается при установке или использовании приложения, по крайней мере, я не видел.

Я имею в виду, это звучит лицемерно с моей стороны (потому что я на самом деле тоже использую очень старые шифры, так как у меня нет вариантов на моем древнем сервере), но они возвращаются к тому, что ни в коем случае не «современная криптография» . Кроме того, утечка учетных данных и данных учетной записи на российские серверы и постоянное использование этих данных даже после того, как пользователь перестал пользоваться услугами Mail.ru, нигде не упоминается при установке или использовании приложения, по крайней мере, я не видел.

Я определенно не давал своего согласия на то, чтобы приложение использовало мои данные таким образом — мне не было предоставлено лицензионное соглашение с конечным пользователем во время установки или использования программного обеспечения. Кроме того, электронное письмо (на русском языке), которое они отправили мне после настройки учетных записей в приложении, также не содержало лицензионного соглашения или заявления о конфиденциальности. Еще хуже, учитывая [историю Mail.ru] с точки зрения обращения с этой информацией.

Еще хуже, учитывая [историю Mail.ru] с точки зрения обращения с этой информацией.

Все это тоже не ново, см., например, [это Reddit] (MyMail от my.com — как сказано, часть Mail.ru Group).

Ну, я начал искать и нашел Mail.ru [пользовательское соглашение] в Интернете. Самое интересное это пункт 4.1.3:

4.1.3 В дополнение к процедуре регистрации в Интернет-сервисе, указанной в п. 4.1. пользователю может быть предоставлено право регистрации с использованием его данных (логина и пароля) электронного почтового ящика, зарегистрированного на ресурсе третьего лица.

Независимо от способа регистрации в Интернет-сервисе, пароль Пользователя, используемый для посещения Интернет-сервиса, остается недоступным для Mail.Ru.

Теперь эта часть немного проблематична. «Ресурс третьего лица» — это явно ваша собственная почтовая учетная запись на каком-то другом сервере. Например, моя учетная запись электронной почты на моем собственном сервере. Вопрос в том, что именно имеют в виду, когда говорят, что пароль пользователей должен быть «вне досягаемости Mail.Ru» ? Думаю, они имели в виду мой настоящий текстовый пароль, верно?

Вопрос в том, что именно имеют в виду, когда говорят, что пароль пользователей должен быть «вне досягаемости Mail.Ru» ? Думаю, они имели в виду мой настоящий текстовый пароль, верно?

Ну, независимо от того, используют ли они хэши с <-- 2 аутентификации CRAM-MD5 , или вместо этого просто текст <-- 1 LOGIN ♡@♡.♡ ♡♡♡♡♡♡ , у них есть мой пароль хранится на их серверах в виде открытого текста (возможно, в какой-то зашифрованной файловой системе? Но все же.). Я бы больше не называл этот «за пределами досягаемости Mail.ru» .

Наверное, я где-то неправильно прочитал пользовательское соглашение (которое мне даже не представили!), но мне не кажется, что они будут следовать собственным правилам конфиденциальности?!

Если вы используете приложение Mail.ru, я могу только посоветовать вам удалить его, если вы еще этого не сделали, и изменить все пароли учетных записей, которые когда-либо вводились в приложении, чтобы российские серверы-сборщики не могли входить в ваши учетные записи и «ворует» вашу электронную почту даже после удаления приложения.

На заметку: поскольку K-9 Mail мне тоже не совсем подходит, я остановился на [R2Mail2], который разрабатывается в Австрии компанией [RundQuadrat]. Я разговаривал с его разработчиком последние несколько дней, и он кажется хорошим семьянином. Мне нравится клиент, так как он имеет впечатляющий список функций, давайте назовем лишь некоторые из них:

- Настраиваемый вручную список шифров SSL/TLS, вы можете выбрать, какие шифры вы хотите или не хотите использовать, включая возможность поддержки нескольких устаревших шифров.

- Шифрование, ориентированное на данные, с помощью S/MIME или даже PGP и PGP/MIME для электронной почты, а также произвольных файлов (небольшой инструмент для шифрования файлов встроен в клиент).

- Поддержка серверов Microsoft Exchange

- Возможность остановить синхронизацию в фоновом режиме, чтобы можно было легко полностью отключить приложение.

- Полная поддержка простого текста, поэтому вы можете заставить все сообщения отображаться и отправляться только в виде обычного текста.

- Сам клиент может быть защищен паролем и может быть проинструктирован хранить все локальные данные в зашифрованном виде.

- Широкие возможности настройки: префиксы ответа/переадресации, использование имени хоста в команде EHLO, цвет индикатора уведомления ( ), предпочтение IPv4/IPv6, доступ и конфигурация хранилища сертификатов, пиковый день/время для ускорения синхронизации, группировка синхронизации с другими приложениями для экономии заряда батареи , локальная обрезка электронной почты и многое-многое другое.

Однако он имеет свою цену, так как стоит 4,80 евро. Но если вам нужно действительно мощное и, я бы сказал, более надежное почтовое приложение для Android, вы можете попробовать это. В противном случае, возможно, просто используйте бесплатное почтовое приложение K-9, если вам нужен обычный текст и вам не нужно полагаться на почтовые серверы с устаревшими реализациями SSL/TLS.

Но несмотря ни на что, держитесь подальше от Mail.ru и MyMail!

Update, 30. 12.2017:

12.2017:

Благодаря уведомлению от [Bier.jpg] я узнал, что тестовый пароль использовался для проверки сервисов Mail.ru и MyMail (в контексте написания этой статьи ) просочилась в Интернет!

Соответствующие данные были представлены общественности на Конгрессе связи Хаоса (34C3) соответствующего Компьютерного клуба Хаоса (CCC) в контексте его проекта [Могу ли я получить пароли?]. Сайт утечки скоро будет отключен, но вы сможете продолжить доступ к базе паролей в [сети Tor] после окончания Конгресса (откройте эту ссылку в [Tor Browser]). Поскольку мой первоначальный, прежний истинный пароль , а не , просочился, это должно было произойти через некоторое время после 25 июля 2017 года.

Кроме двух утечек, которые я приписываю Mail.ru и MyMail, была еще и третья с таким же, временным паролем. Я использовал его, чтобы продолжить свои тесты всех видов приложений электронной почты Android, но, к сожалению, я не могу быть уверен, кто мог быть третьим виновником.

209.177.201

209.177.201 : (499) 240-32-28, (499) 240-46-06

: (499) 240-32-28, (499) 240-46-06